La gestione della configurazione di rete è un processo a cui ogni dispositivo della rete è sottoposto durante il suo ciclo di vita. Si estende al rilevamento dei dispositivi, alla manutenzione dell'inventario, al backup della configurazione, al monitoraggio dei cambiamenti della configurazione e della conformità, al tracciare l'attività degli utenti e alla risoluzione dei problemi eseguendo operazioni di rete appropriate, quando necessario.

Vediamo alcune delle principali funzioni che rientrano nella gestione della configurazione di rete.

La gestione della configurazione di rete (NCM) comprende, ma non si limita a, quanto segue:

Il rilevamento del dispositivo e la sua aggiunta all'inventario è il primo passo della gestione della configurazione di rete (NCM). È importante registrare i dispositivi di rete e le loro proprietà hardware. Oltre a migliorare la visibilità dell'amministratore di rete sui dispositivi di rete, un inventario informativo aiuterà l'amministratore a condurre controlli regolari. L'inventario fornisce una visione dettagliata delle specifiche del dispositivo come i numeri di serie, i dettagli dell'interfaccia, le configurazioni delle porte e le specifiche hardware del dispositivo, che si riveleranno utili durante la compilazione dei report di controllo.

Un operatore di rete deve essere sempre pronto ad affrontare un incidente di rete e l'elemento fondamentale per essere pronti a un'emergenza è l'esecuzione di backup di rete. Un cambiamento o un aggiornamento difettoso possono causare problemi come un'interruzione di rete o una violazione della sicurezza. Qualsiasi evento di questo tipo può essere immediatamente gestito nell'ambito della gestione della configurazione di rete (NCM) sovrascrivendo la configurazione difettosa con una versione attendibile dal backup.

La maggior parte delle organizzazioni esegue manualmente i backup e li salva come flat file. Questo non è consigliabile perché aumenta il rischio e le possibilità di essere hackerati. Ricordati di criptare e salvare sempre le configurazioni.

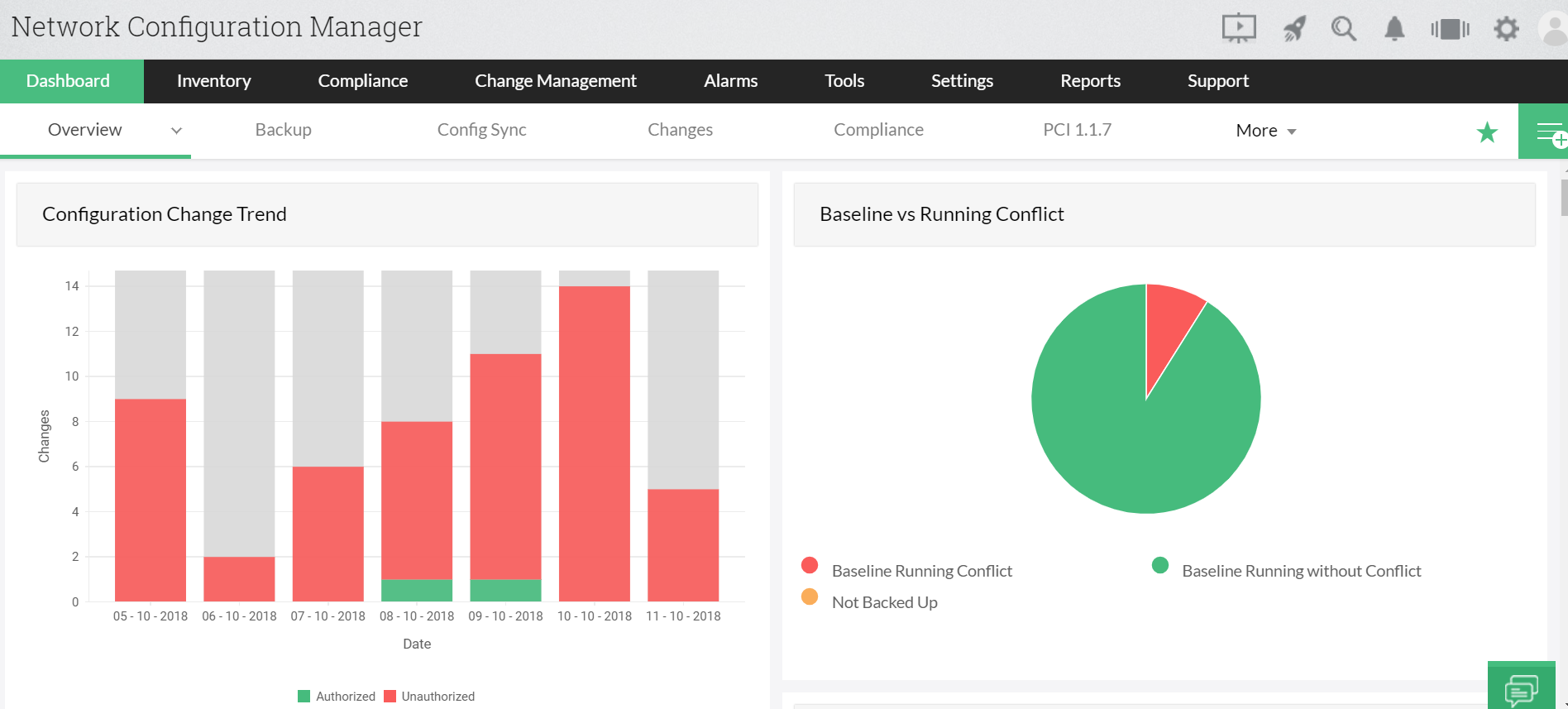

Si consiglia di tenere un registro degli utenti per facilitare l'identificazione dei cambiamenti della configurazione. In una rete che ospita più operatori, è fondamentale evitare qualsiasi cambiamento non autorizzato che possa portare a un risultato sfavorevole. Sebbene questi riducano le possibilità che qualcosa vada storto sulla rete, non eliminano del tutto le possibilità che ciò accada. È qui che entrano in gioco i backup della configurazione. È possibile caricare prontamente una versione attendibile della configurazione, ripristinare il dispositivo e garantire la continuità aziendale utilizzando Network Configuration Manager (NCM).

L'NCM prevede l'esecuzione di molte operazioni di rete, che talvolta possono essere automatizzate. Ad esempio, se è necessario modificare la password di tutti i router cisco di una rete, applicare il cambiamento a ogni singolo dispositivo sarebbe un processo noioso. È qui che entrano in gioco i modelli di configurazione, comunemente chiamati "configlet". È possibile eseguire questa operazione in modo centralizzato su tutti i dispositivi utilizzando le configlet. Inoltre, offrono il vantaggio della programmazione, che non richiede la presenza dell'utente durante l'esecuzione dell'operazione.

Esistono alcuni standard di settore a cui i dispositivi di rete devono conformarsi. Questo per garantire la sicurezza dei dati e per tenere la tua azienda al riparo dal rischio di discredito.

Vediamo di seguito alcuni esempi di requisiti di conformità e le rispettive azioni:

Questo criterio si applica a tutti i dispositivi di rete che utilizzano il sistema operativo Cisco Internet.

Questo vale per tutte le aziende che accettano pagamenti con carta, memorizzano, elaborano e trasmettono i dati dei titolari di carta.

Il ruolo della conformità Sox è quello di riformare le informazioni finanziarie e prevenire le frodi contabili nelle aziende.

La conformità HIPAA impone la protezione dei dati sensibili dei pazienti. Qualsiasi struttura che detenga informazioni sanitarie sensibili deve rispettare la legge HIPAA.

Network Configuration Manager (NCM) è uno strumento completo di gestione della configurazione di rete che aiuta a gestire l'intero ciclo di vita dei dispositivi e delle configurazioni di rete. Offre soluzioni per la gestione della configurazione di rete, del cambiamento e della conformità. NCM ti assiste anche in operazioni di rete cruciali come l'automazione di operazioni di rete complesse, la programmazione di backup, il monitoraggio dell'attività degli utenti, la generazione di rapporti dettagliati e molto altro ancora.

Allora, cosa stai aspettando? Scarica Network Configuration Manager (NCM) con la prova gratuita di 30 giorni!

Per avere una panoramica su cosa sia la gestione della configurazione di rete (NCM), fai clic qui.

Scopri come la gestione dei dispositivi di rete funziona con l'NCM.