El ID de evento 4625 es una entrada del log de seguridad de Windows que aparece siempre que falla un intento de inicio de sesión. Recopila detalles como la cuenta de usuario, la hora del intento, el tipo de inicio de sesión, la estación de trabajo o dirección IP de origen y el motivo del fallo. El evento se registra en el equipo o controlador de dominio donde se intentó el inicio de sesión.

Los inicios de sesión fallidos en AD pueden parecer errores inofensivos, pero también pueden indicar las primeras etapas de una cuenta comprometida. Es esencial que los administradores tracen rápidamente el origen de estos intentos fallidos, identificando quién intentó iniciar sesión, cuándo se produjo el intento y de dónde procedía.

Esta página le guiará a través de dos métodos efectivos para investigar los intentos fallidos de inicio de sesión. En primer lugar, cómo utilizar el Visor de eventos nativo de Windows para localizar e interpretar manualmente el ID de evento 4625, que registra todos los intentos fallidos de inicio de sesión. A continuación, exploraremos un enfoque más rápido y eficiente utilizando ManageEngine ADAudit Plus, que automatiza la recopilación de eventos, la correlación y la generación de informes.

Por qué es importante controlar las conexiones fallidas

- Detecte a tiempo los intentos de fuerza bruta y la actividad de pulverización de contraseñas.

- Identifique errores de configuración, como servicios o tareas programadas que se estén ejecutando con credenciales obsoletas.

- Acelere la respuesta a incidentes y las investigaciones de cumplimiento con pistas de auditoría claras.

- Auditoría nativa

- ADAudit Plus

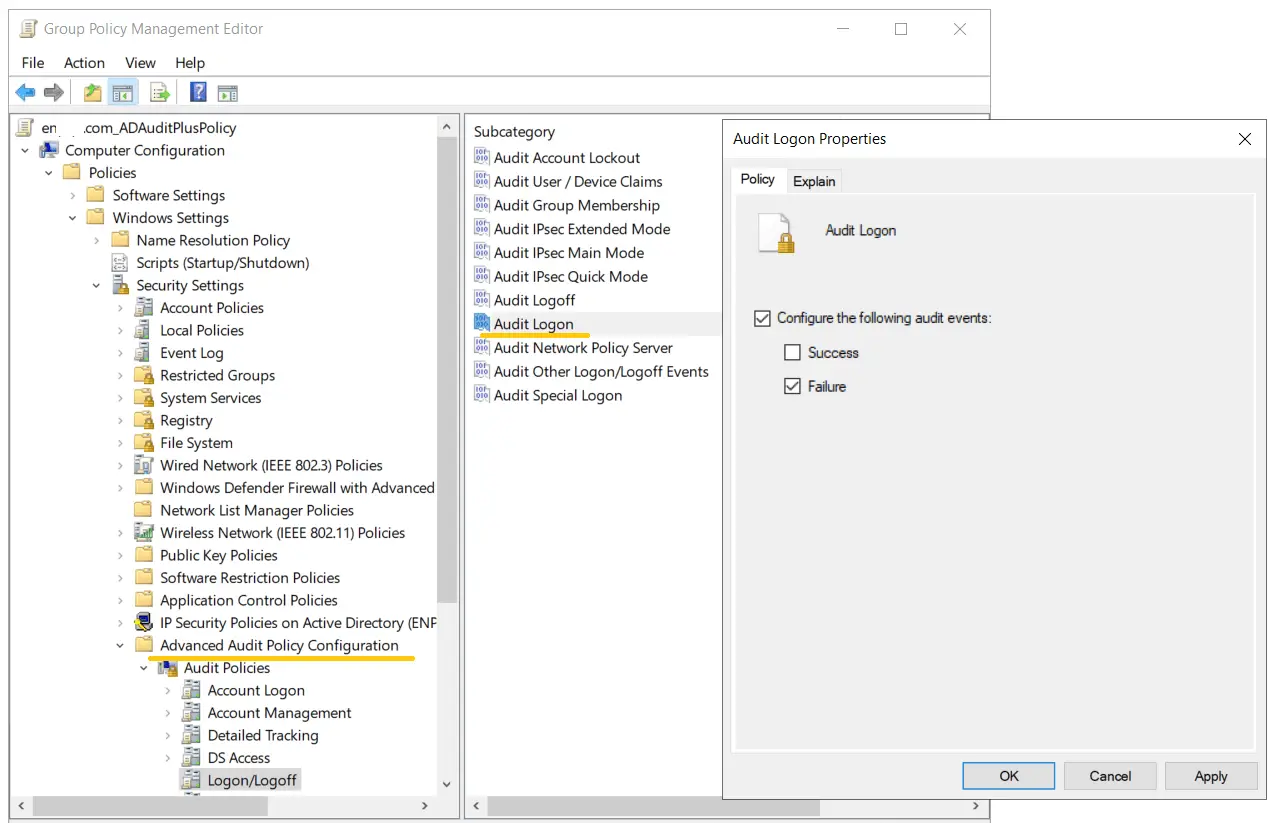

Pasos para activar la auditoría de fallos de inicio de sesión mediante la directiva de grupo:

- 1. Abra la Consola de administración de directivas de grupo (GPMC) o ejecute el comando gpmc.msc.

- 2. Si desea auditar todas las cuentas del dominio, haga clic con el botón derecho en el nombre del dominio y haga clic en Crear un GPO en este dominio y Vincularlo aquí. Si desea auditar cuentas en una unidad organizativa (OU) específica, haga clic con el botón derecho en la OU y haga clic en Crear un GPO en este dominio y Vincularlo aquí.

- 3. Proporcione un nombre relevante para el GPO, haga clic con el botón derecho del ratón, seleccione Editar y vaya a Configuración del equipo > Directivas > Ajustes de Windows > Ajustes de seguridad > Configuración avanzada de directivas de auditoría > Directivas de auditoría > Inicio/cierre de sesión > Auditar inicio de sesión. En la ventana Propiedades de inicio de sesión de auditoría, seleccione la casilla Fallo (la selección de Éxito es opcional) y haga clic en OK.

- 4. Vuelva a la GPMC, haga clic con el botón derecho del ratón en la OU o dominio en el que se vinculó el GPO y haga clic en Actualizar directiva de grupo. Este paso garantiza que la nueva configuración de la directiva de grupo se aplique al instante en lugar de esperar a la siguiente actualización programada.

Una vez completados los pasos anteriores, los eventos de fallo de inicio de sesión se registrarán como logs de eventos, y se pueden ver en el Visor de eventos siguiendo los pasos que se indican a continuación.

Pasos para encontrar el origen de los intentos fallidos de inicio de sesión en el Visor de eventos de Windows:

- 1. Abra el Visor de eventos. En el panel izquierdo, vaya a Log de Windows > Seguridad.

- 2. En el panel derecho, vaya a Seguridad > Filtrar log actual.

- 3. En la ventana emergente, introduzca 4625 en el campo denominado <Todos los ID de eventos>. Esto le proporcionará una lista de ocurrencias del ID de evento 4625. Haga doble clic en el ID de evento para ver sus propiedades.

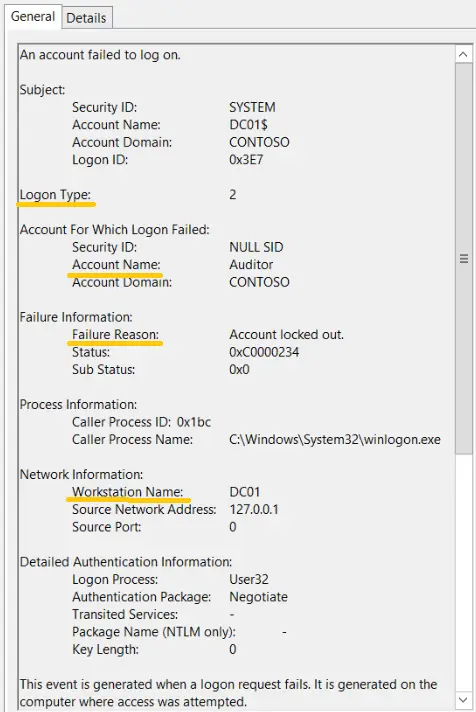

La información importante que puede derivarse del ID de evento 4625 incluye:

- Account Name (Nombre de la cuenta): Nombre del usuario.

- Failure Reason (Motivo del fallo): Por qué se produjo el fallo, como por ejemplo una contraseña incorrecta.

- Logon Type (Tipo de acceso): Cómo se intentó el acceso.

- Workstation Name (Nombre de la estación de trabajo): Nombre NetBIOS del equipo.

- Source Network Address (Dirección de red de origen): Dirección IP del equipo.

El nombre de la estación de trabajo y la dirección de red de origen ayudan a identificar de dónde procede el intento fallido.

Tipos de inicio de sesión que más verá:

| Código | Significado | Escenario típico |

|---|---|---|

| 2 | Interactivo | Inicio de sesión en la consola local |

| 3 | Network | Acceso a través de la red (por ejemplo, SMB, discos asignados) |

| 7 | Desbloquear | Desbloqueo de la estación de trabajo |

| 10 | Remoto Interactivo | Inicio de sesión RDP/Desktop remoto |

| 11 | Caché Interactivo | Inicio de sesión de dominio en caché (por ejemplo, laptops) |

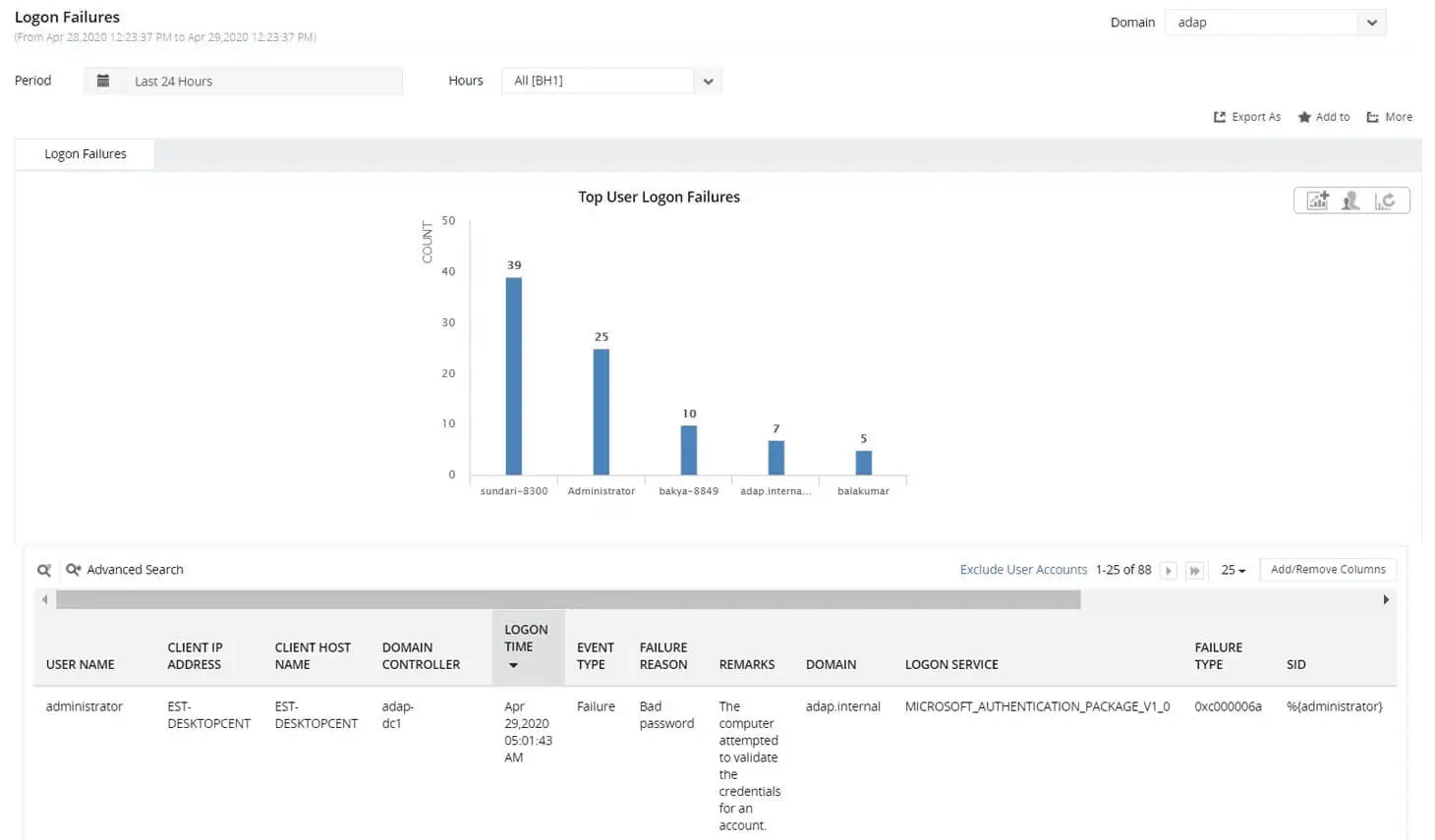

Pasos para encontrar el origen de los intentos fallidos de inicio de sesión utilizando ADAudit Plus:

- Garantice que la opción Auditoría de fallo de inicio de sesión esté habilitada a través de GPO.

- Descargue e instale ADAudit Plus.

- Inicie sesión en ADAudit Plus, vaya a Active Directory > Auditoría > Informes de inicio de sesión de usuario > Fallos de inicio de sesión.

Seleccione el Dominio y el Periodo. Filtre el informe por usuario, dirección IP del cliente, nombre de host, controlador de dominio, intervalo de tiempo o motivo del fallo para identificar rápidamente el origen del inicio de sesión fallido.

Colmar las brechas en la auditoría nativa con ADAudit Plus

La auditoría nativa de Windows requiere experiencia, lleva mucho tiempo y carece de algunas funciones, por lo que herramientas de terceros como ADAudit Plus son esenciales. ADAudit Plus ayuda con:

- Auditoría centralizada: Recopila logs de todos los equipos sin la complejidad del reenvío de eventos de Windows.

- Mitigación de amenazas: Detecta patrones sospechosos como múltiples inicios de sesión fallidos seguidos de un éxito mediante correlación y machine learning, a diferencia de las limitadas alertas de eventos del Programador de tareas.

- Informes de cumplimiento: Consolida los datos de eventos fragmentados en una pista de auditoría completa y ayuda a satisfacer los requisitos de cumplimiento.

Para obtener más información sobre cómo ADAudit Plus ayuda a las organizaciones a superar las limitaciones de las herramientas de auditoría nativas de Windows, consulte este e-book.

Una solución integral para todas sus necesidades de auditoría, cumplimiento y seguridad de TI

ADAudit Plus proporciona funciones como la auditoría de cambios, el monitoreo de inicios de sesión, el control de archivos, los informes de cumplimiento, el análisis de la superficie de ataque, la automatización de respuestas y la copia de seguridad y recuperación para diversos sistemas de TI.

PREGUNTAS FRECUENTES

El tipo de inicio de sesión 10 (RemoteInteractive) suele apuntar a una sesión de protocolo de desktop remoto (RDP). El inicio de sesión de tipo 3 (Network), por otro lado, es más habitual para compartir archivos o acceder a través de la red cuando no hay una sesión de desktop activa.

Sí, ADAudit Plus puede recopilar eventos de inicio de sesión fallido de todos los equipos configurados en su dominio. Con el informe de fallos de inicio de sesión, puede determinar rápidamente de dónde proceden los fallos repetidos de inicio de sesión y entender por qué se producen. En muchos casos, se trata de servicios, discos asignados o tareas programadas que siguen utilizando credenciales obsoletas.

Experimente

ADAudit Plus gratis

Con ADAudit Plus, puede:

- Obtener visibilidad total de los inicios de sesión

- Monitorear la asistencia de los empleados

- Detectar ataques como Kerberoasting

- Generar pistas de auditoría de inicio de sesión

- Y mucho más