Con auditoría nativa de AD

Con ADAudit Plus

Cómo utilizar ADAudit Plus para comprobar quién creó una cuenta de usuario local.

Nota: Para habilitar la auditoría requerida, consulte el Paso 1 en la pestaña Auditoría nativa de AD. Una vez hecho esto, puede seguir los pasos que se indican a continuación para ver los eventos relevantes.

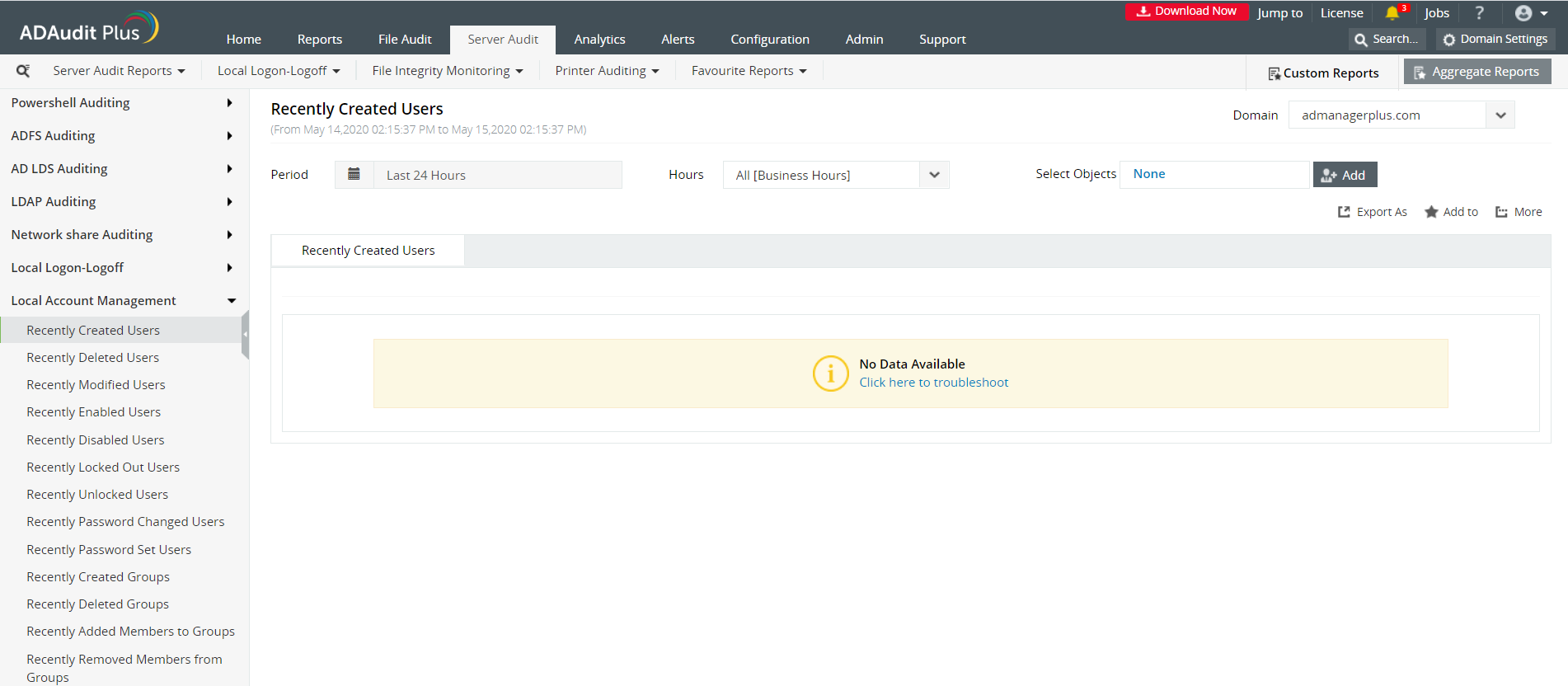

- Navegue a la pestaña“Auditoría del servidor” .

- Dado que está buscando creaciones de cuentas de usuarios locales, elija la pestaña “Administración de cuentas locales”. Luego puede navegar hasta el informe preconfigurado llamado “Usuarios creados recientemente”.

- Esto le brinda un informe de las cuentas de usuarios locales recién creadas. Puede comprobar quién creó una cuenta de usuario local aquí.

- Personalice el período según el rango de tiempo deseado. También puede definir un período personalizado y guardarlo para referencia rápida.

- Se genera un informe detallado de información de auditoría para el período seleccionado.

- Al hacer clic en un evento en el gráfico de barras, se filtra la vista del informe resaltando solo el evento seleccionado.

- Las opciones de filtro avanzadas te ayudan a localizar el evento específico que estás buscando.

Paso 1: Habilite la auditoría de directivas de grupo

- Inicie elAdministrador del servidor y abra la Consola de administración de directivas de grupo (GPMC, Group Policy Management Console).

- En el panel izquierdo, expanda los nodosBosque y Dominios para revelar el dominio especificado cuyos cambios desea realizar.

- Expanda el dominio y haga clic derecho en Directiva de dominio predeterminada. También puede elegir una directiva de dominio que sea universal en todo el dominio o crear un nuevo GPO y vincularlo a la Directiva de dominio predeterminada.

- Haga clic en Editar de la directiva de grupo deseada para abrir el Editor de administración de directivas de grupo.

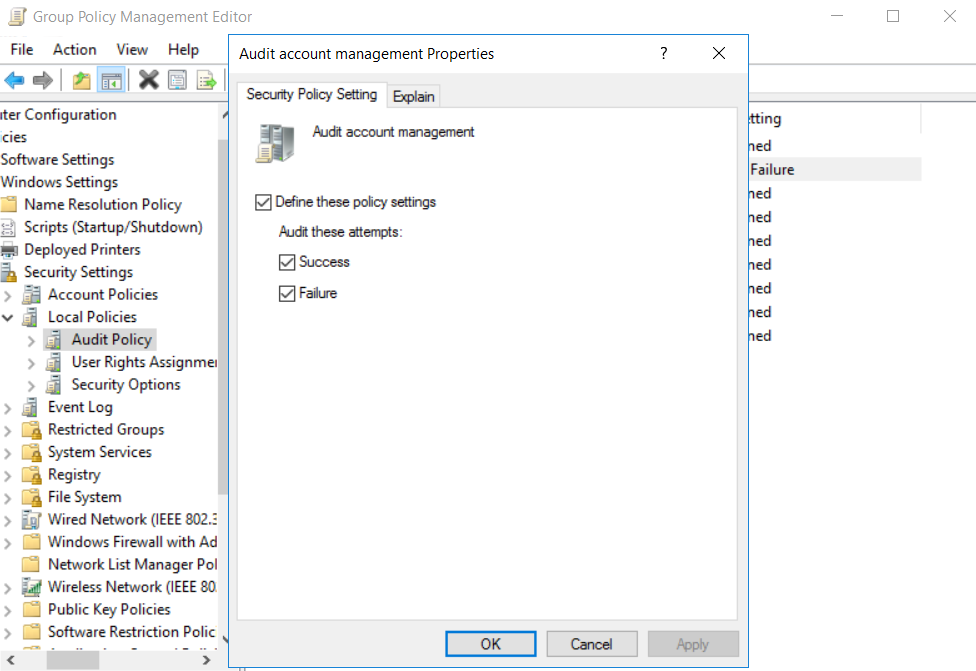

- Expanda “Configuración del equipo”-->Directivas-->Configuración de Windows-->Configuración de seguridad-->Directivas locales-->Directivas de auditoría.

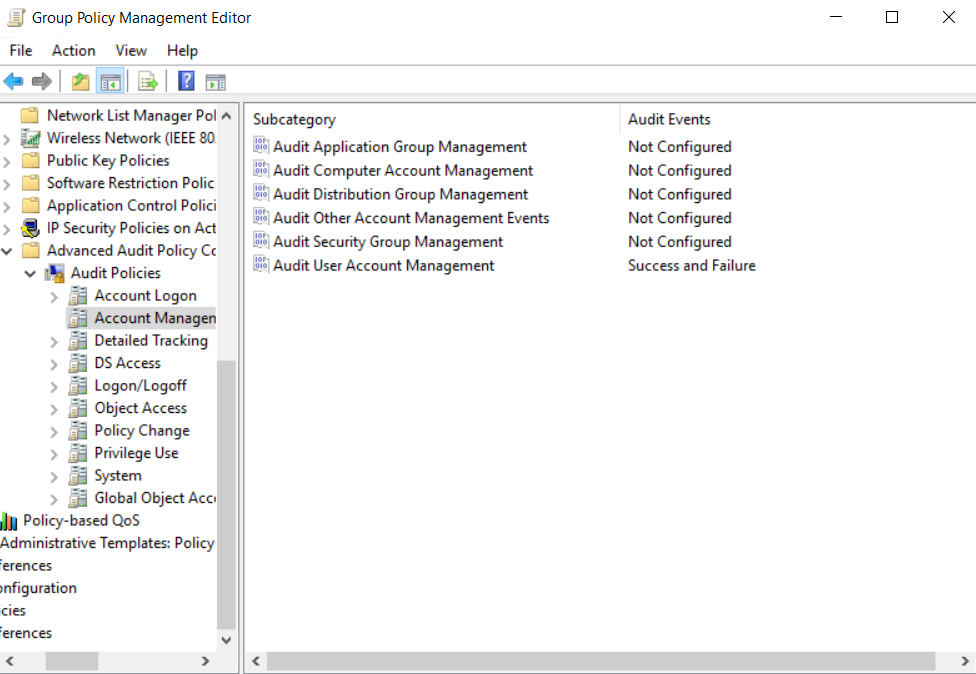

Habilite las opciones de éxito y fracaso para “Auditar administración de cuentas”. También permiten una auditoría más granular. Seleccione “Directiva de auditoría avanzada”-->“Directiva de auditoría”-->Administración de cuentas-->Auditar administración de cuentas de usuario. Salga del Editor de administración de directivas de grupo.

- En GPMC, elija el GPO modificado y haga clic en “Agregar” en la sección “Seguridad” en el panel derecho. Escriba “todos” en el cuadro de texto y haga clic en “Verificar nombres” para “rastrear los cambios realizados por todos los que iniciaron sesión en el dominio”, o algo similar funcionaría. Salga del GPMC.

- Para aplicar estos cambios en todo el dominio, ejecute el comando “gpupdate /force” en la consola "Ejecutar" .

Paso 2: Permita auditoría de AD a través de ADSI Edit

- Desde su “Administrador de servidor”, vaya a “Herramientas”y seleccione “Edición ADSI”.

- Haga clic con el botón derecho en el nodo “Editar ADSI” en el panel izquierdo y seleccione la opción “Conectar a” . Esto abre la ventana “Configuración de conexión”.

- Seleccione la opción Contexto de nomenclatura predeterminado de la lista desplegable “Seleccione un contexto de nomenclatura conocido” .

- Haga clic en “Aceptar”y regrese a la ventana de edición ADSI. Expanda “Contexto de nomenclatura predeterminado”y seleccione el sub-nodo “DC” asociado. Haga clic derecho en este sub-nodo y haga clic en “Propiedades”.

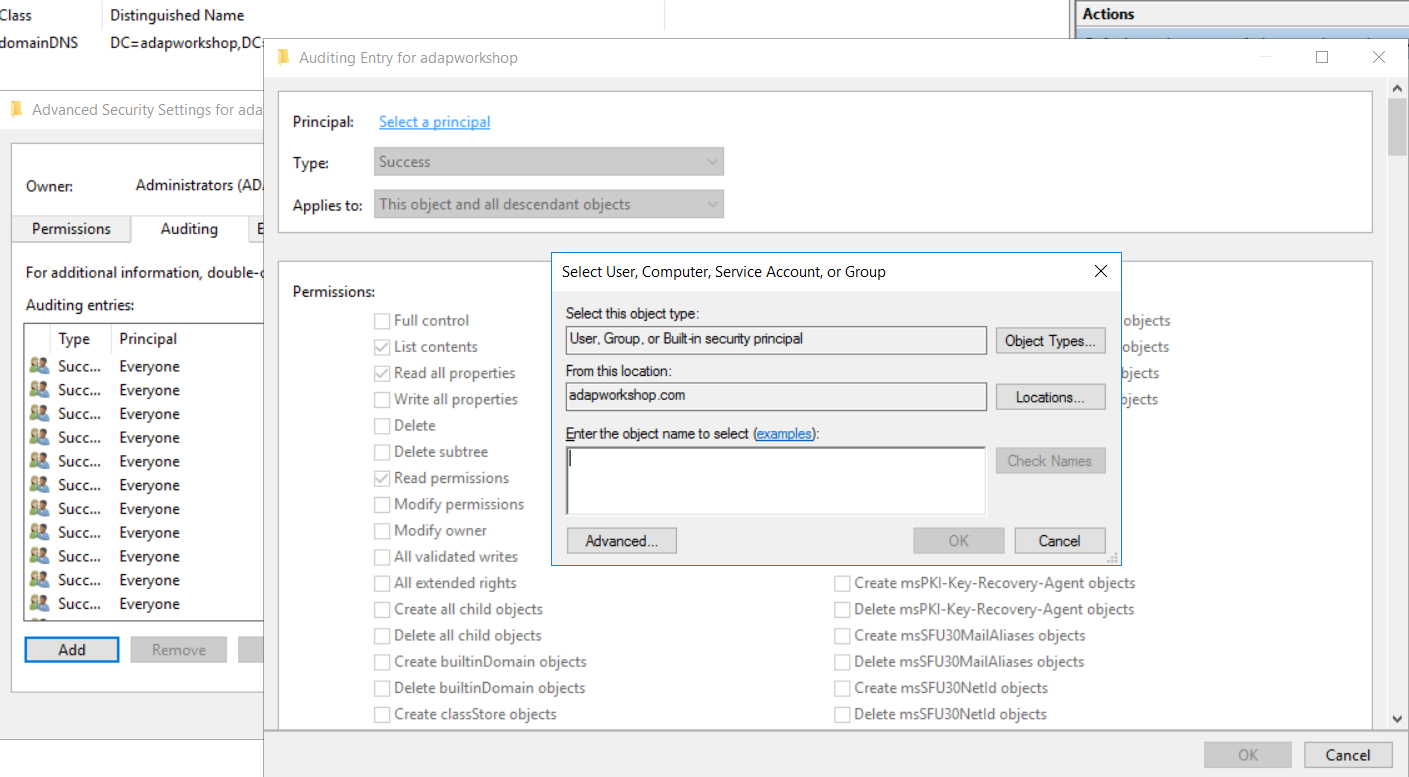

En la ventana “Propiedades”, vaya a la pestaña “Seguridad” y seleccione “Avanzado”.Después de eso, seleccione la pestaña “Auditoría”y haga clic en “Agregar”.

- Haga clic en “Seleccionar un director”.Esto abrirá una ventana “Seleccionar usuario, equipo o grupo”. Escriba “Todos” en el cuadro de texto y verifíquelo con “Verificar nombres”.

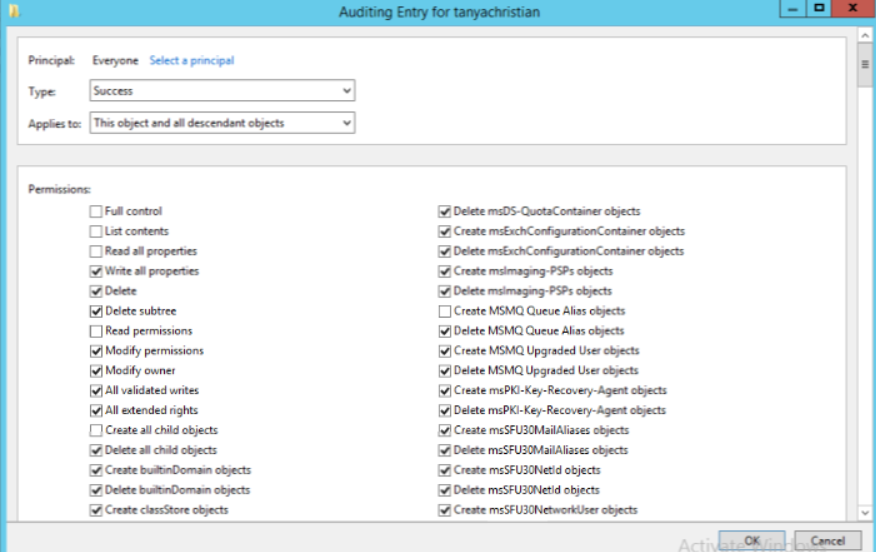

- El “Director” en la ventana “Entrada de auditoría”ahora muestra “Todos”. En el menú desplegable “Tipo”, seleccione “Todos”para auditar los eventos de “éxito” y “fracaso”.

- En el menú desplegable “Seleccionar” elija “Este objeto y todos los objetos descendientes”. Seleccione “Control total” en la sección “Permisos”.

Esto selecciona todas las casillas de verificación disponibles. Desmarque las siguientes casillas de verificación:

- Control total

- Contenido de la lista

- Lea todas las propiedades

- Lea permisos

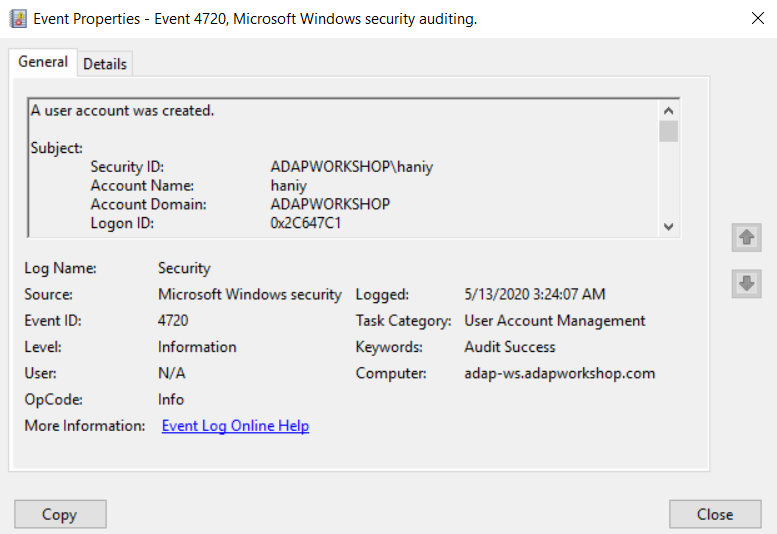

Paso 3: Vea eventos en el Visor de eventos

Puede ver eventos de cualquier cuenta de usuario nueva creada en el Visor de eventos. Filtre el registro para ver el siguiente evento.

El ID de evento 4720 describe una cuenta de usuario que se crea.

Puede consultar los detalles de quién creó la cuenta de usuario local en las Propiedades del evento. Si la cuenta de usuario es una cuenta de usuario local, entonces el campo “Dominio de cuenta” contendrá el nombre del dispositivo en el que se creó.

¿Llega a ser demasiado la auditoría nativa?

Simplifique la auditoría y los informes de administración de cuentas locales con ADAudit Plus.

Obtenga su prueba gratuitaPrueba gratuita de 30 días con todas las funciones

¡La auditoría de Active Directory ahora es más fácil!

ADAudit Plus viene con más de 300 informes predefinidos que facilitan su auditoría de AD. La solución también envía alertas en tiempo real para eventos críticos y, de este modo, le ayuda a proteger su red de amenazas y a mejorar su postura de seguridad de TI. Consulte aquí las funciones de ADAudit Plus.

Descargar ADAudit Plus