¿Qué es un ataque "pass-the-ticket"?

Un ataque "pass-the-ticket" se produce cuando un atacante roba un ticket Kerberos que concede un ticket (TGT) o un ticket de servicio (TGS), para obtener acceso no autorizado a sistemas y servicios dentro de una red. Normalmente utilizan malware, técnicas de scraping de memoria o herramientas como Mimikatz para robar los tickets. Con los tickets robados, no necesitan la contraseña del usuario ni las credenciales hash, y pueden suplantar fácilmente a usuarios legítimos y moverse lateralmente por la red, lo que los convierte en una amenaza importante para la seguridad de la empresa.

Pass-the-ticket vs pass-the-hash

Los ataques pass-the-hash y pass-the-ticket son técnicas de robo de credenciales y mecanismos de autenticación de objetivos. Sin embargo, se diferencian en los siguientes aspectos:

| Pass-the-ticket | Pass-the-hash |

|---|---|

| Implica robar y reutilizar tickets Kerberos | Implica robar y usar credenciales de contraseñas cifradas. |

| No requiere hashes de contraseña sino tickets de sesión válidos. | Requiere capturar hashes NTLM de sistemas comprometidos. |

| Más específico para entornos de dominio de Windows. | Tienen un alcance más amplio y pueden apuntar a múltiples plataformas más allá de los dominios de Windows. |

Si bien ambos ataques permiten el movimiento lateral dentro de una red, los ataques de paso de ticket suelen ser más sigilosos, ya que aprovechan tickets Kerberos válidos en lugar de depender de hashes de credenciales..

Ejemplo de ataque "Pass-the-ticket"

- Compromiso del sistema: un atacante obtiene acceso inicial a una estación de trabajo o un controlador de dominio dentro de la red de la organización a través de un correo electrónico de phishing.

- Extracción de tickets: una vez dentro, el atacante utiliza Mimikatz para extraer todos los tickets Kerberos activos de la memoria.

- Inyección de tickets: el atacante comprueba si hay tickets Kerberos para un administrador de dominio y, si los hay, los inyecta en su propia sesión para asumir la identidad y los permisos del administrador de dominio.

- Movimiento lateral: ahora, el atacante obtiene acceso legítimo a cualquiera de los recursos a los que tiene acceso el administrador de dominio, sin necesidad de credenciales.

Cómo detectar un ataque "pass-the-ticket"

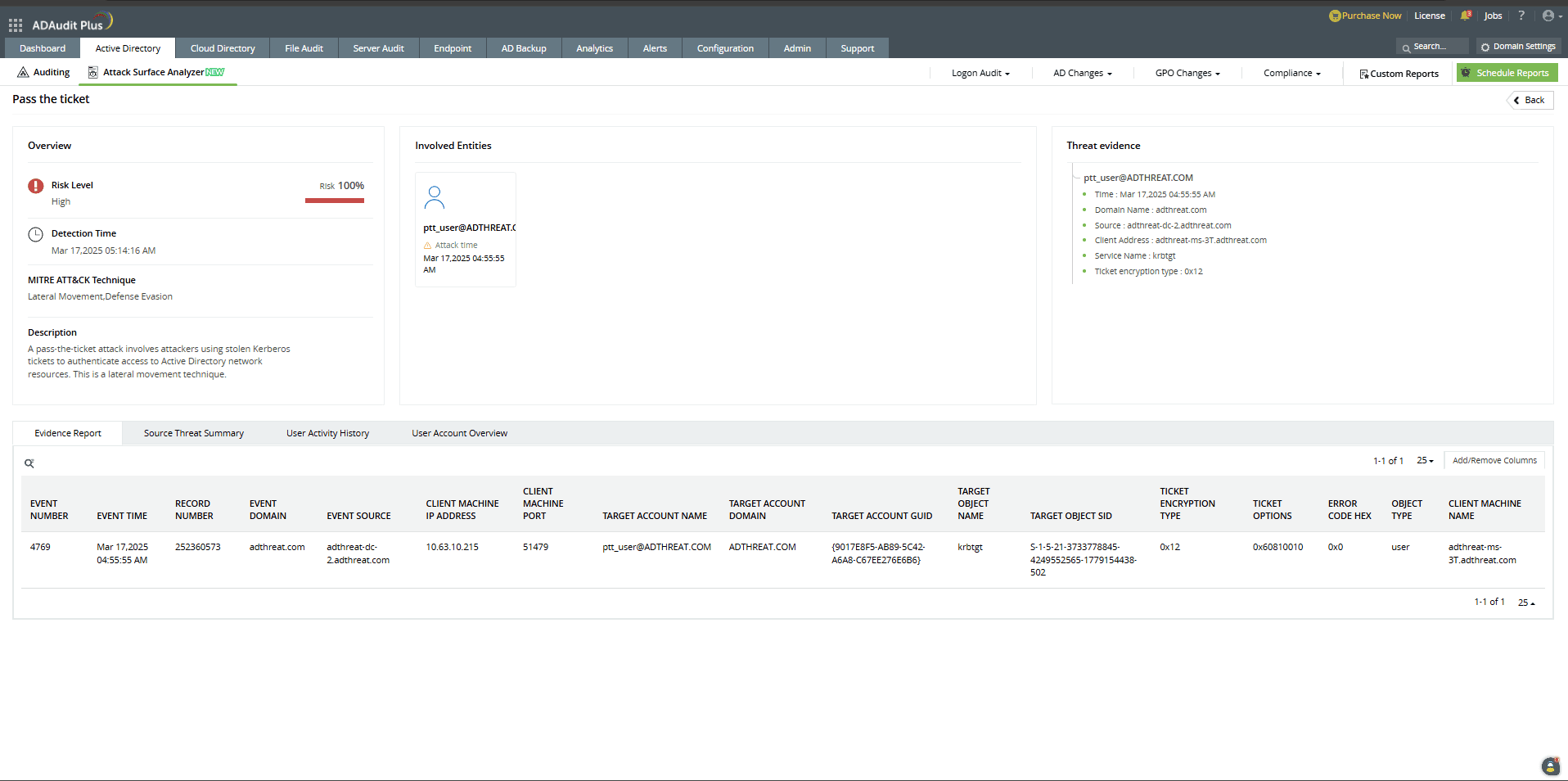

Por lo general, un ataque de "pass-the-ticket" se puede detectar mediante la supervisión continua de todos los eventos de Kerberos en busca de patrones anómalos, como el uso inusual de tickets, la reutilización de tickets, los tickets de larga duración o las anomalías de inicio de sesión.

Eventos clave de Windows que se deben supervisar:

- ID de evento 4768 (solicitud de TGT)

- ID de evento 4769 (solicitud de TGS)

- ID de evento 4770 (renovación de ticket)

Cómo protegerse contra los ataques "pass-the-ticket"

1. Implemente una higiene de credenciales sólida.

- Aplique el acceso con privilegios mínimos para limitar la exposición.

- Rote periódicamente las claves y contraseñas de Kerberos.

- Utilice cuentas de servicio gestionadas por grupos cuando sea posible.

2. Mejorar el registro y la supervisión

- Habilitar la auditoría avanzada de Kerberos en el registro de eventos de Windows.

- Utilizar herramientas SIEM para detectar anomalías.

3. Implementar la protección de los puntos finales.

- Utilizar soluciones EDR.

- Implementar la protección de la memoria para evitar las herramientas de extracción de tickets.

4. Segmentación de la red y controles de acceso.

- Restringir el movimiento lateral con cortafuegos y segmentación de la red.

- Exigir la autenticación multifactorial (MFA) para las cuentas con privilegios.

Cómo ADAudit Plus puede ayudarle a detectar y mitigar los ataques de tipo "pass-the-ticket"

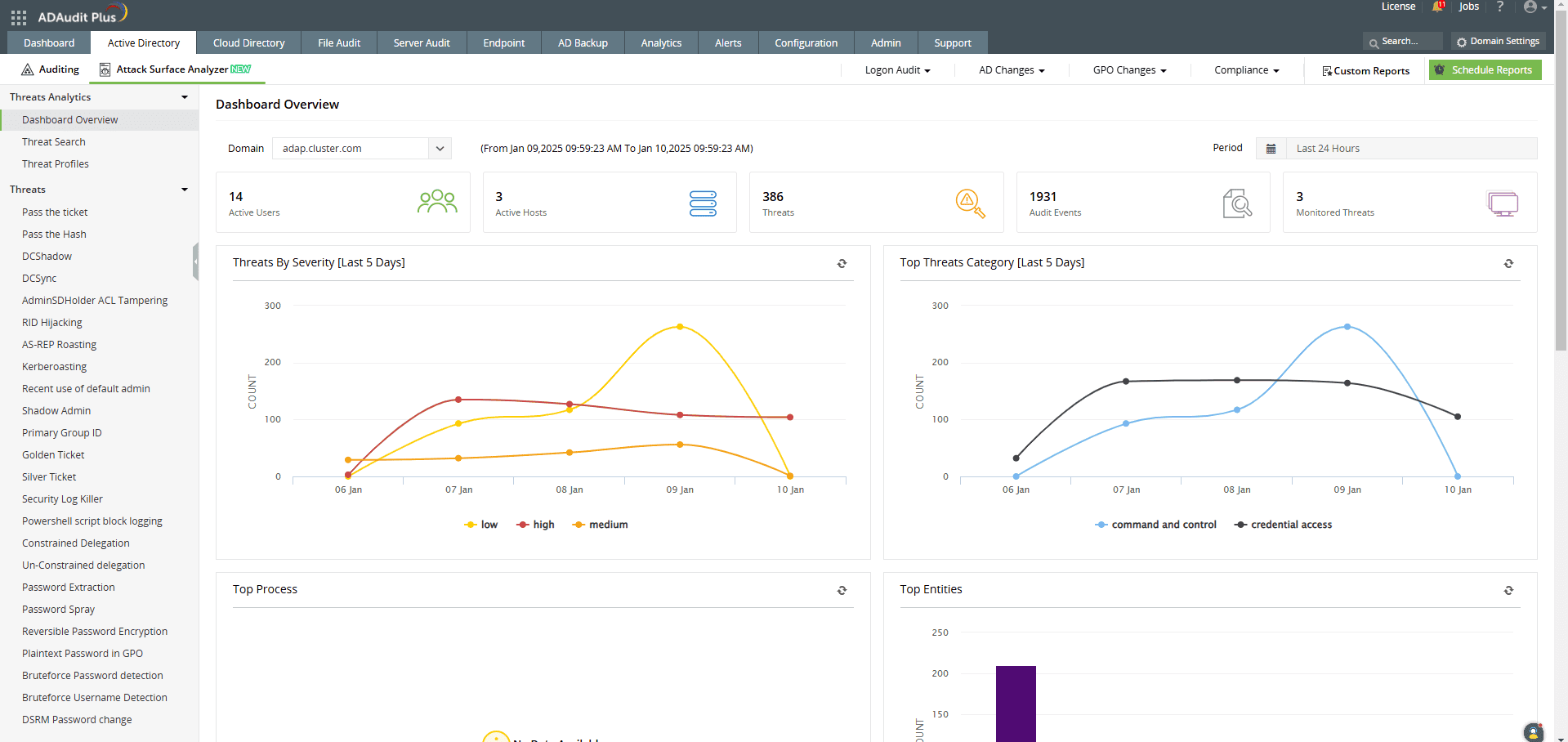

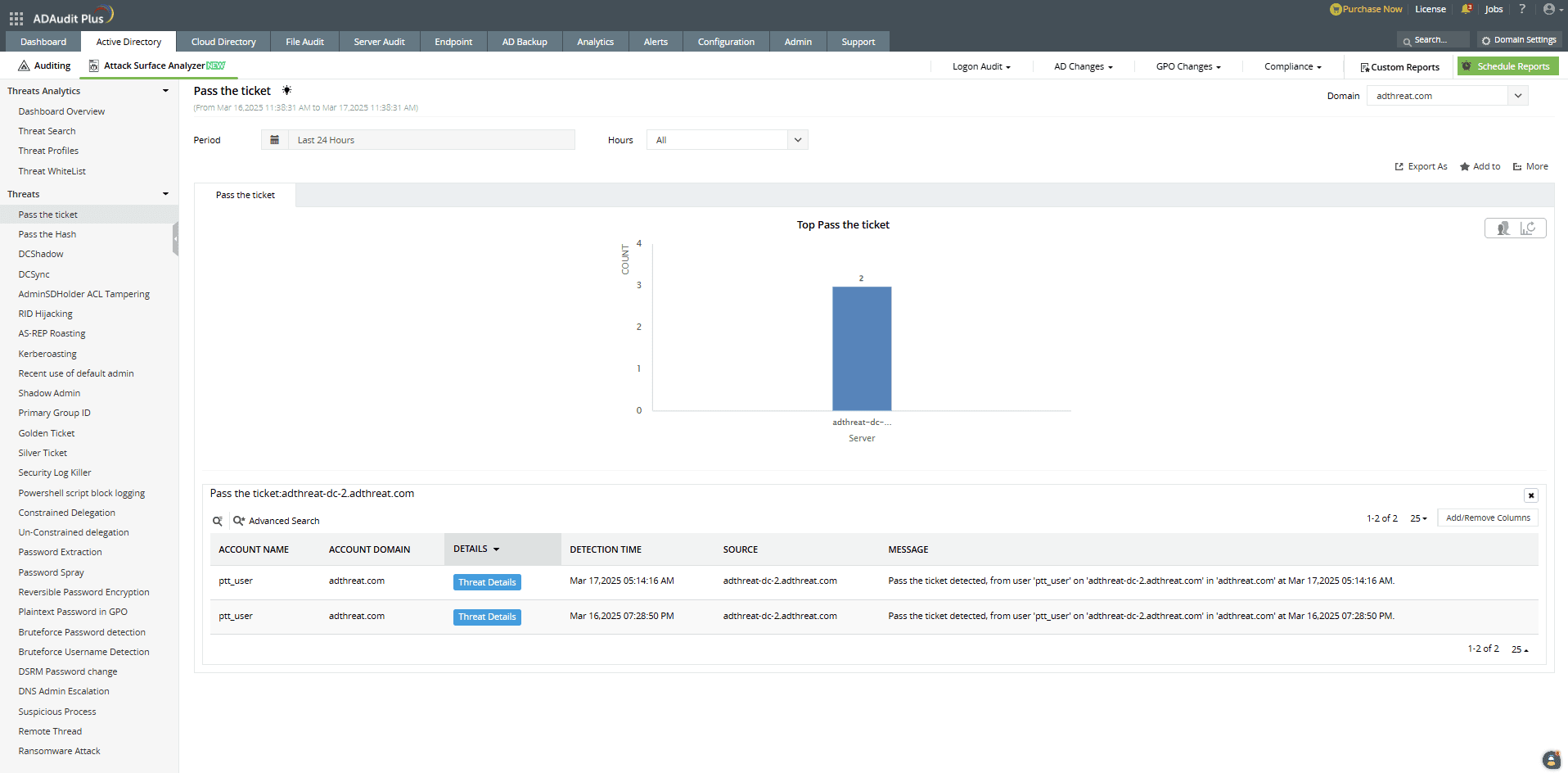

El analizador de superficie de ataque de ADAudit Plus incluye paneles de control seleccionados e informes especializados que le ayudan a detectar y responder a los ataques de tipo «pass-the-ticket» en tiempo real. Basado en reglas exclusivas derivadas del marco MITRE ATT&CK, el analizador de superficie de ataque proporciona información muy valiosa sobre las amenazas, lo que le permite investigar posibles ataques de tipo «pass-the-ticket» con solo unos clics.

Comience a proteger sus recursos de AD locales y en la nube con ADAudit Plus

Detecte más de 25 ataques AD diferentes e identifique posibles configuraciones incorrectas dentro de sus entornos de nube de Azure, GCP y AWS con Attack Surface Analyzer.

Vea el analizador de superficie de ataque en acciónEstamos encantados de ser reconocidos como la elección de los clientes de Gartner Peer Insights para la gestión de eventos e incidentes de seguridad (SIEM) por cuarto año consecutivo.

No arriesgue la seguridad de su AD

Con ADAudit Plus usted puede:

- Detecta más de 25 ataques AD

- Reciba alertas de seguridad instantáneas

- Iniciar una respuesta rápida ante amenazas