Su entorno Windows puede parecer seguro, pero los atacantes pueden escalar privilegios reescribiendo las identidades de las cuentas. El secuestro de RID es una de estas amenazas ocultas. Aprenda cómo funciona y cómo defenderse de él.

¿Qué es RID?

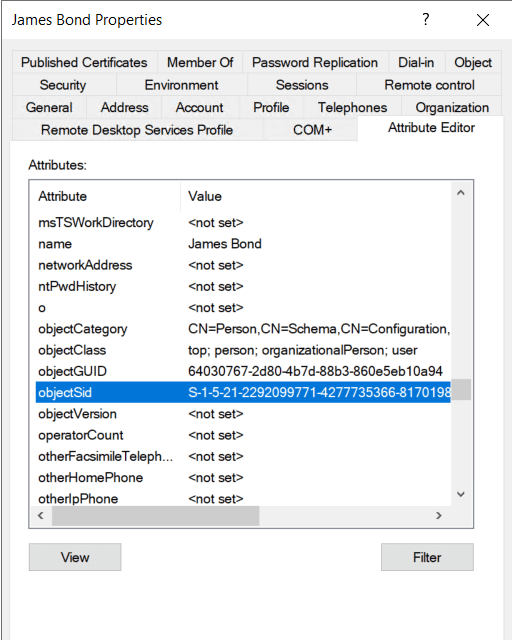

En Windows, cada usuario y grupo se identifica mediante un identificador de seguridad (SID), un valor único que termina con un identificador relativo (RID). El RID es la parte que distingue a las cuentas individuales dentro del mismo dominio, mientras que el resto del SID identifica al propio dominio.

Por ejemplo, el grupo de administradores de dominio tiene un RID fijo de 512, mientras que a los usuarios normales se les asignan RID más altos que aumentan a medida que se crean nuevas cuentas. Cuando un usuario inicia sesión, Windows utiliza el SID completo, incluido el RID, para determinar a qué puede acceder el usuario.

¿Sabía usted que?

De forma predeterminada, un dominio puede soportar alrededor de mil millones de principales de seguridad (por ejemplo, usuarios, grupos, equipos) debido al mecanismo de asignación de RID.

¿Qué es un ataque de secuestro de RID?

Un ataque de secuestro de RID se produce cuando un atacante modifica la parte del RID del SID de una cuenta de usuario, sustituyéndolo por el RID de una cuenta privilegiada integrada, como el Administrador local (RID 500). Esto hace que el sistema trate la cuenta como si tuviera derechos de administrador, independientemente de su pertenencia a un grupo. El cambio se realiza localmente y requiere acceso SYSTEM o administrativo al equipo, por lo que solo alguien que ya esté dentro de la red puede llevar a cabo el ataque.

Como utiliza el comportamiento normal del sistema y no aparece en las listas de grupos, el secuestro del RID es difícil de detectar.

¿Cómo asigna Windows los RID?

Cada controlador de dominio tiene un pool de RID que asigna al crear nuevas cuentas. El RID es la parte final del SID del usuario y representa la identidad única de la cuenta en el dominio.

Ejemplo:

S-1-5-21-2292099771-4277735366-817019834-1105 -> RID

El número 1105 es un RID asignado automáticamente, que suele pertenecer a una cuenta de usuario normal en un dominio de Windows.

Cuentas y grupos comunes integrados con RID fijos

En Active Directory y en los sistemas Windows, varias cuentas y grupos integrados tienen asignados RID conocidos e invariables. Algunos de ellos son:

| Nombre | Tipo | RID | Descripción |

|---|---|---|---|

| Administrador | Cuenta | 500 | Cuenta de administrador predeterminada con control total del sistema o dominio. |

| Invitado | Cuenta | 501 | Cuenta de acceso limitado predeterminada, normalmente desactivada de forma predeterminada. |

| Administradores de dominio | Grupo | 512 | Grupo de altos privilegios con control total sobre el dominio. |

| Usuarios del dominio | Grupo | 513 | Grupo predeterminado para todas las cuentas de usuario regulares del dominio. |

| Administradores de esquema | Grupo | 518 | Controla el esquema de Active Directory. |

| Operadores de impresión | Grupo | 550 | Los miembros pueden administrar impresoras y colas de impresión en los controladores de dominio. |

Descubrir las tácticas de secuestro de RID

Los atacantes suelen seguir estos pasos para realizar un ataque de secuestro de RID:

1. Obtención del acceso a un sistema

En primer lugar, el atacante obtiene acceso de administrador local o a nivel de SISTEMA a un equipo Windows. Puede tratarse de una estación de trabajo o un servidor conectado a un dominio. El equipo debe permitir al atacante leer y escribir en el registro.

2. Identificación de una cuenta de usuario normal

A continuación, el atacante localiza una cuenta de usuario estándar en el equipo. Puede ser un usuario de dominio con pocos privilegios o una cuenta local. El objetivo es cambiar el RID de esta cuenta para que el sistema piense que pertenece a un grupo privilegiado.

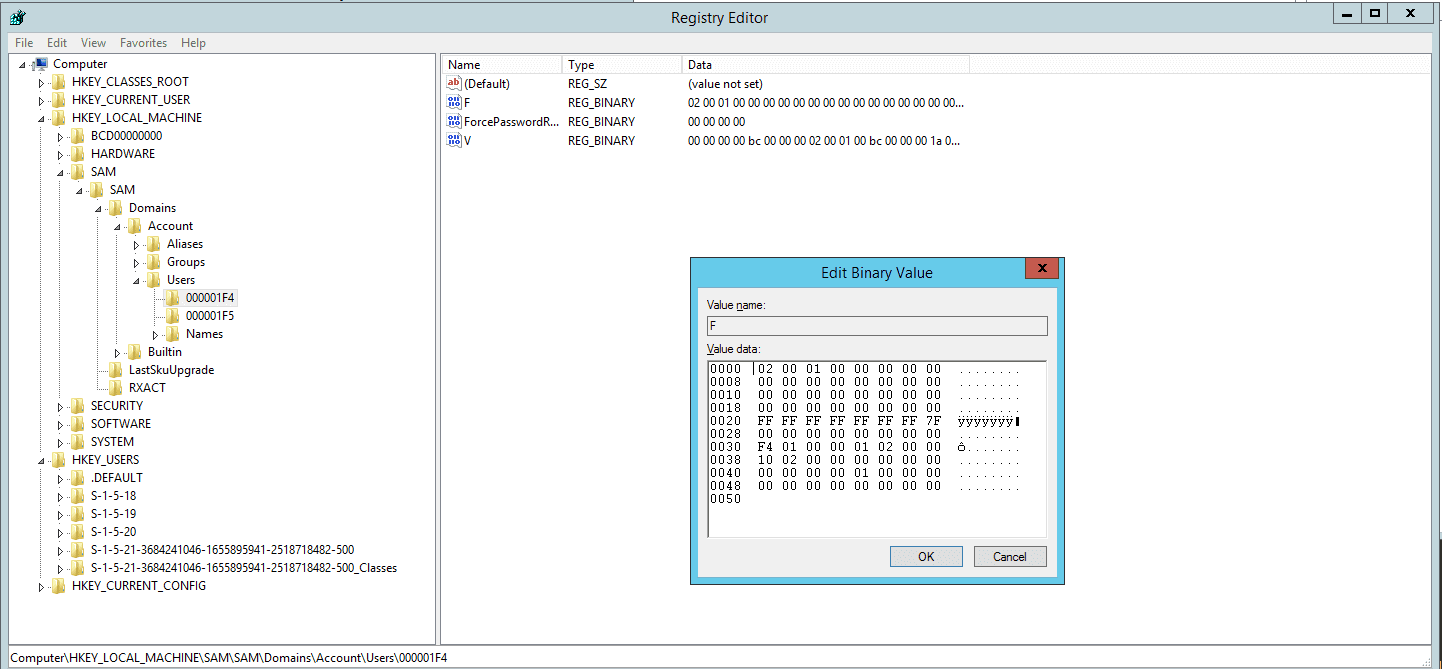

3. Modificación del RID de la cuenta en el registro SAM

Con acceso a nivel de SISTEMA, el atacante utiliza herramientas como el Editor del Registro, PowerShell o frameworks especializados de post-explotación para modificar el hive del registro del administrador de cuentas de seguridad (SAM). En concreto, localizan la clave de registro de la cuenta de usuario objetivo, que normalmente se encuentra en:

HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\

Dentro de esta clave, modifican el valor binario F, específicamente en el offset del RID. Al sustituir el RID existente por el de una cuenta privilegiada (como 500 para el administrador integrado), se engaña al sistema para que trate al usuario como si tuviera acceso de nivel de administrador.

4. Obtención de acceso elevado

Después de iniciar sesión, la cuenta secuestrada ahora opera con los privilegios del grupo asociado con el nuevo RID. El sistema confía en el SID alterado, concediendo acceso completo a recursos sensibles, herramientas y funciones administrativas aunque la cuenta no pertenezca oficialmente a ningún grupo de administración.

5. Permanecer oculto

Este tipo de ataque de secuestro es difícil de detectar porque la pertenencia a un grupo no aparece modificada en herramientas como ADUC. El SID del usuario parece normal en los controladores de dominio, y no se produce ninguna alerta a menos que exista una validación profunda del SID.

Cómo detectar ataques de secuestro del RID

La detección se centra en identificar desajustes de SID sospechosos o privilegios inesperados asociados a cuentas normales.

- Cuentas que muestran acceso de nivel de administrador sin pertenecer a grupos de administradores

Este es un indicador importante. Si un usuario puede realizar acciones administrativas pero no es miembro de ningún grupo de administradores, esto sugiere una manipulación de privilegios, posiblemente a través del secuestro de RID.

- RID inusuales o duplicados en múltiples cuentas

El monitoreo de RID duplicados o inusuales (como múltiples cuentas con RID 500) puede ayudar a detectar manipulaciones. Sin embargo, esto requiere una inspección directa del registro o herramientas de auditoría especializadas, ya que las herramientas estándar de gestión de usuarios pueden no mostrar las cuentas ocultas.

- Eventos de inicio de sesión inesperados vinculados a usuarios no administradores que realizan acciones privilegiadas

Revisar los logs de usuarios no administradores que ejecutan comandos privilegiados o acceden a recursos sensibles puede ayudar a identificar cuentas comprometidas. Sin embargo, esto por sí solo no confirma el secuestro de RID; también puede indicar otros tipos de escalamiento de privilegios o uso indebido de credenciales.

Logs de eventos clave de Windows para monitorear

- ID del evento de Windows 4656 (Detecta acceso sensible al registro)

- ID del evento de Windows 4688 (Detecta la ejecución inusual de procesos)

- ID del evento de Windows 4663 (Detecta acceso sensible al registro)

- ID del evento de Sysmon 13 (Detecta intentos de manipulación de la base de datos del SAM)

- ID del evento de Sysmon 10 (Monitoreo de claves de registro del SAM)

Cómo prevenir ataques de secuestro de RID

- Limite el acceso al registro

Garantice que solo las cuentas de confianza tienen acceso al registro del SAM donde se almacenan los datos de la cuenta. Los usuarios normales y la mayoría de las cuentas de servicio nunca deberían tener permiso para leer o modificar estas entradas sensibles. Utilice la directiva de grupo y los permisos de seguridad para aplicar controles de acceso estrictos.

- Monitoree los patrones de uso de los SID

Audite las cuentas que utilizan RID bien conocidos como 500 o 512, especialmente si normalmente no tienen privilegios. Esto ayuda a detectar cuentas secuestradas que no aparecen en la pertenencia a grupos.

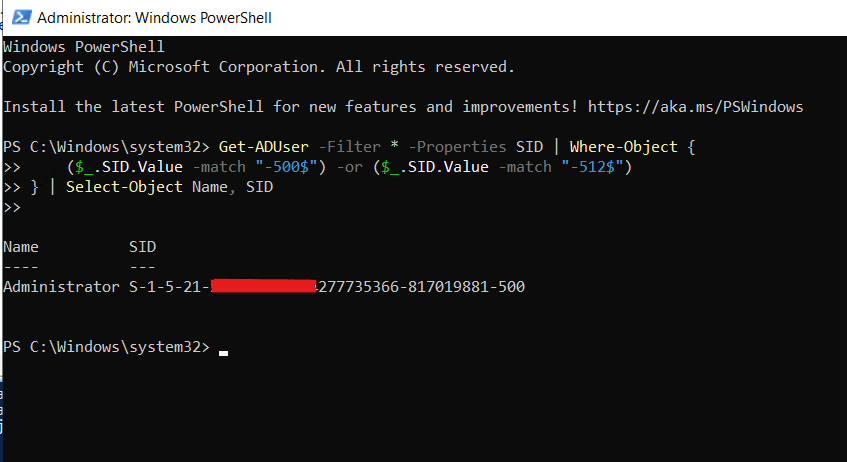

Puede ejecutar un script PowerShell para enumerar todos los SID y sus cuentas correspondientes:

Get-ADUser -Filter * -Properties SID | Where-Object {

($_.SID.Value -match "-500$") -or ($_.SID.Value -match "-512$")

} | Select-Object Name, SID

Esto muestra todas las cuentas de usuario cuyo SID termina con -500 o -512.

- ¿Se supone que este usuario está utilizando ese RID?

- ¿Es un duplicado del Administrador integrado?

- ¿No es miembro de los Administradores de Dominio, pero tiene el mismo RID que ellos?

- Restrinja el acceso de administradores locales

En primer lugar, impida que los atacantes obtengan acceso a nivel de administrador o de SISTEMA. Elimine las cuentas locales no utilizadas y aplique el mínimo privilegio en todos los endpoints, luego refuerce los endpoints mediante una configuración segura y parches periódicos.

- Utilice protección de endpoints y herramientas basadas en el UB

Las soluciones de seguridad basadas en el UBA pueden detectar escalamientos anómalos de privilegios y accesos no autorizados al registro. Ayudan a descubrir signos de manipulación del RID, como el acceso repentino al hive SAM o la actividad inusual de cuentas que normalmente carecen de derechos de administrador.

Ahora verifique:

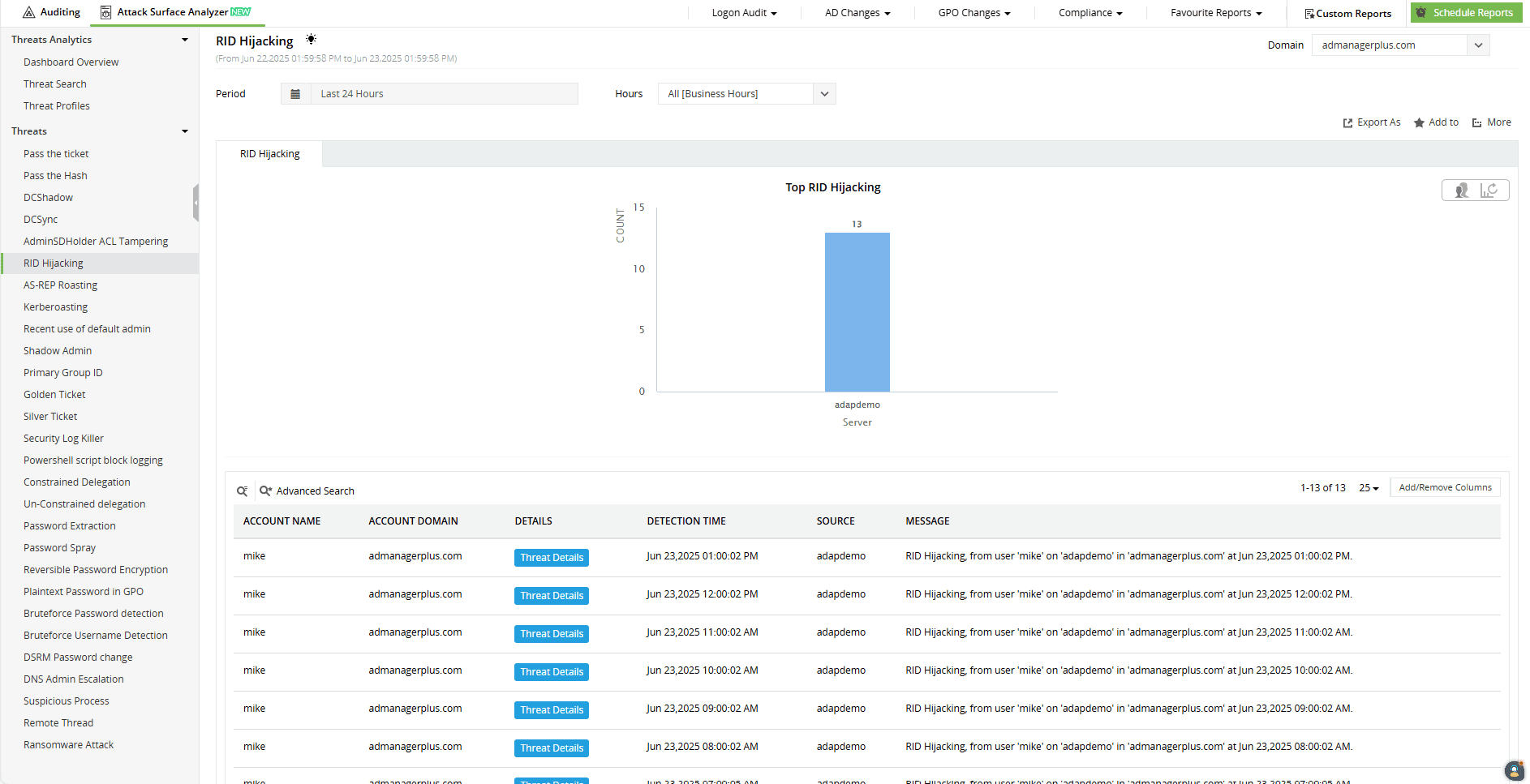

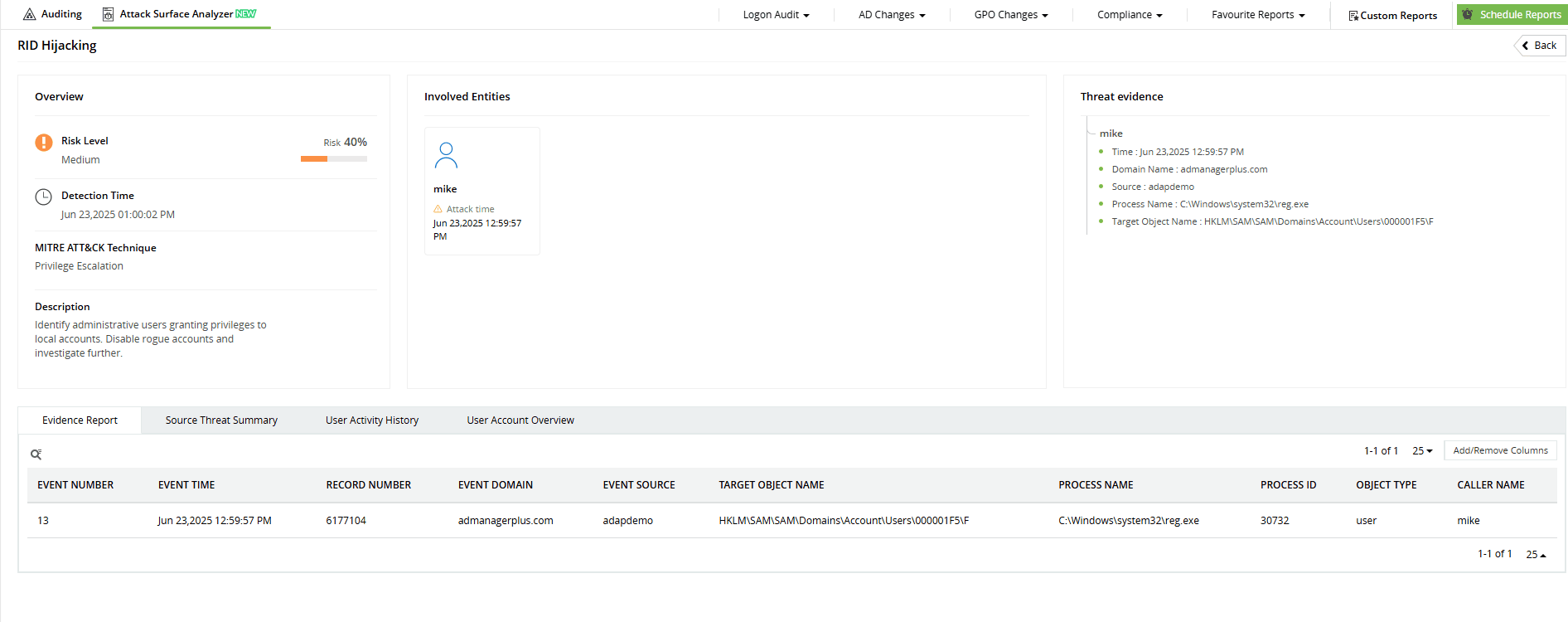

Cómo ayuda ADAudit Plus a detectar el secuestro de RID

ADAudit Plus detecta ataques de secuestro de RID monitoreando los cambios en una ruta de registro específica dentro del hive SAM: SAM\SAM\Domains\Account\Users. Sus reglas de detección de amenazas buscan modificaciones en valores binarios críticos como F, que los atacantes suelen manipular para manipular los RID. Combinado con alertas de actividad sospechosa de cuentas, ADAudit Plus le ayuda a detectar intentos ocultos de escalamiento de privilegios y a tomar medidas inmediatas para proteger su entorno.

Comience a proteger sus recursos AD on-premises y en la nube con ADAudit Plus

Detecte más de 25 ataques a AD diferentes e identifique posibles errores de configuración en sus entornos de nube Azure, GCP y AWS con el analizador de superficie de ataque.

See the Attack Surface Analyzer in actionEstamos encantados de haber obtenido el premio Gartner Peer Insights Customers’ Choice para la gestión de eventos e información de seguridad (SIEM) por cuarto año consecutivo.