5 formas en que las soluciones de seguridad para endpoints podrían haber frenado las infracciones en 2025

Cinco incidentes reales de 2025. Lecciones prácticas sobre protección de endpoints, gestión de posturas y seguridad de identidades para evitar la próxima infracción.

Este año hemos visto una oleada incesante de ataques cibernéticos en todos los sectores. Desde el ransomware que paraliza las operaciones empresariales hasta las filtraciones masivas de datos, cada incidente ofrece una lección sobre lo que podría haberse evitado. En particular, muchas de las peores infracciones de 2025 podrían haberse evitado, o al menos mitigado, con unas sólidas prácticas de seguridad de los endpoints. El software sin parches, las contraseñas robadas y los sistemas con errores de configuración han sido puntos de entrada habituales. En este artículo, examinaremos cinco infracciones importantes de 2025 y analizaremos cómo la seguridad de los endpoints podría haber evitado que se produjeran.

1. Ataques de día cero a Microsoft SharePoint

Uno de los grandes incidentes de 2025 fue la explotación generalizada de los servidores Microsoft SharePoint on-premises. En julio, ciberdelincuentes (incluidos grupos vinculados a China) abusaron de vulnerabilidades recién descubiertas, apodadas ToolShell, para comprometer cientos de sistemas SharePoint.

Se infiltraron en más de 400 servidores de más de 100 organizaciones, incluidas agencias gubernamentales de Estados Unidos. Los atacantes aprovecharon estas vulnerabilidades de día cero para ejecutar código malicioso que les concedió acceso sin restricciones a los datos de esos servidores. Microsoft se apresuró a liberar los parches, pero no antes de que se accediera a información sensible y los hackers colocaran puertas traseras.

Esta infracción nos muestra la importancia de gestionar los parches a tiempo. Aunque los exploits de SharePoint empezaron siendo de día cero, las compañías que aplicaron rápidamente los parches «fuera de banda» de Microsoft quedaron protegidas una vez que las correcciones estuvieron disponibles. Una solución de gestión de parches automatizada habría actualizado rápidamente los servidores SharePoint afectados, cerrando la puerta a los ataques ToolShell.

Además, un sistema avanzado de detección y respuesta de endpoint (EDR) podría haber identificado comportamientos sospechosos en esos servidores, como procesos inusuales o escalamiento de privilegios, y haber alertado a los equipos de seguridad en tiempo real. Combinando la aplicación de parches con la detección de amenazas basada en el comportamiento, una plataforma unificada de gestión y seguridad de endpoints podría haber limitado drásticamente la ventana de exposición.

2. Ataque de ransomware de Ingram Micro

Ningún sector estaba a salvo en 2025, como demostró un enorme ataque de ransomware a Ingram Micro: un gigante de la distribución de TI que figura en la lista Fortune 500. Durante la festividad del 4 de julio, los sistemas de Ingram Micro se vieron afectados por el ransomware SafePay. Este obligó a la empresa a desconectar sus sistemas globales de pedidos.

Durante casi una semana, los clientes no pudieron hacer pedidos, lo que interrumpió las cadenas de suministro hasta que Ingram Micro restableció sus operaciones el 10 de julio. El ataque tenía todas las características del ransomware moderno: malware que se propaga por la red, cifrado de servidores críticos y exigencias de pago.

SafePay, el grupo responsable, evita el típico modelo de ransomware como servicio, lo que hace que sea especialmente difícil defenderse de él. El resultado final fue mucho tiempo de inactividad y probables pérdidas económicas, por no mencionar el daño a la reputación de una empresa cuya actividad depende de la fiabilidad.

El ransomware es exactamente el tipo de amenaza para el que están diseñadas las soluciones de seguridad para endpoints. En el caso de Ingram Micro, una defensa de endpoints de varias capas podría haber detenido a SafePay en varios puntos.

En primer lugar, las fuentes antimalware y de información contra amenazas en los endpoints reconocerían los archivos maliciosos conocidos o los comportamientos sospechosos (como un proceso que cifrado de archivos) y los bloquearían antes de que se propagara el cifrado. En segundo lugar, las herramientas de EDR podrían haber detectado el movimiento lateral del ransomware en una fase temprana.

Al contener la infección en el paciente cero, el ataque nunca se habría convertido en una interrupción total. Por último, las copias de seguridad periódicas de los datos —combinadas con un plan de gestión de endpoints— pueden garantizar que una empresa se recupere rápidamente, incluso si algunos sistemas se ven afectados.

3. Violación de la seguridad de los datos del centro de contacto de Qantas

En junio de 2025, la aerolínea australiana Qantas sufrió una de las mayores violaciones de la seguridad de datos del país en años. Los atacantes irrumpieron en una plataforma de atención al cliente de terceros utilizada por el centro de contacto de Qantas. De esta forma, accedieron a una base de datos con unos 6 millones de registros de usuarios que incluían información como nombres, direcciones de correo electrónico, números de teléfono, fechas de nacimiento y números de viajero frecuente.

La infracción no afectó a la seguridad de los vuelos ni a las operaciones, pero asestó un duro golpe a la confianza de los clientes. Las investigaciones sugieren que los culpables utilizaron tácticas de ingeniería social vinculadas al grupo de hackers Scattered Spider, haciéndose pasar por personal de TI para robar las credenciales de inicio de sesión de los empleados.

Esto nos muestra la necesidad de estrictos controles de acceso y verificación de identidad en cada endpoint y aplicación. Si la plataforma de terceros de Qantas hubiera estado protegida mediante autenticación multifactor (MFA), una contraseña robada no habría bastado para entrar.

Las soluciones de seguridad para endpoints permiten a las empresas aplicar la MFA tanto a los sistemas propios como a los de terceros. Esto garantiza que, incluso si las credenciales son objeto de phishing, se requiera un método adicional de verificación (como un autenticador móvil o un token de hardware) para iniciar sesión.

Las plataformas de endpoints también pueden implementar análisis del comportamiento de los usuarios para detectar anomalías. Por ejemplo, una cuenta de empleado que descargue millones de registros o inicie sesión desde una ubicación inusual activaría las alarmas. En el caso de Qantas, una combinación de MFA y monitoreo podría haber detenido al atacante en primer lugar.

4. Barts Health NHS Trust: ataque de ransomware Cl0p

En agosto de 2025, Barts Health NHS Trust sufrió un ataque cibernético vinculado al grupo de ransomware Cl0p. Barts afirma que los atacantes aprovecharon una vulnerabilidad en Oracle E-Business Suite (EBS) para acceder y copiar archivos de una base de datos utilizada para la facturación. La fundación confirmó posteriormente que la información robada incluía nombres, direcciones y datos de facturación. Lo anterior afectó a algunos pacientes y miembros del personal.

El incidente no afectó a la historia clínica electrónica de los pacientes ni a los sistemas clínicos básicos de Barts, pero el robo de datos sigue suponiendo un riesgo importante. Al fin y al cabo, los datos de facturación y de contacto pueden utilizarse para estafas selectivas y phishing. Después de que Cl0p publicara datos en línea, Barts informó de que colaboraría con NHS England, el NCSC y la Policía Metropolitana. También emprendió acciones legales para limitar su difusión.

Este es exactamente el tipo de infracción que los programas de seguridad para endpoints pretenden reducir, especialmente en el caso de las aplicaciones empresariales orientadas a Internet. Una vez que Oracle publicó las correcciones para las vulnerabilidades de EBS explotadas activamente, la gestión automatizada de parches y el análisis de vulnerabilidades habrían reducido drásticamente la ventana de exposición.

Además, la gestión de endpoints de los servidores afectados podría haber detectado la actividad posterior a la explotación —como nuevos procesos o shells web, acciones de administración sospechosas o acceso o exportación de datos inusuales— con suficiente antelación como para contener el incidente antes de que se copiaran datos a gran escala.

5. Allianz Life Insurance: infracción de CRM en la nube

Ni siquiera las industrias altamente reguladas se libraron en 2025. A finales de julio, Allianz Life Insurance Company of North America reveló una filtración que expuso los datos personales de aproximadamente 1,1 millones de clientes (potencialmente hasta 1,5 millones, según análisis posteriores).

Esta filtración fue problemática debido a la naturaleza sensible de los datos: nombres, direcciones, fechas de nacimiento, números de teléfono e incluso números de la Seguridad Social fueron robados del sistema de gestión de relaciones con los clientes (CRM) basado en la nube de Allianz.

Allianz reveló que un actor de amenazas accedió a una plataforma CRM de terceros utilizando ingeniería social el 16 de julio de 2025. Los atacantes suplantaron o engañaron a un empleado de Allianz (o a un socio autorizado) para que revelara sus credenciales de inicio de sesión en el CRM basado en Salesforce. A continuación, utilizaron ese acceso para robar los datos.

Un conocido grupo de hackers llamado ShinyHunters acabó llevándose el mérito, filtrando en línea tablas enteras de la base de datos de Salesforce. Las consecuencias para Allianz Life fueron graves. La empresa tuvo que notificar a casi todos sus clientes estadounidenses y ofrecer protección de monitoreo de identidad, por no mencionar el escrutinio regulador.

La filtración de Allianz demuestra por qué el robo de credenciales y la seguridad de las aplicaciones en la nube son ahora prioritarios para la protección de los endpoints. En este caso, la defensa más sencilla y efectiva habría sido la MFA en la cuenta CRM. Con la MFA, incluso si un empleado es engañado para que facilite su nombre de usuario y contraseña, el atacante sería detenido en seco por el segundo paso de verificación.

Dé los siguientes pasos con ManageEngine Endpoint Central

Cada una de estas infracciones muestra un punto de fallo diferente: un servidor sin parches, un usuario desprevenido, una base de datos con errores de configuración o una falta de control de acceso. También demuestran que las soluciones de seguridad para endpoints ya no son opcionales, sino que son la pieza clave para prevenir las infracciones.

Las organizaciones necesitan una forma de reforzar sus endpoints y redes en todos los frentes: implementando parches rápidamente, detectando y desactivando amenazas como el ransomware, aplicando el acceso con menos privilegios con MFA y protegiendo los datos confidenciales dondequiera que residan.

La buena noticia es que no hace falta juntar una docena de herramientas para conseguirlo. ManageEngine ofrece una plataforma integrada, Endpoint Central, que reúne la gestión y la seguridad de los endpoints en una solución unificada.

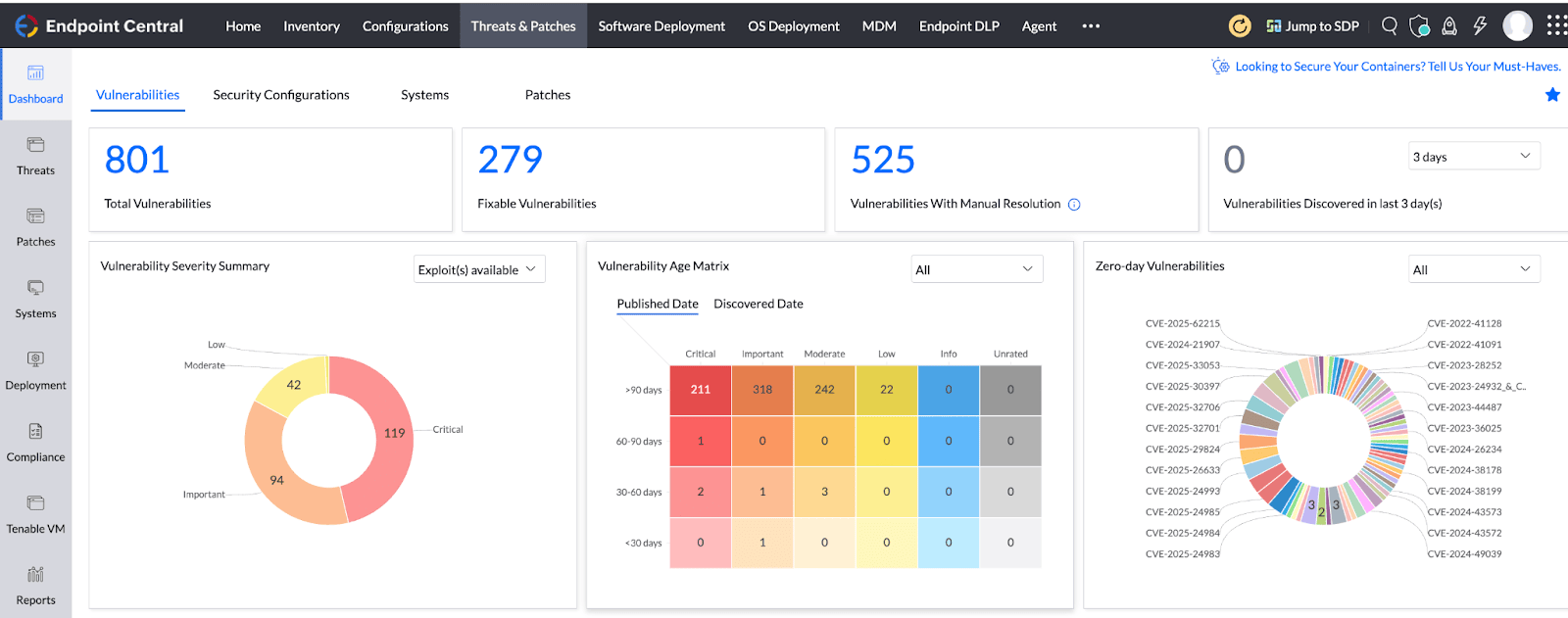

Figura 1: Función de detección y corrección de vulnerabilidades de Endpoint Central.

Desde la gestión automatizada de parches y el análisis de vulnerabilidades hasta la detección avanzada de amenazas y el control de dispositivos, ManageEngine Endpoint Central está diseñado para abordar exactamente los problemas mostrados anteriormente.

Permite a los equipos de TI responder más rápido que los atacantes y poner muros alrededor de los eslabones más débiles antes de que puedan ser explotados. No espere a que su organización sea el próximo titular en las noticias. Refuerce sus defensas ahora explorando lo que la suite de seguridad para endpoints de ManageEngine puede hacer por usted.