Análisis forense del log

El objetivo principal de una solución de seguridad de red es proteger la red frente a los ataques. Debe monitorear los eventos de seguridad y alertarle en tiempo real para ayudarle a tomar medidas correctivas lo antes posible. Además, necesita información exhaustiva para analizar la causa raíz de cualquier vulnerabilidad, la reconstrucción de los eventos de ataque y la actividad de los usuarios; ahí es donde entra en escena el análisis forense del log.

El análisis forense del log es un proceso crítico en ciberseguridad, que se centra en examinar e interpretar los logs generados por diversos dispositivos, aplicaciones y sistemas de red para descubrir los detalles de los incidentes de seguridad. Los logs son registros de los eventos que se producen en un entorno de TI, incluyendo las actividades de los usuarios, los eventos del sistema y las comunicaciones entre dispositivos. El análisis forense del log ayuda a los equipos de seguridad a trazar los pasos de un posible atacante, comprender cómo se produjo un ataque e identificar las vulnerabilidades que deben abordarse para prevenir futuros incidentes.

Importancia del análisis forense del log

El análisis forense del log es un proceso vital tras un incidente de seguridad. Cuando se produce una brecha en la red, es esencial comprender cómo se produjo el ataque, identificar los puntos de entrada y determinar el alcance de los daños. El análisis forense del log ayuda en lo siguiente:

- Detección y respuesta a incidentes: El análisis forense del log es vital para detectar y responder a incidentes de seguridad. Al analizar logs, los equipos de seguridad pueden identificar rápidamente los indicios de actividad maliciosa, como los intentos de acceso no autorizados, la exfiltración de datos o los patrones de tráfico de red inusuales. Esto permite responder rápidamente para contener la amenaza y minimizar los daños.

- Análisis de causa raíz: Cuando se produce una brecha de seguridad, es crucial entender cómo ocurrió. El análisis forense del log proporciona información detallada sobre la secuencia de eventos que condujeron a la violación de seguridad, ayudando a identificar la causa raíz. Esta información es esencial para corregir las brechas de seguridad y prevenir incidentes similares en el futuro.

- Cumplimiento y requisitos legales: Muchas industrias tienen normativas estrictas que exigen a las organizaciones mantener logs detallados y realizar análisis forenses periódicos. Esto ayuda a garantizar que las organizaciones puedan aportar pruebas de cumplimiento y protegerse ante responsabilidades legales en caso de que se produzca una violación de la seguridad.

- Monitoreo de la actividad del usuario: El análisis forense del log permite a las organizaciones monitorear las actividades de los usuarios, garantizando que los empleados y otros usuarios se adhieran a las directivas de seguridad. También puede ayudar a detectar amenazas internas al identificar comportamientos sospechosos, como el acceso no autorizado a datos confidenciales.

- Investigación posterior al incidente: Tras un incidente de seguridad, el análisis forense del log se utiliza para reconstruir el ataque, comprender los métodos del atacante y determinar el alcance de la brecha de seguridad. Esta información es crucial para mejorar las medidas de seguridad y prevenir futuros ataques.

Retos en el análisis forense del log

Aunque el análisis forense del log es invaluable, conlleva sus propios retos:

- Volumen de datos: Los entornos de TI modernos generan una enorme cantidad de datos del log procedentes de diversas fuentes, como firewalls, sistemas de detección de intrusos, servidores y aplicaciones. Analizar esta gran cantidad de datos para encontrar información relevante puede resultar abrumador.

- Integridad del log: Garantizar que los logs están protegidos y no han sido manipulados es un reto importante. Si un atacante consigue acceder a los logs, puede alterar o borrar las entradas para cubrir sus huellas, lo que dificulta realizar un análisis preciso.

- Complejidad de los formatos del log: Los logs de distintos sistemas y dispositivos suelen utilizar formatos diferentes, lo que dificulta la correlación de datos entre varias fuentes. Esta complejidad puede ralentizar el proceso de análisis forense y dificultar la identificación de patrones o conexiones entre eventos.

- Análisis en tiempo real: Aunque el análisis forense del log se suele realizar después de un incidente, cada vez es más necesario realizar el análisis en tiempo real para detectar y responder a las amenazas en el momento en que se producen. Esto requiere herramientas avanzadas que puedan procesar y analizar rápidamente los datos del log en tiempo real.

- Habilidad y experiencia: Para que el análisis forense del log sea efectivo, se debe tener un profundo conocimiento de la seguridad de la red, la arquitectura del sistema y las técnicas de análisis de logs. Las organizaciones pueden tener dificultades para encontrar y retener el talento necesario para realizar este trabajo con efectividad.

Firewall Analyzer: Herramienta líder para el análisis forense del log

Los requisitos básicos de una herramienta de análisis forense del log incluyen que sea segura y a prueba de manipulaciones, y que tenga la capacidad de archivar logs durante un periodo de tiempo específico y flexible. No basta con disponer de datos históricos del log; necesita un potente motor de búsqueda para analizar estos logs y descubrir la información exacta que necesita para la investigación.

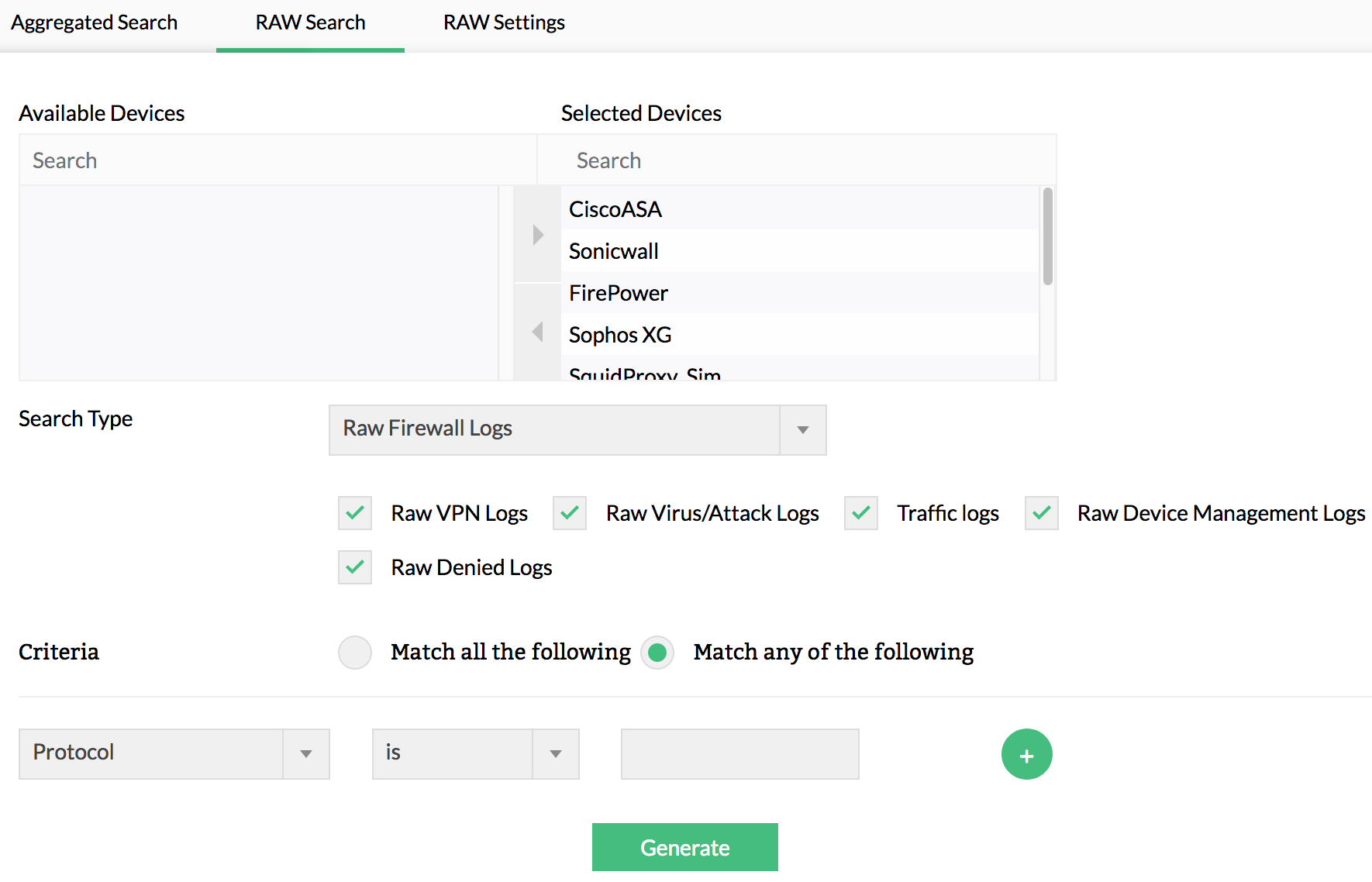

ManageEngine Firewall Analyzer es la solución ideal para archivar datos del log y realizar el análisis forense del log. Con esta herramienta, puede elegir por cuánto tiempo almacenar los logs del análisis forense archivados, garantizar que los datos están cifrados para mayor seguridad y que tienen una marca de tiempo para evitar manipulaciones, indexar los datos de archivo de forma flexible para optimizar la búsqueda y utilizar el potente motor de la herramienta para buscar tanto en los logs agregados como en los logs sin procesar. Con la posibilidad añadida de guardar los resultados de la búsqueda como informes, puede ahorrar tiempo y evitar que se repitan las búsquedas.

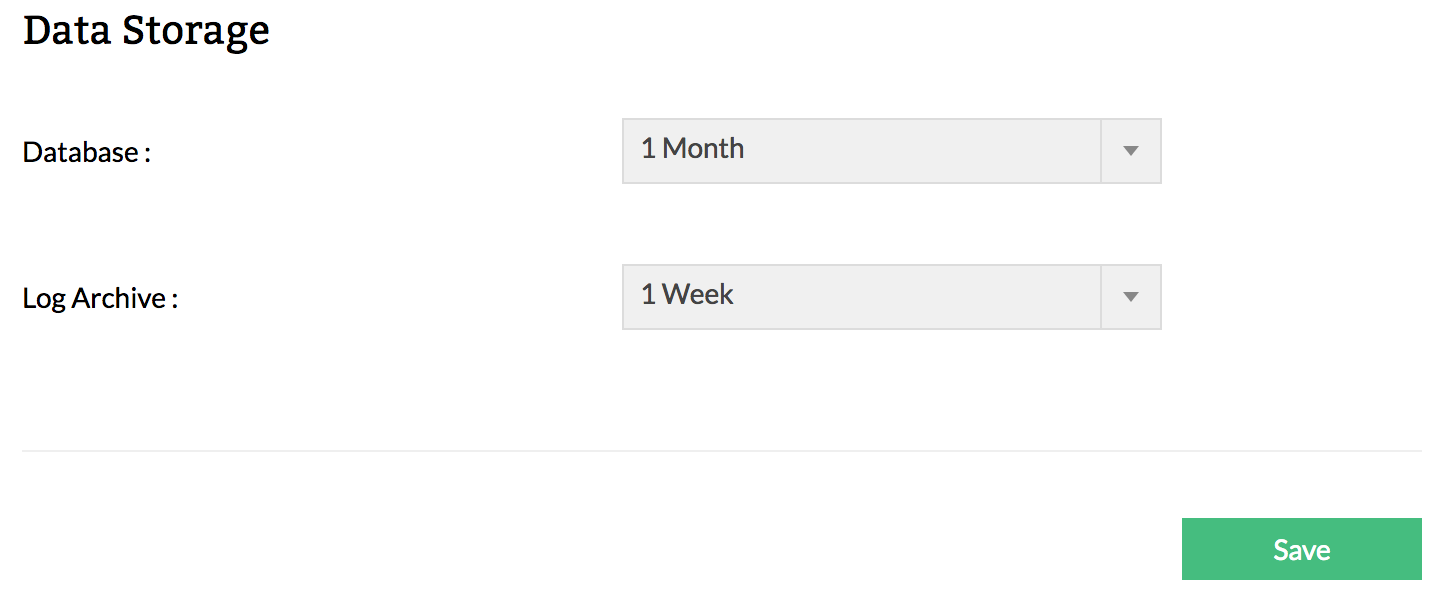

Tiempo de retención flexible para los logs archivados

Esta herramienta para el análisis forense del firewall archiva los logs del firewall durante un periodo de tiempo flexible según sus necesidades. Dado que varias normas reglamentarias imponen diferentes periodos de retención y que su propia organización también puede tener uno, es importante poder configurar su propio tiempo de retención de archivos. Además, también puede elegir el tiempo de retención de datos de la base de datos.

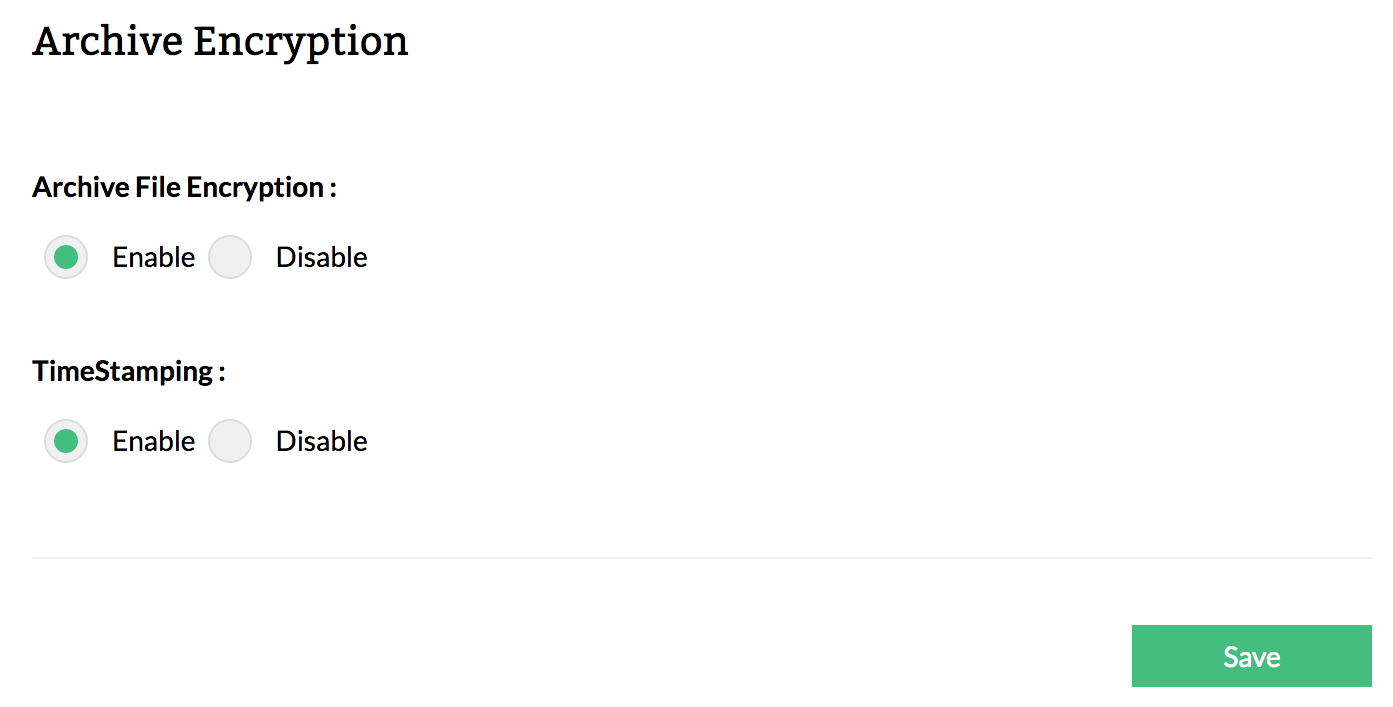

Archivo de log seguro y a prueba de manipulaciones

Esta herramienta de análisis forenses de los logs de la red protege los logs con cifrado, garantizando que no puedan ser leídos aunque caigan en las manos equivocadas por error. Firewall Analyzer también proporciona marcas de tiempo en los archivos del log. La marca de tiempo impide que los logs guardados sean manipulados por algún usuario que intente destruir las pruebas de un ataque a la seguridad.

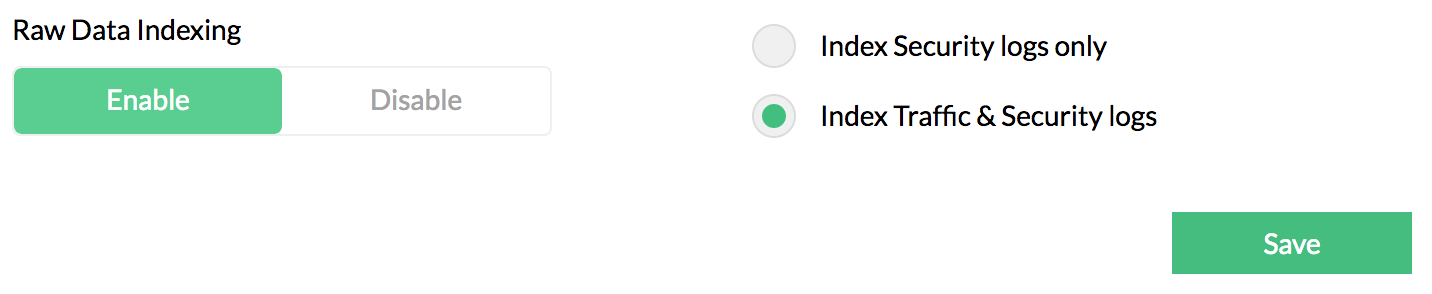

Indexación flexible de los datos del log

Firewall Analyzer puede importar e indexar logs archivados. La indexación de logs es una tarea que consume mucha CPU y memoria; para minimizar la carga de la CPU y el consumo de memoria, puede optar por indexar sólo los logs de seguridad o tanto los de seguridad como los de tráfico. Los logs de seguridad del análisis forense son fundamentales para encontrar la causa de un ataque o hackeo.

Por qué necesita un potente mecanismo de búsqueda para el análisis forense del log

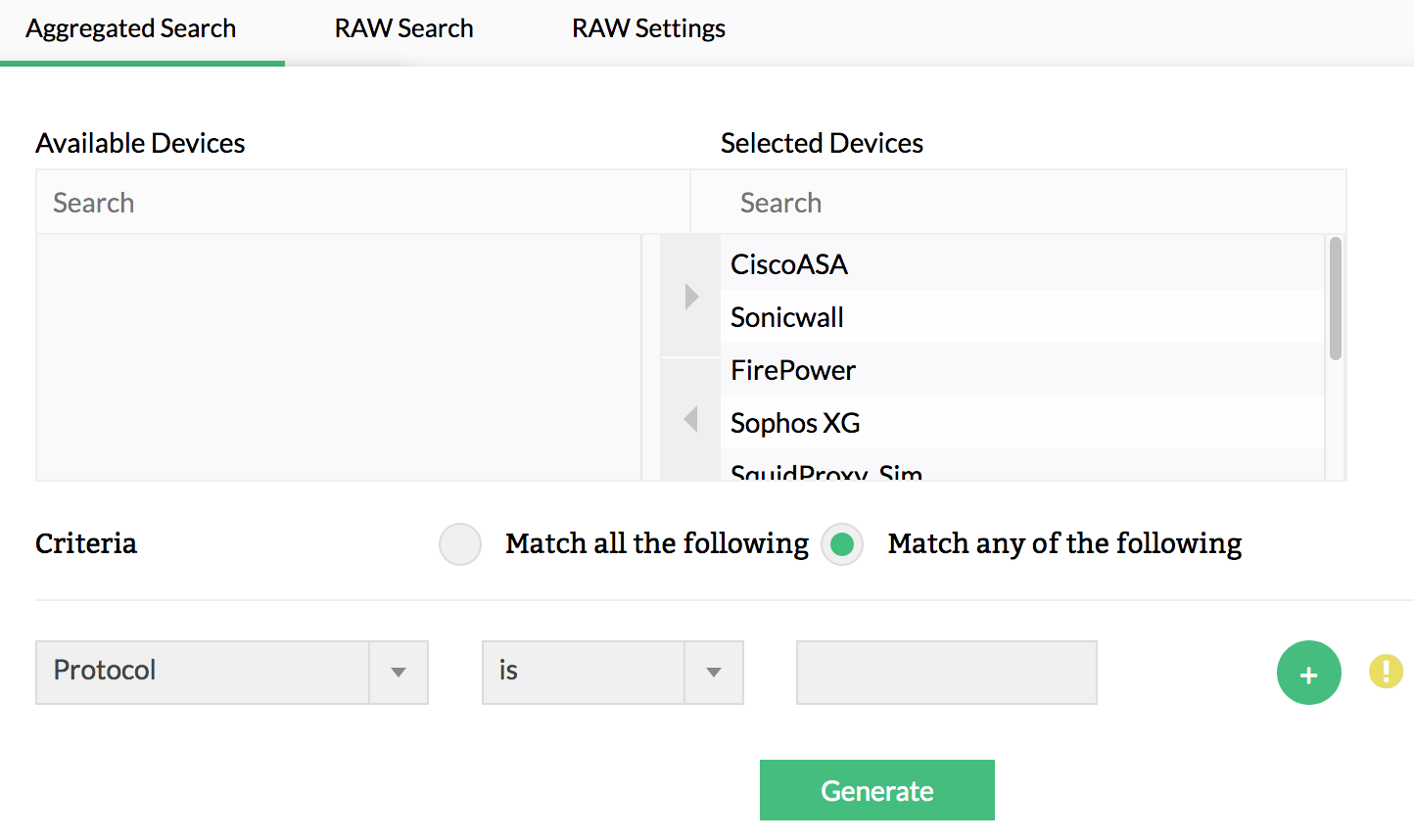

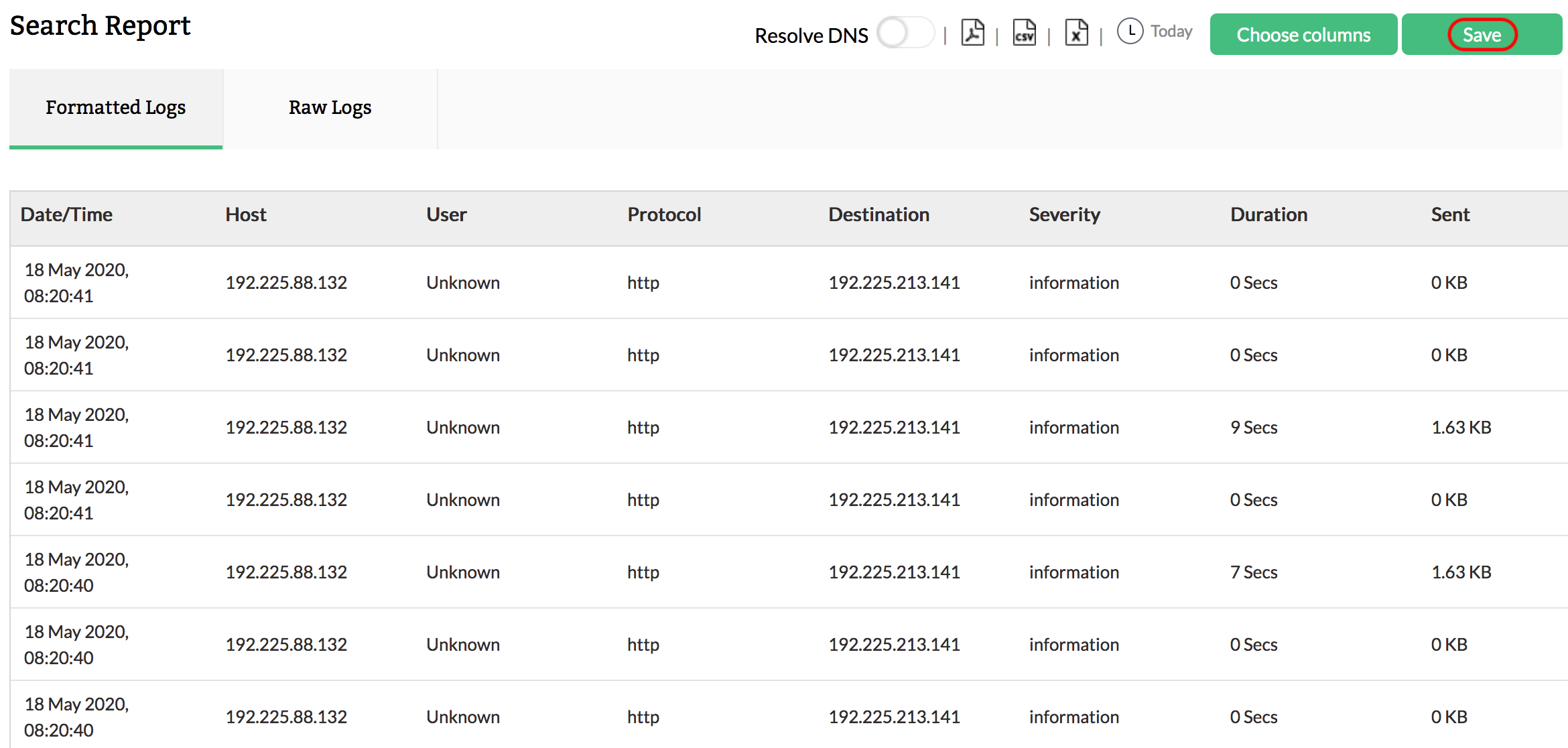

El archivo de logs contiene una enorme cantidad de logs. Sin embargo, las pruebas de un ataque sólo están presentes en unos pocos. Es casi imposible localizar manualmente los logs exactos que contienen esta información, y puede que tenga que aplicar muchos criterios y filtros para examinar detalladamente los logs exactos del incidente. Incluso con un motor de búsqueda bastante bueno, puede ser una tarea difícil. El motor de búsqueda de logs de Firewall Analyzer es lo suficientemente robusto como para extraer fácil y eficientemente los logs necesarios del archivo ofreciendo tanto una búsqueda de logs sin procesar como de logs formateados. Si no puede obtener los resultados deseados con la búsqueda de logs formateados, puede utilizar la búsqueda de logs sin procesar indexados; la mayoría de las veces, la búsqueda de logs formateados será suficiente para el análisis forense del log.

Consulte la página sobre el informe de búsqueda de logs sin procesar para obtener más información sobre los informes de búsqueda de logs sin procesar.

Guardar los resultados de la búsqueda como informes

Firewall Analyzer tiene una función útil para la investigación forense, ya que puede buscar logs y guardar los resultados como informes. Esto le ayudará a evitar que se repitan las búsquedas y que se olviden los criterios de búsqueda y filtros específicos.

La importancia del análisis forense del log en la ciberseguridad

El análisis forense del log es un componente indispensable de las estrategias modernas de ciberseguridad. Permite a las organizaciones detectar y responder a los incidentes de seguridad, comprender la causa raíz de las infracciones y cumplir los requisitos normativos. Sin embargo, el proceso conlleva importantes retos, como el volumen de datos, la integridad del log y la necesidad de realizar un análisis en tiempo real.

ManageEngine Firewall Analyzer aborda estos retos con un completo conjunto de funciones diseñadas para que el análisis forense del log sea más eficiente y efectivo. Desde el almacenamiento seguro del log hasta potentes funciones de búsqueda, Firewall Analyzer le proporciona todo lo que necesita para mejorar la postura de seguridad de su organización mediante un análisis forense del log detallado y preciso.

Con todas estas funciones y más, Firewall Analyzer tiene todo lo que necesita en una herramienta para el análisis forense del log. ¡Descargue su prueba gratis por 30 días.

Enlaces destacados

Otras funciones

Informes del firewall

Obtenga varios informes de seguridad y tráfico para evaluar la postura de seguridad de la red. Analice los informes y tome las medidas necesarias para prevenir futuros incidentes de seguridad. Monitoree el uso de Internet de los usuarios de la empresa.

Gestión del cumplimiento del firewall

El sistema integrado de gestión del cumplimiento automatiza las auditorías de cumplimiento del firewall. Informes predefinidos disponibles para los principales mandatos regulatorios como PCI-DSS, ISO 27001, NIST, NERC-CIP y SANS.

Alertas del firewall

Tome medidas correctivas de inmediato cuando reciba notificaciones en tiempo real sobre los incidentes de seguridad de la red. Compruebe y restrinja el uso de Internet si el ancho de banda supera el umbral especificado.

Gestión del servicio de firewall

Los MSSP pueden alojar varios inquilinos, que tienen acceso exclusivo, segmentado y protegido a sus respectivos datos. Es escalable para satisfacer sus necesidades. Puede gestionar los firewalls implementados en todo el mundo.