Un centro de operaciones de seguridad (SOC) es una función centralizada que monitorea, detecta, analiza y responde a las amenazas e incidentes de ciberseguridad en tiempo real. El SOC sirve como primera línea de defensa para proteger las redes, los sistemas y los datos de una organización, y cuenta con analistas expertos y herramientas avanzadas. Funciona las 24/7 garantizando que se monitoreen las posibles amenazas en toda la infraestructura, las aplicaciones y los endpoints.

Las funciones clave del SOC incluyen la detección de amenazas, la respuesta a incidentes, la gestión de vulnerabilidades y la inteligencia sobre amenazas. Un SOC se basa en tecnologías como la gestión de eventos e información de seguridad (SIEM), la detección y respuesta en la nube (CDR), los firewalls, y la detección y respuesta de endpoint (EDR) para identificar y mitigar los riesgos de forma eficiente. Las organizaciones pueden mantener una postura segura integrando la tecnología, las personas y los procedimientos. Los SOC pueden ser internos, externos o una combinación de ambos, según las necesidades y la escala de la empresa.

Funciones clave de un SOC

La principal responsabilidad de un SOC gestionado es proteger los activos digitales de una organización a través de la detección, mitigación y prevención de las amenazas a la ciberseguridad. Estas funciones incluyen:

- Monitoreo de amenazas: Una de las principales funciones de un SOC es monitorear en tiempo real la red de la organización. Con herramientas efectivas para la gestión de logs, los SOC monitorean cada acción que se realiza en una red para detectar cualquier actividad maliciosa. ManageEngine Log360 otorga a los equipos del SOC más de 750 tipos de fuentes de log en toda la red para monitorear la red de forma extendida.

- Análisis de inteligencia contra amenazas: Recopilar, evaluar y utilizar información telemétrica sobre IP peligrosas, información sobre dominios, indicadores de compromiso (IoC) e indicadores de ataque (IoA) para mejorar las defensas y adelantarse a los atacantes es fundamental para prevenir las amenazas. Tras la detección, los analistas tienen que realizar una investigación detallada para comprender las tácticas del atacante. Una investigación correcta puede revelar información detallada sobre el punto de acceso inicial del atacante, vulnerabilidades de día cero y mucho más.

- Cacería de amenazas: En un SOC, la cacería de amenazas desempeña un rol crucial a la hora de reforzar la estrategia de defensa de una organización. Implica buscar proactivamente las amenazas sofisticadas u ocultas que las herramientas automatizadas podrían pasar por alto, aprovechando la experiencia humana y las técnicas avanzadas. Al integrar la cacería de amenazas en las operaciones del SOC, las organizaciones pueden detectar y responder a los ataques avanzados, reduciendo el riesgo de posibles infracciones.

- Detección de incidentes: El objetivo es detectar a un intruso dentro de la red lo antes posible. Al monitorear la actividad maliciosa, como la ejecución anormal de procesos, los cambios en los ajustes de los firewalls y más, los analistas pueden detectar rápidamente a los atacantes utilizando herramientas como SIEM, sistemas de detección de intrusiones (IDS), sistemas de prevención de intrusiones (IPS) y EDR.

- Respuesta ante incidentes: Al igual que la detección, el tiempo medio de respuesta (MTTR) también es crítico. Esto incluye el tiempo empleado en determinar la causa subyacente, mitigar el ataque y restaurar los sistemas. Permitir que el atacante permanezca en la red puede resultar en movimientos laterales, obtener acceso a credenciales y habilitar otros métodos que le permitan propagarse por la red y dificultar la respuesta. Aquí es donde resultan útiles algunas funciones como la orquestación, automatización y respuesta de seguridad (SOAR), que pueden ayudar a los equipos del SOC a responder rápidamente con flujos de trabajo predefinidos sin necesidad de intervención humana. Reduzca el MTTR de su equipo con ManageEngine Log360, una solución de SIEM unificada con funciones de SOAR integradas.

- Gestión de vulnerabilidades: Los analistas del SOC identifican los puntos débiles de los sistemas y aplicaciones, garantizando que se apliquen actualizaciones y parches periódicos para reducir la superficie de ataque.

- Gestión y análisis de log: Los analistas del SOC recopilan, clasifican y examinan los logs de diferentes sistemas para monitorear la actividad e identificar tendencias anormales.

- Cumplimiento e informes: El cumplimiento y la elaboración de informes son operaciones integrales del SOC, ya que garantizan que la organización se adhiere a las normas reglamentarias y a las mejores prácticas del sector. El SOC genera informes sobre eventos de seguridad, incidentes y esfuerzos de gestión de riesgos para las auditorías y los análisis posteriores a los incidentes. Estos procesos también ayudan a identificar brechas de seguridad, mitigar riesgos y proporcionar transparencia a las partes interesadas y a los auditores.

- Documentación: A los analistas del SOC también se les asigna la tarea de elaborar una documentación efectiva. La documentación les ayuda a optimizar el proceso de respuesta a incidentes. Al documentar las acciones llevadas a cabo en un ataque, los analistas pueden responder con rapidez a amenazas similares en el futuro.

Comprender la estructura del SOC: Componentes y roles clave

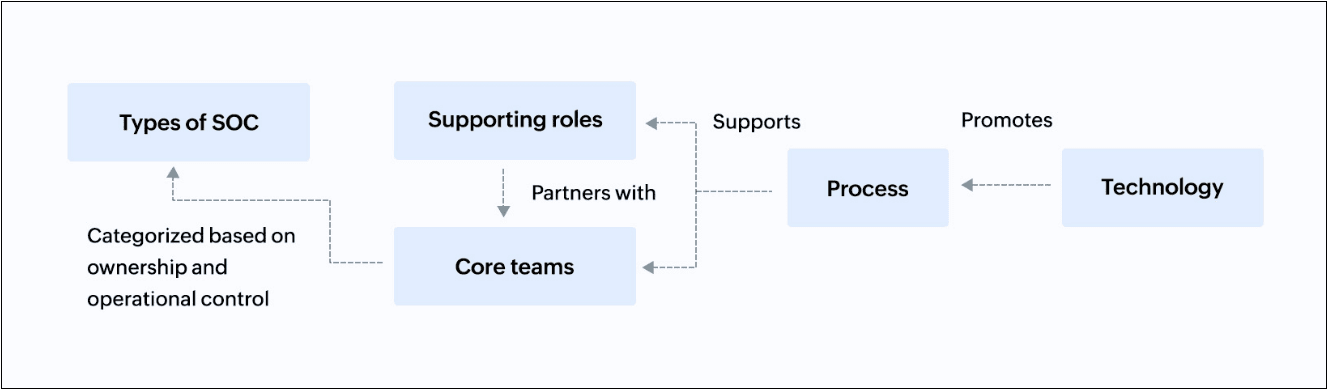

Para garantizar que las operaciones de ciberseguridad sean efectivas y eficientes, un SOC está diseñado para integrar personas, procedimientos y tecnología. Su estructura puede variar en función del tamaño y la complejidad de la organización, pero suele incluir los siguientes componentes (consulte la Figura 1)

Figura 1: Estructura del SOC

1. Equipos centrales

Para garantizar que el SOC realiza el monitoreo exhaustivo de la ciberseguridad, la identificación de amenazas y la respuesta a incidentes, el marco/equipo del SOC está formado por personas con diversas funciones y conjuntos de habilidades. Los miembros del equipo del SOC son los siguientes:

- Analistas del SOC

- Nivel 1: Monitorear las alertas, priorizar los incidentes y escalarlos según sea necesario.

- Nivel 2: Investigar los incidentes, realizar análisis en profundidad y coordinar las respuestas.

- Nivel 3: Abordar los ataques complejos y sofisticados mediante el análisis avanzado y la cacería de amenazas.

- Responsables de la respuesta a incidentes: Especialistas que se encargan de la contención, mitigación y recuperación durante los incidentes de seguridad.

- Gestor del SOC: Supervisa las operaciones del SOC, garantiza su eficiencia y actúa como enlace entre los equipos y las partes interesadas.

- Cazadores de amenazas: Se centran en identificar las amenazas ocultas de forma proactiva mediante técnicas y herramientas avanzadas.

Para obtener más información detallada sobre los distintos roles del SOC y sus principales responsabilidades, visite esta página.

2. Roles de apoyo

- Equipo de inteligencia contra amenazas: Recopila y analiza datos sobre amenazas emergentes para reforzar las defensas.

- Expertos forenses: Examinan las brechas de seguridad para identificar las rutas de ataque y reducir los riesgos potenciales.

- Especialistas en cumplimiento y auditoría: Garantizan el cumplimiento de las normas de ciberseguridad y preparan las auditorías reglamentarias.

3. Procesos y flujo de trabajo

- Gestión de alertas: Las herramientas de seguridad generan alertas que los analistas revisan y clasifican.

- Plan de respuesta a incidentes: Procedimientos definidos para identificar, responder y recuperarse de los incidentes.

- Intercambio de conocimientos: Mantener una base de datos de referencia para la inteligencia contra amenazas y aprendizajes sobre incidentes.

4. Pila tecnológica

- SIEM: Agregar y analizar los logs en busca de amenazas.

- EDR: Proteger los endpoints de los ataques

- Firewalls e IDS/IPS: Bloquear los accesos no autorizados y detectar las intrusiones.

- Plataformas de inteligencia sobre amenazas: Proporcionar datos sobre amenazas y vulnerabilidades emergentes.

5. Tipos de SOC

- SOC interno: Totalmente dotado de personal y gestionado por la organización.

- SOC externalizados (proveedores de servicios de seguridad gestionados, o MSSP): Gestión de terceros para organizaciones que carecen de recursos.

- SOC híbrido: Combina los esfuerzos internos con el soporte externo para una mayor flexibilidad y escalabilidad.

Este enfoque metódico garantiza que el SOC esté preparado para afrontar efectivamente las amenazas de acuerdo con el plan de seguridad de la organización.

Explorando varios modelos de SOC

El marco o método de una organización para estructurar, operar y gestionar su SOC se conoce como modelo de SOC. Describe cómo el equipo del SOC utiliza la tecnología para defenderse de las amenazas a la ciberseguridad y conectarse con los procedimientos de la organización. Existen varios modelos de SOC que se adaptan a los distintos objetivos, recursos y necesidades de las organizaciones.

El modelo de SOC elegido depende de factores como:

- Tamaño y complejidad de la organización.

- Presupuesto y recursos disponibles.

- Requisitos de cumplimiento y regulatorios.

- Nivel de control y personalización necesarios.

Cada modelo de SOC presenta ventajas y desventajas únicas, y las organizaciones suelen adaptar o combinar elementos para satisfacer sus necesidades específicas en materia de ciberseguridad. La siguiente tabla representa varios modelos de SOC y su funcionamiento:

| Modelo de SOC | ¿Qué es? | ¿Cuáles son las ventajas? | ¿Cuáles son las desventajas? |

|---|---|---|---|

| SOC interno | Un SOC construido, gestionado y operado totalmente por el equipo interno de una organización se conoce como SOC interno. Este paradigma garantiza una mayor alineación con los objetivos empresariales y las normas reglamentarias, al tiempo que proporciona un control total sobre las operaciones de seguridad. Para que los SOC internos sean efectivos, se necesita una gran inversión en personal con conocimientos, equipos avanzados y actualizaciones frecuentes. A pesar de requerir muchos recursos, es perfecto para las empresas que manejan datos extremadamente sensibles o aquellas con requisitos de seguridad complicados. | Control total, medidas de seguridad personalizadas, estrecha integración con los procesos organizacionales | Costo elevado, requiere personal cualificado y un mantenimiento continuo |

| SOC externalizado | A menudo conocido como MSSP, un SOC externalizado es un SOC gestionado por un proveedor externo. Con la ayuda de este enfoque, las empresas pueden contratar a profesionales externos para que se encarguen de tareas de ciberseguridad como la detección de amenazas, la respuesta a incidentes y el monitoreo. Es una opción asequible para las empresas que no disponen de los recursos o la experiencia necesarios para gestionar un SOC interno. | Escalabilidad, acceso a tecnologías avanzadas y monitoreo permanente sin grandes inversiones en personal o infraestructura | Personalización limitada, menos control y posibles retrasos en la respuesta |

| SOC híbrido | Un SOC híbrido combina recursos internos y externos para gestionar las operaciones de ciberseguridad. Según esta estrategia, una empresa recurre a MSSP externos para obtener experiencia adicional o escalabilidad, al tiempo que mantiene su propio equipo de seguridad interno para la supervisión estratégica y las tareas importantes. Este enfoque ofrece un equilibrio entre el control y la rentabilidad, permitiendo a las organizaciones beneficiarse de los recursos externos al tiempo que conservan cierta autonomía. Las organizaciones con recursos internos limitados o requisitos de seguridad diferentes son las más adecuadas para los SOC híbridos. Ofrece versatilidad en la gestión de eventos de seguridad y acelera los tiempos de reacción. | Flexibilidad, responsabilidades compartidas, acceso a expertos externos manteniendo cierto control | Requiere una cuidadosa coordinación entre los equipos internos y externos |

| SOC virtual | Un SOC virtual opera sin una ubicación física, aprovechando equipos remotos y herramientas basadas en la nube para gestionar las funciones de ciberseguridad. Sin una oficina centralizada, permite a las organizaciones monitorear, identificar y reaccionar ante los riesgos desde cualquier lugar. Las empresas con una plantilla dispersa o sin infraestructura física son las más adecuadas para esta estrategia. | CRentable, ya que reduce los gastos generales, es fácil de ampliar y es accesible desde cualquier lugar | Depende en gran medida de servicios en la nube fiables y requiere una coordinación segura entre los miembros del equipo remoto |

| SOC cogestionado | Un SOC cogestionado es un modelo de colaboración en el que el equipo de seguridad interno de una organización trabaja junto a un MSSP externo para gestionar las operaciones de seguridad. Al reunir los recursos y la experiencia de los equipos internos y externos, este modelo permite compartir la rendición de cuentas en materia de detección de amenazas, respuesta a incidentes y monitoreo. Además de mantener cierto grado de control y supervisión, proporciona a las organizaciones una mejor cobertura de seguridad. Este enfoque es ideal para las organizaciones que requieren conocimientos externos pero que también desean mantener algunas operaciones dentro de la empresa. | Ofrece flexibilidad, escalabilidad, respuesta más rápida, experiencia compartida y rentabilidad, al tiempo que equilibra el control y la externalización | Requiere claridad en la comunicación y la definición de roles |

| SOC de mando | Un SOC de mando es un SOC centralizado que supervisa y gestiona varios SOC regionales o locales dentro de una organización. Coordina los esfuerzos globales de ciberseguridad, garantizando la consistencia de las directivas de seguridad, monitoreando y respondiendo a las estrategias en varios lugares. Las empresas multinacionales suelen utilizar este modelo para ofrecer un método consistente para la gestión de incidentes y detección de amenazas. El SOC de mando proporciona una visibilidad centralizada de todo el panorama de amenazas y garantiza que los equipos regionales estén en línea con los objetivos de seguridad globales. | Directivas uniformes, visibilidad global de las amenazas y mayor eficiencia | Coordinación y gestión complejas, lo que se traduce en mayores costos |

Principales ventajas de un SOC

Estas son algunas ventajas de invertir en un equipo de SOC para su organización:

- Monitorea 24/7, garantizando una vigilancia continua y una rápida detección de las amenazas a la ciberseguridad.

- Minimiza los daños y la inactividad mejorando la capacidad de la organización para responder rápidamente a los eventos de seguridad con el fin de mitigar los posibles incidentes de seguridad.

- Consolida los datos de seguridad de varios sistemas, mejorando la detección de amenazas y permitiendo un análisis más efectivo de los eventos de seguridad.

- Ayuda a mantener el cumplimiento de las normativas y estándares del sector al generar informes y mantener logs de seguridad para las auditorías.

- Mejora la postura global de seguridad de la organización utilizando la cacería de amenazas proactiva para identificar las vulnerabilidades antes de que sean explotadas.

- Permite a una organización centrarse en sus principales operaciones empresariales mientras los profesionales de la ciberseguridad se ocupan de las cuestiones de seguridad.

Herramientas y pila tecnológica del SOC

- SIEM: Al ser un enfoque integral de la ciberseguridad, la SIEM implica recopilar, correlacionar y analizar los datos de seguridad de diversas fuentes en toda la infraestructura de TI de una organización. Agrega datos de log de dispositivos de red, servidores y aplicaciones, proporcionando una plataforma centralizada para monitorear y detectar amenazas en tiempo real. Al correlacionar los eventos e identificar patrones que sugieren posibles incidentes de seguridad, la SIEM permite una respuesta rápida a las amenazas, facilita el cumplimiento de los requisitos normativos y mejora la postura general de seguridad mediante una gestión proactiva de las amenazas y la respuesta a los incidentes. Además, las soluciones de SIEM suelen incorporar funciones como el análisis del comportamiento de usuarios y entidades y la automatización para optimizar las operaciones de seguridad y mejorar la eficiencia.

- SOAR: La SOAR es una solución que hace converger tres funciones principales de seguridad (gestión de amenazas, respuesta a incidentes y automatización de las operaciones de seguridad) en una única solución de seguridad integral. La SOAR pretende aliviar la tensión de los equipos de seguridad de TI que gestionan un número abrumador de alertas de red; las alertas que se pasan por alto repercuten negativamente en la seguridad. La SOAR garantiza que se identifican las amenazas y se implementa una estrategia de respuesta. A continuación, el sistema se automatiza al máximo para que funcione de forma más eficiente. Una función novedosa de SOAR es el uso de manuales estratégicos, que automatizan y coordinan los flujos de trabajo; éstos pueden incluir cualquier número de herramientas de seguridad dispares, así como acciones humanas.

- XDR: La detección y respuesta ampliada (XDR) pretende resolver el problema de las detecciones y respuestas en silos a través de múltiples capas de seguridad, como la nube, los endpoints, las soluciones puntuales y otros componentes de la red. Está diseñada para proporcionar una rica inteligencia sobre amenazas. Las soluciones de XDR también ofrecen un análisis automatizado de los distintos datos, correlacionando los puntos de datos de las distintas capas para obtener resultados más precisos en la detección de amenazas.

- EDR: La EDR funciona como un subconjunto de la XDR. Las soluciones de EDR ofrecen una protección exclusiva de los endpoints al monitorear la actividad maliciosa que ocurre en ellos. La EDR recopila datos, como inicios de sesión de usuarios y ejecuciones de procesos, y puede realizar análisis de comportamiento para detectar eventos anómalos.

- IDS/IPS: Un IDS analiza paquetes y registros para encontrar posibles riesgos, como infecciones de malware, intentos de acceso ilegal o patrones extraños. También monitorea el tráfico de la red en busca de comportamientos sospechosos o incidentes de seguridad. En lugar de bloquear o impedir activamente los ataques, un IDS sólo monitorea el tráfico de la red y envía notificaciones cuando detecta una actividad inusual. Sin embargo, un IPS funciona de forma proactiva, frustrando o minimizando activamente las amenazas identificadas en tiempo real mediante reglas o firmas preestablecidas para detener la actividad maliciosa antes de que tenga la oportunidad de dañar la red. Los IDS y los IPS son herramientas complementarias para la seguridad de la red; el IDS ofrece información detallada sobre posibles ataques, mientras que el IPS ofrece defensas proactivas para contrarrestarlos. Juntas, estas herramientas mejoran la postura global de seguridad de la red.

Principales retos a los que se enfrenta el SOC

Los retos no son nuevos para los equipos del SOC. Siendo uno de los equipos más críticos de toda organización y la primera línea de defensa, hay nuevos retos que se desarrollan a diario. Estos son algunos retos comunes que experimenta todo SOC.

- Agotamiento de los analistas: Con un promedio de más de mil alertas diarias, los analistas se agotan intentando deducir la integridad de las alertas. Los analistas utilizan soluciones como la SIEM con funciones integradas de SOAR e inteligencia contra amenazas que minimizan los falsos positivos y reducen el tiempo medio de detección (MTTD). Los desarrollos futuros, como el SOC autónomo, también pueden ayudar con este problema.

Escasez de competencias: El déficit mundial de competencias en ciberseguridad ha alcanzado la cifra récord de cuatro millones. La oferta no satisface la demanda debido al aumento de la frecuencia y sofisticación de los ataques cibernéticos. Esta es una de las principales razones por las que los analistas se enfrentan al agotamiento. Esta escasez de competencias se atribuye a menudo a la falta de dominio de las herramientas de seguridad avanzadas y de los lenguajes de script, así como al alto nivel de especialización. Las especializaciones incluyen arquitectura de seguridad; ingeniería de seguridad en la nube; análisis forense digital de gobernanza, riesgo y cumplimiento; seguridad de la red; respuesta a incidentes; y seguridad de las aplicaciones

Explore las certificaciones para analistas del SOC:

- Principiante

- Avanzado

Lea nuestro artículo titulado ¿Puede la tecnología ayudar a reducir la brecha en las habilidades de ciberseguridad?, para saber cómo la automatización y las funciones de SIEM avanzadas juegan un rol clave en el panorama actual de las amenazas.

- Mantenerse al tanto del panorama de los ataques: Para minimizar el tiempo de detección y respuesta, y realizar simulaciones de ataques dentro de la red interna, los analistas necesitan desglosar y comprender cómo se propaga cada ataque dentro de la red. Analizando las diversas tácticas, técnicas y procedimientos, los analistas pueden adelantarse en gran medida a los atacantes. Este proceso, aunque es beneficioso, puede resultar extremadamente tedioso.

- Colaboración de las fuerzas de trabajo distribuidas: Con la aparición de COVID-19, la era del trabajo a distancia recibió un impulso considerable. Gestionar la seguridad cuando la plantilla de su organización está dispersa por todo el mundo puede ser una tarea difícil. Algunos componentes como las redes desconocidas, los dispositivos personales y las posibles amenazas internas son factores que requieren atención.

Lectura recomendada: El dilema de un gestor del SOC: Cómo gestionar una plantilla distribuida Limitaciones presupuestarias: Comunicar los entresijos y retos de la seguridad a los CISO puede ser un proceso agotador. Con un panorama de ataques que cambia a diario, los SOC necesitan un presupuesto para invertir en tecnología, recursos y talento para convertirse en un digno contendiente.

Lectura recomendada: Cómo comunicar el ROI de su SOC y justificar el valor de su equipo de seguridad

- Lagunas de visibilidad: "Una nueva encuesta realizada a 530 profesionales estadounidenses de la ciberseguridad en organizaciones con más de 1.000 empleados revela que las empresas no tienen de visibilidad sobre sus propios datos, lo que crea importantes riesgos de seguridad que se agravan a medida que las organizaciones y sus empleados aumentan la adopción de la inteligencia artificial (IA)". Comprender las carencias de la infraestructura y monitorearlas en todo momento puede resultar agotador.

Mejores prácticas esenciales para un SOC efectivo

El proceso de construcción de un SOC efectivo requiere esfuerzos constantes y graduales. Veamos algunos puntos que se deben tener en cuenta.

- Establezca objetivos y KPI claros: Es crucial comprender los objetivos del equipo. Algunos términos como MTTD, MTTR, tasas de falsos positivos e inactividad empresarial deberían ser algo natural para cualquier analista del SOC. Una vez que los objetivos y los KPI están claros, resulta más fácil para los analistas allanar su camino de forma efectiva.

- Formule una estrategia efectiva para la respuesta a incidentes: Cuando se produce un incidente, el entorno queda completamente destrozado y puede causar estragos. Es entonces cuando resulta útil contar con un plan de respuesta a incidentes previamente planificado. Cada etapa del proceso de respuesta a incidentes se debe modificar de acuerdo con el contexto del ataque. Por lo tanto, es esencial disponer de un plan estandarizado que se pueda transformar para diversos contextos de ataque.

- Inculque un enfoque proactivo: La destrucción se puede evitarse inculcando un enfoque proactivo a su equipo. Algunas prácticas como los ejercicios de simulacro, las pruebas de penetración y la cacería de amenazas pueden salvar a su equipo de ataques evitables.

- Practique la colaboración y el intercambio de información: Este método puede ayudar fenomenalmente a mejorar los KPI. Otros factores como el MTTD, el MTTR y la inactividad se pueden minimizar con una colaboración y documentación efectivas. La documentación registrará todos los esfuerzos realizados durante un incidente de modo que se puedan optimizar los esfuerzos similares en futuros incidentes y se minimice la redundancia.

¿Cómo puede ayudar una solución de SIEM a un SOC?

Las soluciones de SIEM son la columna vertebral de los equipos de seguridad desde hace décadas. A pesar del auge de las tecnologías de la competencia que presumen de ser mejores que la SIEM, las soluciones de SIEM se han mantenido bastante imbatibles en lo que respecta a la seguridad empresarial. Con una solución unificada que aporte valiosa información sobre las amenazas, proporcione monitoreo en tiempo real, ofrezca detección integrada para ataques conocidos y automatice los flujos de trabajo para hacer frente a las amenazas de forma inmediata, las organizaciones pueden defenderse de la mayoría de ellas.

| Recopilación y correlación centralizada de dato | Una solución de SIEM recopila logs y datos de seguridad de diversas fuentes (por ejemplo, firewalls, endpoints, servidores y la nube). Esta visión centralizada permite a los analistas del SOC correlacionar eventos y detectar patrones de ataque complejos que, de otro modo, podrían pasar desapercibidos. |

| Detección de amenazas en tiempo real | Las soluciones de SIEM ofrecen monitoreo y alertas en tiempo real, lo que permite a los analistas detectar y responder rápidamente a los problemas de seguridad. Al automatizar la detección de anomalías, la SIEM permite a los analistas centrarse en los riesgos importantes. |

| Automatización de la respuesta a incidentes | Muchas soluciones de SIEM proporcionan manuales estratégicos y flujos de trabajo automatizados para responder a los incidentes. Esto elimina el esfuerzo manual, mejora los tiempos de respuesta y garantiza que los incidentes se gestionen de forma consistente. |

| Inteligencia contra amenazas mejorada | Las soluciones de SIEM integran fuentes de inteligencia sobre amenazas, lo que proporciona a los analistas del SOC información actualizada sobre las amenazas conocidas, incluyendo los IoC. Esto les permite detectar y gestionar las amenazas de forma proactiva. |

| Cumplimiento e informes exhaustivos | Las herramientas de SIEM generan informes exhaustivos sobre el cumplimiento de mandatos como el GDPR, la HIPAA y el PCI DSS. Estos informes proporcionan información detallada sobre la postura de seguridad, lo que permite a los analistas del SOC demostrar el cumplimiento y mejorar la directiva de seguridad de la organización. |

Descubra cómo Log360, una solución de SIEM unificada, puede potenciar su SOC.

Rol del SOC en el sector de la salud

Responsabilidades críticas: Proteja los datos de los pacientes (por ejemplo, historiales médicos, información sobre la seguridad social, información sobre seguros, recursos sanitarios como historiales médicos electrónicos, dispositivos IoT e infraestructuras hospitalarias como sistemas administrativos).

Amenazas que debe tener en cuenta: Ataques de ransomware que deniegan el acceso a los datos de los pacientes, intentos de acceso no autorizado o manipulación de los historiales médicos electrónicos (HCE), violaciones de la seguridad de los datos que exponen la información de los pacientes, infecciones de malware en los sistemas que retrasan la prestación de asistencia sanitaria.

Actividades del SOC:

- Analizar los logs de seguridad para identificar posibles amenazas externas.

- Supervisar el comportamiento sospechoso de los usuarios internos, especialmente de los usuarios con privilegios administrativos.

- Implementar medidas de seguridad y parchear vulnerabilidades.

- Educar al personal del hospital sobre el uso seguro del sistema y de la web, la concienciación sobre el phishing, etc.

- Garantizar el cumplimiento de las normativas, como la HIPAA y el GDPR, para proteger los datos de los pacientes.

Rol del SOC en BFSI

Responsabilidades críticas: Proteja los datos financieros de los clientes y las infraestructuras críticas como la banca en línea y las plataformas de negociación.

Amenazas que debe tener en cuenta: Acceso no autorizado a cuentas de clientes, ataques DDoS que interrumpen los servicios bancarios, manipulación de datos financieros.

Actividades del SOC:

- Monitorear la actividad de la red de las distintas sucursales repartidas por distintas ubicaciones geográficas en busca de comportamientos sospechosos.

- Supervisar el comportamiento sospechoso de los usuarios internos, especialmente de los usuarios con privilegios administrativos elevados.

- Implementar medidas de seguridad y parchear las vulnerabilidades de las aplicaciones bancarias y de los computadores portátiles y endpoints de los empleados.

- Educar a los empleados sobre el uso seguro del sistema y de la web, la concienciación sobre el phishing, etc.

- Garantizar el cumplimiento de las normativas, como la FISMA, la SOX y el GDPR, para proteger los datos de los pacientes.

Rol del SOC en el sector educativo

Responsabilidades críticas: Proteja los datos de los estudiantes, como los resultados de los exámenes, las declaraciones de becas, el material educativo (como los datos importantes de investigación), y los sistemas institucionales (como los sistemas administrativos y los portales de estudiantes).

Amenazas que debe tener en cuenta: Ataques de phishing dirigidos al personal administrativo, infecciones de malware en los sistemas escolares, manipulación de los expedientes de los alumnos y ataques de denegación del servicio que afectan los sistemas de aprendizaje en línea.

Actividades del SOC:

- Para mejorar la distribución de los contenidos educativos, los SOC colaboran en el desarrollo y la implementación de plataformas digitales de aprendizaje.

- Monitorean la seguridad en Internet y garantizan la protección de los datos de profesores y alumnos.

- Los SOC ayudan a los centros educativos a prevenir las ciberamenazas y los ataques que interfieren en los entornos de las aulas.

- Ofrecen al personal y a los estudiantes formación sobre las mejores prácticas de ciberseguridad e iniciativas de concienciación.

Rol del SOC en las grandes empresas

Responsabilidades críticas: Monitorear, detectar, investigar y responder a las amenazas de ciberseguridad en tiempo real para proteger los activos de la organización y garantizar la continuidad del negocio.

Amenazas que debe tener en cuenta: Un SOC en una empresa debe estar atento a amenazas como el phishing, el ransomware, el malware, las amenazas internas, los ataques DDoS, las violaciones de los datos, las amenazas persistentes avanzadas (APT) y las vulnerabilidades de día cero.

Actividades del SOC:

- Los equipos del SOC pueden desarrollar objetivos de seguridad claros que se alineen con sus objetivos empresariales y asignar roles y responsabilidades claros dentro de los equipos de SOC en cuanto a quién se encarga de los distintos aspectos de la seguridad.

- Implementar controles de acceso efectivos mediante MFA, seguir los principios del mínimo privilegio y realizar ejercicios periódicos de cacería de amenazas.

- Evaluar e invertir en soluciones que monitoreen la actividad del comportamiento, protejan los datos en todo su ciclo de vida y ofrezcan funciones de automatización de la respuesta.

Empodere a sus analistas del SOC

¡Nuestra avanzada tecnología de seguridad puede ayudar a su equipo de SOC a alcanzar todo su potencial! ¿Está preparado para mejorar sus funciones de detección y respuesta a amenazas? Regístrese para obtener una demostración personalizada de ManageEngine Log360, una solución de SIEM integral que puede ayudarle a detectar, priorizar, investigar y responder a las amenazas a la seguridad.

Preguntas frecuentes

¿Cómo se integra un SOC con otras funciones de seguridad dentro de una organización?

Al centralizar el monitoreo, la detección y la respuesta a las amenazas en toda la organización, un SOC facilita la integración con otras operaciones de seguridad. Colabora con los equipos de TI, gestión de riesgos y cumplimiento para compartir información, aplicar directivas y abordar las vulnerabilidades. El SOC escala los problemas a equipos especializados, como cazadores de amenazas o analistas forenses, y ofrece información detallada en tiempo real. Esta cooperación garantiza que la estrategia esté unificada para proteger los recursos y la información de la empresa.

¿Cómo colabora un SOC con otros equipos de una organización, como los de operaciones de red, TI y cumplimiento?

Al intercambiar inteligencia sobre amenazas, organizar respuestas a incidentes y asegurarse de que las normas de seguridad complementan los objetivos corporativos, un SOC trabaja en tándem con los equipos de operaciones de red, TI y cumplimiento. Trabaja con las operaciones de red para monitorear y proteger la infraestructura, con TI para parchear las vulnerabilidades y gestionar los endpoints, y con el equipo de cumplimiento para satisfacer los requisitos normativos. Los flujos de trabajo interfuncionales y la comunicación regular facilitan las iniciativas de seguridad de la organización.

¿El cumplimiento se considera una función de un SOC?

No, aunque un SOC ayuda en los esfuerzos de cumplimiento, el cumplimiento no suele ser una función directa de un SOC. Mientras que el cumplimiento está a cargo de un equipo diferente que se encarga de asegurarse de que se cumplen las normas, reglamentos y directivas, un SOC se concentra en la detección de amenazas, monitoreo y respuesta a incidentes. El SOC ayuda al cumplimiento proporcionando logs, informes y pruebas de los controles de seguridad para demostrar su cumplimiento durante las auditorías.

¿Cuál es el procedimiento típico para el escalamiento de incidentes dentro de un SOC?

El escalamiento de incidentes dentro de un SOC suele seguir estos pasos clave:

Las herramientas de monitoreo se utilizan para identificar incidentes, que luego se clasifican según su impacto, gravedad y amplitud.

El analista del SOC realiza el triaje, investiga el incidente y determina si requiere escalamiento.

Los incidentes se remiten a equipos especializados, como los cazadores de amenazas o los especialistas forenses, o a analistas de nivel superior (como los de nivel 2 o 3) según el nivel de complejidad.

Dependiendo de las circunstancias, los incidentes críticos se remiten a las partes interesadas adecuadas, incluyendo los directivos, los equipos de red o TI.

Para garantizar una respuesta y resolución coordinadas, el SOC supervisa todos los hallazgos y acciones, y proporciona actualizaciones puntuales.

Una vez resueltos, los incidentes se revisan para mejorar los procesos y evitar que se repitan.

¿Cuáles son los distintos niveles de madurez de un SOC y cómo pueden las organizaciones evaluar el nivel de madurez de su SOC?

Los niveles de madurez de un SOC se evalúan normalmente en cinco etapas utilizando un modelo de progresión, como el Modelo de Madurez de Capacidades Integrado (CMMI):

Inicial o ad hoc: El SOC requiere esfuerzos manuales y procedimientos irregulares, y funciona de forma reactiva con pocos procesos.

Repetible: Aunque se han establecido procedimientos básicos, carecen de normalización y documentación adecuada. Se utiliza una detección y una reacción parcialmente automatizadas.

Definido: Los procesos están estandarizados, documentados y se siguen de forma consistente. El SOC utiliza herramientas avanzadas e inicia actividades proactivas como la cacería de amenazas.

Gestionado: El SOC utiliza medidas de rendimiento, mantiene una mejora continua y está bien integrado con otras funciones organizativas.

Optimizado: Para adelantarse a los riesgos e impulsar la innovación, el SOC utiliza la automatización, la inteligencia artificial y el análisis predictivo para operar a un nivel avanzado.

Las organizaciones pueden evaluar su nivel de madurez del SOC haciendo lo siguiente:

Realizar autoevaluaciones o utilizar marcos como el CSF del NIST o MITRE ATT&CK.

Evaluar las áreas clave, incluyendo los procesos, la tecnología, la dotación de personal, la inteligencia sobre amenazas y las funciones de respuesta a incidentes.

Revisar las métricas operativas, como el MTTD y el tiempo medio de respuesta (MTTR).

Contratar auditores externos o realizar análisis de deficiencias para identificar áreas de mejora.

¿Cuáles son los elementos clave del plan de respuesta a incidentes de un SOC?

La identificación de posibles incidentes de seguridad, la identificación y evaluación de las amenazas, la contención de los sistemas comprometidos para detener su propagación, la eliminación de los componentes maliciosos, la recuperación de los sistemas para restablecer su funcionamiento normal y el aprendizaje a partir de los incidentes mediante revisiones posteriores al incidente para mejorar las respuestas posteriores forman parte del plan de respuesta a incidentes de un SOC.

¿Cómo afectan la automatización y machine learning a las operaciones del SOC?

Las actividades del SOC mejoran enormemente gracias a la automatización y machine learning (ML), que aumentan la precisión y la eficiencia. La automatización de procesos repetitivos como el análisis de logs, la clasificación de alertas y la detección de amenazas libera a los analistas para que puedan concentrarse en investigaciones más complejas. Los modelos de ML permiten detectar amenazas complejas de forma oportuna al identificar patrones y anomalías en enormes conjuntos de datos de forma más rápida y fiable que los enfoques manuales. Al conectar los eventos y ofrecer información útil al instante, también mejoran la respuesta a los incidentes. La automatización reduce los errores humanos, agiliza los esfuerzos de corrección y garantiza que las directivas de seguridad se apliquen de forma consistente. En general, estas tecnologías permiten a los SOC gestionar con mayor efectividad el creciente volumen de datos cada y las amenazas en evolución.