Aunque el panorama tecnológico en constante evolución se ha convertido en un signo de progreso y ha impulsado a las empresas, también ha traído consigo numerosas vulnerabilidades y amenazas avanzadas para la seguridad de las redes que plantean riesgos para las posturas de seguridad informática de las organizaciones.

Cuando se trata de detectar ataques cibernéticos tan sofisticados, las medidas y respuestas de seguridad tradicionales pueden no ser suficientes. Por este motivo, las organizaciones deben orientarse hacia el análisis del comportamiento de usuarios y entidades (UEBA) para la detección y respuesta ante amenazas avanzadas.

Resolución de amenazas mediante la consola UEBA de Log360

Log360 recopila y analiza logs de distintas fuentes, como firewalls, servidores de bases de datos, servidores de correo y endpoints, para comprender los patrones de uso habituales que muestran los usuarios. Con estos datos se establece una línea de base. A continuación, se calcula una puntuación de riesgo basada en comparaciones entre las actividades observadas y la base de referencia. Los comportamientos anómalos generan una puntuación de riesgo en función de su gravedad y, posteriormente, activan una alerta para que se puedan tomar las medidas necesarias para mitigar la amenaza. Las anomalías se identifican como temporales, de recuento o de patrón.

Principales funciones de detección de amenazas de la consola UEBA de Log360

Detección de amenazas internas

Las amenazas internas se refieren a los riesgos que plantean los usuarios de la red de una organización. Esto incluye a los atacantes que pretenden causar daños a la organización robando información sensible para obtener beneficios financieros o personales. Las amenazas internas también pueden ser usuarios negligentes que, por sus acciones descuidadas, exponen inadvertidamente la red a ataques.

Algunos signos de amenazas internas son:

- Cambios anormales en los permisos de archivos

- Intentos de acceso al sistema nuevos o inusuales

- Horarios de acceso inusuales

- Permitir aplicaciones que están en listas

- Fallos de autenticación excesivos

Log360 monitorea de cerca estos eventos, detecta comportamientos anómalos y alerta a los administradores de TI de un posible ataque. Con Log360, usted puede ir un paso más allá en la mitigación de amenazas utilizando su consola de gestión de incidentes.

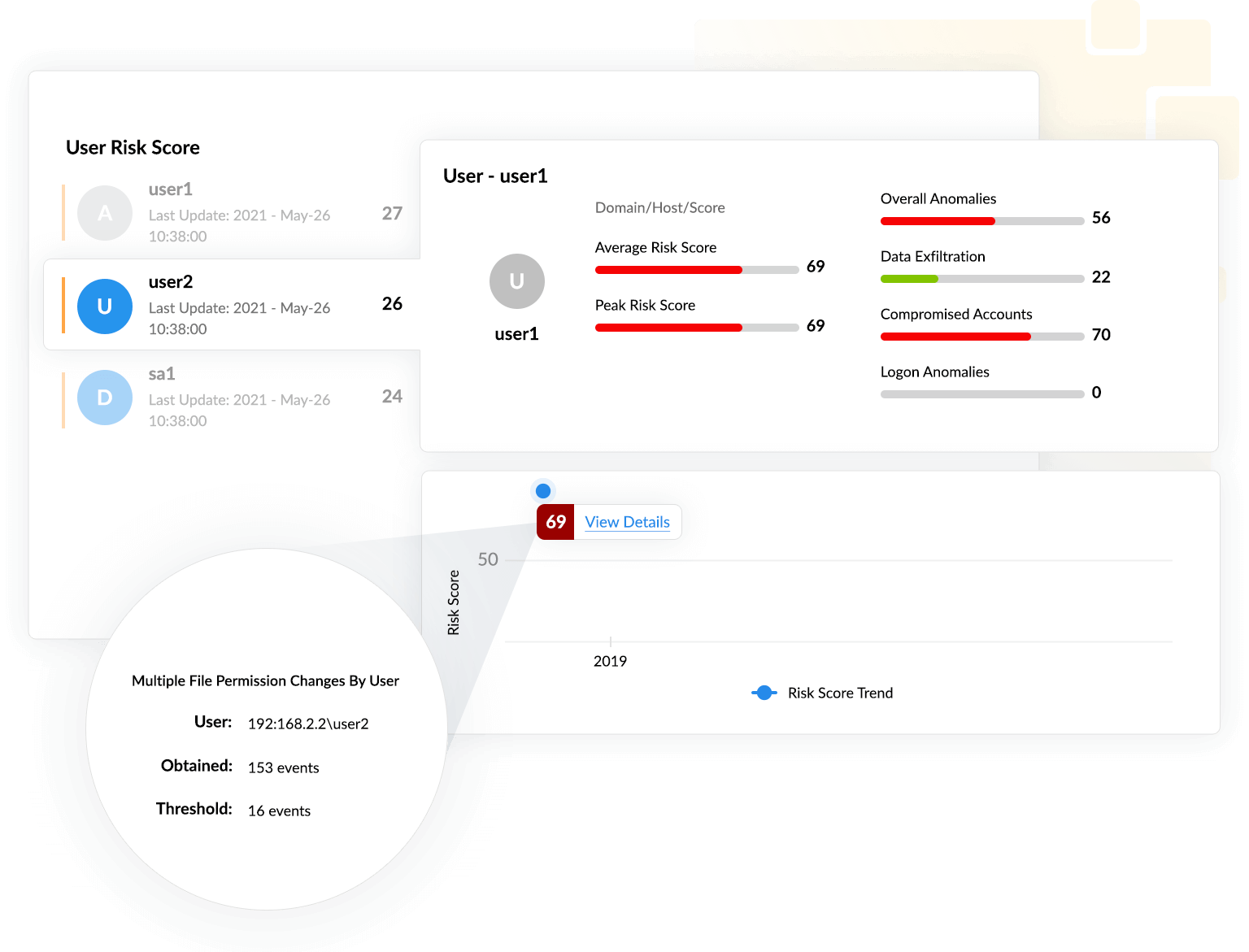

En este escenario, se puede observar que un usuario intentó 153 cambios de permisos de archivos en un corto intervalo de tiempo, y ese valor es superior al valor de referencia establecido de 16. Por lo tanto, esto activa una anomalía en el recuento y se marca como de alto riesgo.

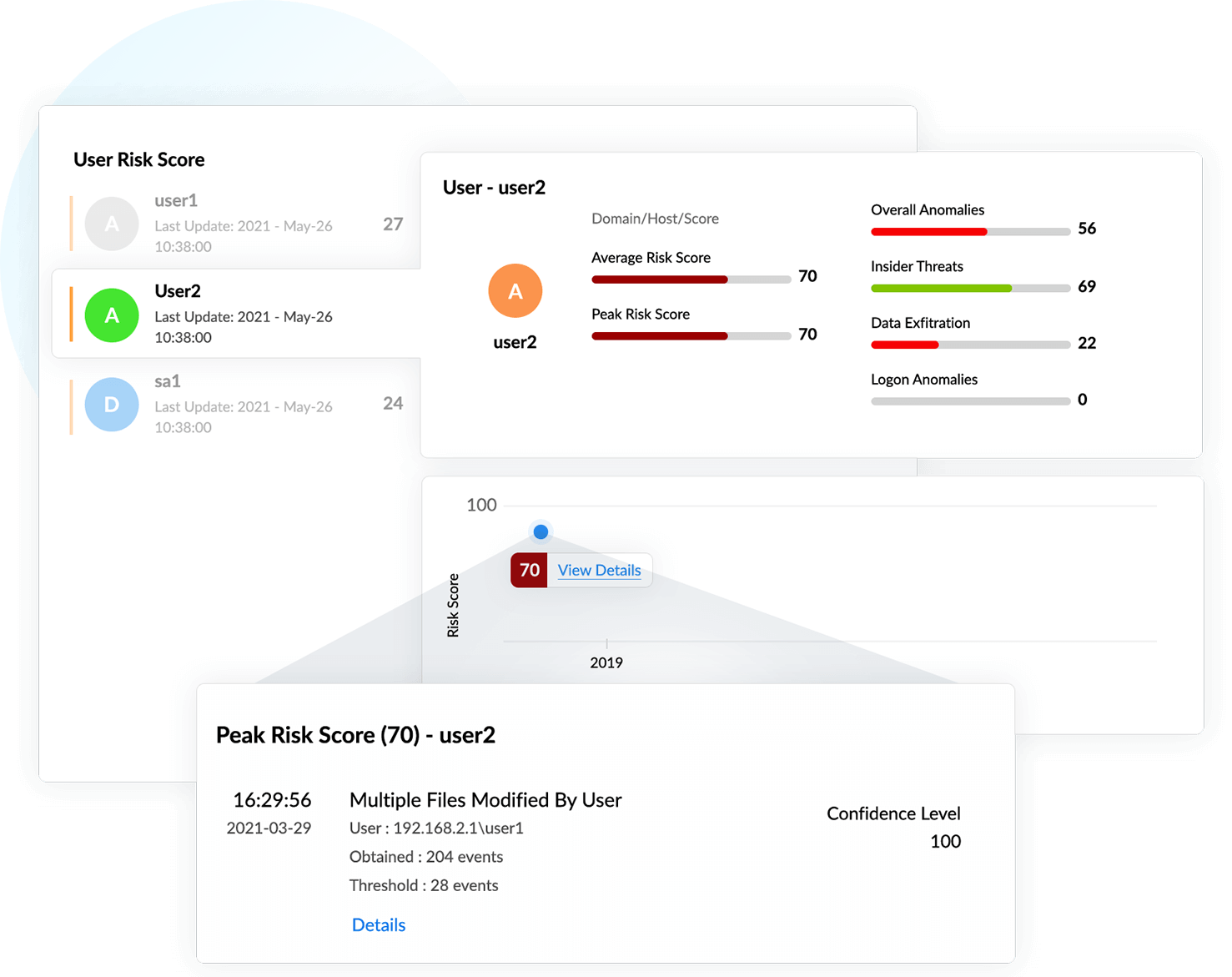

En este ejemplo, un usuario tiene una puntuación de riesgo de 70, y Log360 ha detectado un posible escenario de compromiso de cuenta debido a múltiples indicadores. Por ejemplo, el usuario realizó modificaciones en 204 archivos en un intervalo de tiempo determinado, que es superior al número normal de instancias de modificación del usuario (28).

Identificación de cuentas comprometidas

Si un atacante consigue acceder a una cuenta de usuario legítima, puede aprovecharla para realizar actividades perjudiciales, como la instalación de software malicioso, que pueden llevar a un compromiso mayor. Hay varias formas de poner en peligro las cuentas de los usuarios: phishing, ataques de fuerza bruta, usuarios que acceden a redes no seguras y políticas de contraseñas débiles.

Algunos indicadores comunes de cuentas comprometidas son:

- Instalación de software malicioso

- Actividad de inicio de sesión anómala

- Borrar logs de eventos

- Fallos sucesivos en el inicio de sesión

Detección de la exfiltración de datos

La exfiltración de datos es uno de los objetivos finales más comunes de la mayoría de los ataques cibernéticos. En términos sencillos, la exfiltración de datos es el movimiento no autorizado de datos desde dentro de una organización hacia fuera de ella. Esto afecta a una organización de múltiples maneras, incluyendo pérdidas financieras, violaciones al cumplimiento de la normativa y daños a su reputación.

Algunos signos comunes de la exfiltración de datos son:

- Intentos de acceder a archivos y carpetas confidenciales

- Conectar dispositivos de almacenamiento extraíbles

- Patrones inusuales de descarga de archivos

- Horarios de acceso inusuales

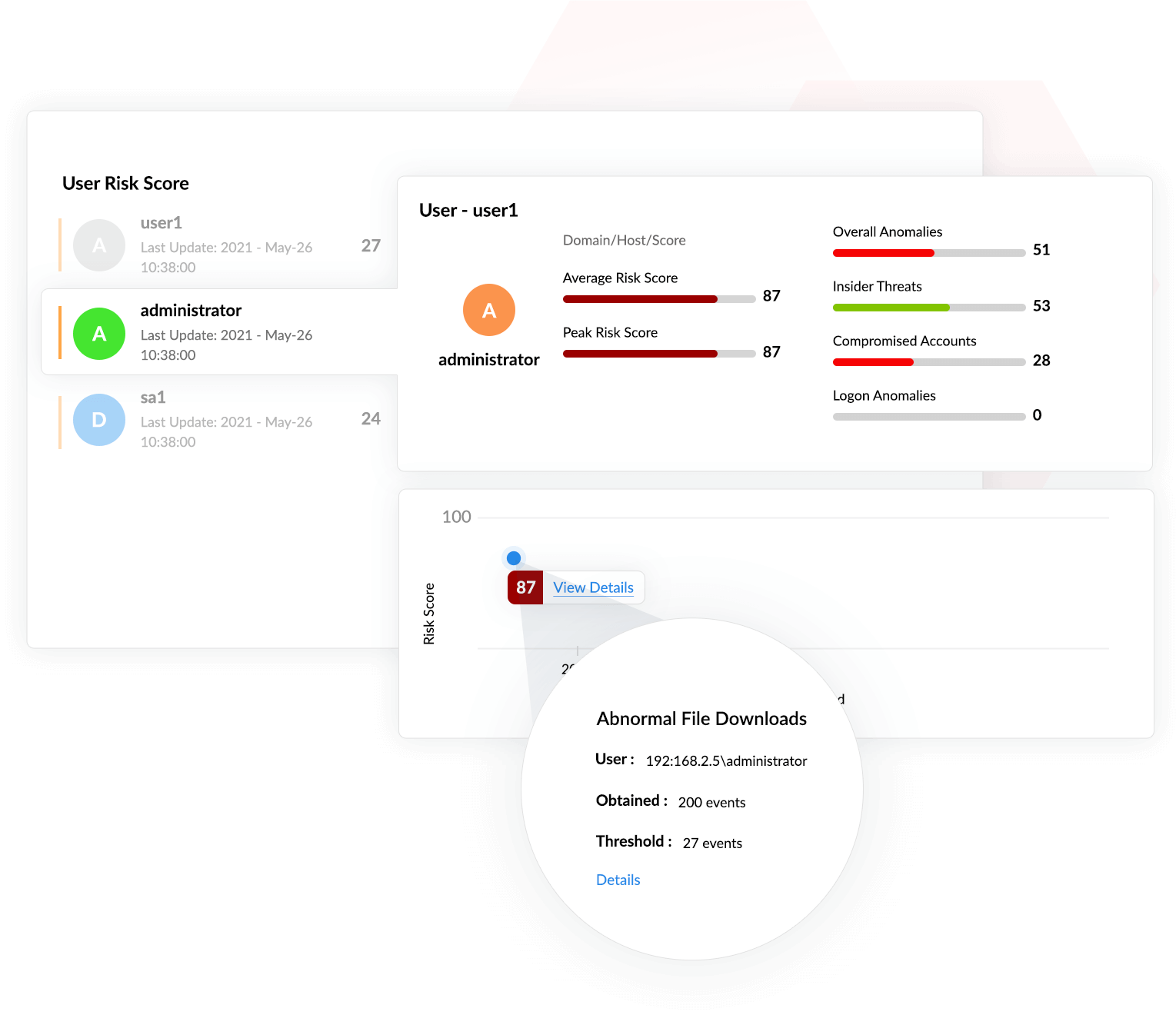

En este caso, se calcula que la puntuación de riesgo del usuario es de 87. Este resultado es consecuencia de varios eventos, como descargas anómalas de archivos, un recuento anómalo de inicios de sesión de usuarios y numerosos fallos de inicio de sesión.

¿Por qué Log360 se adapta mejor a sus necesidades UEBA?

- Log360 identifica, califica e investiga amenazas que de otro modo podrían pasar desapercibidas extrayendo más información de los logs recopilados por su componente SIEM para proporcionar un mejor contexto.

- Ofrece una mayor visibilidad de las amenazas con su evaluación de riesgos basada en puntuaciones para usuarios y entidades a través de su dashboard. Este enfoque le ayuda a determinar qué amenazas merecen realmente ser investigadas.

- Log360 proporciona más contexto al proceso de puntuación de riesgos mediante la agrupación dinámica de pares. Monitorea las actividades de los usuarios y calcula una puntuación de riesgo basada en el grupo de iguales de cada usuario. Si un usuario muestra un comportamiento anormal para su grupo virtual de pares (lo que se traduce en una puntuación de alto riesgo), se emite una alerta.

- Personaliza la puntuación del riesgo asignando un peso diferente a los distintos factores. De este modo, usted puede asegurarse de que Log360 esté optimizado para ofrecer el máximo rendimiento, lo que se traduce en una mejor detección de amenazas.

Al combinar todas estas funciones, el módulo UEBA de Log360 le ayuda a proteger la red de su organización y a defenderse de amenazas informáticas inusuales con facilidad. Siga leyendo para obtener más información sobre otras funciones clave de Log360.

Descargar ahora