¿Está equipado para detectar al enemigo?

Si está buscando una solución que pueda detectar ciberamenazas en su entorno, enviar alertas en tiempo real y automatizar la respuesta a incidentes, está en el lugar correcto. Log360, la solución SIEM de ManageEngine, puede lograr todo eso y más.

Funciones de detección de ataques de Log360

Detección de ataques basados en reglas:

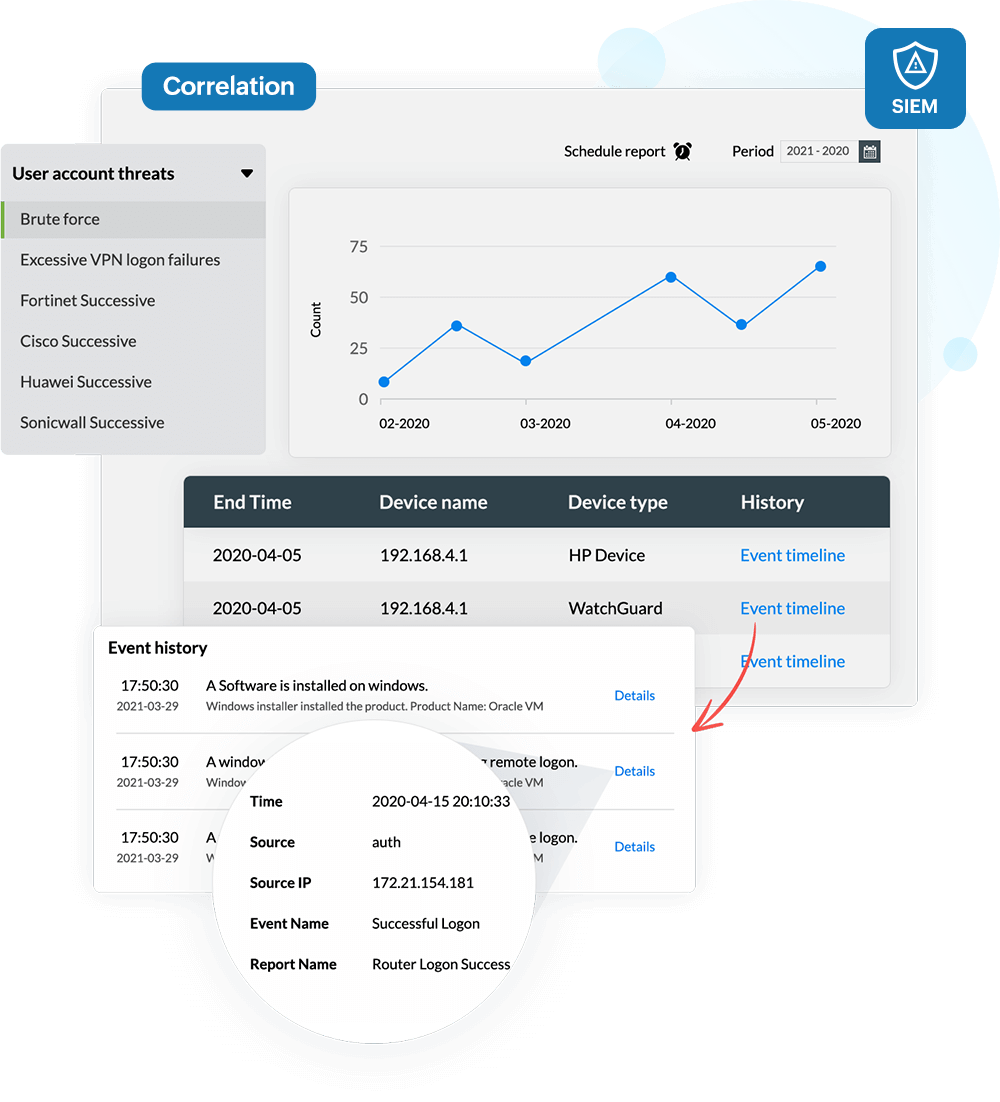

Analice las amenazas usando los datos contextuales obtenidos del potente motor de correlación de Log360 integrado con una completa plataforma de inteligencia de amenazas que reduce los falsos positivos e incluye:

- Un motor de correlación en tiempo real integrado que incluye más de 30 reglas predefinidas para detectar ataques conocidos como inyección SQL, denegación de servicio y ataques de firewall.

- Un creador de reglas de correlación personalizado con una interfaz intuitiva de arrastrar y soltar para crear nuevas reglas de correlación.

- Notificaciones por correo electrónico y SMS en tiempo real que se envían oportunamente a los administradores de seguridad cuando se detectan incidentes.

- Una forma sencilla de asociar perfiles de flujo de trabajo con reglas de correlación para obtener una solución al instante.

Implementación de MITRE ATT&CK para detectar APTS:

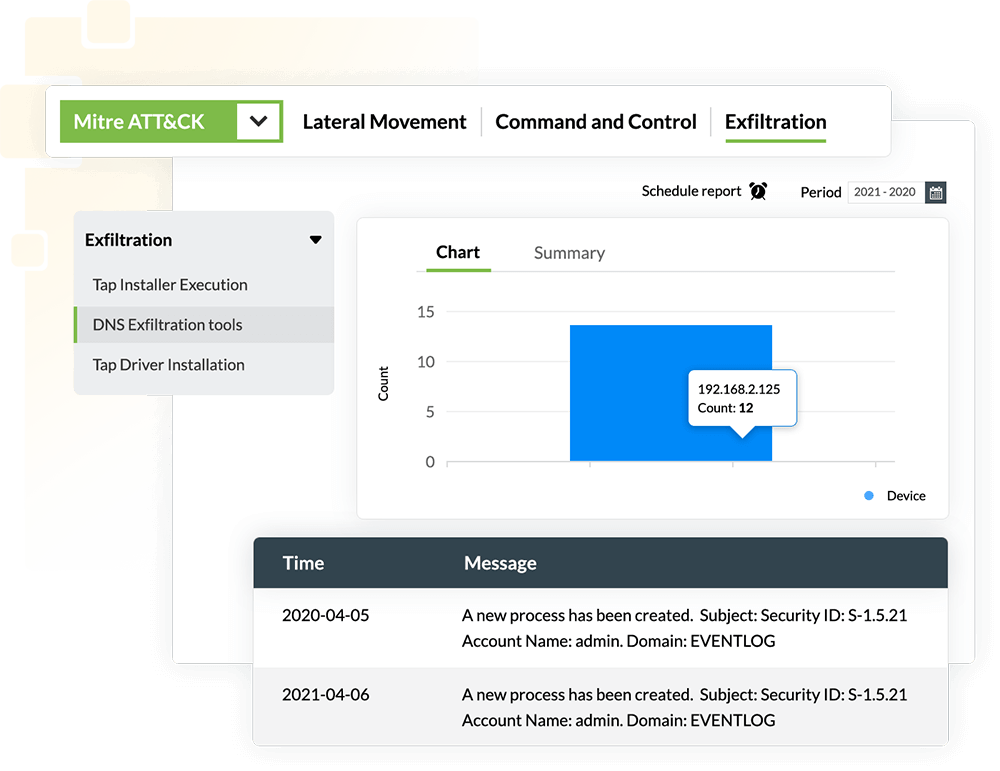

Log360 es compatible con el marco MITRE ATT&CK que rastrea y descubre intrusos, y proporciona:

- Un dashboard de análisis de seguridad en tiempo real vinculado a la base de datos de TTPs de MITRE para investigar rápidamente actividades sospechosas.

- Un generador de reglas de correlación equipado con acciones predefinidas asociadas a las técnicas de MITRE para rastrear los movimientos de los atacantes.

- Una forma sencilla de asociar perfiles de flujo de trabajo con acciones de MITRE ATT&CK para responder a los incidentes de forma inmediata.

Análisis de comportamiento basado en ML:

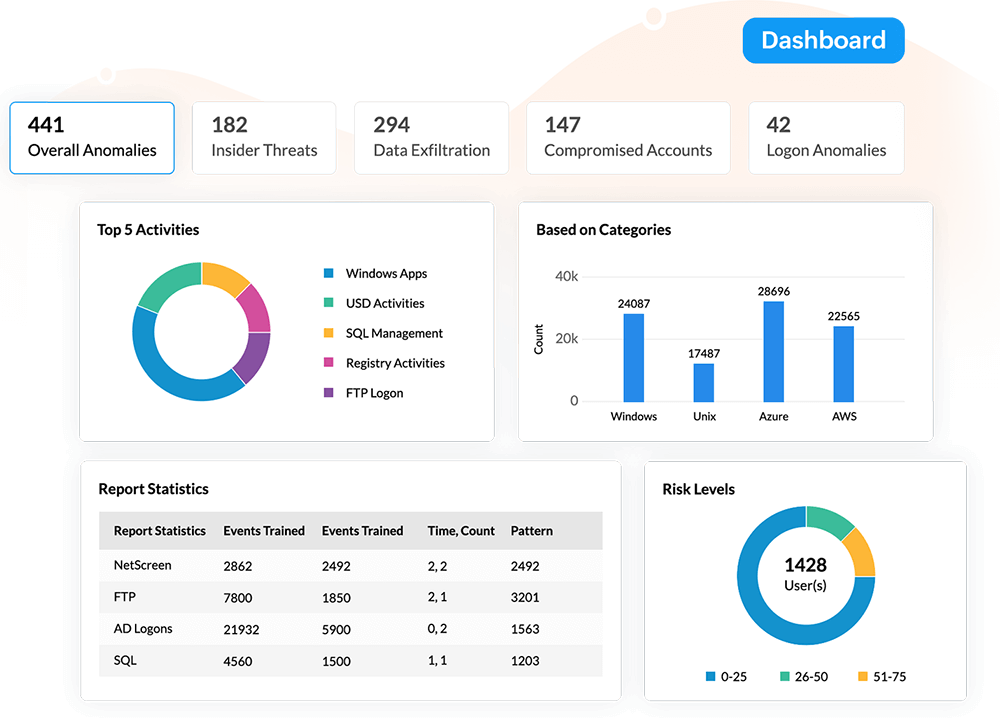

Detecte y detenga amenazas internas maliciosas, cuentas comprometidas, uso indebido y abuso de privilegios, acceso no autorizado y exfiltración de datos, y obtenga beneficios de:

- Acciones automáticas de machine learning que monitorean los comportamientos de los usuarios y las entidades, supervisan los comportamientos anómalos y sospechosos y alertan rápidamente a los administradores de seguridad sobre las actividades cuestionables.

- Gestión de riesgos integrada que asigna puntuaciones de riesgo a cada anomalía.

- Notificaciones en tiempo real para puntuaciones de riesgo altas y comportamientos atípicos.

- La opción de hacer una lista de seguimiento de usuarios y entidades para monitorear de cerca sus actividades.

Detección de ataques:

Rastreo de software malicioso instalado

Casos de uso de detección de ataques de Log360

Detecte ataques de malware

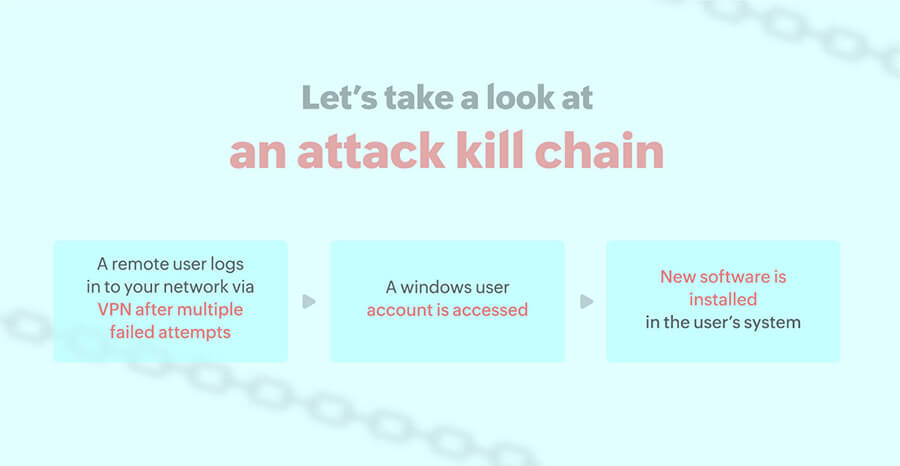

El malware es una de las ciberamenazas más persistentes del mundo moderno. Dado que cada día surge un nuevo malware, detectarlo sigue siendo un desafío. Log360 desenmascara la presencia de malware en la red utilizando sus reglas de correlación predefinidas. Detecta las instalaciones sospechosas de software o servicios por parte de actores maliciosos, alerta inmediatamente a los administradores de seguridad y proporciona cronogramas detallados de los incidentes para su investigación. Esta solución también le permite asociar un perfil de flujo de trabajo para detener el servicio o el proceso, lo que facilita una respuesta inmediata al incidente.

Lea el caso de uso completo aquí.Detecte la exfiltración de datos mediante la implementación de MITRE ATT&CK

A menudo, los atacantes que ejecutan ataques avanzados y sofisticados se detectan cuando intentan salir del perímetro de su red con los datos robados. Log360 detecta y alerta a su equipo de seguridad de la extorsión de datos en tiempo real. La solución monitorea eventos de seguridad y descubre técnicas como la exfiltración de datos a través de protocolos alternativos (T1048) y flujos de datos inusuales en la red. Si alguna de las aplicaciones envía más tráfico del que recibe, se considerará sospechosa y se activará una alerta para advertir al equipo de seguridad de una posible amenaza a la seguridad.

Lea el caso de uso completo aquí.Aproveche la tecnología de machine learning para detectar información privilegiada maliciosa

Es más difícil detectar los ataques internos, ya que se llevan a cabo con acceso legítimo. El componente de UEBA de Log360 ingiere datos de log de los usuarios durante un período de tiempo determinado y perfila todos sus comportamientos. Cuando se detecta una cadena de comportamientos sospechosos, como tiempos de inicio de sesión sospechosos, acceso inusual a datos confidenciales o descargas de varios archivos, esto aumenta la puntuación de riesgo del usuario para amenazas internas y se alerta al equipo de seguridad. Log360 también proporciona cronogramas detallados de los eventos para una investigación más profunda.

Explore estos gráficos interactivos para ver cómo se suman las puntuaciones de riesgo durante las amenazas.

¿Por qué elegir Log360 para la detección de ataques?

- Obtenga información sobre los eventos de seguridad utilizando más de 200 dashboards de seguridad intuitivos.

- Obtenga notificaciones en tiempo real de indicadores conocidos de compromisos y ataques, y vea informes procesables con cronogramas detallados.

- Monitoree sus logs para detectar ataques basados en el marco MITRE ATT&CK.

- Automatice la respuesta a incidentes con flujos de trabajo de alertas.

- Resuelva incidentes dentro de Log360 utilizando asignaciones automáticas de tickets y seguimiento integrado.

- Exponga las amenazas que surgen de ataques internos, riesgos de cuentas y exfiltración de datos.

- Monitoree las actividades de los usuarios con privilegios y reciba alertas en tiempo real de los eventos anómalos.