Una amenaza externa se refiere al riesgo de que una empresa sea explotada por una fuente externa utilizando malware, gusanos, correos electrónicos de phishing y credenciales robadas. Motivados principalmente por el beneficio económico, los atacantes externos intentan robar los datos sensibles que residen dentro de una red y venderlos en la web oscura o utilizarlos para destruir la empresa lanzando ataques de ransomware o de denegación de servicio (DoS).

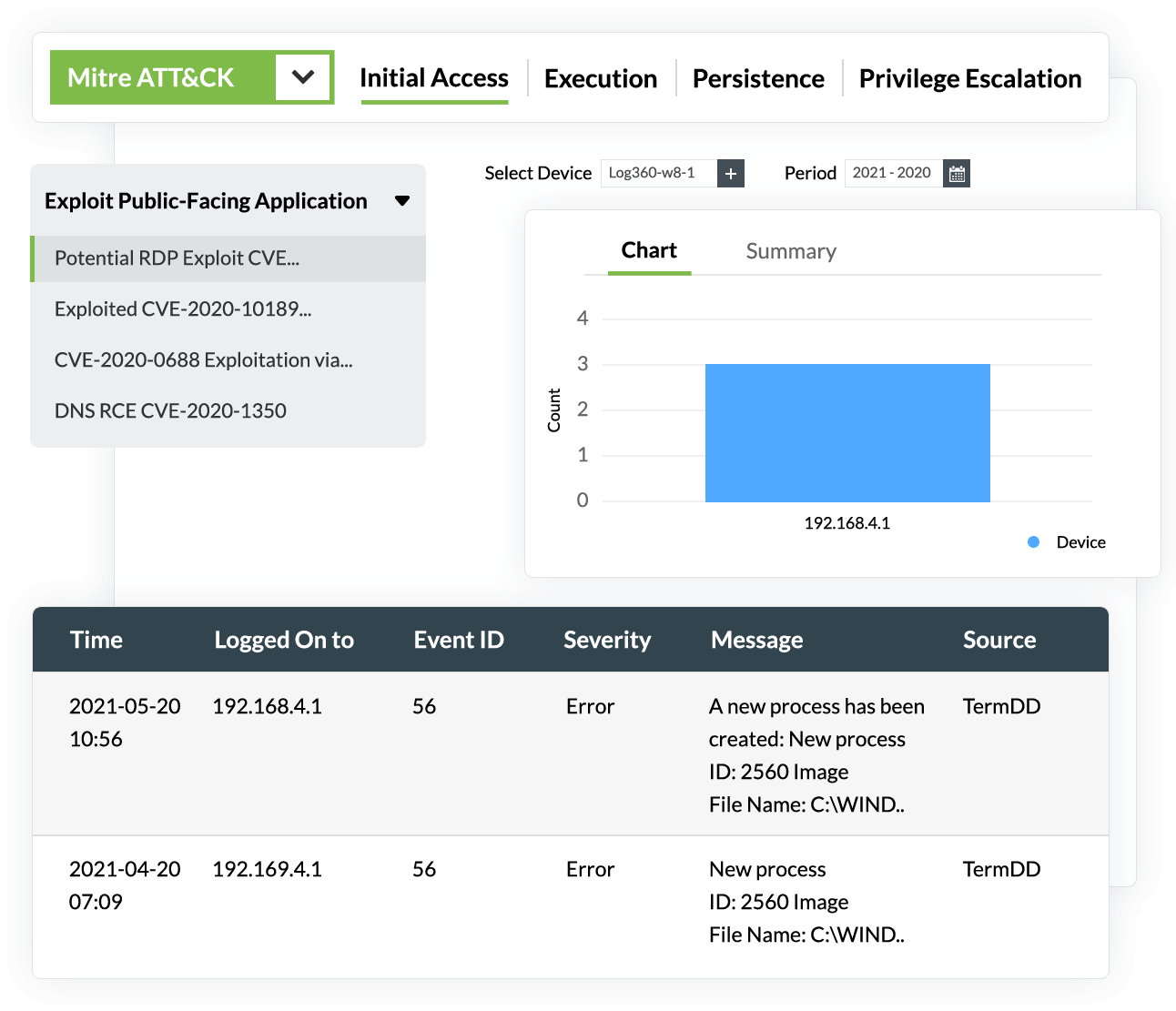

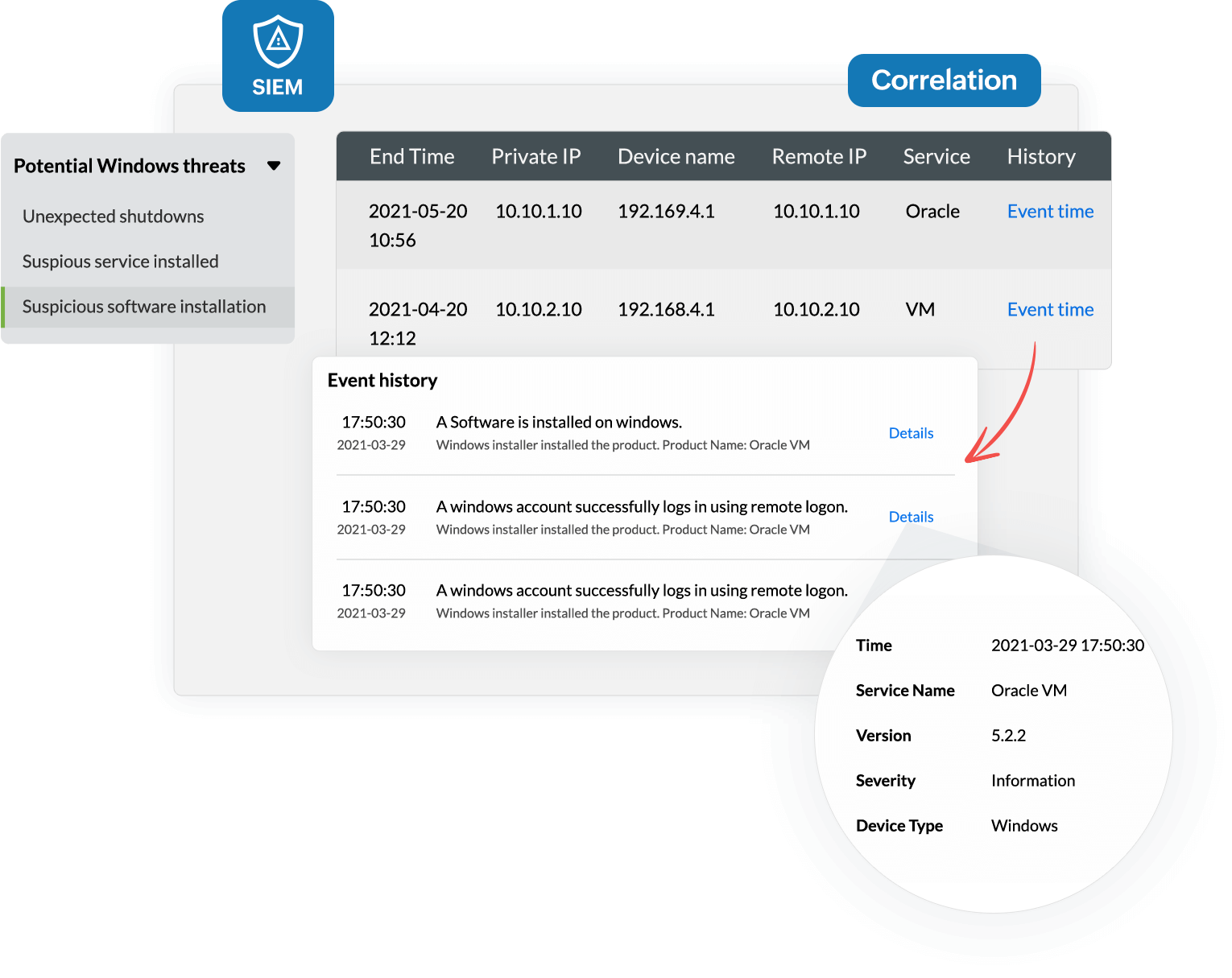

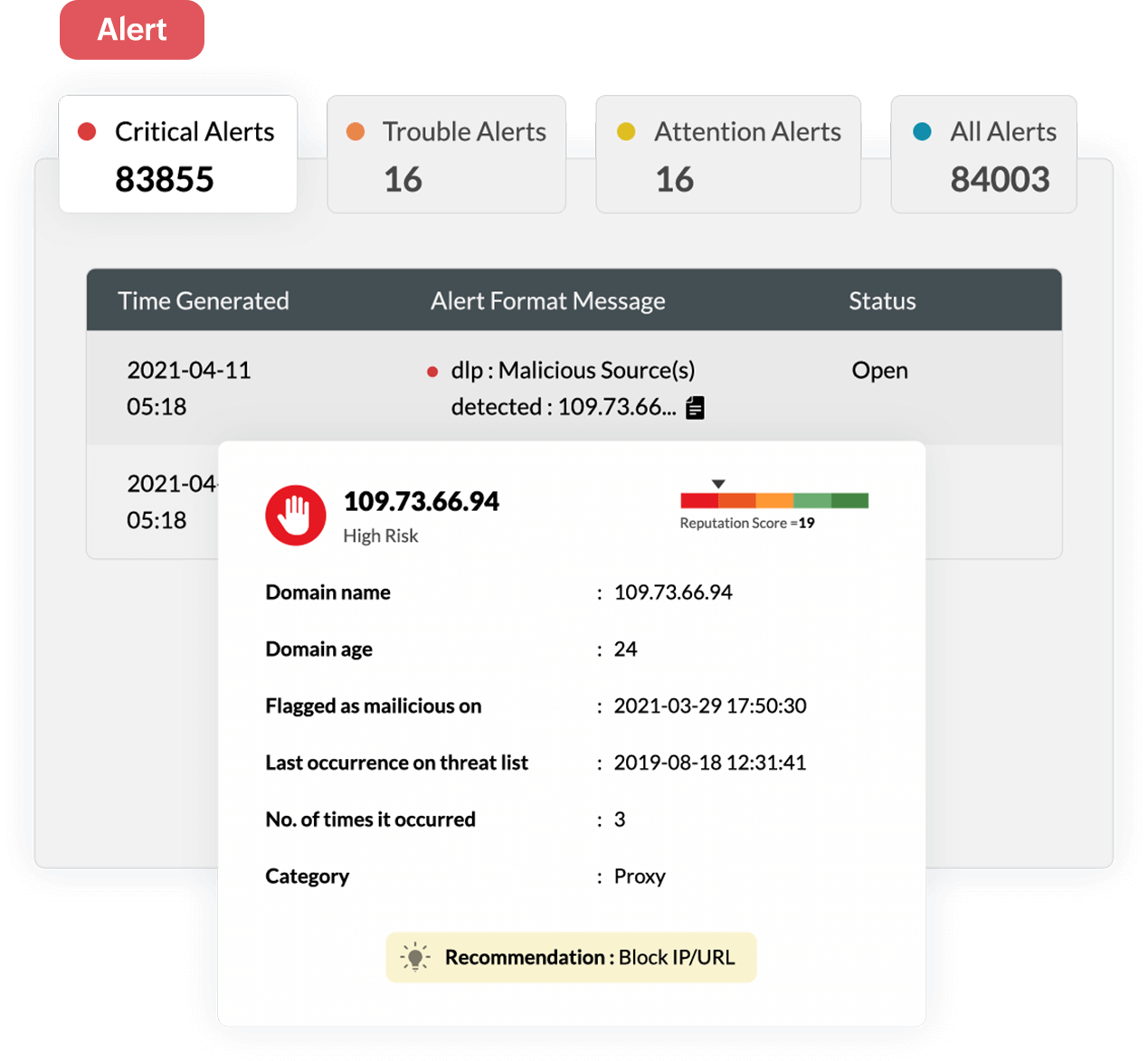

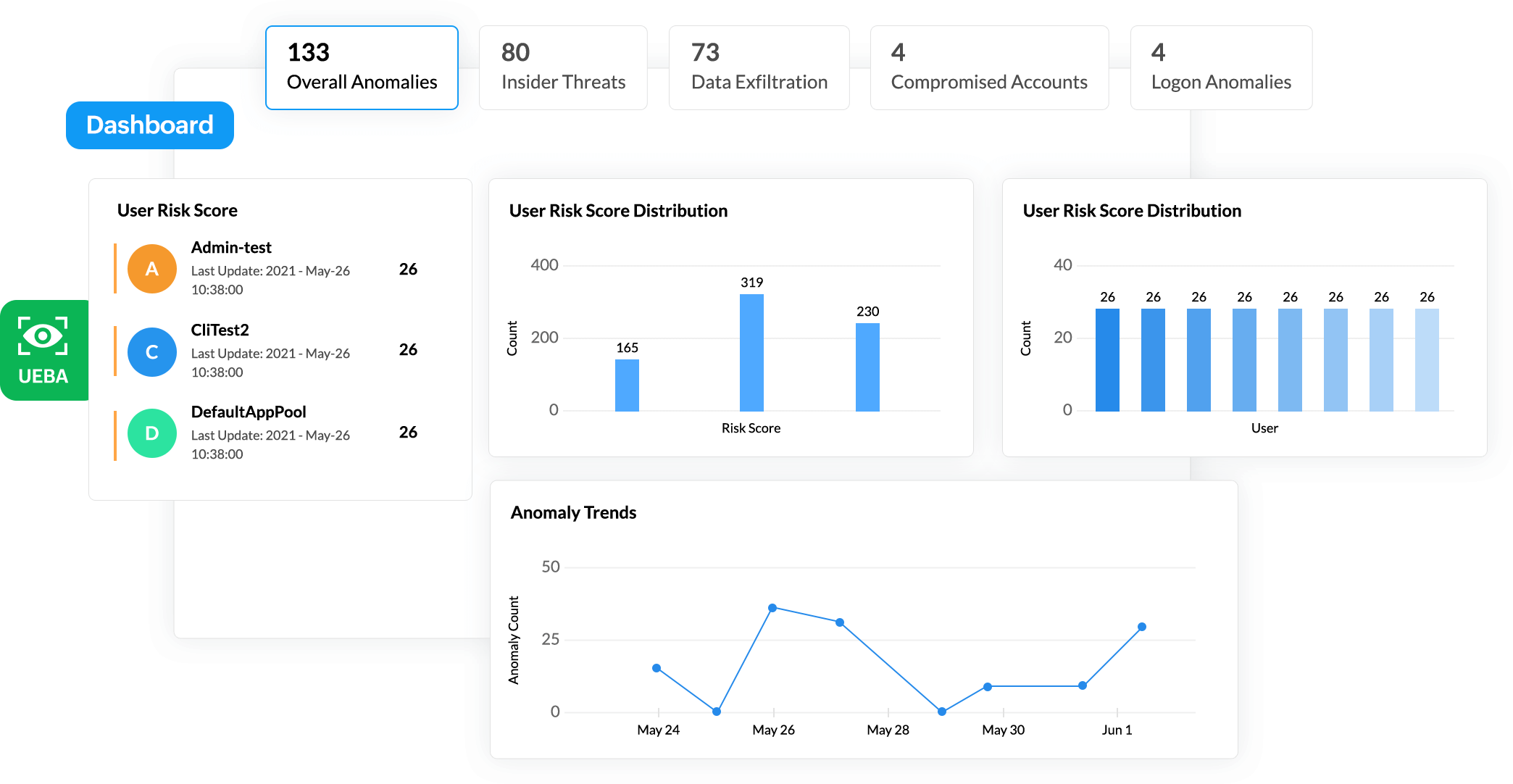

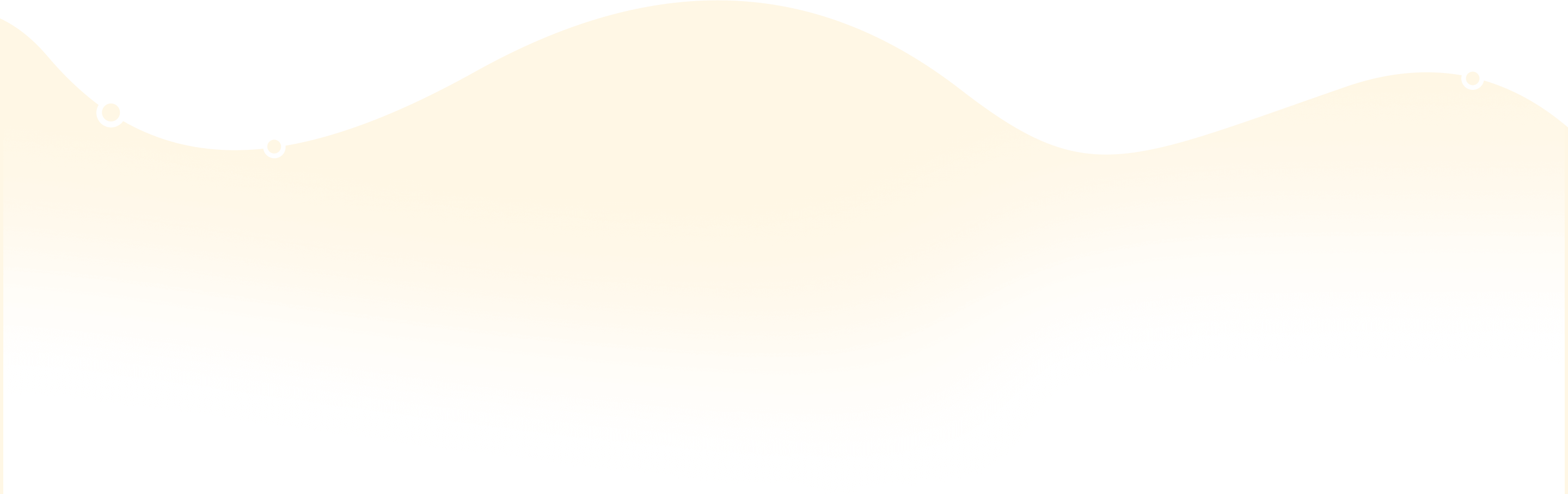

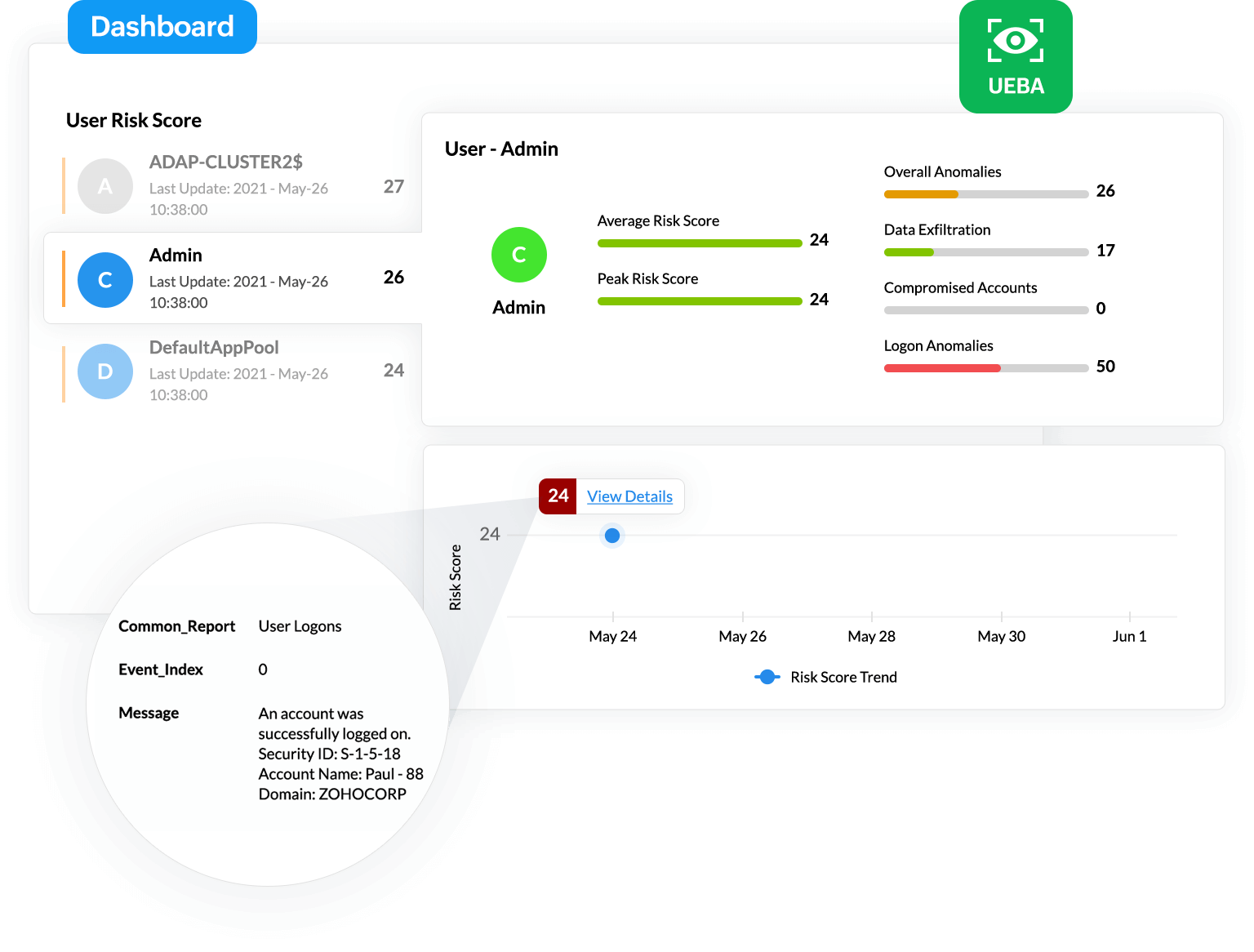

Log360 escanea automáticamente la red en busca de indicadores de compromiso asociados a amenazas externas y activa los flujos de trabajo configurados para contener la amenaza en sus fases iniciales. La plataforma de inteligencia de amenazas integrada en la solución ayuda a correlacionar las fuentes de amenazas con las actividades de la red para detectar eficazmente a los actores maliciosos en las instalaciones de la red.