Las empresas están cada vez más interconectadas. Esto significa que el flujo de información es cada vez más ágil, lo que ayuda a las empresas a prosperar con gran facilidad. Sin embargo, esto también es una buena noticia para los ciberdelincuentes. Ahora, las organizaciones no almacenan únicamente sus propios datos. También tienen información sobre sus socios comerciales. Por lo tanto, cuando una organización es víctima de un ciberataque, sus socios comerciales también corren el riesgo de sufrir una extorsión de datos. Por eso ahora es más importante que nunca que las organizaciones protejan sus redes.

SIEM es la clave para afrontar estos retos. Aunque ninguna organización o solución puede garantizar una protección completa frente a un ciberataque, se pueden aplicar fuertes medidas de mitigación y respuesta a incidentes para reducir los daños lo máximo posible. Utilizando un marco de SIEM completo, una organización puede asegurarse de que sus redes están completamente protegidas.

En esta guía, aprenderá cómo puede mantenerse un paso por delante de los ciberdelincuentes:

- Monitorear correctamente su entorno.

- Configurar un sistema de cacería de amenazas robusto.

- Evitar el error humano mediante la IA y la automatización.

- Tener un plan de respuesta a incidentes.

Thank You!

You can click and start reading the chapters from below. We've also sent the

link to your inbox for future reference.

Acceda a la guía ahora

El entorno empresarial actual

Un dato alarmante: un ciberdelincuente puede ingresar en el 93% de las redes de las organizaciones. Esta es una de las conclusiones de Positive Technologies a como parte de su nuevo estudio sobre proyectos de pruebas de penetración. Si combinamos esto con la tendencia de las organizaciones a estar cada vez más interconectadas, existen grandes oportunidades para los ciberdelincuentes y grandes preocupaciones para las organizaciones.

Cada organización contiene no sólo sus propios datos, sino también los de sus socios comerciales. Por ende, si una organización es víctima de un ataque de extorsión de datos, por ejemplo, significaría que sus socios comerciales también están implicados en el ataque. El último año ha demostrado que esto es un verdadero motivo de preocupación. Por tanto, para las organizaciones no sólo es imperativo proteger sus redes, sino que es esencial.

Aunque el panorama actual es preocupante, no es una causa perdida. Las soluciones de ciberseguridad se están preparando para hacer frente a las nuevas amenazas, y la próxima generación de soluciones es prometedora si se implementa correctamente. Si quiere proteger su red, SIEM es el camino a seguir.

Además de monitorear los logs de su red y emitir alertas, las soluciones de SIEM con automatización e IA incorporadas contribuyen en gran medida a reducir los tiempos de respuesta a los incidentes, así como los errores humanos. A continuación, le presentamos cuatro formas de estar un paso por delante de los ciberdelincuentes utilizando soluciones de SIEM:

- Monitorear correctamente su entorno

- Configurar un sistema de cacería de amenazas robusto

- Evitar el error humano mediante la IA y la automatización

- Tener un plan de respuesta a incidentes

Monitorear correctamente su entorno

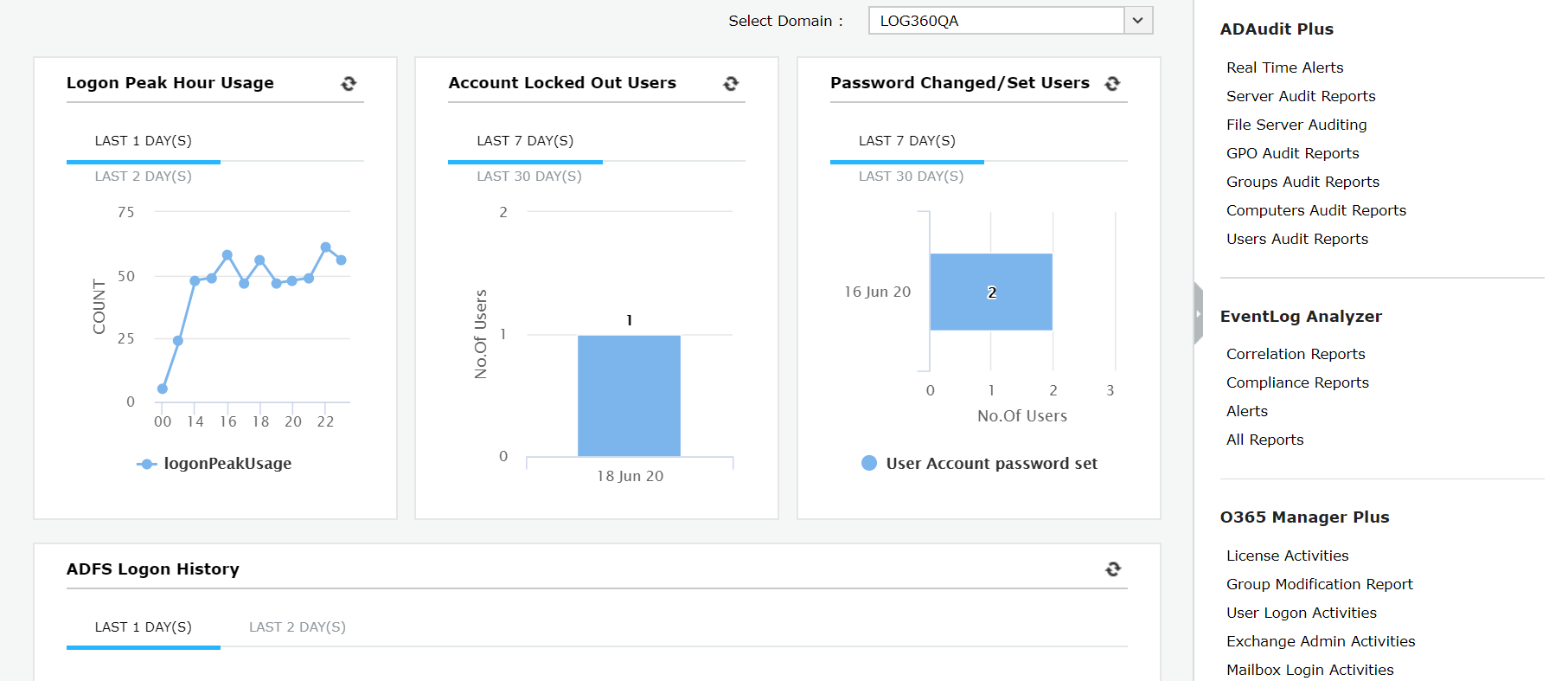

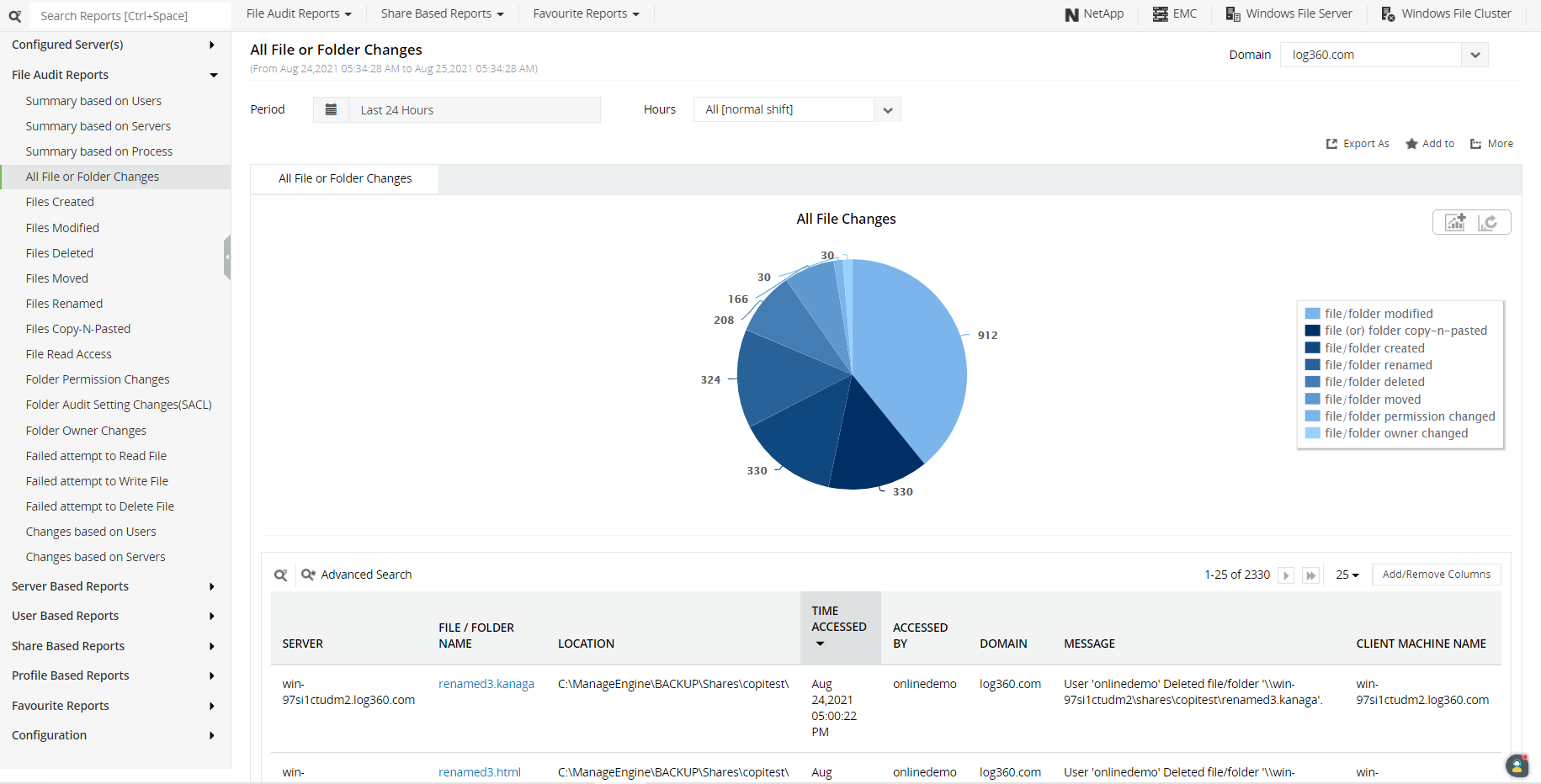

El primer paso es utilizar una solución de SIEM para monitorear su red hasta el último rincón. Las soluciones de SIEM funcionan con logs y debe asegurarse de que la solución procesa todos los logs necesarios. Una vez que una solución de SIEM recoge los logs necesarios, puede compilar los datos en informes, gráficos y otros formatos que los analistas de seguridad pueden utilizar para detectar anomalías, correlacionar eventos e identificar cualquier problema.

Estos son algunos ejemplos de fuentes de las que se pueden obtener logs:

Estaciones de trabajo y endpoints

- Equipos de los usuarios

- Impresoras

Redes de Active Directory

- Servidores DNS

- Controladores de dominio

Aplicaciones empresariales

- Servidores Exchange

- Servidores web

- Bases de datos

- Microsoft 365

Dispositivos periféricos

- VPNs

- Firewalls

Aplicaciones en la nube

- Amazon Web Server

- Azure AD

- Google Cloud

- Salesforce

Se pueden compilar todas estas fuentes de datos de log para proporcionar la información necesaria sobre su entorno. Sin embargo, se recopila una gran cantidad de logs recopilados, por lo que buscar patrones manualmente requiere mucho tiempo y trabajo, y supone un riesgo de error humano. La automatización puede evitar estos inconvenientes.

Evitar el error humanomediante la IA y la automatización

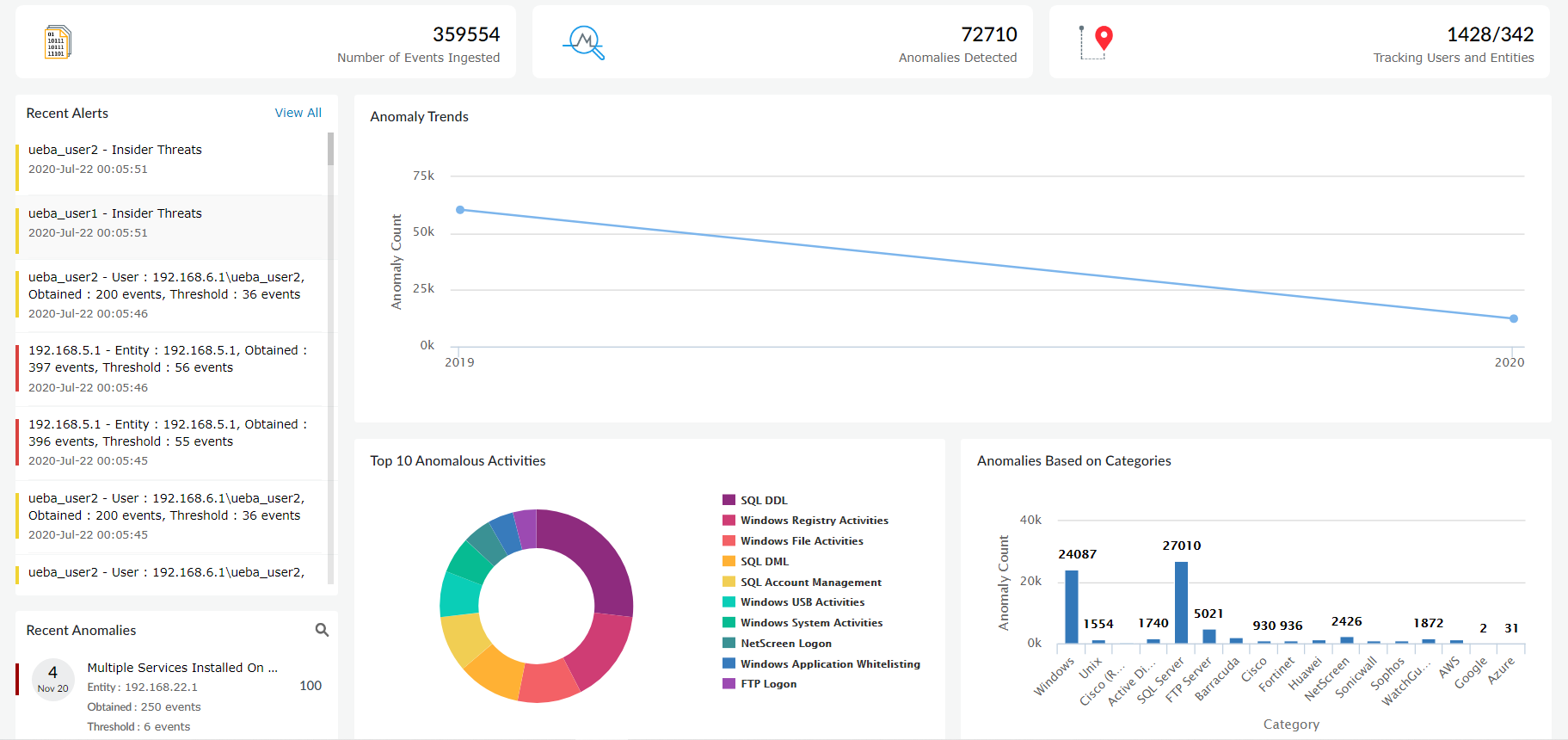

- El uso de ML e IA está aumentando entre las soluciones de SIEM debido a la eficacia con la que estas tecnologías pueden identificar anomalías en la red de una organización. Por ejemplo, ManageEngine Log360 utiliza tecnologías de ML e IA para detectar los comportamientos inusuales de los empleados. Esto puede ayudar a detectar a los atacantes internos usando patrones que a menudo se pasan por alto cuando se correlacionan manualmente los eventos.

- Un punto clave a tener en cuenta es que todavía no se puede evitar por completo la intervención humana. Sin embargo, la tecnología de IA y ML puede reducir significativamente los tiempos de respuesta ante incidentes, ya que puede analizar datos masivos más rápidamente que el método manual. Esto también reduce la mano de obra humana y, por consiguiente, el error humano.

Configurar un sistema de cacería de amenazas robusto

- Los ciberataques evolucionan constantemente, y los hackers son cada vez más competentes a la hora de identificar y explotar las brechas de seguridad en la red de una organización. Si bien las organizaciones pueden defenderse contra los tipos de ataque que ya han ocurrido, identificar los patrones de ataque que explotan las vulnerabilidades de día cero, por ejemplo, es más difícil.

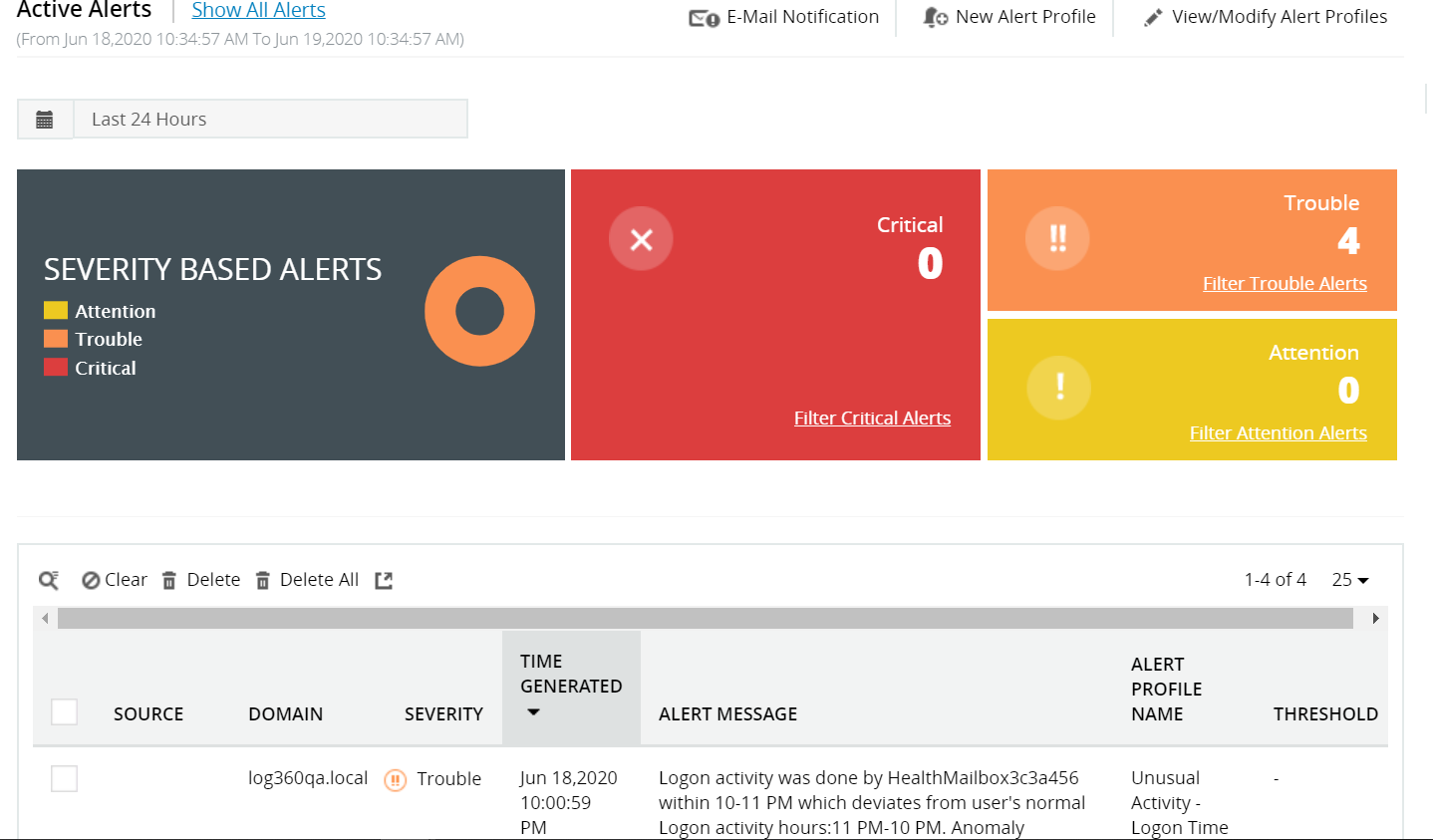

- Por ello, las organizaciones tienen que implementar un sistema que pueda detectar a los atacantes maliciosos y los ataques ocultos que puedan haberse colado en sus sistemas de defensa iniciales. Las soluciones de SIEM pueden utilizar sistemas de respuesta a eventos en tiempo real que pueden alertar sobre cualquier amenaza al acecho. Estas soluciones pueden recuperar datos de una lista global de IP incluidas en la lista negra u otras fuentes de información sobre amenazas y correlacionar los datos con los logs de su red para ver si ha habido una brecha de seguridad.

- En este punto, si se activa una alerta, se puede asumir que ya hay un ataque en proceso. Por lo tanto, la organización debe adoptar medidas de mitigación de inmediato para reducir el daño tanto como sea posible. Aunque es muy bueno detectar los ataques en su fase inicial, esto sólo resuelve la mitad del problema. Una mitigación completamente exitosa incluye la detección temprana de ataques combinada con una fuerte respuesta a incidentes.

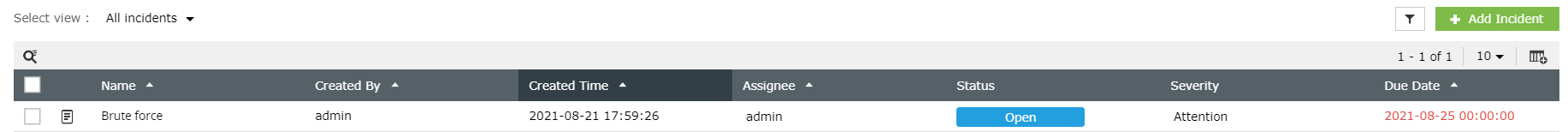

Tener un plan de respuesta a incidentes

- Un incidente de seguridad puede ser un incidente interno o externo, y una organización debe estar preparada para hacer frente a ambos. Las soluciones de SIEM pueden proporcionar alertas en tiempo real para los principales incidentes de seguridad. Además, las soluciones de SIEM más completas también permiten configurar las alertas de manera que si hay una actividad maliciosa en una base de datos crítica, o un empleado no autorizado accede a un archivo sensible, la solución puede alertar al equipo de seguridad inmediatamente.

- La segunda parte de la gestión de incidentes es el plan de respuesta. En este caso, la automatización puede desempeñar un papel importante, ya que el tiempo lo es todo. ¿Qué pasa si no hay nadie disponible inmediatamente para activar un plan de respuesta a incidentes? En estos casos, preconfigurar un plan de respuesta a incidentes para determinados incidentes críticos dará al equipo de seguridad un margen de tiempo para aplicar medidas de seguridad adicionales mientras la solución de SIEM se encarga de las medidas iniciales de respuesta a incidentes

- Por ejemplo, el dashboard de alertas de Log360 permite configurar scripts personalizados para ciertas alertas si la organización lo considera necesario. Esto garantiza una respuesta inmediata para detener cualquier ataque en curso y da tiempo a los equipos de TI para idear contramedidas para parchear los fallos, eliminar los shells web maliciosos, revocar el acceso a los archivos y sistemas críticos, etc. para reducir los daños causados.

Log360 es una solución integral de SIEM y de orquestación, automatización y respuesta de seguridad (SOAR) gracias a su interfaz intuitiva y fácil de usar y ofrece potentes funciones. La solución ofrece todas las funciones mencionadas hasta ahora y muchas más para garantizar la seguridad de su organización. Esto es lo que puede hacer con Log360:

Gestión de logs integral y auditoría de cambios en AD

- Log360 admite una lista exhaustiva de fuentes para la recopilación de logs, como plataformas de bases de datos, servidores web, routers y switches, hipervisores, escáneres de vulnerabilidad, sistemas Linux y Unix, firewalls, VPN y soluciones de seguridad para endpoints. Toda la información recopilada se traduce a un formato común y se muestra en tablas y gráficos fáciles de leer en el dashboard.

- Además de mostrar los datos, Log360 almacena los logs de forma segura para generar informes que pueden utilizarse con fines de auditoría y gestión del cumplimiento. Hay informes preconfigurados para los mandatos de cumplimiento, como HIPAA, SOX, GDPR y otros, que resultan muy útiles a la hora de cumplir con los requisitos de cumplimiento. Log360 también utiliza los logs para generar alertas para incidentes críticos y activar mecanismos de respuesta a incidentes, si se han configurado.

Inteligencia de amenazas

Log360 cuenta con un sólido conjunto de funciones de inteligencia de amenazas que ayudan a los equipos de seguridad a detectar amenazas internas y externas, y a buscar posibles ataques ocultos y actores maliciosos. Log360 puede:

- Correlacionar una lista negra global de IP con las IP que interactúan con su red y activar alertas cuando haya una coincidencia.

- Utilizar STIX, un lenguaje estructurado para soluciones de inteligencia de ciberamenazas.

- Utilizar TAXII, un mecanismo de transporte para compartir inteligencia de ciberamenazas.

- Utilizar AlienVault OTX, la red de análisis e intercambio de información de amenazas de código abierto más acreditada del mundo.

UEBA basado en IA

- La automatización es una parte integral de Log360. Un avance hacia esta dirección es el uso de ML e IA. Aquí es donde entra en juego el análisis del comportamiento de usuarios y entidades (UEBA). El UEBA es una técnica de ciberseguridad de detección de anomalías que se puede utilizar para detectar señales de actividades anómalas de usuarios, hosts u otras entidades dentro de la organización.

- La solución de UEBA aprende sobre los patrones de comportamiento de los usuarios y entidades dentro de una organización para crear una línea de base para el comportamiento normal. A continuación, la solución utiliza esta línea de base para detectar comportamientos anómalos y calcula una puntuación de riesgo, de modo que los equipos de seguridad pueden utilizar las puntuaciones para detectar amenazas internas, cuentas comprometidas o exfiltración de datos mucho antes de que se produzcan daños.

Gestión de incidentes de extremo a extremo

Log360 viene con un sólido conjunto de funciones para ayudar a las organizaciones a construir un plan de gestión de incidentes de extremo a extremo. La plataforma de inteligencia de amenazas de la solución puede encargarse eficazmente de la detección de incidentes y de las alertas en tiempo real, mientras que los flujos de trabajo de incidentes pueden utilizarse para establecer mecanismos de respuesta a incidentes que se activan inmediatamente. Esto reduce el tiempo medio de detección y el tiempo medio de resolución de un incidente, dos criterios importantes en los que se basa el éxito de las medidas de mitigación.

No es una solución de SIEM común y corriente

- Además de las características mencionadas, Log360 puede realizar muchas otras potentes funciones que mejoran la seguridad de una organización. Log360 es una eficaz solución de SOAR mediante la cual se agiliza la resolución de incidentes al priorizar las amenazas a la seguridad, automatizar las respuestas a incidentes y agilizar la investigación y respuesta a incidentes.

- Log360 ofrece una mayor visibilidad de los datos. Por ejemplo, le permite monitorear y proteger específicamente la información de identificación personal en los servidores de archivos, detectar comportamientos inusuales en dichos archivos e incluso bloquear los puertos USB para evitar la filtración de datos.

- Aparte de todo esto, Log360 también protege la seguridad del entorno de nube de su organización y le permite obtener visibilidad de las infraestructuras de nube de AWS, Azure, Salesforce y Google Cloud Platform. Le permite monitorear en tiempo real los cambios en los usuarios, los grupos de seguridad de la red, las nubes privadas virtuales, los cambios de permisos, etc., que se producen en su entorno de nube.

De este modo, Log360 puede proteger la seguridad de una organización tanto on-premises como en la nube, yendo más allá de lo que pueden ofrecer las soluciones de SIEM tradicionales.

© 2022 Zoho Corporation Pvt. Ltd. Todos los derechos reservados.

- Get in touch with us

- We would not want you to miss our communications on the latest development in our solutions, free resources, events, workshops, webinars, and offers. By clicking yes, you agree to receive marketing communications regarding Zoho's products and services from Zoho and its regional partners.

- Remember you can opt-out at any time.