Jak monitorować działania wykonywane na komputerze?

Kiedy cokolwiek pójdzie nie tak na komputerze, pierwsze pytanie brzmi: „kto to zrobił i kiedy”. Microsoft rozumie to i dostarcza potężne narzędzie do rejestrowania zdarzeń i inspekcji, aby odpowiedzieć na to pytanie. Używaj go mądrze, aby śledzić każdą akcję wykonywaną na komputerze.

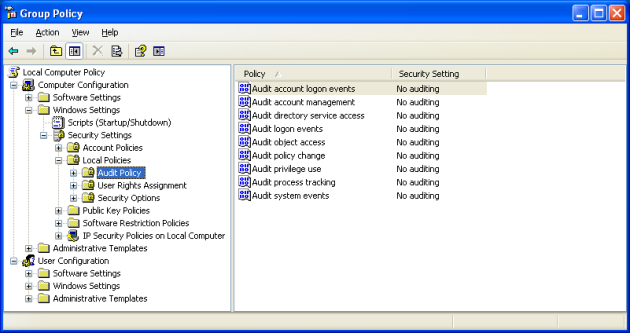

Skonfiguruj zasady inspekcji:

- Zaloguj się do komputera jako administrator.

- Uruchom → gpedit.msc

- Konfiguracja komputera → Ustawienia systemu Windows → Ustawienia zabezpieczeń → Zasady lokalne → Zasady inspekcji.

- Otwórz każdą z tych zasad i zaznacz pola wyboru Sukces i Niepowodzenie, aby zapewnić, że każda pojedyncza akcja i zdarzenie podlega inspekcji.

Śledź aktywność każdego użytkownika:

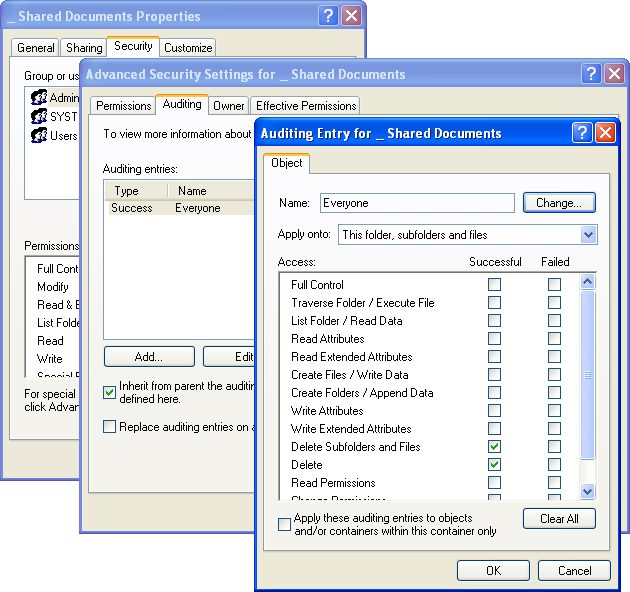

Jeśli istnieje jakiś szczególnie wrażliwy plik lub folder, który chcesz chronić, skonfiguruj ustawienia zabezpieczeń tak, aby każda akcja użytkownika na tym obiekcie była rejestrowana.

Otwórz właściwości obiektu → zakładka Bezpieczeństwo → kliknij opcję Zaawansowane → Inspekcja i dodaj do listy Wszyscy, a następnie zaznacz oba pola wyboru Usuń. Ma to na celu upewnienie się, że nikt nie będzie majstrował przy tym obiekcie i nie wymaże wszelkich śladów.

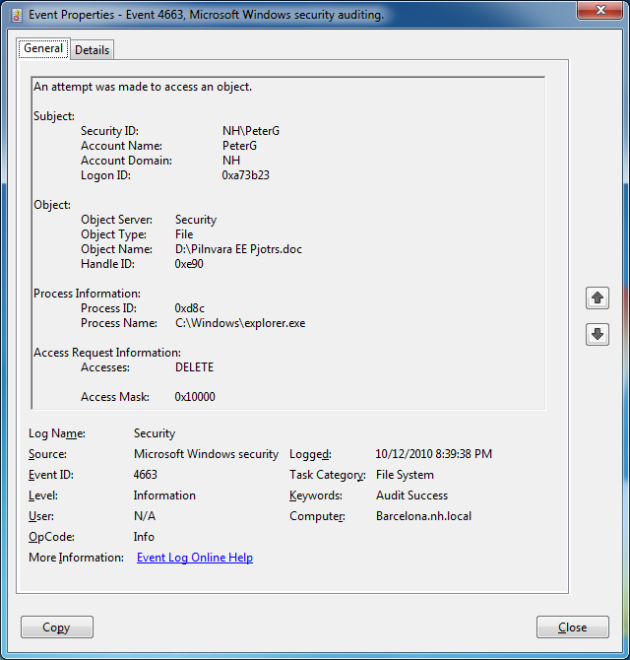

Zwracaj uwagę na dzienniki zdarzeń:

Jeśli kiedykolwiek nadejdzie czas, kiedy trzeba będzie prześledzić drogę do źródła problemu, wystarczy zwrócić się do dzienników zdarzeń.

- Uruchom → eventvwr.msc

- Otwórz dziennik zdarzeń zabezpieczeń.

- Kliknij prawym przyciskiem myszy dziennik zdarzeń i wybierz polecenie Widok → Filtr.

- Przejrzyj przefiltrowaną listę zdarzeń, biorąc pod uwagę następujące pola informacyjne wewnątrz każdego rekordu:

- Nazwa obiektu. Nazwa brakującego pliku lub folderu.

- Nazwa pliku obrazu. Nazwa pliku wykonywalnego, który został wykorzystany do usunięcia danego obiektu.

- Dostępy. Zestaw ostatnio używanych uprawnień.

Teraz możesz zobaczyć każdą akcję wykonaną na obiekcie, kto i kiedy ją wykonał.

Przy skonfigurowaniu powyższych zasad każda czynność wykonywana na komputerze może być rejestrowana i monitorowana.

Poznaj audyty i raporty Active Directory za pomocą ADAudit Plus.

- Produkty powiązane

- ADManager Plus Zarządzanie Active Directory & Raportowanie

- ADAudit Plus Audyt Active Directory w czasie rzeczywistym i UBA

- EventLog Analyzer Analiza logów w czasie rzeczywistym & Raportowanie

- ADSelfService Plus Samoobsługowe zarządzanie hasłami

- AD360 Zintegrowana tożsamość & Zarządzanie dostępem

- Log360 Kompleksowe SIEM i UEBA