Fokusera på hot med Log360:s precisa modell för ML-baserad adaptiv tröskel

Nuvarande nätverkssäkerhetsverktyg och SIEM-lösningar hjälper säkerhetsanalytiker att få en övergripande överblick över företagsnätverk och försvara sig mot cyberhot. Men i takt med att omfattningen och volymen av nätverksloggar, incidenter och hot växer exponentiellt har det blivit oundvikligt för SOC-teamen att hantera följande problem:

Manuell hantering

Analys, konfiguration och periodiska granskningar för flera fall av hot.

Falska varningar

Att sålla bland tusentals varningar från säkerhetsverktyg för att hitta en eller två kritiska varningar.

I takt med att vi övergår till mer avancerade och automatiserade system för upptäckt av hot för att lösa dessa problem,

har ManageEngine Log360 tagit steget in i nästa generations SIEM-värld genom att introducera

branschens första adaptiva tröskelfunktion för realtidsaviseringar.

Utforska vad funktionen har att erbjuda:

Hur fungerar Smart Threshold?

- Smart Threshold-funktionen är en del av Log360:s Vigil IQ, som är modul för upptäckt av hot, utredning och respons (TDIR) i Log360. Den fungerar tillsammans med konsolen för realtidsrespons vid händelser och analys av användar- och enhetsbeteende (UEBA).

- Använder algoritmen för exponentiellt glidande medelvärde (EMA) för att automatiskt analysera och fastställa en baslinje för händelser och avvikelser som inträffar inom en viss tidsram.

- Uppdaterar baslinjens tröskelvärde periodiskt för var 15:e datauppsättning.

Händelser aggregeras från hela nätverket med Log360:s centraliserade logghanteringssystem.

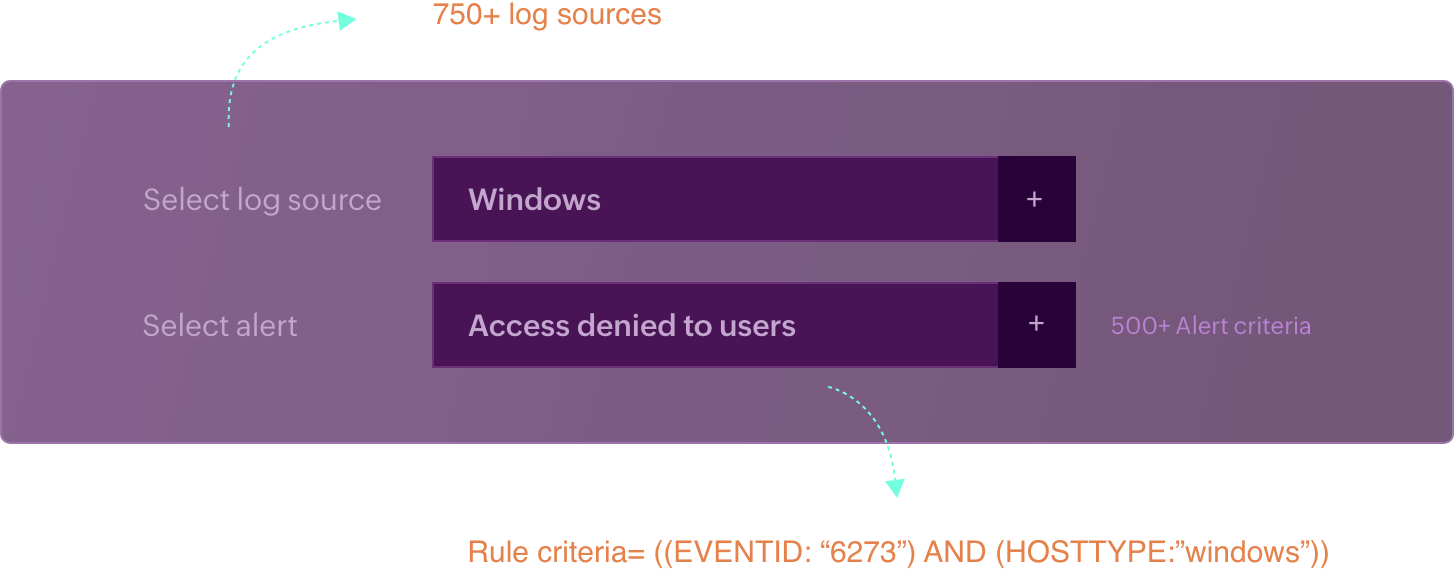

Log360 samlar in, parsar och analyserar loggar från över 750 loggkällor och erbjuder realtidsregister över alla händelser som sker i ditt nätverk.

Upptäckt av avvikande händelser och mönster med varningsmoduler.

SIEM-varningsmodulen använder 100-tals förbyggda kriterier som är specifika för olika loggkällor för att upptäcka skadliga aktiviteter från de registrerade händelserna.

UEBA-funktionen använder ML-baserad beteendeanalys och mönsterigenkänning för att utlösa varningar om avvikelser.

Precisionsinställning för att filtrera verkliga varningsfall med adaptiv tröskel.

Varningsgenereringen finjusteras ytterligare med hjälp av den adaptiva tröskelfunktionen för att exakt meddela dig när det sker en avvikelse från det vanliga antalet händelser eller avvikelser.

Varför bör du överväga att använda Smart Threshold?

- Automatisering

- Upptäckt av hot

- Exakthet över tid

- Avvikelser baserade på antal

Automatisering

Att ställa in tröskelvärden för specifika tidsramar, baserat på loggkällor och varningskriterier, är en av de avancerade konfigurationer som erbjuds i SIEM-lösningar för att minska antalet oönskade varningar. Log360:s adaptiva tröskelfunktion automatiserar den här funktionen och hjälper SOC-team att aktivera flera varningsprofiler som krävs för deras miljö, utan besväret med manuell konfiguration.

Modell med dubbla lager för exakt upptäckt av hot

Medan UEBA-modulen hittar avvikelser på ett korrekt sätt, behövs även precis upptäckt av hot för att undvika att arbeta med lågt prioriterade, icke-hotande händelser eller falska varningar. Smart Threshold-lagret tillsammans med UEBA-modulen berikar kontextuellt avvikelseflödena och identifierar exakt verkliga hot. Medan det första lagret av förbyggd avvikelsedetektering i UEBA hittar avvikelser från etablerade mönster och prioriterar dem baserat på riskpoäng, skapar det andra lagret en baslinjetröskel för frekvensen av avvikelser för att upptäcka avvikelser som är verkliga hot.

Förbättrad träffsäkerhet över tid med dynamisk anpassning

Med Log360:s Smart Threshold sker en ständig inlärning och finjustering av processen för att upptäcka hot. Den dynamiska ML-modellen för EMA reviderar tröskelvärdet för baslinjen för var 15:e datauppsättning baserat på förändringar i nätverket, t.ex:

- Förändrat användarbeteende

- Ökning eller minskning av antalet loggkällor

- Konfigurationsändringar, t.ex. en uppdaterad brandväggsregel, som kanske börjar tillåta mer trafik

- Ändringar i SIEM-varningskriterier och regler för avvikelser.

Tidig upptäckt och åtgärdande av avvikelser baserade på antal

Upptäckt av avvikelser baserat på antal konfigureras för vanligt förekommande nätverkshändelser för att tidigt fånga upp viktiga indikatorer på kompromettering, innan hotmönster för attacker med utpressningstrojaner och avancerade ihållande hot utvecklas fullt ut. I tabellen nedan ges exempel på några avvikelser baserat på antal som kan vara tidiga indikatorer på kända attacker.

| Avvikelser baserade på antal | Tidiga indikatorer på kompromettering |

|---|---|

| Logga in | Brute-force-attack Kompromittering av inloggningsuppgifter |

| Onormala toppar i nya utgående eller inkommande anslutningar | Kompromittering av kommando- och kontrollkanaler, dataexfiltrering |

| Ökning av antalet DNS-omdirigeringshändelser | Pharming-attacker, botnät |

| Nya filer som dyker upp, ökningar i resursanvändning och applikationskrascher | Skadlig kod |

Log360:s adaptiva tröskelvärde hjälper till att hitta betydande toppar i dessa händelser utan en konstant utlösning av falska varningar. IoC för tidig upptäckt underlättar också omedelbar respons och åtgärd av hot, vilket successivt minskar genomsnittlig tid till upptäckt (MTTD) och genomsnittlig tid till respons (MTTR).

Varningar i Log360

- Lägg till loggkällor och kriterier

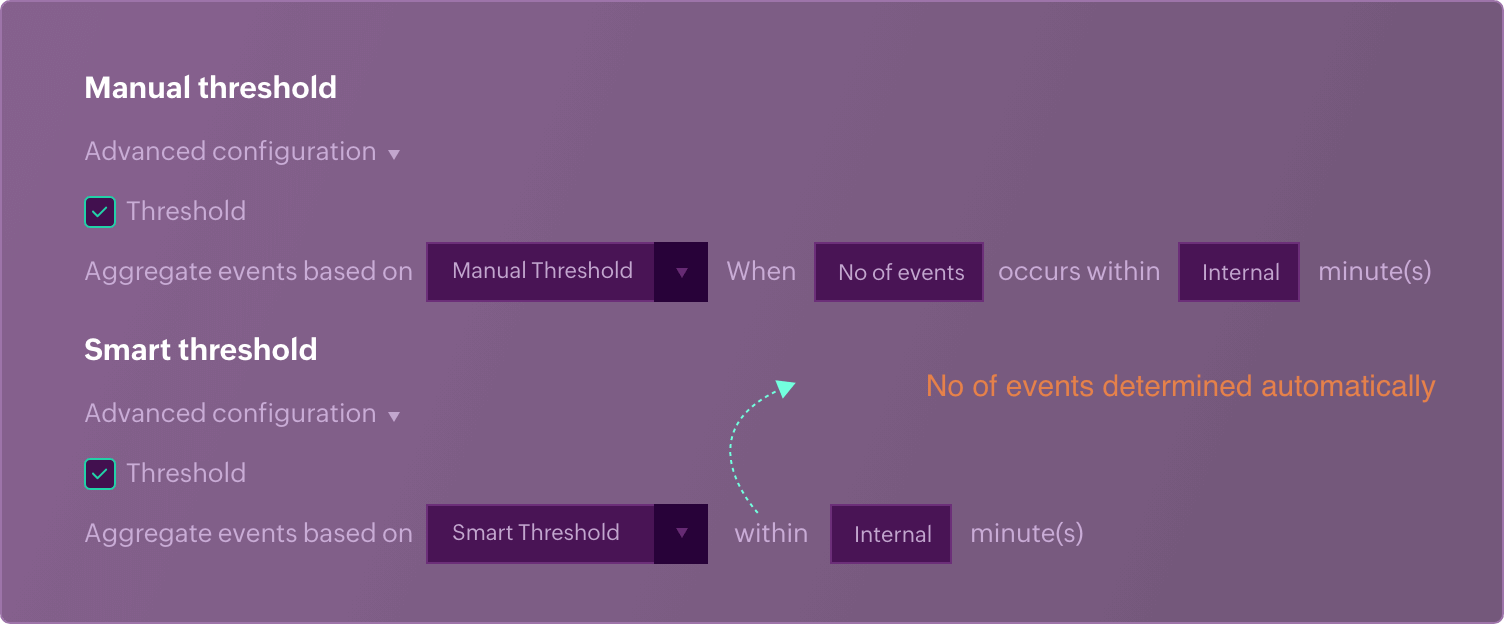

- Manuell kontra smart tröskel

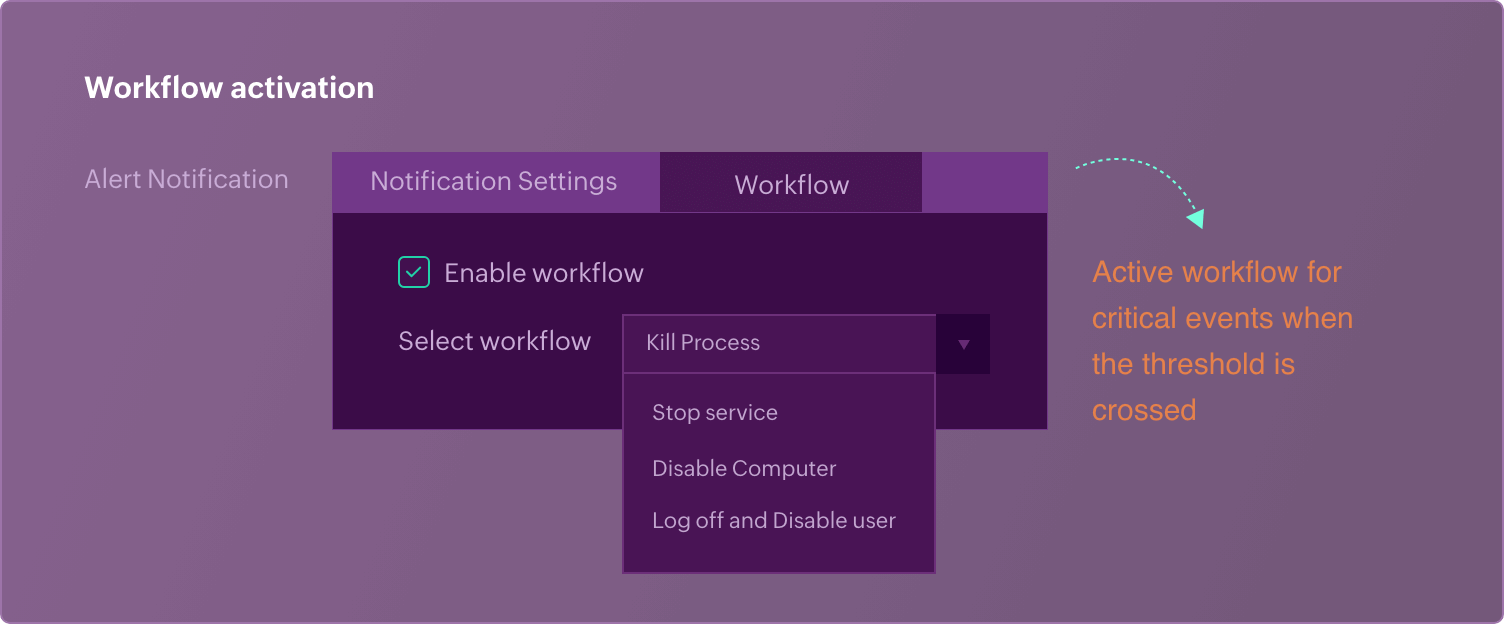

- Arbetsflöde för åtgärder

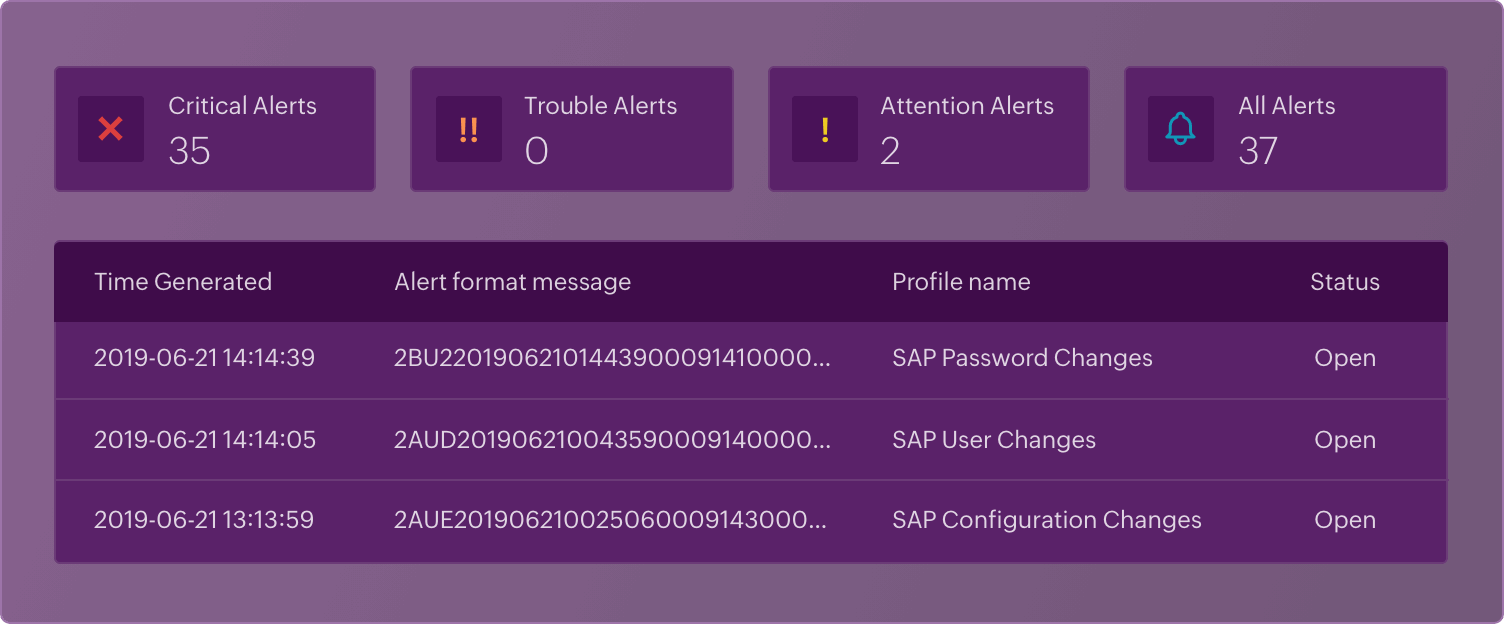

- Hantera varningar i en central instrumentpanel

Lägg till loggkällor och kriterier

Manuell kontra smart tröskel

Arbetsflöde för åtgärder

Hantera varningar i en central instrumentpanel

Varför Log360?

Enkel konfiguration av varningar

Skapa dina varningsprofiler enkelt med hjälp av Log360:s instrumentpanel för realtidsvarningar som erbjuder:

- En mängd olika loggkällor, inklusive ett brett utbud av nätverksenheter, applikationer, sårbarhetsskannrar med mera.

- Över 500 förbyggda kriterier för olika användningsfall

- Avancerad konfiguration med automatiserad adaptiv tröskel

- En enda konsol för att övervaka varningar, filtrera dem baserat på allvarlighetsgrad och skapa ärenden

- Integrerad arbetsflödesaktivering för varningsprofiler

Avancerad hotinformation

Log360 tar även emot STIX/TAXII- och AlienVault OTX-hotflöden för kontextbaserad upptäckt av hot, samtidigt som den erbjuder regelbaserad mönsterigenkänning med händelsekorrelation i realtid och implementering av hotmodelleringsramverket MITRE ATT&CK.

En komplett uppsättning integrerade verktyg

Ta ditt TDIR-arbete till nästa nivå genom att implementera en omfattande SIEM-lösning som Log360 med UEBA, CASB och integrerade DLP-funktioner. Den samlar alla dina säkerhetsbehov i en enda konsol och hjälper dig att exakt upptäcka hot med automatiserade funktioner som adaptiv varningströskel.

Vanliga frågor

Vad är ett adaptiv tröskel?

I kontexten av SIEM-lösningar är adaptiv tröskel en mekanism som dynamiskt analyserar förekomsten av händelser i det övervakade nätverket för att skapa en baslinje som skiljer mellan normalt beteende och verkliga avvikelser. Adaptiv tröskel anpassar sig dynamiskt till föränderliga miljöer och använder statistiska maskininlärningsmodeller för att uppnå detta.

Vad är ett lagerindelat system för att upptäcka?

Moduler för att upptäcka hot upptäcker skadliga mönster i ett nätverk, hittar onormala toppar i flödet av händelser och använder regelbaserade och signaturbaserade metoder för att upptäcka hot. Genom att sekvensera flera metoder för upptäckt av avvikelser skapas ett system för upptäckt av hot i flera lager.

I Log360 läggs antalsbaserad filtrering med adaptiv tröskel ovanpå beteendebaserad upptäckt av avvikelser. Här är ett exempel för att förstå hur det visar sig effektivt med precis hotdetektion:

Lager 1 beteendemönster – Generera avvikelse om viktiga arbetsfiler öppnas utanför arbetstid.

Sammanhang: Tänk dig en företagsmiljö med tusentals anställda. Anställd A är en illvillig insider som är på väg att lämna företaget. Han/hon har plötsligt fått tillgång till flera filer utanför arbetstid. Det ovan nämnda mönstret kommer att generera varningar för detta beteende. Men problemet är att denna riktiga varning kommer att begravas i 100-tals liknande falska varningar. Det kan finnas flera verkliga skäl till avvikelser i användarnas beteende i ett företag med ett stort antal anställda.

Lager 2: Smart Threshold – om ett visst användarkonto genererar flera avvikelser inom en viss tidsperiod som avviker från det normala antalet, genereras en varning.

Ett andra lager av filtrering med antalbaserad adaptiv tröskel kommer att minska varningsbruset från de 100 andra användarna som vanligtvis har några avvikelser som är normala för deras beteende. Men den kommer att välja ut anställd A:s aktiviteter genom att generera en varning, eftersom de överskrider tröskelvärdet.

Lyssna på dem som förändrat säkerheten med Log360

Prova Log360 kostnadsfritt

Upplev de omfattande möjligheterna med enhetlig SIEM med Log360

Ladda ner nuGenomgång tillsammans med experter

Boka ett personligt samtal med våra lösningsexperter för att utforska Log360

Boka en demo© 2025 Zoho Corporation Pvt. Ltd. Med ensamrätt