- Hem

- SIEM-funktioner

- Upptäckt av attacker

Upptäckt av attacker med Log360

Ditt första steg för att vinna försvarskampen: Upptäck fienden.

Är du utrustad för att upptäcka fienden?

Om du är ute efter en lösning som kan upptäcka cyberhot i din miljö, skicka varningar i realtid och automatisera incidenthanteringen har du kommit rätt. Log360, ManageEngines SIEM-lösning, kan åstadkomma allt detta och mer därtill.

Log360:s kapacitet att upptäcka attacker

Regelbaserad attackdetektering:

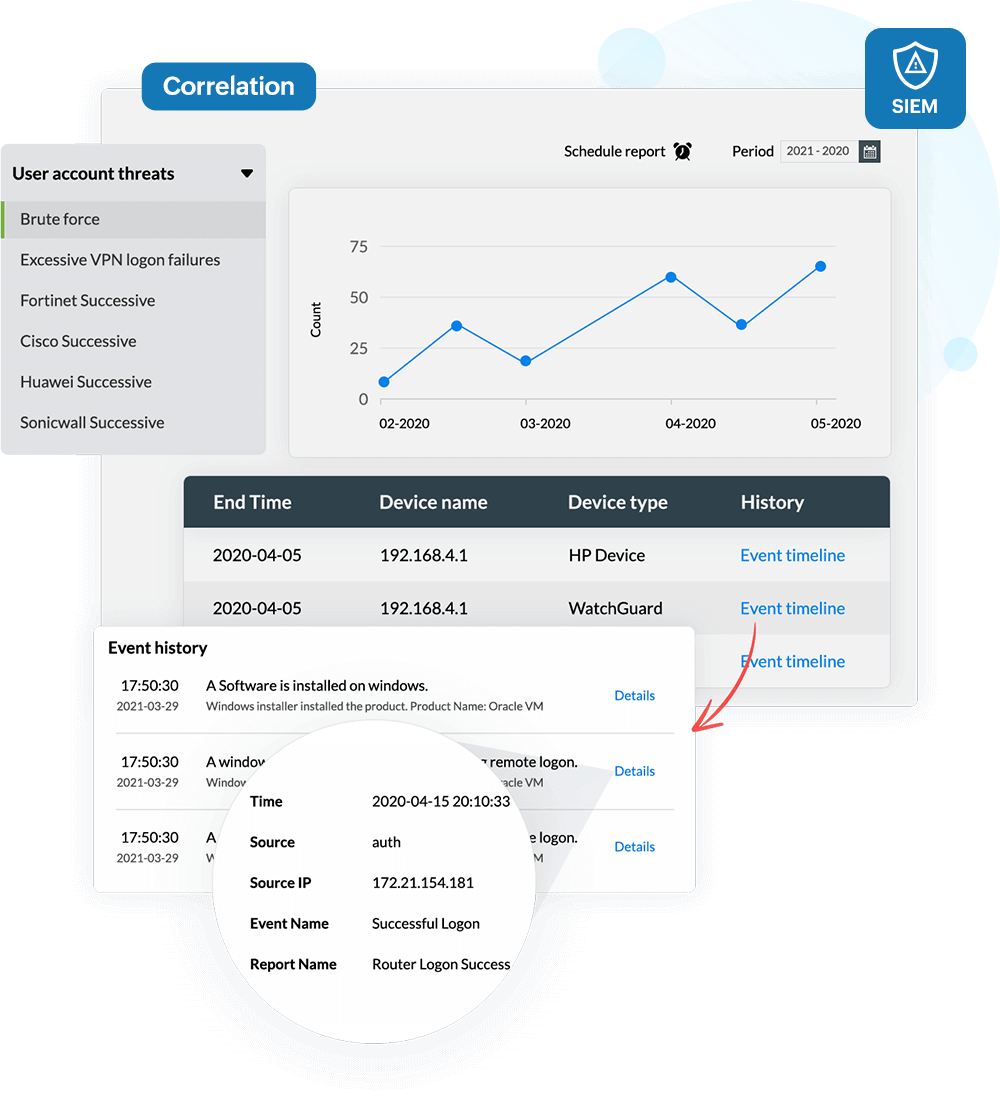

Analysera hot med kontextuella data som erhålls från Log360:s kraftfulla korrelationsmotor integrerad med en omfattande hotintelligens-plattform som minskar falska positiva resultat och har följande funktioner:

- En inbyggd realtidskorrelationsmotor med över 30 fördefinierade regler för att upptäcka kända attacker såsom SQL-injektion, överbelastningsattacker och brandväggsattacker.

- En anpassad korrelationsregelbyggare med ett intuitivt dra-och-släpp-gränssnitt för att bygga nya korrelationsregler.

- E-post- och SMS-aviseringar i realtid levereras omedelbart till säkerhetsadministratörer när incidenter upptäcks.

- Ett enkelt sätt att koppla arbetsflödesprofiler till korrelationsregler för omedelbar åtgärd.

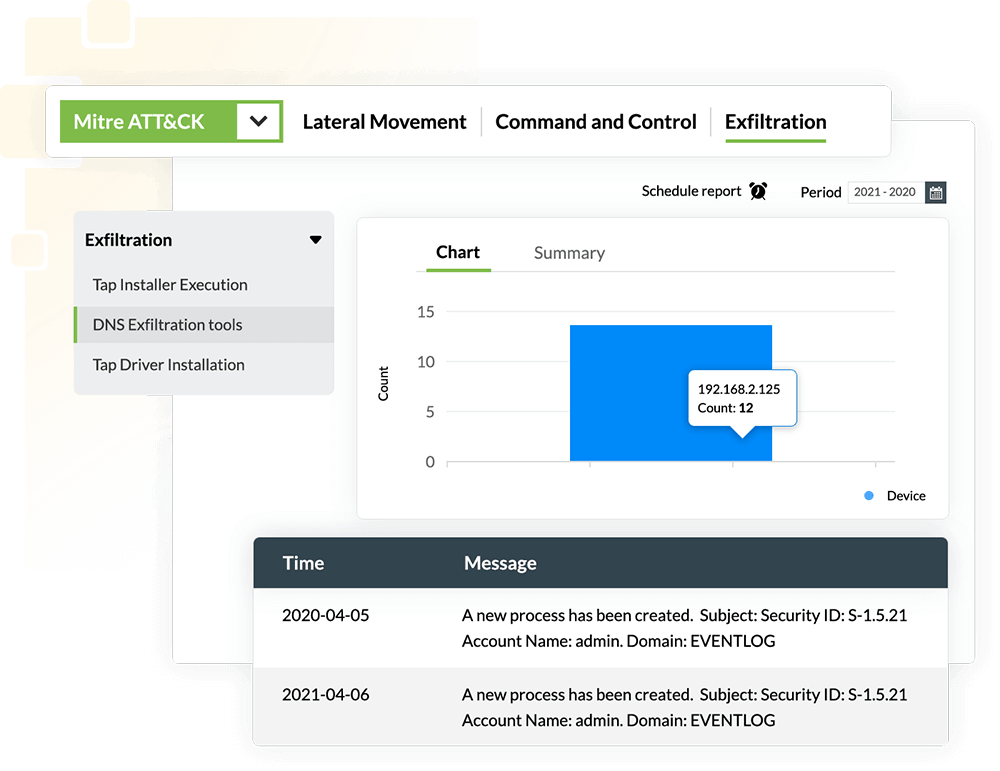

MITRE ATT&CK-implementering för att upptäcka APTS:

Log360 stöder MITRE ATT&CK-ramverket som spårar och avslöjar inkräktare och tillhandahåller:

- En instrumentpanel för säkerhetsanalys i realtid som är kopplad till MITRE:s TTP-databas för att snabbt undersöka misstänkta aktiviteter.

- En korrelationsregelbyggare utrustad med förbyggda åtgärder som är mappade till MITRE:s tekniker för att spåra angriparnas rörelser.

- Ett enkelt sätt att koppla arbetsflödesprofiler till MITRE ATT\&CK-åtgärder för omedelbar incidentrespons.

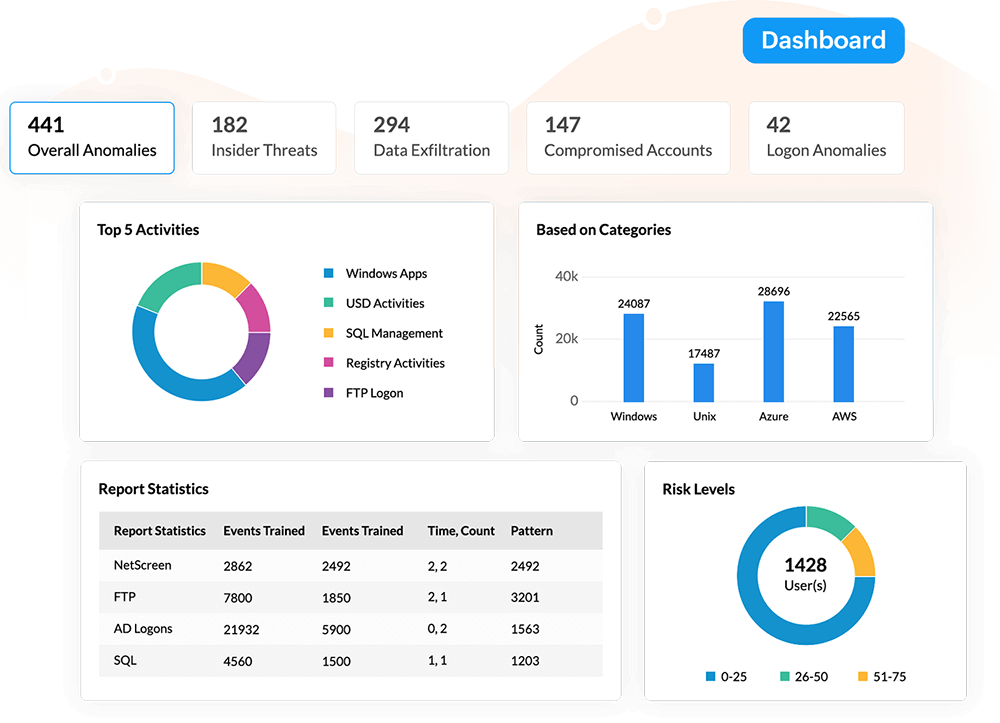

ML-baserad beteendeanalys:

Upptäck och stoppa skadliga insiderhot, komprometterade konton, missbruk av privilegier, obehörig dataåtkomst

och dataexfiltrering, samt dra nytta av:

- Automatiska maskininlärningsåtgärder som övervakar användares och enheters beteenden, spårar avvikande och misstänkta beteenden och varnar omedelbart säkerhetsadministratörer om tvivelaktiga aktiviteter.

- Integrerad riskhantering som tilldelar riskpoäng till varje avvikelse.

- Realtidsaviseringar för höga riskpoäng och atypiska beteenden.

- Möjlighet att sätta upp användare och enheter på bevakningslistor för att noga övervaka deras aktiviteter.

Upptäckt av attacker:

Upptäcka installationer av skadlig programvara

Upptäckt av hot med Log360Användningsfall

Upptäcka attacker med skadlig kod

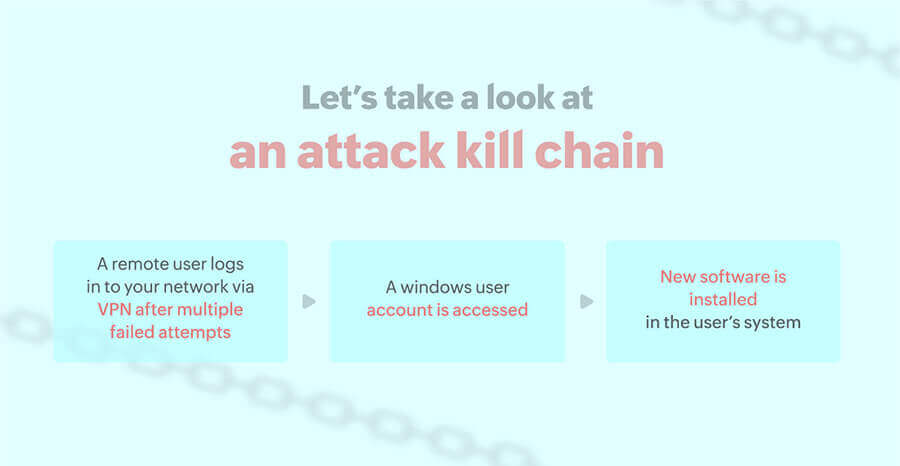

Skadlig kod är ett av de mest ihärdiga cyberhoten i den moderna världen. När ny skadlig kod dyker upp är det fortfarande en utmaning att upptäcka den. Log360 avslöjar förekomsten av skadlig kod i nätverket med hjälp av sina fördefinierade korrelationsregler. Den upptäcker misstänkta programvaru- eller tjänstinstallationer av skadliga aktörer, varnar omedelbart säkerhetsadministratörer och tillhandahåller detaljerade tidslinjer för incidenten för utredning. Med den här lösningen kan du också koppla en arbetsflödesprofil för att stoppa tjänsten eller processen, vilket underlättar en omedelbar incidenthantering.

Upptäcka dataexfiltrering med hjälp av MITRE ATT&CK-implementering

Ofta upptäcks angripare som utför avancerade och sofistikerade attacker när de försöker lämna nätverkets perimeter med de stulna uppgifterna. Log360 upptäcker och varnar ditt säkerhetsteam för datautpressning i realtid. Lösningen övervakar säkerhetshändelser och avslöjar tekniker som dataexfiltrering via alternativa protokoll (T1048) och ovanliga dataflöden i nätverket. Om någon av applikationerna skickar mer trafik än den tar emot betraktas detta som misstänkt, och en varning kommer att utlösas för att varna säkerhetsteamet om ett potentiellt säkerhetshot.

Läs hela användningsfallet här.Använda maskininlärning för att upptäcka illvilliga insiders

Använd maskininlärning för att upptäcka illasinnade insiders. Det är svårare att upptäcka insiderattacker eftersom de utförs med legitim åtkomst. Log360:s UEBA-komponent tar in loggdata från användarna under en viss tidsperiod och profilerar alla deras beteenden. När en kedja av misstänkta beteenden upptäcks, t.ex. udda inloggningstider, ovanlig tillgång till känsliga data eller flera filnedladdningar, ökar användarens riskpoäng för insiderhot och säkerhetsteamet varnas. Log360 ger också detaljerade tidslinjer för händelser för vidare utredning.

Varför välja Log360 för upptäckt av hot?

- Få insikter i säkerhetshändelser med hjälp av över 200 intuitiva instrumentpaneler för säkerhet.

- Få realtidsaviseringar för kända indikatorer på komprometteringar och attacker, och visa handlingsbara rapporter med detaljerade tidslinjer.

- Övervaka dina loggar för att upptäcka attacker baserat på MITRE ATT&CK-ramverket.

- Automatisera incidentresponsen med hjälp av arbetsflöden för varningar.

- Lös incidenter i Log360 med hjälp av automatisk tilldelning av ärenden och inbyggd spårning.

- Exponera hot som härrör från insiderattacker, kontokapning och dataexfiltrering.

- Övervaka privilegierade användaraktiviteter och få varningar i realtid för avvikande händelser.