- Hem

- SIEM-funktioner

- Hotdetektering

- Hotinformation

Log360:s plattform för hotinformation

Över 600 miljoner svartlistade IP-adresser. Hotflöden från partner.

Kontextuell data för snabbare upptäckt och lösning av säkerhetshot

Med en inbyggd modul för hotdetektering och ett avancerat tillägg för hotanalys kan du blockera skadliga källor, förhindra dataintrång och stoppa besök på skadliga webbplatser. Genom att kombinera både öppna och kommersiella hotflöden minskar denna integrerade plattform antalet falska positiva resultat, påskyndar hotdetektering och hjälper till att prioritera kritiska säkerhetshot.

Identifiera och begränsa

- Användare som besöker svartlistade och riskfyllda webbadresser och domäner.

- Skadliga IP-adresser som försöker få åtkomst till dina kritiska resurser.

Få insikter om

- Geolokalisering av illasinnade aktörer som försöker tränga in.

- Angreppstekniker.

Säkerhetsanvändningsfall som Log360:s hotinformationslösning kan lösa

Stoppa angreppsförsök i ett tidigt skede

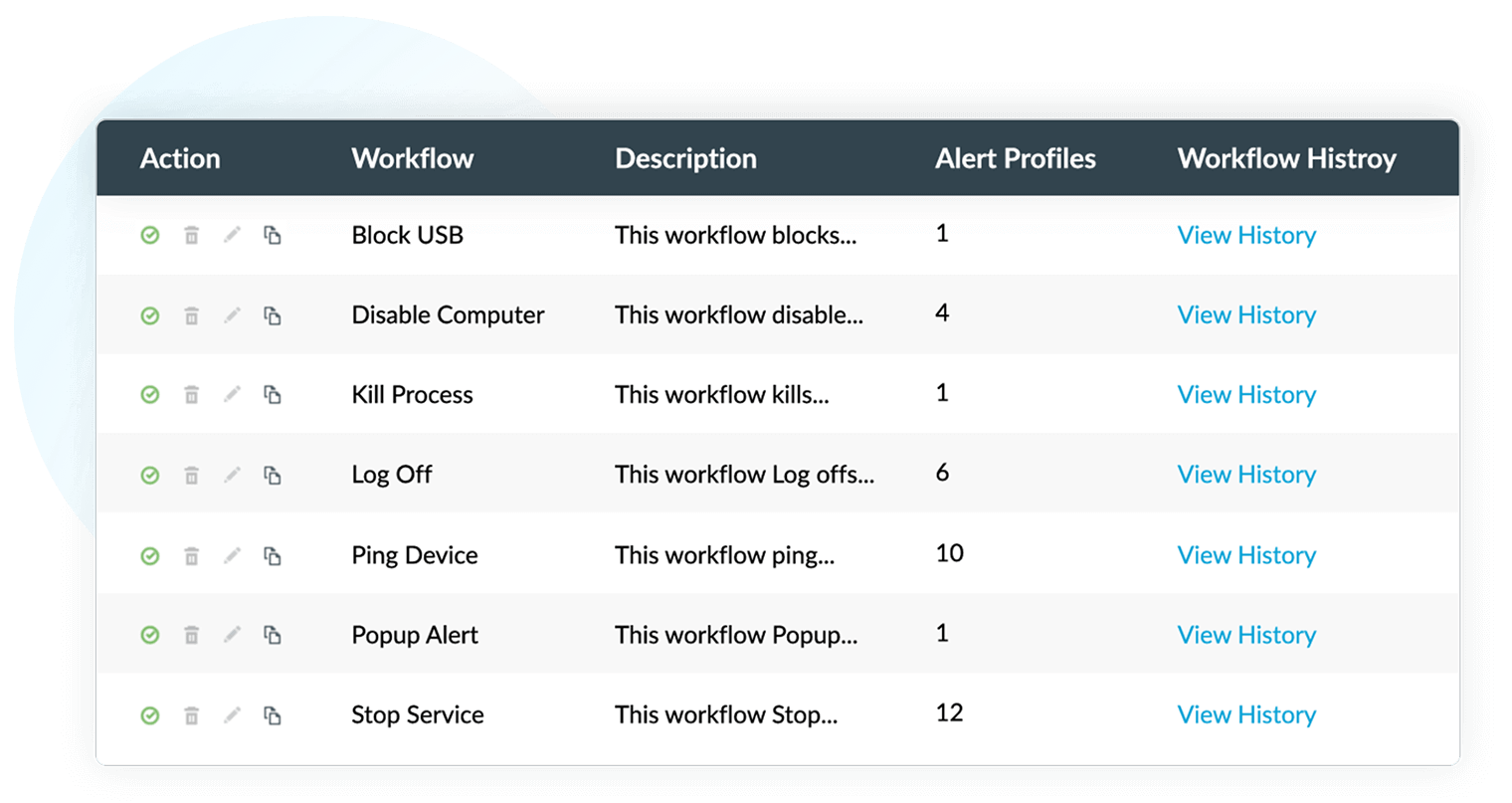

Att utnyttja exponerade system och kända sårbarheter är fortfarande en metod som hackare använder för att ta sig in i ett nätverk. Med Log360:s förkonfigurerade hotvarningar kan företag inte bara stoppa kommunikationen från en skadlig källa, utan även automatiskt utlösa ett arbetsflöde som lägger till svartlistade IP-adresser i brandväggen och blockerar dem permanent.

Förhindra dataexfiltrering

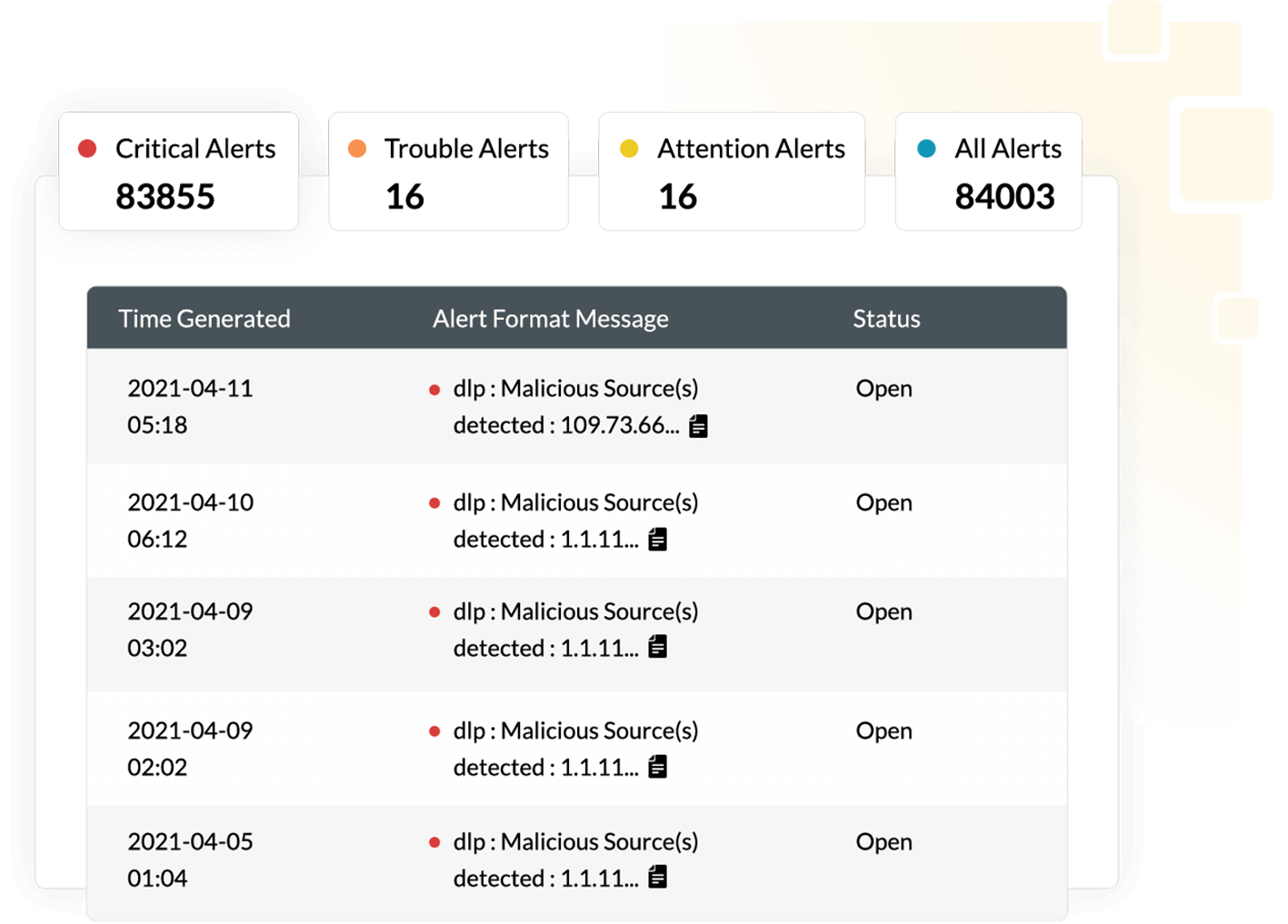

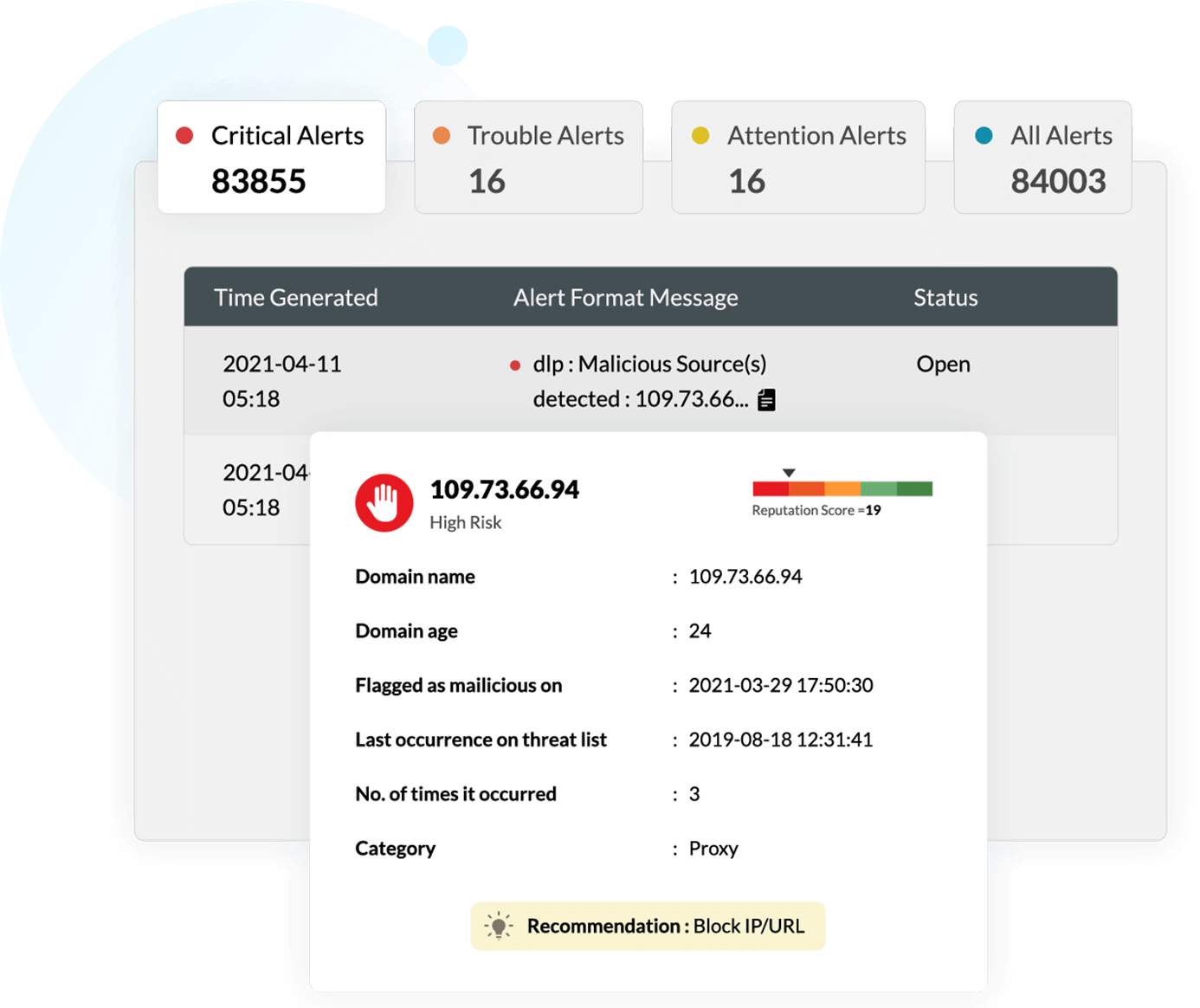

Om en angripare tar sig in i nätverket med stulna inloggningsuppgifter eller på annat sätt och försöker utpressa känsliga data samt skicka den till sin kommandocentral, kan Log360 omedelbart upptäcka och stoppa sådan kommunikation. Log360s hotinformationslösning granskar all utgående kommunikation, varnar ansvarig analytiker vid kommunikation med skadliga IP-adresser, domäner eller webbadresser och avslutar anslutningen omedelbart. Allt detta sker i realtid.

Prioritera säkerhetsvarningar

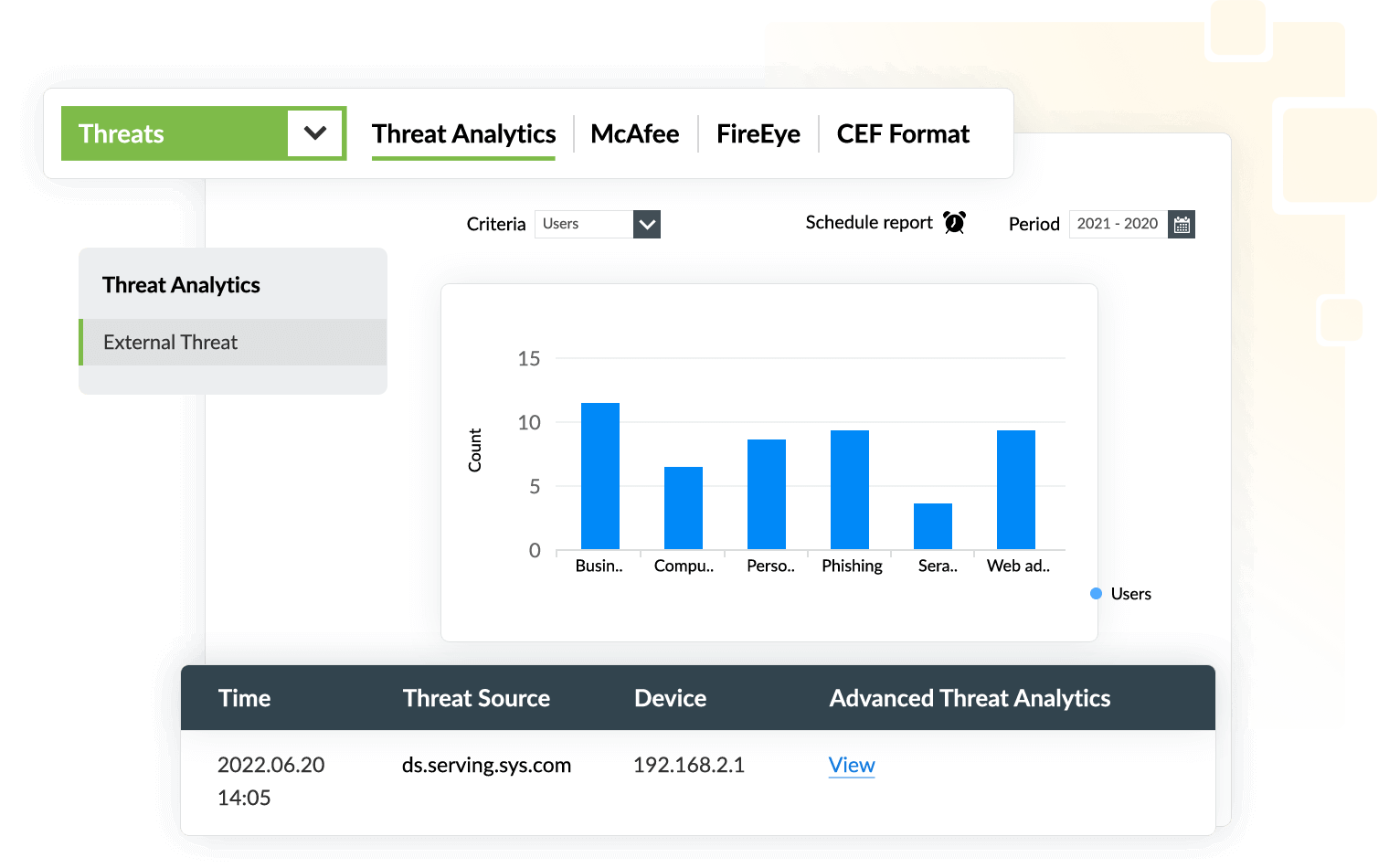

Att upptäcka vilken säkerhetsvarning som utgör den största risken för företaget är en utmanande uppgift för varje säkerhetsexpert. Log360:s modul för avancerad hotanalys identifierar hot- och attack--typer inklusive skadlig kod, nätfiske och andra kända attacker. Dessa kontextuella insikter kan också utnyttjas i modulen för incidentutredning för att bättre styrka hot och prioritera deras åtgärd.

Minska falska positiva resultat

Log360 förstärker sitt system för realtidsrespons på händelser med kontextuell information, såsom ryktespoäng för en IP-adress som försöker logga in på kritiska servrar på distans, eller geolokalisering för en IP-adress som försöker fjärransluta till VPN. Detta ger ökad insyn i nätverksbeteende och hjälper till att särskilja misstänkta aktiviteter från legitima.

Öppna hotflöden och kommersiell hotdata

Log360 stöder följande öppna hotflöden

Kommersiella partners för hotinformation

Webroot BrightCloud® Threat Intelligence Services levererar realtidsbaserade och exakta hotflöden om skadliga webbadresser, IP-adresser, filer med mera. Genom att dynamiskt ta in dessa flöden ger Log360:s modul för avancerad hotanalys insyn i hotaktivitet i nätverket och hjälper till att prioritera kritiska hotvarningar.

Hur man upptäcker och blockerar inflöde av skadlig trafik med Log360Resurser för hotinformation gällande cybersäkerhet

Hur skyddar man sig mot hot som man inte känner till? Enligt AV-TEST, ett oberoende säkerhetsforskningsinstitut, skapas cirka 350 000 ny skadlig kod varje dag.

Att övervaka trafiken i ditt nätverk är avgörande om du vill hålla angripare borta och säkerställa att din organisation fungerar smidigt och effektivt.

Upptäcka skadlig trafik med hjälp av hotinformation och koppla arbetsflödesprofil till varning

Insikter om 2022 års hotbild och hur du kan skydda ditt nätverk från dem.