SIEM nedir?

Güvenlik bilgileri ve olay yönetimi (SIEM), ağınız dahilindeki çeşitli kaynaklardan alınan güvenlik verilerini merkezi bir yerde toplamak ve bunların korelasyonunu belirlemek için tasarlanmış gelişmiş bir siber güvenlik çözümüdür. SIEM, karmaşık siber saldırılara karşı koruma sunulması ve uyumluluğun sağlanmasında önemli bir rol oynar.

Gartner®, 2005 yılında, merkezi hale getirilmiş güvenlik izlemesi gerekliliğini karşılamak üzere SIEM terimini tanıttı. Günümüzde SIEM çözümleri, gelişmiş tehdit algılama ve uyumluluk dahil olmak üzere birçok farklı kurumsal güvenlik gerekliliğini karşılamaktadır. Aynı zamanda, olay yönetimi, raporlama ve güvenlik analizi panoları gibi operasyonel yönetim özelliklerine de sahiptirler.

Neden SIEM?

Güvenlik uzmanları, çoğunlukla, ağ genelindeki çeşitli uygulama ve cihazlardan güvenlik verilerini toplama konusunda zorluklarla karşılaşır. Bunlar genellikle kapsamlı bir görünürlük sunmaz ki bu, siber tehditlerin anında algılanarak ele alınması, siber saldırıların etkisinin değerlendirilmesi ve ağlarının güvenlik duruşunun proaktif olarak iyileştirilmesi açısından büyük önem taşır.

SIEM, belirli işlevlere odaklanan diğer güvenlik çözümlerinin aksine, hem şirket içi hem de bulut ortamlarına kapsamlı bir genel bakış sunan yapılandırılabilir bir güvenlik platformudur. SIEM araçları güvenlik görünürlüğünü kayda değer düzeyde iyileştirerek, gerçek zamanlı tehdit algılamayı etkinleştirerek ve uyumluluk yönetimini kolaylaştırarak ağ güvenliğini güçlendirir. Bu araçlar, yapay zekayı (AI) tümleştirerek düzeltme süreçlerini otomatik hale getirir, saldırganların bir sonraki adımını öngörür ve güvenlik analizi uzmanlarının iş yükünü azaltır. Eyleme geçilebilir içgörüler sağlar ve güvenlik ekiplerinin saldırı tekniklerine etkili bir biçimde karşı gelmesini sağlar

"ManageEngine Log360 ile bir solucan saldırısını 20 kat daha hızlı bir şekilde tespit ederek düzeltebildik."

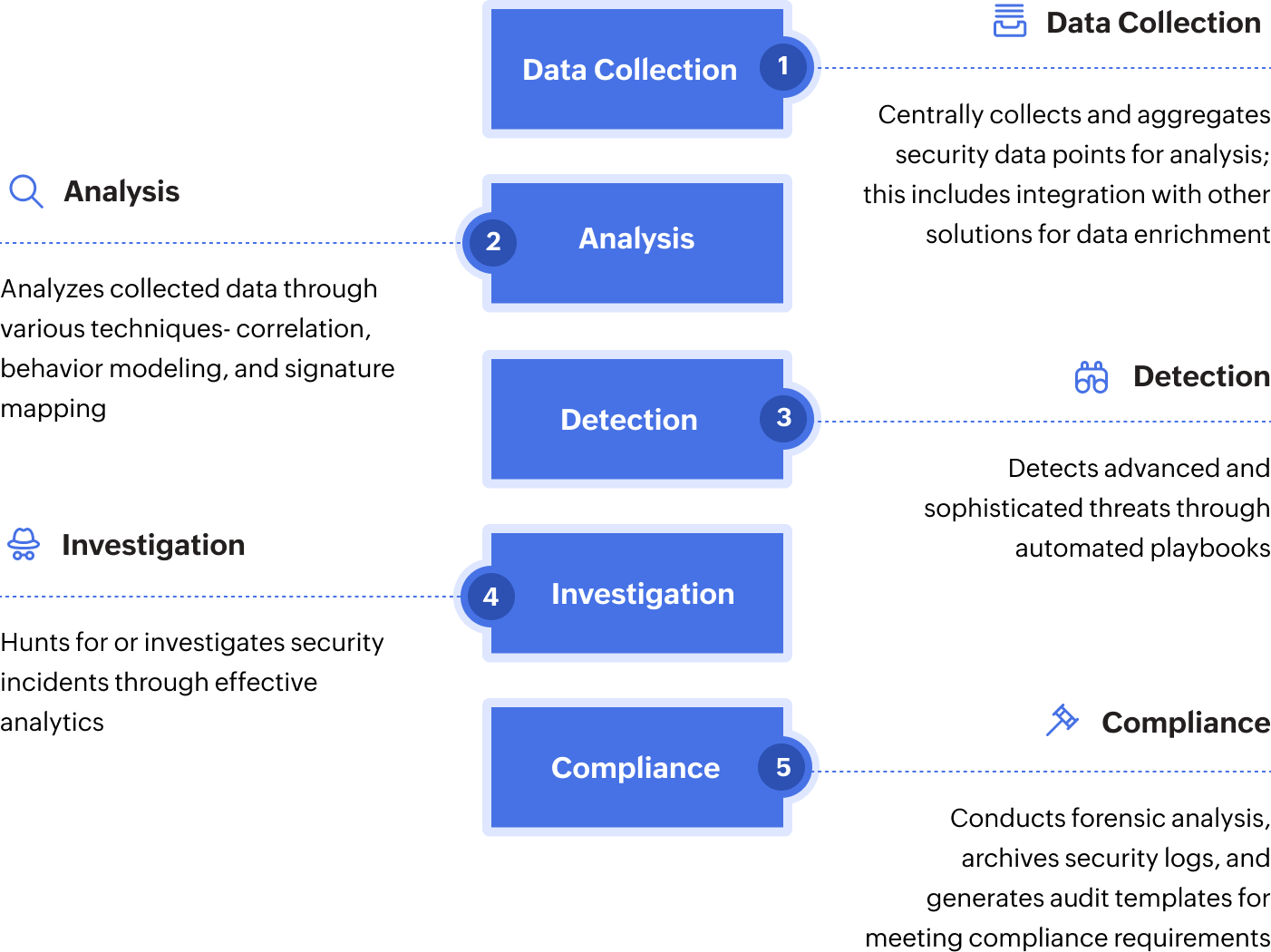

SIEM nasıl çalışır?

Şekil 1: SIEM çözümleri nasıl çalışır?

Tüm SIEM araçlarının en temel işlevi, başta günlükler ve olaylar olmak üzere güvenlik veri noktalarını merkezi bir konumda toplamaktır. Şirket içi bir SIEM çözümünü seçtiğiniz takdirde, verileriniz bir sunucuda barındırılır ve sonradan kolay erişimi sağlamak üzere ikincil bir depolama cihazında arşivlenir. Bulut tabanlı bir SIEM çözümünü tercih ettiğinizde, verileriniz sağlayıcının ortamında, bulutta depolanır. Günlük verilerinin merkezi olarak toplanması, güvenlik uzmanlarına ağ genelinde kapsamlı görünürlük sunduğundan ve daha sonraki bir aşamada ayrıntılı neden analizlerini kolaylaştırdığından herhangi bir SIEM çözümünün temel güçlü yönüdür.

Bir SIEM çözümünün ikinci temel işlevi, toplanan verileri analiz etmek ve eyleme geçilebilir içgörüler sunmaktır. Bu analiz, korelasyon, davranış analizleri ve eğilimleri görselleştirmeyi içeren çeşitli tekniklerden faydalanır. Gerçek zamanlı korelasyon, analiz uzmanlarının etkili tehdit algılaması için düzenleri belirlemek amacıyla birbiriyle alakasız görünen birden fazla olayı birbirine bağlamasını sağlar; bu SIEM araçlarının temel işlevidir. Sıklıkla makine öğrenimi veya yapay zeka ile desteklenen davranış analizleri, anormallikleri tespit etmek üzere kullanıcı ve varlık davranışları ile etkinlikleri için referansların belirlenmesine yardımcı olur ve böylece tehdit algılama doğruluğunu artırır. SIEM araçları, tehditleri yüksek hassasiyet ve doğrulukla tespit etmek tipik olarak statik tespit kurallarını anormallik modelleriyle bir araya getirir.

ManageEngine'in tehdit kapsamı hakkında bilgi edinmek ister misiniz?

Kapsamlı tehdit tespit kuralı kitaplığımıza göz atın.

Ayrıca, SIEM çözümleri çoğu uyumluluk gerekliliği açısından gerekli görülen değişiklik yönetimi ve kullanıcı etkinliği izleme kullanım durumları için sürekli güvenlik izlemesini destekler. Günlük verilerini arşivleme, ayrıntılı neden analizi ve güvenlik izlemesi özelliklerini sunan bir SIEM çözümünün benimsenmesi uyumluluk yolculuklarının önemli bir bileşenini oluşturur.

SIEM yetenekleri

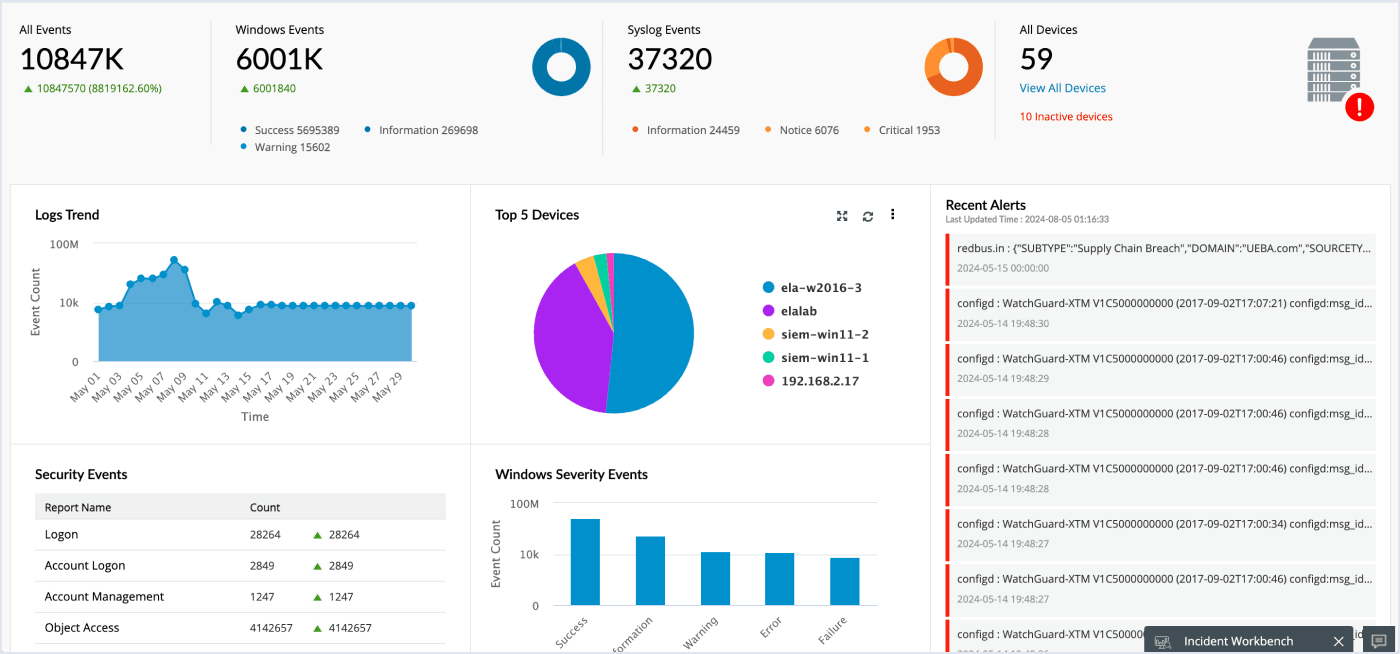

Günlük yönetimi

Farklı kaynaklardan günlük olaylarını ve diğer verileri analiz etme becerisi, bir SIEM çözümünün temel işlevlerindendir. Güvenlik veri noktalarının merkezi olarak toplanması ve depolanması, gerçek zamanlı izleme yapılmasını, geçmiş analizlerinin gerçekleştirilmesini ve gizlilik olaylarının hızlı bir şekilde tanımlanmasını mümkün kılar. SIEM yazılımı, güvenlik günlüklerinin merkezi hale getirilmesi ve korelasyonlarının belirlenmesiyle, ağ etkinliklerinin görünürlüğünü artırır, uyumluluk gerekliliklerini destekler ve etkili olay yanıtı ile ayrıntılı neden incelemesini kolaylaştırır.

Şekil 2: Log360'ın Olaylara Genel Bakış panosu.

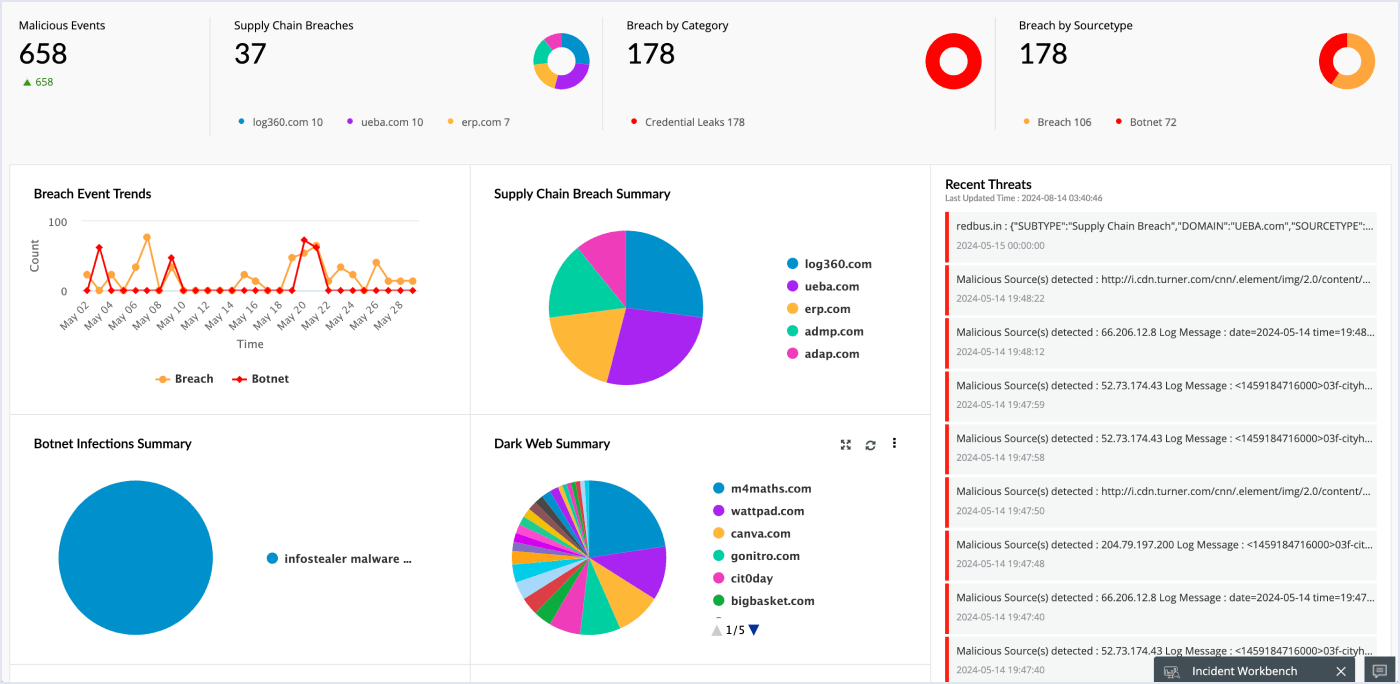

Tehdit algılama

SIEM çözümleri gelişmiş analizler, korelasyon kuralları ve makine öğreniminden faydalanarak anormallikleri, şüpheli etkinlikleri, bilinen saldırı düzenlerini ve güvenlik tehditlerini tespit edebilir. SIEM sağlayıcıları genellikle siber saldırılarda kullanılan taktikleri, teknikleri ve prosedürleri etkin bir biçimde tespit etmek üzere MITRE ATT&CK gibi tehdit modelleme çerçeveleriyle de uyumlu olarak sunulur.

Şekil 3: Log360'ın Tehdit Analizi panosu.

SIEM çözümlerinin hatalı pozitif sonuçları nasıl ele aldığını öğrenmek ister misiniz?

Hatalı pozitif sonuçlar veya gerçek olmayan tehditler için verilen uyarılar, günümüzün güvenlik operasyon merkezleri açısından büyük bir sorundur. SIEM sistemleri, tehdit algılama süreçlerinde hatalı pozitif sonuçların ele alınması konusunda her gün geliştirilmektedir. Günümüzün yeni nesil SIEM araçları, aşağıdakileri içeren çeşitli yöntemlerden faydalanır:

İnce ayar ve özelleştirme

SIEM sistemlerini bir kuruluşun ilgili ortamına ve tehdit düzenine göre ince ayar yapılması, hatalı pozitif sonuçları azaltmanın ilk adımıdır. Bu, korelasyon kuralları ve eşiklerinin ortamınıza uyum sağlayacak biçimde ayarlanmasını içerir. SIEM araçları, bir kuruluş için gerekli olan ince ayarı ve optimizasyonu kolaylaştırmak amacıyla özelleştirilmiş bir platform olarak işlev gösterir.

Makine öğrenimi ve yapay zeka

Gelişmiş SIEM çözümleri, geçmiş olaylardan ders çıkarmak ve zaman içinde doğruluğu artırmak üzere makine öğrenimi algoritmalarından faydalanır. Bu, meşru etkinliklerin gerçek tehditlerden ayırt edilmesine yardımcı olur. Log360, ağınızdaki davranışları anlamak ve tehditleri eşiklerin belirlenmesine gerek kalmadan doğru tespit etmek için makine öğrenimi algoritmalarının desteklediği akıllı eşiklerden faydalanır.

Bağlamsal analiz

SIEM yazılımı, bir uyarının önem derecesini daha iyi bir biçimde değerlendirmek ve hatalı pozitif sonuç sayısını azaltmak üzere kullanıcı ayrıntıları, kullanıcı risk puanları, güvenlik açığı bilgileri ve varlığın kritik önem düzeyi gibi bağlamsal bilgileri bir araya getirir. Log360'ın uyarılar konusunda daha detaylı bilgi sahibi olmanızı sağlayan bağlamsal ve yönlendirmeli inceleme özelliğine göz atın.

Geri bildirim döngüleri

Güvenlik analizi uzmanları, SIEM sisteminin algılama becerilerini geliştirmek amacıyla kullanılan uyarılar hakkında geri bildirimde bulunabilir. Bu sürekli iyileştirme süreci, hatalı pozitif sonuç sayısının en aza indirilmesine yardımcı olur.

Güvenlik düzenlemesi

SIEM çözümleri, uyarıları doğrulamak ve hatalı pozitif sonuç sayısını azaltmak üzere çoğunlukla uç nokta algılama ve yanıtlama (EDR) çözümleri ve yetkisiz erişimi algılama sistemleri gibi başka güvenlik araçlarıyla tümleştirme ve düzenleme yapar.

Tehditlerin incelenmesi için güvenlik analizleri

SIEM çözümleri, güvenlik operasyonları analizi uzmanlarının bildirilen bir olayı etkili bir biçimde araştırması için yönlendirmeli ve bağlamsal bir analiz platformu sağlar. Bu çözümler, tehdit incelemelerini geliştirmek üzere ağ trafiğini, kullanıcı davranışlarını ve harici tehdit bilgilerini bir araya getirir. SIEM araçlarının güvenlik analizi özelliği, olay yanıtını hızlandırmak üzere gizli tehditleri ve saldırı vektörlerini ortaya çıkarır. Bu özellik, gizlilik olaylarının temel nedeninin belirlenmesi, ileride yaşanabilecek saldırıların önlenmesi ve sektör düzenlemeleriyle uyumluluğun gösterilmesi açısından büyük önem taşır.

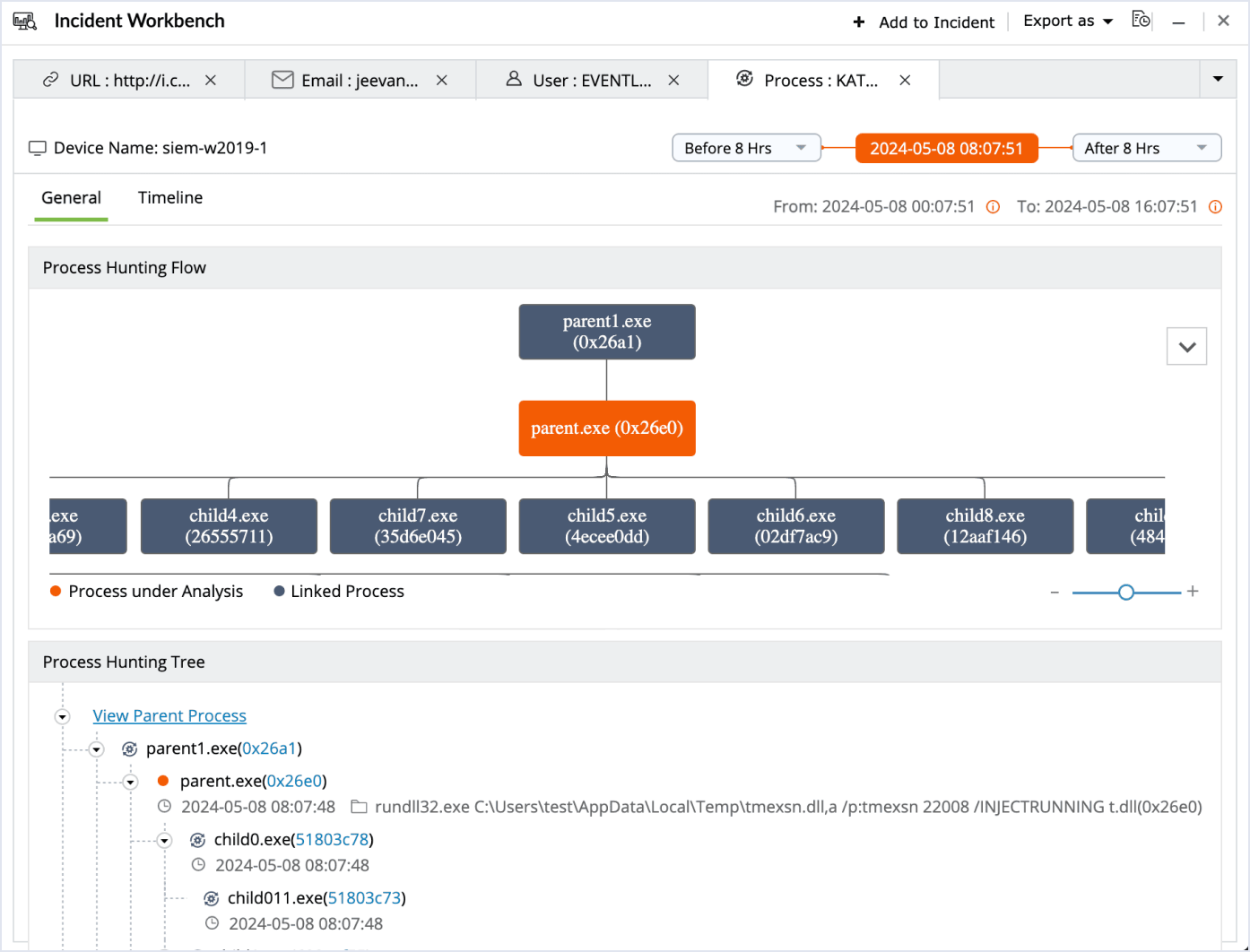

Şekil 4: Log360'ın işlem avcılığı köken analizleri.

Otomatikleştirilmiş tehdit yanıtları

Gerçek zamanlı veri analizi ve önceden tanımlanmış senaryolardan faydalanan SIEM sistemleri tehditleri hızlıca tanımlayarak azaltır, yanıt sürelerini kısaltır ve olası hasarı en aza indirir. Belirli tehdit göstergeleri veya tetikleyicilerine dayanan önceden tanımlanmış eylemler için bir senaryo oluşturan SIEM çözümleri, tehditleri otomatik olarak hafifletir, insan müdahalesi ihtiyacını azaltır ve yanıt sürelerini kısaltır. Kötü amaçlı IP adreslerinin engellenmesi ve güvenlik ihlali bulunan sistemlerin izole edilmesinden bir kullanıcının erişimini engellemeye kadar geniş bir aralıkta sunulan tehdit yanıtı otomasyonu, güvenlik ekiplerinin stratejik girişimlere odaklanabilmesini sağlarken hızlı ve etkili olay yönetimi sağlar. SIEM çözümleri, iş akışlarının kullanılan farklı araçlar ve platformlar genelinde verimli bir biçimde yürütülmesini sağlamak üzere tümleştirmeler ve düzenlemelerden faydalanır.

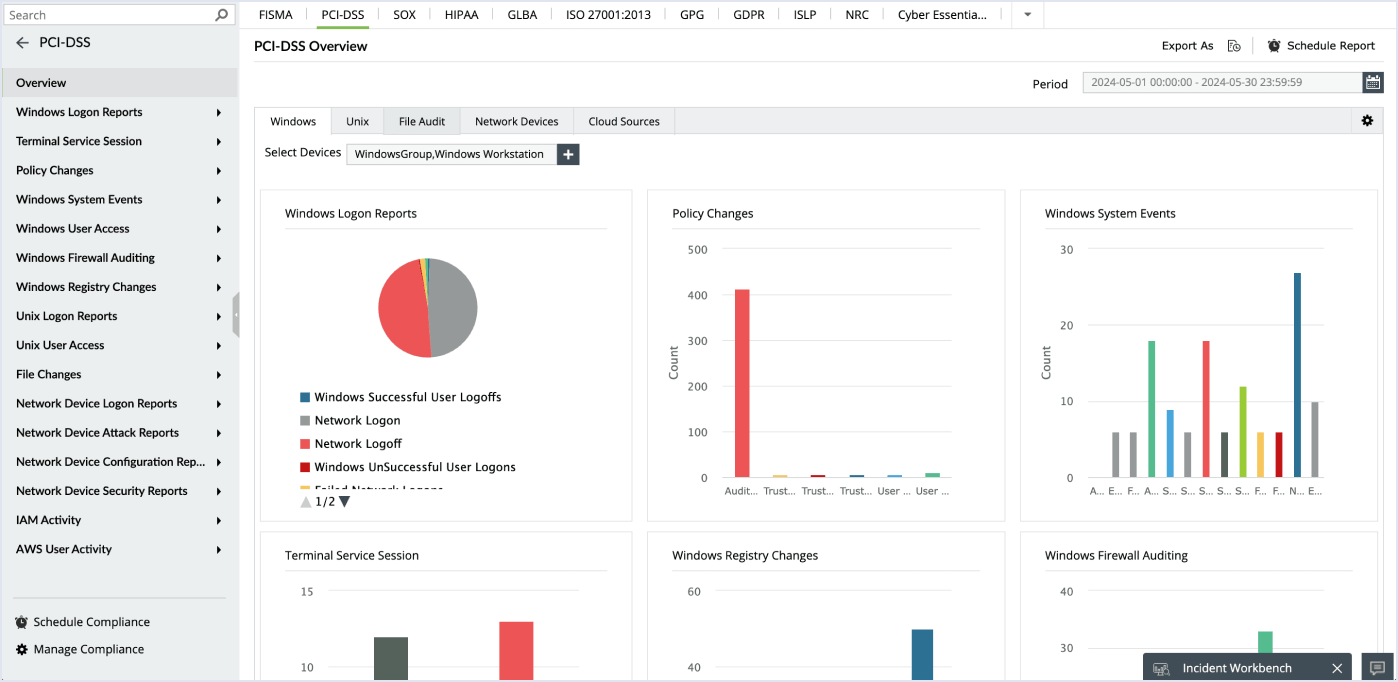

Uyumluluk yönetimi

SIEM çözümleri, güvenlik verilerini merkezi ve raporlamayı da otomatik hale getirerek GDPR, PCI DSS ve HIPAA gibi sektör düzenleyici kuruluş gereklilikleriyle uyumluluğun sağlandığını gösterme sürecini kolaylaştırır ve sadeleştirir. Sağlam denetim izleri, gerçek zamanlı izleme, önceden tanımlanmış denetim raporları ve ihlal uyarıları sayesinde kuruluşlar uyumluluk ile ilgili eksikleri proaktif bir biçimde belirleyebilir ve riskleri etkili bir şekilde azaltabilir. Dahası, yeni nesil SIEM çözümleri, riskleri ve uyumluluk konusundaki eksiklikleri tespit etmek ve risk duruşuna kapsamlı bir genel bakış sunmak üzere ağ ortamını sürekli olarak endüstri standartlarına ve talimatlarına uyum açısından değerlendirir.

Şekil 5: Log360'ın Olaylara Genel Bakış panosu.

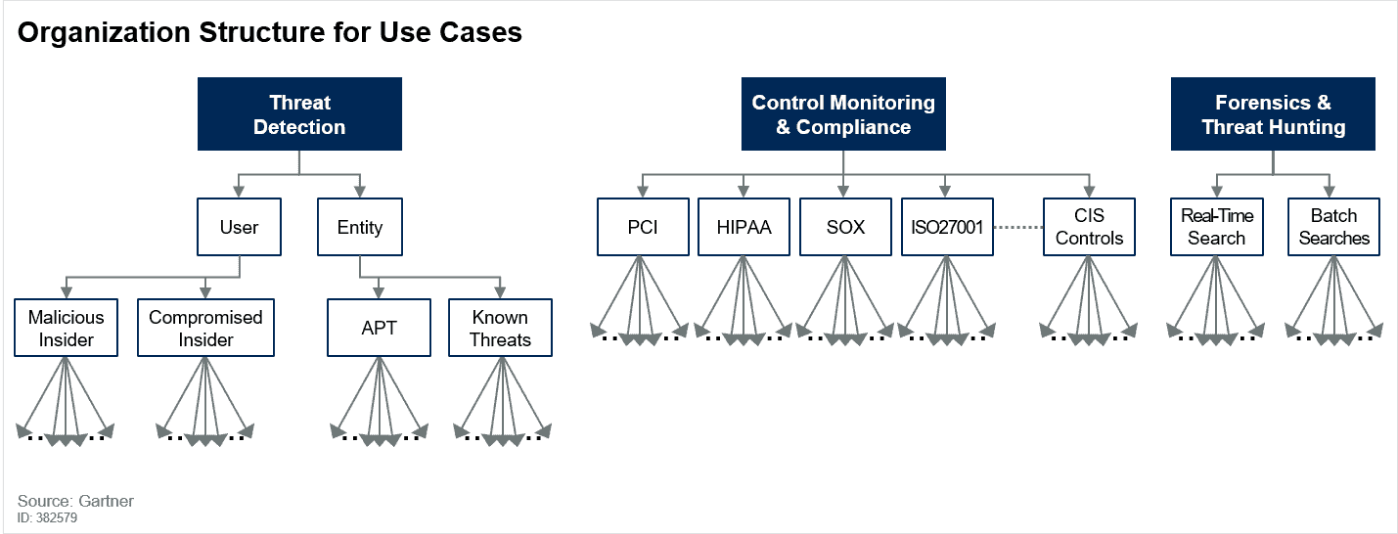

Modern güvenlik operasyonları için temel SIEM kullanım durumları

Kurumsal güvenlik operasyonları, güvenlik kullanım durumlarını kurumsal boyut, işin niteliği, güvenlik sistemlerinin olgunluğu ve sektör gibi faktörlere göre özelleştirir. Gartner, güvenlik operasyonları için değer ve alakalarını korumaları ve artık kullanılmayan belgelere dönüşmemelerini sağlamak üzere iyi yapılandırılmış ve sürekli olarak iyileştirilen bir güvenlik kullanım durumu grubunun bulundurulmasını önermektedir. Güçlü güvenlik kullanım durumlarının geliştirilmesiyle, SIEM çözümlerinin uygulanması desteklenebilir.

Güvenlik verileri için merkezi bir konum olarak işlev gösteren SIEM çözümleri, birçok farklı güvenlik kullanım durumunun uygulamaya koyulmasında kullanılabilecek en etkili araçlar arasındadır. Bu araçlar, düzenleme ve tümleştirme özellikleri sayesinde tehdit algılama, uyumluluk yönetimi ve sürekli izleme açısından özellikle değerlidir.

Gartner'a göre güvenlik kullanım durumları aşağıdaki resme uygun biçimde geniş kapsamlı olarak sınıflandırılabilir.

SIEM çözümleri bu kullanım durumlarının tehdit algılama, uyumluluk ve sürekli izleme kategorilerinin tamamına ek olarak ayrıntılı neden incelemesi ve tehdit avcılığı gerekliliklerinin de karşılanmasını sağlar.

Uygulamaya koyulabilecek başlıca SIEM kullanım durumları

Tehdit algılama için SIEM

Kötü amaçlı iç tehdit algılaması

SIEM sistemlerinin davranış analizi özelliklerinden faydalanarak kritik bir kaynağa olağan dışı erişim, veri sızdırma girişimleri veya anormal oturum açma işlemleri gibi içeriden gelen şüpheli etkinlikleri tespit edin. İçeriden yavaş ve sürekli bir biçimde gelen saldırıları, hesap güvenlik ihlallerini ve daha fazlasını tespit etmek üzere bir kullanıcı risk yönetim sistemini davranış analizleriyle tümleştirin.

Güvenlik ihlali olan kullanıcı algılaması

Kullanıcı hesabı güvenlik ihlallerini tespit etmek üzere kimlik bilgisi sızıntılarının yaşandığı veya kullanıcı hesabının olağan dışı şekilde kullanıldığı durumları tespit edin. Olağan dışı konumlardan veya olağan dışı zamanlarda oturum açma girişiminde bulunulması veya farklı coğrafi konumlardan kısa süre içinde birden fazla oturum açma işlemi gerçekleştirilmesi gibi saldırı göstergelerini izlemek için SIEM algılama kurallarınızda ince ayarlar yapın. Bu, güvenlik ihlali bulunan kullanıcı hesaplarını tespit etmenize yardımcı olabilir.

ManageEngine'in SIEM çözümü Log360, karanlık ağdaki kimlik bilgisi sızıntılarını ve diğer kullanıcı bilgilerini tespit etmek üzere karanlık ağ izleme özelliğiyle donatılmıştır. Karanlık ağdaki sızıntılar konusunda uyarılar alabilir ve saldırganlar bu bilgileri kullanarak kullanıcı hesaplarınızı ele geçirmeden önce kimlik bilgisi sıfırlamaları veya hesap kilitlemeleri gibi proaktif önlemlerin otomatik olarak alınmasını sağlayabilirsiniz.

Gelişmiş kalıcı tehdit algılama

Korelasyon kurallarını ve makine öğrenimi odaklı anormallik algılama işlevini kullanarak yanal hareket, ayrıcalık yükseltme, veri sızdırma veya kimlik bilgisi erişimi gibi gelişmiş ve karmaşık tehditleri algılayın. Kuralların MITRE ATT&CK tehdit modelleme çerçevesinin taktik ve teknikleriyle eşlenmesi, SIEM uygulamasından elde ettiğiniz tehdit kapsamını değerlendirmenize yardımcı olur.

Bilinen tehditleri algılama

Bilinen tehdit algılama özelliklerinin geliştirilmesi için tehdit bilgilendirme platformlarıyla dahili olarak tümleştirilmiş SIEM çözümlerini arayın. SIEM araçları kötü amaçlı IP adreslerini, URL'leri, etki alanlarını ve güvenlik ihlali göstergelerini algılamak üzere çoğunlukla kendi zengin tehdit depolama alanlarıyla birlikte sunulur. Bu çözümler, aynı zamanda bilinen tehditleri algılamak ve anında azaltmak için senaryolar da sunar.

Kontroller ve uyumluluk izlemesi için SIEM

Kontrollerin ve uyumluluk izlemenin özünde, veri toplama ve verilerden denetim raporları oluşturma becerisi yatar. SIEM sistemleri, güvenlik olaylarına dair gerçek zamanlı görünürlük sunarak, PCI DSS, HIPAA, GDPR, SOX ve FISMA gibi düzenleyici kurum talimatlarına yönelik uyumluluk raporları oluşturarak ve tasarım gereği veri koruması sağlayarak bu konuda önemli bir rol oynar.

SIEM çözümleri, buna ek olarak etkili kullanıcı etkinliğinin izlenmesini kolaylaştırmak üzere, yetkisiz değişiklikleri tespit etmek ve dahili ilkeler ile uyumluluğu sağlamak için kullanıcı kimlik bilgileri ve erişim düzenlerindeki değişiklikleri izler. SIEM çözümleri, sistem ve güvenlik günlüklerini toplayıp denetleyerek ayrıntılı uyumluluk raporları oluşturulmasını ve bir güvenlik ihlali durumunda ayrıntılı neden analizlerinin yürütülmesini kolaylaştırır.

Ayrıntılı neden analizi ve tehdit avcılığı için SIEM

SIEM sistemleri, arama ve korelasyon işlevlerinin yardımıyla güvenlik operasyonlarında ayrıntılı neden analizi ve tehdit avcılığını iyileştirir. Geçmiş günlük verilerinde toplu arama yapılmasını mümkün kılan bu araçlar, güvenlik ekiplerinin geçmiş olayları inceleyerek düzenleri veya eğilimleri belirlemesine yardımcı olur. SIEM yazılımı, geçmiş korelasyonunu belirleme ve arama özellikleriyle, etkili ayrıntılı neden analizi açısından önemli olan uzun vadeli eğilimleri ve düzenleri açığa çıkarır. Aynı zamanda, SIEM yazılımlarının otomatikleştirilmiş olay zaman çizelgeleri, süreç köken görselleştirmeleri, saldırı yolu görselleştirmeleri ve bağlamsal kullanıcı eşlemesi gibi güvenlik analizi özellikleriyle güvenlik olaylarının kapsamlı analizi ve etkili tehdit avcılığı daha kolay bir biçimde gerçekleştirilebilir.

Siber güvenlikte SIEM'in rolü

SIEM, belirli özelliklerin sunulduğu tek bir çözümden ziyade kapsamlı bir güvenlik platformu olarak görev görür. Gartner tarafından 2005 yılında sunulmasından bu yana SIEM, pazardaki dinamik değişikliklere ve ihtiyaçlara sürekli olarak uyum sağlayarak önemli ölçüde geliştirilmiştir.

İlk olarak günlük ve uyumluluk yönetimine yönelik basit bir yaklaşım biçiminde kullanılan SIEM, dönüşüm geçirerek yeni nesil bir teknoloji haline gelmiştir. Başta EDR, ağ algılama ve yanıtlama (NDR) ve genişletilmiş algılama ve yanıtlama (XDR) gibi tehdit algılama ve yanıt çözümleri olmak üzere diğer teknolojiler ile SIEM arasındaki temel farklar aşağıdaki gibidir:

-

Bütünsel yaklaşım

SIEM, genellikle etkili işleyiş için ek teknolojilere güvenen başka sağlayıcılardan bağımsız olarak çalışan veri toplama ve analizi işlevleriyle donatılmıştır.

-

Yüksek özelleştirilebilirlik

Tek bir çözüm ile farklı endüstrilerin farklı güvenlik ihtiyaçlarının karşılanması mümkün değildir. Optimum düzeyde güvenlik için, güvenlik çözümünün işletmenin özel ihtiyaçlarına göre özelleştirilmesi ve ince ayarlar yapılması esastır. SIEM platformları yüksek düzeyde özelleştirilebilir niteliktedir.

-

Tümleştirme

SIEM çözümleri, ağın tüm bölümlerinden veri toplayan bir güvenlik merkezi olarak işlev görür. Bu çözümler, özellikle bulut tabanlı çözümlere geçişle sonrasında son derece ölçeklenebilir ve esnek bir hal almıştır. Kapsamlı tümleştirme ve yüksek hızlı analiz özellikleriyle donatılmış bulut SIEM çözümleri, işletmelere zamanında içgörüler sağlayabilir.

Log360'ın tümleştirmelerini keşfedin

SIEM'in diğer güvenlik araçlarından farkı

SIEM çözümleri sıklıkla güvenlik düzenlemesi, otomasyonu ve yanıtı (SOAR) ve XDR gibi gelişme aşamasında olan başka güvenlik araçlarıyla karşılaştırılır. İşletmeler hangi aracı seçmeleri gerektiği ve hangi özel ihtiyaçların karşılanacağı konusunda sıklıkla kafa karışıklığı yaşar. Aşağıdaki tabloda günlük yönetimi, SOAR, XDR ve SIEM çözümleri arasındaki temel farklar gösterilmektedir. Uygun bir güvenlik çözümü seçmek için güvenlik gerekliliklerinizi gözden geçirmenizi, bir güvenlik aracına ihtiyaç duyduğunuz kullanım durumlarını dikkate almanızı, dağıtım yöntemlerini değerlendirmenizi ve yatırım yapmayı planladığınız kaynakları belirlemenizi öneririz.

| Özellik | Günlük yönetimi | SOAR | XDR | SIEM |

|---|---|---|---|---|

| Birincil işlev | Günlükleri toplama, depolama ve arama | Güvenlik iş akışlarını düzenleme ve yanıtları otomatikleştirme | Birden fazla güvenlik katmanında birleşik algılama ve yanıt | Güvenlik olaylarını toplama, ilişkilendirme ve analiz etme |

| Kapsam | Kurum genelinde | Kurum genelinde | Uç noktalara, ağlara, sunuculara ve bulut iş yüklerine ulaşan kapsam | Kurum genelinde |

| Veri odağı | Tüm günlükler (güvenlik ve güvenlik dışı) | Gizlilik olayları ve iş akışları | Birden fazla kaynaktan güvenlik telemetrisi | Güvenlik olayları |

| Tipik kullanım durumları | Günlük tutma, günlük arama ve uyumluluk raporlaması | Olay yanıt otomasyonu, senaryolar, tehdit avcılığı ve düzenleme | Gelişmiş tehdit algılama, olay yanıtı ve tehdit avcılığı | Tehdit algılama, olay yanıtı, uyumluluk ve güvenlik izleme |

| Kullanıcı arayüzü | Merkezi pano | Merkezi pano | Merkezi pano | Birden fazla araç genelinde birleşik görünüm |

SIEM ve SOAR karşılaştırması: Farkı nedir?

İşletmeler ve küçük işletmeler için SIEM'in sunduğu avantajlar

Güvenlik ekipleri için SIEM

SIEM, güvenlik ekiplerine ağ etkinliklerine gerçek zamanlı olarak bakma imkanı sunarak hızlı tehdit algılama ve yanıtlamayı mümkün kılar. SIEM çözümleri, büyük miktarda verinin korelasyonunu belirleme yoluyla anormalliklerin, şüpheli etkinliklerin ve olası saldırıların belirlenmesine yardımcı olur. Bu gelişmiş durumsal farkındalık, güvenlik ekiplerinin olayların öncelik sıralamasını belirlemesini, yanıt sürelerini kısaltmasını ve genel güvenlik duruşunu iyileştirmesini sağlar.

BT operasyonları için SIEM

SIEM, BT operasyon ekiplerine sistem performansı ve durumu hakkında değerli içgörüler sunar. Ekipler, çeşitli BT bileşenlerinden gelen günlükleri izleyerek olası sorunları tanımlayabilir, kaynak kullanımını optimize edebilir ve hizmet kullanılabilirliğini sağlayabilir. Aynı zamanda, SIEM çözümleri kapasite planlaması, sorun giderme ve uyumluluk raporlamasına yardımcı olarak BT operasyonlarını kolaylaştırılmasını sağlar.

İşletme liderleri için SIEM

SIEM, işletme liderlerine kuruluşun güvenlik duruşu ve risk durumuna yönelik kapsamlı bir genel bakış sunar. SIEM, güvenlik risklerinin ölçülmesi ve sektör düzenlemeleriyle uyumluluğun sağlandığının gösterilmesi yoluyla, şirketin itibarını ve kârlılığını korumanıza yardımcı olur. Buna ek olarak, SIEM, iyileştirme alanlarını tanımlayarak ve güvenlik girişimlerinin değerini göstererek BT yatırımlarının optimizasyonuna da yardımcı olabilir.

Bir SIEM çözümünü uygulamaya koymak mı istiyorsunuz?

Bir SIEM çözümünü uygulamaya koyma seçeneğini mi değerlendiriyorsunuz? Dikkate almanız hızlı adımlardan bazılarını aşağıda bulabilirsiniz.

Dağıtım öncesi kontrol listesi:

1. Güvenlik kullanım durumları geliştirin

SIEM çözümün dağıtımını yapmayı düşündüğünüz güvenlik kullanım durumlarını belgelendirin ve muhafaza edin. Bu şekilde SIEM çözümü için doğru dağıtım yöntemini seçebilir ve özelliklerinde ihtiyaçlarınıza uyacak biçimde ince ayarlar yapabilirsiniz.

2. Kaynakları belirleyin

SIEM çözümünün dağıtılması ve muhafaza edilmesi için yatırım yapmaya hazır olduğunuz kaynakları değerlendirin ve bir sonuca varın. Bu, SIEM dağıtımını kullanacak analiz uzmanlarına yapılacak ödemelerin yanı sıra donanım harcamalarını da içerir. Güvenlik operasyonları ekibiniz fazla büyük değilse ve donanım harcamaları için bütçeniz sınırlıysa, önceden donanım harcaması yapılmasını gerektirmeyen ve bakımı kolay olan bulut tabanlı SIEM çözümlerini tercih edin.

3. Dağıtım yöntemini seçin

SIEM çözümleri, şirket içi dağıtım, bulut SIEM çözümleri ve yönetilen SIEM çözümlerini içeren çeşitli dağıtım seçenekleriyle sunulur. Kaynaklara ve kuruluşunuzun güvenlik açısından olgunluğuna bağlı olarak, size en uygun dağıtım yöntemini seçin.

Dağıtım kontrol listesi:

4. Doğru verilerin alınması

İster uyumluluk izleme, ister tehdit algılama olsun, SIEM çözümünüz, doğru veri kaynaklarını yapılandırdığınız ve doğru verileri aldığınız takdirde en iyi performansı gösterir. SIEM'deki hatalı pozitif sonuçların çoğunun nedeni, zayıf veri alma uygulamaları olarak kabul edilir. SIEM sağlayıcınız veya yönetilen hizmet sağlayıcınızla bir araya gelerek ortamınızda görünürlüğü sağlayın ve verileri doğru biçimde yapılandırın.

5. Algılama kurallarının yapılandırılması

Seçtiğiniz kullanım durumlarına dayalı olarak korelasyon ve anormallik kurallarını test edin ve yapılandırın. Ortamınız sürekli olarak değişmekte olduğundan kuralları da düzenli aralıklarla optimize etmeyi unutmayın.

6. Kullanıcı erişimi kurulumu

Tanımladığınız erişim kontrol ilkelerine uygun biçimde SIEM çözümünüz için kullanıcı hesapları ve rol tabanlı erişim ayarlarını gerçekleştirin.

7. Kullanıcı eğitimi

Optimum kullanım için SIEM çözümünün kullanıcılarına sürekli eğitim fırsatları sunun ve çözümü kullanma konusunda yeterli olduklarından emin olun.

Dağıtım sonrası bakım

8. Sürekli izleme

SIEM çözümünün performansını sürekli olarak izleyin ve çözümün performansını hedeflerinizle uyumlu hale getirin. SIEM çözümünüzün verileri beklenen şekilde toplayıp işlediğinden emin olun.

9. Uyarı yönetimi

SIEM yazılımınızın oluşturduğu uyarıları inceleyin ve yanıtlayın. Sorunların anında ele alınmasını sağlamak için uyarıları kritik olma düzeyi veya iş bölümüne dayalı olarak ele almak üzere bir prosedür ayarlayın.

10. Performans ince ayarı

Algılama kurallarının etkinliğini düzenli aralıklarla kontrol edin ve hatalı pozitif sonuçları azaltmak ve algılama doğruluğu ile hassasiyetini artırmak üzere bunları optimize etmeye devam edin.

SIEM'de yapay zeka: Zorlukların üstesinden gelmek

Sağlayıcılar tehdit algılamayı, öngörücü analizleri ve otomatik yanıtları geliştirmek üzere SIEM sistemleri ile yapay zekanın tümleştirilmesine odaklanmaktadır. Yapay zeka destekli SIEM çözümleri, SIEM dağıtımının hatalı pozitif sonuçlar verilmesi, yanıt süresinin uzaması ve proaktif güvenlik uygulaması eksikliği gibi mevcut zorluklarını ele alır. Yapay zeka özellikleriyle SIEM çözümleri aşağıdakileri yapabilir:

- Akıllı eşikler yardımıyla hatalı pozitif sonuçları azaltarak doğruluğu artırmak.

- Öngörüler ile güvenlik analizlerini geliştirmek ve proaktif güvenlik yaklaşımlarını mümkün kılmak.

- Kritik olma düzeyine dayalı güvenlik telemetrisi ve etki analizi özelliklerini sağlayarak ve tehditleri etkisiz hale getirecek çözümler önererek olay yanıtını hızlandırmak.

Akıllı eşikler yardımıyla hatalı pozitif sonuçları azaltarak doğruluğu artırmak. Öngörüler ile güvenlik analizlerini geliştirmek ve proaktif güvenlik yaklaşımlarını mümkün kılmak. Kritik olma düzeyine dayalı güvenlik telemetrisi ve etki analizi özelliklerini sağlayarak ve tehditleri etkisiz hale getirecek çözümler önererek olay yanıtını hızlandırmak.

SIEM dağıtımı desteği

Bir SIEM çözümünün uygulamaya koyulması karmaşık bir süreç olabilir. Yaygın zorluklar arasında aşırı veri yüklemesi, hatalı pozitif sonuçlar ve beceri eksiklikleri yer alır. Bu zorlukların üstesinden gelmek için veri kalitesine, tespit kurallarının ince ayarına ve kapsamlı eğitimler sağlamaya odaklanın. Bir SIEM dağıtımının başarılı olmasında etkili değişiklik yönetimi ve başka güvenlik araçlarıyla tümleştirme de büyük önem taşır.

ManageEngine SIEM uzmanlarıyla iletişime geçin

Özel bir SIEM değerlendirmesi ve alıştırma süreçleri için uzmanlarımızla bir görüşme planlayın

- SIEM nedir?

- Neden SIEM?

- SIEM nasıl çalışır?

- SIEM yetenekleri

- Sırada ne var?

- Modern güvenlik operasyonları için temel SIEM kullanım durumları

- Uygulamaya koyulabilecek başlıca SIEM kullanım durumları

- Siber güvenlikte SIEM'in rolü

- SIEM'in diğer güvenlik araçlarından farkı

- İşletmeler ve küçük işletmeler için SIEM'in sunduğu avantajlar

- Bir SIEM çözümünü uygulamaya koymak mı istiyorsunuz?

- SIEM'de yapay zeka: Zorlukların üstesinden gelmek

- SIEM dağıtımı desteği