Como garantir a segurança de identidades não humanas (NHI)?

O maior problema de segurança das empresas provavelmente não tem nome, nem rosto — são as chamadas identidades não humanas. Elas não fazem login, não recebem e-mails de aviso e, na maioria das vezes, não são controladas nem monitoradas por um colaborador humano.

Neste artigo, vamos entender o que são essas identidades, qual a diferença delas para credenciais humanas, por que elas representam um risco de segurança crescente e como gerenciá-las de forma eficiente.

O que são identidades não humanas (NHI)?

As identidades não humanas, ou Non-Human Identities (NHI), são credenciais digitais utilizadas por máquinas, aplicações e sistemas automatizados para se autenticar e se comunicar dentro de um ambiente de TI. De maneira simplificada, qualquer identidade digital que não esteja diretamente ligada a uma pessoa é considerada uma NHI.

Elas são criadas e removidas conforme a necessidade da empresa e estão presentes em diversas instâncias que necessitem da interação entre si ou com usuários humanos — de servidores e APIs a ambientes de cloud como AWS, Google Cloud e Azure.

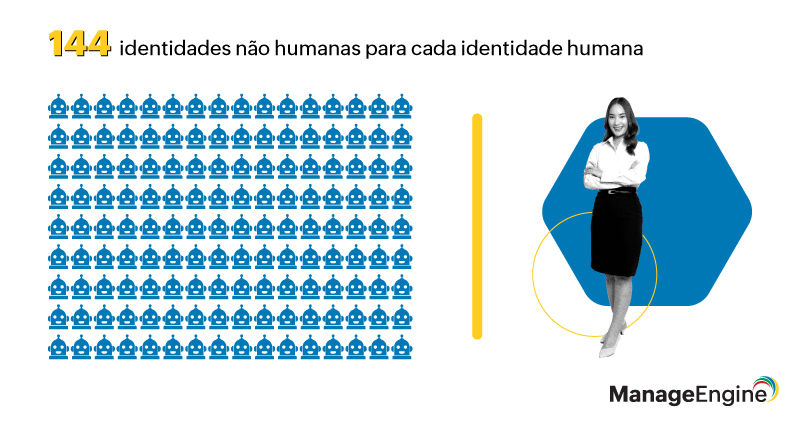

Com a crescente popularização de automações, sistemas em cloud e inteligência artificial, o volume dessas identidades cresce de forma acelerada. Em 2024, para cada credencial humana em uma organização, existiam, em média, 92 identidades digitais. Um estudo recente, realizado em 2025, evidenciou um aumento de 44% nesta média, saltando para a média de 144:1 NHI por humano.

Tipos de identidades não humanas

Apesar do grande volume, as identidades não humanas não são todas iguais. Há variação em forma, função e nível de risco, exigindo uma abordagem específica de gerenciamento. Conheça abaixo as principais categorias:

Contas de serviço

As contas de serviço são utilizadas por máquinas e aplicações para acessarem os sistemas corporativos. Diferente das credenciais humanas, que utilizam login e senha, elas se apoiam em tokens OAuth ou certificados digitais para comprovarem seu direito de acesso. Como operam continuamente em segundo plano, costumam acumular privilégios pouco revisados.

Chaves de API

A chave de API é uma atribuição dada a uma aplicação para autorizar uma interação, como acesso de dados ou execução de tarefas privilegiadas, fora de suas permissões padrões. Funcionam como uma senha e precisam ser protegidas, rotacionadas e auditadas. Com o aumento de serviços em cloud, o volume de chaves de API cresceu significativamente.

Pipelines de CI/CD e ferramentas DevOps

Um pipeline de CI/CD é uma série de etapas automatizadas (build, teste e deploy) que garantem a integração e entrega de código. Já as ferramentas DevOps são responsáveis por controlar bots que constroem, testam e implantam sistemas — todos operando com suas próprias credenciais.

Cerca de 26% dos vazamentos de dados têm origem nesses fluxos, o que evidencia a necessidade de um controle rigoroso sobre as identidades envolvidas. Esses processos garantem que não haja a interferência humana em processos automatizados.

Dispositivos e aplicações

Até dispositivos de rede de uso cotidiano como impressoras, sensores, roteadores e switches precisam ser autenticados dentro da infraestrutura. O processo é feito, geralmente, por meio de certificados digitais.

Aplicações corporativas também utilizam tokens e contas de serviço para acessar recursos e estabelecer comunicação com servidores e bancos de dados.

RPA (Robotic Process Automation)

Este tipo de automação utiliza bots de processos que executam tarefas repetitivas, as quais, por sua natureza, exigem níveis elevados de acesso. Essa identidade não humana é uma das que exige maior atenção no gerenciamento, já que opera de forma autônoma em processos críticos.

Agentes de IA

Os agentes de IA estão cada vez mais integrados aos fluxos de trabalho corporativos, abrangendo desde chatbots de atendimento até scripts de automação de DevOps.

Essas identidades operam de forma autônoma, tomam decisões e executam tarefas utilizando tokens para acessar os recursos privilegiados. Segundo o Gartner, até 2028, pelo menos um terço das empresas terão 15% de suas decisões tomadas de forma autônoma por IA — o que torna a segurança dessas identidades uma prioridade urgente.

Identidades humanas x não humanas: quais são as diferenças?

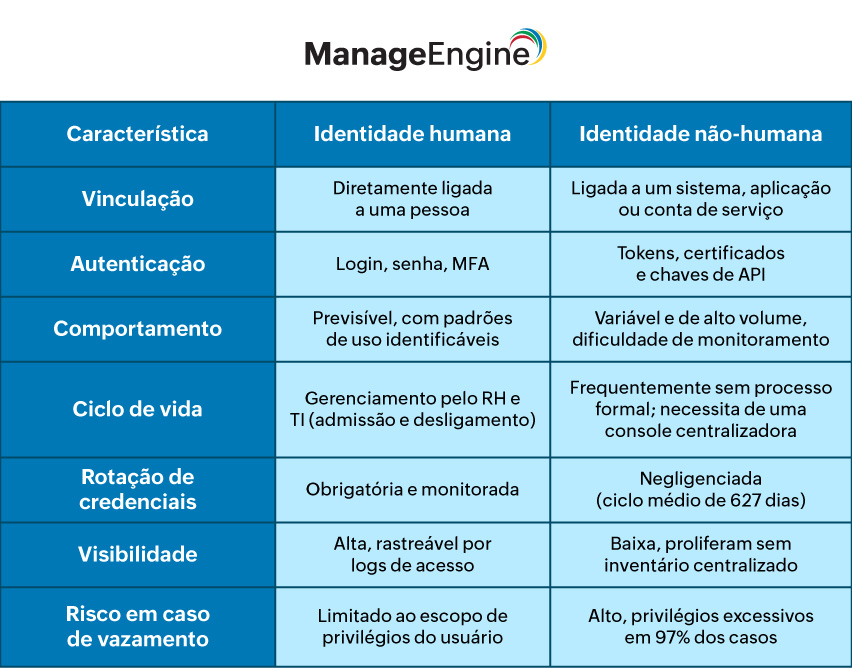

Apesar de compartilharem o conceito de credencial de acesso, identidades humanas e não humanas apresentam características muito distintas, e é exatamente essa diferença que torna as NHIs mais difíceis de proteger. Confira o quadro comparativo:

A previsibilidade é o critério que mais as diferencia: identidades humanas têm comportamentos rastreáveis e previsíveis, além de ciclos de vida gerenciados — quando um colaborador é desligado, seu acesso é (ou deveria ser) revogado.

Já com as NHIs, esse processo de desativação de credenciais raramente acontece de forma estruturada e periódica. Um volume crescente de credenciais ativas é criado, com privilégios excessivos e sem monitoramento, o que aumenta a superfície de ataque de invasores.

Por que as identidades não humanas representam um risco de segurança?

O grande volume e a complexidade das NHIs já seriam motivos suficientes para representar um risco de segurança e um vetor de ataque atrativo. O problema se agrava quando analisamos dados recentes de como elas são gerenciadas na prática.

Um relatório de 2025 levantou dados preocupantes sobre o estado atual das NHIs nas organizações, como:

97% das identidades não humanas têm privilégios excessivos, ampliando a superfície de ataque.

92% das organizações expõem suas NHIs a terceiros, sem garantias de que as práticas de segurança desses parceiros estejam alinhadas com as políticas internas.

44% dos tokens estão expostos, sendo enviados ou armazenados em plataformas externas à organização, como Teams, Jira, Confluence, entre outras.

71% das NHIs não são rotacionadas dentro dos prazos recomendados, com um ciclo médio de 627 dias, muito acima dos 90 dias recomendados pelo NIST para credenciais privilegiadas.

Há preocupação também com as NHIs atreladas a credenciais humanas, já que 91% dos tokens de ex-colaboradores permanecem ativos. Apesar de ser um problema resolvido com a estruturação de um modelo de controle de acessos como o Zero Standing Privileges, as credenciais de NHIs associadas a esses profissionais continuam abertas — e praticamente invisíveis.

Como o gerenciamento eficiente das NHIs caminha a passos lentos, ataques reais têm acontecido com maior frequência. Em dezembro de 2024, uma chave de API comprometida na plataforma de suporte remoto de uma empresa de segurança cibernética resultou em um incidente grave no Tesouro dos EUA, com acesso não autorizado a estações de trabalho e documentos internos.

Em outubro do mesmo ano, o incidente EmeraldWhale expôs arquivos de configuração Git mal protegidos, resultando no roubo de mais de 15.000 registros sensíveis e acesso indevido a mais de 10.000 repositórios privados.

Credenciais de NHIs comprometidas são especialmente perigosas porque, ao contrário dos acessos humanos, não geram alertas imediatos quando há comportamento suspeito e fora do padrão. O tempo entre a detecção e a resolução de uma violação desse tipo é suficiente para causar um dano considerável às organizações.

O que é o gerenciamento de identidades não humanas?

O gerenciamento de identidades não humanas é o conjunto de práticas e processos para descobrir, proteger, monitorar e controlar as credenciais utilizadas por sistemas, aplicações e processos automatizados dentro de um ambiente de TI.

Diferentemente do gerenciamento de identidades humanas, que conta com fluxos bem estabelecidos de admissão e desligamento, a gestão das NHIs precisa lidar com identidades criadas de forma descentralizada, em grande volume e com ciclos de vida pouco definidos, ou seja, por quanto tempo aquela credencial ficará ativa.

Por isso algumas práticas podem ajudar a melhorar o gerenciamento das identidades não humanas. Mantenha um inventário centralizado de todas as identidades ativas, incluindo onde estão, qual o seu escopo de acesso e se ainda são necessárias.

Cerca de 14% do vazamento de dados advém do armazenamento de dados sensíveis em plataformas de colaboração e mensagem. Para guardar as NHIs de forma segura, obtenha um cofre de credenciais com rotação automatizada e sem exposição direta a usuários ou aplicações.

Garanta que as NHIs estejam sob o modelo de controle de acesso Zero Standing Privileges, ou seja, nenhuma delas deve manter direitos de privilégios após concluir sua tarefa. Assim, aplica-se o princípio do menor privilégio, restringindo o acesso ao mínimo necessário para cada função.

Por último, um bom gerenciamento necessita de um monitoramento e auditoria eficientes. Estabeleça uma frequência determinada para identificar identidades obsoletas, excessivamente privilegiadas ou expostas a terceiros.

Também é recomendado fiscalizar continuamente o comportamento das NHIs para detectar quando há alguma atividade suspeita, configurando alertas para quebra de padrões.

Como o ManageEngine PAM360 protege identidades não humanas

O gerenciamento eficaz de NHIs exige uma plataforma que centralize todas suas etapas (descoberta, armazenamento e controle) dessas credenciais. O ManageEngine PAM360 foi desenvolvido para atender a esses requisitos de forma nativa.

O ponto de partida é o inventário. O PAM360 automatiza a descoberta de todas as NHIs ativas no ambiente, independentemente de seu tipo. Então, cataloga e centraliza em um console único, eliminando pontos cegos e reduzindo o risco de identidades esquecidas permanecerem ativas sem monitoramento.

Uma vez identificadas, as credenciais são armazenadas em um cofre seguro com rotação automatizada e sem exposição direta a usuários ou sistemas. Isso resolve um problema comum no gerenciamento: o armazenamento em locais não seguros.

Para o controle de acesso, o PAM360 aplica concessão granular às NHIs, ou seja, fornece a cada identidade apenas as permissões necessárias para sua função específica, agindo com base no princípio do menor privilégio e com o modelo de Zero Standing Privileges. Ao concluir a tarefa, os direitos são extintos automaticamente.

O monitoramento contínuo e as auditorias completam o ciclo de gerenciamento: o PAM360 registra todos os eventos em logs contextualizados e fornece relatórios prontos para auditorias de conformidade com padrões como LGPD, ISO 27001 e PCI-DSS.

As identidades não humanas estão crescendo exponencialmente, impulsionadas pela automação, cloud e pelos agentes de IA. Gerenciá-las com a mesma seriedade das identidades humanas, mas com adaptações importantes para lidar com suas diferenças, deixou de ser uma boa prática recomendada e se tornou uma necessidade.

Conte com o ManageEngine PAM360 para transformar esse controle em realidade operacional. Clique aqui e faça um teste grátis!

Nota: Encontre a revenda da ManageEngine certa. Entre em contato com a nossa equipe de canais pelo e-mail latam-sales@manageengine.com.

Importante: a ManageEngine não trabalha com distribuidores no Brasil.