O que é gerenciamento de superfície de ataque?

A gestão da superfície de ataque é o processo contínuo de monitoramento, descoberta e redução de riscos em todos os ativos que podem ser explorados por um invasor.

Tornou-se parte essencial da segurança moderna. As organizações hoje operam em plataformas cloud, aplicações SaaS, endpoints remotos e sistemas de identidade. Os ativos são criados e expostos mais rapidamente do que a maioria das equipes consegue acompanhar. Alguns são esquecidos, enquanto outros nunca foram documentados.

Uma superfície de ataque inclui tudo com o que um invasor pode interagir, como:

Aplicações e serviços voltados para a internet;

Sistemas e endpoints internos;

Recursos em cloud;

Identidades, contas e permissões.

Ao contrário das abordagens de segurança tradicionais que dependem de inventários de ativos predefinidos, a gestão da superfície de ataque parte do princípio de que a visibilidade é incompleta. Em vez de trabalhar com base no que já se sabe, ela busca continuamente por lacunas, descobrindo ativos e vulnerabilidades que poderiam passar despercebidos.

Por que a gestão da superfície de ataque é importante agora?

As superfícies de ataque estão se expandindo mais rápido do que nunca. Descobertas recentes do setor mostram consistentemente que as organizações gerenciam centenas, às vezes milhares, de ativos desconhecidos ou não gerenciados a qualquer momento.

A adoção da cloud, equipes descentralizadas e ciclos de implantação rápidos tornaram os ambientes mais dinâmicos, mas também mais fragmentados.

O que isso realmente significa é que a exposição não é mais uma exceção. Ela está incorporada à forma como a infraestrutura moderna opera.

Um serviço em cloud mal configurado, uma API exposta ou uma identidade negligenciada podem se tornar pontos de entrada. E, muitas vezes, esses pontos não são resultado de ataques sofisticados, mas de simples lacunas de visibilidade.

O gerenciamento da superfície de ataque transforma a segurança de reativa para contínua. Ele garante que, à medida que os ambientes evoluem, a visibilidade e o controle evoluam com eles.

Tipos de gerenciamento da superfície de ataque

Gerenciamento da superfície de ataque externa

O gerenciamento da superfície de ataque externa concentra-se em ativos expostos à internet. Isso inclui domínios, subdomínios, aplicações voltadas para o público, portas abertas e shadow IT.

Gerenciamento da superfície de ataque interna

Este tipo lida com sistemas dentro da organização, como endpoints, servidores e aplicações internas, que se tornam críticos assim que um invasor obtém acesso inicial.

Gerenciamento da superfície de ataque de ativos cibernéticos

Este tipo de gerenciamento conecta dados de vários sistemas para criar um inventário unificado de ativos. Ele utiliza plataformas em cloud, ferramentas de endpoint e sistemas de identidade para eliminar pontos cegos.

Juntas, essas camadas fornecem uma visão mais completa da exposição de uma organização.

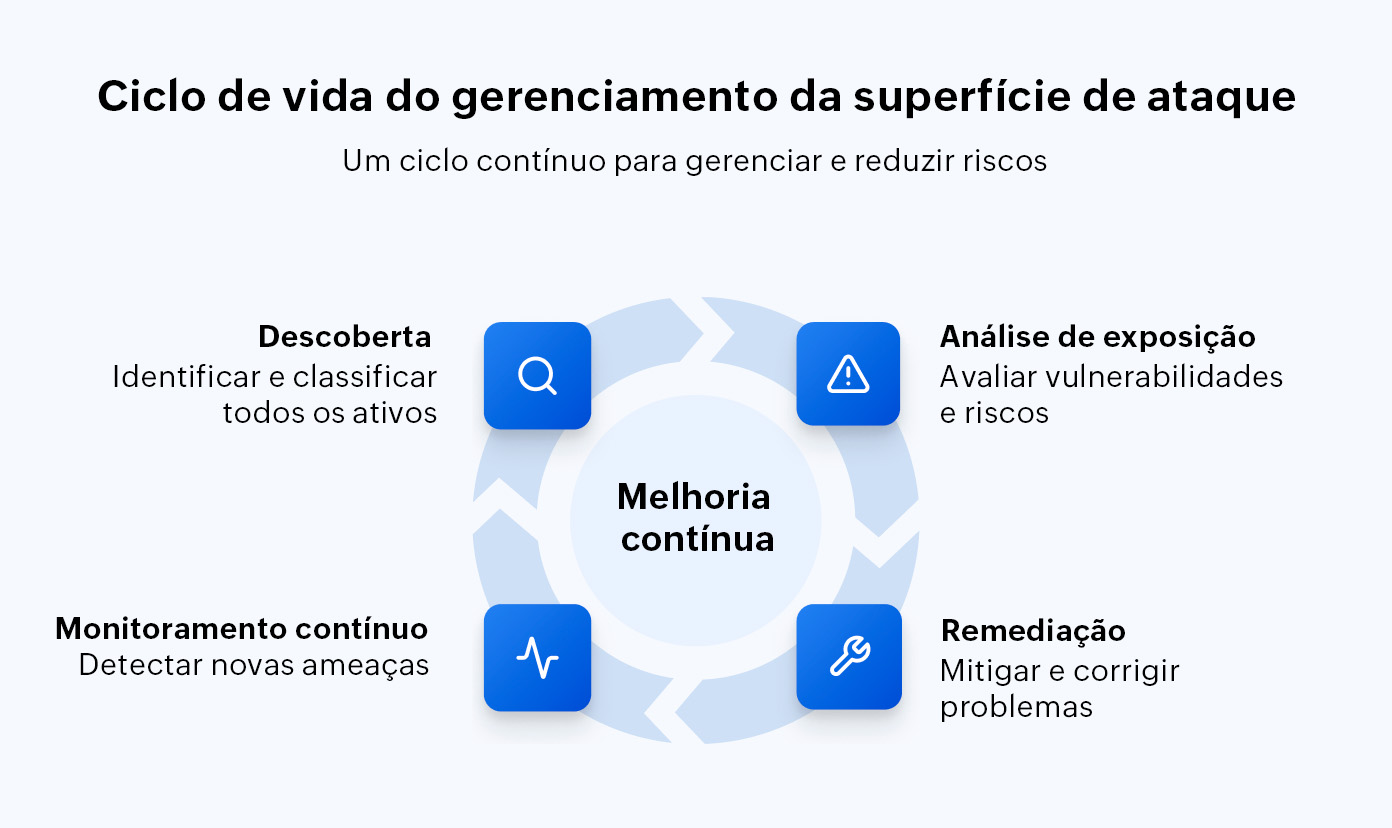

Ciclo de vida do gerenciamento da superfície de ataque

O gerenciamento da superfície de ataque não é uma atividade pontual. Ele funciona como um ciclo contínuo, pois os ambientes estão em constante mudança.

Descoberta

Começa com a descoberta, onde todos os ativos, conhecidos e desconhecidos, são identificados em todos os ambientes. Uma vez descobertos, os ativos são classificados com base na propriedade, função e importância para os negócios.

Análise de exposição

A partir daí, as organizações passam para a análise de exposição, identificando vulnerabilidades, configurações incorretas e pontos de acesso não intencionais. Essas descobertas são então avaliadas por meio da priorização de riscos, onde o contexto, como explorabilidade e impacto, determina o que precisa de atenção imediata.

Remediação

Em seguida, vem a remediação, que pode envolver a aplicação de patches em sistemas, a correção de configurações ou o ajuste de controles de acesso.

Monitoramento contínuo

Por fim, tudo contribui para o monitoramento contínuo, garantindo que novas exposições sejam detectadas assim que surgirem.

Esse ciclo se repete continuamente. Em ambientes modernos, a estabilidade é temporária, mas a mudança é constante.

Framework de gerenciamento da superfície de ataque

Enquanto o ciclo de vida explica como o gerenciamento da superfície de ataque opera ao longo do tempo, o framework explica como ele é estruturado.

Um framework robusto de gerenciamento da superfície de ataque normalmente inclui três camadas interconectadas.

Camada de visibilidade

A camada de visibilidade concentra-se na descoberta e manutenção de um inventário preciso de ativos. Sem isso, todo o resto falha.

Camada de análise

Avalia as exposições e fornece contexto sobre o risco. Ela conecta vulnerabilidades, configurações e criticidade dos ativos para determinar o que realmente importa.

Camada de controle

É onde o risco é reduzido. Isso inclui remediação, aplicação de políticas e governança de acesso.

Em ambientes mais maduros, esse framework se integra a sistemas de identidade, inteligência de ameaças e operações de segurança, criando uma abordagem mais coordenada para o gerenciamento de riscos.

Onde o gerenciamento da superfície de ataque falha

Mesmo com descoberta e monitoramento robustos, o gerenciamento da superfície de ataque tem limitações.

A maioria das abordagens de gerenciamento da superfície de ataque concentra-se fortemente em ativos e exposição externa. Elas são excelentes em identificar o que é visível, mas geralmente carecem de uma visão mais profunda de como o acesso funciona dentro do ambiente.

É aí que reside uma parcela significativa do risco, pois todo ativo é acessado, em última instância, por meio de identidades.

Gerenciamento da superfície de ataque vs. gerenciamento de vulnerabilidades

O gerenciamento de vulnerabilidades opera dentro de um ambiente conhecido. Ele examina os ativos identificados em busca de fraquezas conhecidas e ajuda as equipes a corrigi-las. É estruturado e eficaz, mas depende muito da precisão do seu inventário de ativos.

O gerenciamento da superfície de ataque começa antes. Ele parte do pressuposto de que seu inventário está incompleto e se concentra em descobrir o que existe além da sua visibilidade. Identifica ativos desconhecidos, exposições não intencionais e riscos que as ferramentas tradicionais podem não detectar.

Em termos simples, o gerenciamento de vulnerabilidades ajuda você a corrigir o que você já conhece, enquanto o gerenciamento da superfície de ataque ajuda você a entender o que você desconhece.

Gerenciamento da superfície de ataque vs. teste de penetração

O teste de penetração simula ataques reais, mas tem um prazo determinado. Ele fornece informações valiosas sobre como um invasor pode explorar seu ambiente em um momento específico.

O gerenciamento da superfície de ataque, por outro lado, é contínuo. Ele rastreia mudanças, identifica novas exposições e garante que a visibilidade esteja sempre atualizada.

Os testes de penetração mostram até onde um invasor pode chegar. O gerenciamento da superfície de ataque garante que você sempre saiba por onde ele pode começar.

Gerenciamento de exposição vs. gerenciamento da superfície de ataque

O gerenciamento da superfície de ataque oferece visibilidade dos ativos e suas exposições. Mas a visibilidade por si só não resolve o problema da priorização.

É aí que entra o gerenciamento de exposição.

O gerenciamento de exposição conecta ativos, vulnerabilidades, identidades e contexto de ameaças para determinar quais riscos realmente importam. Em vez de tratar todas as descobertas da mesma forma, ele ajuda as organizações a se concentrarem no que tem maior probabilidade de ser explorado e no que teria o maior impacto.

Em essência:

O gerenciamento da superfície de ataque informa o que está exposto.

O gerenciamento de exposição informa o que é perigoso.

Essa distinção é crucial à medida que os ambientes se tornam mais complexos e o volume de descobertas aumenta.

Integrando a identidade ao gerenciamento da superfície de ataque

Para reduzir totalmente o risco, o gerenciamento da superfície de ataque precisa ir além dos ativos e abranger também o acesso.

Isso significa entender não apenas o que está exposto, mas também:

Quem pode acessar;

Como esse acesso é concedido;

Se é necessário.

É aqui que o gerenciamento da exposição ao risco se torna essencial.

Ao combinar a visibilidade dos ativos com insights sobre identidades e permissões, as organizações podem passar da detecção ao controle. Em vez de apenas identificar a exposição, elas podem avaliar se o acesso está alinhado com os princípios do menor privilégio e as políticas de segurança.

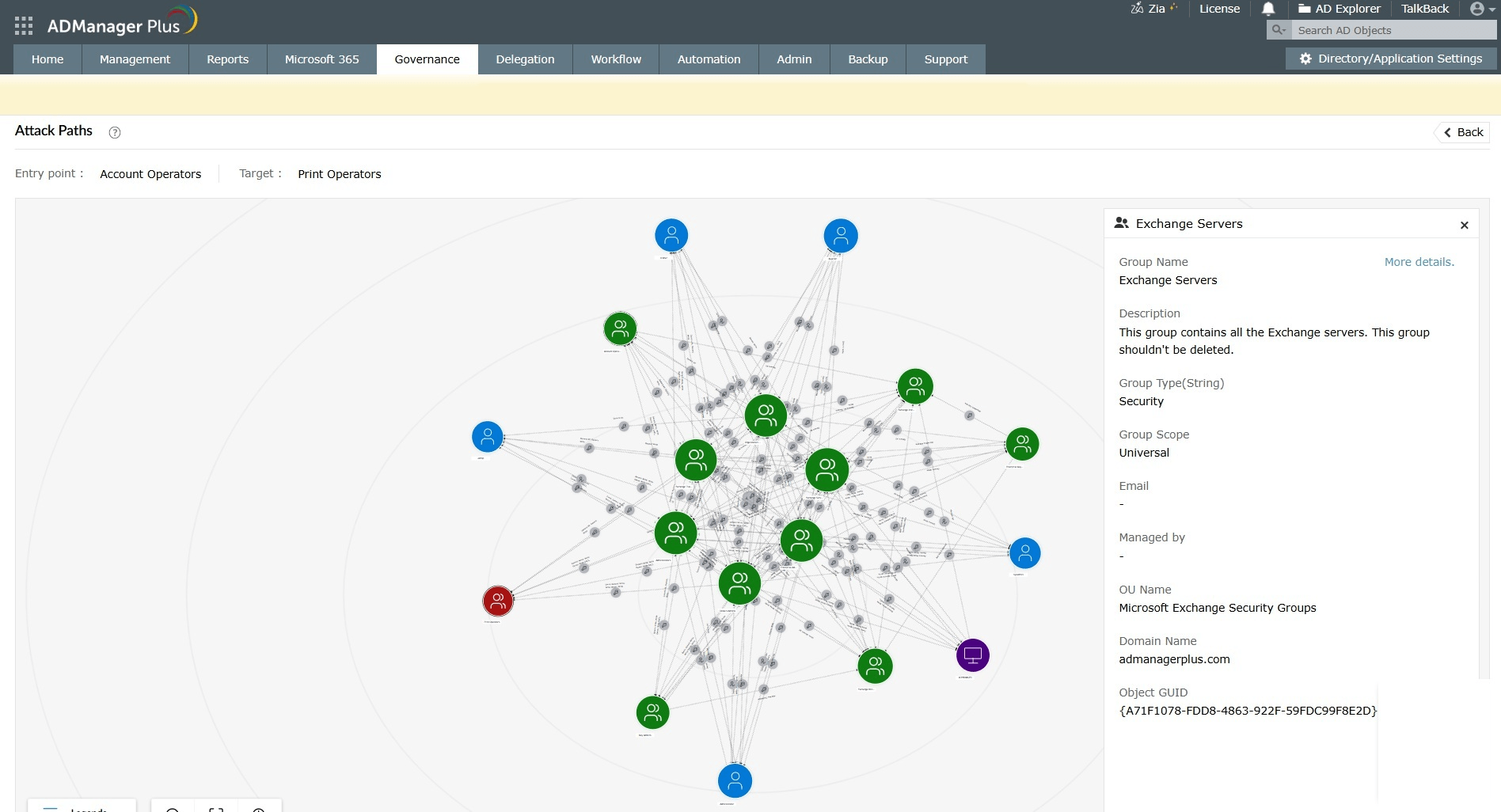

Em ambientes do Active Directory, isso se torna especialmente importante. Grupos privilegiados, associações aninhadas e modelos de delegação podem criar caminhos de acesso ocultos que são difíceis de rastrear manualmente.

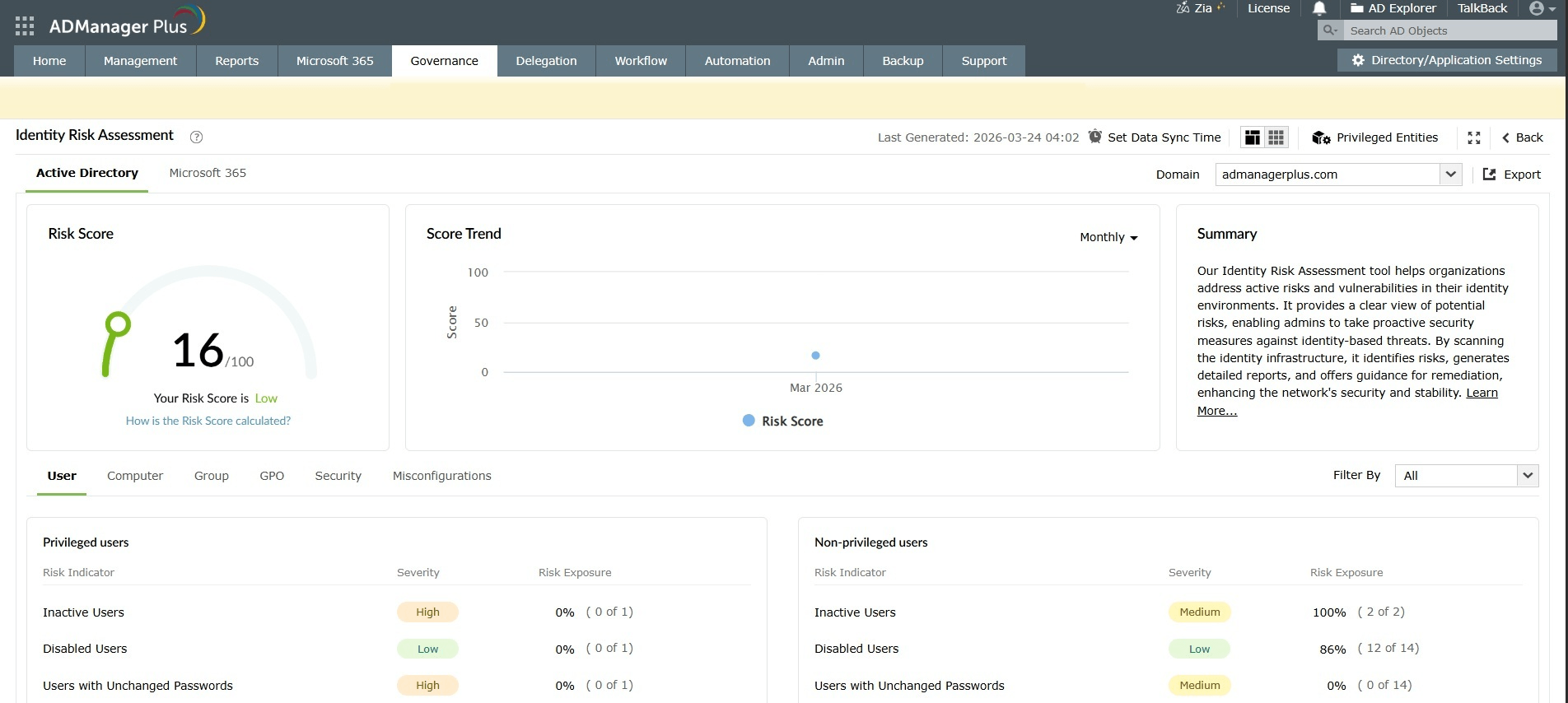

Soluções como o ADManager Plus ajudam a resolver isso, fornecendo visibilidade centralizada dos riscos baseados em identidade. Elas permitem que as organizações analisem permissões, detectem a proliferação de privilégios, identifiquem contas inativas, mas de alto impacto, e garantam que o acesso seja gerenciado adequadamente.

Isso adiciona uma camada crítica que faltava ao gerenciamento da superfície de ataque — uma que conecta a exposição ao risco real.

Casos de uso do gerenciamento da superfície de ataque

Caso de uso 1: Identificação de ativos desconhecidos e ocultos

Em muitas organizações, nem todos os ativos são rastreados por meio de processos oficiais. Um desenvolvedor pode criar um servidor de teste, uma equipe pode usar uma ferramenta SaaS não autorizada ou um subdomínio antigo pode permanecer ativo muito tempo depois de sua finalidade ter sido descontinuada.

Esses ativos desconhecidos geralmente ficam fora da visibilidade, mas permanecem acessíveis pela internet.

O gerenciamento da superfície de ataque escaneia e descobre continuamente esses ativos, trazendo-os à luz antes que os invasores os encontrem. Em vez de depender de inventários manuais, isso garante que até mesmo recursos esquecidos ou não gerenciados sejam identificados e avaliados.

Caso de uso 2: Detecção precoce de serviços expostos e configurações incorretas

Uma única configuração incorreta, como uma porta aberta, um database publicamente acessível ou uma API exposta, pode ser um ponto de entrada para invasores.

Em ambientes dinâmicos, essas exposições podem surgir involuntariamente durante implantações ou atualizações. Sem monitoramento contínuo, elas passam despercebidas por longos períodos.

O gerenciamento da superfície de ataque ajuda a detectar esses problemas assim que surgem. Ele fornece visibilidade em tempo real do que está exposto e sinaliza riscos precocemente, permitindo que as equipes os corrijam antes que sejam explorados.

Caso de uso 3: Reduzindo o risco baseado em identidade e a exposição de privilégios

Nem todos os riscos vêm de sistemas expostos. Muitos se originam de acesso excessivo ou mal gerenciado.

Por exemplo, uma conta de funcionário inativa ainda pode ter acesso privilegiado, ou associações a grupos aninhados podem conceder controle administrativo não intencional. Esses problemas não aparecem como vulnerabilidades, mas criam caminhos para invasores assim que o acesso é obtido.

Ao ampliar a visibilidade de identidades e permissões, o gerenciamento da superfície de ataque ajuda as organizações a identificar e reduzir esses riscos. Quando combinado com controles focados em identidade, torna-se muito mais difícil para os invasores escalarem privilégios ou se movimentarem lateralmente.

Melhores práticas para gerenciamento da superfície de ataque

Aproveite a visibilidade contínua, não varreduras periódicas

As superfícies de ataque estão em constante mudança. Novos ativos são criados, as configurações mudam e o acesso evolui. A dependência de varreduras periódicas cria lacunas onde as exposições podem permanecer sem serem detectadas.

A descoberta e o monitoramento contínuos garantem que as alterações sejam rastreadas em tempo real e que os riscos sejam identificados assim que surgirem.

Priorize o risco com base no impacto

O gerenciamento eficaz da superfície de ataque concentra-se na priorização. Ao considerar fatores como explorabilidade, impacto nos negócios e nível de acesso, as equipes podem se concentrar no que realmente importa, em vez de tentar corrigir tudo de uma vez.

Integre dados entre sistemas

As superfícies de ataque abrangem vários ambientes, incluindo plataformas em cloud, endpoints e sistemas de identidade. Quando os dados estão isolados, criam pontos cegos.

Reunir insights de diferentes ferramentas ajuda a criar uma visão unificada do risco. Isso permite que as organizações conectem ativos, vulnerabilidades e acesso, facilitando a compreensão do contexto completo da exposição.

Trate a identidade como parte da superfície de ataque

Uma das lacunas mais comuns em segurança é tratar a identidade separadamente da infraestrutura.

Na realidade, o acesso define o risco. Mesmo um sistema bem protegido pode se tornar vulnerável se as permissões forem excessivas ou mal configuradas. Incluir identidades, privilégios e caminhos de acesso como parte da superfície de ataque garante uma abordagem mais completa para a redução de riscos.

Como o ADManager Plus aprimora o gerenciamento da superfície de ataque

Soluções como o ADManager Plus fortalecem o gerenciamento da superfície de ataque por meio do gerenciamento da exposição a riscos, por meio de:

Análise contínua de identidades, permissões e caminhos de acesso em ambientes do Active Directory.

Visualização de caminhos de ataque reais, em vez de apenas listar usuários ou grupos.

Identificação de riscos ocultos, como permissões excessivas e acesso a grupos aninhados.

Priorização de exposições com base no risco e impacto reais.

Monitoramento contínuo para detectar alterações no acesso e riscos emergentes.

Automação de ações de correção para reduzir o esforço manual e o tempo de resposta.

Isso ajuda as organizações a irem além da mera visibilidade e a tomarem medidas proativas para reduzir os riscos baseados em identidade, tornando o gerenciamento da superfície de ataque mais completo e acionável.

Assuma o controle da sua superfície de ataque de identidade com o ADManager Plus. Explore agora.

Perguntas frequentes

1. Que tipos de ativos estão incluídos na superfície de ataque de uma organização?

A superfície inclui qualquer sistema, dispositivo ou elemento humano que um invasor possa potencialmente explorar.

Normalmente, isso abrange diversas categorias:

Ativos digitais, como sites, aplicações web, APIs, plataformas SaaS, instâncias em cloud, database e aplicações internas.

Componentes de rede e infraestrutura, como roteadores, firewalls, gateways VPN, registros DNS, intervalos de IP e serviços expostos.

Dispositivos de endpoint, incluindo laptops, desktops, servidores, dispositivos móveis e dispositivos IoT ou OT, como câmeras e sensores.

Infraestrutura em cloud, como buckets de armazenamento, contêineres, funções sem servidor e integrações de terceiros.

Elementos humanos e de terceiros, incluindo funcionários, contratados e parceiros cujas credenciais ou acesso podem ser usados indevidamente.

Ativos físicos, como servidores, estações de trabalho, unidades USB e crachás de acesso.

Resumidamente, a superfície de ataque inclui tudo o que pode aceitar entrada, expor dados ou ser configurado incorretamente de forma a criar um ponto de entrada.

2. Como o monitoramento contínuo auxilia no gerenciamento da superfície de ataque?

Ele garante que sua visão permaneça precisa à medida que seu ambiente evolui.

Ele desempenha um papel fundamental ao descobrir automaticamente novos ativos, como instâncias em cloud, domínios ou serviços, à medida que são criados, incluindo aqueles que podem não estar oficialmente rastreados. Também detecta vulnerabilidades e configurações incorretas em tempo real, reduzindo a lacuna entre o surgimento de um risco e sua identificação.

Ao reduzir o tempo de detecção de problemas, as organizações podem diminuir significativamente a janela de oportunidade para que os invasores os explorem.

Muitas soluções modernas de gerenciamento de superfície de ataque também enriquecem as descobertas com inteligência de ameaças, ajudando as equipes a entender quais riscos são mais urgentes.

Em essência, o monitoramento contínuo transforma o gerenciamento de superfície de ataque de um snapshot estático em uma visão constantemente atualizada do risco.

3. Quais são os benefícios de implementar um gerenciamento eficaz de superfície de ataque?

Redução proativa de riscos

Identifica e prioriza exposições antes que os invasores possam explorá-las.

Superfície de ataque reduzida

Descobre e protege ativos não utilizados, mal configurados ou esquecidos.

Resposta a incidentes mais rápida

Obtém visibilidade clara dos ativos afetados e seus relacionamentos para uma contenção mais rápida.

Melhoria na conformidade

Mantém um inventário e configurações de ativos precisos para auditorias e regulamentações.

Melhor visibilidade de riscos de terceiros

Identifica dependências externas e vulnerabilidades potenciais em integrações de fornecedores.

4. Qual é o objetivo do gerenciamento da superfície de ataque?

Descoberta contínua de ativos

Identifica todos os ativos conhecidos e desconhecidos em todo o ambiente.

Visibilidade da perspectiva do atacante

Entende o que está exposto, acessível e potencialmente explorável.

Priorização baseada em risco

Concentra-se em problemas com base no impacto no mundo real e na probabilidade de exploração.

Expansão controlada de ambientes

Garante que novos sistemas, cargas de trabalho em nuvem e integrações não introduzam riscos não gerenciados.

Redução de pontos de entrada exploráveis

Minimiza as oportunidades para atacantes, protegendo e gerenciando a exposição continuamente.

Artigo traduzido. Conteúdo original escrito por Dona M.

Nota: Encontre a revenda da ManageEngine certa. Entre em contato com a nossa equipe de canais pelo e-mail latam-sales@manageengine.com .

Importante: a ManageEngine não trabalha com distribuidores no Brasil.