O que é tríade CID? Saiba a sua importância para a segurança da informação

Manter um sistema de TI seguro e funcional é um grande desafio em qualquer empresa. Uma única falha na operacionalidade é o suficiente para comprometer dados sensíveis e expor finanças e colaboradores de forma irreversível.

Por isso, ao implementar um sistema, é necessário seguir três princípios importantes da segurança da informação. Juntos, eles são conhecidos como a tríade CID.

Saiba mais neste artigo.

O que é a tríade CID? Entenda

A tríade CID estabelece medidas necessárias para garantir a conformidade da estrutura de TI com as melhores práticas de segurança digital, impedindo ao máximo ameaças cibernéticas, além de ajudar a encontrar e corrigir brechas de segurança.

Quais são os princípios da tríade CID?

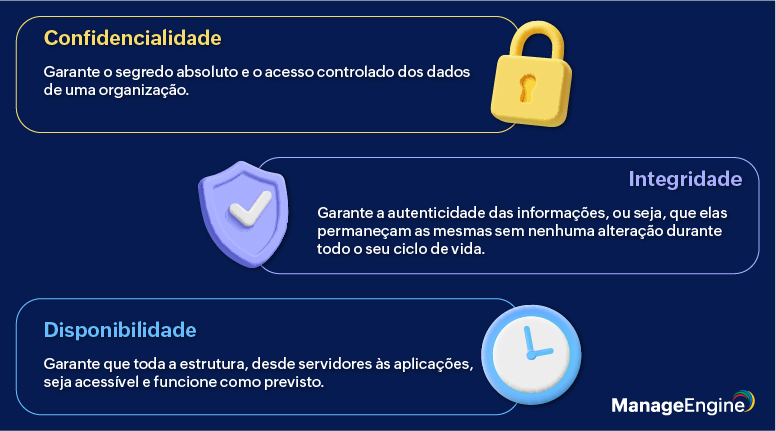

Três princípios compõem a tríade como um todo. Cada um deles é responsável por uma etapa do processo de segurança digital. Conheça-os abaixo:

Confidencialidade

Neste princípio, o foco é garantir o segredo absoluto e o acesso controlado dos dados de uma organização. Ele é o primeiro pilar da tríade CID, pois sem o acesso regulado às informações, não é possível obter um sistema confiável.

Quando ineficiente, a confidencialidade é quebrada, principalmente, por ataques de engenharia social, uma prática que utiliza a persuasão e a manipulação do comportamento humano como forma de conquistar informações sigilosas.

O ataque de engenharia social mais conhecido é o phishing. Nele, os atacantes se passam por alguma pessoa ou organização confiável e enviam, por exemplo, mensagens e links maliciosos no e-mail de usuários solicitando e capturando informações sigilosas e obtendo acesso ao sistema.

Ataques man-in-the-middle (MITM) também são frequentes, nos quais cibercriminosos se mantêm secretamente dispostos entre remetente e destinatário de um sistema, interceptando dados com facilidade.

Portanto, para confidenciar informações com eficácia, é preciso implementar práticas como:

Criptografia

Esta técnica altera o formato dos dados, deixando-os ilegíveis quando em trânsito ou repouso. Em uma comunicação confidencial isso evita, por exemplo, o acesso fraudulento às informações durante o trajeto de envio. Desta forma, apenas o remetente e o destinatário terão o acesso descodificado aos dados.

Aprenda mais sobre o conceito de criptografia aqui.

Autenticação multifator (MFA)

Verificar os acessos é fundamental para garantir a segurança do sistema. Uma checagem simples, de apenas uma etapa, não tem eficácia em barrar invasores. Por isso, multiplicar as formas de verificação é crucial para defender o ambiente de ameaças.

A MFA leva em conta os fatores de conhecimento, posse e herança. Um fator de conhecimento pode ser uma informação que somente o usuário sabe (uma senha, por exemplo). Já o fator de posse pode ser um dispositivo (smartphone ou notebook), enquanto o de herança leva em conta características físicas (biometria, leitura facial, etc).

Combinados entre si, estes fatores impedem o acesso malicioso ao sistema de uma empresa, garantindo a confidencialidade dos dados.

Integridade

O princípio da integridade garante a autenticidade das informações, ou seja, que elas permaneçam as mesmas sem nenhuma alteração durante todo o seu ciclo de vida.

Manter dados sempre íntegros em uma infraestrutura de TI é uma tarefa de extrema importância, pois a vigilância inadequada pode resultar em informações alteradas, destruídas ou alocadas em locais errados.

A integridade pode ser comprometida a partir de ataques de malware e ransomware, que capturam, manipulam e tornam arquivos e bancos de dados inutilizáveis.

Falhas humanas também apresentam riscos, sendo grandes exemplos erros de entrada de dados, armazenamento incorreto das informações, acesso ao sistema por dispositivos pessoais ou não confiáveis.

Como melhorar a integridade do sistema?

Um ambiente digital íntegro é composto, antes de tudo, por boas práticas como backups periódicos de todas as informações, o treinamento de usuários sobre cibersegurança e auditorias regulares após algum tipo de incidente.

É possível também implementar soluções como:

Assinaturas digitais: atesta a origem e validade de informações com o uso de funções de hash criptográfico, além do princípio de não repúdio, ou seja, impedindo que o autor da assinatura de um documento negue tê-la realizada.

Controle de acesso: gerencia o acesso aos dados e reduz as chances de modificação.

Disponibilidade

Com os acessos bem definidos e a integridade dos dados implementada, é necessário tornar todo o sistema disponível. O princípio da disponibilidade, portanto, completa a tríade CID garantindo que toda a estrutura, desde servidores às aplicações, seja acessível e funcione como previsto.

Quando a infraestrutura se torna indisponível, o resultado é pausa forçada nas operações, perda de informações, prejuízos financeiros e brechas na segurança digital.

A indisponibilidade pode acontecer por fatores intencionais ou não. Uma queda de energia repentina, por exemplo, é o suficiente para que todo um sistema de TI seja paralisado, caso não haja medidas preventivas.

Em casos intencionais, a infraestrutura pode ser alvo de investidas cibernéticas, como os ataques de Negação de Serviço (DoS), que agem sobrecarregando serviços até que fiquem extremamente lentos ou paralisados. Assim, hackers podem extorquir usuários ou usar o DoS como distração para outras ações, visando roubo de dados.

Como tornar sistemas mais disponíveis?

Boas práticas de disponibilidade incluem backup de segurança de endpoint, reduzindo impacto contra malwares, um gerenciamento de patches acentuado e mitigações anti-DoS.

O uso de hardware, softwares e aplicações redundantes, ou seja, uma duplicidade dos componentes e ambientes, também é recomendado, pois os usuários não ficarão sem acesso em caso de incidentes.

Qual é a importância da tríade CID para empresas brasileiras?

A tríade CID é de extrema importância para empresas quando avaliamos o cenário nacional.

Segundo o relatório sobre o cenário de segurança cibernética no Brasil, feito pela ManageEngine, 66% dos executivos de profissionais de TI relatam aumento do estresse devido ao crescimento de questões de segurança (ataques e alertas, por exemplo).

Além disso, o nível de maturidade em segurança digital das empresas nacionais ainda é intermediário. O relatório nacional de cibersegurança, realizado pela Cyber Economy Brasil, mostra, por exemplo, que 55% das empresas contam com inventário de hardware e software atualizados e 52% implementaram MFA em sistemas críticos.

O relatório ainda aponta que apenas 44% possuem estruturas de backups para dados críticos. Ou seja, a maioria das empresas está em riscos severos de perda de arquivos.

Neste contexto, a tríade CID e demais pilares da cibersegurança se tornam a principal bússola para que a maturidade digital seja alcançada com a melhor estrutura possível.

Como controlar e proteger dados corporativos? Conheça o DataSecurity Plus

O DataSecurityPlus, uma solução completa da ManageEngine, engloba a tríade CID com funcionalidades que garantem a segurança total de informações sensíveis do seu negócio.

Auditoria do servidor de arquivos

Acompanhe em tempo real toda as movimentações, acessos e modificações de arquivos feitas no ambiente digital.

Prevenção de vazamento de dados

Monitoramento full-time de todos os dispositivos, detectando, alertando e barrando vazamentos de dados sensíveis.

Avaliação de risco de dados

Averiguação de arquivos e análise contextual para descobrir e classificar dados confidenciais de acordo com o nível de vulnerabilidade.

Clique aqui para saber mais sobre o DataSecurity Plus e faça um teste gratuito de 30 dias!

Nota: Encontre a revenda da ManageEngine certa. Entre em contato com a nossa equipe de canais pelo e-mail latam-sales@manageengine.com.

Importante: a ManageEngine não trabalha com distribuidores no Brasil.