Dados em movimento: O que são e como protegê-los

O que são dados em movimento?

Dados em movimento é um termo usado para identificar qualquer informação digital que esteja sendo transferida de um local para outro. Também é comumente referido como dados em trânsito ou dados em fluxo. Quando os dados estão finalmente contidos em um local, eles se tornam dados em repouso.

Exemplos de dados em movimento

Para dados em movimento, as informações podem ser movidas para vários locais no mesmo computador, como copiar arquivos de uma aplicação para outra ou fazer download de um navegador da web para uma aplicação local. Elas também podem ser transferidas entre diferentes computadores por meio de serviços em nuvem, como e-mail, ou fisicamente por meio de distâncias curtas ou longas através de dispositivos de armazenamento portáteis, como unidades flash USB.

Por que é importante proteger os dados em movimento?

A proteção de dados é um aspecto central para o bem-estar e o desempenho de uma organização. Todos os dados gerados ou confiados a uma organização devem ser tratados com cuidado, e essa regra se aplica especialmente à segurança de dados em movimento. Se os dados em movimento forem expostos a agentes mal-intencionados, as ramificações podem ser potencialmente fatais para a continuidade dos negócios, bem como para a reputação, o que pode resultar em perdas financeiras significativas.

Segurança de dados em movimento em relação às organizações

Os dados em movimento podem ser classificados genericamente em duas categorias. O primeiro caso refere-se a informações virtuais transferidas dentro dos limites de uma rede privada. Essas informações, até certo ponto, são protegidas por firewalls e outras medidas de proteção de dados estabelecidas internamente. A segunda categoria refere-se às informações que estão sendo transportadas para fora da organização. Os dados em movimento são os mais vulneráveis nos casos em que são transferidos para fora de uma organização ou rede privada, pois às vezes são processados em redes não confiáveis, como a internet ou usando dispositivos periféricos que, se manuseados incorretamente, podem ser expostos a visualizadores não autorizados.

Como proteger os dados em movimento?

Identifique e classifique os tipos de dados

Dentro de uma organização, podem existir diversos tipos de dados, como informações de identificação pessoal (PII), registros financeiros, dados de colaboradores ou de clientes, propriedade intelectual, etc. O primeiro passo para implementar a segurança dos dados em movimento é identificar que tipo de informação está contida nos repositórios de dados da organização e monitorar de forma consistente todos os dados recentemente acumulados.

Defina estratégias de proteção e conduta acerca dos dados

Depois que todos os dados são categorizados, as instruções de tratamento devem ser associadas a cada tipo de informação de acordo com o nível de privacidade necessário. Por exemplo, alguns dados podem ser confidenciais e devem estar acessíveis apenas a alguns poucos colaboradores autorizados, enquanto outras informações podem estar protegidas com padrões relativamente brandos. Especialmente para informações de clientes ou de colaboradores, é fundamental aderir a regulamentos de conformidade específicos, como LGPD, HIPAA, PCI, DSS, etc., para não incorrer em penalidades financeiras ou danos à marca.

Imponha controle rigoroso sobre a transferência de dados

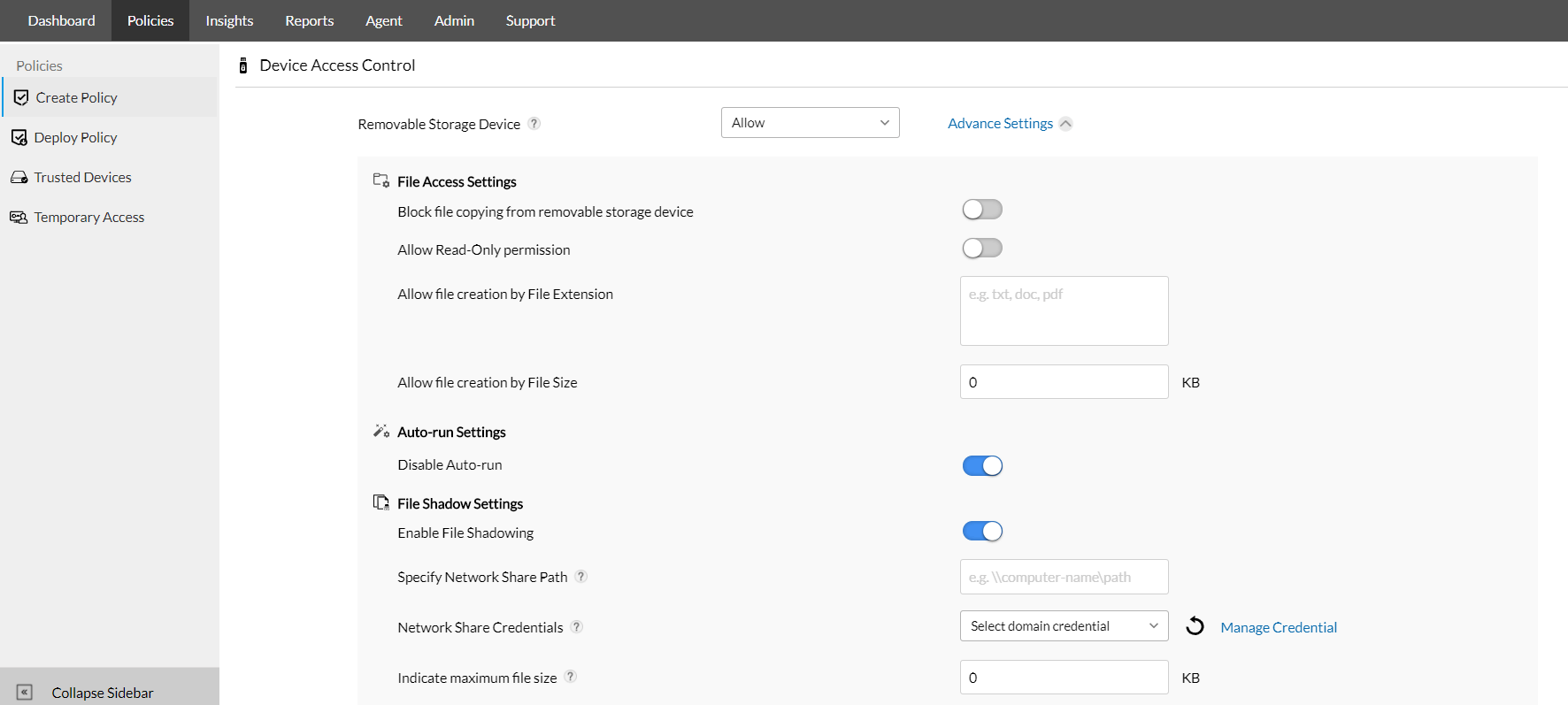

Como medida de precaução, é importante permitir que os dados sejam transferidos para fora da organização somente quando necessário. Como algumas informações críticas para os negócios não podem ser enviadas por meio de plataformas de colaboração de fluxo de trabalho, serviços de armazenamento em nuvem ou redes públicas, os usuários geralmente carregam esses dados em uma série de dispositivos periféricos. As organizações devem impor restrições de transferência de dispositivos com base no nome do arquivo, extensão e tamanho dos dados em movimento, para que apenas as informações necessárias para a tarefa em questão sejam extraídas por usuários confiáveis.

Implemente o rastreamento em tempo real de todos os dados em movimento

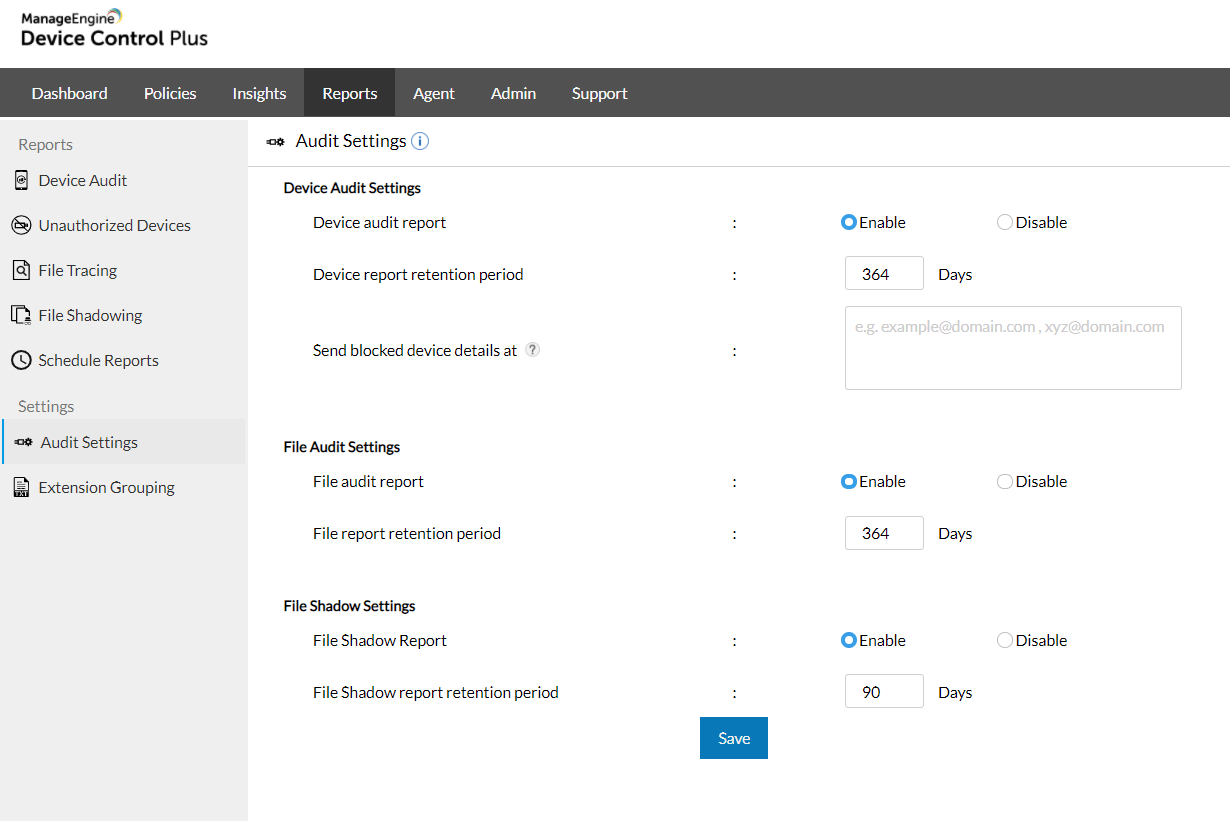

Se os arquivos forem extraídos dos repositórios da organização, todos os detalhes pertinentes sobre a operação devem ser registrados para aumentar a visibilidade de como os dados serão usados e para qual propósito. Esses detalhes devem incluir os locais originais dos arquivos, o destino ao qual os dados em movimento chegarão eventualmente, os usuários que estão realizando o movimento, os dispositivos usados no processo e os computadores envolvidos. Antes que a extração de arquivos receba o sinal verde, para proteção preventiva de dados, o administrador de TI também deve ser notificado imediatamente por meio de alertas para confirmar que a transferência específica de arquivos é de fato uma atividade autorizada.

Crie arquivos sombra (shadow files) e consolide cópias em compartilhamentos protegidos por senha

Como medida adicional para se recuperar de possíveis responsabilidades que possam surgir devido a erro humano, falha de funcionamento de hardware ou de rede, ou mesmo dispositivos perdidos ou roubados, o sombreamento de arquivos (file shadowing) pode ser realizado. O sombreamento de arquivos, também conhecido como espelhamento de dados, é o processo de produzir cópias de todo o conteúdo transferido por meio de dispositivos USB e armazená-lo em um compartilhamento de rede acessível apenas a usuários com credenciais delegadas pelo administrador. Se, em algum momento, os dados em movimento se tornarem vulneráveis a ameaças externas, as cópias sombra (shadow copies) de documentos críticos podem ser revisadas para ajudar a definir estratégias de correção que podem reduzir significativamente o tempo de inatividade e preservar o valor da marca.

A proteção de dados em movimento pode ser implementada pelo Device Control Plus

O Device Control Plus da ManageEngine é uma solução abrangente de segurança de arquivos e dispositivos que pode ser aproveitada para implementar facilmente todas as etapas mencionadas acima para proteger os dados em movimento. Após a conclusão da ação de arquivo, a operação deve ser registrada e os dados de auditoria devem ser disponibilizados para uma análise fácil.

A combinação integrada de recursos, como rastreamento e sombreamento de arquivos, pode ajudar os administradores a estabelecer um controle flexível, mas abrangente, sobre as operações de arquivos, além de ajudá-los a aplicar protocolos para gerenciar e proteger efetivamente todos os dados que trafegam dentro ou além dos limites da rede.

Baixe um teste gratuito de 30 dias e comece a proteger todos os dados em movimento essenciais da sua organização.