Utilize a plataforma integrada de inteligência contra ameaças para impedir ameaças externas maliciosas

Uma ameaça externa refere-se ao risco de uma empresa ser explorada por uma fonte externa usando malware, worms, e-mails de phishing e credenciais roubadas. Principalmente motivados por ganhos financeiros, os agentes de ameaças externas tentam roubar dados confidenciais que residem em uma rede e vendê-los na dark web ou usá-los para derrubar a empresa lançando ataques de ransomware ou de negação de serviço (DoS).

O Log360 examina automaticamente a rede em busca de indicadores de comprometimento associados a ameaças externas e ativa os fluxos de trabalho configurados para conter a ameaça em seus estágios iniciais. A plataforma integrada de inteligência contra ameaças da solução ajuda a correlacionar os feeds de ameaças com as atividades da rede para identificar efetivamente as açoes mal-intencionadas nas instalações da rede.

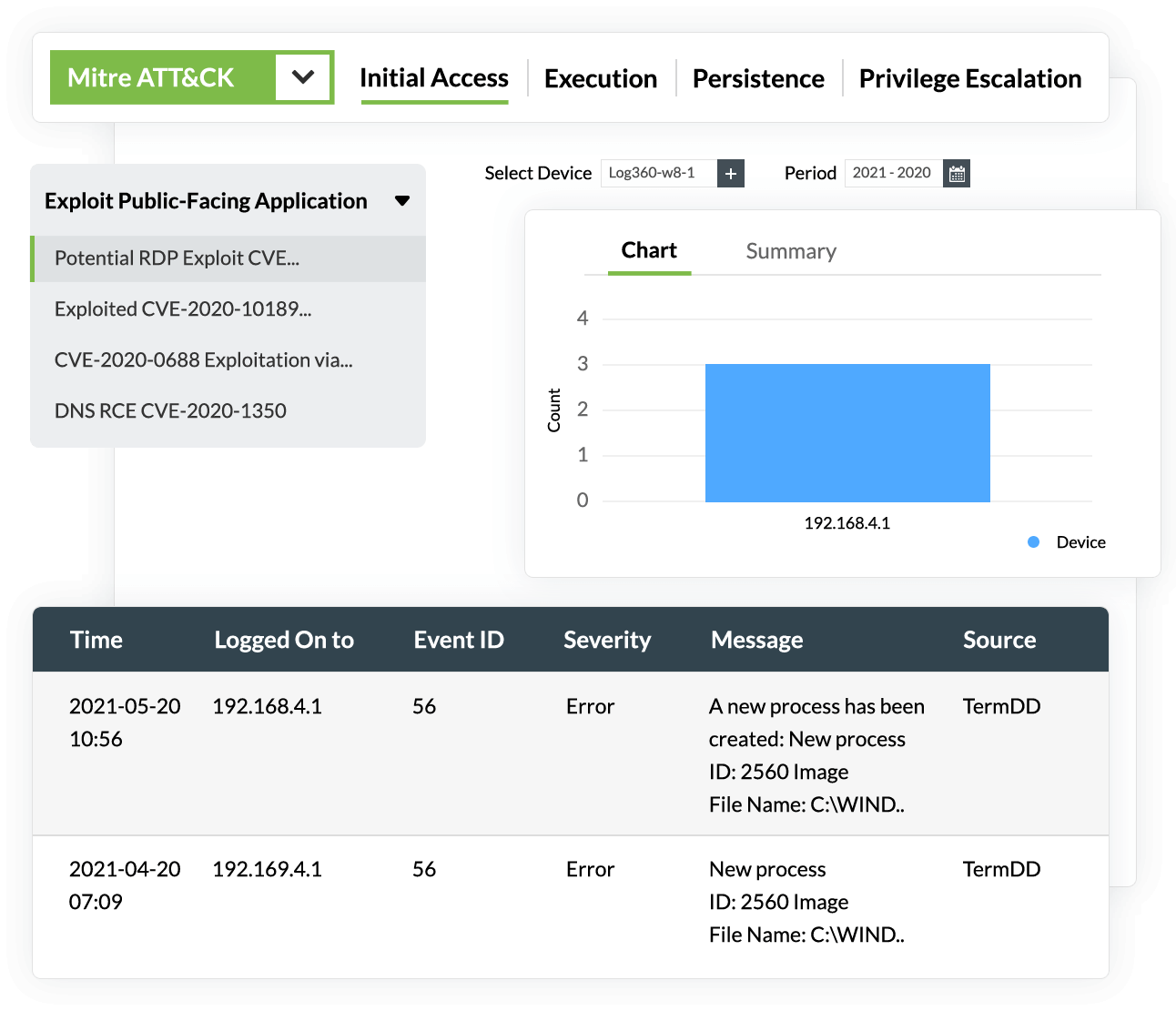

Bloqueie as explorações de recursos voltados para o público

Os pontos fracos em estações de trabalho, servidores e aplicativos voltados para a Internet são frequentemente explorados por agentes de ameaças externas para obter um ponto de apoio na rede corporativa. O Log360 ajuda a monitorar os registros desses recursos essenciais para detectar comportamentos anormais que possam indicar tentativa de exploração ou exploração bem-sucedida. Seu mecanismo de análise de segurança em tempo real, que usa a estrutura MITRE ATT&CK, fornece insights sobre tentativas de ataque por injeção de SQL, possíveis explorações do Remote Desktop Protocol, execuções remotas de código e muito mais.

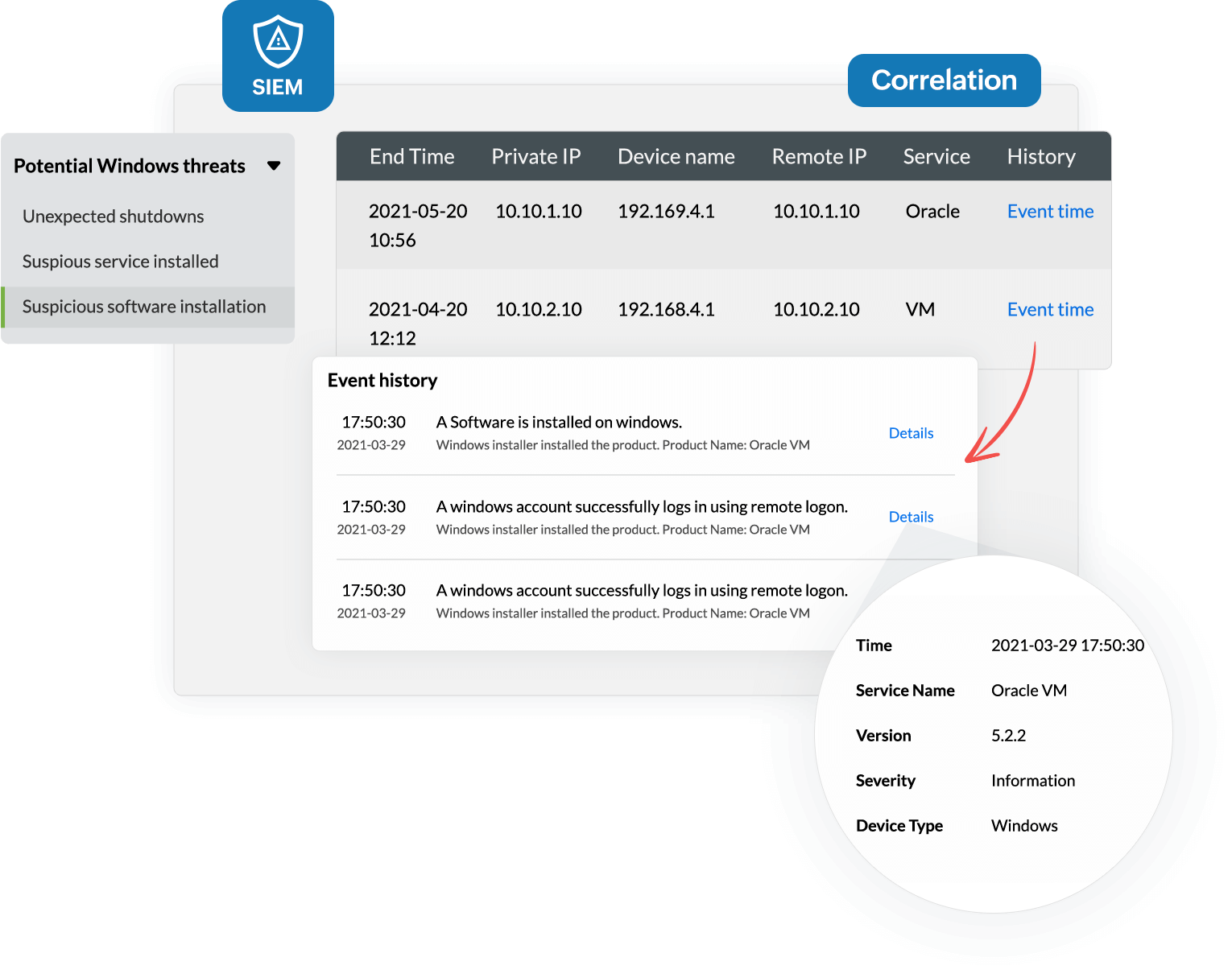

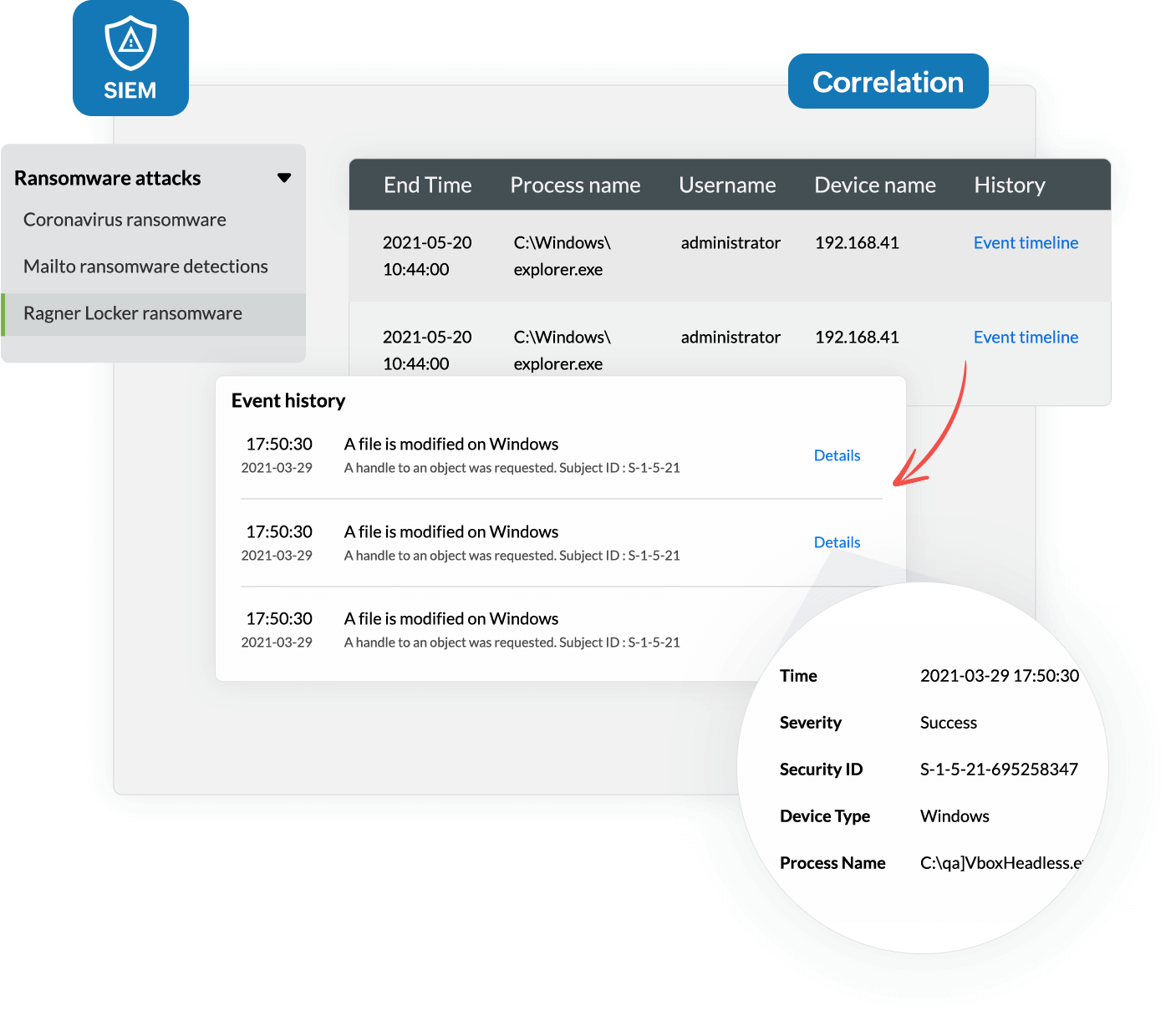

Detectar processos não autorizados

Qualquer coisa, desde malware até ferramentas de hackers usadas para roubar credenciais, pode ser considerada um processo não autorizado. O Log360 detecta automaticamente softwares, serviços e processos mal-intencionados executados em endpoints de estações de trabalho e servidores. A linha do tempo do incidente fornece todos os eventos associados ao endpoint e à conta de usuário comprometidos. Você pode minimizar os danos investigando primeiro a causa e depois eliminando esses processos maliciosos usando regras de fluxo de trabalho. O Log360 não apenas detecta esses processos, mas também ajuda a conter a disseminação de ataques de ransomware.

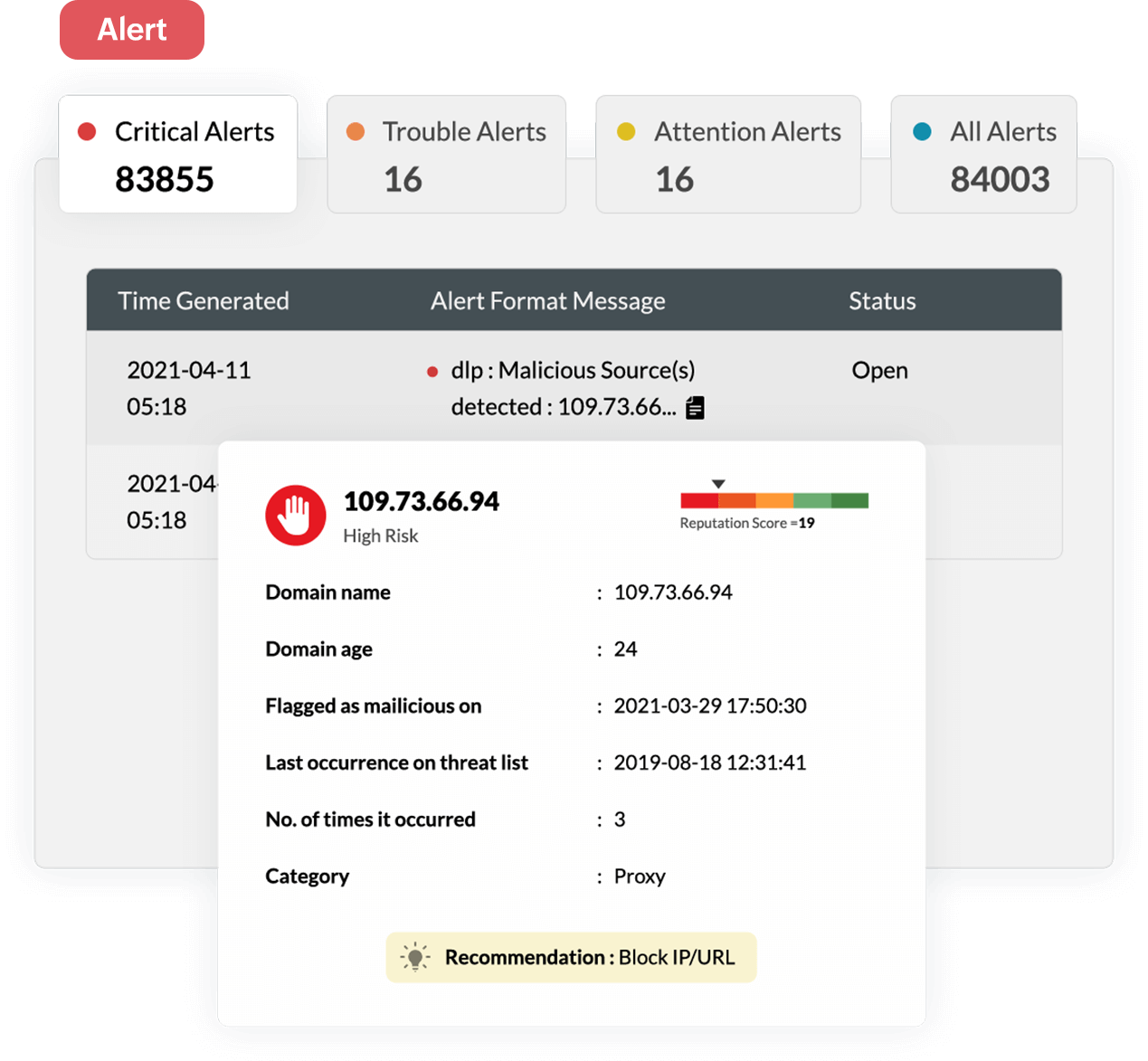

Identificar e eliminar fontes maliciosas

A detecção de ameaças externas é difícil devido à sua natureza dinâmica. A plataforma de inteligência contra ameaças do Log360 é enriquecida continuamente com feeds de ameaças contextuais e oferece visibilidade total das ameaças à segurança de sua empresa. Com a análise avançada de ameaças da solução, você pode obter insights sobre as fontes de ameaças (IPs, domínios e URLs maliciosos) que estão tentando estabelecer conexões com a sua rede, os tipos de ameaças (phishing, ataques de malware e outros) e o curso recomendado de correção. O Log360 associa uma pontuação de reputação a cada fonte mal-intencionada para ajudar a tornar a triagem de ameaças mais eficiente.

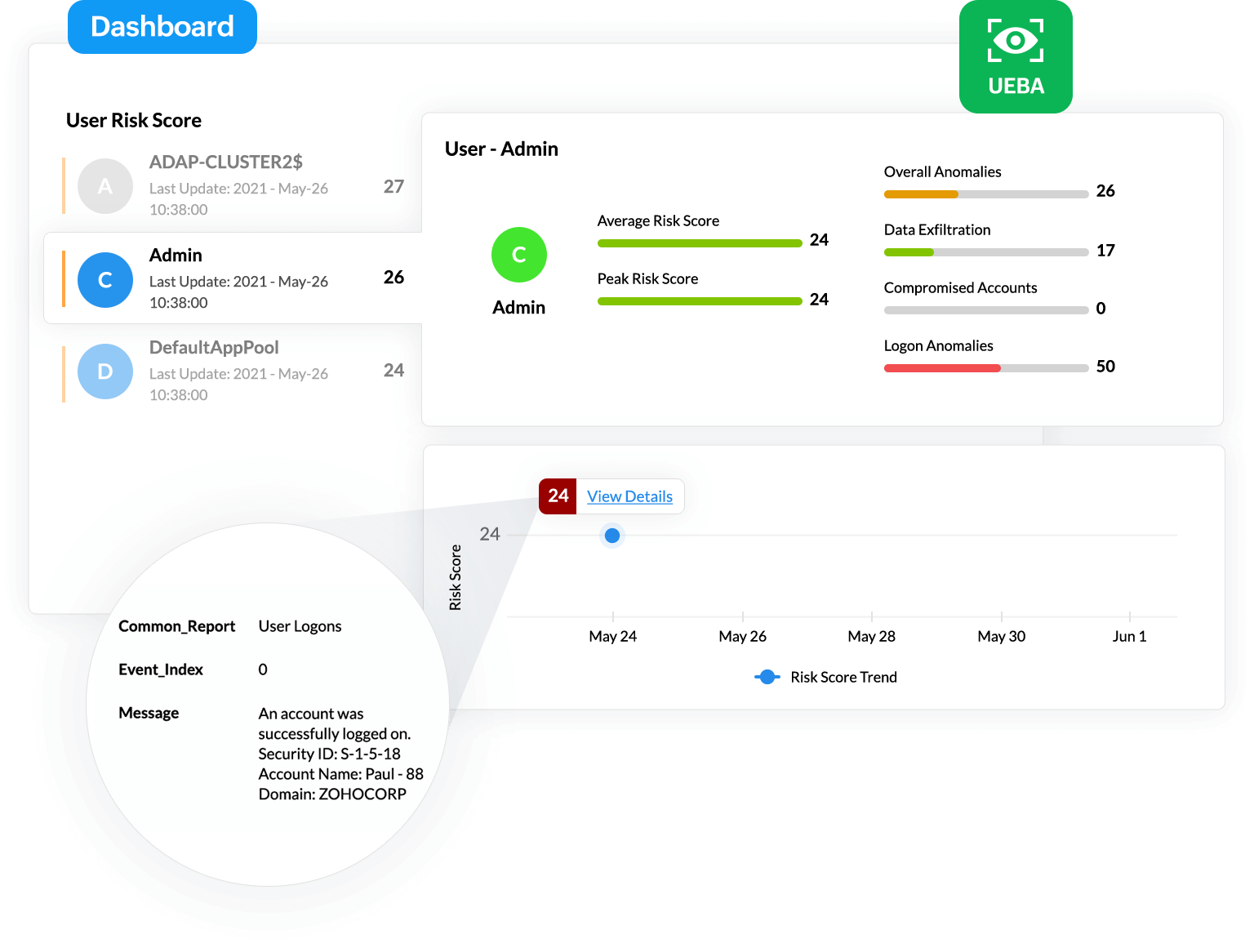

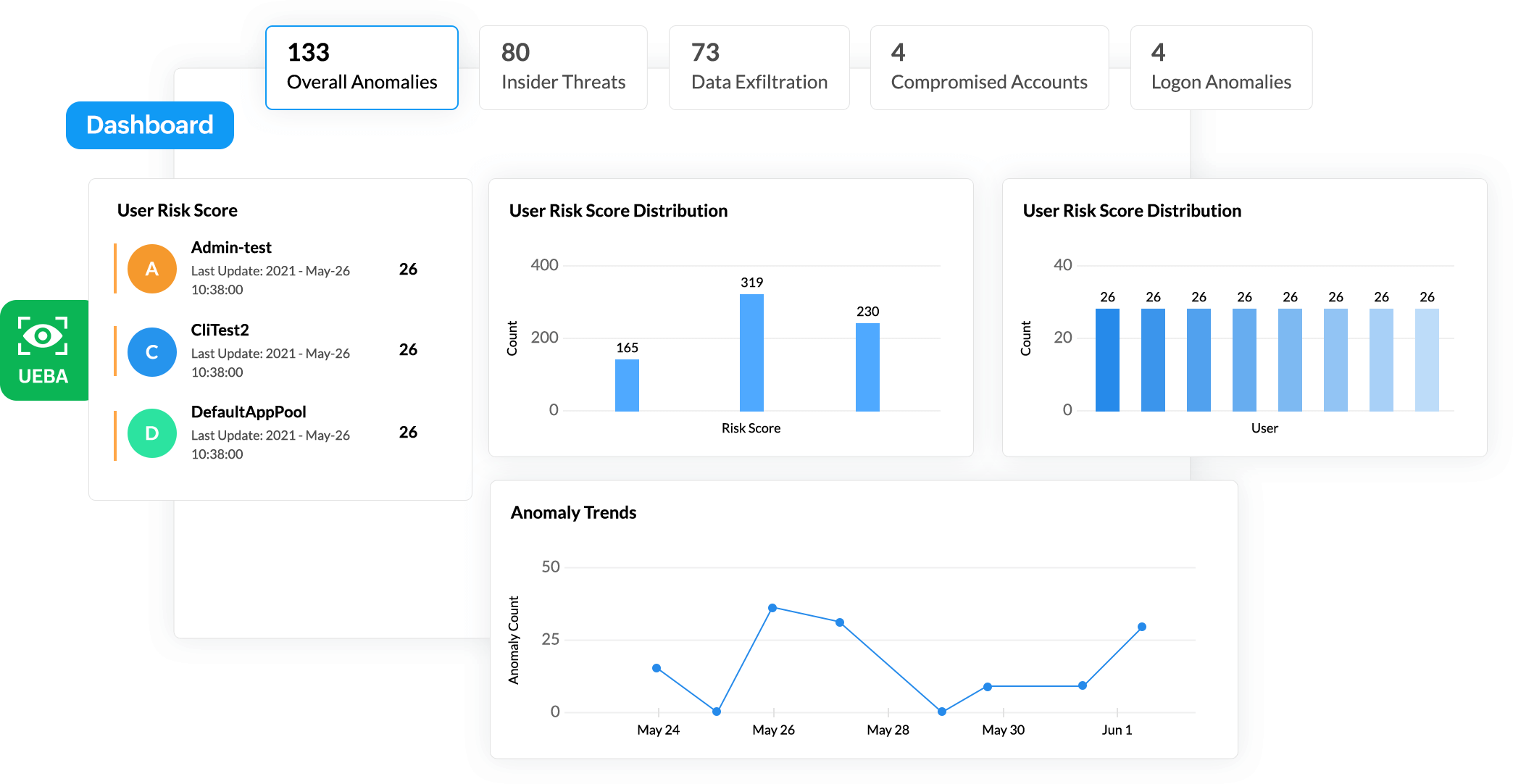

Detectar o comprometimento de contas de usuários

O comprometimento bem-sucedido de contas de usuários com acesso privilegiado pode causar danos substanciais sem acionar os alarmes comuns associados a ataques externos. O Log360 detecta o comprometimento de contas de usuários com a análise de comportamento de usuários e entidades (UEBA) baseada em sua machine learning (ML). O módulo de gerenciamento de risco integrado e dinâmico do Log360 associa pontuações de risco a cada atividade do usuário para detectar com precisão contas de usuários comprometidas. Quanto maior a pontuação de risco, maior a ameaça que a conta do usuário representa para a rede. Com essas informações, é possível tomar medidas imediatas de correção, como desativar contas de usuários com o módulo de fluxo de trabalho de incidentes.

Descubra ataques de ransomware

Os ataques de ransomware são populares entre os atacantes externos devido às suas taxas de sucesso. O Log360 protege os dados confidenciais contra ataques de ransomware, fornecendo notificações em tempo real sobre eventos de segurança que podem se transformar em um ataque de ransomware. Os profissionais de segurança podem investigar e responder rapidamente a essas ameaças com cronogramas de incidentes, investigação forense e regras de fluxo de trabalho automatizadas. Com o Log360, você pode intervir nos estágios iniciais dos ataques de ransomware e impedi-los antes que se espalhem.

Interceptação de ameaças persistentes avançadas

As ameaças persistentes avançadas (APTs) são ataques direcionados lançados por hackers altamente qualificados. Esses invasores se infiltram na rede com táticas e técnicas sofisticadas e se movem lateralmente na rede por longos períodos para evitar a detecção. As APTs são mais difíceis de detectar porque a intrusão, o movimento lateral e a exfiltração podem escapar das técnicas de detecção tradicionais.

As abordagens defensivas modernas, como a UEBA baseada em ML, podem ajudar a descobrir essas técnicas com precisão. O módulo UEBA do Log360 detecta APTs em diferentes estágios por meio de atividades anormais, como tráfego de rede irregular, logins incomuns, acessos a recursos suspeitos e muito mais. Com os relatórios de investigação detalhados do Log360, em que cada atividade é vinculada a uma pontuação de risco, um analista de segurança pode rastrear melhor as etapas dos invasores e detê-los antes que causem danos.