Echtzeit-Sicherheitsüberwachung

Auf dieser Seite

- Was ist Echtzeit-Sicherheitsüberwachung?

- Wie hilft eine SIEM-Lösung?

- Why are monitoring solutions imperative?

Das Verständnis der umfangreichen und komplexen Netzwerkumgebung ist keine leichte Aufgabe. Es erfordert kontinuierliche Beobachtung, eingehende Analyse und schnelle Reaktionen auf Unregelmäßigkeiten.

Aus diesem Grund ist ein Echtzeit-Tool zur Überwachung der Cybersicherheit ein wesentlicher Bestandteil der IT-Sicherheitsstrategie jedes Unternehmens. Cyberangriffe und Compliance-Vorschriften sind die beiden Haupttreiber für die IT-Sicherheit. Datenverstöße und die Nichteinhaltung von regulatorischen Standards können Ihr Unternehmen ein Vermögen kosten. Die Bedrohungen für Unternehmen werden immer raffinierter und können monatelang unentdeckt bleiben. Aus diesem Grund ist es wichtig, ständig wachsam zu sein und geeignete Sicherheitslösungen zu implementieren.

Die Cybersicherheitsüberwachung bietet vollständige Transparenz über die Vorgänge in Ihrem Netzwerk. Sie fungiert als erste Verteidigungslinie gegen Sicherheitsbedrohungen und ermöglicht es Unternehmen, Risiken proaktiv zu managen und effizient auf potenzielle Bedrohungen zu reagieren.

Was ist Echtzeit-Sicherheitsüberwachung?

Echtzeit-Sicherheitsüberwachung bedeutet die kontinuierliche Überwachung und Analyse des Datenverkehrs und der Aktivitäten im Netzwerk eines Unternehmens, um potenzielle Sicherheitsbedrohungen zu erkennen, zu melden und darauf zu reagieren, sobald sie auftreten.

Anstatt regelmäßig Protokolle oder Berichte zu überprüfen, bietet die Echtzeitüberwachung sofortige Einblicke in Sicherheitsereignisse und ermöglicht so eine schnellere Reaktion zur Schadensbegrenzung.

Die Echtzeit-Sicherheitsüberwachung umfasst:

- Erfassung und Speicherung von Protokolldaten von Netzwerkgeräten.

- Echtzeit-Überwachung und Warnung bei kritischen Ereignissen, sobald diese auftreten.

- Regelmäßige Durchführung von Schwachstellenscans, um potenzielle Sicherheitslücken zu identifizieren.

- Korrelation der gesammelten Daten, um Anomalien und Angriffsmuster zu identifizieren.

- Durchführung forensischer Analysen zu Echtzeit- und historischen Ereignissen.

- Nachverfolgung von Compliance-Anforderungen.

Diese Aktivitäten werden als Security Information and Event Management (SIEM) bezeichnet, und für ein effektives SIEM ist häufig eine Lösung erforderlich.

Über diesen Explainer: Die Einhaltung gesetzlicher Vorschriften erfordert eine kontinuierliche Überwachung und Berichterstattung. Erfahren Sie in unserer Expertenreihe zu den Themen Was ist SIEM und SIEM-Tools, wie SIEM Unternehmen dabei hilft, für Prüfungen gerüstet zu sein.

Wie hilft eine SIEM-Lösung?

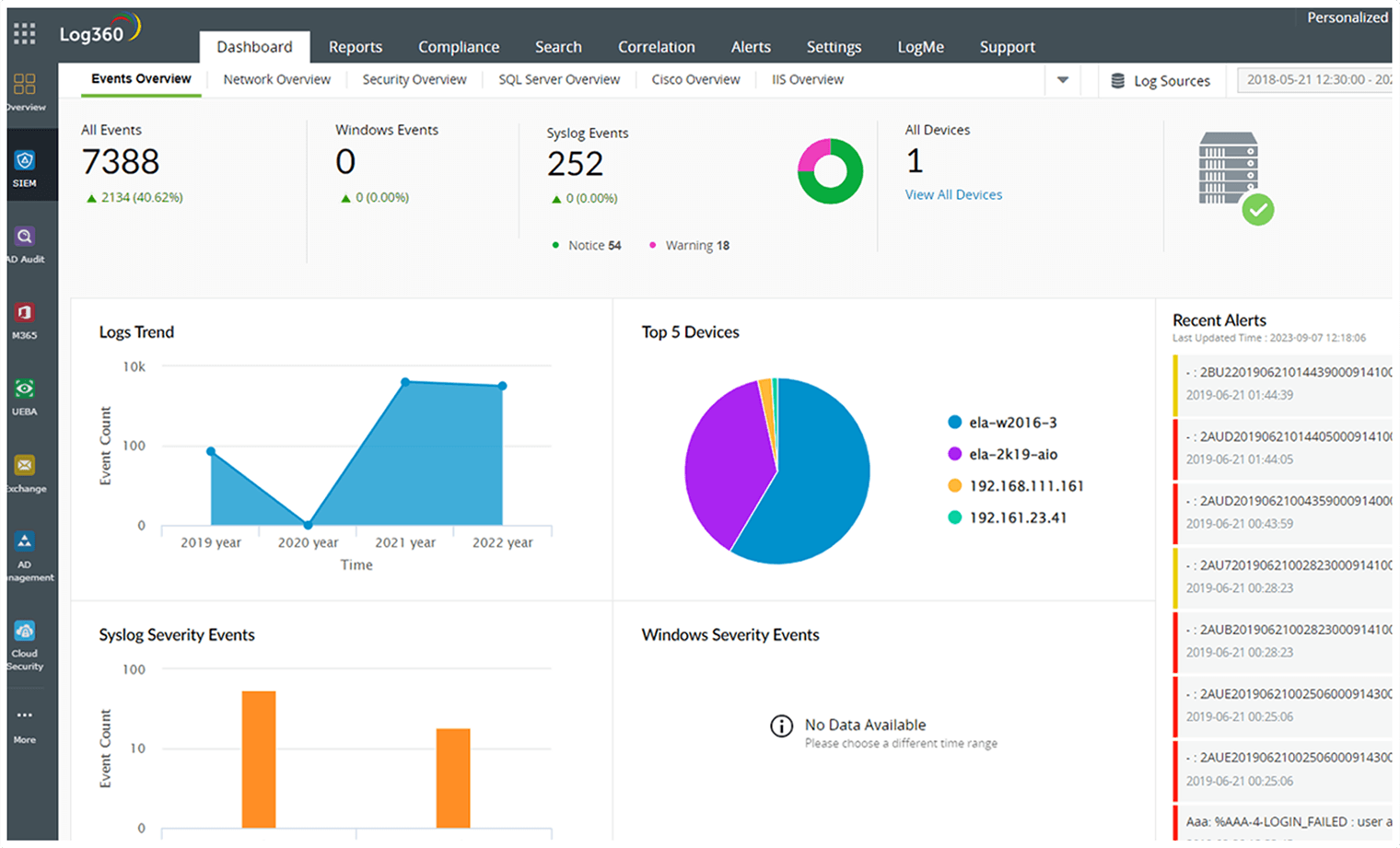

Eine SIEM-Lösung bietet Echtzeitanalysen und Warnmeldungen für Sicherheitsereignisse. Dies wird durch anpassbare Dashboards erreicht, die Diagramme, Grafiken und Berichte auf benutzerfreundliche Weise anzeigen. So können Sie Cyberangriffe abwehren, indem Sie Netzwerkereignisse besser verstehen und bei verdächtigen Aktivitäten alarmiert werden.

SIEM-Lösungen erleichtern dies durch Datenaggregation, Korrelation, Analyse, Warnmeldungen und forensische Analysen. Außerdem nutzen sie fortschrittliche Threat Intelligence, um diese Bedrohungen besser zu verstehen. Die Rahmenwerke für die Vorfallsreaktion helfen Benutzern, auf Sicherheitsvorfälle zu reagieren, indem sie Warnmeldungen ausgeben und automatisierte Workflows ausführen, wodurch Unternehmen die Intensität der Angriffe reduzieren können. Diese Funktionen machen SIEM-Lösungen für die Echtzeit-Sicherheitsüberwachung unverzichtbar.

- Protokollverwaltung

- Alerts and incident

response - Compliance

- Comprehensive

reports - Correlation

Engine

Protokollverwaltung

Transform raw logs into visually intuitive dashboards for easy data interpretation.

Get a clear visibility of all events, alerts, and their details directly from the overview dashboard.

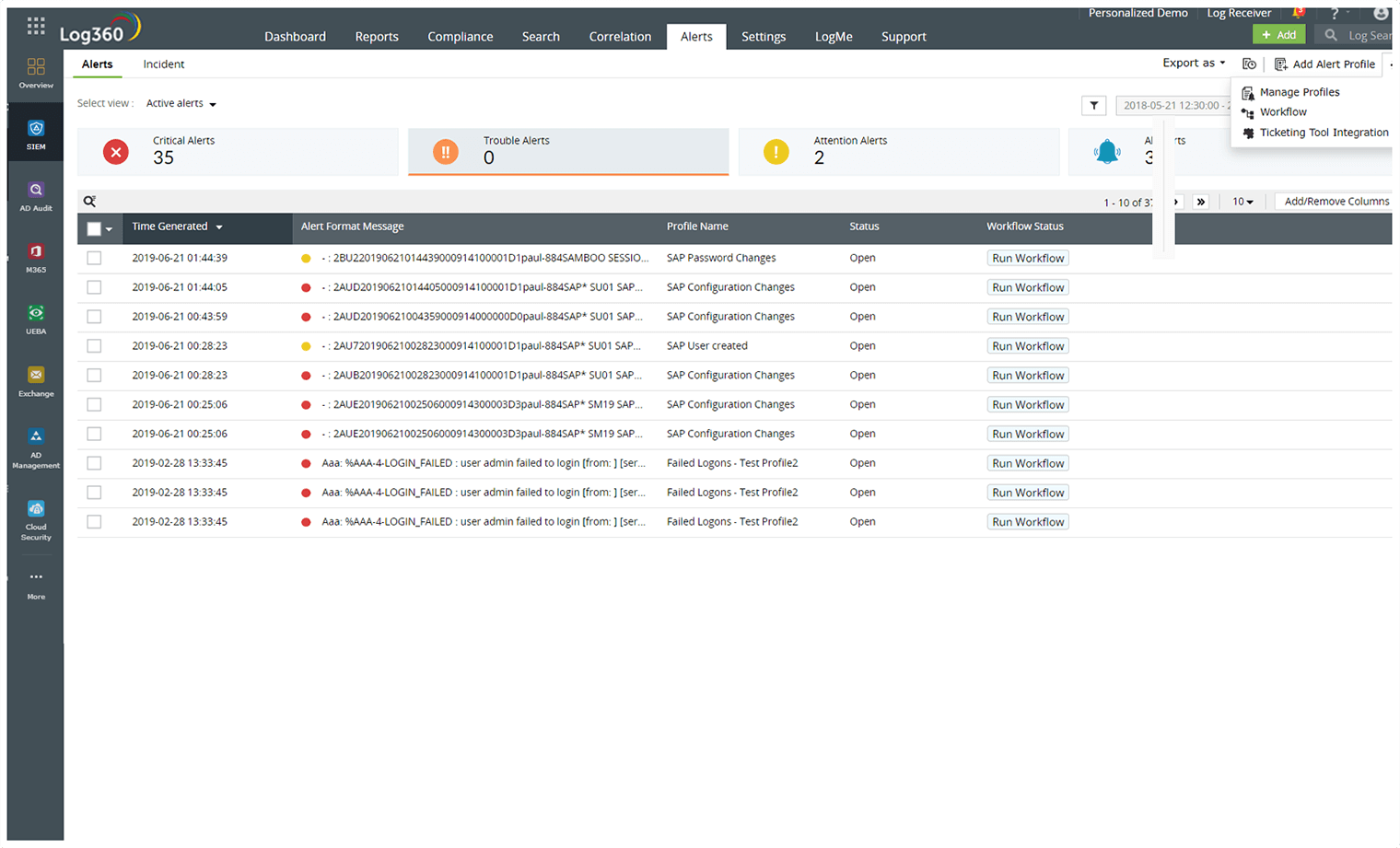

Alerts and incident response

Seamlessly Create and manage workflows to initiate predefined activities upon specific alert detection.

Automate alerting about security events when an incident is detected.

View a detailed breakdown of all your incidents, their current statuses, and associated categories.

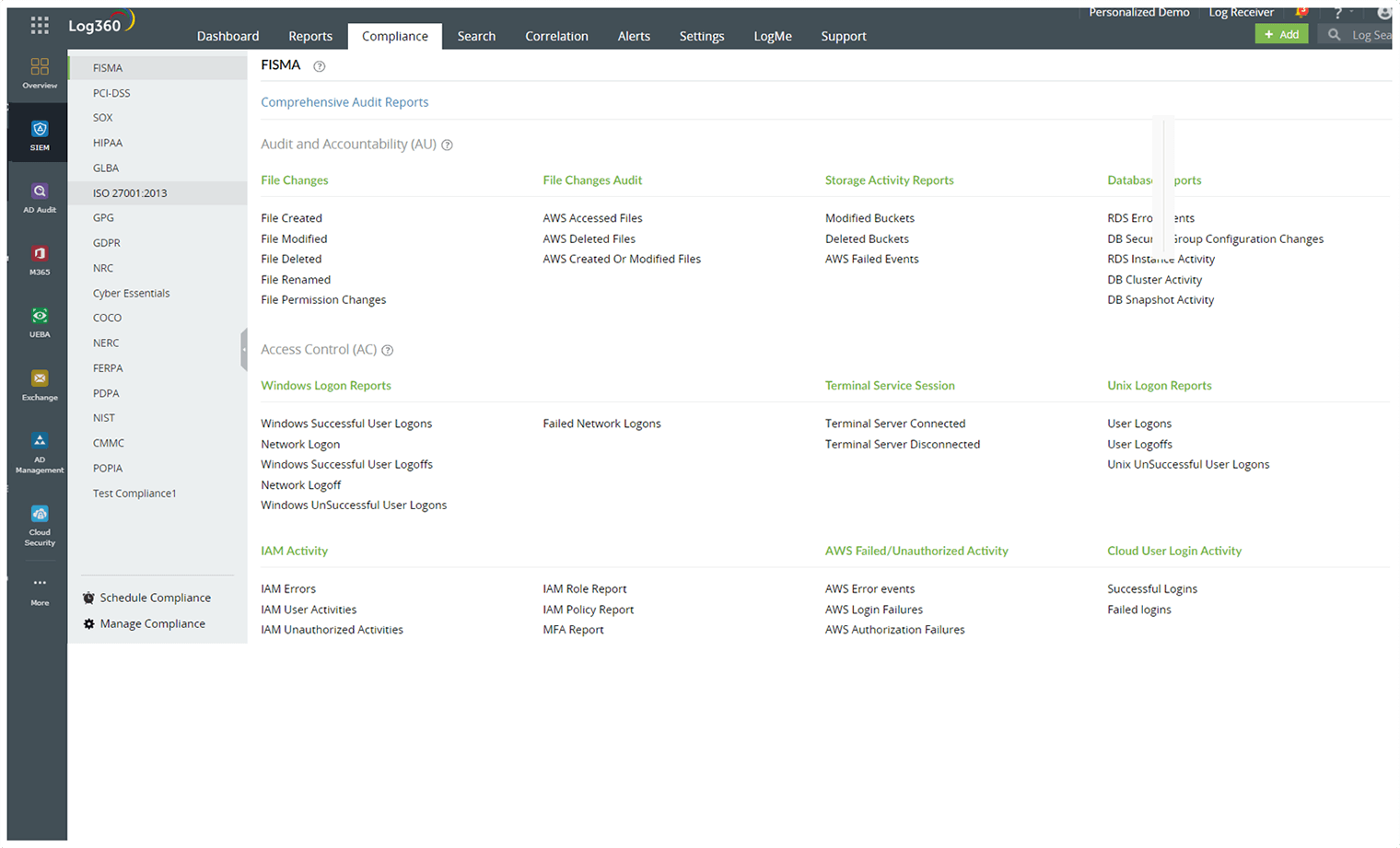

Compliance

Generate predefined compliance reports for prominent IT regulatory mandates.

Set up your compliance reports to be generated on a schedule that fits your organization's needs.

Customize additional compliance reports to align with your organizational demands.

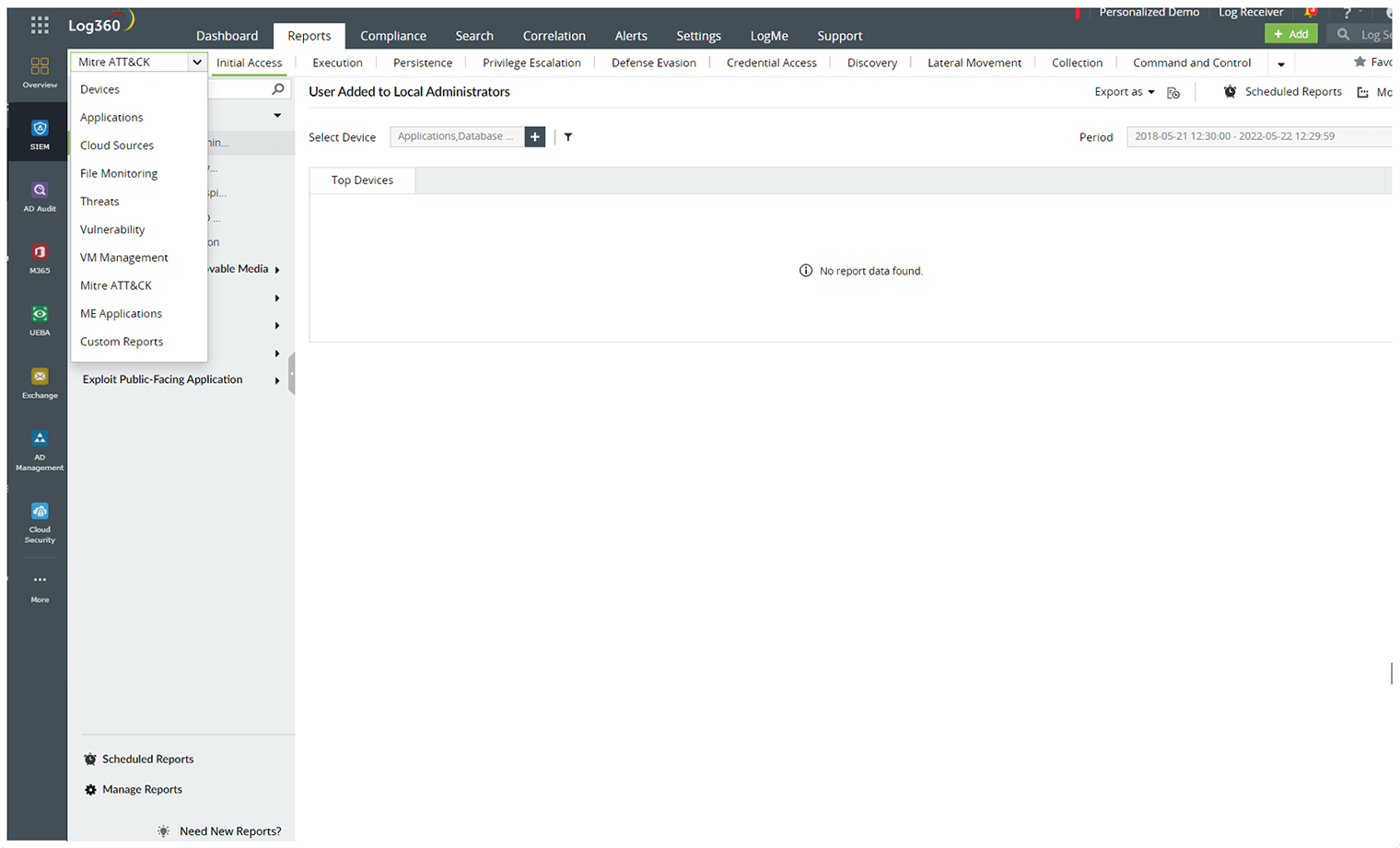

Comprehensive reports

Customize your own reports here to meet specific requirements.

Utilize MITRE tactic reports for enhanced threat detection and response, all aligned with the renowned ATT&CK framework.

Find specific reports from different log sources and application for a wide network visibility.

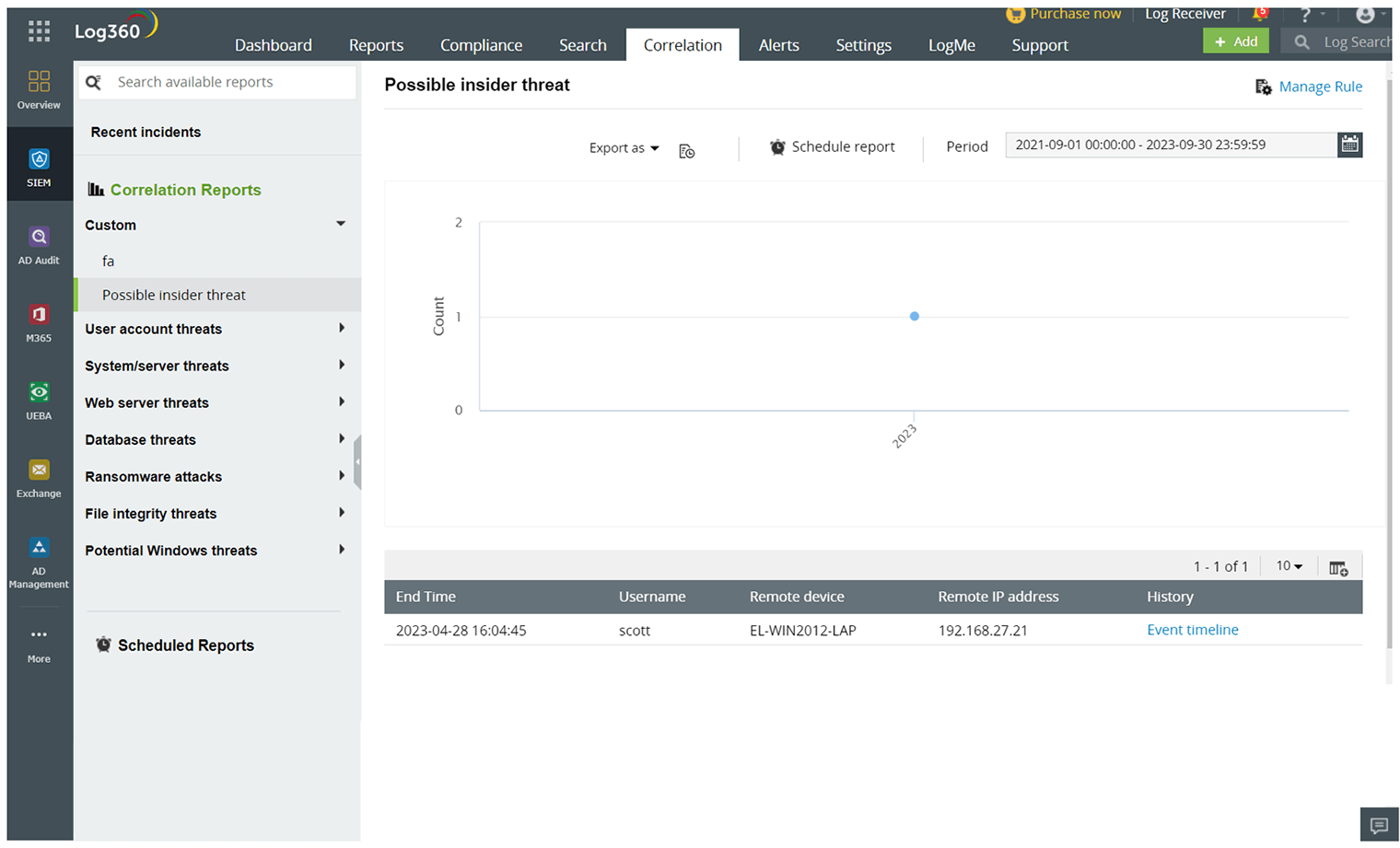

Correlation Engine

Create a manage all your latest correlation rules for improved threat detection.

Leverage correlation reports specifically designed to help you detect prominent attack patterns.

Have a singular, unified place to view all your most recent incidents for efficient management.

- Protokollverwaltung:

Die Lösung erleichtert die Protokollverwaltung, indem sie Netzwerkprotokolle in Echtzeit zentral sammelt, speichert und archiviert.

- Korrelations-Engine:

Die Lösung kann potenzielle Bedrohungen in Echtzeit identifizieren, indem sie Netzwerkaktivitäten mit bekannten Angriffsmustern oder anomalen Mustern vergleicht und korreliert.

- Threat Intelligence-Feeds:

Echtzeit-Überwachungslösungen lassen sich in Threat Intelligence-Dienste integrieren und aktualisieren ihre Datenbanken mit den neuesten Bedrohungsindikatoren, um die Erkennungsfähigkeiten zu verbessern.

- Echtzeit-Sicherheitsanalysen:

Intuitive Echtzeit-Dashboards zeigen eine visuelle Darstellung der Netzwerkaktivitäten und bieten mit Warnmeldungen und sofort verfügbaren Berichten einen sofortigen Einblick in die aktuelle Sicherheitslage.

- Automatisierte Vorfallsreaktion:

Wenn eine potenzielle Bedrohung erkannt wird, können Echtzeit-Überwachungslösungen vordefinierte Schutzmaßnahmen ergreifen. Dazu gehört das automatische Starten einer Reihe vordefinierter Workflows, die darauf ausgelegt sind, der Bedrohung entgegenzuwirken, wie z. B. das Blockieren bösartiger IP-Adressen und vieles mehr.

- Sofortige Warnmeldungen::

Neben dem Ergreifen vordefinierter Schutzmaßnahmen sendet das System bei der Erkennung verdächtiger oder nicht autorisierter Aktivitäten sofort Warnmeldungen an das Sicherheitspersonal oder andere benannte Stellen.

- Compliance und Regulierung:

Branchen unterliegen zwangsläufig Vorschriften, die eine kontinuierliche Überwachung erfordern, um die Sicherheit und den Datenschutz zu gewährleisten. Echtzeitüberwachung unterstützt das Compliance-Management und zielt darauf ab, den Prüfungsprozess zu vereinfachen, Sicherheitsrisiken zu minimieren und Unternehmen die Nachweisführung zu erleichtern.

Warum sind Überwachungslösungen unerlässlich?

- In einer Welt, in der Datenverstöße regelmäßig Schlagzeilen machen, hat die Gewährleistung der Sicherheit eines Unternehmens höchste Priorität. Dies sorgt für einen stabilen Arbeitsablauf und minimiert die Möglichkeit, von böswilligen Akteuren angegriffen zu werden.

- Der Schutz von Benutzerdaten, ein Teilbereich des Netzwerkschutzes, ist ebenfalls zu einem unverzichtbaren Bestandteil der Aufrechterhaltung des Kundenvertrauens geworden. Durch die Einrichtung einer Echtzeitüberwachung senden Unternehmen ihren Benutzern die Botschaft, dass ihre Daten ernst genommen und rund um die Uhr geschützt werden.

- Unternehmen müssen in Bezug auf ihre Sicherheit proaktiv sein. Die Echtzeitüberwachung erleichtert eine proaktive Haltung, indem sie ständig nach Schwachstellen und potenziellen Bedrohungen sucht und es Unternehmen ermöglicht, diese zu beheben, bevor sie ausgenutzt werden können.

- Die Einrichtung von Tools zur Überwachung der Cybersicherheit erfordert zwar eine Anfangsinvestition, aber der ROI kann Unternehmen langfristig erhebliche Kosten einsparen. Unternehmen können finanzielle Strafen, rechtliche Probleme und Reputationsschäden vermeiden, indem sie größere Datenverstöße verhindern oder deren Auswirkungen minimieren.

- SIEM-Lösungen sorgen für die Sicherheit Ihres Unternehmens, indem sie Daten analysieren, Warnmeldungen senden und Ihnen helfen, schnell zu reagieren. Es ist, als hätten Sie Ihr Netzwerk rund um die Uhr im Blick und würden Bedrohungen sofort erkennen, sobald sie auftreten.