- Home

- SIEM capabilities

- SOAR

- Incident response

Beschleunigen Sie die Reaktion auf Vorfälle mit Log360

Seien Sie Angreifern immer einen Schritt voraus, indem Sie Sicherheitsvorfälle mithilfe von Log360, einer einheitlichen SIEM-Lösung, sofort erkennen und darauf reagieren.

Die Reaktion auf Vorfälle bezieht sich auf die Schritte, die von einem Sicherheitskontrollzentrum unternommen werden, um einen Cyberangriff zu erkennen und darauf zu reagieren, den möglicherweise verursachten Schaden einzudämmen und zu verhindern, dass ähnliche Angriffe in Zukunft erneut stattfinden. Angreifer nutzen die Zeit, die ein Sicherheitsteam benötigt, um schädliche Aktivitäten in ihrem Netzwerk zu entdecken: Je mehr Zeit das Sicherheitsteam benötigt, um eine Sicherheitsverletzung zu erkennen und darauf zu reagieren, desto teurer ist es für das Unternehmen, sich von dem Cyberangriff zu erholen.

Ein effektiver Plan zur Reaktion auf Vorfälle kann einer Organisation dabei helfen, Sicherheitsvorfälle schnell zu erkennen, zu untersuchen und darauf zu reagieren, wodurch Datenexfiltration und irreversibler Schaden für den Ruf der Organisation vermieden werden.

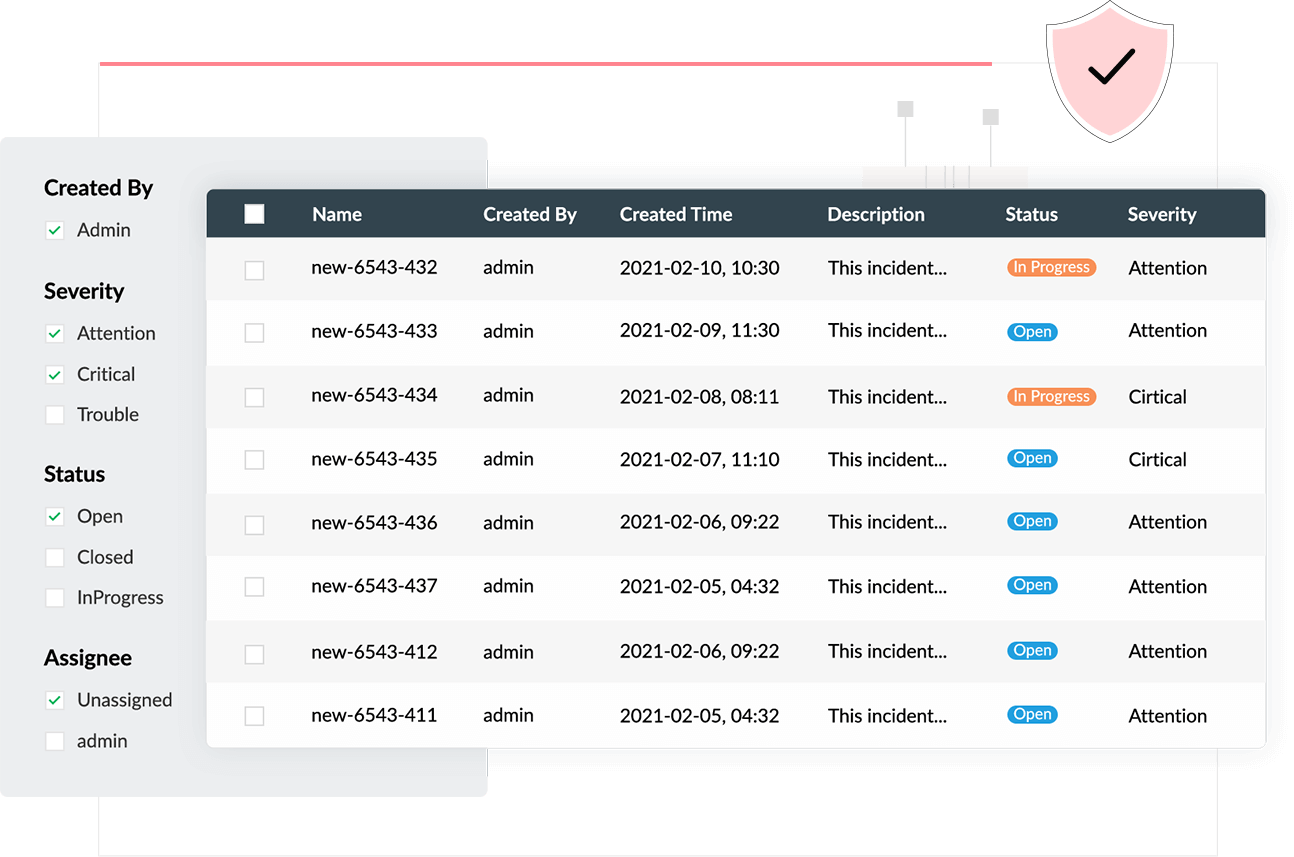

Ein intuitives Dashboard für Sicherheitsvorfälle

Erhalten Sie über das Ereignis-Dashboard von Log360 detaillierte Informationen zu jedem Sicherheitsvorfall im Netzwerk. Mit nach Priorität und Quelle sortierten Sicherheitsvorfällen hilft Ihnen Log360, jeden Sicherheitsvorfall von der Erkennung bis zur Lösung im Auge zu behalten.

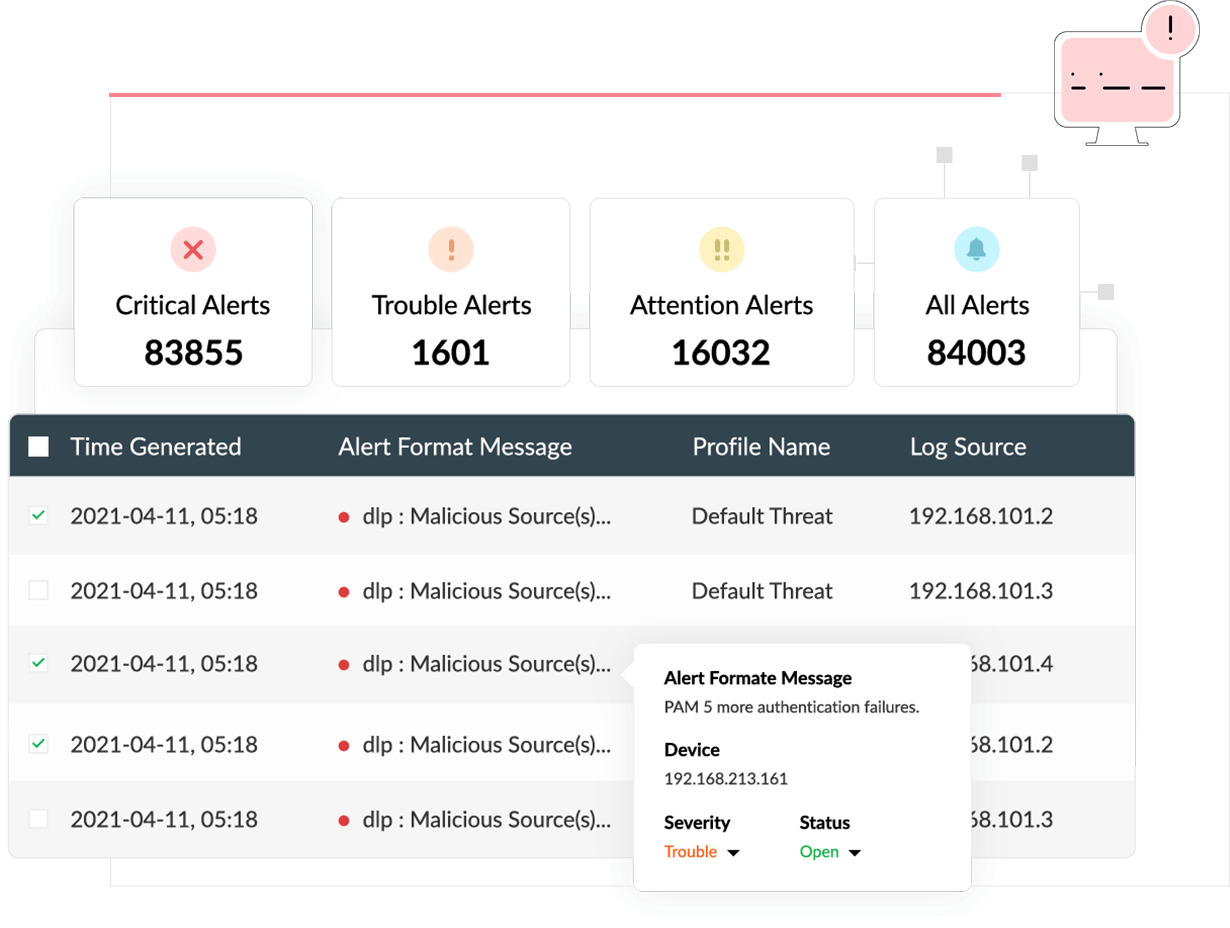

Echtzeit-Warnmeldungen und -Benachrichtigungen

Lassen Sie sich sofort per E-Mail oder SMS benachrichtigen, wenn im Netzwerk Ihres Unternehmens ein Sicherheitsvorfall auftritt. Log360 enthält mehr als 1.000 vordefinierte Warnkriterien, die eine Vielzahl von Sicherheitsanwendungsfällen abdecken. Da die Warnungen in drei Schweregrade unterteilt sind – Achtung, Störung und Kritisch – können Sie Vorfälle mit hohem Risiko priorisieren und Bedrohungen schneller beheben. Mit Log360 können Sie auch neue Warnprofile erstellen und an Ihre Anforderungen anpassen.

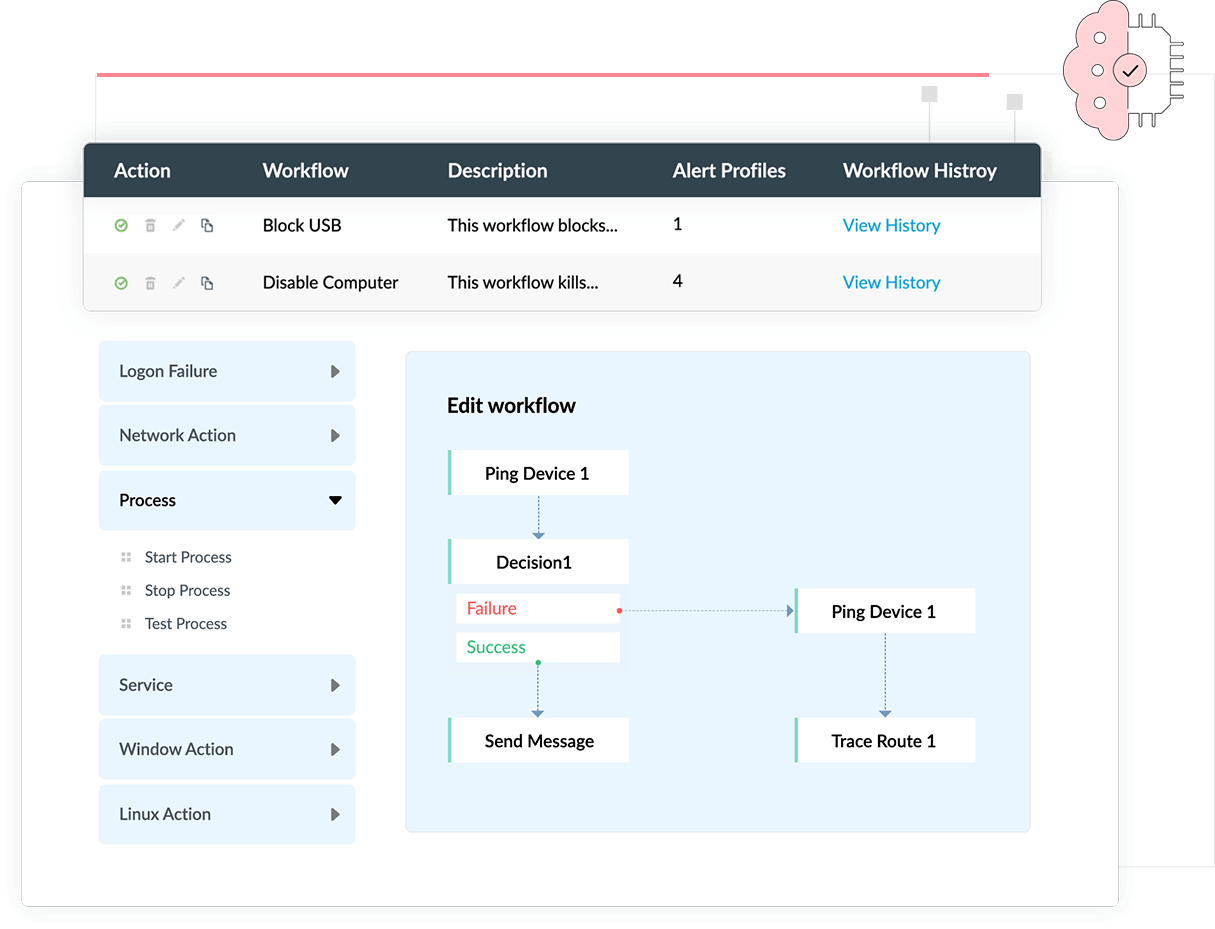

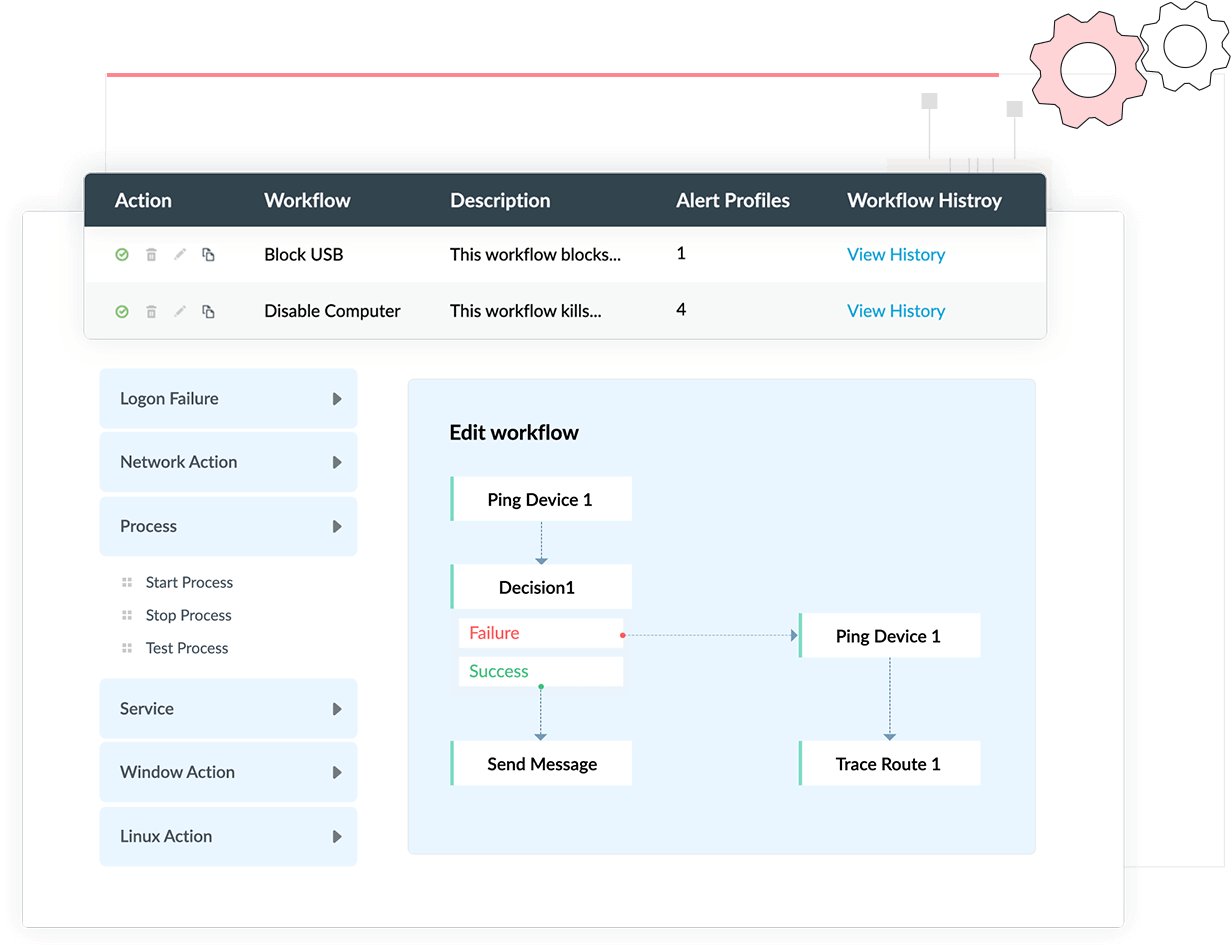

Automatisierte Workflows zur Reaktion auf Vorfälle

Log360 bietet die Möglichkeit, benutzerdefinierte Workflows mithilfe einer einfachen Drag-and-Drop-Oberfläche zu erstellen, um die Auswirkungen von Cyberangriffen zu minimieren. Diese Vorfall-Workflows werden automatisch ausgelöst, wenn eine Warnung ausgegeben wird, und dienen als sofortige Reaktion auf einen Sicherheitsvorfall, bevor der Sicherheitsadministrator eingreift. Sie können reaktive Maßnahmen wie das Herunterfahren kompromittierter Geräte, das Deaktivieren von USB-Anschlüssen, das Ändern von Firewall-Regeln oder das Löschen kompromittierter Benutzerkonten automatisieren.

Workflows können auch in andere Anwendungen und Plattformen integriert werden, darunter

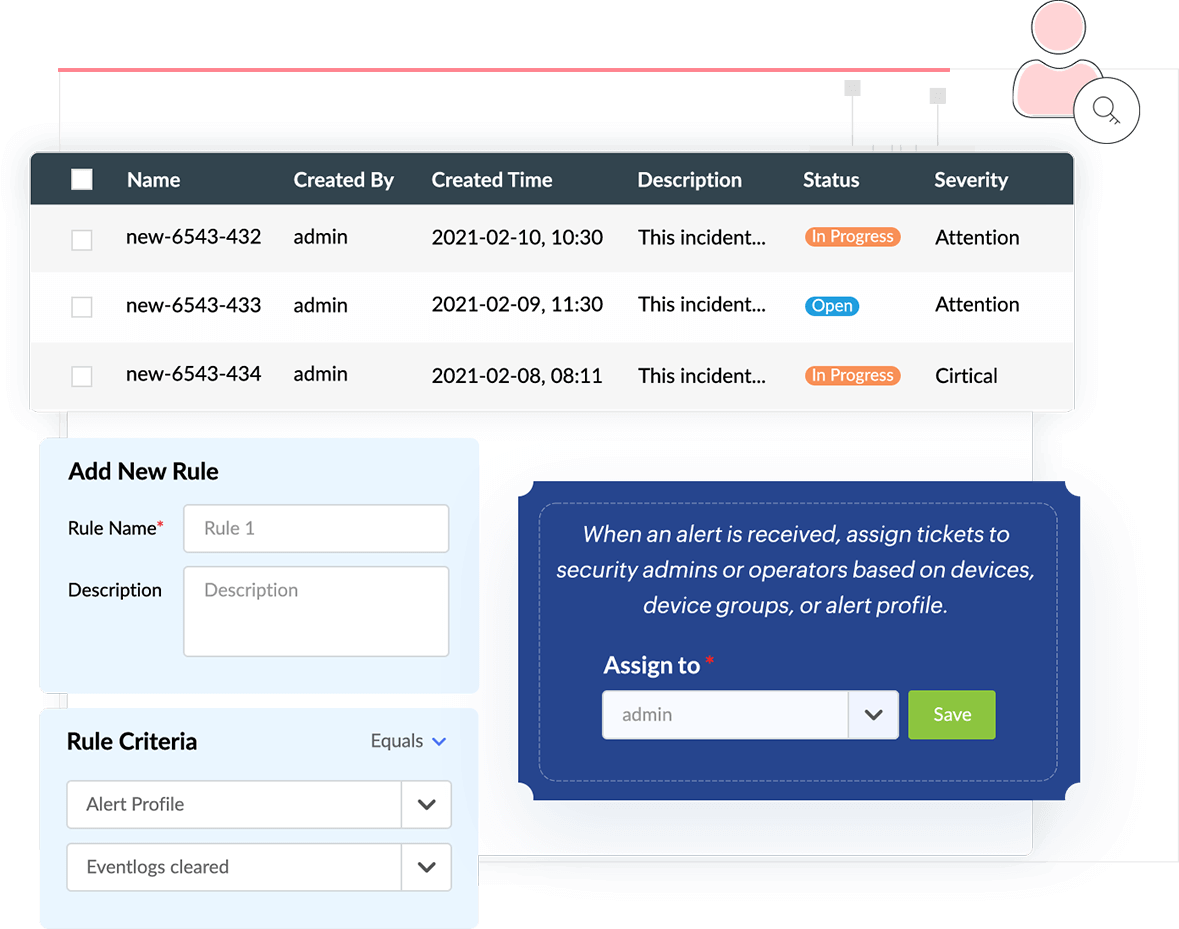

Automatische Ticketzuweisung

Log360 generiert automatisch Tickets, wenn eine Warnmeldung ausgelöst wird. Die Tickets werden dem entsprechenden Sicherheitsadministrator basierend auf dem Gerät oder der Gerätegruppe zugewiesen, das bzw. die die Warnmeldung ausgelöst hat. Sie können den Status des Tickets auch im Dashboard für Vorfälle verfolgen.

Integration mit Workflows externer Helpdesk-Tools

Neben der Möglichkeit, Tickets über die Log360-Konsole zu erstellen, können Sie Log360 auch in andere externe Helpdesk-Softwares integrieren, um bei Auslösung von Warnmeldungen automatisch Tickets zu erstellen. Das Ticket kann dann zur Lösung an einen geeigneten Sicherheitsadministrator in Ihrer Organisation weitergeleitet werden.

Log360 unterstützt die folgenden Helpdesk-Softwares:

Warum Log360 für die Reaktion auf Vorfälle wählen?

-

Sicherheitsanalysen

Gewinnen Sie mithilfe von mehr als 1.000 vordefinierten Berichten tiefe Einblicke in wichtige Netzwerkereignisse. Halten Sie außerdem IT-Vorschriften wie PCI DSS, HIPAA und die DSGVO ein, indem Sie die bereits vorhandenen, prüfungsbereiten Berichtsvorlagen von Log360 verwenden oder Ihre eigenen Vorlagen anpassen.

-

Erweiterte Threat Intelligence

Durch die Integration von Open-Source- und kommerziellen Bedrohungsfeeds kann die Threat-Intelligence-Plattform von Log360 die Erkennung von Vorfällen beschleunigen, indem sie in Echtzeit Warnmeldungen ausgibt, wenn eine böswillige IP-Adresse mit Ihrem Netzwerk interagiert.

-

Echtzeit-Ereigniskorrelation

Identifizieren Sie verschiedene Angriffsmuster in Ihrem Netzwerk mithilfe der leistungsstarken Log-Korrelations-Engine von Log360. Mit über 30 integrierten Korrelationsregeln und einem benutzerdefinierten Regelgenerator hilft Ihnen Log360, Netzwerkbedrohungen schnell zu erkennen.

-

Analyse des Verhaltens von Benutzern und Entitäten

Mit Hilfe von maschinellen Lernverfahren hilft Ihnen das UEBA-Modul von Log360, ungewöhnliches Verhalten im Netzwerk Ihres Unternehmens zu erkennen.