- Home

- SIEM capabilities

- SOAR

- Security orchestration

Sicherheitsorchestrierung mit Log360

Überwachen und analysieren Sie alle Systeme, Netzwerkgeräte und Sicherheitstools Ihrer Organisation über eine einzige Schnittstelle.

Integrieren, automatisieren und optimieren Sie Sicherheitsabläufe mit Log360

Um die IT-Infrastruktur eines Unternehmens vor Sicherheitsbedrohungen zu schützen, setzen Unternehmen zahlreiche Sicherheitstools ein. Diese Sicherheitstools müssen integriert werden, um sie effektiv zu verwalten und die Effizienz der Sicherheitsabläufe zu steigern. Sicherheitsorchestrierung bezieht sich auf die Integration unterschiedlicher Sicherheitstools und -systeme, um die Automatisierung von Aufgaben zu verbessern, die Reaktion auf Vorfälle zu beschleunigen und die Effizienz des Sicherheitsteams eines Unternehmens zu steigern.

Durch die Zentralisierung sicherheitsbezogener Daten aus verschiedenen Quellen unterstützt die Sicherheitsorchestrierung das Sicherheitsteam, indem sie einen Kontext bereitstellt, der es ihm ermöglicht, fundierte Entscheidungen zu treffen und schnell auf Bedrohungen zu reagieren. Sie trägt zur Steigerung der Produktivität Ihres SOC-Teams bei, indem sie manuelle, sich wiederholende Aufgaben automatisiert.

Durch das Sammeln von Protokollen aus verschiedenen Quellen im gesamten Netzwerk Ihres Unternehmens kann ManageEngine Log360 Ihnen dabei helfen, verschiedene sicherheitsbezogene Ereignisse zu analysieren und detaillierte Einblicke in diese zu gewinnen sowie Sicherheitsvorfälle schnell und effektiv zu erkennen und zu verwalten.

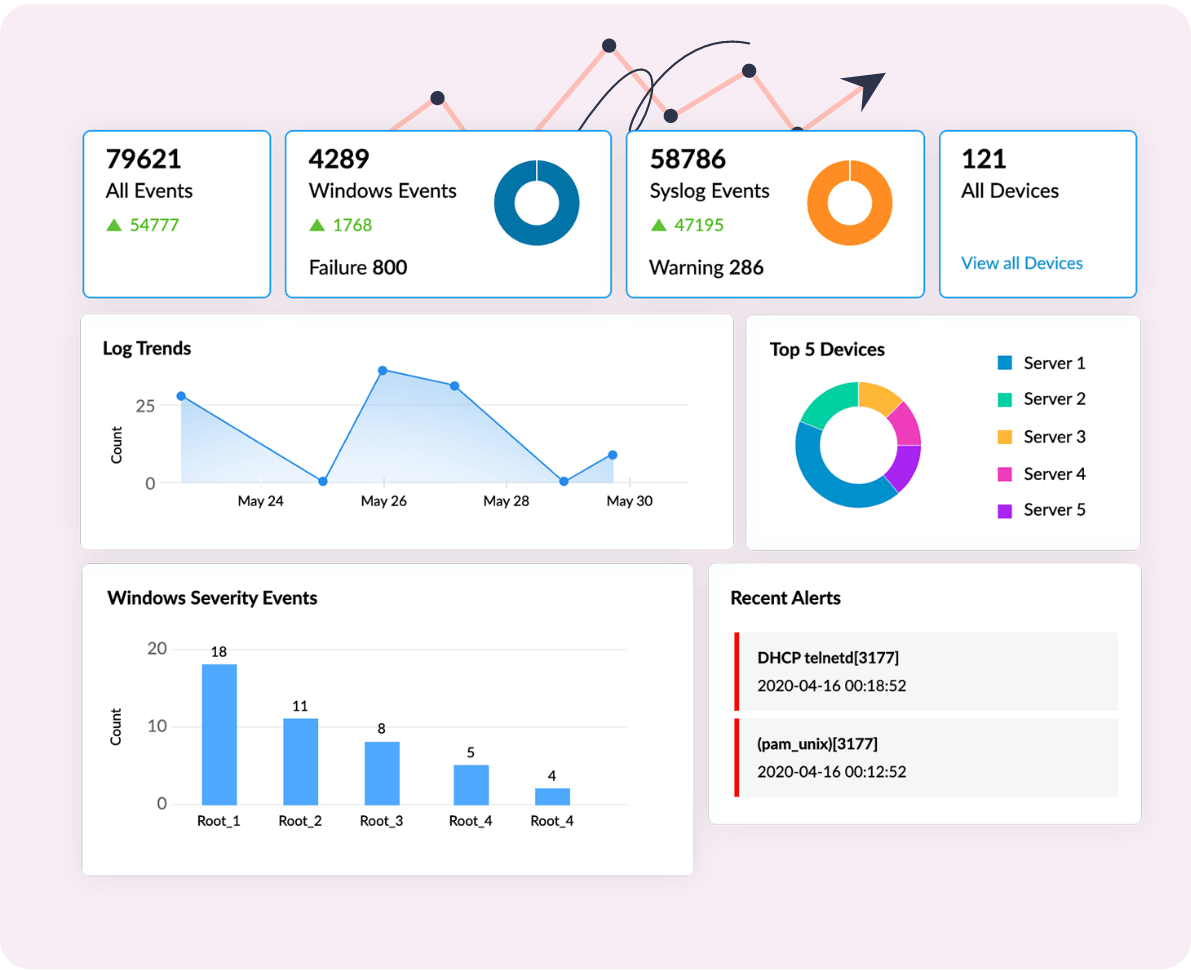

Überwachen Sie Netzwerkaktivitäten über eine einzige Schnittstelle

Die interaktiven Dashboard-Widgets von Log360 helfen Ihnen, kritische Netzwerkereignisse in einem bestimmten Zeitraum zu erfassen. Überwachen und analysieren Sie Protokolltrends, aktuelle Warnmeldungen, von Benutzern aufgerufene Websites, zugelassene und abgelehnte Verbindungen, erkannte Bedrohungen, identifizierte Schwachstellen und vieles mehr.

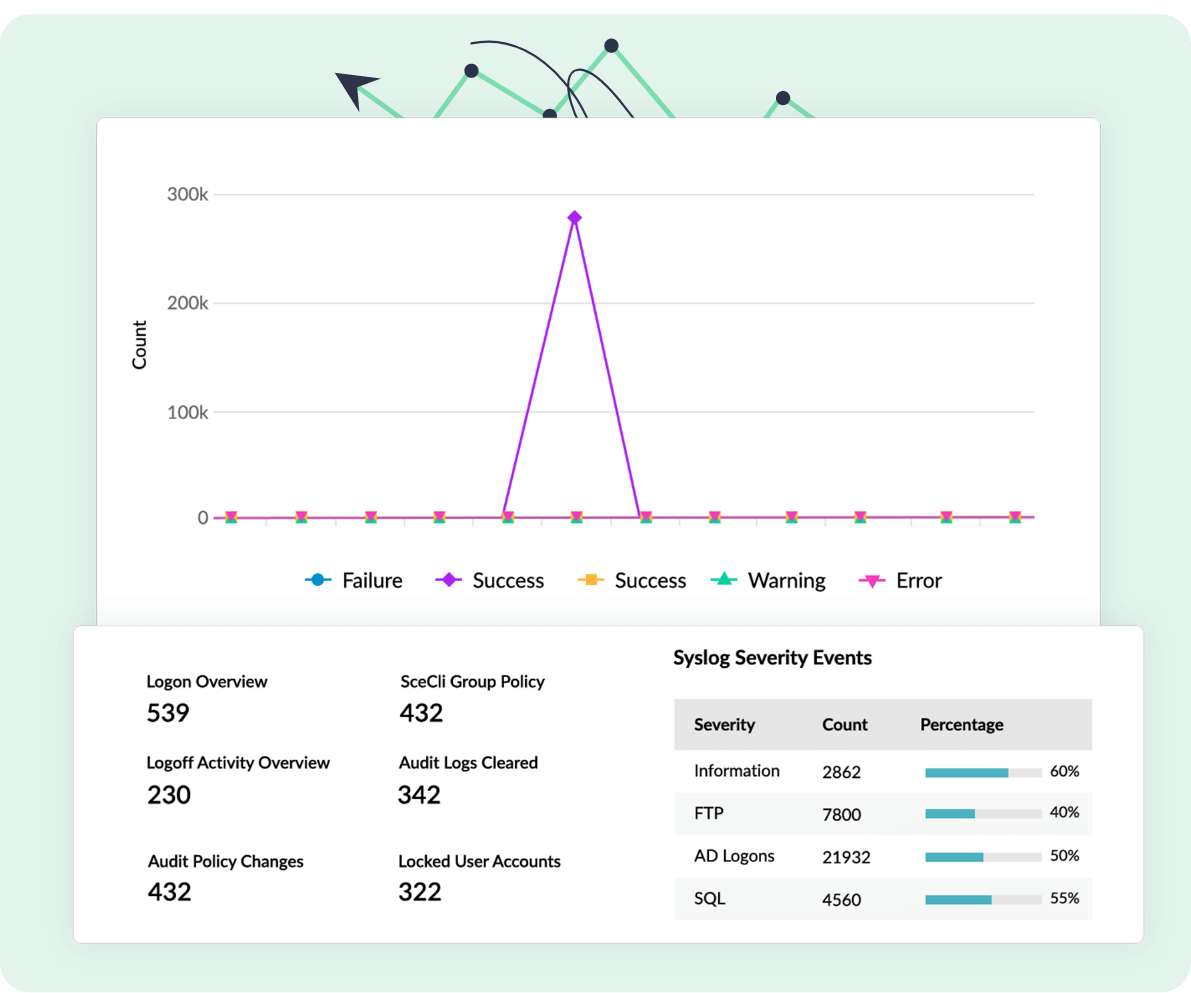

Umfassende Analyseberichte

Analysieren Sie wichtige Netzwerkaktivitäten und erfüllen Sie Compliance-Anforderungen mit den vordefinierten grafischen Berichten von Log360, die beim Sammeln von Protokollen erstellt und aktualisiert werden. Neben über 1.000 integrierten Vorlagen für Berichte können Sie mit Log360 auch neue Berichte erstellen und an Ihre Anforderungen anpassen.

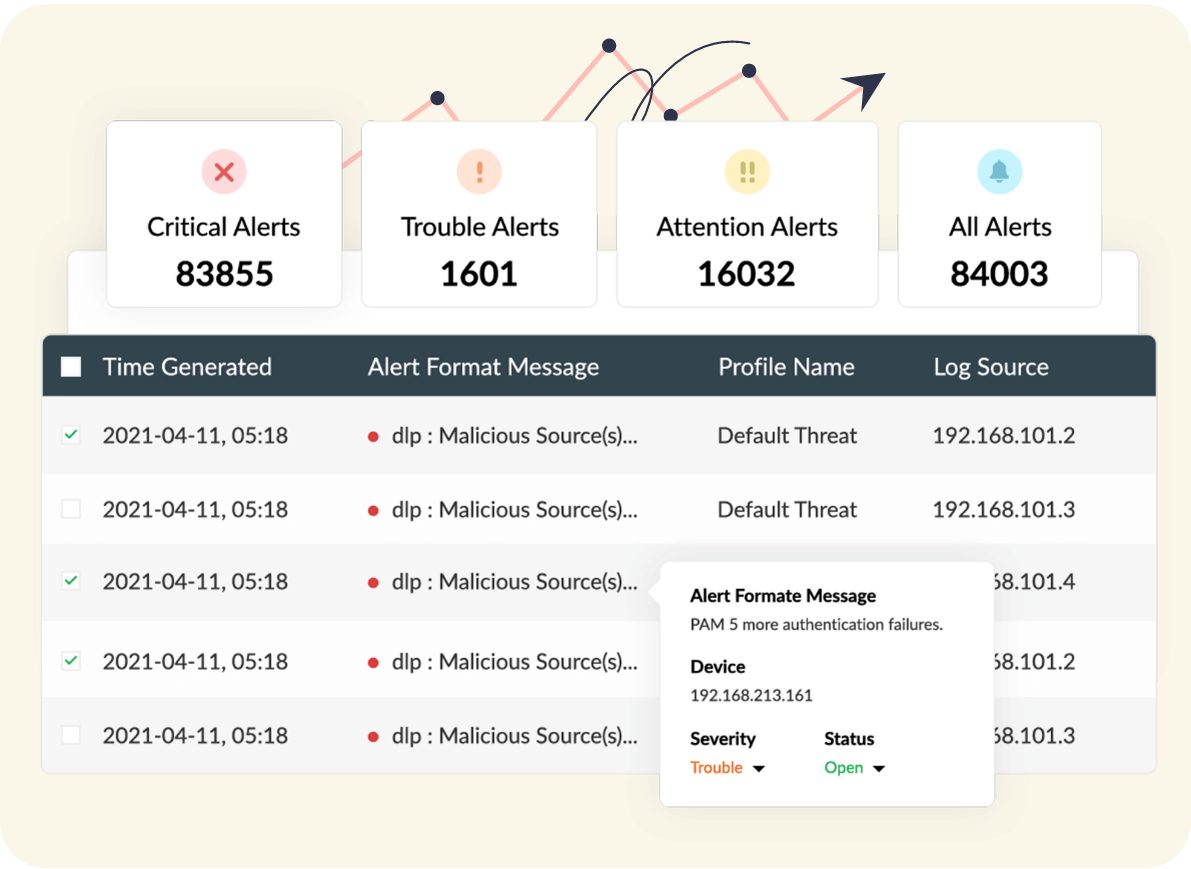

Erhalten Sie Warnmeldungen in Echtzeit

Log360 enthält über 1.000 vordefinierte Warnkriterien für eine Vielzahl von Sicherheitsanwendungsfällen und benachrichtigt Sie sofort, wenn in Ihrem Unternehmensnetzwerk eine Sicherheitsbedrohung erkannt wird. Darüber hinaus liefert Log360 Ihnen auch detaillierte Informationen über die Bedrohung und ermöglicht es Ihnen, erkannte Bedrohungen je nach Schweregrad der Warnung zu priorisieren und zu beheben: Vorsicht, Störung und Kritisch.

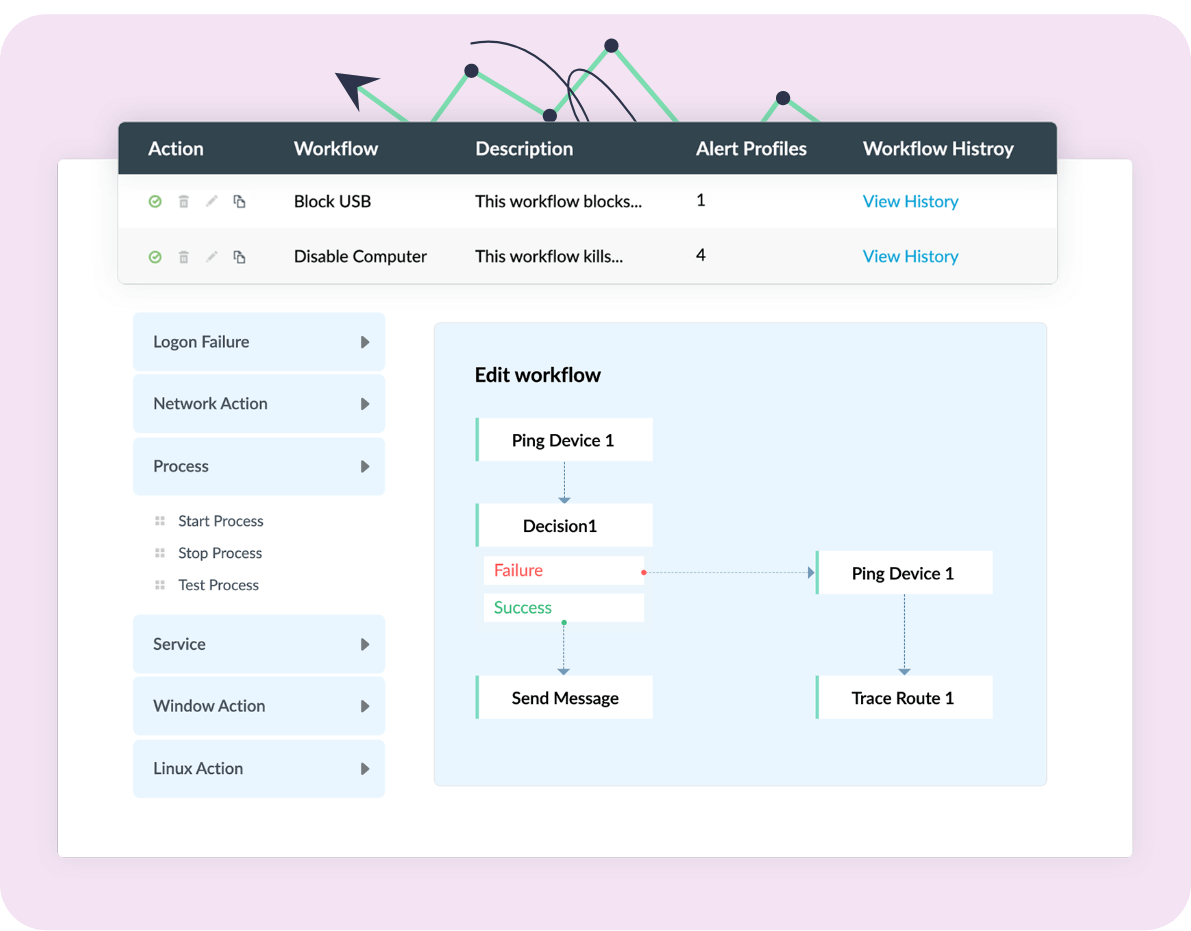

Sofortige Reaktionen mit automatisierten Workflows

Reagieren Sie mit den automatisierten Workflows für die Reaktion auf Vorfälle von Log360 sofort auf Sicherheitsvorfälle. Mit dem intuitiven Drag-and-Drop-Workflow-Builder von Log360 können Sie Reaktionsabläufe an die Anforderungen Ihrer Organisation anpassen.

Warum Log360 für

die Sicherheitsorchestrierung wählen

-

Integrierte Ticketing-Konsole

Mit dem integrierten Ticketing-System von Log360 können Sie jeden Sicherheitsvorfall verwalten, indem Sie Tickets erstellen und diese dem entsprechenden Sicherheitsadministrator zuweisen, sobald eine Warnmeldung ausgelöst wird.

-

Thread Intelligence

Mit Log360 können Sie Open-Source- und kommerzielle Bedrohungs-Feeds integrieren, um bösartige Quellen, die mit dem Netzwerk Ihrer Organisation interagieren, genau zu erkennen.

-

Integration mit externen ITSM-Tools

Sie können Log360 auch mit anderer Helpdesk-Software wie ManageEngine ServiceDesk Plus, Jira Service Desk, BMC Remedy Service Desk, Kayako, Zendesk und ServiceNow integrieren, um Tickets zuzuweisen und Sicherheitsvorfälle zu lösen.

-

Integration mit Endpoint-Management-Lösungen

Sie können Log360 mit Endpoint-Management-Lösungen wie ManageEngine Endpoint Central integrieren, um eine bessere Sichtbarkeit, schnellere Warnmeldungen und automatisierte Reaktionen auf Vorfälle im Falle bösartiger Aktivitäten auf Endgeräten zu erhalten.