Verwandte Inhalte

Was ist Threat Intelligence?

Threat Intelligence bezieht sich auf die Sammlung, Analyse und Anwendung von Kontextdaten zu bekannten oder neu auftretenden Cyberbedrohungen. Dazu gehören Einblicke in IoCs, bösartige IPs, Datei-Hashes, Domainnamen und TTPs, die von Bedrohungsakteuren verwendet werden, sowie die gesamte Bedrohungslandschaft.

Im Gegensatz zu rohen Protokolldaten, die unübersichtlich und überwältigend sein können, sind Threat Intelligence-Daten angereichert und kontextualisiert, sodass Sicherheitsteams fundierte Entscheidungen treffen und effektiv auf Bedrohungen reagieren können. Unternehmen können Threat Intelligence aus einer Vielzahl von Quellen beziehen, darunter Open-Source-Intelligence (OSINT), kommerzielle Threat Intelligence-Plattformen, branchenspezifische Informationsaustausch- und Analysezentren (ISACs) und interne Telemetriedaten. Diese Informationen werden in verschiedenen Formaten wie STIX/TAXII, JSON, CSV und proprietären Schemata bereitgestellt und liefern, wenn sie in Sicherheitsabläufe integriert werden, den erforderlichen Kontext, um Ereignisse zu korrelieren, Anomalien zu erkennen und die Aktivitäten von Bedrohungsakteuren im gesamten Netzwerk zu verfolgen.

Wichtigkeit von Threat Intelligence für proaktive Sicherheit

Herkömmliche Sicherheitstools reichen oft nicht aus, um komplexe, gezielte Bedrohungen zu identifizieren. Threat Intelligence schließt diese Lücke, indem sie eine proaktive Erkennung, Untersuchung und Reaktion auf Bedrohungen ermöglicht. Sie versetzt Unternehmen in die Lage:

- Bedrohungen frühzeitig im Angriffszyklus zu identifizieren, indem bekannte Angriffsmuster und verdächtige Aktivitäten erkannt werden.

- Warnmeldungen mit Kontext zu validieren, um Störsignale und Fehlalarme zu reduzieren und sicherzustellen, dass sich Sicherheitsteams auf Vorfälle mit hoher Priorität konzentrieren können.

- das Verhalten von Angreifern zu verstehen, indem Ereignisse den MITRE ATT&CK-Techniken zugeordnet werden, was ein tieferes Verständnis der Motive und Methoden von Bedrohungsakteuren ermöglicht.

- die Reaktion auf Vorfälle mit Echtzeit-Bedrohungskontext zu beschleunigen, der eine schnellere Triage, Untersuchung und Eindämmung ermöglicht.

- die allgemeine Sicherheitslage zu stärken, indem Richtlinien, Zugriffskontrollen und Strategien zur Bedrohungsabwehr mit realistischen Einblicken in Bedrohungen untermauert werden.

Mit den richtigen Threat Intelligence-Informationen können SOCs von einer reaktiven Vorfallbearbeitung zu einer proaktiven Bedrohungssuche und -prävention übergehen.

Erkennen Sie komplexe Bedrohungen, korrelieren Sie globale Bedrohungsfeeds und reagieren Sie schneller mit kontextbezogenen Informationen.

Arten von Threat Intelligence

Threat Intelligence wird in drei Haupttypen unterteilt, die jeweils einen einzigartigen Zweck in verschiedenen Ebenen eines Unternehmens erfüllen:

1. Strategische Threat Intelligence

Strategische Threat Intelligence umfasst hochrangige, nicht-technische Informationen, die sich auf langfristige Trends und die Auswirkungen von Cyberbedrohungen konzentrieren. Sie helfen Führungskräften und Entscheidungsträgern, fundierte Entscheidungen über Budgetverteilung, Risikomanagement und Sicherheitsrichtlinien zu treffen. Strategische Threat Intelligence umfasst in der Regel Trends im Verhalten von Angreifern, deren Motive und geopolitische Faktoren. Ein Beispiel hierfür sind Berichte, die einen Anstieg staatlich geförderter Angriffe auf den Energiesektor aufgrund geopolitischer Konflikte hervorheben.

Anwendungsfall: Unterstützt CISOs und Führungsteams bei der Festlegung langfristiger Sicherheitsprioritäten und der Ausrichtung der Cybersicherheit auf die Geschäftsstrategie.

So unterstützt Log360: Durch die Integration mit strukturierten Feeds wie STIX/TAXII hilft Ihnen Log360, allgemeine Trends und Akteurprofile zu verstehen, sodass Sie zukünftige Bedrohungen antizipieren und Ihre Sicherheitsstrategie entsprechend ausrichten können.

2. Operative Threat Intelligence

Operative Threat Intelligence liefert Details zu bestimmten Kampagnen oder aktiven Angriffen. Dazu gehören Informationen wie Angriffsvektoren, angegriffene Ressourcen, von Angreifern verwendete Tools und Ausnutzungsmethoden. Diese Informationen helfen Incident-Response-Teams, aktuelle Bedrohungen zu verstehen und maßgeschneiderte Abwehrmechanismen vorzubereiten. Beispielsweise zeigen diese Informationen, dass eine Ransomware-Gruppe Phishing-E-Mails mit gefährlichen Excel-Anhängen versendet, um die Bankenbranche anzugreifen.

Anwendungsfall: Ermöglicht es Incident-Response-Teams, die Methoden der Angreifer zu antizipieren und die Erkennungs- und Reaktionsstrategien entsprechend anzupassen.

So unterstützt Log360: Durch die Zuordnung von Ereignissen zu Frameworks wie MITRE ATT&CK kontextualisiert Log360 die Hintergründe einer Warnmeldung. SOC-Teams erhalten umsetzbare Einblicke in die TTPs der Angreifer, was eine schnellere und effektivere Reaktion auf Vorfälle ermöglicht.

3. Taktische Threat Intelligence

Taktische Threat Intelligence ist technisch und detailliert und zielt darauf ab, bestimmte Bedrohungen zu erkennen und zu blockieren. Sie umfasst Daten wie IP-Adressen, bösartige URLs, Datei-Hashes und Malware-Signaturen. Diese Art von Informationen wird häufig in Sicherheitstools wie SIEMs und Intrusion-Detection-Systeme integriert, um eine automatisierte Erkennung und Blockierung zu ermöglichen. Beispielsweise ein Echtzeit-Feed mit IP-Adressen, die mit einem Botnetz in Verbindung stehen, das DDoS-Angriffe startet.

Anwendungsfall: Ermöglicht SOC-Teams die schnelle Aktualisierung von Firewalls, SIEMs und Intrusion-Detection-Systemen, um Bedrohungen zu blockieren, bevor sie in das Netzwerk eindringen.

So unterstützt Log360: Log360 nutzt Echtzeit-Feeds aus Quellen wie Webroot, AlienVault OTX und VirusTotal, um IoCs zu sammeln. Durch die Korrelation dieser Daten mit internen Sicherheitsereignissen bereichert Log360 Warnmeldungen, priorisiert Risiken und hilft SOC-Teams, aktive Bedrohungen schnell zu blockieren oder zu mindern.

4. Technische Threat Intelligence

Technische Threat Intelligence geht tiefer als taktische Feeds. Sie deckt die inneren Abläufe von Angriffen auf, indem sie Malware-Code, Exploit-Kits, C2-Infrastruktur und Toolkits von Angreifern analysiert. Diese Informationen sind sehr detailliert und werden oft von Sicherheitsforschern, Reverse-Engineering-Spezialisten oder fortgeschrittenen Forensik-Teams erstellt. Ein Beispiel hierfür ist ein Reverse-Engineering-Bericht, in dem detailliert beschrieben wird, wie eine neue Ransomware-Variante Dateien mithilfe einer ungepatchten Schwachstelle in Windows-Diensten verschlüsselt.

Anwendungsfall: Hilft Sicherheitsanbietern und erfahrenen Verteidigern dabei, bessere Erkennungsregeln zu erstellen, Patches zu entwickeln und langfristige Widerstandsfähigkeit gegen sich weiterentwickelnde Angriffstechniken aufzubauen. Jeder dieser Typen spielt eine entscheidende Rolle beim Aufbau einer mehrschichtigen und proaktiven Verteidigungsstrategie.

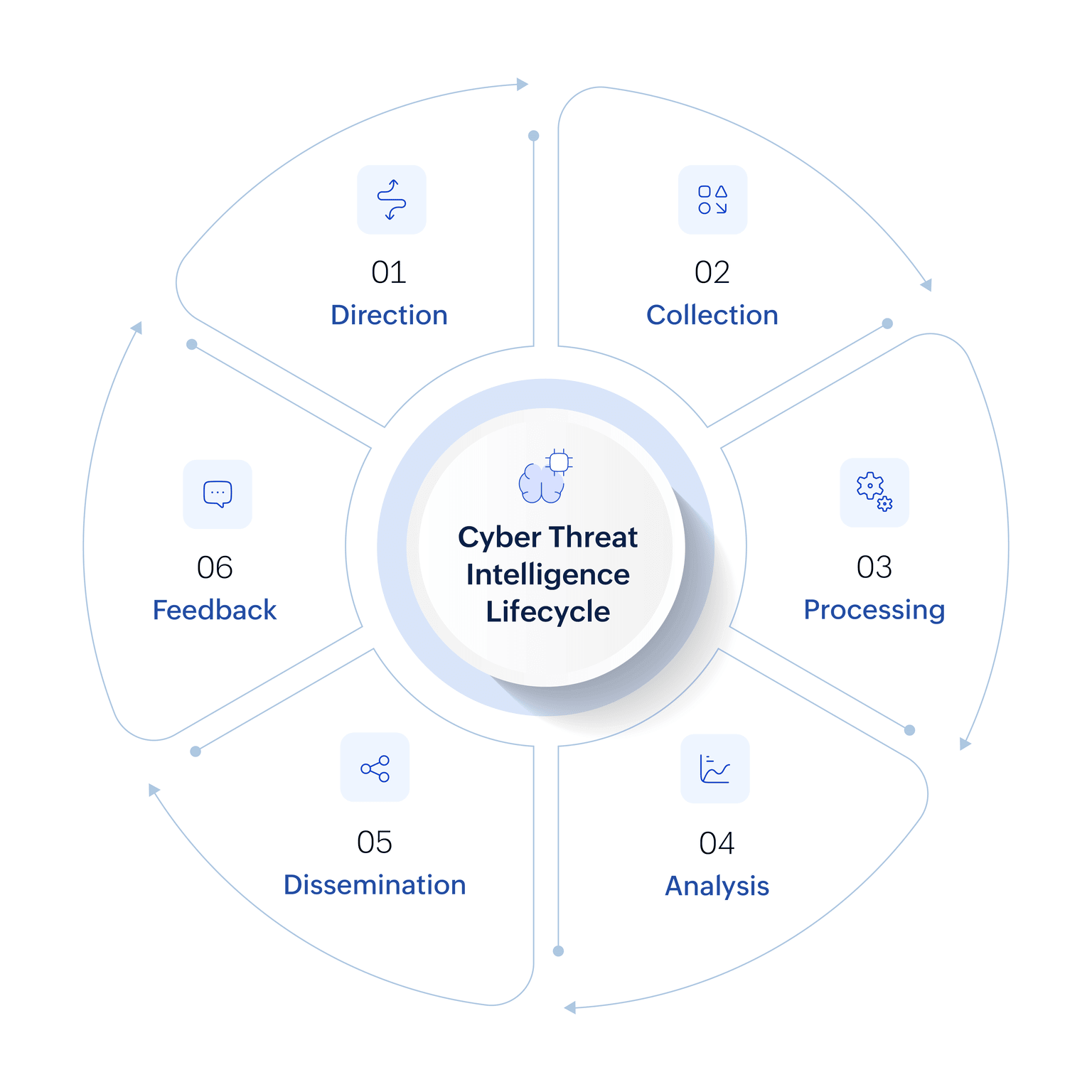

Lebenszyklus von Threat Intelligence

Der Lebenszyklus von Threat Intelligence ist ein strukturierter Prozess, mit dem Rohdaten zu Bedrohungen in verwertbare Informationen umgewandelt werden. Er umfasst sechs wichtige Phasen:

1. Planung und Ausrichtung

Unternehmen legen fest, welche Fragen die Informationen beantworten sollen, z. B. welche Vermögenswerte am stärksten gefährdet sind, wer die wahrscheinlichen Bedrohungsakteure sind oder welche spezifischen Schwachstellen überwacht werden müssen. Die Ausrichtung stellt sicher, dass die Threat-Intelligence-Maßnahmen mit den Sicherheitszielen, Compliance-Anforderungen und dem Risikoprofil des Unternehmens übereinstimmen.

2. Datenerfassung

In dieser Phase werden Bedrohungsdaten aus einer Vielzahl von Quellen gesammelt, darunter interne Protokolle, Schwachstellenscanner, Bedrohungsfeeds, Darknet-Quellen und OSINT. Unternehmen nutzen häufig STIX/TAXII-kompatible Bedrohungsfeeds, OSINT, kommerzielle Threat Intelligence-Plattformen, branchenspezifische Informationsaustausch- und Analysezentren (ISACs) sowie interne Telemetriedaten, um Zugang zu umfangreichen Daten zu erhalten. Dieser Schritt ist entscheidend für den Aufbau eines umfassenden Datensatzes, der die sich ständig weiterentwickelnde Bedrohungslandschaft widerspiegelt.

3. Verarbeitung

Nachdem die Rohdaten gesammelt wurden, müssen sie in ein nutzbares Format konvertiert werden. Die Verarbeitung umfasst das Herausfiltern irrelevanter oder redundanter Daten, die Normalisierung verschiedener Datentypen und die Organisation der Informationen für die weitere Analyse. Dieser Schritt stellt sicher, dass Sicherheitsanalysten nicht von der Datenmenge überwältigt werden und sich auf das Wesentliche konzentrieren können.

4. Analyse

Während der Analyse untersuchen Sicherheitsanalysten die verarbeiteten Daten, um Muster, bösartige Indikatoren und Korrelationen zwischen verschiedenen Ereignissen zu identifizieren. Das Ziel besteht darin, umsetzbare Erkenntnisse zu gewinnen, die die ursprünglichen Fragen zur Informationsgewinnung beantworten. In dieser Phase können Techniken wie Verhaltensmodellierung, Profilerstellung von Bedrohungsakteuren und Korrelation mit bekannten Angriffstaktiken aus Frameworks wie MITRE ATT&CK zum Einsatz kommen. Die Zuordnung ist zwar wertvoll, bleibt jedoch aufgrund von Techniken wie False Flags und der Wiederverwendung von Infrastruktur durch verschiedene Bedrohungsakteure einer der schwierigsten Aspekte der Analyse. Das Ergebnis dieser Phase umfasst Bedrohungsbewertungen, Risikobewertungen und Handlungsempfehlungen.

5. Verbreitung

Die aus der Analysephase gewonnenen Erkenntnisse müssen den richtigen Stakeholdern in einem verständlichen und umsetzbaren Format zur Verfügung gestellt werden. Dazu können Dashboards für SOC-Teams, Berichte für das Management oder Warnmeldungen für Incident-Response-Teams gehören. Eine zeitnahe Verbreitung stellt sicher, dass geeignete Abwehrmaßnahmen ergriffen werden können, bevor Bedrohungen eskalieren.

6. Feedback

Das Feedback schließt den Lebenszyklus, indem es die Nützlichkeit der bereitgestellten Informationen bewertet. Die Stakeholder geben Feedback dazu, ob die Informationen relevant, zeitnah und brauchbar waren. Zu den wichtigsten Bewertungskennzahlen gehören Verbesserungen der Erkennungsrate, die durchschnittliche Erkennungszeit (MTTD), die durchschnittliche Reaktionszeit (MTTR) und die Reduzierung der Fehlalarme. Auf der Grundlage dieses Feedbacks wird die Ausrichtungsphase verfeinert, um eine kontinuierliche Verbesserung und Anpassung an neue Bedrohungen und organisatorische Prioritäten sicherzustellen.

Häufige Herausforderungen bei der Implementierung

Obwohl Threat Intelligence einen immensen Wert bietet, stehen Unternehmen oft vor Hindernissen, wenn sie versuchen, sie effektiv einzuführen und zu nutzen:

- Datenüberflutung und Rauschen: Sicherheitsteams haben oft Schwierigkeiten, die schiere Menge an Bedrohungsdaten zu verarbeiten, was zu Alarmmüdigkeit und übersehenen kritischen Signalen führt.

- Fehlender Kontext: Rohe Feeds liefern Indikatoren, aber ohne Anreicherung oder Korrelation fällt es den Teams schwer, die Relevanz einer Bedrohung für ihre Umgebung zu verstehen.

- Komplexität der Integration: Verschiedene Feeds verwenden unterschiedliche Formate (STIX/TAXII, JSON, CSV, proprietär), was ihre Normalisierung und Integration in SIEMs oder SOC-Workflows erschwert.

- Qualifikationslücken: Die Analyse und Interpretation von Threat Intelligence erfordert Fachwissen in den Bereichen Malware-Analyse, Reverse Engineering und TTPs von Angreifern – Fähigkeiten, die vielen Unternehmen fehlen.

- Verzögerte Reaktion: Ohne Echtzeit-Integration kommen Threat Intelligence-Informationen oft zu spät, was ihre Wirksamkeit bei der Verhinderung von Angriffen einschränkt.

- Hohe Kosten für kommerzielle Feeds: Abonnementbasierte Feeds und Plattformen können teuer sein, was es mittelständischen Unternehmen erschwert, auf umfassende Informationen zuzugreifen.

Diese Herausforderungen verdeutlichen, warum Unternehmen eine Lösung benötigen, die nicht nur Threat Intelligence-Informationen aggregiert, sondern diese auch nahtlos innerhalb ihrer Sicherheitsabläufe anreichert, korreliert und rationalisiert.

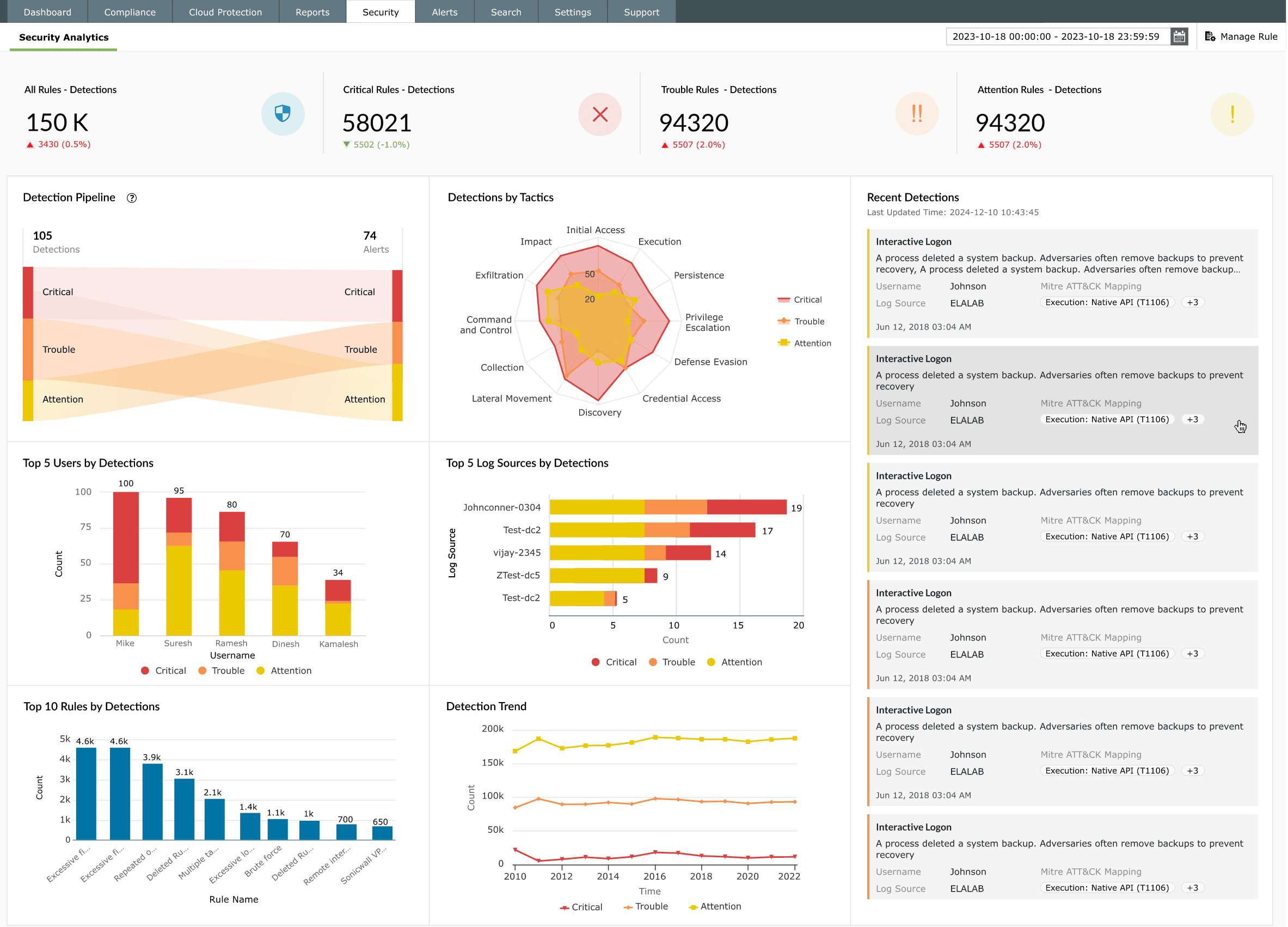

Wie Log360 Threat Intelligence für eine proaktive Verteidigung nutzt

ManageEngine Log360, eine einheitliche SIEM-Lösung, wandelt rohe Sicherheitsdaten in verwertbare Informationen um. Durch die Integration und Kontextualisierung von Bedrohungsdaten ermöglicht es Unternehmen, Cyberbedrohungen präzise zu erkennen, zu analysieren und darauf zu reagieren. So hilft Log360 Ihnen, Ihre Strategie zur Erkennung und Reaktion auf Bedrohungen zu verbessern:

Integration von Echtzeit-Bedrohungs-Feeds:

Log360 erfasst Threat Intelligence aus mehreren vertrauenswürdigen Quellen, um Ihnen einen umfassenden Überblick über die globale Bedrohungslandschaft zu verschaffen.

Zu den wichtigsten Integrationen gehören:

- Webroot: Liefert Echtzeitdaten zu Malware, Phishing-Seiten und verdächtigen URLs.

- STIX/TAXII: Ermöglicht die automatisierte Erfassung standardisierter, strukturierter Threat Intelligence aus globalen Feeds.

- VirusTotal: Aggregiert Scan-Ergebnisse, um bekannte schädliche Dateien, Domänen und URLs zu identifizieren.

- AlienVault OTX: Nutzt Community-basierte IoCs von Sicherheitsexperten weltweit.

- Constella: Liefert Informationen aus Dark-Web-Überwachungskampagnen, um fortgeschrittene Bedrohungen frühzeitig zu erkennen.

Diese Integrationen ermöglichen es SOC-Teams, Warnmeldungen zu ergänzen, Risiken zu priorisieren und schneller auf Bedrohungen mit hoher Auswirkung zu reagieren, wodurch Log360 zu einem bedrohungsinformationsgesteuerten SIEM wird, das eine proaktive Verteidigung ermöglicht.

Anreicherung von Sicherheitsdaten für einen echten Kontext:

Threat Intelligence ist am wirkungsvollsten, wenn sie kontextualisiert und leicht zu verstehen ist. Log360 korreliert automatisch die globalen Bedrohungsfeeds mit internen Sicherheitsereignissen und korrelierten Warnmeldungen und verwandelt isolierte Datenpunkte in eine klare, zusammenhängende Erzählung.

Die leistungsstarke Regelbibliothek, die auf das MITRE ATT&CK®-Framework abgestimmt ist, gleicht Ihre Systemdaten (wie Anmeldungen oder Dateizugriffe) mit bekannten IoCs ab – beispielsweise bösartigen IPs, Domains oder Datei-Hashes. Dieser Prozess bereichert Ihre internen Daten, validiert Warnmeldungen, eliminiert Fehlalarme und bietet eine zentrale Übersicht, um verdächtige Aktivitäten zu bekannten Bedrohungskampagnen zurückzuverfolgen.

KI-gestützte Untersuchung und Reaktion mit Zia Insights

Die KI-gestützte Zia Insights von Log360 verbessert die Threat Intelligence, indem sie automatisch Protokolle und Warnmeldungen zusammenfasst, Sicherheitsereignisse kategorisiert, Bedrohungsakteure Entitäten zuordnet und Angriffsmuster den MITRE ATT&CK-Taktiken zuordnet. Außerdem liefert sie umsetzbare Erkenntnisse, die es Sicherheitsteams ermöglichen, Bedrohungen schnell zu verstehen, Reaktionen effektiv zu priorisieren und die Lösung von Vorfällen zu beschleunigen.

Entdecken Sie die von Log360 unterstützten Bedrohungs-Feeds

Log360 lässt sich mit führenden Anbietern von Threat Intelligence integrieren, darunter Constella Intelligence, Webroot, STIX/TAXII, AlienVault, Threat Fox, Barracuda, Symantec und Trend Micro. Durch die Anreicherung von Rohdaten mit kontextbezogenen Erkenntnissen wandelt Log360 diese in Informationen um, die eine schnellere Erkennung, präzisere Untersuchungen und proaktive Bedrohungssuche ermöglichen.

Häufig gestellte Fragen

Was ist Cyber Threat Intelligence?

Cyber Threat Intelligence (CTI) ist evidenzbasiertes Wissen über bestehende oder aufkommende Bedrohungen. Diese Daten, darunter Indikatoren für Kompromittierungen (IoCs), Angriffstaktiken und bösartige Domains, werden gesammelt, verarbeitet und analysiert, um den für die Bekämpfung von Cyberangriffen erforderlichen Kontext bereitzustellen.

Cyber Threat Intelligence verbessert die Sicherheitslage eines Unternehmens durch:

- Frühzeitige Identifizierung von Bedrohungen durch Kompromittierungsindikatoren und TTPs.

- Reduzierung von Fehlalarmen durch Kontextanalyse und Verhaltensprofilierung.

- Schnellere Reaktion auf Vorfälle durch Zuordnung von Bedrohungen zu Frameworks wie MITRE ATT&CK.

- Leitlinien für Investitionen in Verteidigungsinstrumente, Funktionen zur Erkennung von Bedrohungen und Mitarbeiterschulungen.

In Verbindung mit einer SIEM-Lösung wie Log360 verschafft CTI Sicherheitsteams Echtzeit-Transparenz über Bedrohungen, automatisierte Korrelation von Bedrohungen, Priorisierung von Warnmeldungen und umsetzbare Reaktionsworkflows.

Wie hilft Threat Intelligence bei der Bekämpfung gängiger Cyberbedrohungen?

Cyberbedrohungen sind böswillige Handlungen, die darauf abzielen, digitale Systeme und Daten zu kompromittieren. Diese Bedrohungen entwickeln sich hinsichtlich ihrer Komplexität und ihres Ausmaßes ständig weiter. Zu den häufigsten und hartnäckigsten Cyberbedrohungen zählen:

- Malware: Software, die entwickelt wurde, um Systeme zu stören, zu beschädigen oder sich unbefugten Zugriff darauf zu verschaffen. Dazu gehören Trojaner, Würmer, Spyware und Viren.

- Ransomware: Eine Form von Malware, die Daten verschlüsselt und für die Entschlüsselung Lösegeld verlangt. Bekannte Beispiele sind WannaCry, Ryuk und LockBit.

- Phishing und Spear-Phishing: Betrügerische E-Mails oder Nachrichten, die darauf abzielen, Benutzer dazu zu verleiten, Anmeldedaten preiszugeben oder Malware zu installieren.

- Denial-of-Service (DoS) und Distributed Denial-of-Service (DDoS): Angriffe, die ein System oder Netzwerk überlasten und es für legitime Benutzer unzugänglich machen.

- Credential Stuffing: Verwendung gestohlener Benutzernamen-Passwort-Paare aus früheren Sicherheitsverletzungen, um sich unbefugten Zugriff zu verschaffen.

- Zero-Day-Exploits: Angriffe, die auf ungepatchte Software-Schwachstellen abzielen, bevor Entwickler einen Fix veröffentlichen.

- Advanced Persistent Threats (APTs): Langfristige, gezielte Angriffe, die von hochqualifizierten Angreifern durchgeführt werden, oft mit staatlicher Unterstützung.

Warum ist Threat Intelligence wichtig?

Threat Intelligence ist unerlässlich, da sie Unternehmen in die Lage versetzt, Cyberbedrohungen zu verstehen und zu antizipieren, bevor sie zu Angriffen führen. Laut einem Bericht von Gartner aus dem Jahr 2025 reduzieren Unternehmen, die Echtzeit-Threat Intelligence nutzen, die durchschnittliche Erkennungszeit um 45 %.

Sie ermöglicht eine schnellere Reaktion auf Vorfälle, reduziert Fehlalarme und stärkt die Fähigkeiten zur Bedrohungssuche. Durch das Verständnis der neuesten Angriffstechniken und deren Zuordnung zu internen Risiken können Unternehmen ihre Abwehrmaßnahmen optimieren, kritische Ressourcen schützen und die Auswirkungen von Sicherheitsverletzungen reduzieren. Für ein Unternehmen liefert diese proaktive Haltung greifbare Ergebnisse:

- Reduziertes Geschäftsrisiko: Durch die schnellere Identifizierung und Abwehr von Bedrohungen minimieren Sie den potenziellen finanziellen und Reputationsschaden einer Sicherheitsverletzung.

- Verbesserte SOC-Effizienz: Kontextreiche Warnmeldungen und weniger Fehlalarme ermöglichen es Ihren Sicherheitsanalysten, echte Bedrohungen schneller zu untersuchen und zu beheben.

- Fundierte Sicherheitsstrategie: Wenn Sie wissen, welche Bedrohungsakteure und TTPs es auf Ihre Branche abgesehen haben, können Sie intelligentere Investitionen in Sicherheitskontrollen und Schulungen tätigen.

Sind Sie bereit, Ihre Cybersicherheit mit den fortschrittlichen Funktionen von Log360 zur Erkennung von Bedrohungen zu stärken?

- Was ist threat intelligence?

- Wichtigkeit von Threat Intelligence für proaktive Sicherheit

- Arten von Threat Intelligence

- Lebenszyklus von Threat Intelligence

- Wie Log360 Threat Intelligence für eine proaktive Verteidigung nutzt