Jedes Gerät in einem Netzwerk unterliegt der Netzwerk-Konfigurationsverwaltung. Diese umfasst die Geräteerkennung, Bestandsverwaltung, Konfigurations-Backups, das Monitoring von Konfigurationsänderungen und Konformität, das Verfolgen von Benutzeraktivitäten und die Problembehebung durch entsprechende Netzwerkvorgänge.

Sehen wir uns einige der wichtigsten Funktionen der Netzwerk-Konfigurationsverwaltung einmal genauer an.

Die Netzwerk-Konfigurationsverwaltung umfasst unter anderem Folgendes:

Der erste Schritt bei der Netzwerk-Konfigurationsverwaltung besteht darin, ein Gerät zu erkennen und in den Bestand aufzunehmen. Aufzeichnungen der Netzwerkgeräte und ihrer Hardwareeigenschaften sind wichtig. Umfassende Bestandsaufzeichnungen liefern dem Netzwerkadministrator nicht nur hilfreiche Informationen über die Netzwerkgeräte, sondern unterstützen ihn auch bei regelmäßigen Audits. Die Bestandsliste enthält detaillierte Angaben zu den Gerätespezifikationen wie Seriennummern, Schnittstellendetails, Port-Konfigurationen und Hardware, was für die Erstellung von Auditberichten nützlich ist.

Netzwerkbediener müssen immer auf Netzwerkfehler vorbereitet sein. Der grundlegendste Aspekt bei der Vorbereitung auf den Notfall ist das Erstellen von Netzwerk-Backups. Eine fehlerhafte Änderung oder Aktualisierung kann zu Problemen wie einem Netzwerkausfall oder einem Sicherheitsverstoß führen. Solche Ereignisse lassen sich durch das Überschreiben der fehlerhaften Konfiguration durch eine vertrauenswürdige Backup-Version ganz einfach bewältigen.

Die meisten Unternehmen erstellen Backups manuell und speichern sie als Flatfiles. Dies ist nicht empfehlenswert, da dadurch die Gefahr im Fall eines Hackerangriffs steigt. Speichern Sie daher Ihre Konfigurationen immer verschlüsselt.

Sie sollten eine Liste der Benutzer erstellen, um Konfigurationsänderungen leichter zuordnen zu können. In einem Netzwerk mit mehreren Bedienern ist es wichtig, nicht autorisierte Änderungen zu vermeiden, die zu unerwünschten Ergebnissen führen könnten. Damit lässt sich die Gefahr von Fehlern im Netzwerk allerdings nur verringern und nicht völlig ausschließen. Hier kommen die Konfigurations-Backups ins Spiel. Damit können Sie ganz einfach eine vertrauenswürdige Konfigurationsversion hochladen, das Gerät wiederherstellen und für Geschäftskontinuität sorgen.

Die Netzwerk-Konfigurationsverwaltung umfasst auch die Ausführung zahlreicher Netzwerkvorgänge, die sich zum Teil automatisieren lassen. Wenn beispielsweise die Passwörter aller Cisco-Router im Netzwerk geändert werden sollen, wäre es sehr aufwendig, diese Änderung an jedem Gerät einzeln vorzunehmen. Hier sind Konfigurationsvorlagen, sogenannte „Configlets“, hilfreich. Mit Configlets können Sie einen Vorgang zentral für alle Geräte ausführen. Außerdem bieten sie die Möglichkeit der Planung, d. h., der zuständige Benutzer muss nicht anwesend sein, während der Vorgang ausgeführt wird.

Es gibt einige Branchenstandards, die Ihre Netzwerkgeräte einhalten müssen. Damit wird sichergestellt, dass Ihre Daten geschützt sind und sich Ihr Unternehmen seinen guten Ruf bewahren kann.

Im Folgenden sind einige Compliance-Anforderungen und die notwendigen Maßnahmen aufgeführt:

Diese Richtlinie gilt für alle Netzwerkgeräte mit dem Betriebssystem Cisco Internet Operating System.

Die PCI-Vorgaben gelten für alle Unternehmen, die Kartenzahlungen akzeptieren sowie Daten von Karteninhabern speichern, verarbeiten und übertragen.

Durch den Sarbanes-Oxley Act (SOX) wurden die Finanzberichte von Unternehmen reformiert, was Bilanzfälschungen verhindern soll.

Der Health Insurance Portability and Accountability Act (HIPAA) verpflichtet zum Schutz vertraulicher Patientendaten. Einrichtungen, die solche Daten haben, müssen dieses Gesetz einhalten.

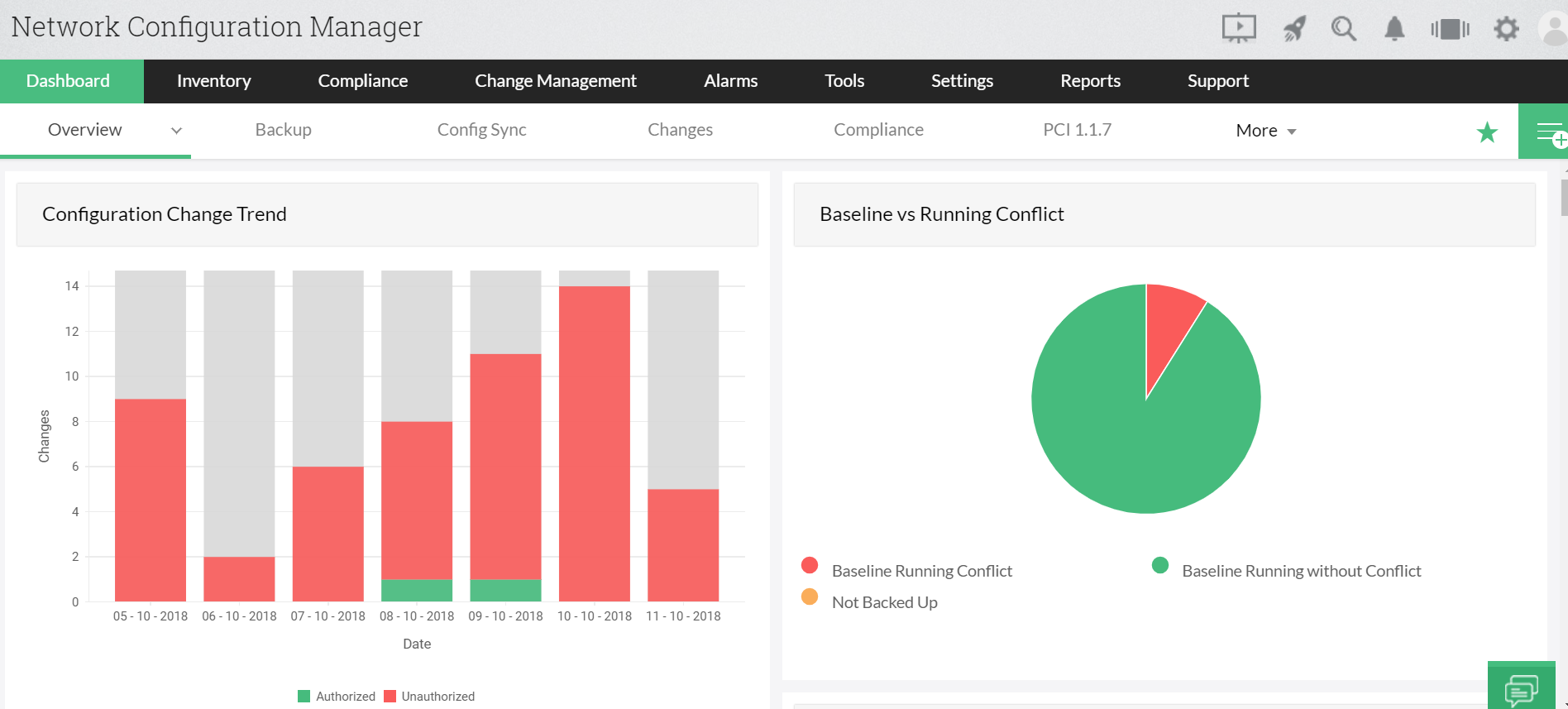

Network Configuration Manager ist ein umfassendes Tool für die Netzwerk-Konfigurationsverwaltung, mit dem Sie den gesamten Lebenszyklus Ihrer Netzwerkgeräte und -konfigurationen verwalten können. Es bietet Lösungen für die Verwaltung von Netzwerkkonfigurationen, -änderungen und -konformität. Außerdem unterstützt es Sie bei wichtigen Netzwerkvorgängen wie der Automatisierung komplexer Aufgaben, der Planung von Backups, dem Verfolgen der Benutzeraktivitäten oder dem Erstellen detaillierter Berichte.

Worauf warten Sie noch? Laden Sie die kostenlose 30-Tage-Testversion von Network Configuration Manager herunter!