- Startside

- SIEM-funktioner

- Registrering af trusler

Registrering af trusler med Log360 på tværs af hele netværket

Anvend en effektiv og hurtig teknologi til registrering af trusler på hele dit netværk til bekæmpelse af forskellige trusselstyper.

Enhver organisation har brug for en hurtigtvirkende, effektiv registrering af trusler samt en plan til svar på hændelser for at modvirke de mange trusler i nutidens verden af cybersikkerhed. Log360, ManageEngines SIEM-løsning med integreret DLP og CASB-funktioner, registrerer trusler på tværs af et virksomhedsnetværk, der dækker slutpunkter, firewalls, webservere, databaser, switche, routere og endda cloud-kilder.

Se, hvordan Log360 udfører de tre hovedtyper af registrering af trusler – registrering af sikkerhedshændelser, registrering af netværkstrusler og registrering af slutpunktstrusler – nedenfor.

Registrering af trusler mod sikkerhedshændelser

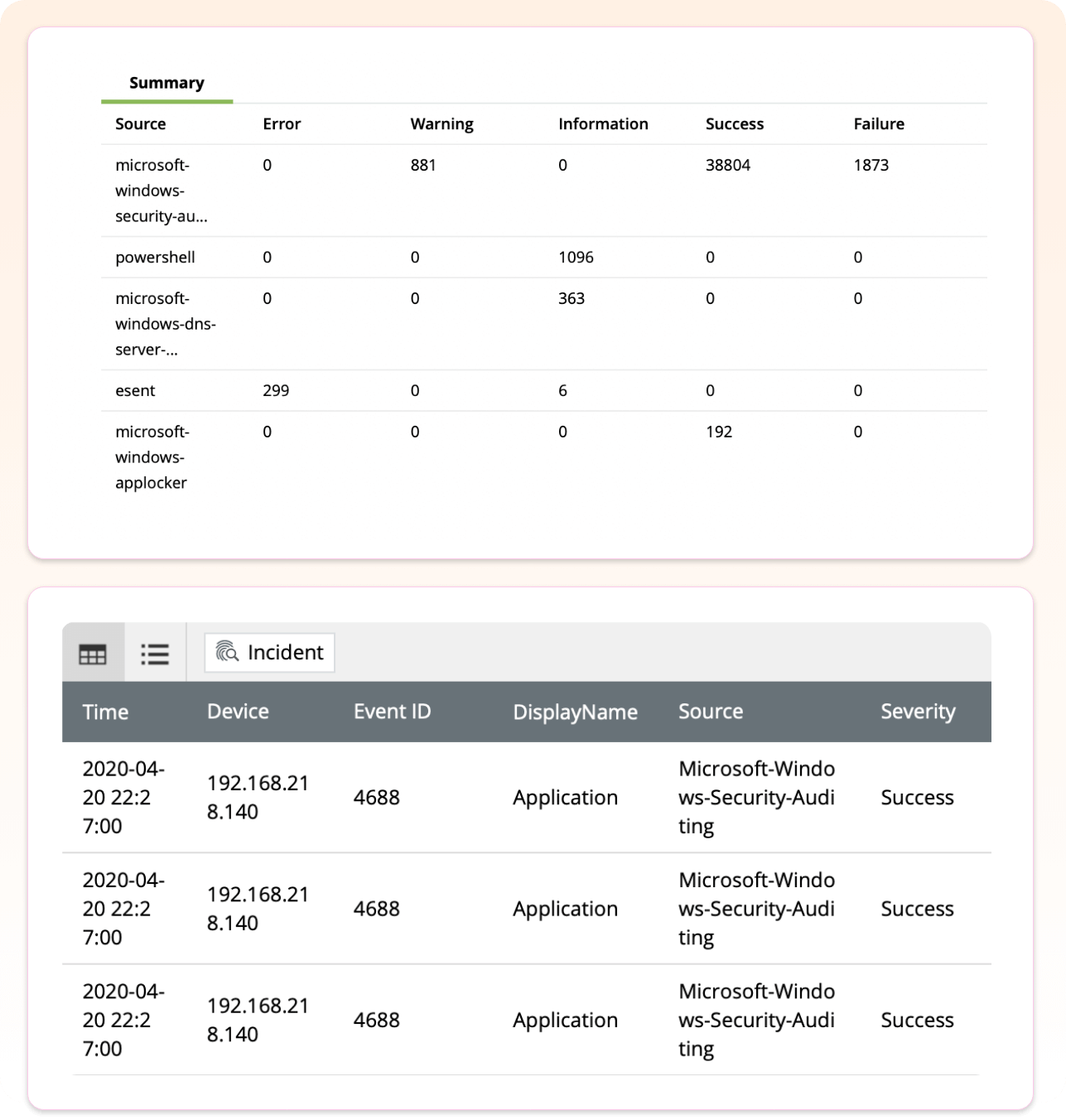

Hændelser som godkendelse, netværksadgang og andre kritiske fejl og advarsler kaldes sikkerhedshændelser. De trusler, der kan registreres gennem disse hændelser, klassificeres som trusler mod sikkerhedshændelser. Nogle eksempler på trusler mod sikkerhedshændelser omfatter brute-force-angreb, misbrug af privilegier og eskalering af rettigheder.

Sådan registrerer Log360 trusler mod sikkerhedshændelser

- Privilegeret brugerovervågning: Overvåg privilegerede brugerlogon, logoffs, ressourceadgang. Find usædvanlig brugeraktivitet og brugerbaserede trusler ved hjælp af ML-baseret analyse af bruger- og objektadfærd.

- Registrering af eskalering af rettigheder: Overvåg brugeraktiviteter, og registrer eskalering af rettigheder og forsøg på at misbruge rettigheder ved hjælp af signaturbaseret af MITRE ATT&CK-teknikimplementering.

- Overvågning af godkendelsesfejl: Undersøg mistænkelige godkendelsesfejl på kritiske systemer ved hjælp af sikkerhedsanalyseoversigten og hændelsestidslinje, registrer og udtøm brute force-forsøg eller uautoriserede adgangsforsøg på netværket

- Registrering af uautoriseret dataadgang: Overvåg adgang til databaser og følsomme data på filservere. Få indsigt i uautoriseret dataadgang gennem overvågning af filintegritet og overvågning af kolonneintegritet.

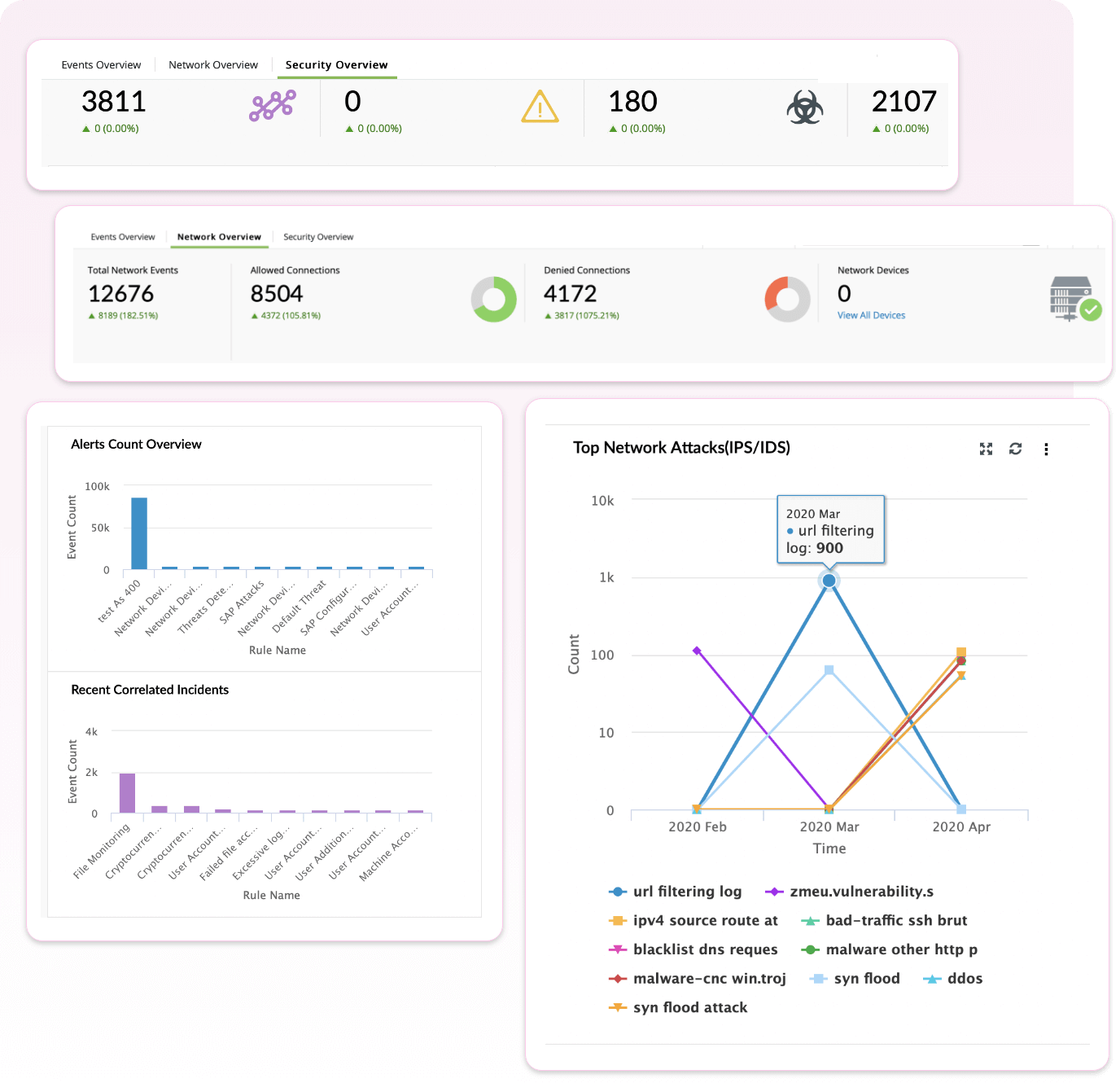

Registrering af netværkstrusler

Netværkstrusler er en modstanders uautoriserede forsøg på at trænge ind i netværket for at udtrække følsomme data eller forstyrre netværkets funktion og struktur. Nogle eksempler på netværkstrusler omfatter DoS, malware-udbredelse, avancerede vedvarende trusler, udtrækning af data, introduktion af rogue enheder og mere. For at opdage disse trusler er det nødvendigt at forstå og overvåge netværkstrafik.

Sådan hjælper Log360

- Trafikovervågning: Overvåg netværkstrafik for usædvanlige, tilladte og afviste forbindelser. Få indsigt i portaktivitet for at registrere mistænkelig portbrug.

- Overvågning af ændringer: Overvåg firewallpolitikker for at registrere ændringer foretaget af modstandere for at imødekomme ondsindet trafik.

- Automatisk opdateret trusselsintelligens: Registrer og stop indgående og udgående ondsindet trafik ved hjælp af dynamisk opdaterede trusselsfeeds. Find ondsindede IP-adresser og URL'er i netværkstrafik, og bloker dem med det samme.

- Registrering af rogue enheder: Find rogue enheder ved hjælp af Search Console, og udeluk dem ved hjælp af arbejdsprocesser til svar på hændelser.

Registrering af trussel mod slutpunkt

Trusler stammer ofte fra slutpunkter. Et eksempel er ransomware, som oplever enorme overskud år efter år ved at låse slutpunkter og kræve løsesum for adgang. Andre trusler mod slutpunkter omfatter usædvanlig brugeradfærd, enhedsfejl, fejlkonfigurationer og mistænkelige downloads. Disse tab og skader kan i vid udstrækning begrænses ved hjælp af rettidig indgriben, hvilket er muligt med registrering af trusler mod slutpunkter og responsteknologi.

Sådan hjælper Log360

- Ransomware-detektion: Find flere ransomware-kilder såvel som generiske gennem forudbyggede korrelationsregler og realtidsmeddelelser.

- Registrering af uregelmæssigheder: Registrer usædvanlig bruger- og enhedsadfærd ved hjælp af ML-algoritmer.

- Malware-detektion: Identificer ondsindede og mistænkelige softwareinstallationer på Windows- og Linux-maskiner.

- Log360 integreres med ManageEngines endpoint management-løsning, Endpoint Central, og udvider din dækningen af din angrebsoverflade for effektiv registrering af trusler. Klik her for at vide mere.

Hvorfor bør du overveje Log360 til registrering af trusler?

-

Registrering af hændelser i realtid

Registrering af hændelser i realtid med indbygget hændelsesstyring samt understøttelse af tredjeparts sagsværktøjer.

-

ML-baseret UEBA-modul

ML-baseret UEBA-modul, der registrerer uregelmæssigheder og muliggør risikoscorebaserede alarmer.

-

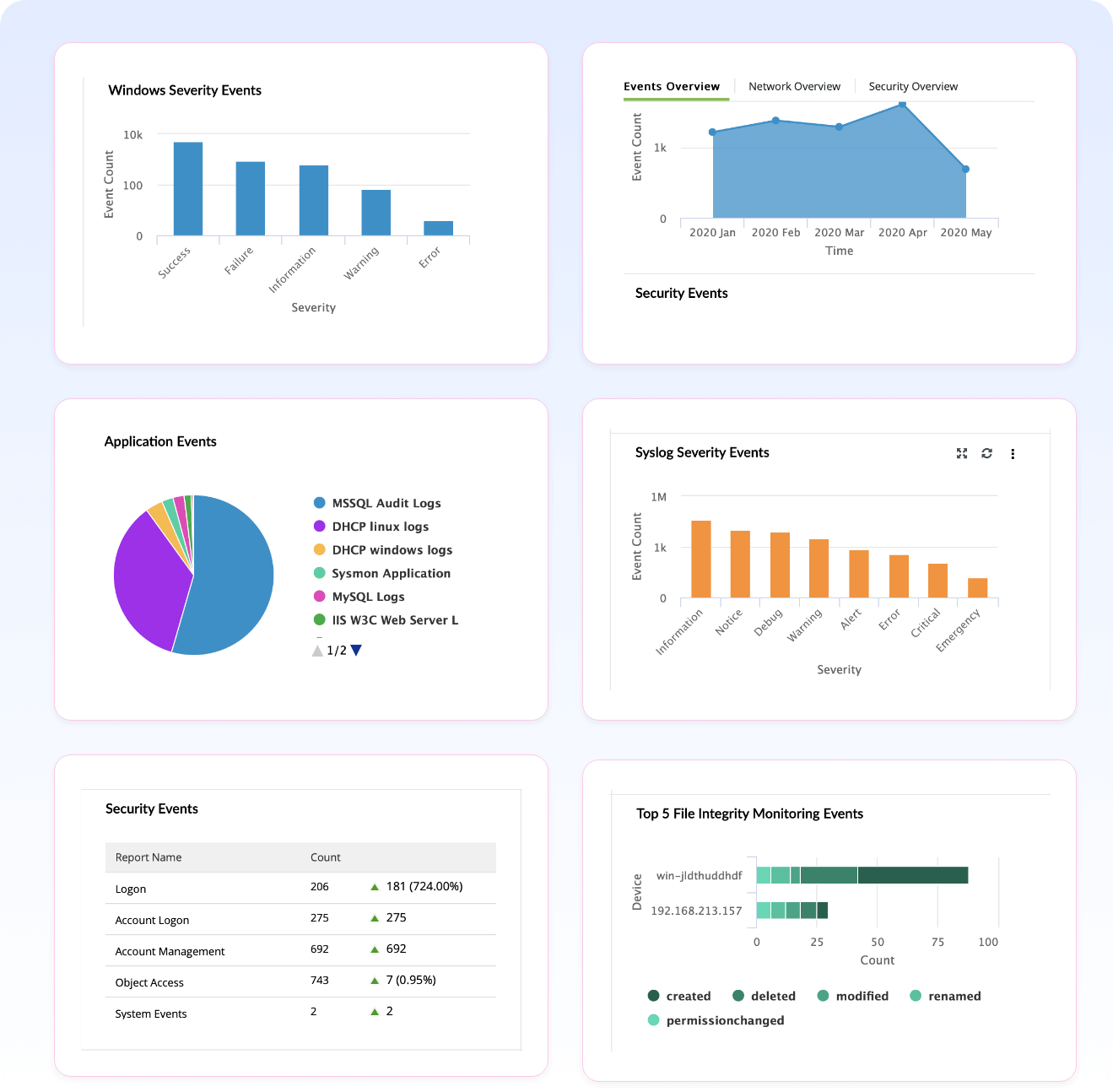

Sikkerhedsoversigter til hændelsesovervågning

Sikkerhedsoversigter til hændelsesovervågning for både lokale logkilder og cloud-logkilder på tværs af netværket.

-

Overvågning af filintegritet

Overvågning af filintegritet til kritiske systemfiler og -mapper, der overvåger filadgang og -ændringer.

-

En kraftfuld søgemaskine

En kraftfuld søgemaskine, der mugliggør trusselsjagt.

-

Automatiserede arbejdsprocesser

Automatiserede arbejdsprocesser til øjeblikkelig svar på hændelser.

-

Et automatisk opdateret modul til trusselsintelligens

Et automatisk opdateret modul til trusselsintelligens, der modtager feeds fra pålidelige kilder.