3 raisons pour lesquelles le Pass-the-Hash menace toujours AD

Dans les environnements d’entreprise, Active Directory reste le cœur de la gestion des identités et des accès. C’est précisément pour cette raison qu’il constitue une cible de choix pour les attaquants. Parmi les techniques les plus redoutées figure le pass-the-hash, une attaque ancienne mais toujours redoutablement efficace.

Dans les environnements d’entreprise, Active Directory reste le cœur de la gestion des identités et des accès. C’est précisément pour cette raison qu’il constitue une cible de choix pour les attaquants. Parmi les techniques les plus redoutées figure le pass-the-hash, une attaque ancienne mais toujours redoutablement efficace.

Comprendre le pass-the-hash

Le pass-the-hash est une technique d’attaque qui exploite le fonctionnement même des mécanismes d’authentification Windows. Dans les environnements Active Directory, les mots de passe ne sont jamais stockés en clair : ils sont transformés en pass-the-hash cryptographiques. Ces hash servent ensuite à prouver l’identité d’un utilisateur lors de l’authentification.

Le problème ?

Si un attaquant parvient à récupérer ce hash, il peut l’utiliser comme s’il s’agissait du mot de passe lui-même, sans jamais avoir besoin de le déchiffrer.

Contrairement aux attaques par force brute ou par phishing, cette technique :

ne nécessite pas de casser le mot de passe

contourne certaines protections traditionnelles

laisse peu de traces visibles dans un premier temps

Dans un environnement Active Directory, cette technique devient particulièrement dangereuse car les mêmes identifiants (ou leurs hash) sont souvent valides sur plusieurs machines.

Comment fonctionnent les attaques pass-the-hash ?

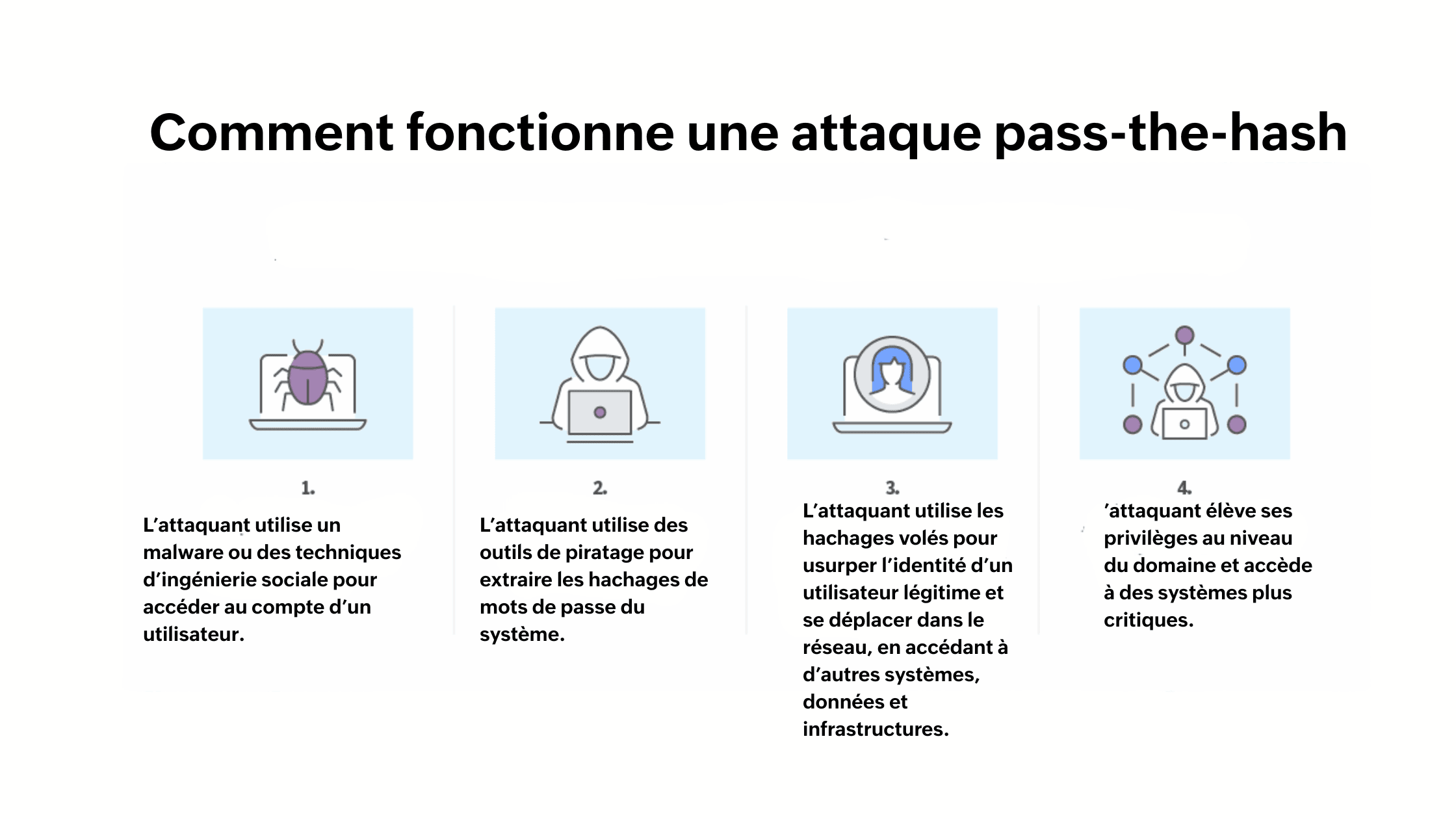

Ces attaquesse déroulent en plusieurs étapes et exploitent directement les mécanismes d’authentification des environnements Windows et Active Directory. Elles reposent sur l’utilisation de hachages de mots de passe, sans jamais avoir besoin de connaître le mot de passe en clair.

Dans un premier temps, les attaquants obtiennent les valeurs de hachage d’un utilisateur à la suite d’une compromission initiale, souvent via du phishing, un malware ou l’exploitation de vulnérabilités existantes. Ces hachages, qui servent de preuves d’identité, sont ensuite récupérés depuis les systèmes compromis.

Plutôt que de tenter une attaque par force brute, l’attaquant réutilise directement le hachage pour s’authentifier sur d’autres machines, notamment celles utilisant des mécanismes de connexion unique ou des contrôles d’authentification insuffisants. Si le hachage correspond à celui stocké par le système cible, l’accès est accordé comme pour un utilisateur légitime.

Une fois authentifiés, les cybercriminels peuvent se déplacer latéralement dans le réseau afin d’atteindre des comptes à privilèges plus élevés, accéder à des ressources sensibles et exfiltrer des données, tout en restant difficiles à détecter.

Pourquoi Active Directory est particulièrement exposé

Active Directory repose largement sur des mécanismes d’authentification hérités, conçus à une époque où les menaces actuelles n’existaient pas. Si certaines mauvaises pratiques persistent comme l’utilisation de comptes administrateurs partagés ou le manque de segmentation, le pass-the-hash devient alors un levier puissant pour les cybercriminels.

Une fois un premier poste compromis, l’attaquant peut :

Se déplacer latéralement entre les machines

Élever ses privilèges

Accéder à des serveurs critiques

Préparer des attaques plus destructrices (ransomware, exfiltration de données)

Une menace toujours d’actualité

Malgré son ancienneté, le pass-the-hash reste très utilisé dans les attaques modernes. Pourquoi ? Parce qu’il fonctionne. De nombreuses organisations disposent encore d’environnements hybrides ou legacy où les contrôles de sécurité sont insuffisants pour bloquer ce type de mouvement.

Les attaques ne reposent plus uniquement sur des failles techniques, mais aussi sur la complexité des environnements Active Directory, souvent difficiles à auditer et à maintenir correctement.

Effets d’une attaque pass-the-hash

Les conséquences d’une attaque pass-the-hash peuvent être graves et durables, en particulier lorsqu’elle n’est pas détectée rapidement. Une fois les hash compromis, l’attaquant peut opérer de manière furtive pendant une longue période.

Les principaux impacts incluent :

Compromission totale du domaine : L’accès aux comptes à privilèges peut mener au contrôle complet d’Active Directory.

Propagation rapide des attaques : Le mouvement latéral facilite la compromission de serveurs critiques et de postes sensibles.

Vol et manipulation de données : accès aux informations confidentielles, données clients ou données métier.

Préparation d’attaques secondaires : Déploiement de ransomwares, sabotage des systèmes ou création de portes dérobées.

Impact opérationnel et réglementaire : interruptions de service, atteinte à la réputation et risques de non-conformité.

Ces effets démontrent que le pass-the-hash n’est pas une simple technique d’attaque, mais un véritable accélérateur de compromission dans les environnements Active Directory.

Comment réduire les risques liés au pass-the-hash avec ManageEngine

Réduire l’impact d’une attaque pass-the-hash repose sur une approche globale alliant limitation des privilèges, visibilité renforcée et sécurisation des terminaux (endpoints), soutenue par des outils capables d’en assurer le contrôle.

Limiter strictement les comptes à privilèges : La réduction des comptes administrateurs limite efficacement le mouvement latéral en diminuant l’exposition des hash sensibles. PAM360 centralise et contrôle l’accès aux comptes à privilèges, tout en éliminant les identifiants partagés.

Appliquer le principe du moindre privilège : Des droits excessifs facilitent la propagation des attaques. ADManager Plus permet d’appliquer le principe du moindre privilège en gérant précisément les rôles, groupes et permissions dans Active Directory.

Surveiller les authentifications et les mouvements latéraux : Les attaques pass-the-hash exploitent des connexions discrètes, rendant la surveillance continue indispensable. ADAudit Plus offre une visibilité en temps réel sur les connexions, les élévations de privilèges et les changements critiques dans Active Directory.

Sécuriser les postes et serveurs : Les systèmes non corrigés facilitent la compromission initiale. Endpoint Central renforce la sécurité des endpoints grâce au déploiement rapide des correctifs et à l’application de politiques de sécurité.

Renforcer la traçabilité et la conformité : La traçabilité des accès est essentielle pour contenir une attaque et répondre aux exigences réglementaires. Les fonctions d’audit et de reporting de ManageEngine facilitent l’analyse post-incident et le renforcement continu de la sécurité.

Conclusion

Le pass-the-hash reste l’une des menaces les plus persistantes pour Active Directory, car il exploite des mécanismes d’authentification fondamentaux souvent mal protégés. Ses effets peuvent être dévastateurs, allant de la compromission des identités à l’arrêt complet des opérations.

Face à cette réalité, les organisations doivent dépasser une approche purement réactive et adopter une stratégie proactive basée sur la gestion des privilèges, la surveillance continue et la sécurisation des identités. En s’appuyant sur des solutions adaptées comme celles de ManageEngine, il devient possible de reprendre le contrôle d’Active Directory et de limiter efficacement l’impact des attaques modernes.