Gestion des configurations réseau

Les configurations réseau sont en constante évolution et tout changement de configuration erroné ou non autorisé sur des équipements sous tension peut avoir des effets profonds sur la sécurité, la fiabilité et le service fournis du réseau.

Prenez le contrôle de vos configurations réseau et simplifiez la gestion des changements.

La gestion de la configuration réseau d'OpManager vous aide à automatiser les modifications, la configuration et la conformité basées sur les politiques sur vos périphériques réseau, faisant des erreurs de configuration manuelle une chose du passé. Le module complémentaire NCM, qui prend en charge plus de 30 appareils de fournisseurs différents, vous aide à :

- Planifiez des sauvegardes de configuration, restaurez des versions de configuration approuvées en un seul clic

- Détectez les changements en temps réel et sachez «qui», «quoi» et «quand» des changements de configuration

- Gagnez du temps en automatisant des tâches répétitives et exigeantes en main-d'œuvre grâce à des modèles et des scripts

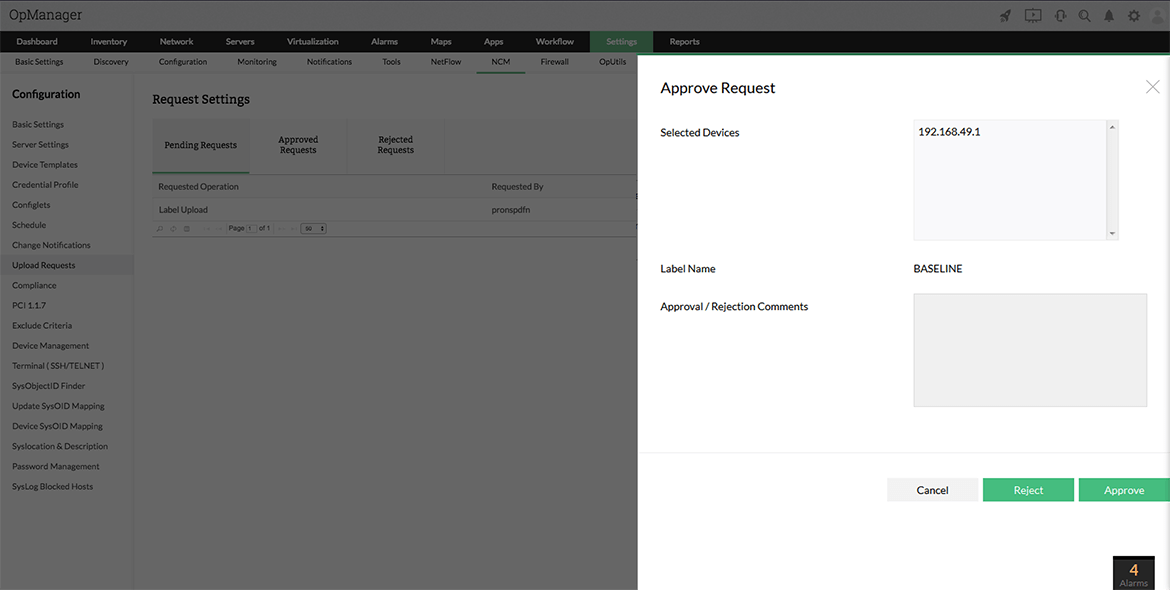

- Arrêtez les modifications de configuration non autorisées avec des workflows d'approbation

- Assurez une sécurité et une conformité complètes pour chaque changement de configuration

- Analysez et résolvez les problèmes de réseau avec des rapports exhaustifs

Remarque : le module complémentaire NCM doit être installé sur la version 8000 d'OpManager ou une version ultérieure (téléchargements séparés pour Windows 32 bits et 64 bits)

Bradley Company

Gestion de la configuration réseau avec OpManager

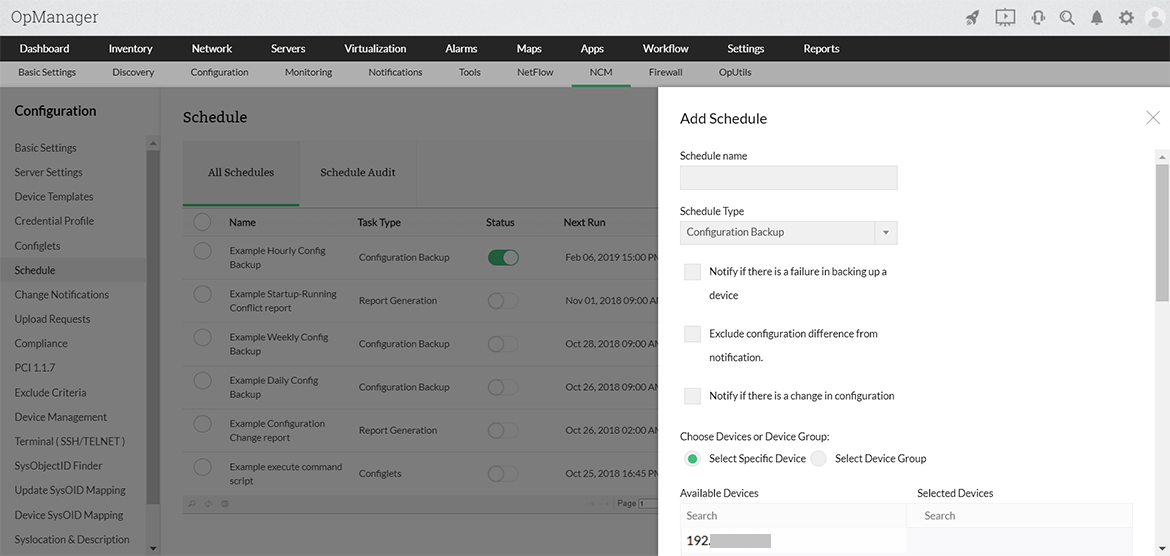

Planifiez des sauvegardes de configuration et restaurez des versions de configuration approuvées

Avec l’add-on NCM, vous pouvez planifier ou lancer des sauvegardes de configuration à la demande. Une version automatique des configurations sauvegardées est prise et stockée en toute sécurité dans un format crypté dans la base de données. Vous pouvez ainsi effectuer des comparaisons côte à côte entre les versions, référencer une version particulière et, si nécessaire, revenir à une version approuvée en un seul clic.

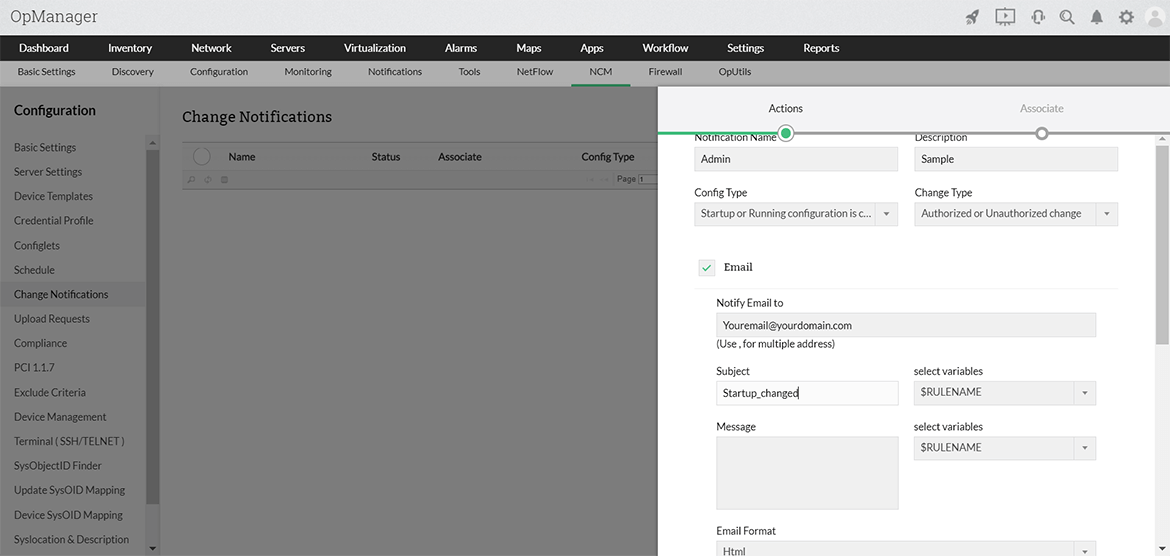

Détectez les changements de réseau en temps réel et les pistes d'audit

L’add-on NCM vous avertit chaque fois qu'un démarrage ou un changement de configuration en cours est effectué sur vos périphériques réseau. Les alertes par e-mail s'accompagnent de différences de configuration vous permettant de décider immédiatement de l'authenticité et des effets du changement de configuration. En vous connectant au tableau de bord NCM, vous voyez «qui a fait le changement», «quand le changement a été fait» et «qu'est-ce que c'était» dans un écran rapide. Les autres alertes incluent «échec lors de la sauvegarde d'un appareil» et «violation de politique» lors d'un contrôle de conformité planifié.

Souhaitez-vous savoir comment Network Configuration Manager peut vous aider avec la sauvegarde de la configuration, la gestion des modifications, la conformité et l'exécution des configlets? Nos experts peuvent vous montrer comment.

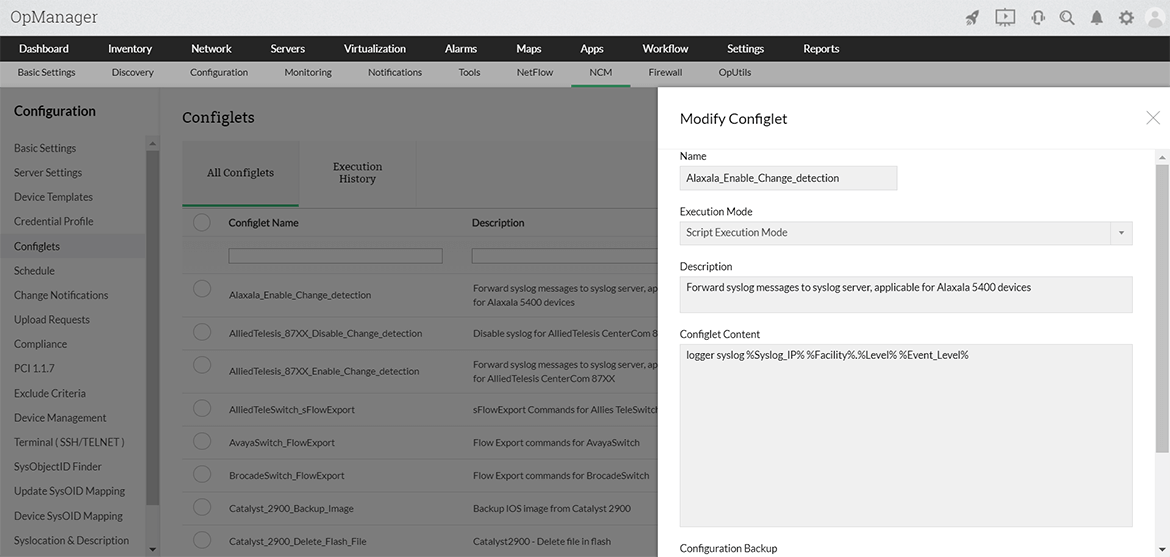

Automatisez les tâches de main-d'œuvre répétitives et à forte intensité

Souvent, les administrateurs appliquent les modifications de configuration sur leurs périphériques réseau pour être synchronisés avec la politique informatique changeante de l'entreprise. Ceux-ci peuvent varier d'un simple blocage de port ou de l'application d'un correctif de sécurité critique sur tous les appareils. Ces tâches critiques et répétitives peuvent entraîner des erreurs humaines et affecter les performances du réseau. Les outils d’exécution «Modèle de configuration» et «Script» permettent d’automatiser ces tâches, évitant ainsi les risques d’erreur.

Quoi de plus ?

Assurer une sécurité et une conformité complètes pour chaque changement de configuration

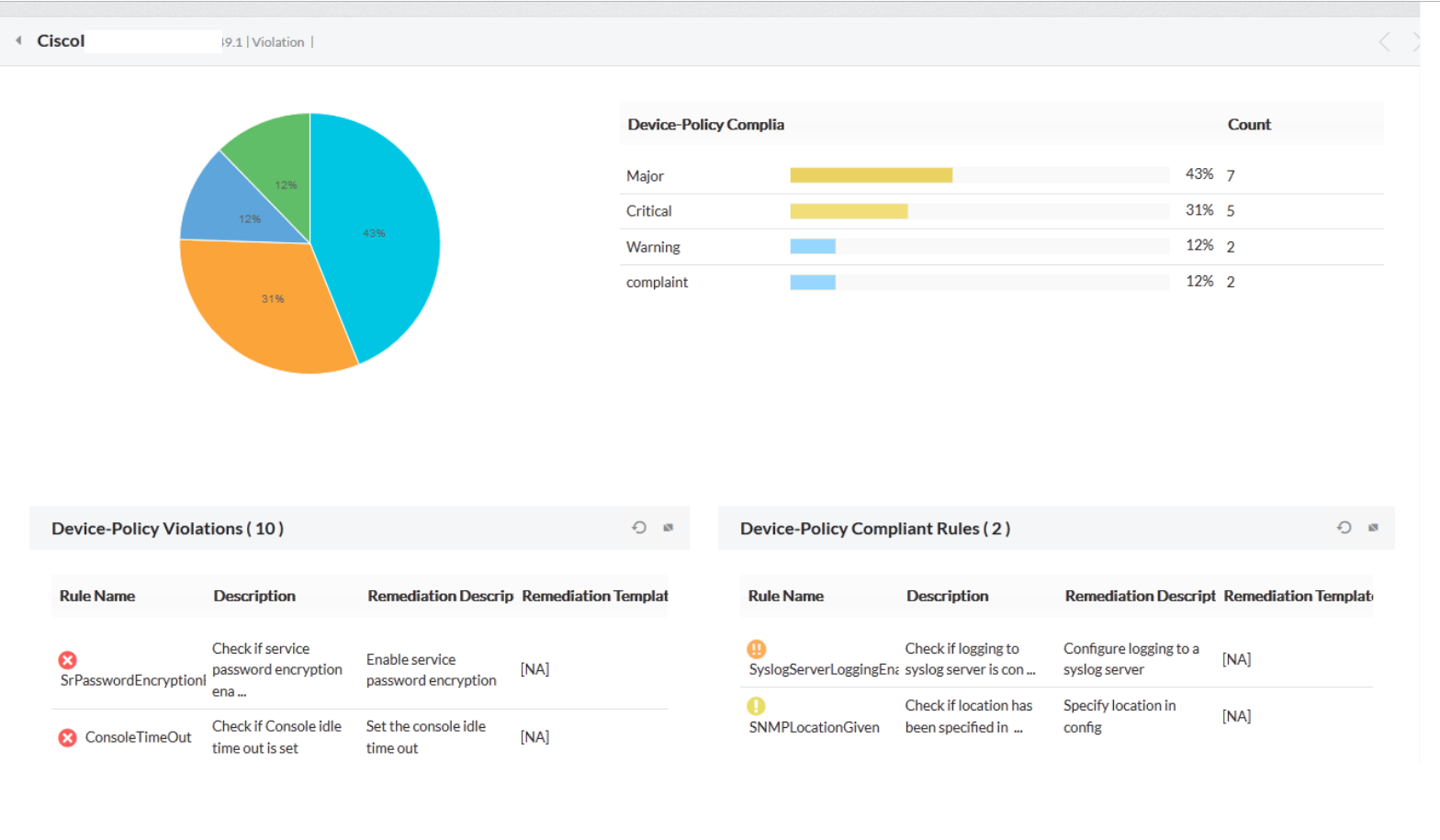

Les entreprises doivent non seulement suivre les pratiques standard, les politiques de sécurité interne, les réglementations gouvernementales strictes et les directives industrielles, mais également démontrer que les politiques sont appliquées et que les périphériques réseau restent conformes aux politiques définies. Le module complémentaire NCM analyse les appareils pour vérifier leur conformité aux règles / politiques définies pour fournir une vue d'ensemble des conflits et de l'état de conformité des configurations d'appareils. Les «rapports d'audit de sécurité» répertorient les résultats avec leur impact et fournissent même des recommandations pour une meilleure sécurité.

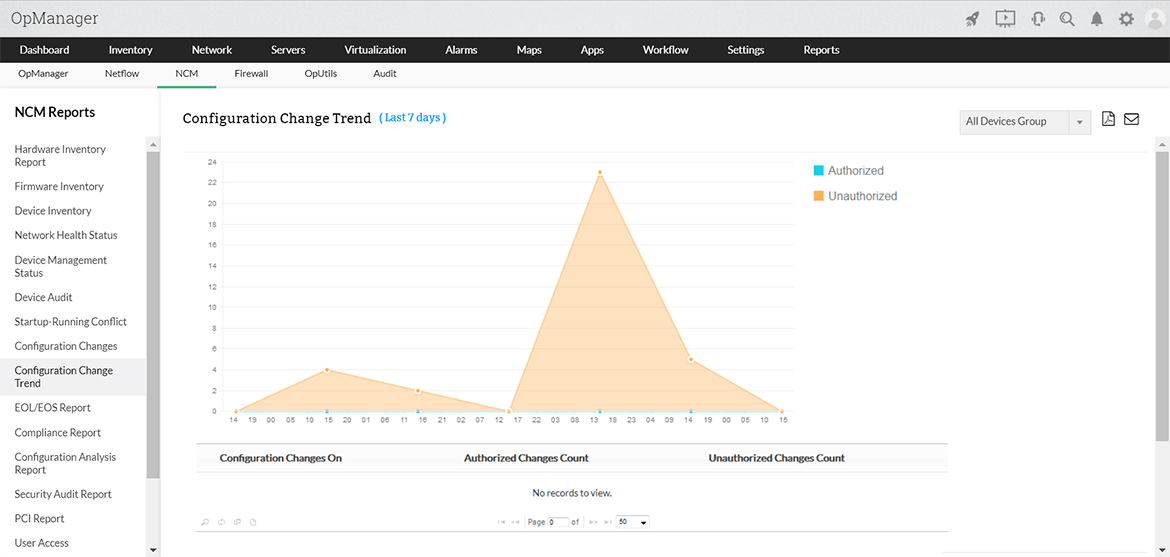

Analysez et résolvez les problèmes de réseau avec des rapports exhaustifs

Les rapports NCM d'OpManager contiennent des détails sur l'état du réseau, les modifications apportées, les conflits trouvés, l'état de conformité, l'activité des utilisateurs, etc. Les rapports comprennent : les rapports d'inventaire du matériel, du firmware et des appareils, les rapports d'audit des appareils, les rapports de changement de configuration, les rapports d'audit de sécurité, les rapports d'accès des utilisateurs, les rapports de conformité, etc.

Exemple d'utilisation

Avis de clients

Études de cas - OpManager

Récompenses et distinctions

Reconnu comme une solution préférée des clients par le rapport Gartner Peer Insights de mai 2019 pour les solutions d’analyse de la performance réseau et de diagnostics

Reconnu comme une solution préférée des clients par le rapport Gartner Peer Insights de mai 2019 pour les solutions d’analyse de la performance réseau et de diagnostics Reconnu comme une solution préférée des clients par le rapport Gartner Peer Insights d’avril 2019 pour les outils d’analyse de l’infrastructure informatique.

Reconnu comme une solution préférée des clients par le rapport Gartner Peer Insights d’avril 2019 pour les outils d’analyse de l’infrastructure informatique. Éditeur de l’année 2018/2019 pour l’analyse et la gestion des réseaux

Éditeur de l’année 2018/2019 pour l’analyse et la gestion des réseaux Figure dans le Magic Quadrant NPMD 2019 de Gartner.

Figure dans le Magic Quadrant NPMD 2019 de Gartner. Classé deuxième de l’Infotech Research Software Reviews Data Quadrant 2018.

Classé deuxième de l’Infotech Research Software Reviews Data Quadrant 2018.