Simplifique su camino hacia el cumplimiento de la FERPA con EventLog Analyzer

Proteja los registros académicos y la PII de accesos no autorizados

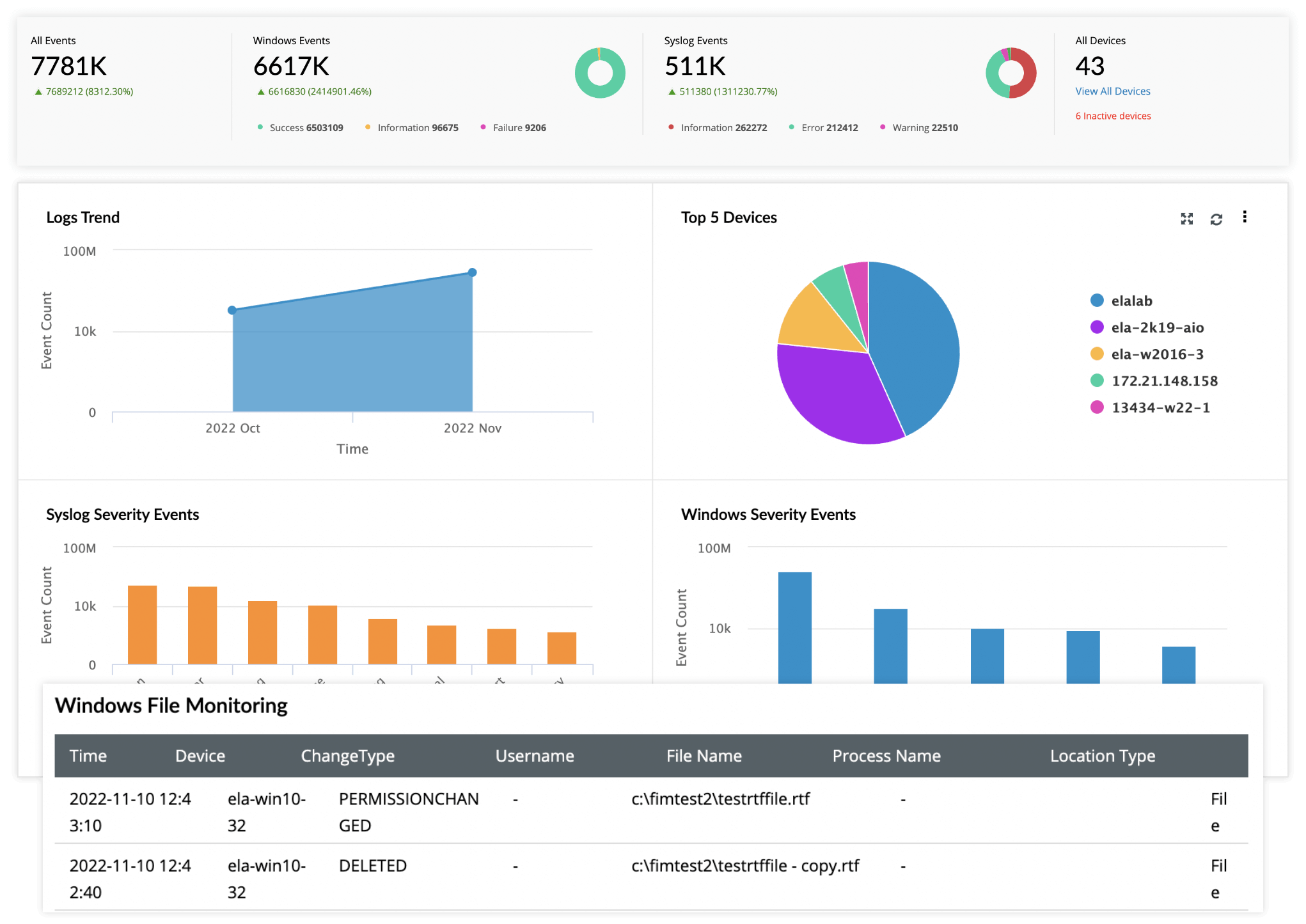

EventLog Analyzer, nuestro software de análisis y gestión de logs, ayuda a simplificar el cumplimiento de la FERPA al centrarse en la protección de los registros académicos. Agiliza el control y la auditoría del acceso a los expedientes de los alumnos, haciendo menos engorrosa la gestión de los registros académicos. Mediante reglas de correlación predefinidas, EventLog Analyzer identifica las amenazas y garantiza la privacidad de los datos con plantillas preparadas para el cumplimiento de normativas. Sus informes están hechos a la medida de este propósito, apoyando el compromiso de su institución con la privacidad de los datos de los estudiantes.

Más de 10.000 clientes confían en EventLog Analyzer

10.000 clientes

Así es como EventLog Analyzer simplifica la gestión del cumplimiento de FERPA

- Monitoreo de la actividad de la base de datos

- Informes sobre ataques a la red

- Auditoría del servidor web y del servidor FTP

Auditoría del servidor web y del servidor FTP

Detecte ataques al servidor web y reciba notificaciones en tiempo real auditando los logs del servidor web Microsoft IIS, los logs del servidor FTP y los logs del servidor web Apache mediante EventLog Analyzer. Este versátil software para el cumplimiento de la FERPA proporciona informes detallados sobre eventos de error (como errores del cliente y del servidor), cambios de contraseña, solicitudes HTTP erróneas y ataques a la seguridad (como inyección SQL, scripts entre sitios y DoS). También puede monitorear los archivos cargados, descargados y eliminados en los servidores FTP IIS y Unix utilizando los informes del servidor FTP.

Auditoría de dispositivos extraíbles

Una vía a través de la cual se pueden robar datos sensibles son los dispositivos USB. Con EventLog Analyzer, puede realizar un seguimiento del uso de los dispositivos extraíbles mediante la recopilación, el monitoreo y el análisis de los logs de servidores y estaciones de trabajo desde una única consola. Basándose en los logs recopilados, EventLog Analyzer genera informes gráficos detallados que proporcionan información sobre cada instancia de uso de USB dentro de la red y sobre las operaciones realizadas con estos discos extraíbles. Además de generar informes, EventLog Analyzer le avisa en tiempo real cada vez que se utiliza un dispositivo extraíble para una transferencia de datos.

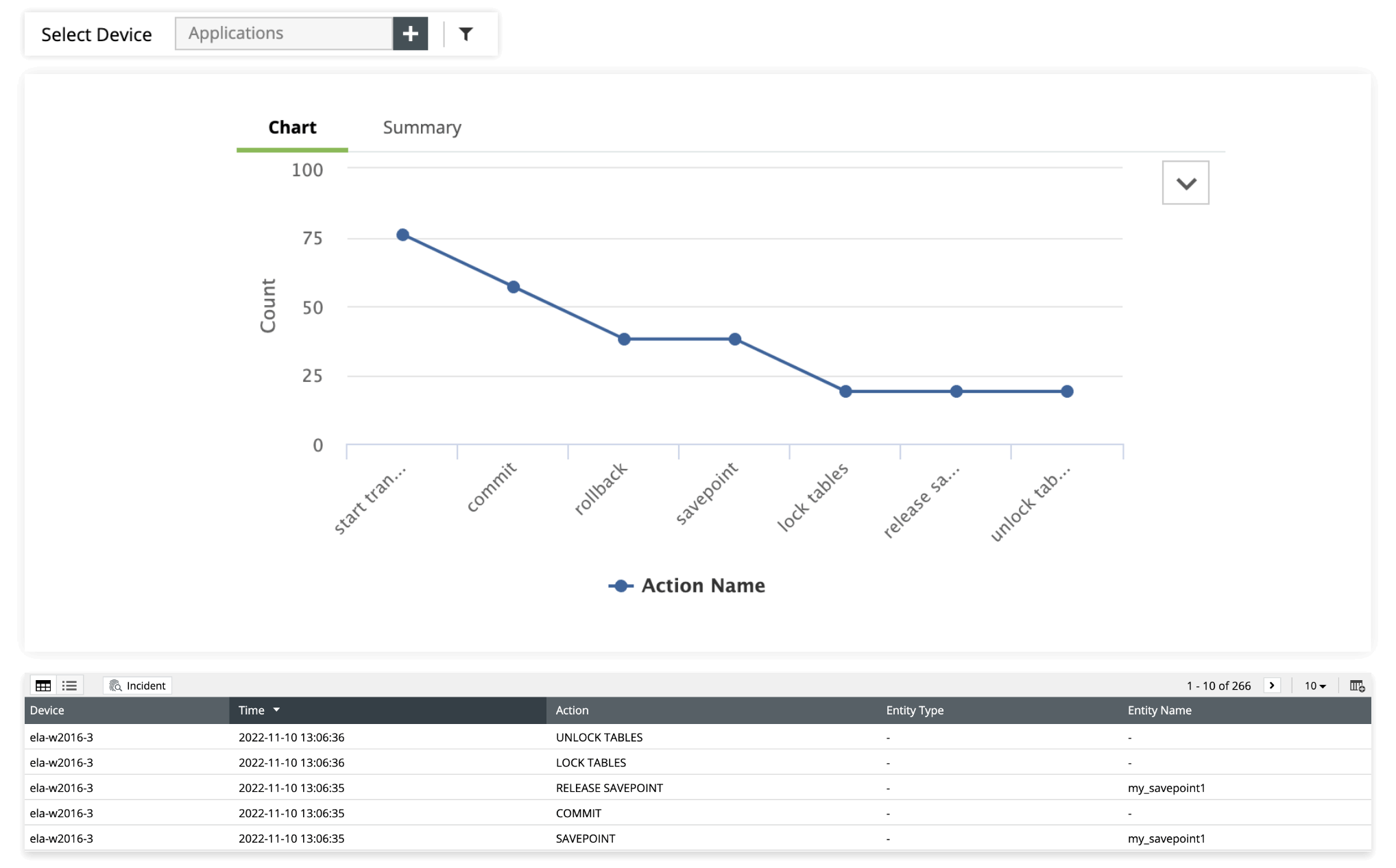

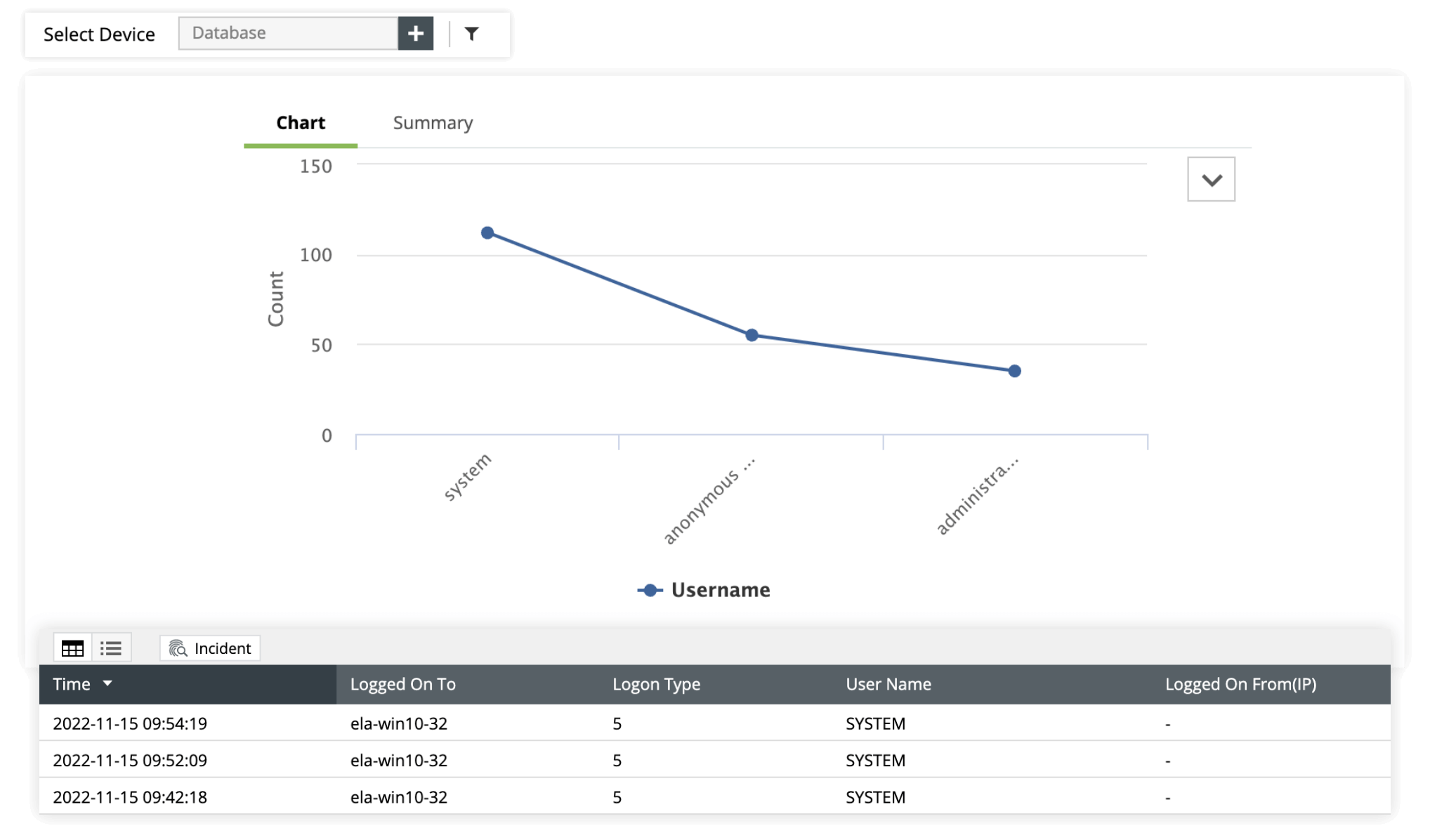

Monitoreo de la actividad de la base de datos

EventLog Analyzer ofrece una auditoría completa de las bases de datos, monitoreando el acceso a los registros confidenciales de los estudiantes almacenados en los servidores de bases de datos. Al recopilar y analizar los logs del servidor de base de datos, EventLog Analyzer genera informes que le ayudan a monitorear los inicios de sesión en la base de datos, las consultas ejecutadas en la base de datos, los cambios realizados en la base de datos, los cambios de permisos, los ataques de inyección SQL, los ataques DoS y mucho más. Reciba alertas en tiempo real por correo electrónico y SMS cuando se produzca cualquier actividad sospechosa en su servidor de bases de datos.

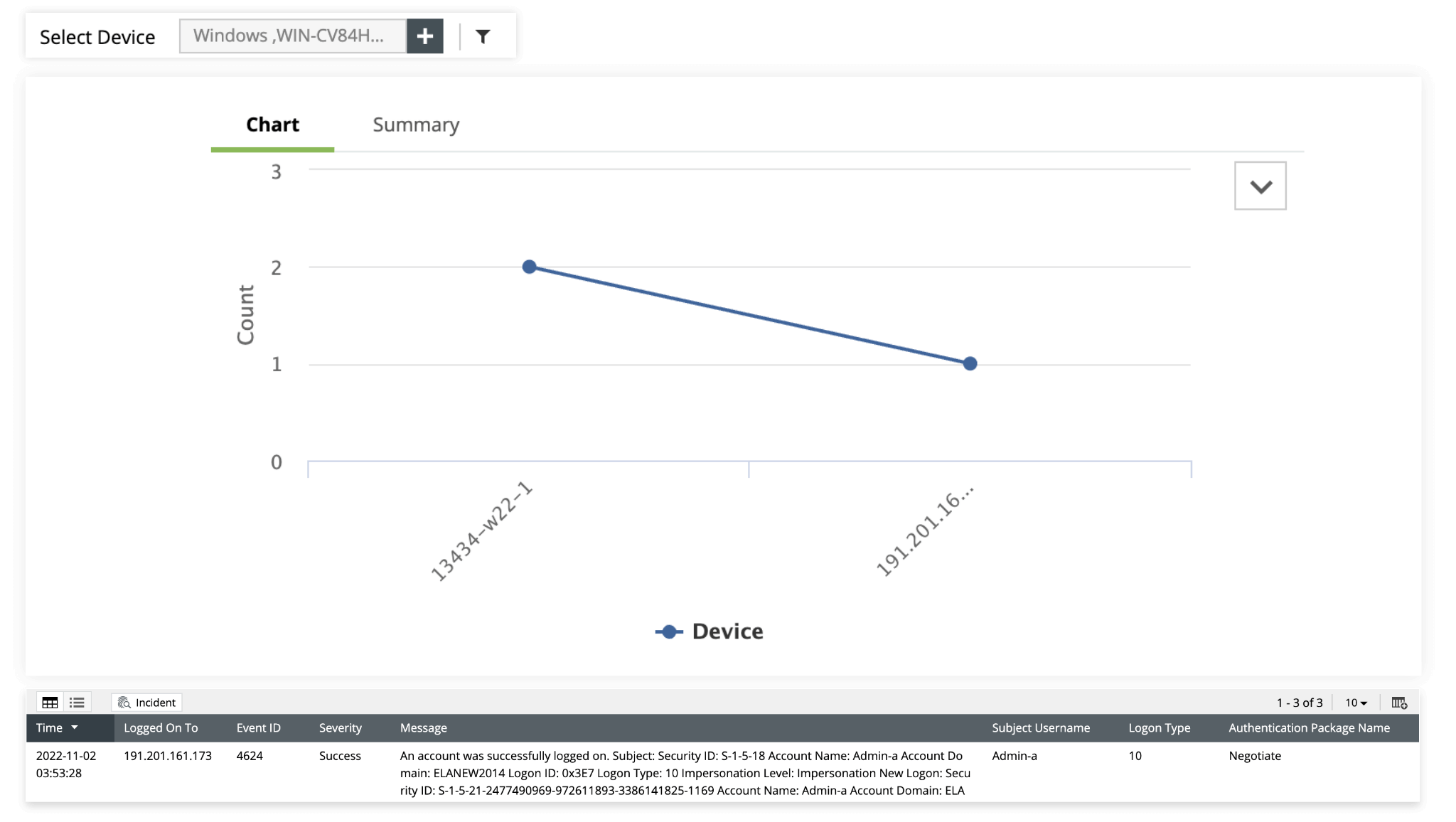

Informes sobre ataques a la red

Detecte con precisión las amenazas a la seguridad e identifique los patrones de ataque con las funciones de inteligencia de amenazas y correlación de eventos de EventLog Analyzer. Con más de 30 reglas de correlación predefinidas, un constructor de correlación personalizado y fuentes contra amenazas actualizadas dinámicamente, nuestra solución de cumplimiento le ayuda a detectar los ataques cibernéticos en las fases más tempranas. También puede encontrar informes exhaustivos sobre ataques específicos, con detalles sobre el punto de entrada, el usuario implicado, el nivel de gravedad, la fuente y el ID del evento. Esta riqueza de información le ayuda a tomar medidas correctoras rápidas para evitar ataques a gran escala.

Soluciones relacionadas ofrecidas por EventLog Analyzer

Análisis de logs

Recopile, analice y archive los logs de cualquier dispositivo de su red. Monitoree las actividades de la red con informes gráficos integrados y reciba alertas en tiempo real cuando se detecte cualquier amenaza a la seguridad.

Más informaciónAlmacenamiento y archivo seguros de datos

El uso de cifrado, hashing y marcas de tiempo no solo garantizan la seguridad y fiabilidad de los datos de los alumnos, sino que también facilita una recuperación y carga eficientes en el producto.

Más informaciónAuditoría de usuarios privilegiados

Las cuentas de usuarios privilegiados, cruciales para el acceso al servidor, plantean graves riesgos de seguridad. Audite las actividades de estas cuentas para detectar el uso indebido de derechos elevados.

Más informaciónMonitoreo de la integridad de los archivos

Monitoree los logs en busca de cambios no autorizados realizados en archivos y carpetas críticos con alertas en tiempo real e informes completos que especifican detalles cruciales sobre los archivos modificados.

Más información

5 razones

para elegir EventLog Analyzer para la gestión del cumplimiento de FERPA

- 1. Gestión unificada de logs

- 2. Auditorías detalladas e informes personalizables

- 3. Un sistema de correlación avanzado

- 4. Gestión automatizada de incidentes

- 5. Inteligencia aumentada contra amenazas

Gestión unificada de logs

Proteja los registros académicos de los estudiantes auditando eficientemente las actividades de la base de datos y del servidor web con EventLog Analyzer. Es compatible con más de 750 fuentes de log, incluidas bases de datos Microsoft SQL Server, bases de datos MySQL, bases de datos Oracle, servidores web Apache y servidores web IIS.

Auditorías detalladas e informes personalizables

Audite los cambios realizados en archivos y carpetas confidenciales con informes gráficos detallados en tiempo real y dashboards intuitivos. Personalice los informes de cumplimiento para las auditorías internas, analice los logs de forma exhaustiva y reciba alertas en tiempo real cuando se detecten eventos sospechosos.

Un sistema de correlación avanzado

Con más de 30 reglas de correlación predefinidas, el motor de correlación de EventLog Analyzer identifica patrones de ataque sospechosos en su red y se lo notifica inmediatamente. Con los informes de correlación de EventLog Analyzer, detecte las amenazas más destacadas, incluidos los ataques de fuerza bruta, a la base de datos y al servidor web (como solicitudes de URL maliciosas, intentos de inyección SQL y DDoS).

Gestión automatizada de incidentes

Con los flujos de trabajo de respuesta a incidentes de EventLog Analyzer, realice acciones rápidas y reactivas, como desactivar cuentas comprometidas o terminar procesos, cuando se detecte un evento sospechoso.

Inteligencia aumentada contra amenazas

Al utilizar la información más reciente sobre amenazas obtenida de fuentes contra amenazas comerciales y de código abierto, EventLog Analyzer detecta y mitiga las fuentes IP y URL maliciosas.

¿Cómo cumple EventLog Analyzer los requisitos de la FERPA?

| Requisitos de FERPA | ¿De qué se trata? | Informes predefinidos en EventLog Analyzer |

|---|---|---|

| Sección 99.31 (a)(1)(ii) | Garantizar el cumplimiento mediante el uso de métodos razonables en la gestión de los registros académicos, como el monitoreo y la limitación del acceso solo a aquellos con intereses legítimos, para la privacidad de los datos de los estudiantes y la protección de los datos personales. |

|

Compatibilidad integrada con el cumplimiento de la normativa de TI

Preguntas frecuentes

¿Qué es el cumplimiento de la FERPA?

La Ley de Derechos Educativos y Privacidad de la Familia (FERPA) de 1974 tiene como objetivo preservar la privacidad de los registros académicos de los estudiantes. Según el Departamento de Educación de Estados Unidos, esta ley federal se aplica a todas las escuelas que reciben fondos en virtud del programa aplicable del departamento. Con ManageEngine EventLog Analyzer, puede garantizar la seguridad de los registros académicos de los estudiantes y cumplir los requisitos de la FERPA.

¿Quién es responsable del cumplimiento de la FERPA?

Esta ley federal, conocida como FERPA, es esencial para todas las instituciones educativas que gestionan sistemas de registros académicos que contienen datos sensibles de los estudiantes. Cualquier institución que reciba financiación de programas específicos del Departamento de Educación de EE.UU. debe adherirse a ella, garantizando la privacidad de los datos de los estudiantes y la protección de sus datos personales. El software de cumplimiento suele utilizarse para un monitoreo eficiente de los registros y la privacidad de los datos, así como para la elaboración de informes de cumplimiento precisos.