Informes de auditoría de la seguridad del firewall

Firewall Analyzer está diseñado para generar informes detallados sobre el cumplimiento de los dispositivos del firewall, ayudando en las auditorías exhaustivas de la seguridad del firewall. Estos informes ayudan a configurar las reglas del firewall para impedir el acceso no autorizado, permitiendo sólo a los hosts esenciales de la red. Como una herramienta eficaz para la auditoría de las reglas del firewall, identifica todos los problemas relacionados con la seguridad del firewall.

Funciones principales de Firewall Analyzer como herramienta para la auditoría de la seguridad del firewall

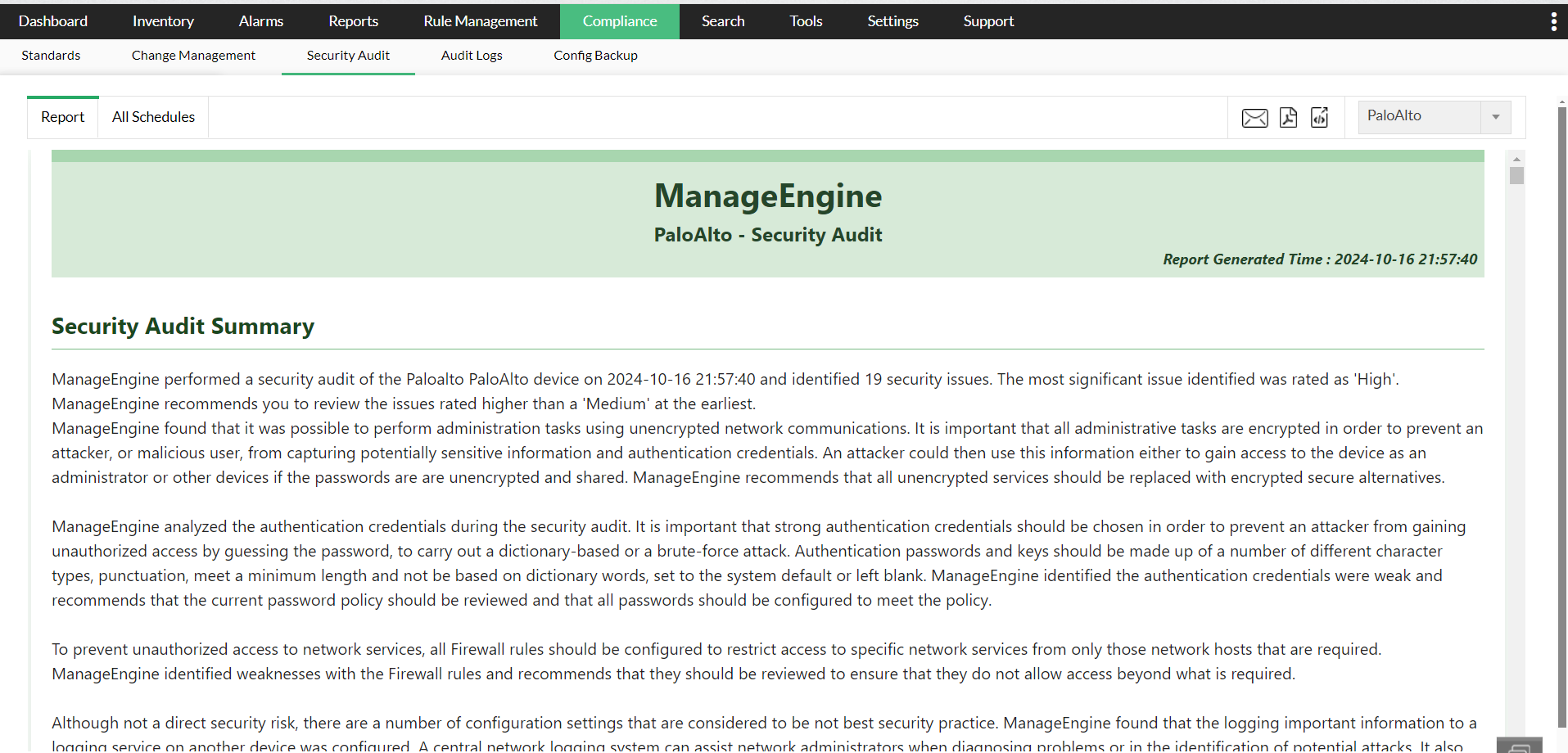

- Informe de auditoría de la seguridad del firewall: La herramienta para la auditoría de las reglas del firewall proporciona un informe detallado de auditoría de seguridad del firewall, identificando los problemas de seguridad y ofreciendo una lista de control de auditoría de las reglas del firewall. Esta lista de control sirve de referencia para auditar las reglas del firewall y evaluar su impacto y gravedad.

- Análisis de la configuración del firewall: Audita toda la configuración del firewall, clasifica las amenazas y recomienda prácticas para mejorar la seguridad. El software evalúa qué tan fácil es corregir los problemas identificados y sugiere los cambios de configuración necesarios.

- Categorización del problema: Los problemas se clasifican en cinco categorías: crítico, alto, medio, bajo e información. Esta categorización ayuda a priorizar las acciones según la gravedad de los problemas.

Estructura del informe

El informe de cumplimiento generado por Firewall Analyzer se divide en tres secciones principales: Sección del Informe de auditoría de seguridad, sección de Mejores prácticas de seguridad y sección de Configuración de dispositivos.

Auditoría de seguridad

- Identificación del problema: Una descripción detallada del problema identificado.

- Evaluación del impacto: Evaluación del impacto potencial del problema.

- Explotabilidad: Un análisis de la facilidad con la que se puede explotar el problema.

- Recomendaciones: Las medidas sugeridas para mitigar el problema.

- Calificación general: Una clasificación combinada basada en los factores anteriores.

Mejores prácticas de seguridad

- La sección de resumen general ofrece un resumen de las mejores prácticas recomendadas para la seguridad del firewall, incluyendo información detallada sobre la auditoría de la seguridad del firewall. En esta sección se describen los principios y estrategias generales que las organizaciones deben seguir para mejorar la configuración de su firewall y la seguridad general de la red.

- La sección de recomendaciones proporciona orientación específica sobre la implementación de las mejores prácticas en diferentes áreas, como ajustes de software, configuraciones de servicios, gestión de interfaces, reglas de filtrado, mecanismos de autenticación, prácticas de registro y protocolos de cifrado.

Configuración del dispositivo

Esta sección detalla los ajustes y configuraciones actuales de sus dispositivos del firewall, incorporando información del software para la auditoría del firewall. Proporciona una instantánea de cómo están configurados actualmente sus firewalls, lo que resulta crucial para comprender el contexto de los problemas de seguridad identificados y las recomendaciones.

Generación de informes

- Generación de informes de cumplimiento del firewall de forma periódica: Los informes se generan a intervalos regulares, y la interfaz de usuario muestra la hora en que se generaron.

- Generación de informes de cumplimiento del firewall de forma instantánea: Los usuarios pueden generar informes de cumplimiento bajo demanda.

Configure las credenciales / asocie el perfil de dispositivo para obtener la configuración y las reglas del firewall

El módulo de configuración de Firewall Analyzer configura las credenciales o le asigna un perfil de credenciales al dispositivo. Al asignar un perfil al dispositivo o configurar sus credenciales, el informe de cumplimiento se generará automáticamente. Por lo tanto Firewall Analyzer actúa como una herramienta de configuración del firewall eficiente. Consulte la página sobre el software de gestión del cumplimiento del firewall para obtener más información sobre el cumplimiento de otras normas de seguridad del firewall.

Importancia de las auditorías de la seguridad del firewall

Las auditorías de seguridad son fundamentales para mejorar las defensas de su red, ya que resaltan las vulnerabilidades y comparten el estado de cumplimiento de los mandatos normativos. Esto permite a los administradores de seguridad de su red tomar las contramedidas adecuadas para reforzar la seguridad de la red de su organización.

- Identificación proactiva de amenazas: Las auditorías de seguridad del firewall adoptan un enfoque proactivo de la ciberseguridad. Al identificar las amenazas nuevas y en evolución, garantizan que las reglas de su firewall y las firmas de amenazas estén actualizadas.

- Postura de seguridad mejorada: Las auditorías van más allá de la identificación de amenazas. Examinan meticulosamente las reglas del firewall para confirmar su exactitud y evitar posibles manipulaciones. Además, las auditorías implican analizar exhaustivamente los logs del firewall, lo que permite detectar oportunamente actividades anómalas que podrían indicar una violación de la seguridad.

- Garantía de cumplimiento: Muchas industrias están sujetas a estrictas normas de seguridad de datos. Las auditorías de seguridad del firewall juegan un rol vital a la hora de garantizar que la configuración de su firewall se ajusta a estas normativas. Esto mitiga los riesgos legales y las posibles multas asociadas al incumplimiento.

- Rendimiento de la red optimizado: Las auditorías también pueden optimizar las reglas del firewall identificando las que son innecesarias o cualquier error de configuración. Esto refuerza el rendimiento de red, la fiabilidad, y minimiza la probabilidad de que ocurran costosos incidentes de seguridad e inactividad de la red.

En resumen, adoptar un enfoque integral para auditar las reglas del firewall garantiza una mejor postura de seguridad y optimiza el rendimiento de la red.

Preguntas frecuentes - Auditoría de las reglas del firewall

¿Qué es la auditoría de las reglas del firewall?

+

¿Por qué es importante la auditoría de las reglas del firewall?

+

¿Cómo realizar una auditoría de las reglas del firewall?

+

Featured links

Otras funciones

Informes del firewall

Obtenga varios informes de seguridad y tráfico para evaluar la postura de seguridad de la red. Analice los informes y tome las medidas necesarias para prevenir futuros incidentes de seguridad. Monitoree el uso de Internet de los usuarios de la empresa.

Gestión del cumplimiento del firewall

El sistema integrado de gestión del cumplimiento automatiza las auditorías de cumplimiento del firewall. Informes predefinidos disponibles para los principales mandatos regulatorios como PCI-DSS, ISO 27001, NIST, NERC-CIP y SANS.

Alertas del firewall

Tome medidas correctivas de inmediato cuando reciba notificaciones en tiempo real sobre los incidentes de seguridad de la red. Compruebe y restrinja el uso de Internet si el ancho de banda supera el umbral especificado.

Gestión del servicio de firewall

Los MSSP pueden alojar varios inquilinos, que tienen acceso exclusivo, segmentado y protegido a sus respectivos datos. Es escalable para satisfacer sus necesidades. Puede gestionar los firewalls implementados en todo el mundo.