Related content

¿Qué es la inteligencia sobre amenazas?

La inteligencia sobre amenazas se refiere a la recopilación, el análisis y la aplicación de datos contextuales relacionados con ciberamenazas conocidas o emergentes. Incluye información detallada sobre IoC, IP maliciosas, hashes de archivos, nombres de dominio y TTP utilizados por los atacantes, así como el panorama general de las amenazas.

inteligencia sobre amenazas está enriquecida y contextualizada, lo que permite a los equipos de seguridad tomar decisiones informadas y responder a las amenazas con efectividad. Las organizaciones pueden obtener inteligencia sobre amenazas de diversas fuentes, entre las que se incluyen la inteligencia de fuentes abiertas (OSINT), las plataformas comerciales de inteligencia sobre amenazas, los centros de análisis e intercambio de información (ISAC) específicos del sector y la telemetría interna. Esta inteligencia se entrega en múltiples formatos como STIX/TAXII, JSON, CSV y esquemas propietarios y, cuando se integra en las operaciones de seguridad, proporciona el contexto necesario para correlacionar eventos, detectar anomalías y trazar las actividades de los actores de las amenazas en toda la red.

Importancia de la inteligencia sobre amenazas para una seguridad proactiva

Las herramientas de seguridad tradicionales a menudo se quedan cortas cuando se trata de identificar amenazas sofisticadas y selectivas. La inteligencia sobre amenazas cierra esta brecha al permitir la detección, investigación y respuesta proactiva ante amenazas. Empodera a las organizaciones para:

- Identificar las amenazas en una fase temprana del ciclo de vida del ataque reconociendo patrones de ataque conocidos y actividades sospechosas.

- Validar las alertas con contexto para reducir el ruido y los falsos positivos, garantizando que los equipos de seguridad se centren en los incidentes de alta prioridad.

- Comprender el comportamiento de los atacantes correlacionando los eventos con las técnicas de MITRE ATT&CK, lo que permite comprender a fondo los motivos y metodologías de los actores de amenazas.

- Acelerar la respuesta a incidentes con un contexto de amenazas en tiempo real que ayuda a agiliza la clasificación, investigación y contención.

- Reforzar la postura de seguridad general informando a las directivas, los controles de acceso y las estrategias de mitigación de amenazas con detalles sobre las amenazas del mundo real.

Con la inteligencia sobre amenazas adecuada, los SOC pueden pasar de la gestión reactiva de incidentes a la cacería de amenazas proactiva y la prevención.

Detecte amenazas avanzadas, correlacione fuentes contra amenazas globales y responda más rápidamente con inteligencia contextual.

Tipos de inteligencia sobre amenazas

La inteligencia sobre amenazas se clasifica en tres tipos principales, cada uno de los cuales sirve a un propósito único en las diferentes capas de una organización:

1. Inteligencia sobre amenazas estratégica

La inteligencia sobre amenazas estratégica es información de alto nivel, no técnica, centrada en las tendencias a largo plazo y en las implicaciones de las ciberamenazas. Ayuda a los ejecutivos y responsables a tomar decisiones informadas sobre la asignación de presupuestos, la gestión de riesgos y las directivas de seguridad. La inteligencia sobre amenazas estratégica suele incluir tendencias en el comportamiento de los atacantes, motivaciones y factores geopolíticos. Por ejemplo, los informes que destacan un aumento de los ataques patrocinados por el Estado contra el sector energético debido a conflictos geopolíticos.

Caso de uso: Guía a los CISO y a los equipos de liderazgo al momento de establecer prioridades de seguridad a largo plazo y alinear la ciberseguridad con la estrategia empresarial.

Cómo ayuda Log360: A través de integraciones con fuentes de información estructuradas como STIX/TAXII, Log360 le ayuda a comprender tendencias más amplias y los perfiles de los actores, permitiéndole anticipar futuras amenazas y alinear su estrategia de seguridad respectivamente.

2. Inteligencia sobre amenazas operativa

La inteligencia sobre amenazas operativa proporciona detalles sobre campañas específicas o ataques activos. Incluye información como vectores de ataque, activos objetivo, herramientas utilizadas por los atacantes y métodos de explotación. Esta inteligencia ayuda a los equipos de respuesta a incidentes a comprender las amenazas en curso y a preparar mecanismos de defensa a medida. Por ejemplo, la inteligencia muestra que un grupo de ransomware está distribuyendo correos electrónicos de phishing con archivos adjuntos de Excel que fueron convertidos en armas para dirigirse al sector bancario.

Caso de uso: Permite a los equipos de respuesta a incidentes anticiparse a los métodos de los atacantes y ajustar respectivamente los manuales estratégicos de detección y respuesta.

Cómo ayuda Log360: Al correlacionar los eventos con marcos como MITRE ATT&CK, Log360 contextualiza el quién y el cómo detrás de una alerta. Los equipos del SOC obtienen información procesable sobre las TTP de los atacantes, lo que permite responder más rápida y efectivamente a los incidentes.

3. Inteligencia sobre amenazas táctica

La inteligencia sobre amenazas táctica es técnica y detallada, destinada a detectar y bloquear amenazas específicas. Incluye datos como direcciones IP, URL maliciosas, hashes de archivos y firmas de malware. Este tipo de inteligencia suele integrarse en herramientas de seguridad como la SIEM y los sistemas de detección de intrusiones para automatizar la detección y el bloqueo. Por ejemplo, una fuente de información en tiempo real de las direcciones IP vinculadas a una red de bots que lanza ataques DDoS.

Caso de uso: Permite a los equipos del SOC actualizar rápidamente los firewalls, la SIEM y los sistemas de detección de intrusos para bloquear las amenazas antes de que se infiltren en la red.

Cómo ayuda Log360: Log360 consume datos en tiempo real de fuentes como Webroot, AlienVault OTX y VirusTotal para recopilar IoC. Al correlacionar estos datos con los eventos de seguridad internos, Log360 enriquece las alertas, prioriza los riesgos y ayuda a los equipos del SOC a bloquear o mitigar rápidamente las amenazas activas.

4. Inteligencia sobre amenazas técnica

La inteligencia sobre amenazas técnica profundiza más que las fuentes tácticas. Descubre el funcionamiento interno de los ataques analizando el código del malware, los kits de exploit, la infraestructura de C2 y los kits de herramientas del adversario. Esta inteligencia es altamente detallada y a menudo producida por investigadores de seguridad, ingenieros inversos o equipos forenses avanzados. Por ejemplo, un informe de ingeniería inversa que detalla cómo una nueva cepa de ransomware cifra archivos utilizando una vulnerabilidad sin parche en los servicios de Windows.

Caso de uso: Ayuda a los proveedores de seguridad y a los defensores avanzados a elaborar mejores reglas de detección, desarrollar parches y construir una resiliencia a largo plazo contra las técnicas de ataque en evolución. Cada uno de estos tipos desempeña un rol crucial a la hora de construir una postura de defensa estratificada y proactiva.

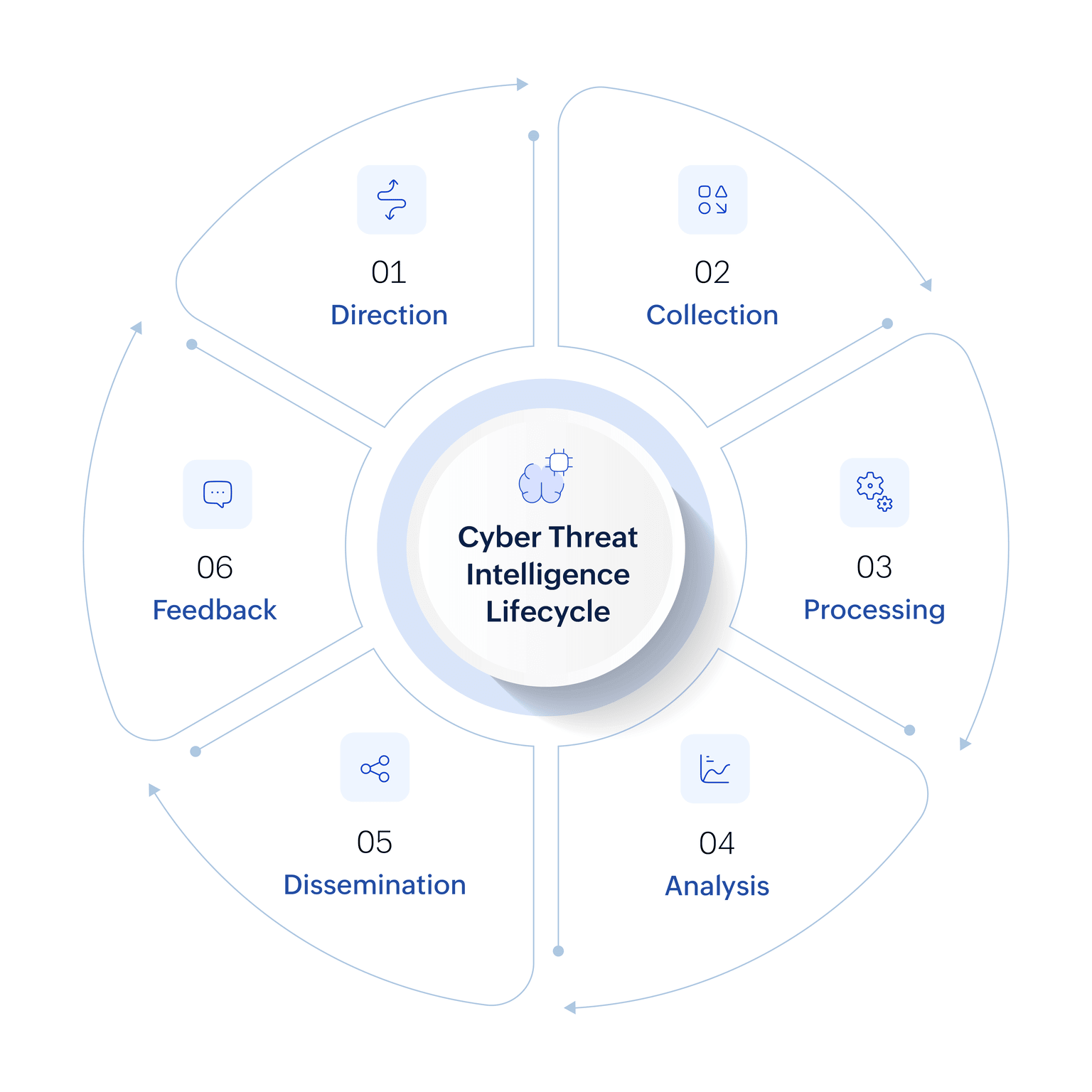

Ciclo de vida de la inteligencia sobre amenazas

El ciclo de vida de la inteligencia sobre amenazas es un proceso estructurado que se utiliza para convertir los datos sin procesar sobre las amenazas en inteligencia procesable. Comprende seis etapas clave:

1. Planificación y dirección

Las organizaciones determinan qué preguntas quieren que responda la inteligencia, como por ejemplo qué activos corren más riesgo, quiénes son sus probables actores de amenazas o qué vulnerabilidades específicas necesitan monitorear. La dirección garantiza que los esfuerzos de inteligencia sobre amenazas se alinean con los objetivos de seguridad de la organización, las necesidades de cumplimiento y el perfil de riesgo.

2. Recopilación de datos

En esta fase, los datos sobre las amenazas se recopilan a partir de una amplia gama de fuentes, entre las que se incluyen logs internos, escáneres de vulnerabilidades, fuentes contra amenazas, fuentes de la web oscura y OSINT. Las organizaciones suelen aprovechar las fuentes contra amenazas compatibles con STIX/TAXII, OSINT, plataformas comerciales de inteligencia sobre amenazas, centros ISAC de intercambio y análisis de información específica del sector, y telemetría interna para acceder a datos enriquecidos. Este paso es crucial para construir un conjunto de datos exhaustivo que refleje la evolución del panorama de las amenazas.

3. Tratamiento

Una vez se recopilan los datos en bruto, se deben convertir a un formato utilizable. El tratamiento implica filtrar los datos irrelevantes o redundantes, normalizar los distintos tipos de datos y organizar la información para su posterior análisis. Este paso garantiza que los analistas de seguridad no se vean abrumados por el volumen de datos y puedan centrarse en lo que realmente importa.

4. Análisis

Durante el análisis, los analistas de seguridad examinan los datos tratados para identificar patrones, indicadores maliciosos y correlaciones entre distintos eventos. El objetivo es generar información procesable que responda a las preguntas de inteligencia originales. Esta fase puede implicar técnicas como el modelado del comportamiento, la elaboración de perfiles de los actores de amenazas y la correlación con tácticas de ataque conocidas de marcos como MITRE ATT&CK. La atribución, aunque es valiosa, sigue siendo uno de los aspectos más desafiantes del análisis debido a técnicas como las falsas alertas y la reutilización de infraestructuras por diferentes actores de la amenaza. El resultado de esta fase incluye evaluaciones de amenazas, puntuaciones de riesgo y recomendaciones para la acción.

5. Difusión

Los datos generados en la fase de análisis deben entregarse a las partes interesadas adecuadas en un formato comprensible y procesable. Esto podría incluir dashboards para los equipos del SOC, informes para la gestión o alertas para los equipos de respuesta a incidentes. La difusión oportuna garantiza que se puedan tomar las medidas defensivas adecuadas antes de que las amenazas se intensifiquen.

6. Retroalimentación

La retroalimentación cierra el bucle del ciclo de vida evaluando la utilidad de la inteligencia suministrada. Las partes interesadas aportan su opinión sobre si la información era pertinente, oportuna y procesable. Las métricas clave para la evaluación incluyen mejoras en la tasa de detección, el tiempo medio para detectar (MTTD), el tiempo medio para responder (MTTR) y las tasas de reducción de falsos positivos. A partir de esta información, se perfecciona la fase de dirección, garantizando la mejora continua y la adaptación a las nuevas amenazas y prioridades organizacionales.

Retos comunes de implementación

Aunque la inteligencia sobre amenazas ofrece un inmenso valor, las organizaciones a menudo se enfrentan a obstáculos cuando intentan adoptarla y ponerla en funcionamiento de forma efectiva:

- Sobrecarga de datos y ruido: Los equipos de seguridad a menudo tienen dificultades para procesar el enorme volumen de datos sobre amenazas, lo que conduce a la fatiga por alertas y a la pérdida de señales críticas.

- Falta de contexto: Las fuentes en bruto proporcionan indicadores. Pero sin enriquecimiento ni correlación, a los equipos les resulta difícil comprender la relevancia de una amenaza para su entorno.

- Complejidad de la integración: Las distintas fuentes utilizan diversos formatos (STIX/TAXII, JSON, CSV, propietarios), lo que dificulta normalizarlos e integrarlos en los flujos de trabajo de SIEM o SOC.

- Falta de habilidades: Analizar e interpretar la inteligencia sobre amenazas requiere experiencia en análisis de malware, ingeniería inversa y TTP del adversario, habilidades de las que carecen muchas organizaciones.

- Retraso en la respuesta: Sin una integración en tiempo real, la información sobre amenazas suele llegar demasiado tarde, lo que limita su efectividad a la hora de prevenir ataques.

- Costo elevado de las fuentes comerciales: Las fuentes y plataformas basadas en suscripciones pueden resultar costosas, lo que dificulta el acceso de las organizaciones medianas a una inteligencia exhaustiva

Estos retos destacan por qué las organizaciones necesitan una solución que no sólo agregue inteligencia sobre amenazas, sino que también la enriquezca, correlacione y racionalice de manera eficiente dentro de sus operaciones de seguridad.

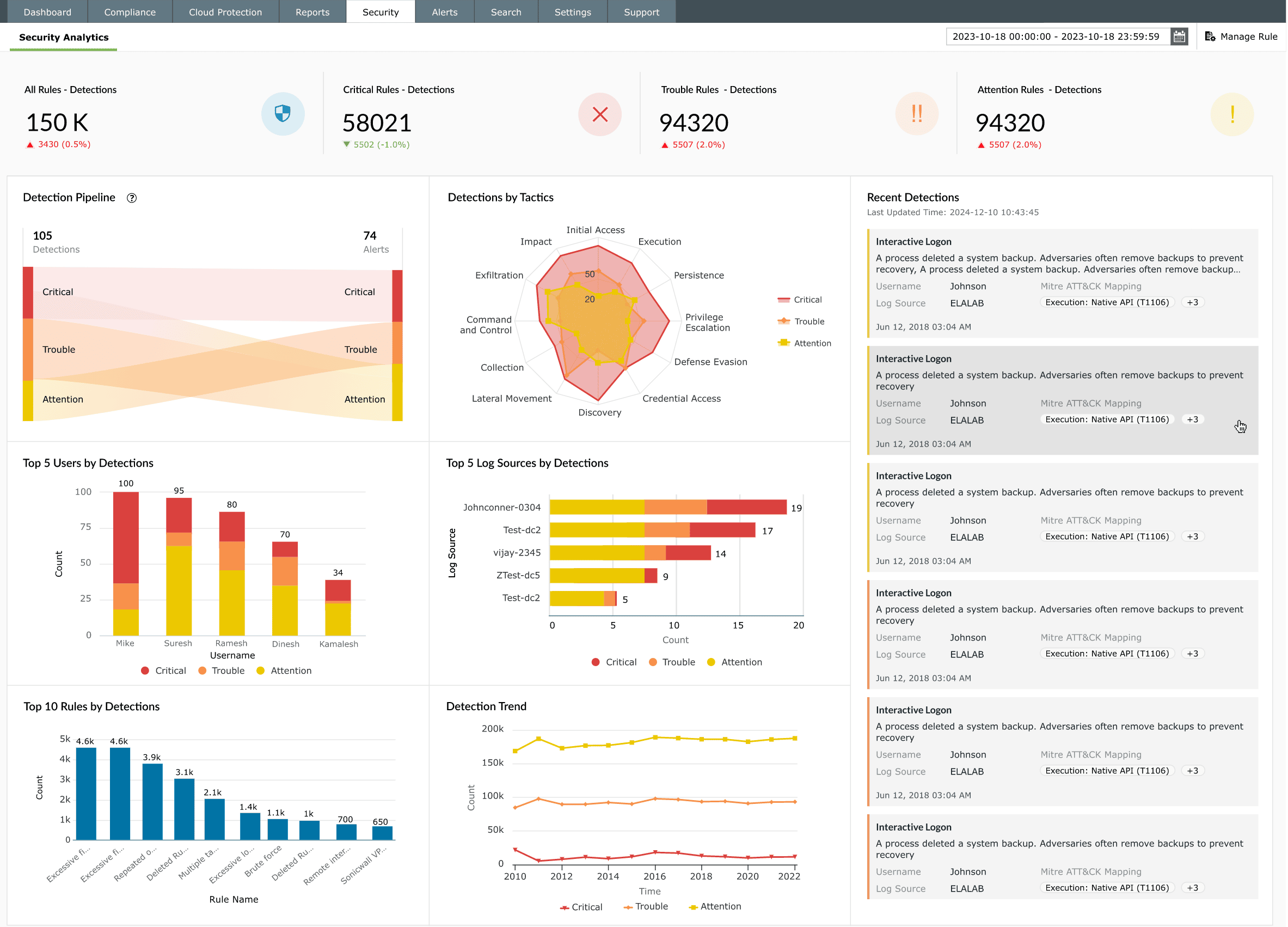

Cómo aprovecha Log360 la inteligencia sobre amenazas para una defensa proactiva

ManageEngine Log360, una solución de SIEM unificada, transforma los datos de seguridad sin procesar en inteligencia procesable. Al integrar y contextualizar los datos sobre amenazas, empodera a las organizaciones para detectar, analizar y responder a las ciberamenazas con precisión. Así es como Log360 ayuda a mejorar su estrategia de detección y respuesta ante amenazas:

Integración de la fuente contra amenazas en tiempo real:

Log360 ingiere inteligencia sobre amenazas de múltiples fuentes de confianza para garantizarle una visión completa del panorama global de amenazas.

Las integraciones clave incluyen:

- Webroot: Proporciona datos en tiempo real sobre malware, sitios de phishing y URL sospechosas.

- STIX/TAXII: Permite ingerir automáticamente información estandarizada y estructurada sobre amenazas procedente de fuentes globales.

- VirusTotal: Agrega los resultados del escaneo para identificar archivos, dominios y URL maliciosos conocidos.

- AlienVault OTX: Aprovecha los IoC impulsados por la comunidad de expertos en seguridad de todo el mundo.

- Constella: Proporciona inteligencia de las campañas de monitoreo de la web oscura para detectar amenazas avanzadas de forma temprana.

Estas integraciones permiten a los equipos del SOC enriquecer las alertas, priorizar los riesgos y responder más rápidamente a las amenazas de alto impacto, lo que convierte a Log360 en una SIEM impulsada por la inteligencia sobre amenazas que empodera la defensa proactiva.

Enriquecer los datos de seguridad para obtener un contexto real:

La inteligencia sobre amenazas es más poderosa cuando está contextualizada y es fácil de consumir. Log360 correlaciona automáticamente las fuentes contra amenazas globales con los eventos de seguridad internos y las alertas correlacionadas, convirtiendo los puntos de datos aislados en una narración clara y conectada.

Su potente biblioteca de reglas, correlacionada con el marco MITRE ATT&CK®, compara los datos de su sistema (como inicios de sesión o accesos a archivos) con IoC conocidos, como IP maliciosas, dominios o hashes de archivos. Este proceso enriquece sus datos internos, valida las alertas, elimina los falsos positivos y proporciona una consola única para rastrear la actividad sospechosa hasta las campañas de amenazas conocidas.

Investigación y respuesta basadas en IA con Zia Insights

En de Log360, Zia Insights con IA mejora la inteligencia sobre amenazas resumiendo automáticamente los logs y las alertas, categorizando los eventos de seguridad, atribuyendo actores de amenazas a las entidades y mapeando los patrones de ataque a tácticas de MITRE ATT&CK. También proporciona información procesable, lo que permite a los equipos de seguridad comprender rápidamente las amenazas, priorizar las respuestas de forma efectiva y acelerar la resolución de incidentes.

Descubra las fuentes contra amenazas compatibles con Log360

Log360 se integra con los principales proveedores de inteligencia sobre amenazas, como Constella Intelligence, Webroot, STIX/TAXII, AlienVault, Threat Fox, Barracuda, Symantec y Trend Micro. Al enriquecer las fuentes en bruto con información contextual, Log360 las transforma en inteligencia que empodera una detección más rápida, investigaciones más meticulosas y una cacería de amenazas proactiva.

Preguntas frecuentes

¿Qué es la inteligencia sobre ciberamenazas?

La inteligencia sobre ciberamenazas (CTI) es el conocimiento basado en pruebas sobre las amenazas existentes o emergentes. Estos datos —incluyendo los indicadores de compromiso (IoC), las tácticas de los atacantes y los dominios maliciosos— se recopilan, procesan y analizan para proporcionar el contexto necesario para luchar contra los ataques cibernéticos.

La inteligencia sobre ciberamenazas mejora la postura de seguridad de una organización haciendo lo siguiente:

- Identificar amenazas oportunamente mediante indicadores de compromiso y TTP.

- Reducir los falsos positivos mediante el análisis contextual y la elaboración de perfiles de comportamiento.

- Permitir una respuesta más rápida ante incidentes asignando las amenazas a marcos como MITRE ATT&CK.

- Orientar las inversiones en herramientas de defensa, funciones de detección de amenazas y formación de los empleados.

Cuando se integra con una solución de SIEM como Log360, la CTI empodera a los equipos de seguridad con visibilidad sobre las amenazas en tiempo real, correlación automatizada de amenazas, priorización de alertas y flujos de trabajo de respuesta procesables.

¿Cómo ayuda la inteligencia sobre amenazas a combatir las ciberamenazas más comunes?

Las ciberamenazas son actos maliciosos que intentan comprometer los sistemas y datos digitales. Estas amenazas evolucionan constantemente en complejidad y escala. Algunas de las ciberamenazas más comunes y persistentes son:

- Malware: Software diseñado para interrumpir, dañar u obtener acceso no autorizado a los sistemas. Esto incluye troyanos, gusanos, programas espía y virus.

- Ransomware: Una forma de malware que cifra los datos y exige un rescate para descifrarlos. Algunos ejemplos notables son WannaCry, Ryuk y LockBit.

- Phishing y spear phishing: Correos electrónicos o mensajes falsos elaborados para engañar a los usuarios para que compartan sus credenciales o instalen malware.

- Denegación de servicio (DoS) y denegación de servicio distribuido (DDoS): Ataques que saturan un sistema o una red, haciendo que no esté disponible para los usuarios legítimos.

- Relleno de credenciales: Utilizar pares de nombre de usuario-contraseña robados en infracciones anteriores para obtener acceso no autorizado.

- Exploits de día cero: Ataques dirigidos a vulnerabilidades de software sin parches antes de que los desarrolladores publiquen una corrección.

- Amenazas persistentes avanzadas (APT): Ataques selectivos a largo plazo llevados a cabo por actores de amenazas altamente cualificados, a menudo patrocinados por el Estado.

¿Por qué es importante la inteligencia sobre amenazas?

La inteligencia sobre amenazas es esencial porque empodera a las organizaciones para comprender y anticipar las ciberamenazas antes de que se conviertan en ataques. Según un informe de Gartner del 2025, las organizaciones que utilizan inteligencia sobre amenazas en tiempo real reducen el tiempo medio de detección en un 45%. Permite una respuesta más rápida a los incidentes, reduce los falsos positivos y refuerza las funciones de cacería de amenazas. Al comprender las últimas técnicas de los atacantes y correlacionarlas con los riesgos internos, las organizaciones pueden perfeccionar sus defensas, proteger los activos críticos y reducir el impacto de las brechas de seguridad. Para una empresa, esta postura proactiva ofrece resultados tangibles:

- Reducción del riesgo empresarial: Al identificar y detener las amenazas con mayor rapidez, se minimizan los posibles daños financieros y de reputación de una infracción.

- Mejora de la eficiencia del SOC: Las alertas ricas en contexto y la disminución de los falsos positivos permiten a sus analistas de seguridad investigar y resolver las amenazas reales con mayor rapidez.

- Estrategia de seguridad informada: Comprender qué actores de amenazas y TTP se dirigen a su industria le ayuda a realizar inversiones más inteligentes en controles de seguridad y formación.

¿Está preparado para reforzar su postura de ciberseguridad con las funciones avanzadas de inteligencia sobre amenazas de Log360?

- ¿Qué es la inteligencia sobre amenazas?

- Importancia de la inteligencia sobre amenazas para una seguridad proactiva

- Tipos de inteligencia sobre amenazas

- Ciclo de vida de la inteligencia sobre amenazas

- Cómo aprovecha Log360 la inteligencia sobre amenazas para una defensa proactiva