Contenido relacionado

¿Qué es SIEM?

La gestión de eventos e información de seguridad (SIEM) es una tecnología de ciberseguridad que eleva la postura de seguridad y aumenta la resiliencia cibernética de las empresas. Las soluciones de SIEM empoderan a los centros de operaciones de seguridad (SOC) para detectar, investigar y responder a las amenazas en tiempo real, a la vez que simplifican el cumplimiento y proporcionan una visibilidad unificada en todos los entornos híbridos.

En esencia, las herramientas de SIEM agregan, correlacionan, analizan y archivan datos de toda la infraestructura de TI (endpoints, servidores, plataformas en la nube, firewalls, aplicaciones empresariales, etc.) para dotar a su SOC de la inteligencia que necesita para descubrir riesgos ocultos y responder con rapidez.

Este artículo exhaustivo explora la evolución, las funcionalidades y el valor estratégico de la SIEM y su rol a la hora de abordar los retos actuales del SOC. Aprenda cómo la SIEM puede ser su herramienta esencial para la detección y respuesta ante amenazas avanzadas, aprovechando el análisis con IA para aumentar la eficiencia de los SOC en el panorama cibernético actual.

ManageEngine fue reconocido en el Cuadrante Mágico™ de Gartner® para SIEM

Durante siete años consecutivos, ManageEngine ha sido reconocido en el MQ de Gartner para SIEM. Lea el último MQ para saber por qué. Leer el informe más reciente

SIEM: Evolución y relevancia moderna

El término SIEM fue introducido por primera vez por Gartner® en 2005, marcando la convergencia de la gestión de la información de seguridad (SIM) y la gestión de eventos de seguridad (SEM). Aunque las primeras herramientas de SIEM se centraban principalmente en la gestión del log para cumplir los requisitos de conformidad, la explosión de las ciberamenazas sofisticadas y las rigurosas normativas han impulsado una rápida innovación en la tecnología de SIEM.

Las plataformas de SIEM actuales son mucho más que recopilaciones del log; son plataformas de seguridad unificadas basadas en IA y herramientas de investigación automatizadas. Las soluciones de SIEM modernas ofrecen detección de amenazas en tiempo real, análisis de comportamiento, inteligencia sobre amenazas integrada y funciones incorporadas de orquestación, automatización y respuesta de seguridad (SOAR). Esto permite a las empresas buscar amenazas de forma proactiva, automatizar los informes de cumplimiento normativo y optimizar la respuesta ante incidentes para vectores de ataque en constante evolución, como el ransomware, los ataques internos y las amenazas persistentes avanzadas (APT).

El tamaño del mercado mundial de la SIEM fue de USD 4,2 mil millones en 2024 y se estima que alcanzará un valor previsto de USD 10,74 mil millones en 2033, creciendo a una CAGR del 11% durante el periodo proyectado (2025-2033).

- Informe de Straits Research sobre el mercado de la gestión de eventos e información de seguridad

Diseñada para ser flexible, la SIEM de próxima generación funciona de manera eficiente en entornos on-premises, en la nube e híbridos, ofreciendo una visión centralizada y completa de los eventos de seguridad. Al abordar los retos comunes del SOC, como la falta de personal cualificado, la fatiga por las alertas y la demanda de una detección de amenazas más rápida y precisa, la SIEM se ha vuelto indispensable para las organizaciones con plantillas distribuidas y estrategias que dan prioridad a la nube.

SIEM de ManageEngine

ManageEngine Log360, una plataforma de SIEM unificada para detectar, investigar y remediar las amenazas y mejorar la resiliencia de su empresa.

Beneficios de la SIEM en 2025: Por qué sigue siendo esencial para la ciberseguridad moderna

En 2025, la SIEM sigue siendo una piedra angular de las estrategias de ciberseguridad de las empresas, evolucionando para hacer frente a los retos modernos al tiempo que conserva su valor fundamental como centro neurálgico para la detección, investigación y respuesta ante amenazas (TDIR), y el cumplimiento normativo. Con plantillas híbridas, entornos en la nube en expansión y ataques basados en IA, la visibilidad no es negociable cuando se trata de garantizar la seguridad. La SIEM lo aborda haciendo lo siguiente:

Proporcionar una visibilidad completa

Dado que hay trazas y evidencia repartidas por los sistemas y las aplicaciones, los silos de datos son un grave problema para las operaciones de seguridad, ya que dificultan la detección de amenazas y ataques sofisticados. Las soluciones de SIEM proporcionan esta visibilidad uniendo los logs fragmentados para trazar un mapa de la actividad del usuario, el comportamiento del dispositivo y los flujos de datos en tiempo real, eliminando los puntos ciegos que explotan los atacantes.

Detección y corrección holística de amenazas

Mientras que las soluciones de seguridad como EDR, XDR y SOAR se destacan por funcionalidades específicas, la SIEM ofrece un paquete de seguridad completo que integra la detección de amenazas, la investigación mediante análisis forense y los informes de cumplimiento. Las soluciones de SIEM avanzadas ahora incorporan el mapeo de tácticas y técnicas de MITRE ATT&CK® junto con análisis de comportamiento basados en IA para priorizar las alertas de alto riesgo y reducir los falsos positivos.

Automatizar el cumplimiento

Gracias a las funciones personalizadas de retención del log, cacería de amenazas eficaz y análisis posterior al incidente, la SIEM facilita las auditorías de cumplimiento de normas como GDPR, PCI DSS e HIPAA con informes predefinidos para analizar la superficie de ataque de las empresas, minimizar los riesgos y mantenerse al tanto de las amenazas.

Personalizar las narrativas de datos

Las SIEM modernas permiten a los equipos construir dashboards, alertas e informes a medida para ajustarse a los requisitos organizativos únicos. Las soluciones de SIEM han evolucionado hasta convertirse en una plataforma de seguridad unificada, al proporcionar a los SOC los marcos que necesitan y permitirles personalizar sus módulos en función de las necesidades del sector o de la empresa.

Integraciones como núcleo

Los conectores predefinidos y las integraciones de datos basadas en API convierten la SIEM en un eje central de seguridad, unificando los datos de otras pilas de seguridad como EDR, NDR, XDR, DLP, SOAR y otras plataformas de inteligencia de amenazas, garantizando un flujo de datos y una correlación eficaces para detectar amenazas entre herramientas aisladas.

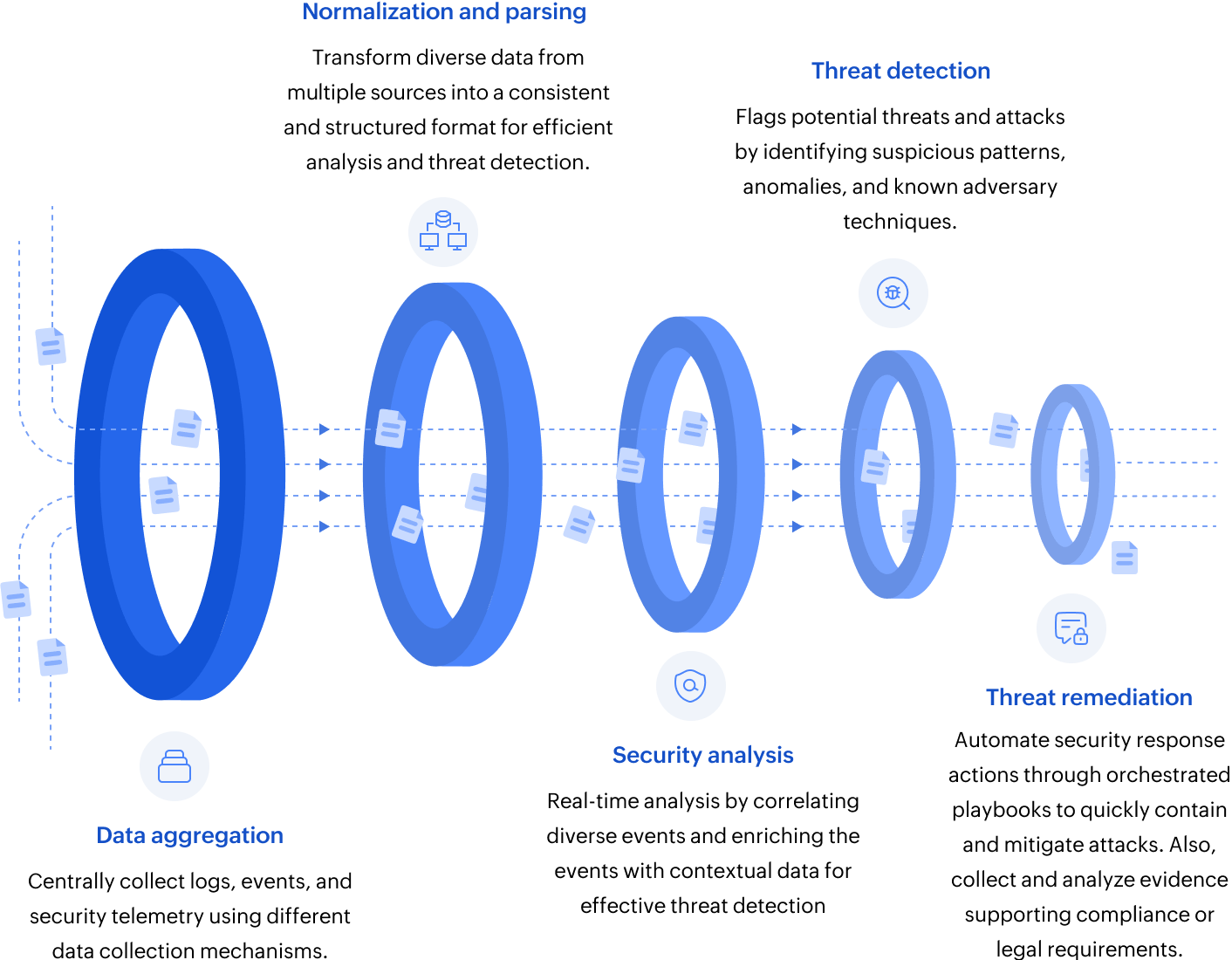

¿Cómo funciona la SIEM: Agregación, análisis y acción?

Cualquier solución de SIEM funciona a través de tres principios básicos: agregación de datos, análisis y corrección. Estos proporcionan visibilidad, información de seguridad procesable y neutralizan las amenazas para mantenerse a la vanguardia.

Agregación de datos: Reunir las pistas

Imagine a un detective recopilando todas las pruebas de la escena de un crimen. La SIEM hace algo parecido, pero en el ámbito digital. Las soluciones de SIEM modernas utilizan métodos de recopilación de datos con agentes (para un sistema cerrado), sin agentes e impulsados por la API (para la nube/SaaS) para garantizar que no haya puntos ciegos. Recopila y archiva logs de un amplio conjunto de fuentes, incluyendo:

- Dispositivos de red:Routers, firewalls y switches

- Servidores: Logs del sistema operativo, logs de la aplicación

- Dispositivos de seguridad: Sistemas de detección/prevención de intrusiones (IDS/IPS), software antivirus y herramientas de detección y respuesta de endpoint (EDR)

- Servicios en la nube: Logs de actividad de plataformas como AWS, Azure y Google Cloud

- Bases de datos: Logs de auditoría de bases de datos como SQL, Oracle, entre otras

- Aplicaciones: Logs del servidor web, logs de aplicaciones personalizadas

- Pila de seguridad:Prevención de pérdida de datos (DLP), detección y respuesta ampliada ante amenazas (XDR) y otras aplicaciones de seguridad para el enriquecimiento de datos y un MTTR más rápido.

A continuación, se normalizan y analizan los logs en bruto recopilados. Estos procesos estandarizan los datos en un formato unificado para eliminar incoherencias como los cambios horarios o las jergas específicas del proveedor.

Análisis: Conectar los puntos

El verdadero poder de una herramienta de SIEM reside en su capacidad para analizar en tiempo real el enorme volumen de información que recopila. Las soluciones de SIEM utilizan sofisticadas técnicas de análisis como correlación de eventos, analítica avanzada y, a menudo, algoritmos de ML para:

- Correlacionar eventos de distintas fuentes: Un único intento fallido de inicio de sesión podría ser benigno. Sin embargo, cuando se combina con un tráfico de red inusual e intentos de acceder a recursos restringidos, la SIEM puede reconocer un posible ataque en curso. Muchas soluciones de SIEM vienen con el contenido de seguridad out-of-the-box, que incluye miles de reglas de correlación para detectar amenazas conocidas.

- Identificar patrones sospechosos y anomalías: Un aumento repentino de los intentos de inicio de sesión desde una ubicación inusual, un usuario que accede a archivos confidenciales fuera de su horario de trabajo habitual —estos son los tipos de señales de alarma que la SIEM puede detectar utilizando su análisis de comportamiento basado en ML.

Acción: Remediación y análisis forense:

La información obtenida del motor de análisis de la SIEM no es sólo para la observación, sino que impulsa una acción crucial. Este principio abarca dos aspectos clave:

- Resolución: Cuando se detecta una amenaza, las soluciones de SIEM pueden disparar acciones correctivas de forma automática o manual para contenerla y neutralizarla. Esto puede implicar el aislamiento de un host infectado, el bloqueo de direcciones IP maliciosas o la terminación de procesos sospechosos. Las soluciones de SIEM de última generación tienen esta función de forma nativa o la consiguen integrando plataformas de SOAR.

- Análisis forense: Con todos los logs sirviendo como prueba, tras un incidente de seguridad, la SIEM proporciona los datos forenses detallados necesarios para comprender el vector del ataque, el alcance del compromiso y las acciones que realizaron los atacantes. Los logs históricos y los eventos correlacionados dentro de la plataforma de SIEM son invaluables para el análisis de incidentes, ayudando a las organizaciones a aprender de los ataques y mejorar su postura de seguridad para el futuro. Una vez más, esto destaca como diferenciador entre la SIEM y otras soluciones de seguridad como XDR y SOAR que se centran únicamente en funciones específicas.

Explore las funciones de la SIEM de ManageEngine con una guía personalizada

Funciones críticas de SIEM

Agregación centralizada de datos y almacenamiento en un lago de datos en la nube

Una función básica de las soluciones de SIEM modernas es la sólida recopilación de datos que permite recopilar y almacenar de forma centralizada logs y datos de eventos de una amplia gama de fuentes, como servidores, bases de datos, aplicaciones, endpoints, firewalls, routers y sistemas en la nube. La mayoría de las soluciones de SIEM recopilan datos a través de métodos sin agente, con agente y basados en la API, lo que garantiza una cobertura flexible y completa en toda la red de la empresa.

Integración perfecta del lago de datos para un almacenamiento escalable

Con el crecimiento exponencial de los datos de seguridad, las empresas necesitan mecanismos de almacenamiento de logs y datos escalables y rentables. Las plataformas de SIEM de nueva generación aprovechan la tecnología de los lagos de datos, ya sea on-premises o en la nube, para proporcionar un almacenamiento casi ilimitado y de bajo costo para volúmenes masivos de datos estructurados y no estructurados. Los lagos de datos permiten a las organizaciones conservar datos históricos, no sólo logs filtrados o resumidos, lo que posibilita un análisis más profundo, investigaciones forenses a largo plazo e informes de cumplimiento. Las SIEM nativas de la nube simplifican aún más esta adopción al permitir a las empresas añadir nodos de almacenamiento bajo demanda, garantizando una escalabilidad lineal y unos costos predecibles a medida que crece el volumen de datos.

Soberanía de datos y cumplimiento mediante lagos de datos preferentes

Dado que la información confidencial como los datos del log y los detalles del usuario se encuentran en sus ubicaciones preferidas, ya sea on-premises o en la nube, las empresas mantienen el control sobre dónde residen sus datos, al tiempo que aprovechan las funciones de analítica avanzada, detección de amenazas y respuesta automatizada de las soluciones de SIEM en la nube. Con ello, las empresas pueden adoptar la tecnología de SIEM más fácilmente y sin comprometer la privacidad de los datos ni las directivas de gobernanza.

Correlación y analítica avanzada de eventos

Una de las principales funciones de las soluciones de SIEM es correlacionar datos procedentes de múltiples fuentes para identificar patrones de ataque complejos que serían difíciles de detectar mediante un análisis manual. Las herramientas de SIEM modernas vienen con sofisticados conjuntos de reglas, ML y análisis contextual, para priorizar los eventos de alto riesgo, marcando aquellos que requieren atención inmediata mientras se automatiza la respuesta a incidentes de menor riesgo.

La ingeniería de detección integral de la SIEM también se debe integrar con la inteligencia sobre amenazas para identificar las principales amenazas externas conocidas y reducir la fatiga por alertas. Elija soluciones de SIEM que dispongan de:

- Una ingeniería de detección integrada que detecta amenazas basándose en diferentes metodologías: correlación basada en reglas, modelos de detección basados en el comportamiento impulsados por ML y métodos basados en firmas.

- Conjunto predefinido de reglas de correlación y anomalías mapeadas con un marco de modelado de amenazas como MITRE ATT&CK® para detectar técnicas y tácticas conocidas

- Inteligencia sobre amenazas estrechamente integrada que enriquece las reglas para mejorar la detección

Desafío significativo de la ingeniería de detección de la SIEM

Los falsos positivos son uno de los retos más importantes en la ingeniería de detección de las soluciones de SIEM, ya que a menudo abruman a los equipos de seguridad con alertas irrelevantes y contribuyen a la fatiga por alertas, lo que puede hacer que se pasen por alto las amenazas reales. Este problema persistente ocurre debido a las reglas de detección rígidas o genéricas, los errores de configuración de las reglas y el enorme volumen de datos que ingiere la plataforma de SIEM.

Cuando vaya a implementar la SIEM, busque una solución de SIEM que ofrezca diferentes formas tecnológicas de reducir los falsos positivos. Algunas de las tecnologías conocidas incluyen: - Adoptar umbrales adaptables que se ajusten dinámicamente a la actividad de referencia única de una organización.

Análisis contextual, ML y detección con IA para refinar aún más sus detecciones

Automatización y respuesta integral ante incidentes

Las funciones de gestión de casos y colaboración ayudan a los equipos de seguridad a sincronizar sus esfuerzos, compartir conocimientos y responder a las amenazas de forma eficiente. Hoy en día, las herramientas de SIEM efectivas cuentan con una SOAR nativa o se integran con una herramienta de SOAR para automatizar manuales estratégicos y flujos de trabajo que aceleran la reparación, reducen la carga de trabajo manual y garantizan respuestas consistentes y basadas en directivas a los incidentes de seguridad.

A la hora de evaluar las soluciones de SIEM con respecto a la respuesta integral ante incidentes y la automatización, es esencial mirar más allá de la mera ingestión de datos y considerar lo bien que la SIEM se integra con su pila de seguridad e infraestructura existentes. La integración profunda y bidireccional basada en API es crucial, ya que permite responder automáticamente y de forma coordinada, lo que puede acelerar drásticamente la corrección de amenazas y reducir el esfuerzo manual.

Elija herramientas de SIEM que dispongan de:

- Una SOAR nativa con manuales estratégicos out-of-the-box para escenarios de incidentes comunes o una estrecha integración con los principales proveedores de SOAR para permitir una respuesta rápida y consistente sin empezar desde cero.

- Funciones basadas en IA para recomendar pasos de mitigación y acciones correctivas, ayudando a los analistas a tomar decisiones más rápidas e informadas y reduciendo aún más los tiempos de respuesta.

Lograr el equilibrio adecuado: Automatización y supervisión humana en la SIEM moderna

Hoy en día, las empresas buscan un enfoque equilibrado de la automatización dentro de la SIEM, con el objetivo de maximizar la eficiencia sin sacrificar el control ni la precisión. Actualmente se espera que las soluciones de SIEM automaticen las tareas repetitivas y que consumen mucho tiempo, como la clasificación de alertas, el enriquecimiento, la compilación de reglas de correlación y la ejecución de manuales estratégicos estándar. Los flujos de trabajo automatizados son especialmente valiosos por su capacidad para acelerar la contención de incidentes y reducir el riesgo y el costo de las violaciones de los datos, lo que resulta crítico dada la persistente falta de competencias en ciberseguridad.

Sin embargo, aunque la automatización puede encargarse de gran parte del trabajo rutinario, las empresas siguen dando prioridad a contar con intervención humana (HITL) para las decisiones críticas, las investigaciones complejas y la aprobación final de las acciones correctivas de alto impacto. HITL es esencial para interpretar el contexto, juzgar meticulosamente y adaptarse a amenazas novedosas o sofisticadas que la automatización por sí sola puede no comprender del todo.

Cumplimiento y preparación forense

La preparación para el cumplimiento y el análisis forense garantiza que las empresas puedan cumplir tanto las obligaciones normativas como responder con efectividad a los incidentes de seguridad. Esta función es especialmente crítica para las organizaciones que operan en sectores regulados (como las finanzas, la salud, la educación y las infraestructuras críticas), donde la incapacidad para demostrar un manejo adecuado de las pruebas o el cumplimiento de la normativa puede acarrear graves sanciones económicas, daños a la reputación o incluso consecuencias legales. Además, el monitoreo constante y la recopilación de pruebas inherentes a la preparación forense sirven para disuadir a los intrusos malintencionados, haciendo más difícil que los atacantes eludan sus acciones.

Elija una solución de SIEM que disponga de:

- Funciones automatizadas y seguras de recopilación y conservación del log a largo plazo para dar soporte a los requisitos de auditoría e investigación.

- Completas plantillas de informes listos para la auditoría y adaptados a marcos normativos específicos como GDPR, HIPAA, PCI DSS, SOX, entre otros, que permiten realizar auditorías de cumplimiento rápidas y precisas.

- Mecanismos de recopilación de pruebas, marcos de análisis forense digital y respuesta a incidentes (DFIR) para optimizar el proceso de investigación y permitir una rápida contención y recuperación.

Integrar la gestión basada en directivas de riesgo en la SIEM moderna:

Una tendencia notable es el uso de la automatización para mapear continuamente los requisitos de cumplimiento a nivel de entidad y de eventos de seguridad, proporcionando dashboards de riesgos en tiempo real y recomendaciones de corrección. Algunas SIEM también se integran con herramientas de GRC para centralizar la visibilidad del riesgo y automatizar la aplicación de directivas, garantizando que la gestión del riesgo y del cumplimiento no sea una actividad puntual, sino un proceso continuo y adaptable.

Personalización inigualable e integración eficiente

La personalización y la integración ahora son pilares esenciales de una SIEM efectiva, que repercuten directamente en la capacidad de una organización para detectar, responder y gestionar las amenazas a la seguridad en entornos complejos y modernos. A medida que crece y se diversifican sus pilas tecnológicas que abarcan infraestructuras on-premises, en la nube e híbridas, cada vez es más importante contar con de una SIEM que pueda adaptarse a flujos de trabajo únicos e ingerir datos de un amplio conjunto de fuentes.

Sin integraciones robustas con las pilas existentes, los equipos de seguridad se arriesgan a que existan puntos ciegos y se retrase la respuesta, mientras que una personalización limitada puede dar lugar a alertas irrelevantes y operaciones ineficaces. Además, el informe de Funciones críticas de la SIEM del 2024 de Gartner evalúa a los proveedores específicamente en función de su capacidad para ofrecer soluciones de SIEM personalizables, en donde la personalización se reconoce como un diferenciador a la hora de apoyar diversos requisitos empresariales y casos de uso.

Al evaluar las plataformas de SIEM, busque soluciones que admitan:

- Creación flexible de reglas, dashboards personalizables y capacidad para adaptar los flujos de trabajo a las necesidades específicas de la empresa.

- Integración eficiente con endpoints, dispositivos de red, servicios en la nube, proveedores de identidad y aplicaciones críticas para el negocio para lograr una visibilidad total y una respuesta rápida.

- Sólida ingesta de datos basada en API, que permite una fácil conexión con herramientas de seguridad heredadas y de última generación, así como con plataformas de automatización como SOAR, para optimizar la respuesta ante incidentes y reducir el esfuerzo manual.

Datos masivos, IA e integración eficiente:

Las tendencias actuales en el mercado de la SIEM incluyen aprovechar las arquitecturas de datos masivos para la escalabilidad, usar IA y ML para enriquecer y correlacionar los datos de eventos, y suministrar paquetes de casos de uso out-of-the-box que aceleran la implementación y las operaciones de seguridad. La capacidad de integrar rápidamente nuevas fuentes y personalizar la lógica de detección permite a las organizaciones mantenerse ágiles ante la evolución de las amenazas y los requisitos normativos. La personalización inigualable y la integración eficiente empoderan a las empresas para maximizar sus inversiones en seguridad, reducir la complejidad operativa y mantener una postura de defensa unificada y adaptable.

Historias de clientes de ManageEngine Log360

Del despacho a la defensa: Cómo ECSO 911 garantiza la seguridad utilizando ManageEngine Log360

Ver ahora

ManageEngine Log360: El arquitecto detrás de la ciberseguridad de LaBella

Ver ahora

Sin obstáculos para la seguridad: Cómo Log360 mantiene segura a Maintainer Corporation

Ver ahora

Casos prácticos de la SIEM moderna

Una SIEM de vanguardia aprovecha la analítica avanzada, el ML y la inteligencia integrada sobre amenazas para iluminar lo oculto, conectar lo aparentemente desconectado y empoderar a su equipo de seguridad para ir no sólo uno, sino varios pasos por delante del adversario. Así es como una SIEM moderna puede defender activamente a su organización:

Detección de amenazas en tiempo real y cacería de amenazas persistentes avanzadas (APT):

El desafío

Los atacantes sofisticados suelen utilizar tácticas de baja intensidad, mezclándose con el tráfico legítimo de la red para eludir las defensas tradicionales. Las APT pueden habitar durante meses, exfiltrando datos sensibles sin ser detectadas.

La solución de SIEM

Las SIEM modernas ingieren grandes cantidades de datos procedentes de endpoints, redes, entornos en la nube y aplicaciones. Emplean análisis de comportamiento basados en IA para establecer líneas de base de la actividad normal. Cuando una cuenta de usuario inicia sesión desde una ubicación inusual, intenta acceder a archivos confidenciales fuera del horario habitual o muestra patrones que sugieren una exfiltración de datos (incluso pequeñas transferencias consistentes), la SIEM correlaciona estos eventos aparentemente dispares para señalar inmediatamente una posible APT o amenaza interna. Detecta sutiles indicadores de compromiso (IOC) que las herramientas aisladas pasarían por alto, construyendo una exhaustiva narración del ataque.

Detección de amenaza interna:

El desafío

Los empleados, contratistas o incluso las credenciales comprometidas plantean riesgos significativos. La detección de intenciones maliciosas o la exposición accidental de datos desde dentro requiere una información detallada de la actividad del usuario.

La solución de SIEM

Al aprovechar el UEBA, la SIEM establece líneas de base de cada usuario. Si "Joe de Finanzas" de repente intenta acceder a los registros de Recursos Humanos o descarga un volumen inusual de datos a una unidad personal, la SIEM señala inmediatamente esta desviación. Puede identificar patrones como los intentos de escalamiento de privilegios, el acceso a sistemas no autorizados o los intentos de eludir los controles de seguridad, proporcionando alertas tempranas antes de que se produzcan infracciones importantes.

Monitoreo de la seguridad en la nube y adherencia al cumplimiento

El desafío

La naturaleza dispersa de los entornos en la nube hace que la visibilidad centralizada y el cumplimiento sean un dolor de cabeza. Los errores de configuración y los accesos no autorizados pueden dejar expuestos los activos críticos.

La solución de SIEM

Las SIEM modernas se integran perfectamente con las principales plataformas en la nube (AWS, Azure, Google Cloud), ingiriendo logs de servicios de identidad en la nube, flujos de red y VM. Proporcionan visibilidad unificada a través de infraestructuras híbridas y multi nube. Los paquetes de cumplimiento predefinidos para GDPR, HIPAA, PCI DSS e ISO 27001 automatizan la elaboración de informes, identifican las infracciones de las directivas (por ejemplo, buckets de S3 sin cifrar, puertos de RDP de cara al público) y garantizan el cumplimiento continuo de los mandatos normativos.

Orquestación y respuesta automatizada ante incidentes

El desafío

Las alertas de seguridad se acumulan, abrumando a los analistas y provocando una fatiga por alertas. Responder manualmente a los incidentes resulta lento e ineficaz, lo que aumenta el tiempo de permanencia de los atacantes.

La solución de SIEM

Más allá de la detección, las SIEM modernas se integran con las plataformas de SOAR. Al detectar una amenaza de alta fidelidad, la SIEM puede disparar automáticamente estrategias predefinidas: aislar los endpoints comprometidos, bloquear las IP maliciosas en el firewall, revocar el acceso del usuario o iniciar la recopilación de datos forenses. Esto reduce drásticamente los tiempos de respuesta y empodera a los equipos de seguridad para centrarse en la cacería de amenazas estratégica.

Obtenga información sobre la SIEM de expertos: Sintonice el podcast Ctrl Alt Secure

Kris s

Consultor principal de Bluechip Infotech

Australia

Selim Ourtani

CEO y fundador de Sertalink

Belgium

Saulo Meneghini de Britto

Fundador de PINPOINT

Brazil

Manish Naik

Director general de Softmanage Solutions

India

Comparación de la SIEM y otras soluciones de seguridad

El panorama de la ciberseguridad es un laberinto de soluciones en evolución, y es difícil navegar por él. Para que todo esto tenga sentido, es fundamental comprender las diferencias fundamentales entre la SIEM y las demás herramientas de su arsenal de seguridad.

Antes de sumergirnos en cómo la SIEM se compara con otras herramientas de seguridad, echemos un vistazo a cómo la SIEM ha evolucionado, construyendo funciones que una vez requirieron integraciones separadas.

SIEM y UEBA

Los proveedores de SIEM se dieron cuenta de que confiar únicamente en las alertas basadas en reglas no iba a ser suficiente para detectar las sofisticadas amenazas actuales, especialmente las amenazas persistentes avanzadas. Esta toma de conciencia condujo a un cambio significativo en la ingeniería de la SIEM, centrándose en incorporar algoritmos con ML para detectar desviaciones de las líneas de base normales. Esto supuso la integración del UEBA basado en ML en las funciones principales de SIEM, lo que amplió drásticamente la cobertura de detección de amenazas de las soluciones de SIEM. Además, la integración de mecanismos de puntuación de riesgos mejoró la detección de ataques lentos y amenazas internas.

Cómo la SIEM aprovechó las funciones nativas de UEBA

Así es como las herramientas de SIEM han aprovechado las funciones de UEBA para detectar efectivamente las amenazas:

- Establecimiento de una línea de base conductual: El UEBA dentro de la SIEM establece una línea base de comportamiento normal para usuarios y entidades, permitiendo detectar desviaciones que puedan indicar actividad maliciosa.

- Detección de anomalías: Al monitorear y analizar continuamente el comportamiento de usuarios y entidades, la SIEM puede identificar anomalías que se salen de la línea de base establecida, como patrones inusuales de inicio de sesión, acceso no autorizado a datos confidenciales o actividad anormal de la red.

- Análisis contextual: El UEBA proporciona a la SIEM un contexto adicional en torno a los eventos de seguridad, lo que permite una evaluación más precisa de las amenazas potenciales. Por ejemplo, la actividad atípica de un usuario con privilegios elevados se califica con mayor gravedad que la misma actividad de un usuario con privilegios bajos.

- Puntuación de riesgo: El UEBA asigna puntuaciones de riesgo a los usuarios y eventos de acuerdo con la gravedad de las anomalías detectadas. Esto ayuda a los equipos de seguridad a priorizar y centrarse en las amenazas más críticas.

SIEM y SOAR: Cómo está evolucionando la SIEM para incluir funciones de SOAR nativas:

Los proveedores de SIEM han reconocido que la detección por sí sola no es suficiente y están pasando a integrar las funcionalidades de SOAR directamente en sus plataformas. Así es como la SIEM aprovecha las funciones nativas de SOAR para mejorar las operaciones de seguridad:

- Manuales estratégicos automatizados: Las SIEM ahora vienen equipadas con manuales estratégicos integrados y personalizables que automatizan acciones de respuesta rutinarias como el aislamiento de endpoints, el bloqueo de IP o el restablecimiento de cuentas comprometidas, inmediatamente después de la detección de amenazas.

- Flujos de trabajo orquestados: La SOAR nativa permite a la SIEM coordinar acciones a través de múltiples herramientas como firewalls, EDR, sistemas de tickets y más, garantizando una respuesta rápida y cohesionada a los incidentes.

- Gestión de casos: La SOAR integrada proporciona una gestión centralizada de los casos, lo que permite a los equipos de seguridad supervisar, documentar y colaborar en las investigaciones de incidentes sin cambiar de plataforma.

- Enriquecimiento y contextualización: El enriquecimiento automatizado extrae inteligencia sobre amenazas, datos del activo y contexto del usuario, empoderando a los analistas para que tomen decisiones más rápidas e informadas.

- Mejora continua: El bucle de retroalimentación de la SOAR permite a la SIEM aprender de incidentes pasados, perfeccionar las estrategias de respuesta y adaptar los manuales estratégicos a las amenazas en evolución.

Al incorporar la SOAR al núcleo de la SIEM, las organizaciones logran reducir los tiempos de respuesta, disminuir la carga de trabajo manual y gestionar incidentes de forma más consistente y repetible. Este cambio es tan transformador como la anterior consolidación del UEBA, ya que permite a los equipos de seguridad ser eficientes, incluso con recursos limitados.

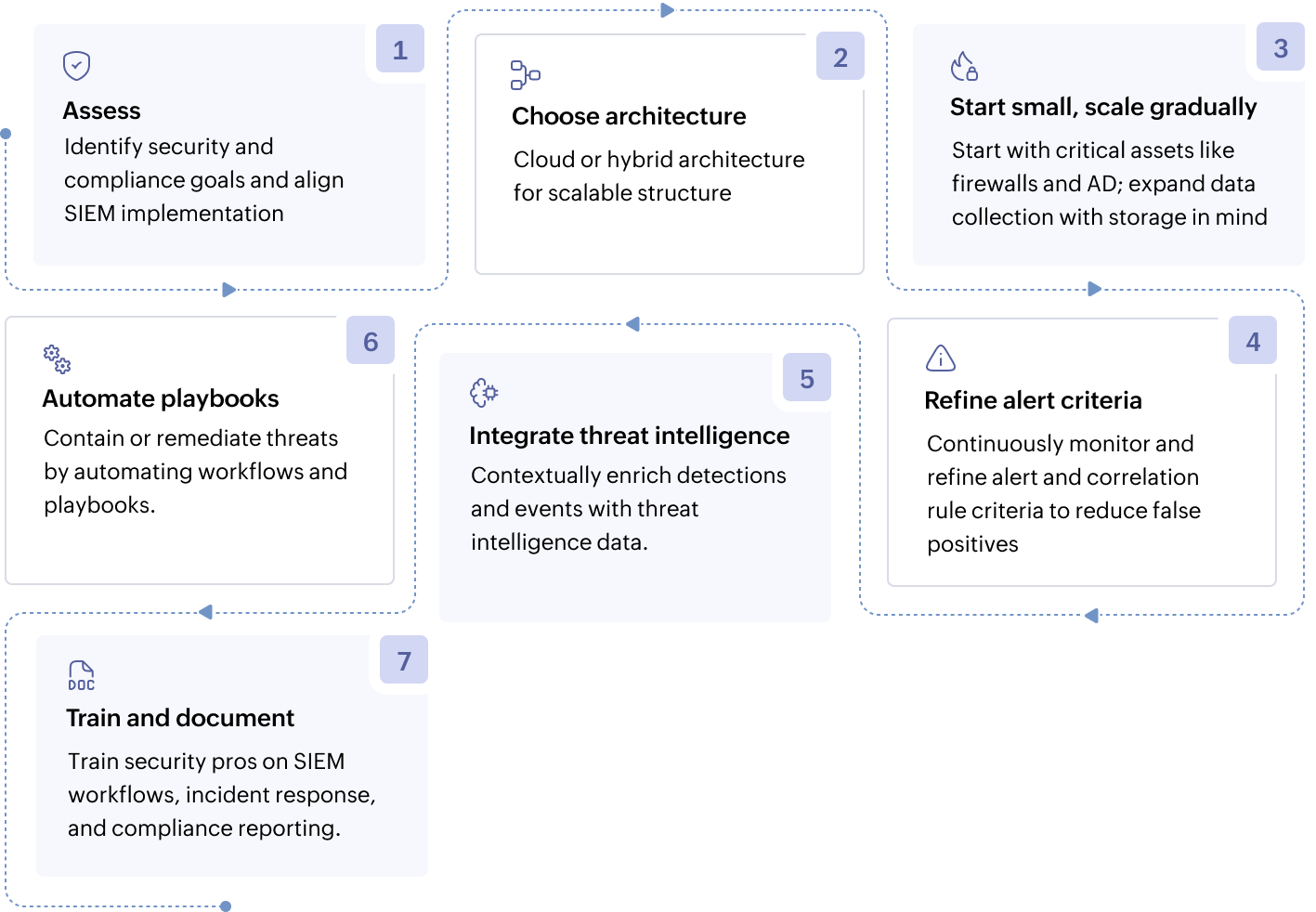

Lista de control de las mejores prácticas para la implementación de la SIEM

- Evaluar las necesidades y definir los objetivos: Identifique los requisitos de cumplimiento, los activos críticos y los casos prácticos que desea implementar con la SIEM. Alinee la SIEM con las prioridades organizacionales.

- Planificar la escalabilidad: Elija arquitecturas, preferiblemente en la nube o híbridas, que gestionen el crecimiento futuro de los datos y las nuevas fuentes de log.

- Empezar poco a poco y escalar gradualmente: Comience con fuentes de datos de alto valor, como firewalls y AD, y amplíe para evitar la sobrecarga de alertas. Priorice la recopilación de datos relevantes para optimizar el almacenamiento y reducir el ruido.

- Perfeccionar las alertas y reducir los falsos positivos: Refine las reglas de correlación y los umbrales para centrarse en las alertas procesables.

- Integrar la inteligencia sobre amenazas: Enriquezca las alertas con fuentes contra amenazas externas para que la detección sea más precisa. Integre con fuentes contra amenazas de código abierto o reconocidas, aprovechando lo que admite su proveedor elegido.

- Automatizar los flujos de trabajo de respuesta: Integre con herramientas de SOAR o utilice la automatización nativa para automatizar las tareas rutinarias. Aproveche los manuales estratégicos y los flujos de trabajo out-of-the-box, como el bloqueo de IP y el restablecimiento de cuentas, para automatizar la contención y corrección de amenazas.

- Formar a los equipos y documentar los procesos: Asegúrese de que sus equipos del SOC y profesionales de la seguridad comprenden los flujos de trabajo de la SIEM, la respuesta a incidentes y los informes de cumplimiento.

Cómo elegir la solución de SIEM que mejor se adapte a sus necesidades

¿Cómo puede elegir la solución de SIEM que mejor se adapte a sus necesidades organizacionales? Eso depende mucho de que comprenda los objetivos de seguridad de su organización, los requisitos de cumplimiento y el entorno de TI. Evalúe a los proveedores de SIEM con base en sus funciones críticas, junto con su facilidad de uso y el soporte para garantizar que se ajusta a sus operaciones de seguridad actuales y futuras. Utilice la siguiente matriz de selección de SIEM para comparar las distintas plataformas de SIEM de forma sistemática y tomar decisiones informadas.

| Criterios de evaluación | Por qué es importante | Qué buscar en los proveedores de SIEM |

|---|---|---|

| Flexibilidad de implementación | Es compatible con sus directivas de adopción on-premises, en la nube o híbrida | Opciones de implementación nativas de la nube o basadas en la nube |

| Capacidades de integración | Garantiza una recopilación de datos eficiente y una mejor cobertura de la detección de amenazas | Diferentes métodos para ingerir datos: conectores de datos con agentes, sin agentes y basados en API |

| Analítica avanzada | La analítica avanzada y contextual permite una correlación y detección precisas | Detección de anomalías basada en IA y ML, integración de inteligencia sobre amenazas, UEBA e ingestión de telemetría de seguridad para análisis contextuales |

| Cumplimiento e informes | Simplifica el proceso de auditoría y el cumplimiento | Informes listos para auditorías para mandatos normativos como PCI DSS, HIPAA, SOX, GDPR, entre otros. Opción de retención de almacenamiento personalizada. Personalización para que los informes de auditoría cumplan las normas de seguridad internas. |

| Automatización y respuesta | Acelera la contención y mitigación de amenazas | Integración con la SOAR o soporte nativo. Manuales estratégicos out-of-the-box |

| Facilidad de uso | Reduce la curva de aprendizaje y el esfuerzo operativo | Interfaz de usuario intuitiva, dashboards personalizables, mínimo esfuerzo de formación |

| Costo y transparencia | Evita gastos ocultos | Modelos de licencia claros, precios predecibles y opciones de mejora sencillas |

| Soporte | Garantiza una vinculación y resolución de problemas simples | Recursos de formación, asistencia para la vinculación e implementación y servicios de soporte profesional |

Cómo elegir una SIEM: Una lista de control

¿Necesita explorar la SIEM de ManageEngine? Programe una presentación de la SIEM con nuestros expertos

Para ayudarlo con la evaluación, Log360 ofrece:

- Prueba gratuita de 30 días totalmente funcional

- Sin límite de usuarios

- Soporte técnico gratis 24/5

Thanks for your interest in ManageEngine Log360

We have received your request for a personalized demo and will contact you shortly.

Llene este formulario para programar una demostración web personalizada

Preguntas frecuentes

¿Qué es SIEM?

La gestión de eventos e información de seguridad (SIEM), una tecnología de ciberseguridad para los centros de operaciones de seguridad (SOC), que eleva la postura de seguridad y aumenta la resiliencia cibernética. Las herramientas de SIEM recopilan, analizan y archivan de forma centralizada los datos de seguridad y eventos para detectar, investigar y responder eficazmente a las amenazas en tiempo real, al tiempo que simplifican el cumplimiento y proporcionan una visibilidad unificada en todos los entornos híbridos.

¿Cuál es el rol de la SIEM en la ciberseguridad?

En ciberseguridad, las herramientas de SIEM actúan como una capa de defensa crucial, correlacionando logs y eventos de seguridad para detectar ataques, infracciones de directivas y actividades fraudulentas en toda la infraestructura de TI de una organización. Gracias a sus amplias funciones de personalización e integración, las soluciones de SIEM están evolucionando hasta convertirse en una plataforma de seguridad unificada que proporciona una capa de operaciones para investigar las amenazas en toda la pila de seguridad de la empresa, centralizar la gestión de directivas y mejorar la postura de seguridad.

¿Cuáles son algunas de las principales herramientas de SIEM disponibles en el mercado?

Algunas herramientas de SIEM populares en el mercado son ManageEngine Log360, Splunk Enterprise Security, Microsoft Sentinel, IBM QRadar, Exabeam Fusion y Elastic Security. Lea nuestra guía para saber más sobre las funciones críticas de las herramientas de SIEM y consejos para elegir una solución de SIEM.

¿Cuáles son algunos de los casos prácticos esenciales de la SIEM?

Inicialmente, las SIEM se adoptaron principalmente para la gestión del log y para cumplir los requisitos básicos de TI y cumplimiento. Sin embargo, su rol se ha ampliado considerablemente. Hoy en día, las organizaciones avanzadas utilizan las herramientas de SIEM para detectar activamente amenazas sofisticadas como las amenazas internas, la exfiltración de datos, los movimientos laterales, los escalamientos de privilegios y el ransomware. También miden qué tan efectiva es su SIEM para cubrir amenazas alineándola con marcos de modelado de amenazas establecidos como MITRE ATT&CK®

¿Qué es la solución de SIEM de ManageEngine?

La solución de SIEM de ManageEngine, Log360, ofrece una amplia gestión de logs, correlación en tiempo real, UEBA, integración de inteligencia sobre amenazas y respuesta automatizada a incidentes para monitorear la seguridad y el cumplimiento de forma integral. Con funciones de monitoreo de la web oscura, protección de la nube y seguridad de los datos, Log360 ofrece investigaciones guiadas y enriquecimiento contextual para agilizar las investigaciones de amenazas y su contención. También ofrece respuesta automatizada a incidentes, informes de cumplimiento de diversas normativas y monitoreo unificado de la seguridad en entornos on-premises y en la nube.

En esta página

- ¿Qué es SIEM?

- SIEM: Evolución y relevancia moderna

- SIEM Benefits in 2025: Why it's still essential for modern cybersecurity

- Beneficios de la SIEM en 2025: Por qué sigue siendo esencial para la ciberseguridad moderna

- ¿Cómo funciona la SIEM?

- Funciones críticas de SIEM

- Comparación de la SIEM y otras soluciones de seguridad

- SIEM y SOAR: Cómo está evolucionando la SIEM para incluir funciones de SOAR nativas

- Lista de control de las mejores prácticas para la implementación de la SIEM

- ¿Cómo elegir la solución de SIEM que mejor se adapte a sus necesidades?

- Preguntas frecuentes