Preguntas más frecuentes (FAQ)

Nuestros investigadores internos obtienen información sobre las vulnerabilidades de los sistemas operativos Windows y otros productos Microsoft en la página oficial de orientación sobre seguridad de Microsoft, y para las distintas distribuciones de Linux en los avisos oficiales de seguridad de los respectivos proveedores. Para los productos de terceros, obtenemos los datos sobre vulnerabilidades en el NIST y los detalles de CVE, así como en las páginas oficiales de avisos de seguridad de los respectivos proveedores.

Nuestros investigadores internos obtienen información sobre los errores de configuración de seguridad a partir de las recomendaciones de la STIG y el CIS, y también de las respectivas páginas web de los proveedores.

Todos los puntos de referencia del CIS que se utilizan para las auditorías de Vulnerability Manager Plus se obtienen del sitio web oficial del CIS.

La versión Professional Edition ofrece diversas funciones que incluyen el escaneo y la evaluación de vulnerabilidades, la detección de errores de configuración del sistema, errores de configuración de seguridad, software de alto riesgo y errores de configuración del servidor web. La versión Enterprise Edition ofrece todas las funciones de Professional Edition y, además, permite solucionar todos los fallos de seguridad desde la consola. Consulte nuestra comparación detallada de las ediciones para conocer en detalle las distintas ediciones.

ManageEngine Vulnerability Manager Plus reúne todas las funciones de la gestión de vulnerabilidades en un solo paquete, desde la evaluación de vulnerabilidades hasta la aplicación de parches, desde la gestión de configuraciones de seguridad de endpoints de red hasta el refuerzo de servidores web orientados a Internet, desde una consola centralizada.

Mientras que ManageEngine Patch Manager Plus es una herramienta exclusiva para automatizar, personalizar y optimizar todo el proceso de gestión de parches. Es más adecuada para los administradores de TI que buscan una solución autónoma de gestión de parches. Para ver una comparación de funciones detallada entre ambos productos, consulte este documento.

Cualquiera de los equipos con Windows en su red que cumpla con estos requisitos puede alojarse como su servidor central.

Vulnerability Manager Plus ofrece distintos planes de precios para estaciones de trabajo y servidores, y los precios también son diferentes para las ediciones Professional y Enterprise. Para obtener más información sobre los precios, consulte nuestra tienda en línea.

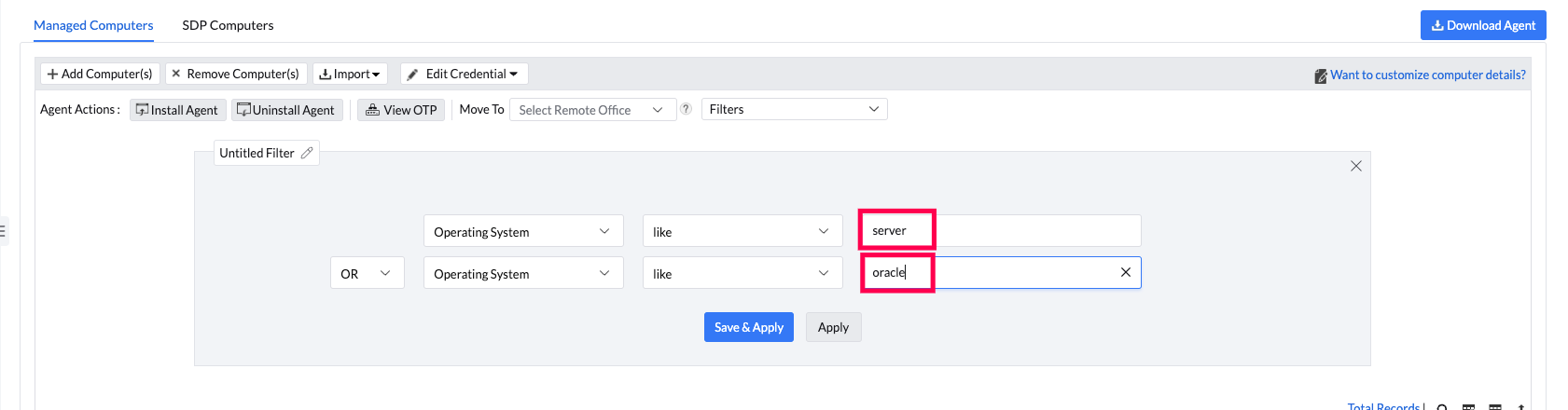

Actualmente, si los sistemas operativos cumplen alguno de los siguientes criterios, los consideramos equipos servidores:

- Si el nombre del sistema operativo contiene la palabra clave "servidor"

- Si el equipo con el sistema operativo Red Hat Enterprise Linux tiene una suscripción de servidor

- Si el equipo tiene el sistema operativo Oracle Linux

Recomendamos adquirir licencias de servidor para cualquier equipo Linux cuando se implementen como servidores dentro de la organización.

Vaya a Agente --> Equipos en la interfaz de la consola. Cree un filtro para los sistemas operativos con las etiquetas "servidor" y "Oracle". Los equipos de servidor del sistema operativo Red Hat Enterprise Linux no se pueden identificar a través de la consola web, ya que se debe verificar su suscripción.

La edición gratuita permite gestionar cualquier número de servidores, siempre que el número total de endpoints no supere los 25.

Puede supervisar el estado de la desinstalación de software de alto riesgo desde Implementaciones> Desinstalación de software.

Puede supervisar el estado de las configuraciones de seguridad implementadas desde Implementaciones> Configuraciones de seguridad y volver a implementar las implementaciones fallidas desde aquí.

En las vulnerabilidades del software, los parches aparecen como una resolución para corregir una amenaza o vulnerabilidad conocida.

El sistema de puntaje de vulnerabilidades comunes (CVSS v3.0) se utiliza para evaluar la gravedad de las vulnerabilidades basándose en la facilidad de explotación y el impacto potencial. Las puntuaciones oscilan entre 1 y 10, siendo 10 la más grave. Además, los parches se pueden buscar utilizando su ID de CVE

Actualmente, el producto es compatible con la gestión de configuraciones de seguridad sólo para sistemas que funcionan con el sistema operativo Windows

Detectamos las vulnerabilidades de los servidores web y de bases de datos escaneando los puertos de escucha e identificando la aplicación y su versión. Las vulnerabilidades se identifican comparando la versión detectada con la base de datos de vulnerabilidades. Para más aclaraciones sobre la aplicabilidad de la vulnerabilidad, póngase en contacto con el proveedor.

NOTA: Los servidores web/de bases de datos sólo se detectarán cuando estén operando activamente.

Para Vulnerability Manager Plus y otros productos Zoho, utilizamos los datos de análisis CVE de nuestros expertos internos en seguridad para excluir las vulnerabilidades no aplicables y mostrar sólo las aplicables. En los primeros días tras la publicación de un CVE, es posible que se detecten vulnerabilidades, pero si nuestro escaneo determina que no son aplicables, se eliminarán en escaneos posteriores luego de sincronizar la base de datos.

La exclusión de grupos estáticos se produce inmediatamente, mientras que en el caso de los grupos dinámicos se refleja tras el siguiente escaneo.