Gestión de vulnerabilidades

Gestión de amenazas y vulnerabilidades

La gestión de vulnerabilidades es el proceso de identificar proactivamente las vulnerabilidades y amenazas en un entorno de TI, determinando su urgencia e impacto en función de diversos factores de riesgo y respondiendo rápidamente a las amenazas inminentes con la resolución adecuada.

Temas:

- La importancia de gestionar las vulnerabilidades.

El proceso de gestión de vulnerabilidades de ManageEngine

-Descubrimiento de vulnerabilidades

-Evaluación de vulnerabilidades

-Resolución de vulnerabilidades

-Informes de vulnerabilidades

- Preguntas frecuentes sobre la gestión de vulnerabilidades

Por qué es importante la gestión de vulnerabilidades

Según una reciente Encuesta global sobre seguridad de la información de Forrester, «el 49 por ciento de las organizaciones han sufrido una o más infracciones de seguridad en el último año y las vulnerabilidades de software fueron el factor más importante en esas infracciones». Además, se identificaron 22.316 nuevas brechas de seguridad en 2019 y más de un tercio tenían un exploit disponible, lo que resalta la necesidad de implementar la gestión de vulnerabilidades en las organizaciones.

Adicionalmente, las regulaciones de la industria, como los Controles de Seguridad Críticos del Centro para la Seguridad de Internet (controles CIS), resaltan la importancia de la evaluación y resolución continuas de vulnerabilidades y la ubican en el puesto número tres de la lista de los diez principales controles de seguridad.

Siga leyendo para saber cómo ManageEngine Vulnerability Manager Plus simplifica la gestión de vulnerabilidades y ayuda a las organizaciones a optimizar la seguridad.

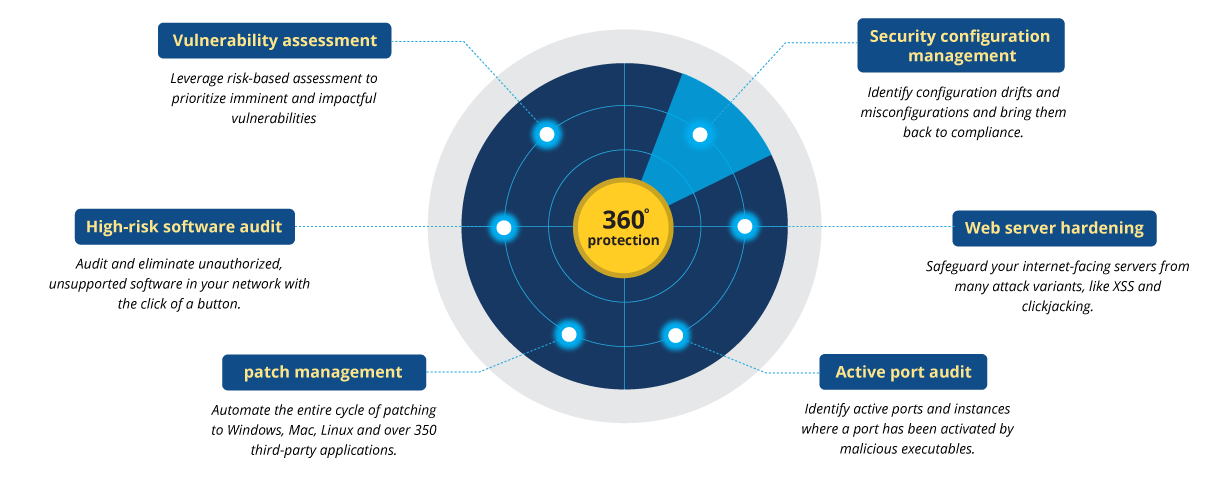

El programa de gestión de vulnerabilidades de ManageEngine

Vulnerability Manager Plus, una solución de gestión de amenazas y vulnerabilidades centrada en la priorización, ofrece diversas funciones de seguridad como evaluación de vulnerabilidades, gestión de parches, gestión de la configuración de seguridad, fortalecimiento del servidor web, auditoría de puertos y mucho más. Es una solución estratégica para sus equipos de seguridad, ya que les brinda una visibilidad continua sobre los riesgos para su infraestructura e información procesable sobre la mejor manera de solucionarlos.

El proceso de gestión de vulnerabilidades

Echemos un vistazo a cada paso del proceso de gestión de vulnerabilidades de Vulnerability Manager Plus

Descubrimiento de vulnerabilidades

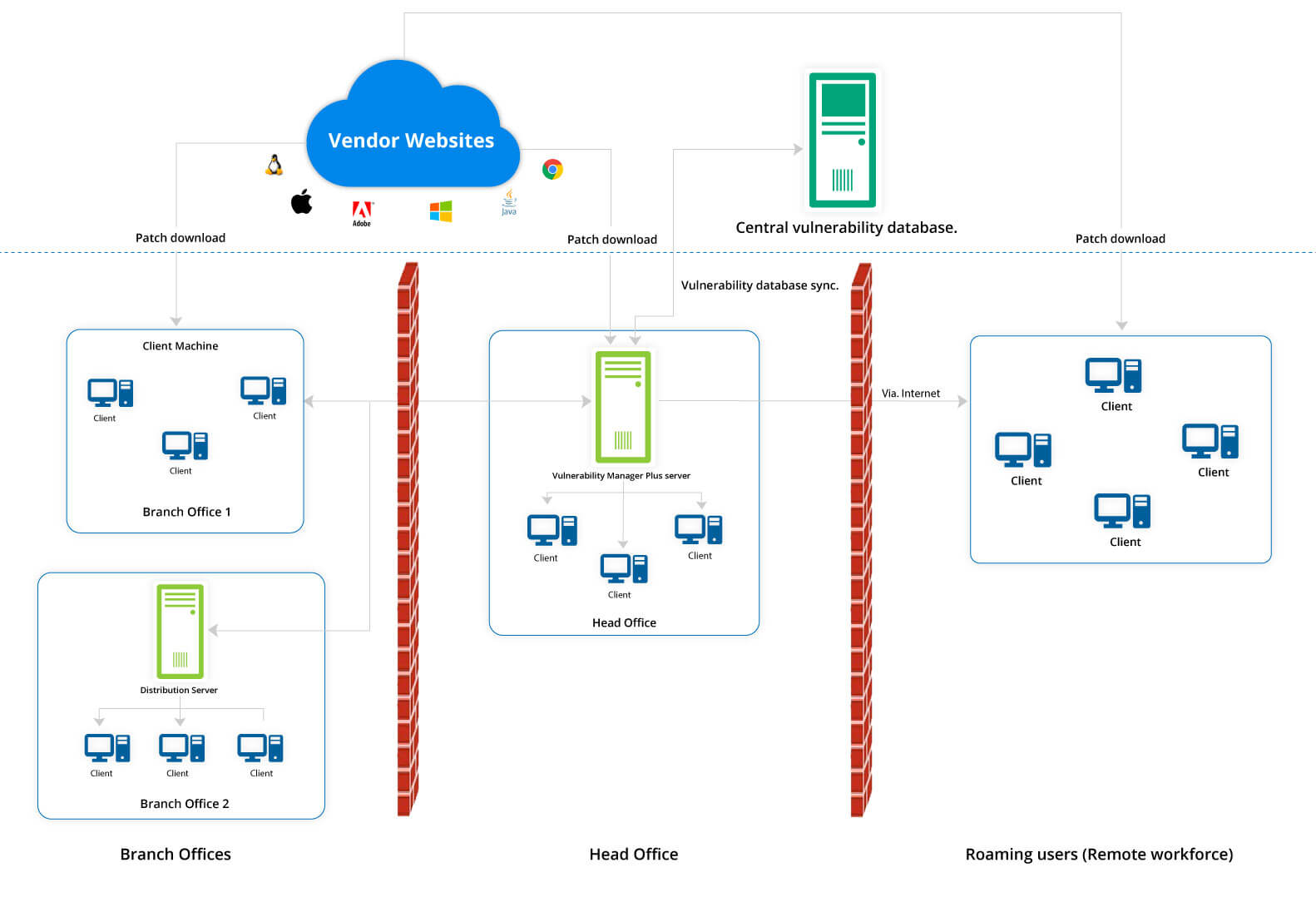

Tecnología basada en agentes para obtener visibilidad ininterrumpida sobre su TI distribuida

Una sola vulnerabilidad puede afectar todo su negocio. Elimine los puntos ciegos. Aproveche los agentes avanzados y multipropósito para obtener una visibilidad ininterrumpida de los computadores portátiles, desktops, servidores, estaciones de trabajo y equipos virtuales en todo su entorno de TI híbrido global, independientemente de si están dentro del límite corporativo o no. ¿Qué es lo mejor? También puede gestionar los activos dentro de una red cerrada como una DMZ.

Dado que el agente reside en el equipo del cliente, analiza las vulnerabilidades continuamente para identificar y resolver las nuevas vulnerabilidades a medida que surgen, sin restricciones en la ventana de análisis o interrupciones en el ancho de banda de su red.

Las empresas que crecen constantemente no tienen por qué preocuparse. Dado que Vulnerability Manager Plus está constantemente sincronizado con Active Directory, los nuevos activos serán examinados tan pronto como ingresen a su red, evitando que las nuevas amenazas pasen desapercibidas.

Análisis integral para una gestión de vulnerabilidades exhaustiva

La gestión de vulnerabilidades no se limita a las líneas de código defectuosas en el software. Gracias a la base de datos de amenazas y vulnerabilidades que se actualiza constantemente, Vulnerability Manager Plus le permite:

- Detectar las vulnerabilidades conocidas y emergentes en el sistema operativo Windows y aplicaciones relacionadas, aplicaciones de terceros, servidores de bases de datos y servidores web.

- Supervisar los parches faltantes en Windows, Mac y Linux y más de 350 aplicaciones de terceros.

- Realizar análisis para identificar los errores de configuración de seguridad, como contraseñas débiles, errores de configuración del navegador, plugins inseguros, ajustes de autenticación de inicio de sesión deficientes, prevención de ejecución de datos (DEP) deshabilitada y distribución aleatoria del espacio de direcciones (ASLR), cuentas integradas predeterminadas, recursos compartidos abiertos, ajustes de inicio de sesión y políticas de bloqueo de cuentas configurados incorrectamente, estados de firewall y antivirus deficientes, y protocolos heredados, etc. Explore la extensa lista de errores de configuración que puede resolver con Vulnerability Manager Plus.

- Identificar las fallas de configuración del servidor web, como los errores de configuración relacionados con la denegación de servicio distribuido (DDoS), las páginas web no utilizadas, las opciones y cabeceras HTTP configuradas incorrectamente, los ataques de recorrido de directorio, SSL / TLS caducado y los scripts entre sitios.

- Tener visibilidad continua sobre los puertos que están activos en sus sistemas remotos y detectar las instancias activadas por los ejecutables maliciosos.

- Supervisar el estado de las soluciones antivirus del endpoint para ver si están funcionando con los últimos archivos de definición.

- Monitorear las reglas de firewall del endpoint y verificar que se bloqueen las conexiones a los puertos no seguros.

- Detectar el software de alto riesgo, como software entre pares y el software de uso compartido de desktops.

- Mantenerse informado sobre el software heredado que ha llegado al final de su vida útil (EOL) o que está por llegar al EOL.

Evaluación de vulnerabilidades

Hay un refrán popular que dice «el que mucho abarca, poco aprieta». Esto también se aplica a la gestión de vulnerabilidades. Los análisis de vulnerabilidades generalmente arrojan una gran cantidad de datos. Pero no todas las vulnerabilidades representan la misma amenaza para cada organización.

Si el objetivo de la gestión de vulnerabilidades es reducir los riesgos, es esencial comprender la urgencia y el impacto de las vulnerabilidades para priorizar la respuesta a los problemas que requieren atención inmediata a fin de mantener los riesgos bajo control en un momento dado.

Para comprender realmente el riesgo que representan las vulnerabilidades, debe mirar más allá de las clasificaciones de gravedad tradicionales y los puntajes del CVSS. Para un análisis sofisticado, se deben tener en cuenta factores de riesgo como la explotabilidad, la importancia de los activos, la antigüedad de la vulnerabilidad y la disponibilidad de parches para comprender el impacto y la urgencia de las vulnerabilidades.

Al clasificar y presentar las vulnerabilidades descubiertas de manera significativa, es decir, en el contexto de los factores de riesgo anteriores, y al proporcionar información procesable para corregir las brechas, Vulnerability Manager Plus le alerta sobre las áreas más alarmantes de su red, para que pueda responder según sea necesario y mantener la seguridad de la red.

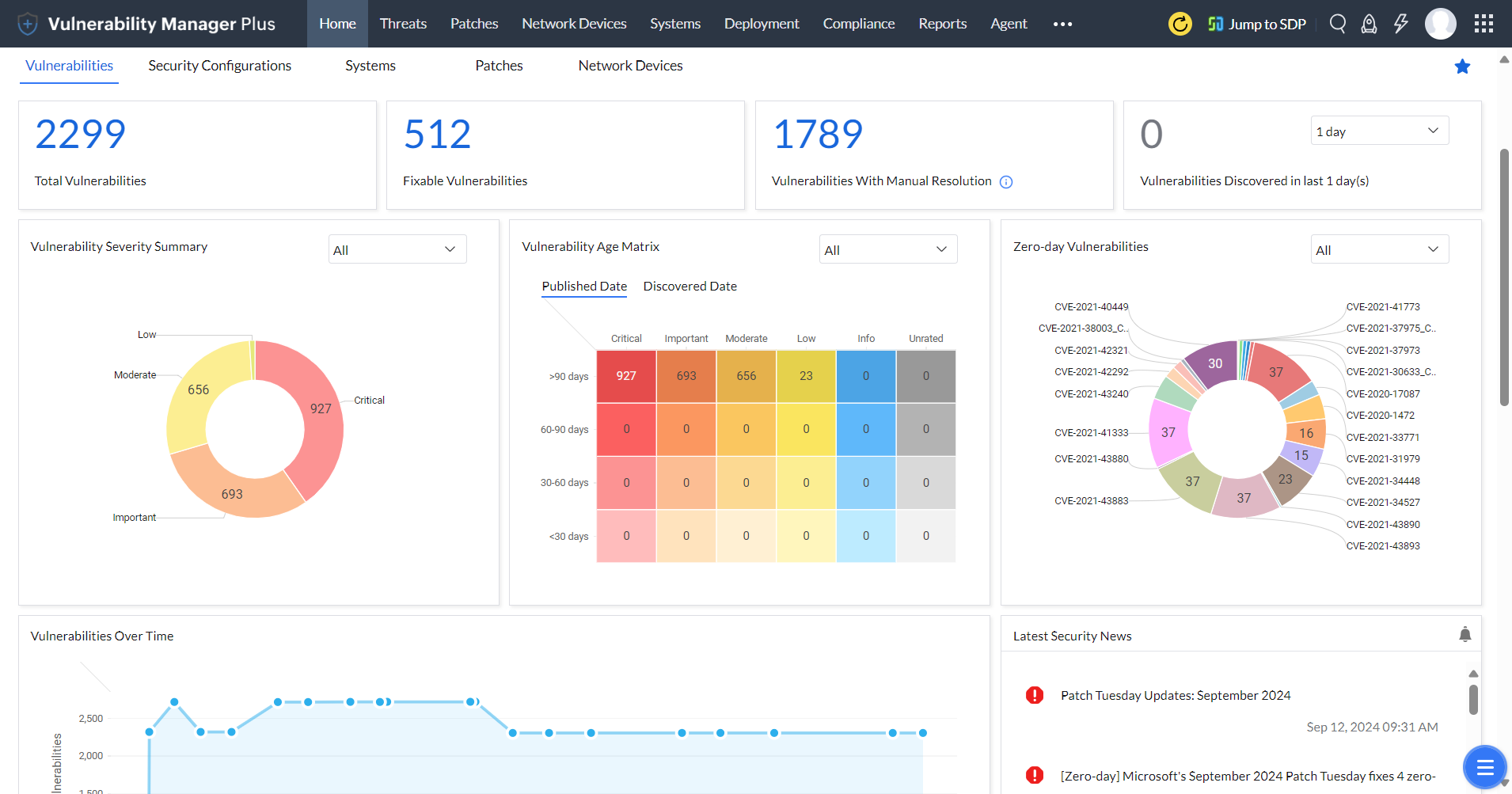

La consola web de Vulnerability Manager Plus ofrece varios dashboards interactivos que le brindan toda la información que necesita en forma de infografías, tendencias y otros filtros para ayudarlo a tomar decisiones informadas.

Dashboard para la gestión de vulnerabilidades

Obtenga una vista detallada de la postura de seguridad de su red, determine qué es lo más importante con los diversos gráficos y matrices, analice las tendencias de vulnerabilidad en su red y determine qué tan bien funcionan sus esfuerzos de gestión de vulnerabilidades. Reciba alertas constantes sobre las 10 principales vulnerabilidades en su red y mucho más.

Aprenda cómo puede utilizar el dashboard de evaluación de vulnerabilidades para orientar mejor su proceso de gestión de vulnerabilidades.

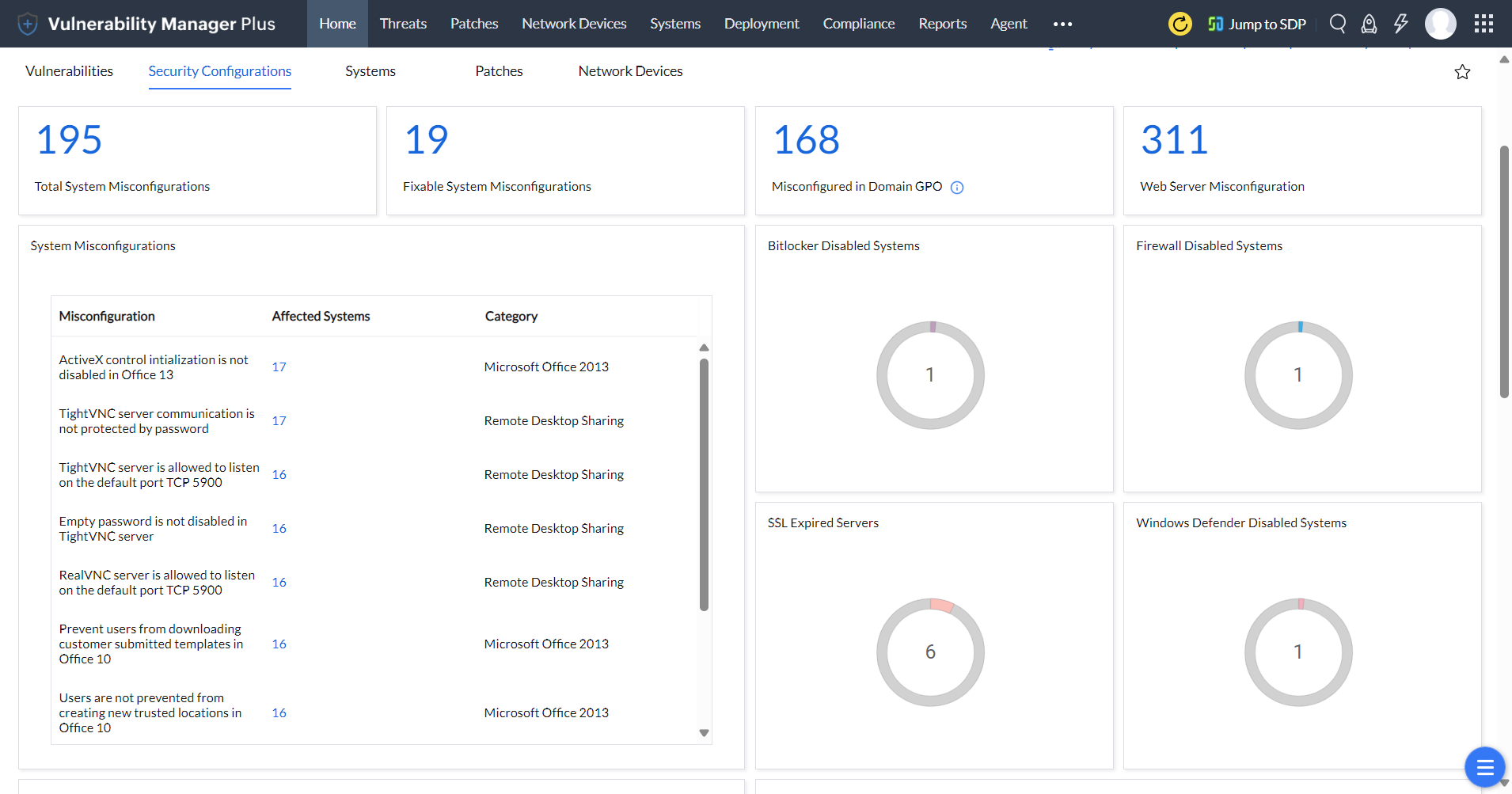

Dashboard para la gestión de configuraciones de seguridad:

Equípese con el dashboard de gestión de configuraciones de seguridad, creado exclusivamente para controlar y solucionar los errores de configuración en los sistemas y servidores y para auditar los estados de firewall, antivirus, SSL y BitLocker. Más información.

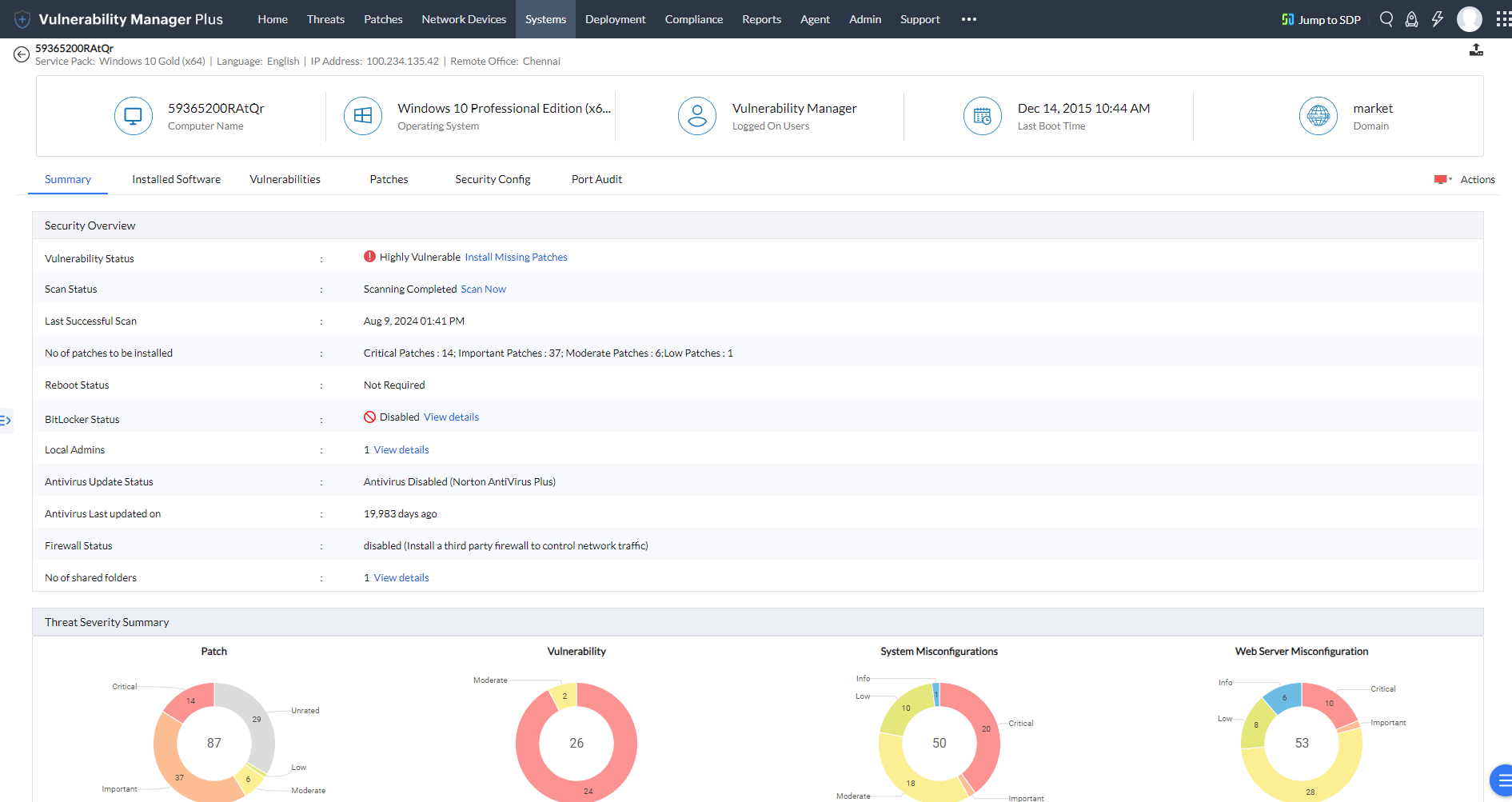

Vista individual del sistema

Además, podrá obtener una imagen clara del panorama general de seguridad de los sistemas individuales usando la vista detallada de recursos que aparece cuando hace clic en el nombre del sistema.

Una sección dedicada a las vulnerabilidades de día cero proporciona una visibilidad exclusiva sobre las vulnerabilidades que se están explotando «in the wild», así como aquellas que se divulgan antes que se implemente un parche, para que no queden relegadas por las vulnerabilidades no críticas.

Resolución de vulnerabilidades

A diferencia de la mayoría de los proveedores que confían en la integración de terceros para cerrar el ciclo de gestión de vulnerabilidades, las funciones de corrección incorporadas para todas las amenazas y vulnerabilidades descubiertas están integradas en Vulnerability Manager Plus. Las vulnerabilidades se correlacionan automáticamente con parches, por lo que primero puede administrar fácilmente los parches para las vulnerabilidades críticas.

Vulnerability Manager Plus ofrece un módulo de gestión de parches separado para manejar automáticamente todos los aspectos de los parches, desde la descarga y las pruebas hasta la implementación. Conozca en detalle el proceso de gestión de parches de Vulnerability Manager Plus.

Desafortunadamente, no todas las vulnerabilidades de software se pueden solucionar con parches. Para las vulnerabilidades de día cero, el software heredado y las aplicaciones críticas para el negocio (para las cuales no hay actualizaciones disponibles o no se pueden aprobar), Vulnerability Manager Plus proporciona soluciones alternativas para mitigar la probabilidad de explotación.

Además de esto, puede implementar configuraciones de seguridad apropiadas para corregir los errores de configuración y hacer que cumplan de nuevo con los requisitos. Vulnerability Manager Plus también ofrece recomendaciones de seguridad para los archivos de configuración que lo ayudan a proteger sus servidores contra muchas variantes de ataque.

Informes de vulnerabilidades

Todos sus esfuerzos de gestión de vulnerabilidades básicamente son inútiles si no puede evaluar y comprender su progreso. Vulnerability Manager Plus ofrece una biblioteca masiva de informes ejecutivos, plantillas de informes granulares e informes de consultas personalizables que puede usar para analizar la seguridad de su red, informar sobre los riesgos, supervisar el progreso e informar sobre las regulaciones de seguridad a los ejecutivos.

Estos informes están disponibles en diferentes formatos, incluidos PDF, CSV y XLSX. Puede generar informes a pedido o programarlos para enviarlos directamente a los ejecutivos de seguridad, administradores y equipos de gestión de riesgos empresariales con tan solo hacer clic desde la consola.

No existe una solución definitiva que haga que su red sea inmune a los ataques o exploits cibernéticos. Pero al reevaluar y fortalecer constantemente la posición de seguridad de su red con Vulnerability Manager Plus, tiene muchas más posibilidades de detectar y frustrar los ataques de los intrusos cibernéticos en su red.

Para ver la herramienta en acción usted mismo, descargue una prueba gratuita de 30 días

Preguntas frecuentes sobre la gestión de vulnerabilidades:

¿Qué es una vulnerabilidad?

Las vulnerabilidades son un fragmento de código defectuoso en un software que hace que se bloquee o responda de formas que el programador no tenía previstas. Los hackers pueden aprovechar las vulnerabilidades para obtener acceso no autorizado o realizar acciones no autorizadas en un sistema informático.

¿Qué es un exploit?

Los exploits son scripts automáticos o secuencias de comandos que los atacantes usan para manipular las vulnerabilidades en su beneficio. El exploit aprovecha la vulnerabilidad para entrar en el sistema y entrega la carga dañina, que podría ser malware con instrucciones para interrumpir las funciones del sistema, robar datos confidenciales o establecer una conexión con los sistemas remotos del hacker.

¿Cuáles son los factores de riesgo que se deben tener en cuenta para evaluar las vulnerabilidades?

Para un análisis sofisticado, se deben tener en cuenta factores de riesgo como los puntajes del CVSS, las clasificaciones de gravedad, la explotabilidad, la importancia de los activos, la antigüedad de la vulnerabilidad y la disponibilidad de parches para comprender el impacto y la urgencia de las vulnerabilidades. Conozca más sobre el papel de estos factores de riesgo en el proceso de evaluación de vulnerabilidades.

¿Cuál es la diferencia entre la evaluación de vulnerabilidades y la gestión de vulnerabilidades?

La evaluación de vulnerabilidades es una parte del ciclo de gestión de vulnerabilidades que ayuda a clasificar los riesgos presentados por las vulnerabilidades en función de diversos factores de riesgo, con el fin de que pueda priorizar la respuesta a los problemas que tienen consecuencias graves y que necesitan atención inmediata para mantener los riesgos bajo control en cualquier momento.

¿Cuál es la diferencia entre la gestión de vulnerabilidades y la gestión de parches?

La gestión de vulnerabilidades es un proceso cíclico que consiste en identificar, evaluar, reparar y reportar las vulnerabilidades y amenazas en una red. Las vulnerabilidades y las amenazas requieren una respuesta diferente según el tipo. Las vulnerabilidades de software en una red generalmente se corrigen aplicando parches, lo cual se denomina gestión de parches. En ese sentido, la gestión de parches es una parte integral de la gestión de vulnerabilidades.

¿Quién usa un programa de gestión de vulnerabilidades?

Las empresas modernas se enfocan en la tecnología y, a menudo, dependen de aplicaciones y navegadores para llevar a cabo los procesos de negocio. Para evitar que sus sistemas y los datos almacenados en ellos, como la información personal del usuario final y la información de pago del cliente, sean violados y para evitar ataques de denegación de servicio y exploits no autorizados, las organizaciones siguen un proceso de gestión de vulnerabilidades regular y exhaustivo para evitar cualquier amenaza y vulnerabilidad.