Active Directory (AD) verifieert de authenticiteit van gebruikers met een overeenkomende combinatie van gebruikersnamen en wachtwoorden, met gebruik van informatie die alleen bekend is bij AD en de gebruiker. Als gebruikers hun wachtwoorden vergeten, is het voor hen niet mogelijk om toegang te krijgen tot interne hulpmiddelen tenzij voldoende informatie (bijv. oude wachtwoorden, beveiligingsvragen) wordt geleverd aan het systeem—dat wil zeggen, tenzij een wachtwoordoplossing met selfservice aanwezig is.

Een systeembeheerder kan het accountwachtwoord van een gebruiker resetten met een klik op de knop, zelfs zonder het oude wachtwoord. Dit wordt gedefinieerd als een kritieke gebeurtenis, en het moet voortdurend worden gemonitord voor het dwarsbomen van aanvallers die proberen om toegang tot beheerdersaccount op domeinniveau proberen te verkrijgen.

Windows registreert alle pogingen tot resetten van wachtwoord als gebeurtenis-ID 4724 in haar beveiligingslogboek. Krijg meer informatie over gebeurtenis-ID 4724, inclusief hoe ADAudit Plus kan helpen bij het monitoren van deze en andere potentiële pogingen tot kwaadaardige activiteit.

De volgende stappen helpen u bij het ontdekken wie het wachtwoord heeft gewijzigd voor een gebruikersaccount in Active Directory met gebruik van bedrijfseigen tools.

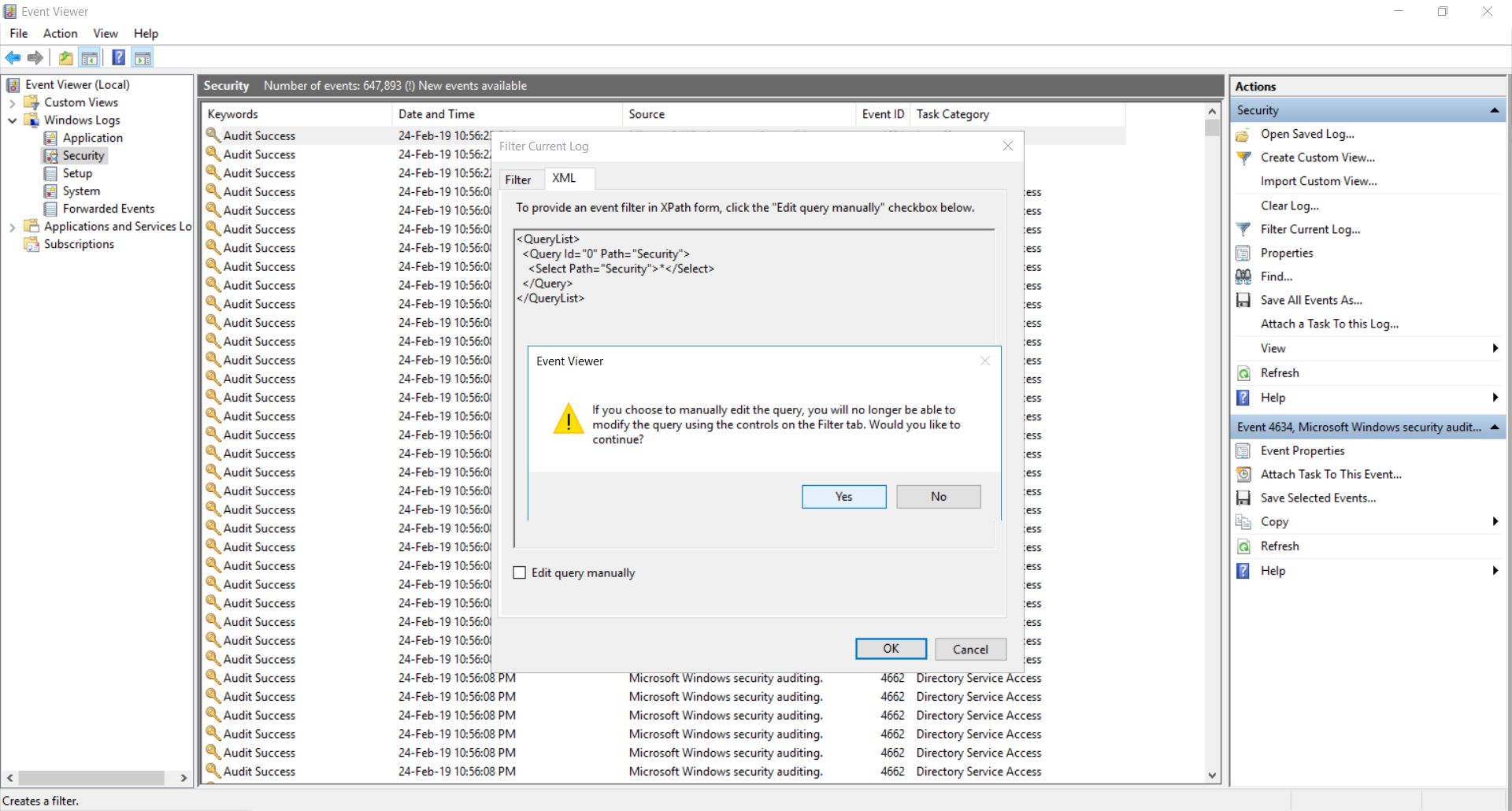

Ga naar Windows Event Viewer → Windows-logboeken → Beveiliging

Onder Acties in het rechter deelvenster selecteert u Huidig logboek filteren... en schakel over naar het tabblad XML. Selecteer het vakje Query handmatig bewerken en klik op Ja.

Afbeelding 1. Beveiligingslogboek filteren met gebruik van een aangepaste query

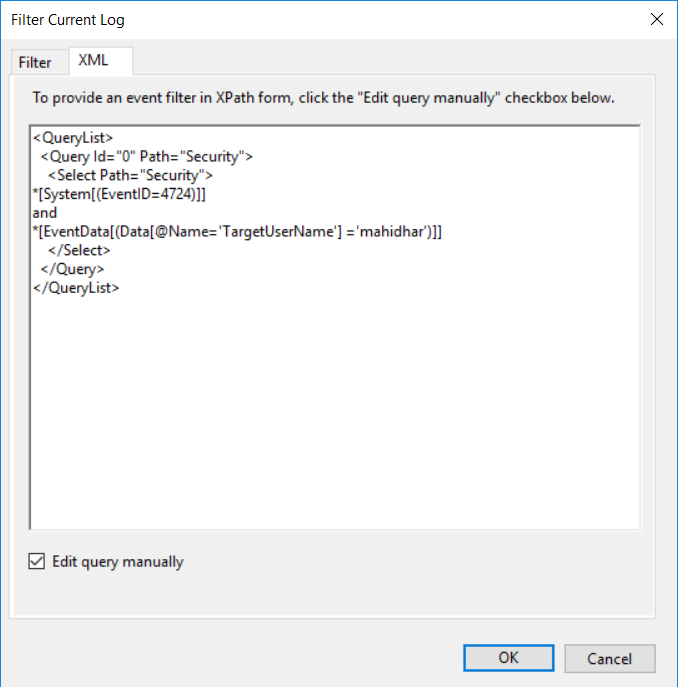

Afbeelding 2. De aangepaste query handmatig bewerken

Hierdoor kunt u een aangepaste handmatige query invoeren.

<QueryList>

<Query Id="0" Path="Security">

<Select Path="Security">

*[System[(EventID=4724)]] and *[EventData[(Data[@Name='TargetUserName'] ='NAME_OF_THE_USER_WHO'S_PASSWORD_WAS_RESET)]]

</Select>

</Query>

</QueryList>

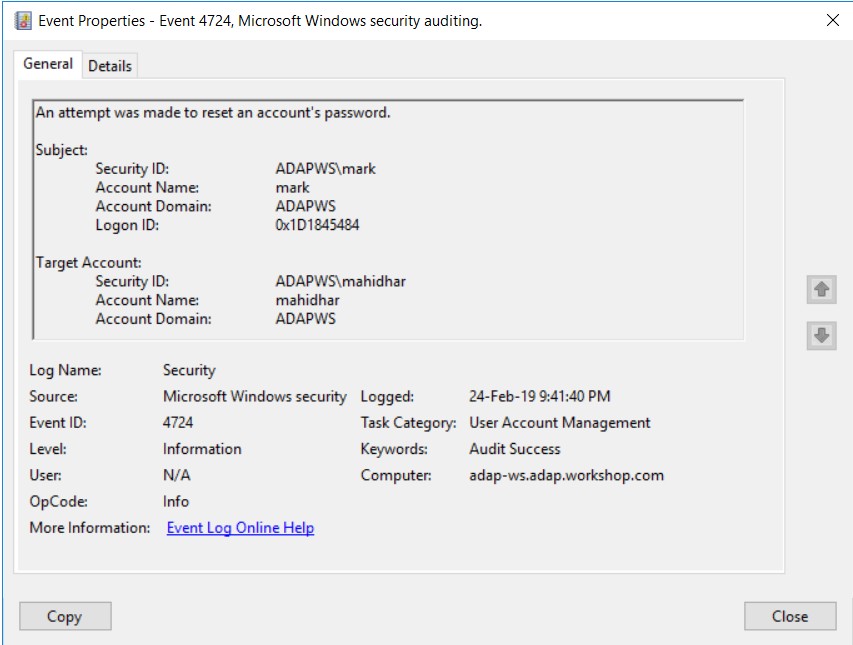

Afbeelding 3. Gebeurtenis-id 4724 - een poging vond plaats om het wachtwoord van een account te resetten

Zoals hierboven gezien komt de Accountnaam overeen met de gebruiker die het wachtwoord heeft gereset.

Als u meerdere domeincontrollers (DC's) hebt in uw omgeving, moet u kijken naar de beveiligingslogboeken van elke individuele DC om ervoor te zorgen dat u niks mist, aangezien de details weergegeven in de Event Viewer niet worden gerepliceerd over DC's. Het genereren van een momentopname die alle acties weergeeft die zijn uitgevoerd door een specifieke account met gebruik van bedrijfseigen tools is complex en tijdrovend. Een betere optie is het weergeven van vooraf gedefinieerde rapporten en het exporteren van deze informatie, of ontvangen van meldingen via SMS of e-mail, wat eenvoudig kan worden bereikt met gebruik van ADAudit Plus.

Kijk hoe ADAudit Plus u kan helpen bij het efficiënt volgen van gebruikersaanmeldingen en -afmeldingen alsook activiteiten op bestandsserver, controleren van AD-gebruikers en -groepen, en meer. Download een gratis proefversie van 30 dagen, of evalueer ADAudit Plus vandaag nog met een gratis online demo.