Ransomware คืออะไร ทำงานอย่างไร และป้องกันอย่างไร

Ransomware คืออะไร

Ransomware แปลว่า “มัลแวร์เรียกค่าไถ่” Ransomware คือ มัลแวร์(malware) ประเภทนึงที่ถูกสร้างมาเพื่อ เข้าถึง ล้อค และ ควบคุมข้อมูล ทุกๆรูปแบบของเหยื่อไม่ว่าจะเป็น เอกสาร รูปภาพ หรือ ระบบของบริษัท ซึ่งเป้าหมายของผู้โจมตี คือ การเรียก “ค่าไถ่” จากเหยื่อเพื่อปลดล้อคข้อมูลเหล่านั้น แต่ผลกระทบไม่ได้มีแค่การโดนล้อคข้อมูลเท่านั้น แต่ยังมีโอกาสที่ข้อมูลจะเสียหาย ค่าใช้จ่ายในการกู้คืนสูงขึ้น ความเชื่อมั่นลดลง และ การดำเนินการหยุดชะงัก และที่สำคัญแรนซอมแวร์ยังส่งผลกระทบได้หมดตั้งแต่ รายบุคคล SME และ Enterprise โดยใบบางครั้งการจ่ายค่าไถ่ไม่ได้การันตีว่า เหยื่อจะได้รับข้อมูลคืนอย่างสมบูรณ์แล้วยังมีความเสี่ยงที่ข้อมูลจะเกิดการรั่วไหล่อีกด้วย ด้วยเหตุนี้เองทำให้ Ransomware นับเปน 1 ในภัยไซเบอร์ที่รุนแรงที่สุดและสร้างความเสียหายเร็วที่สุด

Ransomware ทำงานยังไง?

Ransomware มักไม่ใช่การโจมตีแบบทันทีแต่ Ransomware คือการโจมตีแบบที่มีกระบวนการและเป็นขั้นเปนตอนโดยมีการแบ่งโจมตีเป็น 3 ขั้นตอนหลักๆ ดังนี้

การโจมตีขั้นต้น (initial access)

นี่คือจุดเริ่มต้นที่ผู้โจมตีพยายามหาทางเข้าเครื่อข่ายหรือเครื่องมือของเหยื่อเพื่อหาช่องทางในการฝังมัลแวร์เข้าไปในแพลตฟอร์มของเหยื่อเพื่อขโมยข้อมูลเบื้องต้น โดยมีหลายวิธีไม่ว่าจะเปน การส่งข้อความ phishing, การใช้ประโยชน์จากช่องทาง RDP (Remote Desktop Protocol), การเจาะช่องโหว่ของซอฟต์แวร์ (Exploits) หรือ การสร้างเว็บไซต์ปลอม (Malicious websites / Drive-by downloads)

โจมตีในระบบ (Initial foothold & lateral movement)

เมื่อผู้โจมตีสามารถเข้าถึงเครื่องข่ายของเหยื่อในขั้นแรกเข้ามาได้แล้ว ผู้โจมตีจะพยายามหา “จุดยึด” หรือ Foothold ในระบบเพื่อจะขยายการเข้าถึงไปยังเครื่องอื่นๆในระบบและค้นหาไฟล์หรือเซิร์ฟเวอร์ที่มีมูลค่าสูงเพื่อเตรียมการล้อคให้ครอบคลุมที่สุด ดังนั้นผู้โจมตีจะทั้งติดตั้งมัลแวร์และยกระดับสิทธิ(Privilege Escalation), เคลื่อนที่ภายในเครือข่าย (Lateral Movement) และ เก็บรวบรวมและค้นหาไฟล์เป้าหมาย (Discovery & Data exfiltration) ซึ่งสัญญาณเตือนเมื่อถึงขั้นตอนนี้มีหลายอย่างได้แก่ Process ใหม่ที่ไม่คุ้นเคย, การเชื่อมต่อภายในที่ผิดปกติ, บัญชีที่ยกระดับสิทธิหรือล็อกอินในเวลาที่ไม่ปกติ และ ปริมาณทราฟฟิกเชื่อมต่อไปยังภายนอกสูงขึ้นโดยไม่ได้คาดคิด ดังนั้นเหยื่อจึงควรสังเกตุอาการเหล่านี้แก้ไขก่อนเกิดปัญหาไปมากกว่านี้

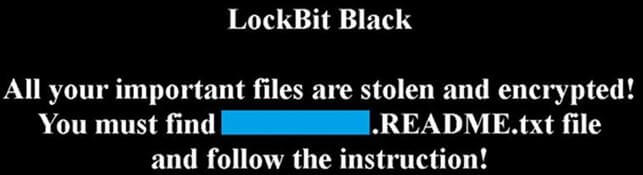

การโจมตี (Encryption & extortion)

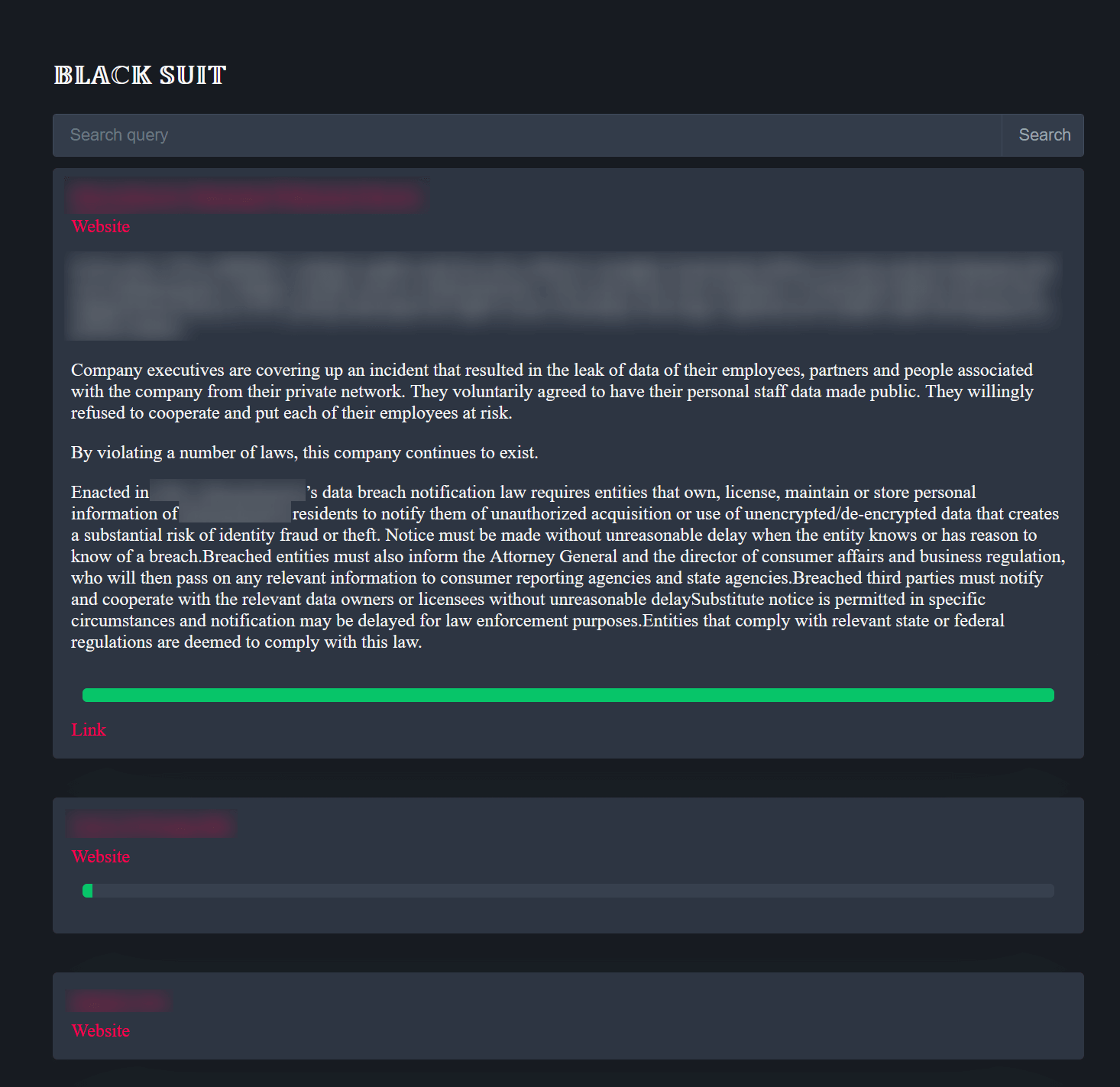

ในขั้นตอนสุดท้ายนี้ เมื่อผู้โจมตีมีที่ยึดเกาะและสามารถเข้าถึงเครื่อข่ายได้แล้ว จะเริ่มการปฎิบัติการ การเข้ารหัสไฟล์ (Encryption) หรือก็คือ การที่มัลแวร์เริ่มเข้ารหัสไฟล์สำคัญทั้งในเครื่องและในเครือข่ายทั้งหมดเพื่อทำให้ไฟล์ไม่สามารถใช้งานได้ หลังจากนั้นจะมีการ ทิ้งโน้ตเรียกค่าไถ่ (Ransom Note) หรือการที่จะทิ้งไฟล์หรือโน้ตระบุว่าข้อมูลถูกล้อกและมีคำสั่งชำระเงินที่มักเป็นสกุลเงินดิจิทัล พร้อมช่องทางติดต่อหรือวิธีการจ่ายไว้ หรือในหลายๆการโจมตี ผู้โจมตีจะทำการการขโมยก่อนเข้ารหัส (Double Extortion) ซึ่งก็คือการขโมยข้อมูลก่อนการล้อกข้อมูลเพื่อนำมาข่มขู่เหยื่อว่าจะเผยแพร่หรือขาย

อ่านเพิ่มเติมเกี่ยวกับเทคนิคการสังเกตแรนซัมแวร์คืออะไรบ้าง

วิธีป้องกัน Ransomware คือ อะไร

Ransomware หมายถึง มัลแวร์เรียกค่าไถ่ ดังนั้น การป้องกัน Ransomware ไม่ได้มีแค่การติดตั้งโปรแกรม Antivirus เท่านั้น แต่ต้องเป็น Mindset + Policy + Practice ที่ครอบคลุมตั้งแต่ คนไปถึงระบบทั้งหมดโดยทุกองค์ประกอบจะต้องมีความสมาารถในการรับมือ อย่างต่อเนื่องและคล่องแคล่ว โดยมีวิธีแก้ไขหลักๆดังนี้

อย่าจ่ายค่าไถ่

โปรแกรมเรียกค่าไถ่ Ransomware คือ มัลแวร์ชนิดหนึ่งที่ถูกสร้างมาเพื่อ “ล็อกไฟล์หรือระบบ” ของเหยื่อ แล้วเรียกร้องเงินค่าไถ่ เพื่อปลดล็อกหรือคืนการเข้าถึงข้อมูล โดยมักใช้วิธีเข้ารหัสไฟล์ ทำให้ไฟล์สำคัญ เช่น เอกสาร รูปภาพ ระบบงานภายใน ถูกเปิดไม่ได้ทั้งหมด ซึ่งอย่างที่บอกไปการจ่ายค่าไถ่ไม่ใช่ทางออก เพราะไม่มีอะไรการันตีว่าผู้โจมตีจะปลดล้อกข้อมูลอย่างโดยดีและครบถ้วน แถมยังมีความเสี่ยงที่ผู้โจมตีจะนำข้อมูลที่เก็บไว้ไปขายต่ออีกด้วย เพราะฉะนั้นสิ่งที่ควรทำคือ isolate ระบบทันที หยุดการแพร่กระจาย หรือ ประสานทีม Incident Response / CERT เพื่อปรึกษาเกี่ยวกับผลลัพธ์

สำรองข้อมูลอย่างสม่ำเสมอ

การสำรองข้อมูลถือเป็นกันชนสุดท้ายที่สามารถทำได้เพราะถ้าหากระบบถูกเข้ารหัส การเก็บข้อมูลไว้ด้วยการสำรองข้อมูลอย่างถูกต้องจะทำให้เราลดความเสียหายของข้อมูลได้ ดังนั้นการสำรองข้อมูลอย่างถูกต้องควรมีการทดสอบการกู้ข้อมูลแบบจริงเป็นประจำหรืออย่างน้อย ไตรมาสละ 1 ครั้ง

ลงทุนในการฝึกอบรมด้านความปลอดภัยขององค์กรอย่างต่อเนื่อง

เพราะคนมีการผิดพลาดเยอะที่สุดโดยเฉพาะ การโดน Phishing เพราะแค่พนักงานเผลอกดลิงค์แปลกๆ 1 ลิงค์ผู้โจมตีก็สามารถเข้าถึงข้อมูลของทั้งเครือข่ายได้แล้ว เพราะฉะนั้นทุกบริษัทควรมีการอบรม Phishing ไม่ว่าจะเป็นวิธีการสังเกตุ Phishing Link หรือ การป้องกันเมื่อเผลอกดไปแล้ว และที่สำคัญคือ การอบรมนี้ควรจัดขึ้นสำหรับทุกคนในบริษัทไม่ใช่แค่แผนก IT

ติดตั้งระบบความปลอดภัยทางอีเมล (Secure email gateway)

เพราะ 70–90% ของ Ransomware คือ การเกิดขึ้นจาก Phishing Email การมีการกรอง Email จึงเป็นส่วนที่สำคัญในการป้องกัน Ransomware

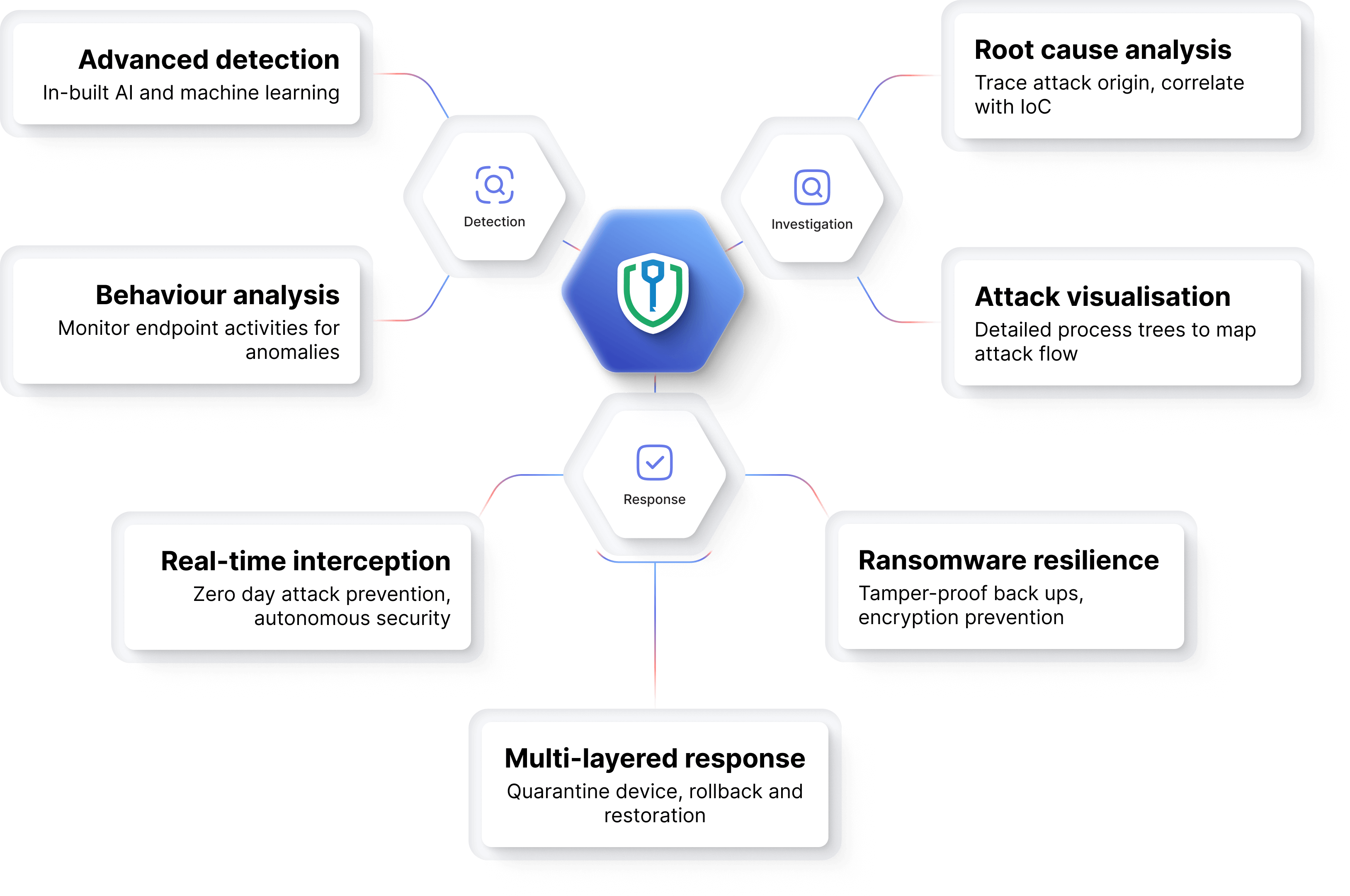

ใช้ระบบการตรวจจับและป้องกันภัยคุกคามที่ทันสมัยกว่า Antivirus

Antivirus เพียงอย่างเดียวไม่พอในยุค ransomware ทั้งบริษัทหรือองค์กรส่วนบุคคลควรใช้ EDR / XDR

,SIEM, เปิด Alert Anomaly Detection หรือ การใช้ Solution Ransomware Protection ก็เป็น 1 ใน solution ที่ง่ายและครอบคลุม

อัปเดตระบบและซอฟต์แวร์เป็นเวอร์ชันล่าสุด (Patch everything)

เพราะถ้าไม่มีการอัปเดตระบบและซอฟแวร์เป็นเวอร์ชั่นล่าสุดอาจทำให้มีช่องโหว่ที่ยังไม่ Patch และนั่นคือสิ่งที่ผู้โจมตีวิ่งหาเป็นอันดับแรก

แยกเครือข่าย (Network Segmentation)

ถ้าการโจมตีเริ่มขึ้นการ Segmentation จะช่วยจำกัดวงการแพร่กระจาย

จำกัดการเข้าถึงของผู้ใช้ (Least Privilege Access)

ลดการให้สิทธิ์ในการเข้าถึงข้อมูลเกินความจำเป็น ไม่ว่าจะเป็น IAM, RBAC, MFA โดยเฉพาะ RDP และ VPN, ห้าม Shared Account หรือ Generic Admin Account และที่สำคัญห้าม Remote Accessเพื่อป้องกันการผิดพลาด

ใช้โซลูชัน Anti-Ransomware โดยเฉพาะ

Ransomware Protection คือ การใช้ระบบ Anti-Ransomware โดยเฉพาะช่วยให้สามาถตรวจจับพฤติกรรมที่เสี่ยง Ransomware มากๆได้ เพราะฉะนั้นการใช้ระบบ Anti-Ransomware จึงครอบคลุมมากกว่า

สนใจระบบ Anti-Ransomware อ่านต่อที่นี่ : https://www.manageengine.com/ransomware-protection/

รวมข่าว Ransomware ใน ไทย

สรุปเหตุการณ์สำคัญดังนี้

- องค์กรในไทยถูกเล็งไว้เป็นเป้าหมายของ Ransomware จำนวนมาก โดยมีค่าเฉลี่ยการโจมตี ~39 ครั้งต่อวัน ระหว่างปี 2024 ตามรายงานของ Kaspersky ที่ระบุว่า “ธุรกิจและองค์กรในไทยเผชิญการพุ่งโจมตีแบบแม่นยำและเฉพาะเจาะจง”

- การจับกุมแก๊งค์ 8Base ซึ่งเป็นกลุ่ม ransomware-as-a-service (RaaS) โดยหน่วยงานไทยร่วมกับนานาชาติ ในจังหวัดภูเก็ต มีผู้ต้องหา 4 ราย ถูกจับกุมหลังจากถูกกล่าวหาว่าโจมตีบริษัทในสวิตเซอร์แลนด์มากกว่า 17 แห่ง และมีมูลค่าค่าไถ่รวมกว่า 16 ล้าน ดอลลาร์สหรัฐ

- มีรายงานว่า “รอบการโจมตีด้วย Ransomware” ในไทยนั้นเพิ่มขึ้นอย่างรวดเร็ว เช่นบทวิเคราะห์ที่พบว่าในปี 2024 การโจมตีไซเบอร์เพิ่มขึ้นถึง 240% เมื่อเทียบกับปีก่อน โดยมีทั้งกลุ่มอาชญากรทางการเงินและกลุ่มรัฐสนับสนุนเข้าร่วม

- ด้านการจับกุม: การบุกค้นที่โรงแรมในพัทยา พบแก๊งค์ที่ใช้ ransomware และพนันผิดกฎหมาย ซึ่งสะท้อนว่าการดำเนินงานของกลุ่ม Cyber-Crime ในไทยนั้นไม่ได้จำกัดแค่ “ออนไลน์ล้วน” แต่มีองค์ประกอบในเชิงกายภาพด้วย

ข้อสังเกตสำหรับองค์กร

- แม้บางข่าวจะเกี่ยวกับการจับกุม แต่ จำนวนเหตุการณ์และความซับซ้อนของ ransomware ยังคงสูงมากในไทย แสดงให้เห็นว่าองค์กรต่าง ๆ ยังคงมีความเสี่ยงต่อการถูกโจมตี

- ผู้โจมตีมีรูปแบบที่เปลี่ยนไป จากการโจมตีแบบสุ่มไปสู่การ “เลือกเป้าหมายระดับสูง (High-value Targets)” และใช้เทคนิคขั้นสูง เช่น Double Extortion (เข้ารหัส + ขโมยข้อมูล) ซึ่งหมายความว่าแค่สำรองข้อมูลไว้เฉย ๆ อาจไม่เพียงพอ

- การร่วมมือระหว่างประเทศและการบังคับใช้กฎหมายมีบทบาทสำคัญ แต่ องค์กรไม่สามารถรอพึ่งพาระบบภายนอก ได้เพียงอย่างเดียว ต้องมีมาตรการภายในที่แข็งแรง

ทำไมเรื่องนี้ถึงสำคัญ

- สำหรับองค์กรในไทย การถูกโจมตีด้วย Ransomware ไม่ได้หมายถึงแค่ “ระบบใช้งานไม่ได้ชั่วคราว” แต่ยังหมายถึง:

- การสูญเสียข้อมูลสำคัญและความลับของธุรกิจ

- ความเสียหายด้านชื่อเสียงและความเชื่อมั่นของลูกค้า/ผู้เกี่ยวข้อง

- ค่าใช้จ่ายทั้งในแง่การกู้คืนระบบ, การจ่ายค่าไถ่ (ถ้าเลือกจ่าย) และการดำเนินงานที่ถูกหยุดชะงัก

- หากเป็นองค์กรที่เกี่ยวข้องกับข้อมูลส่วนบุคคลหรืออยู่ในภาคสาธารณะ อาจมีบทลงโทษทางกฎหมาย/กฎระเบียบ

- ด้วยเหตุนี้ องค์กร ควรจริงจัง กับการเตรียมพร้อมด้าน Ransomware Protection (ป้องกัน Ransomware) ตั้งแต่วันนี้ ไม่ใช่เพราะ “อาจถูก” แต่เพราะ “ถูกโจมตีไปแล้ว” เป็นไปได้สูง.