A necessidade de análise de identidade

Aqui estão os dois fatos mais preocupantes para as organizações do ponto de vista da segurança: a falta de visibilidade das ameaças e o rápido avanço das técnicas de cibercrime.

Por um lado, as empresas de hoje precisam gerenciar um grande número de privilégios de acesso em muitos aplicativos para cada usuário. Por outro lado, as violações de dados causadas por credenciais roubadas estão sempre em alta. Claramente, as identidades de usuário de uma organização e seus direitos são uma importante fonte de risco.

Para investigar e analisar com eficiência o risco representado pelas identidades dos usuários e seus direitos, as organizações precisam de análise de identidade.

O que é análise de identidade?

As ferramentas de análise de identidade aproveitam as tecnologias de big data, inteligência artificial (IA) e aprendizado de máquina (ML) para processar dados de várias fontes e gerar inteligência acionável onde existem dados relacionados à identidade. Com análises avançadas e pontuações de risco dinâmicas fornecidas pelas ferramentas de análise de identidade, uma organização pode saber a quais recursos seus usuários têm acesso, ver como eles estão usando seus direitos de acesso, rastrear comportamentos incomuns de usuários e determinar se eles devem receber acesso com base em informações contextuais, como geolocalização, tipo de dispositivo, etc. Tudo isso é realizado em tempo real.

Além disso, operações como certificação de acesso e correção de violações de políticas podem ser automatizadas com uma ferramenta de análise de identidade. A execução manual dessas tarefas é muito demorada, trabalhosa e levará ao aumento dos custos operacionais. A automação dessas operações ajuda as empresas a simplificar suas auditorias de conformidade.

Identity analytics tools use cases

Detecte e remova permissões de acesso excessivas

Idealmente, os usuários devem ter acesso apenas aos recursos (servidores, diretórios, aplicativos ou serviços) aplicáveis às suas funções de trabalho. No entanto, muitos usuários tendem a ter permissões excessivas devido a vários motivos.

Pode ser porque eles foram promovidos, trocaram de funções ou receberam uma permissão especial para realizar uma tarefa específica. Com a análise de identidade, todos os privilégios de acesso são revisados com base no comportamento do usuário e nos padrões de uso da aplicação. Os perfis com permissões de acesso excessivas são sinalizados instantaneamente e sujeitos à remoção rápida de quaisquer privilégios de acesso desnecessários.

Certificações de acesso baseado em risco

Nas organizações de hoje, muitos usuários tendem a ter privilégios de acesso excessivos. Mas a revisão manual de cada um desses privilégios é demorada e pode levar a aprovações rápidas e com carimbo que ignoram possíveis preocupações de segurança.

As ferramentas analíticas de identidade fornecem pontuações de risco contextuais para cada usuário com base em várias fontes, como comportamento do usuário, dados de uso do aplicativo e análise de grupo de pares. Algumas ferramentas ainda oferecem pontuações de risco de nível de direito. As ferramentas de análise de identidade podem ser configuradas para que os gerentes sejam notificados apenas sobre perfis de usuário de alto risco. Isso reduz drasticamente o tempo que os gerentes gastam com campanhas de certificação. Como a maioria das ferramentas de análise de identidade fornece uma visão consolidada e rica em contexto dos dados de direitos de um usuário coletados de vários sistemas e aplicativos, os gerentes podem realizar certificações mais eficazes.

Segurança aprimorada e monitoramento de contas privilegiadas

Existem dois tipos principais de contas privilegiadas que podem ser encontradas nas organizações: uma é usada por aplicações ou processos do sistema para interagir com o sistema operacional (também conhecidas como contas de serviço) e a outra são as várias contas de usuário que possuem privilégios administrativos. Os cibercriminosos têm como alvo essas contas, pois fornecem acesso fácil às informações confidenciais de uma organização.

Com as ferramentas de análise de identidade, você pode descobrir rapidamente direitos privilegiados não utilizados e detectar alterações em contas privilegiadas, como escalonamento de privilégios e tentativas de compartilhamento de credenciais.

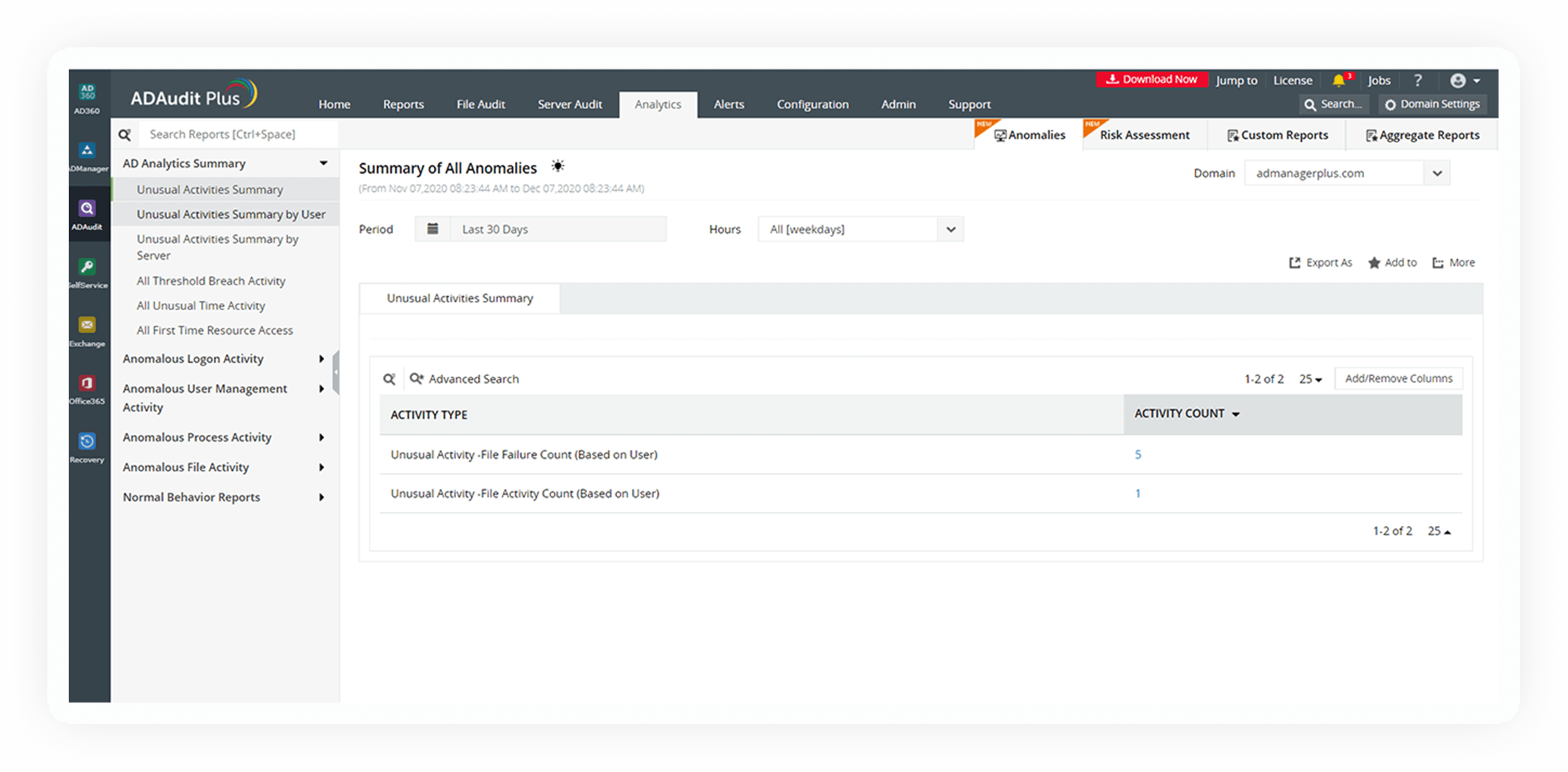

As ferramentas de análise de identidade aproveitam a Análise de Comportamento de Usuário (UBA) para detectar essas ações incomuns do usuário. O UBA aplica técnicas de ML para criar uma linha de base de atividades normais específicas para cada conta privilegiada, depois detecta desvios da linha de base estabelecida e, finalmente, fornece alertas ao pessoal envolvido. Considere quando uma conta de usuário no Active Directory (AD) recebe apenas um privilégio administrativo quando é provisionada. Se essa conta acumular vários privilégios repentinamente, como redefinir senhas, modificar proprietários, excluir objetos filhos etc, o UBA detectará essas atividades anormais e sinalizará a conta como suspeita. As ferramentas de análise de identidade permitem que os administradores de TI configurem respostas automatizadas, como desabilitar temporariamente o acesso quando atividades incomuns são detectadas.

Detecção de violações de separação de deveres

A separação de tarefas (SOD) é uma política de segurança interna que garante que nenhum indivíduo tenha controle total sobre um recurso ou processo inteiro. Por exemplo, os desenvolvedores não devem ter privilégios de administrador para bancos de dados de produção porque, se um desenvolvedor alterar o código-fonte e o programa se tornar instável, futuros patches e atualizações de segurança não funcionarão. As violações de SOD ocorrem quando as contas de usuário têm permissões de acesso conflitantes.

Eles representam uma ameaça à segurança porque significa que existem indivíduos na organização que podem adulterar os dados sem serem detectados.

As ferramentas de análise de identidade podem desabilitar automaticamente o acesso a uma conta quando uma violação de SOD for detectada e notificar a equipe de segurança de TI. As ferramentas de análise de identidade garantem que as violações de SOD sejam detectadas rapidamente e o motivo por trás de cada violação seja descoberto. Os gerentes terão melhor visibilidade dos direitos da conta e das permissões de acesso dos usuários. A visibilidade aprimorada ajuda os gerentes a tomar melhores decisões quando se trata de solicitações de acesso.

Autenticação adaptável para reduzir o risco

A autenticação multifator (MFA) exige que um usuário verifique sua identidade digital autenticando-se com pelo menos dois fatores além de sua credencial de usuário.

Embora as camadas adicionais de verificação melhorem a segurança, uma MFA em toda a organização geralmente apresenta uma carga de autenticação para usuários que já estão dentro de uma rede segura e pode afetar a experiência e a produtividade do usuário.

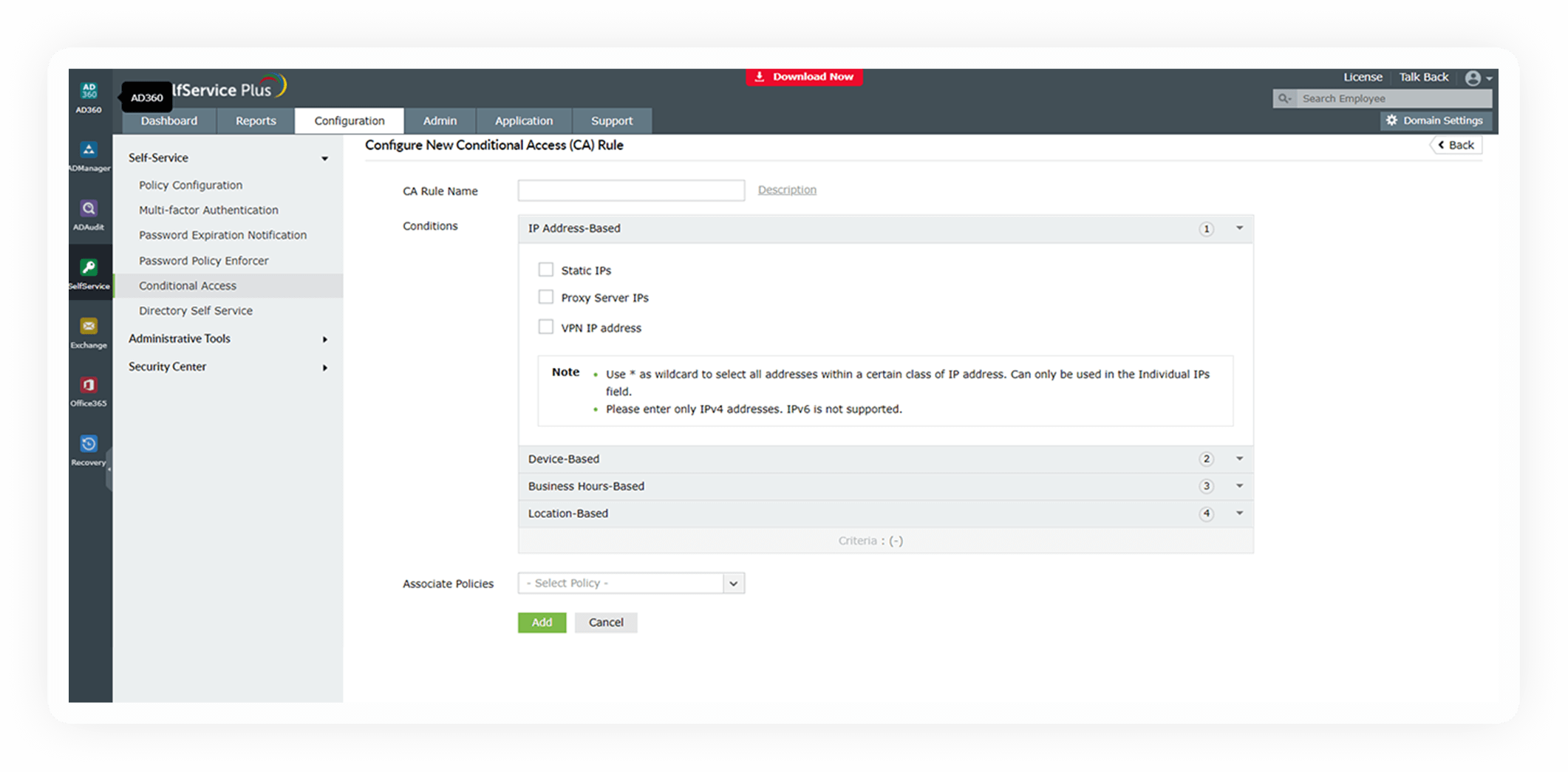

As soluções de autenticação adaptáveis executam avaliações de risco do usuário em tempo real e solicitam que os usuários forneçam um fator de autenticação adicional somente se o risco percebido for alto. Com a autenticação adaptável, as organizações podem melhorar a segurança sem comprometer a usabilidade.

Reduza os riscos relacionados ao acesso em seus ambientes AD e Azure AD e proteja melhor suas identidades com os recursos de análise de identidade do ManageEngine AD360.

Como o AD360 cuida de suas necessidades de IAM

-

Automação de identidade

Elimine a redundância e os erros humanos e melhore os processos de negócios automatizando o provisionamento de usuários, a limpeza de contas obsoletas e outras tarefas relacionadas à identidade.

Saiba Mais → -

Autenticação multifator

Aumente a confiança nas identidades e reduza os ataques de representação usando aplicativos biométricos, autenticadores e outros métodos avançados de autenticação.

Saiba Mais → -

IAM híbrido

Gerencie centralmente as identidades locais e na nuvem, ou ambas, e controle seus privilégios em um único console.

Saiba Mais → -

Proteção de identidade com UBA

Detecte, investigue e mitigue ameaças como logins maliciosos, movimento lateral, ataque de malware e abuso de privilégio com UBA baseado em aprendizado de máquina; automatize sua resposta a ameaças.

Saiba Mais → -

Gerenciamento do ciclo de vida da identidade

Simplifique o gerenciamento de identidades em todo o ciclo de vida dos usuários, desde o provisionamento até as mudanças de função e desprovisionamento.

Saiba Mais →

Repense seu IAM com o AD360

O AD360 ajuda você a simplificar o IAM em seu ambiente de TI, fornecendo aos usuários acesso rápido aos recursos de que precisam, ao mesmo tempo em que estabelece controles de acesso rígidos para garantir a segurança no Active Directory local, servidores Exchange e aplicações em nuvem a partir de um console centralizado.

Demo request received

Thank You for the interest in ManageEngine AD360. We have received your personalized demo request and will contact you shortly.

Obtenha um passo a passo individual do produto

© 2022 Zoho Corporation Pvt. Ltd. All rights reserved.