Como visualizar permissões de segurança para qualquer objeto no Active Directory (AD)

Continue lendo para saber como visualizar as permissões de usuários, grupos ou quaisquer outros objetos do AD usando o PowerShell e como você pode fazer isso facilmente com o ADManager Plus.

Windows PowerShell

- Identifique o domínio onde está localizado o objeto para o qual as permissões serão visualizadas.

- Crie e compile o script para visualizar as permissões do objeto do AD. Execute o script no PowerShell.

- Exemplo de script para alterar a configuração de senha para "O usuário deve alterar a senha no próximo logon" para uma conta de usuário do AD:

$schemaGUID = @{}

$ErrorActionPreference = 'SilentlyContinue' Get-ADObject -SearchBase (Get-ADRootDSE).schemaNamingContext -LDAPFilter '(schemaGUID=*)' -Properties name, schemaGUID | ForEach-Object {$schemaGUID.add([System.GUID]$_.schemaGUID,$_.name)} Get-ADObject -SearchBase "CN=Extended-Rights,$((Get-ADRootDSE).configurationNamingContext)" -LDAPFilter '(objectClass=controlAccessRight)' -Properties name, rightsGUID | ForEach-Object {$schemaGUID.add([System.GUID]$_.rightsGUID,$_.name)} $ErrorActionPreference = 'Continue' # Get a list of AD objects. $AOs = @(Get-ADDomain | Select-Object -ExpandProperty DistinguishedName) $AOs += Get-ADOrganizationalUnit -Filter * | Select-Object -ExpandProperty DistinguishedName $AOs += Get-ADObject -SearchBase (Get-ADDomain).DistinguishedName -SearchScope Subtree -LDAPFilter '(objectClass=*)' | Select-Object -ExpandProperty DistinguishedName ForEach ($AO in $AOs) { $securityreport += Get-Acl -Path "AD:\$AO" | Select-Object -ExpandProperty Access | Select-Object @{name='organizationalunit';expression={$AO}}, ` @{name='objectTypeName';expression={if ($_.objectType.ToString() -eq '00000000-0000-0000-0000-000000000000') {'All'} Else {$schemaGUID.Item($_.objectType)}}}, ` @{name='inheritedObjectTypeName';expression={$schemaGUID.Item($_.inheritedObjectType)}}, ` * } # Filter by single user and export to a CSV file. $User ='Username' $securityreport | Where-Object {$_.IdentityReference -like "*$User*"} | Select-Object IdentityReference, ActiveDirectoryRights, OrganizationalUnit, IsInherited -Unique | Export-Csv -Path "D:\report\permissions.csv" -NoTypeInformation

ADManager Plus

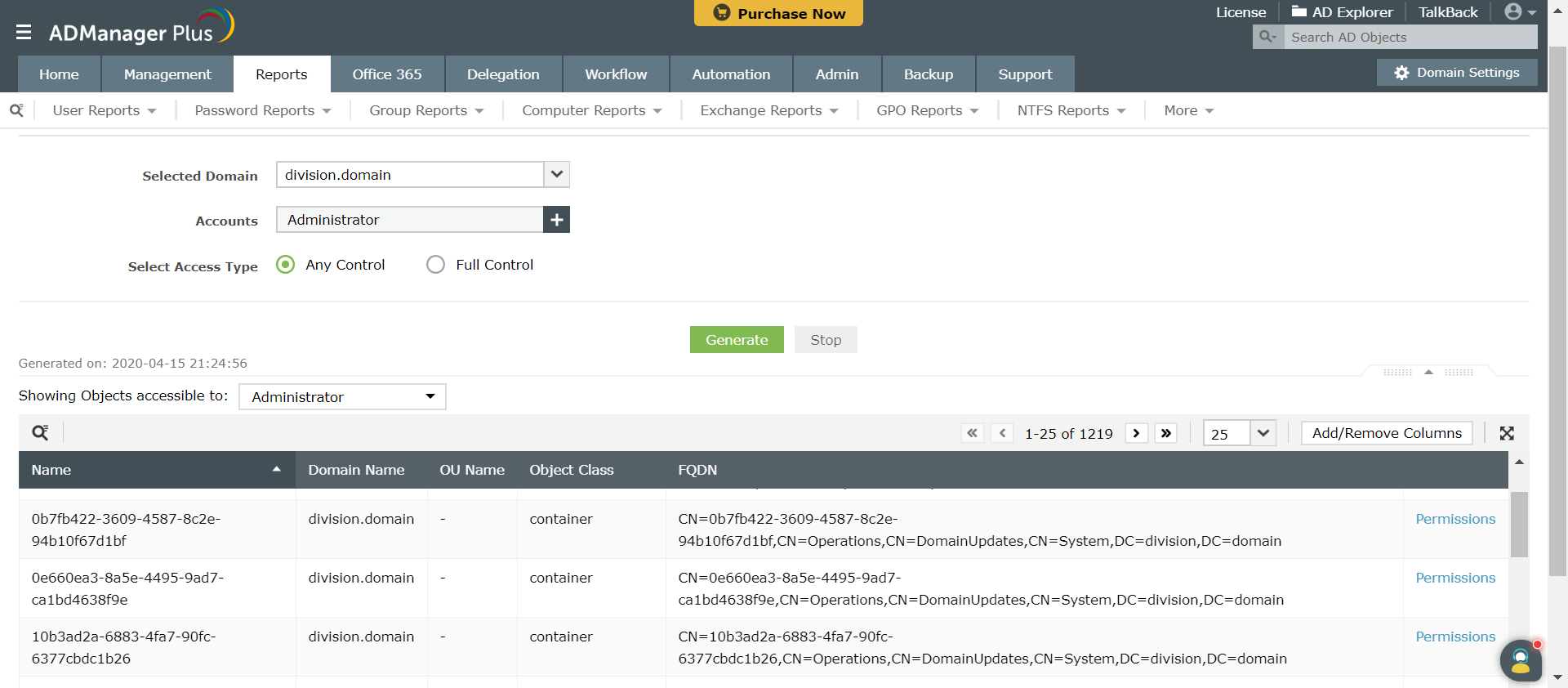

- Navegue até Relatórios > Relatórios de segurança > Objetos do AD acessíveis por contas.

- Selecione Domínio e conta(s) de usuário para os quais deseja visualizar as permissões. Você pode importar esta lista diretamente a partir de um arquivo CSV. Clique em Aplicar.

Captura de tela

» Iniciar teste gratuito de 30 dias

Este relatório fornece informações sobre as permissões de acesso de uma conta do AD.

Embora a visualização de permissões para objetos do AD com ferramentas nativas como o PowerShell pareça simples, ela apresenta algumas limitações:

- O script do PowerShell pode ser executado somente em computadores que tenham a função Serviços de Domínio Active Directory instalada.

- Caso seja necessária qualquer permissão para outros objetos do AD, um script novo e complexo precisa ser escrito.

- A sintaxe, os parâmetros e as iterações precisam estar corretos. Um erro de digitação ou sintaxe incorreta pode ser difícil de detectar e corrigir, especialmente quando o script é longo.

Reduza os riscos de segurança monitorando constantemente as permissões do AD

É importante que os administradores de TI possam buscar relatórios que os ajudem a visualizar e analisar as permissões sobre objetos do AD. Isso os ajuda a remover usuários de grupos que lhes concedem permissões desnecessárias para seu trabalho diário.

O ADManager Plus permite que os administradores obtenham relatórios de permissão detalhados com apenas alguns cliques do mouse em seu console GUI baseado na web. Também possui opções de agendamento e envio automático dos relatórios por e-mail. Saiba mais sobre relatórios de permissões do AD aqui.

Obtenha controle total sobre permissões NTFS e compartilhamentos de arquivos com relatórios criados especificamente.

Guias de instruções relacionados ao PowerShell:

Para gerenciamento de usuários do AD

- Criar novas contas de usuário no AD usando o PowerShell

- Importar usuários do Active Directory de CSV usando PowerShell

- Modificar os atributos do usuário do AD usando o PowerShell

- Habilitar contas de usuário do Active Directory usando o PowerShell

- Desabilitar contas do AD usando o PowerShell

- Excluir contas de usuário no AD usando o PowerShell

- Mover contas de usuário do AD usando o PowerShell

- Remover usuários do grupo do Active Directory usando o PowerShell

- Definir a data de expiração para contas do AD usando o PowerShell

- Modificar os valores de controle de conta do AD usando o PowerShell

- Desbloquear contas do AD usando o PowerShell

- Modificar objetos do AD usando o PowerShell

- Definir contas do AD para nunca expirarem usando o PowerShell

- Adicionar endereço proxy ao usuário do AD com scripts do PowerShell

Para relatórios de usuários do AD

- Obter o relatório de todos os usuários do AD usando o PowerShell

- Obter contas de usuário do AD ativas/inativas usando o PowerShell

- Exportar o relatório de usuários do AD habilitados usando o PowerShell

- Obter o relatório de usuários desabilitados no AD usando o PowerShell

- Obter relatórios de status da conta do Active Directory usando o PowerShell

- Encontrar contas de usuário do AD bloqueadas usando o PowerShell

- Encontrar usuários com contas expiradas no AD usando o PowerShell

- Obter o último horário de logon das contas de usuário do AD usando o PowerShell

- Listar contas de usuário do AD configuradas para nunca expirarem com o PowerShell

Para gerenciamento de GPO

Para gerenciamento de senha

- Alterar senha para usuários do AD usando o PowerShell

- Encontrar a data da última alteração de senha do usuário AD usando o PowerShell

- Definir senha para contas do AD usando o PowerShell

- Definir que o usuário do AD deve alterar a senha no próximo logon com o PowerShell

- Definr que a senha do usuário do AD nunca expire usando o PowerShell

- Obter a lista de usuários do AD cujas senhas nunca expiram usando o PowerShell

- Obter a data de expiração da senha de usuários do AD usando o PowerShell

Para gerenciamento de grupos do AD

- Criar grupos do Active Directory usando o PowerShell

- Adicionar usuários a grupos do Active Directory usando o PowerShell

- Adicionar um grupo como membro de outro grupo do AD usando o PowerShell

- Adicionar associação ao grupo principal para usuários do AD usando o PowerShell

- Modificar atributos do grupo AD usando scripts do PowerShell

- Excluir grupos do Active Directory usando o PowerShell

- Como remover um grupo de outro grupo no AD usando o PowerShell

- Criar grupos dinâmicos de distribuição usando o PowerShell

- Criar grupos de distribuição usando o PowerShell

- Adicionar vários membros a grupos de distribuição usando o PowerShell

- Relatório de associação de grupo no AD usando o PowerShell

Para gerenciamento de acesso a arquivos

Para gerenciamento de computador do AD

- Criar contas de computador do AD usando o PowerShell

- Modificar os atributos do computador do AD usando o PowerShell

- Habilitar contas de computador do AD usando o PowerShell

- Desabilitar contas de computador do AD usando o PowerShell

- Mover contas de computador do AD usando o PowerShell

- Remover contas de computador do AD usando o PowerShell

- Encontrar contas de computador do AD inativas usando o PowerShell

- Encontrar o último horário de logon do computador do AD usando o PowerShell

- Listar computadores em um domínio do AD usando o PowerShell

Para gerenciamento do Office 365

- Guia para conectar-se ao módulo PowerShell do Office 365

- Adicionar usuários a grupos do Office 365 usando o PowerShell

- Atribuir licença a usuários do Office 365 usando o PowerShell

- Alterar licenças de usuário do Office 365 usando o PowerShell

- Ver todas as licenças do Office 365 em sua conta usando o PowerShell

- Remover a licença do Office 365 de contas de usuário usando o PowerShell

- Relatório de licença de usuários do Office 365 usando o PowerShell

- Obter todos os membros do grupo do Office 365 usando o PowerShell

- Relatório dinâmico de membros do grupo de distribuição usando o PowerShell

Para gerenciamento do Exchange

- Guia rápido para conectar-se ao Exchange Online PowerShell

- Criar caixas de correio no Exchange Online com PowerShell

- Remover caixas de correio do Exchange Online usando o PowerShell

- Exportar lista de grupos de distribuição do Exchange Online usando o PowerShell

- Criar caixas de correio em servidores Exchange com PowerShell

- Remover caixas de correio de usuários do Exchange Server usando o PowerShell

- Exportar relatório de membros do grupo de distribuição usando o PowerShell