Como os recursos de segurança de DNS do DDI Central ajudam as organizações a construir uma rede DNS estável e resiliente?

A maioria dos investimentos em segurança se concentra no perímetro — firewalls, agentes de endpoint, alertas de SIEM. No entanto, um dos canais mais visados em ataques corporativos recebe pouca atenção: o DNS. Antes que um malware seja executado, dados sejam exfiltrados e qualquer tentativa de movimentação lateral comece, o DNS já está envolvido. Os invasores o utilizam para encontrar pontos de apoio, estabelecer canais de comando e controle (C2) e mapear silenciosamente a infraestrutura interna.

Proteger o DNS, porém, vai além de bloquear ameaças. Uma camada de DNS mal configurada, não validada ou sem criptografia é um risco em si mesma, mesmo na ausência de um invasor ativo. Respostas falsificadas, transferências de zona não autorizadas, ataques de amplificação ou um resolvedor sem direção clara — qualquer um desses problemas pode corroer silenciosamente a confiabilidade de toda a rede.

O que é preciso, então, para construir uma camada de DNS em que sua organização possa realmente ter como base a segurança, confiabilidade e resiliência sob pressão?

O DDI Central responde a essa pergunta por meio de oito recursos de segurança fortemente integrados. Juntos, eles não apenas fortalecem o DNS, mas o transformam em uma base verificada, criptografada e orientada por políticas sobre a qual toda a rede pode se sustentar.

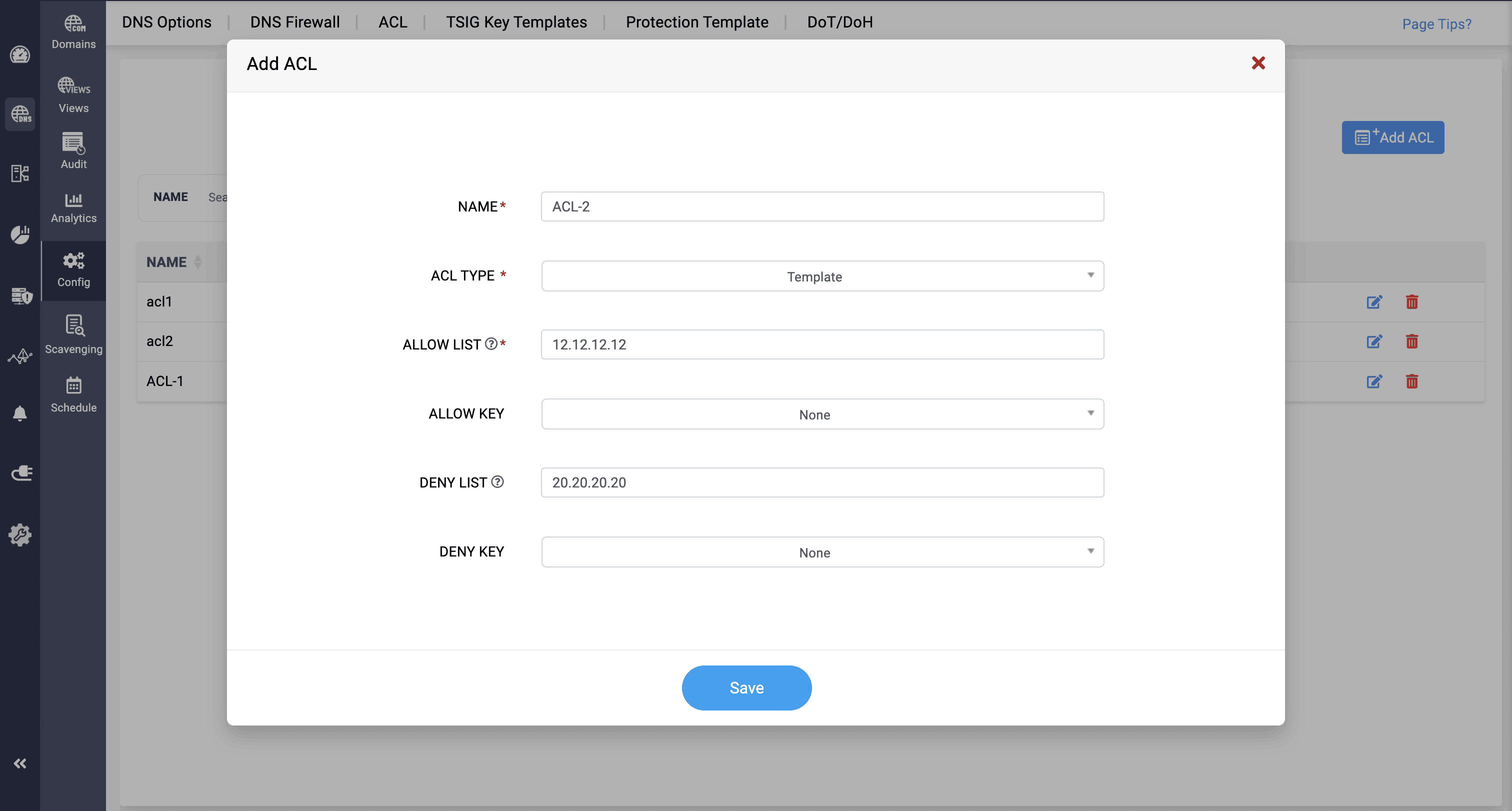

1. Controlando o portão: ACLs e TSIG

A segurança começa com uma pergunta simples: quem deveria estar se comunicando com seu servidor DNS? Sem uma resposta clara, imposta no nível da infraestrutura, o DNS fica exposto a abusos — consultas não autorizadas, transferências de zona não confiáveis e atualizações dinâmicas sem autenticação.

As listas de controle de acesso (ACLs) do DDI Central permitem que administradores definam com precisão quais clientes, sub-redes ou servidores podem consultar o DNS, receber dados de zona ou enviar atualizações dinâmicas. As regras podem ser aplicadas globalmente no nível do cluster, restritas a zonas ou visualizações específicas, ou combinadas nas duas camadas.

Os templates de ACL tornam esse processo escalável: defina uma política uma vez e aplique-a onde for necessário. Seja pela interface simplificada de permitir e negar do DDI Central ou pelo formato ISC BIND completo para ambientes mais complexos, as ACLs garantem que o servidor DNS responda apenas ao tráfego que deveria.

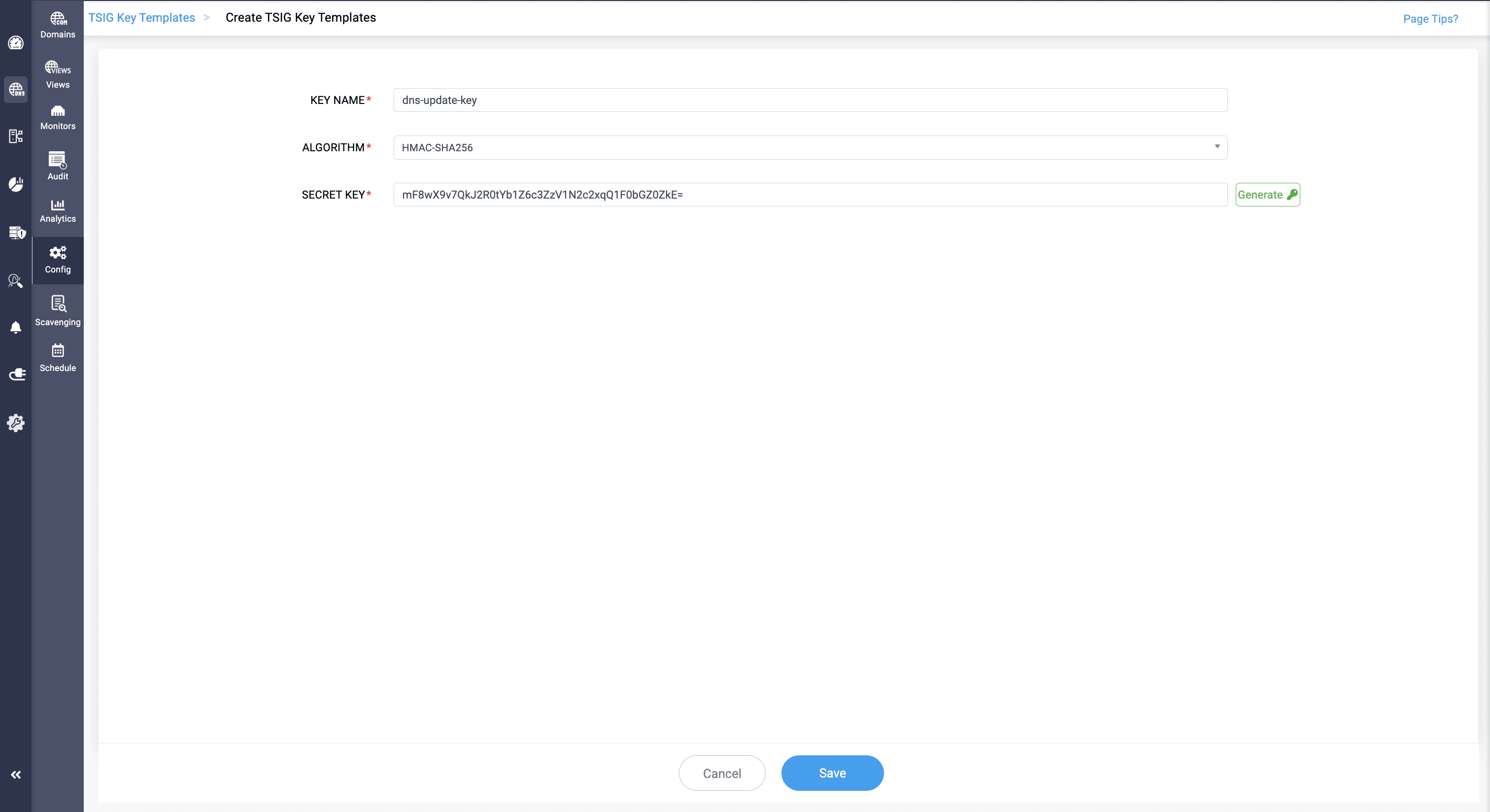

O DNS padrão não possui mecanismo nativo para verificar a identidade do servidor que envia dados — e é exatamente essa lacuna que a Assinatura de Transação (TSIG) fecha. Com chaves secretas compartilhadas e criptografia HMAC (com opções de algoritmos que vão de SHA-1 a SHA-512), a TSIG assina cada transação de DNS entre servidores.

Transferências de zona são autenticadas. Atualizações dinâmicas são verificadas. O risco de um servidor secundário não autorizado extrair silenciosamente os dados da sua zona DNS é eliminado. O DDI Central armazena templates de chaves TSIG de forma centralizada, tornando a aplicação de autenticação consistente em toda a infraestrutura DNS uma tarefa direta.

2. Tornando o DNS confiável: DNSSEC e transporte criptografado

O controle de acesso é a primeira camada. A segunda é garantir que os próprios dados de DNS sejam confiáveis, que as respostas não tenham sido adulteradas em trânsito e que o canal de comunicação seja privado.

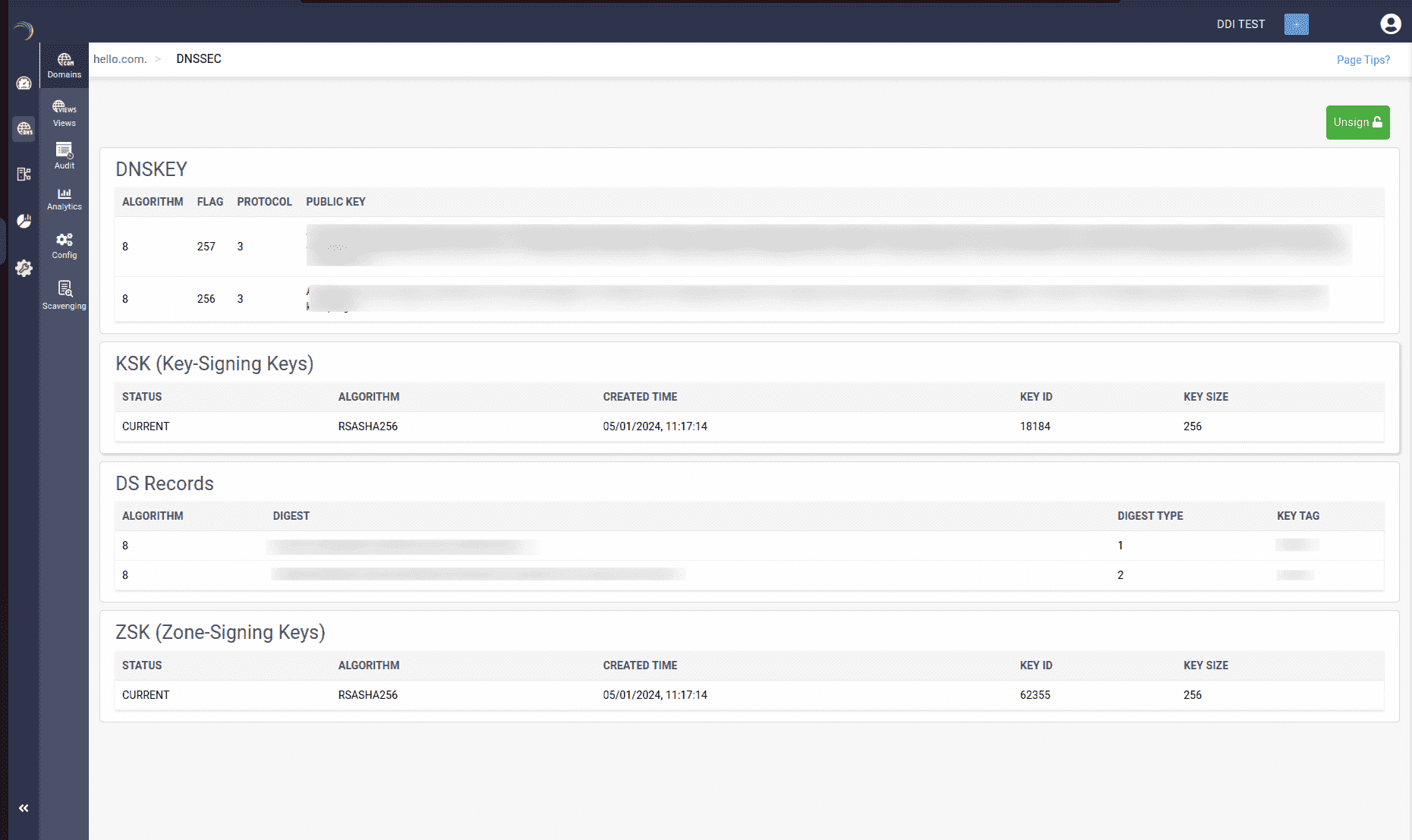

O envenenamento de cache de DNS é um dos ataques mais antigos e eficazes: interceptar uma consulta, retornar uma resposta forjada e redirecionar usuários para um destino malicioso. O DNSSEC torna isso inviável ao assinar criptograficamente os registros DNS no nível da zona.

Cada conjunto de registros em uma zona assinada carrega uma assinatura digital. Resolvedores configurados para validar o DNSSEC podem verificar se a resposta veio do proprietário legítimo da zona e não foi modificada. O DDI Central simplifica significativamente essa implementação: os administradores podem assinar uma zona com um único clique, e os registros DNSKEY e DS necessários são gerados automaticamente. A cadeia de confiança — da raiz ao registro — é estabelecida e mantida sem a sobrecarga do gerenciamento manual de chaves.

Mesmo com o DNSSEC validando a integridade das respostas, as consultas DNS tradicionais ainda trafegam em texto simples. Qualquer agente no caminho da rede — provedores de Internet, invasores intermediários, sistemas de vigilância — pode ler cada domínio que seus usuários resolvem. Isso representa tanto um risco à privacidade quanto uma exposição de segurança.

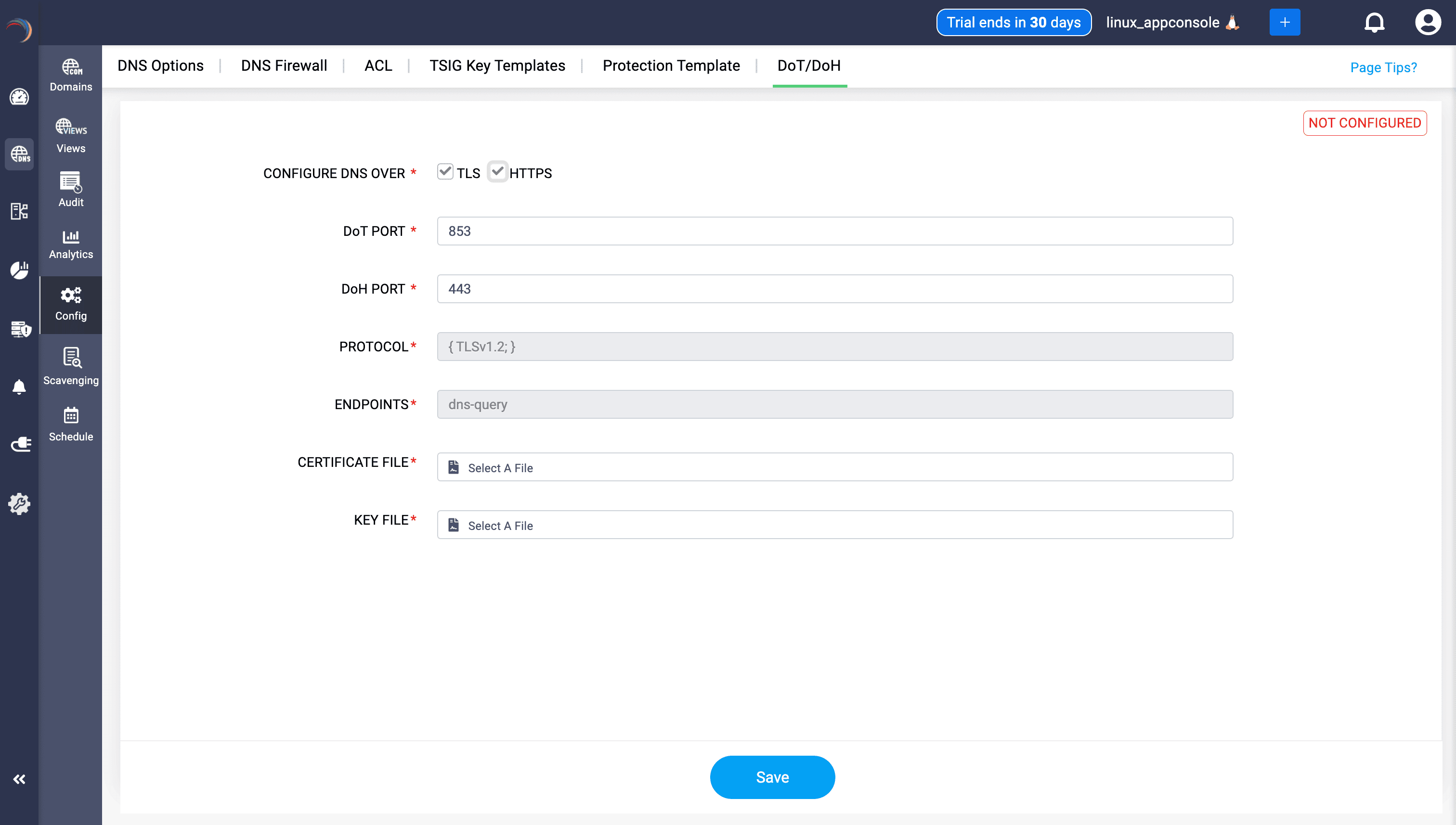

O DDI Central suporta DNS sobre TLS (DoT) e DNS sobre HTTPS (DoH), oferecendo alternativas flexíveis e criptografadas:

DoT (porta 853) criptografa o tráfego DNS via TLS, mantendo-o separado do tráfego web. É ideal para ambientes corporativos onde visibilidade do DNS e filtragem de conteúdo precisam coexistir.

DoH (porta 443) encapsula o DNS dentro do HTTPS, tornando as consultas indistinguíveis do tráfego web comum. É mais adequado para ambientes sensíveis à privacidade ou menos controlados.

A configuração no DDI Central é guiada pela interface: habilite DoT, DoH ou ambos; faça o upload dos certificados TLS; defina os endpoints; e salve. Uma vez configurado no servidor, a política pode ser distribuída para todos os endpoints via soluções de controle de dispositivos, garantindo que cada equipamento da rede se comunique com o DNS por um canal criptografado.

3. Bloqueando ameaças na camada de DNS: DNS Firewall

Com o acesso controlado e a integridade dos dados assegurada, a próxima camada é a prevenção ativa de ameaças. Nem todo ataque envolve um exploit sofisticado — às vezes, basta um dispositivo comprometido consultando um domínio malicioso para acionar um download, um callback ou uma página de phishing. O DNS é o lugar certo para interromper isso.

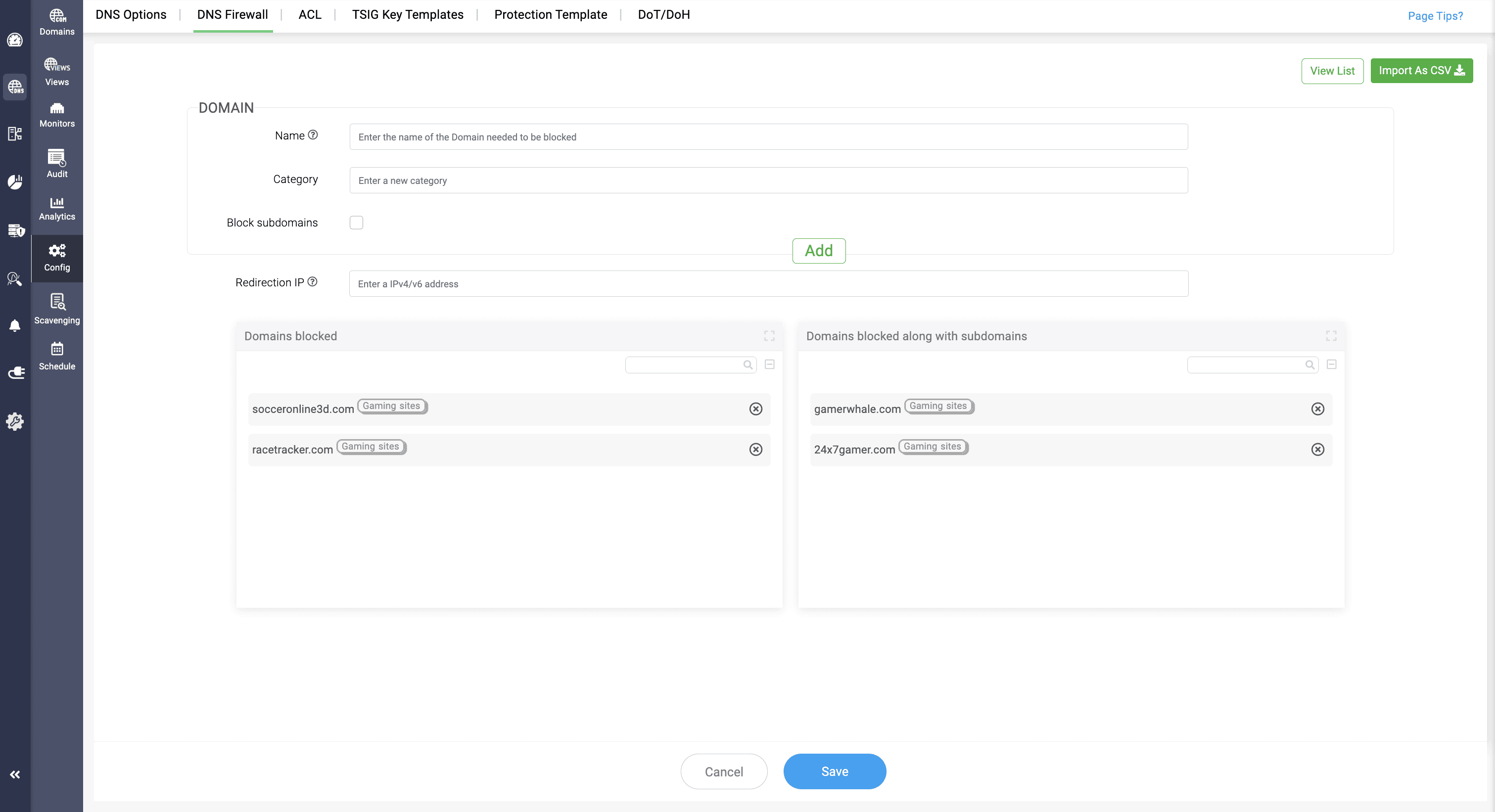

O DNS Firewall do DDI Central intercepta consultas de saída antes que cheguem à Internet e as verifica contra uma lista de bloqueio configurada. Se um domínio for sinalizado, o firewall impede a resolução e redireciona o cliente para um endereço IP seguro de sua escolha — sem erros visíveis, sem exposição e sem gerar fadiga de alertas para o usuário.

Confira o que torna a implementação do DDI Central prática em escala corporativa:

Listas de bloqueio personalizadas: crie e gerencie suas próprias listas organizadas por categoria — malware, phishing, infraestrutura de C2, conteúdo adulto ou qualquer classificação que se encaixe na sua política.

Feeds de ameaças de terceiros: integre listas curadas de domínios maliciosos conhecidos de provedores externos, mantendo a lista de bloqueio atualizada sem curadoria manual.

Cobertura de subdomínios: bloquear um domínio cobre automaticamente todos os seus subdomínios, fechando a lacuna que os invasores exploram ao alternar entre subdomínios da mesma raiz maliciosa.

Importação em massa via CSV: integre grandes listas de bloqueio instantaneamente, sem a necessidade de inserir domínios individualmente.

O DNS Firewall transforma seu resolvedor em um ponto de imposição de políticas, filtrando silenciosamente milhões de consultas por dia e mantendo usuários e dispositivos longe de destinos conhecidamente perigosos — sem interromper o tráfego legítimo.

4. Defendendo-se contra ataques volumétricos: RRL e Templates de Proteção

Mesmo um servidor DNS bem protegido pode ser paralisado pelo volume. Ataques de amplificação, floods de NXDOMAIN e abuso de consultas recursivas não precisam contornar seus controles de segurança — basta esgotar seus recursos. É aí que entram as defesas na camada de tráfego.

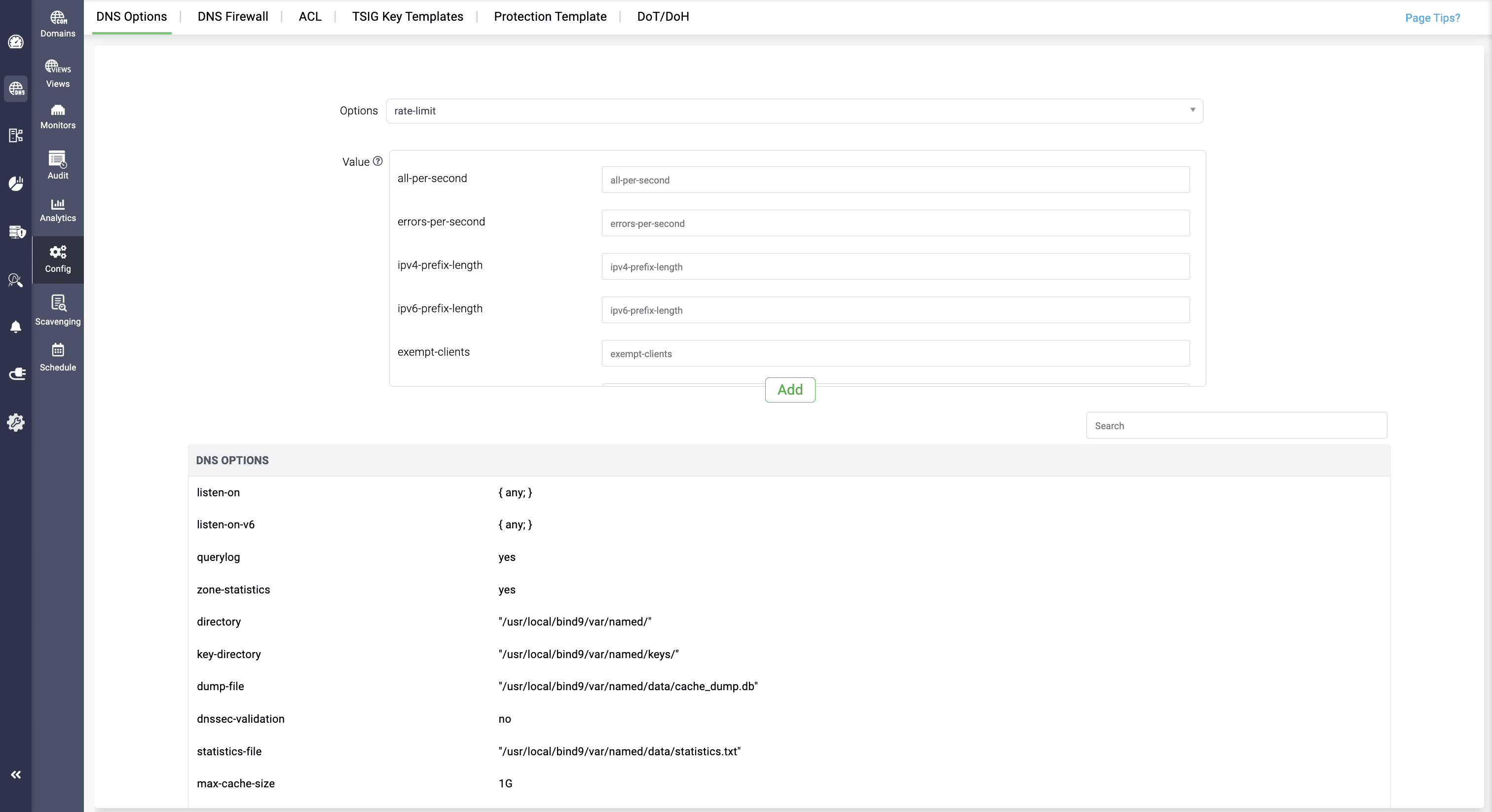

O Limitador de Taxa de Resposta (RRL) controla a quantidade de respostas DNS enviadas a qualquer cliente ou sub-rede em um dado intervalo. Quando o DDI Central detecta um volume anormal de solicitações idênticas — característica de ataques de amplificação — ele passa a restringir as respostas, contendo o flood antes que sobrecarregue a infraestrutura ou seja usado como arma contra terceiros.

Os controles são granulares: administradores podem definir limites por segundo para respostas totais, respostas NXDOMAIN, respostas NODATA, respostas de erro e referências de forma independente. O parâmetro slip adiciona inteligência à restrição — em vez de descartar solicitações excedentes silenciosamente, o DDI Central pode retornar respostas truncadas que forçam os clientes ao TCP, um canal muito mais custoso para os invasores sustentarem. Sub-redes confiáveis podem ser isentas, e um modo apenas de logs permite testar as configurações com segurança antes de aplicá-las em produção.

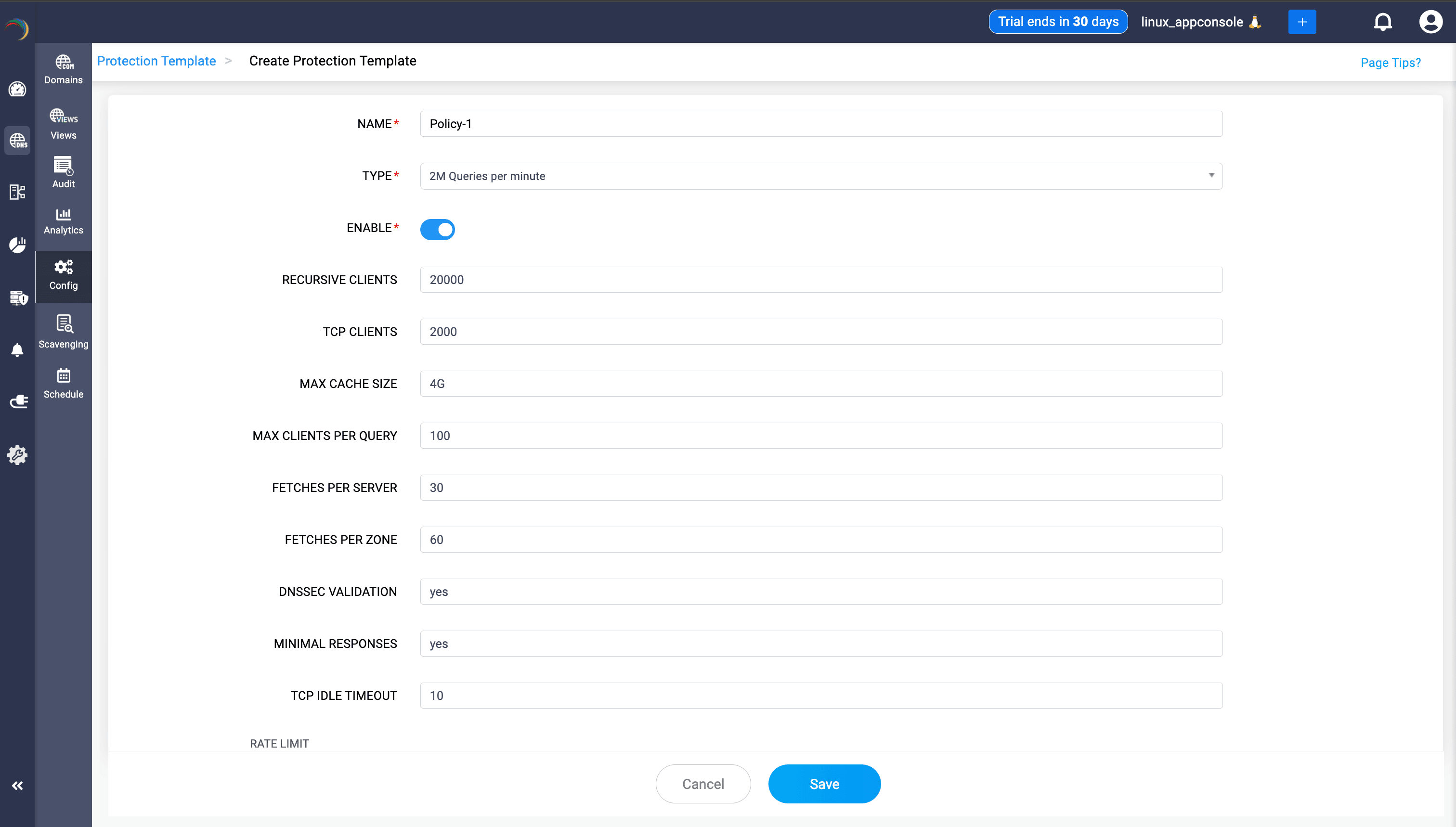

Configurar limites de taxa servidor a servidor é trabalhoso e difícil de auditar. Os Templates de Proteção resolvem isso permitindo que administradores codifiquem sua postura de segurança em perfis reutilizáveis e orientados por políticas, aplicáveis a todos os servidores de um cluster.

Cada template consolida toda a gama de controles de nível de servidor em uma única configuração:

Predefinições de taxa de consulta (50.000, um milhão, dois milhões ou cinco milhões de consultas por minuto) para ambientes de qualquer porte, com opção personalizada para ajuste fino.

Limites de recursos para clientes recursivos, conexões TCP, buscas simultâneas por servidor e zona, e tamanho de cache, prevenindo o esgotamento causado por clientes mal configurados ou abusivos.

Alternância integrada de validação de DNSSEC e modo de resposta mínima, reduzindo o risco de vazamento de dados sem comprometer o desempenho.

Um único template é aplicado de forma consistente — sem variações de configuração, sem lacunas e sem a necessidade de auditorias manuais.

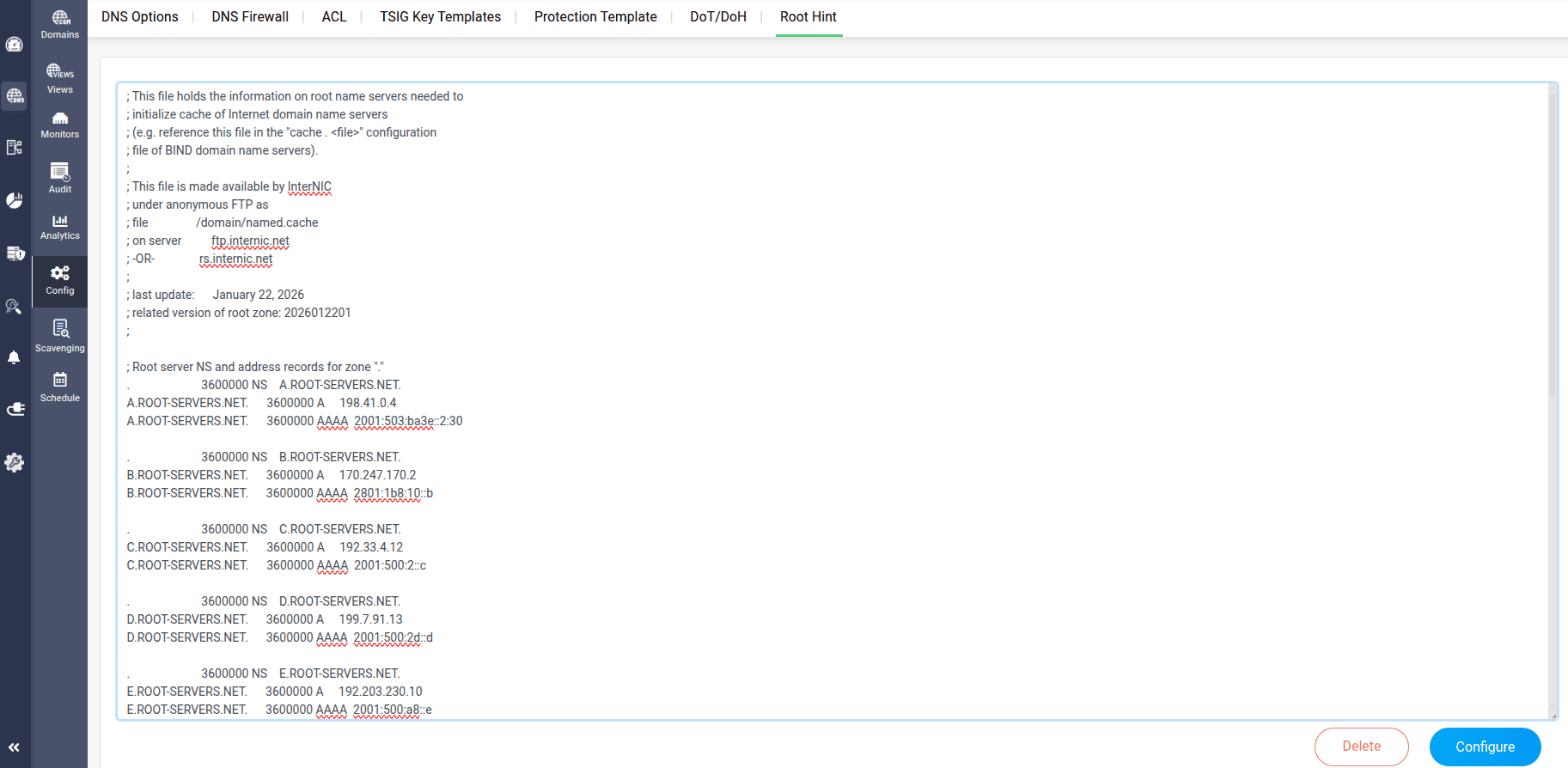

5. Começando a partir de uma base confiável: Root Hint

Toda cadeia de resolução de DNS começa em algum ponto. Para resolvedores que ainda não conhecem a resposta, esse ponto de partida é a raiz: a fonte definitiva que direciona as consultas para os servidores de domínio de nível superior corretos. Se o arquivo Root Hint do resolvedor estiver desatualizado ou mal configurado, a resolução pode falhar silenciosamente ou ser direcionada para destinos indesejados.

O recurso Root Hint do DDI Central oferece aos administradores visibilidade e controle diretos sobre essa configuração essencial. O template Root Hint — contendo os nomes de domínio e endereços IP de todos os servidores de nomes raiz — pode ser visualizado, editado e distribuído para cada servidor DNS da organização a partir de uma única interface, com um clique para garantir consistência em toda a empresa.

É um recurso discreto com impacto significativo na confiabilidade. E como a configuração de Root Hint é restrita a usuários com a função de Administrador, qualquer alteração nessa camada fundamental é sempre deliberada e autorizada.

A segurança do DNS é a segurança da infraestrutura

Cada um desses recursos endereça um vetor de ataque real e documentado, ou um risco operacional concreto. Juntos, formam uma defesa em camadas que cobre toda a superfície de ameaça de um ambiente DNS:

ACLs e TSIG restringem quem pode interagir com o DNS e verificam cada transação de servidor para servidor.

DNSSEC e transporte criptografado garantem a integridade dos dados e a privacidade das consultas de ponta a ponta.

O DNS Firewall mantém usuários e dispositivos longe de destinos maliciosos conhecidos.

RRL e Templates de Proteção defendem contra abusos volumétricos e impõem uma política consistente em escala.

O Root Hint assegura que toda a cadeia de resolução parta de uma base verificada e confiável.

A maioria das organizações trata o DNS como encanamento: algo que simplesmente funciona — até que pare. O DDI Central o trata pelo que realmente é: um plano de controle crítico, que merece a mesma postura de segurança rigorosa aplicada a qualquer outra parte da rede.

Quando o DNS está seguro, toda a rede está mais segura. Quando o DNS falha ou é comprometido, tudo o que foi construído sobre ele corre risco.

Pronto para vê-lo em ação?

Inicie seu teste gratuito de 30 dias ou solicite uma demonstração personalizada e conheça uma camada de DNS construída para suportar as demandas das redes corporativas modernas.

Artigo traduzido. Conteúdo original escrito por Adithya K.

Nota: Encontre a revenda da ManageEngine certa. Entre em contato com a nossa equipe de canais pelo e-mail latam-sales@manageengine.com.

Importante: a ManageEngine não trabalha com distribuidores no Brasil.