O que são tokens MFA e como eles funcionam?

Anualmente, os invasores tornam-se mais eficientes em realizar logins e infiltrar-se silenciosamente em ambientes projetados para detê-los. Seja por meio de senhas roubadas, tokens replicados, sessões sequestradas ou golpes de consentimento OAuth, suas técnicas evoluem continuamente, tornando-se eficientes o suficiente para contornar métodos de autenticação antes considerados robustos.

É neste cenário que os tokens MFA se tornam cruciais. Eles oferecem algo que as senhas sozinhas não conseguem prover: uma prova real de posse. No entanto, nem todos os tokens operam da mesma forma e nem toda configuração protege as suas aplicações contra ataques modernos.

Como funcionam os Tokens MFA

A autenticação por token MFA funciona como uma segunda verificação de identidade. Enquanto as senhas confirmam "o que você sabe", os tokens confirmam "o que você tem".

Este componente é uma chave pequena que você conecta ou uma aplicação no celular que gera um código de seis digitos. Ambos fazem o mesmo trabalho, mas de jeitos diferentes.

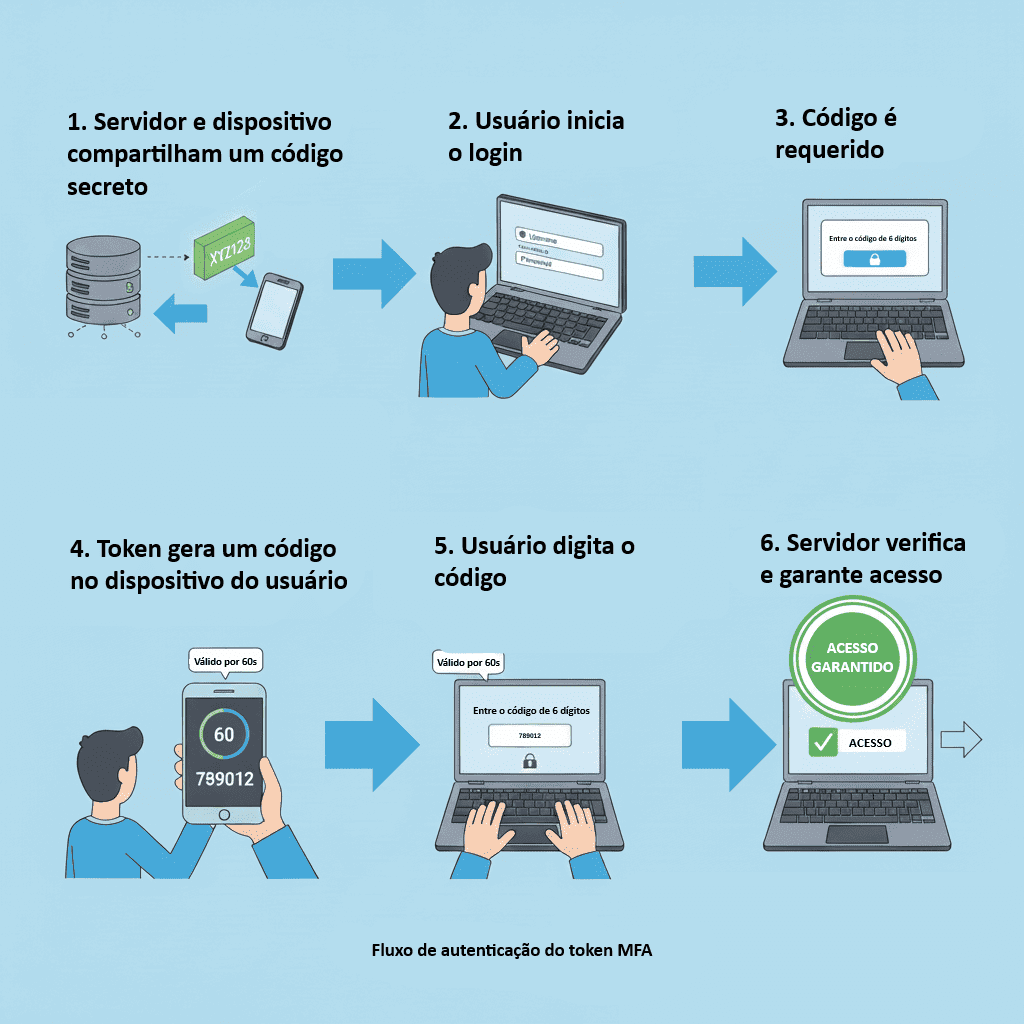

Abaixo, apresentamos uma análise simplificada do processo:

Um servidor e um usuário compartilham um segredo (credenciais sensíveis) armazenado com segurança no dispositivo ou token.

O token gera um código de curta duração - geralmente válido por 30 ou 60 segundos.

O usuário insere o código quando solicitado.

O servidor verifica se o código tem correspondência.

Se houver correspondência, o login continua.

Texto alternativo da imagem: Uma ilustração mostrando o fluxo de autenticação do token MFA.

Mesmo que um hacker roube uma senha, ele não consegue avançar com ela porque não possui o token que cria o código que concede o acesso ao login. As soluções modernas de MFA integram este fluxo diretamente no seu processo de login, quer você esteja usando biometria, passkeys ou TOTPs clássicos.

Tokens Soft vs. Tokens Hard

Soft tokens

As aplicações de soft token dependem de um segredo compartilhado que reside com segurança no dispositivo do usuário. Eles geram códigos de curta duração que se atualizam a cada 30 ou 60 segundos. Você digita o código, o servidor o confirma e o acesso é liberado.

É um processo simples com um ganho de segurança massivo. Mesmo que uma senha vaze, o invasor não pode avançar sem o token físico. Além disso, como o código é gerado localmente, o risco de troca de SIM (SIM swap) ou interceptação de OTP via rede diminui drasticamente.

Exemplos de Soft Tokens: Google Authenticator, aplicação móvel do ADSelfService Plus, Microsoft Authenticator.

Ideal para funcionários remotos, força de trabalho geral e empresas com políticas de BYOD (Bring Your Own Device).

Hard tokens

Alguns ambientes precisam de uma garantia ainda mais forte de que o usuário é quem afirma ser. É aqui que os tokens de hardware brilham. Eles são resistentes a phishing, funcionam completamente offline e permanecem com o usuário como um objeto físico separado.

Exemplos de Hard Tokens: YubiKey, fobs OTP, Smart cards.

Ideal para chãos de fábrica, hospitais, funções críticas, ambientes de alta segurança ou qualquer local onde celulares não são permitidos.

A maioria das organizações depende de ferramentas de autenticação corporativa que suportam tanto métodos de tokens hard quanto soft, utilizando ambos dependendo do nível de risco da função. Esta abordagem funciona bem entre trabalhadores de linha de frente, executivos, contratados, usuários remotos e todos os demais perfis intermediários.

Tokens MFA vs. Tokens OAuth

Os tokens MFA são fatores de autenticação, como TOTPs, chaves de hardware, aprovações de push e aplicações de soft token. Eles verificam a identidade do usuário durante o processo de login.

Os tokens OAuth são tokens de autorização, como tokens de acesso, tokens de atualização (refresh tokens) e tokens de ID. Eles são emitidos após a conclusão da autenticação e determinam o que o usuário está autorizado a acessar e por quanto tempo.

A confusão entre esses termos ocorre porque os sistemas de identidade modernos encadeiam os dois processos. Uma vez que o MFA confirma que o usuário é legítimo (autenticação), um token OAuth é emitido para permitir o acesso à sessão em aplicações e APIs (autorização).

Roubo de Token: A ameaça por trás da ameaça

Invasores não roubam apenas senhas; eles miram tokens e sessões. Ataques de fadiga de push (push fatigue), mau uso de tokens OAuth, roubo de cookies e ataques de repetição (replay attacks) são técnicas utilizadas para contornar configurações de MFA legadas.

É por isso que sistemas modernos como o ADSelfService Plus estão migrando para o MFA resistente a phishing e autenticação sem senha.

Como construir a estratégia de Token MFA correta

Não existe um único método MFA que seja o "melhor" para todos os cenários. Diferentes usuários, dispositivos e níveis de risco exigem abordagens distintas. As configurações mais eficazes combinam vários tipos de tokens, de modo que a autenticação permaneça segura sem causar lentidão para os usuários.

Uma estratégia moderna geralmente inclui:

Passkeys para logins sem senha: Removem o elo mais fraco da corrente. Sem senhas para roubar, reutilizar ou sofrer phishing; apenas uma autenticação segura e vinculada ao dispositivo.

TOTPs como o backup do dia a dia: Códigos temporários gerados por uma aplicação de autenticação que funcionam mesmo quando offline e cobrem a maioria dos cenários da força de trabalho de forma confiável.

Tokens de hardware para funções de alta confiança: Chaves de segurança e dispositivos OTP adicionam uma camada física quase impossível de adulterar. Ideal para administradores, executivo e ambientes regulados.

SMS ou voz apenas como opções de emergência: Embora não sejam os métodos mais fortes, ajudam usuários que não possuem smartphones ou servem como backup quando outros métodos falham.

MFA Adaptativa para reagir a riscos do mundo real:A MFA deve ser dinâmica. Se o usuário fizer login a partir de um dispositivo confiável em uma rede conhecida, isso cria um login fluído. Se o sistema detectar um novo dispositivo, localização de risco, viagem impossível ou falhas repetidas, ele impõe fatores mais fortes automaticamente. Isso fecha a lacuna entre a MFA estática e o comportamento real da ameaça.

MFA resistente a phishing para contas sensíveis:Passkeys, chaves FIDO2 e métodos baseados em WebAuthn impedem ataques de repetição, MFA bombing e páginas de login falsas. Cada função de alto privilégio deve usar estes métodos por padrão.

Auditoria contínua e pontuação de risco: MFA forte não se trata apenas de impor fatores. Trata-se de monitorar constantemente os padrões de login, dispositivos sinalizados, uso indevido de tokens e a expansão de privilégios.

Como o ADSelfService Plus Fortalece sua Estratégia de Token MFA

O ADSelfService Plus não se limita a oferecer diversas opções de autenticadores. Ele constrói uma camada completa de proteção de identidade ao redor deles, que se ajusta ao risco por meio de MFA adaptativa, se molda a forma como diferentes equipes trabalham e mantém o acesso atualizado.

A autenticação sem senha está no cerne desta abordagem. Os usuários fazem login com biometria, passkeys FIDO2, aprovações por push ou TOTPs em vez de senhas, o que significa que os invasores não podem mais confiar em credenciais roubadas ou reutilizadas.

A MFA baseada em condições adiciona outra camada de inteligência ao processo. Cada login é verificado contra várias condições de acesso. Se algo parecer incomum, o sistema aumenta o nível de autenticação automaticamente. Se o comportamento for condizente com o padrão, os usuários acessam seus recursos sem atrito.

Fatores resistentes a phishing, como chaves FIDO2 e o Microsoft Authenticator, protegem funções de alto risco contra replay de tokens e truques de man-in-the-middle (ataques de intermediário). Esses autenticadores também podem funcionar offline, o que é essencial para equipes em locais sem conectividade estável.

Para o uso diário em diversas aplicações, a ferramenta mantém a flexibilidade com soft tokens e TOTPs gerados peloa aplicação móvel do ADSelfService Plus.

TOTPs gerados por meio da aplicação móvel do ADSelfService Plus ou autenticadores de terceiros funcionam de forma confiável online e offline para oferecer aos usuários uma maneira simples e previsível de verificar sua identidade.

A visibilidade une tudo. Relatórios de MFA detalhados mostram quem registrou quais autenticadores, onde as falhas estão acontecendo e quais contas apresentam padrões incomuns. É o tipo de clareza que permite que os admins detectem pontos fracos muito antes de se tornarem incidentes.

Uma boa estratégia de tokens MFA oferece uma prova de identidade confiável por meio de passkeys, TOTPs, hard tokens e verificações baseadas em risco. Quando essas camadas trabalham em conjunto e se adaptam quando algo parece incomum, você obtém um sistema que bloqueia silenciosamente tentativas de falsificação de identidade, enquanto mantém os logins fluidos para usuários reais. Mesmo que uma senha vaze ou uma sessão seja sequestrada, tokens MFA fortes garantem que o acesso permaneça nas mãos certas.

Artigo traduzido. Conteúdo original escrito por Dheebtha Lakshmi.

Nota: Encontre a revenda da ManageEngine certa. Entre em contato com a nossa equipe de canais pelo e-mail latam-sales@manageengine.com.

Importante: a ManageEngine não trabalha com distribuidores no Brasil.