Vetores de ataque e superfície de ataque: conceitos básicos e como reduzir riscos

Com o avanço da transformação digital, as empresas lidam com ambientes cada vez mais complexos e conectados. Nesse cenário, compreender conceitos fundamentais da cibersegurança, como vetor de ataque e superfície de ataque, se tornou uma estratégia importante para proteger dados e sistemas contra ameaças sofisticadas.

Veja neste artigo quais são os conceitos e principais vetores de ataque utilizados por cibercriminosos, como mapear e reduzir a superfície de ataque da sua organização com o apoio de soluções de segurança especializadas. Boa leitura!

O que é um vetor de ataque?

Um vetor de ataque é o meio utilizado por um invasor para obter acesso não autorizado a sistemas privados, redes ou dados. É uma porta de entrada que é explorada por hackers para se infiltrar em ambientes e explorar suas vulnerabilidades.

Esses vetores podem assumir diversas formas de ataque, como: e-mails maliciosos, credenciais vazadas, aplicações vulneráveis, dispositivos desatualizados, exploração de falhas de configurações, entre outros.

Na maioria dos casos, os ataques são motivados financeiramente, com o objetivo de roubar informações privilegiadas, como dados pessoais e informações confidenciais, ou até mesmo realizar extorsões de grande custo financeiro por meio de ransomwares.

Além disso, os agentes responsáveis por esses ataques costumam variar bastante, podendo incluir desde criminosos amadores até grupos de hackers especializados.

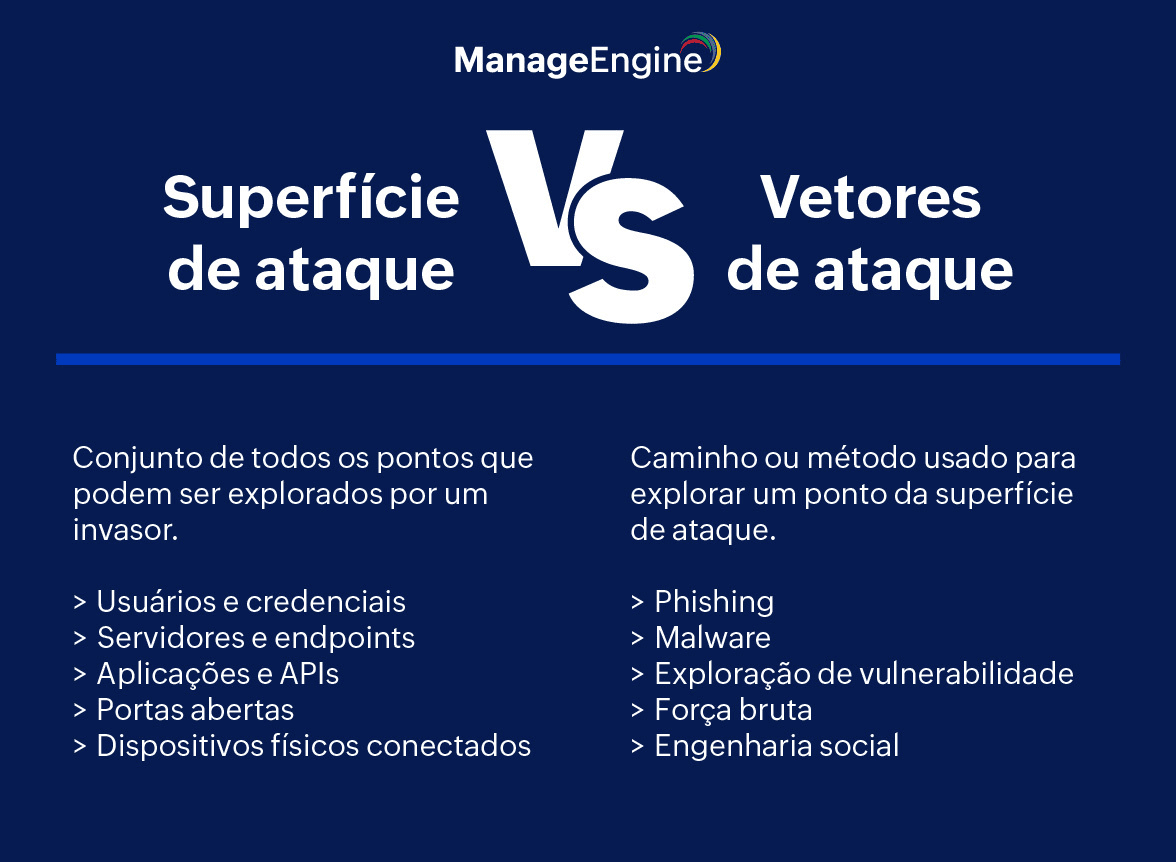

Vetor de ataque vs superfície de ataque: qual a diferença?

Embora estejam diretamente interligados, vetor de ataque e superfície de ataque não são a mesma coisa.

Vetor de ataque é o meio utilizado para realizar a invasão.

Superfície de ataque é um conjunto de pontos vulneráveis que podem ser explorados dentro de um ambiente.

A superfície de ataque inclui tudo aquilo que pode ser acessado, explorado ou manipulado por um invasor, como por exemplo, dispositivos conectados à rede, aplicações web e internas, servidores, APIs e contas de usuários.

Quanto mais complexa e extensa a superfície for, maiores são as chances de exploração. Por isso, mapear, monitorar e reduzir a superfície de ataque é uma estratégia necessária para fortalecer a sua cibersegurança.

Como os hackers exploram esses vetores?

Os cibercriminosos podem utilizar diferentes estratégias para identificar vulnerabilidades e iniciar ataques, porém, de forma geral, eles podem ser classificados em dois tipos:

Ataques passivos

Nos ataques passivos, o invasor monitora o ambiente de forma silenciosa, buscando identificar portas abertas, falhas de configuração ou padrões de comportamento que indiquem alguma vulnerabilidade no ambiente.

O objetivo central é coletar o máximo de informações necessárias sem gerar alertas ou alterações perceptíveis no sistema.

Esses ataques comprometem principalmente a confidencialidade das informações, sendo difícil de detectar o ataque sem ferramentas avançadas de monitoramento e análise de logs.

Ataques ativos

Já os ataques ativos são ações diretas para comprometer o sistema em foco, interrompendo operações ou roubando dados.

Essas ações incluem, por exemplo, a exploração de falhas no sistema, ataques de malware, phishing, negação de serviço (DDoS) e engenharia social.

Nesse cenário, o invasor busca causar um impacto negativo imediato, seja financeiro, operacional ou reputacional, explorando pontos vulneráveis da sua infraestrutura.

Principais vetores de ataque utilizados atualmente

Entenda quais são os vetores de ataque mais conhecidos que impactam as empresas:

1. Credenciais comprometidas

O uso de senhas fracas continua sendo uma das principais portas de entrada para invasores. Quando um invasor obtém acesso à credenciais, ele consegue se movimentar lateralmente na rede, escalar privilégios e acessar sistemas críticos sem levantar nenhuma suspeita.

2. Phishing e Engenharia social

E-mails, mensagens e links maliciosos continuam sendo frequentemente utilizados para enganar usuários e obter dados privados. Mesmo com tecnologias de filtragem por IA, a ação humana ainda representa ser a responsável pelos maiores riscos.

3. Malware e ransomware

Malwares, como ransomwares, e spywares, são usados para capturar dados, espionar suas atividades e interromper operações. Eles geralmente chegam por meio de anexos e downloads maliciosos, o que facilita a exploração de vulnerabilidades no sistema.

4. Aplicações e servidores não corrigidos

Falhas e vulnerabilidades zero-day representam grandes riscos quando os sistemas não são atualizados regularmente como o indicado. Um simples patch ignorado pode se transformar em uma brecha crítica para os invasores.

A automação de correções e o gerenciamento contínuo de ativos permite fechar essas brechas antes que elas sejam exploradas.

5. Ameaças internas

Funcionários insatisfeitos, desatentos ou mal-intencionados podem expor dados confidenciais, intencionalmente ou não. Monitorar os acessos no ambiente, movimentação de dados e comportamentos anômalos é essencial.

6. Escalação de privilégios

A exploração incorreta de contas privilegiadas pode permitir que os invasores assumam o controle total da infraestrutura.

Como funciona a análise de um caminho de ataque?

A análise do caminho de ataque ajuda a identificar e mapear todos os possíveis caminhos que o invasor pode percorrer desde o ponto inicial do ataque (entrada no sistema) até os ativos críticos presentes no ambiente, como bancos de dados, sistemas financeiros ou informações estratégicas.

Essa abordagem facilita:

A identificação de vulnerabilidades ocultas;

Antecipação dos movimentos do invasor;

Priorização de correções;

Fortalecimento dos controles de segurança em pontos críticos.

Ao integrar logs, monitoramento de acessos, dados de endpoints e comportamento dos usuários, soluções como o Log360 permitem visualizar essas rotas e agir de forma eficaz para proteção do seu sistema.

Como reduzir a superfície de ataque da sua organização?

Diminuir a superfície de ataque não significa apenas investir em mais tecnologia, mas em adotar uma estratégia contínua de gestão, monitoramento e prevenção. Alguns dos benefícios são:

Implementar autenticação multifator (MFA);

Atualizar e corrigir sistemas regularmente;

Gerenciar identidades e acessos privilegiados.

Monitorar logs e atividades suspeitas;

Controlar dispositivos e aplicações corporativas;

Proteger e classificar dados sensíveis.

Ao integrar ferramentas complementares de segurança, você potencializa sua proteção através de sistemas completos e eficientes como o Endpoint Central e o ADSelf Service.

Endpoint Central

possibilita a gestão completa dos endpoints, incluindo atualizações de patches, aplicações de filtros anti-phishing e recursos avançados de proteção contra malwares.

ADSelf Service Plus:

contribui diretamente para a implementação de autenticação multifator (MFA), adicionando uma camada extra de segurança nos seus acessos de usuários.

Entender os conceitos de vetor de ataque e superfície de ataque, contando com o apoio de soluções robustas e eficientes, é um passo importante para fortalecer a sua cibersegurança, permitindo identificar vulnerabilidades antes que sejam exploradas.

Teste nossas soluções gratuitamente e veja na prática como nossos produtos facilitam seu processo de busca pela segurança plena da sua organização!

Nota: Encontre a revenda da ManageEngine certa. Entre em contato com a nossa equipe de canais pelo e-mail latam-sales@manageengine.com.

Importante: a ManageEngine não trabalha com distribuidores no Brasil