Authentification par certificats : un pilier de la sécurité sans mot de passe

À l’heure où les cyberattaques se multiplient et où les mots de passe montrent leurs limites, les entreprises doivent repenser leurs mécanismes de sécurité. Phishing, vols d’identifiants, attaques par force brute : les méthodes traditionnelles d’authentification deviennent de plus en plus vulnérables. Dans ce contexte, les solutions sans mot de passe gagnent du terrain, offrant à la fois robustesse et simplicité d’utilisation.

À l’heure où les cyberattaques se multiplient et où les mots de passe montrent leurs limites, les entreprises doivent repenser leurs mécanismes de sécurité. Phishing, vols d’identifiants, attaques par force brute : les méthodes traditionnelles d’authentification deviennent de plus en plus vulnérables. Dans ce contexte, les solutions sans mot de passe gagnent du terrain, offrant à la fois robustesse et simplicité d’utilisation.

Parmi ces solutions, l’authentification par certificats se distingue comme une approche fiable et éprouvée. Elle permet de sécuriser les accès aux systèmes, aux applications et aux réseaux tout en améliorant l’expérience utilisateur. Mais en quoi consiste réellement cette méthode et comment fonctionne-t-elle ?

Qu'est-ce que l'authentification par certificats ?

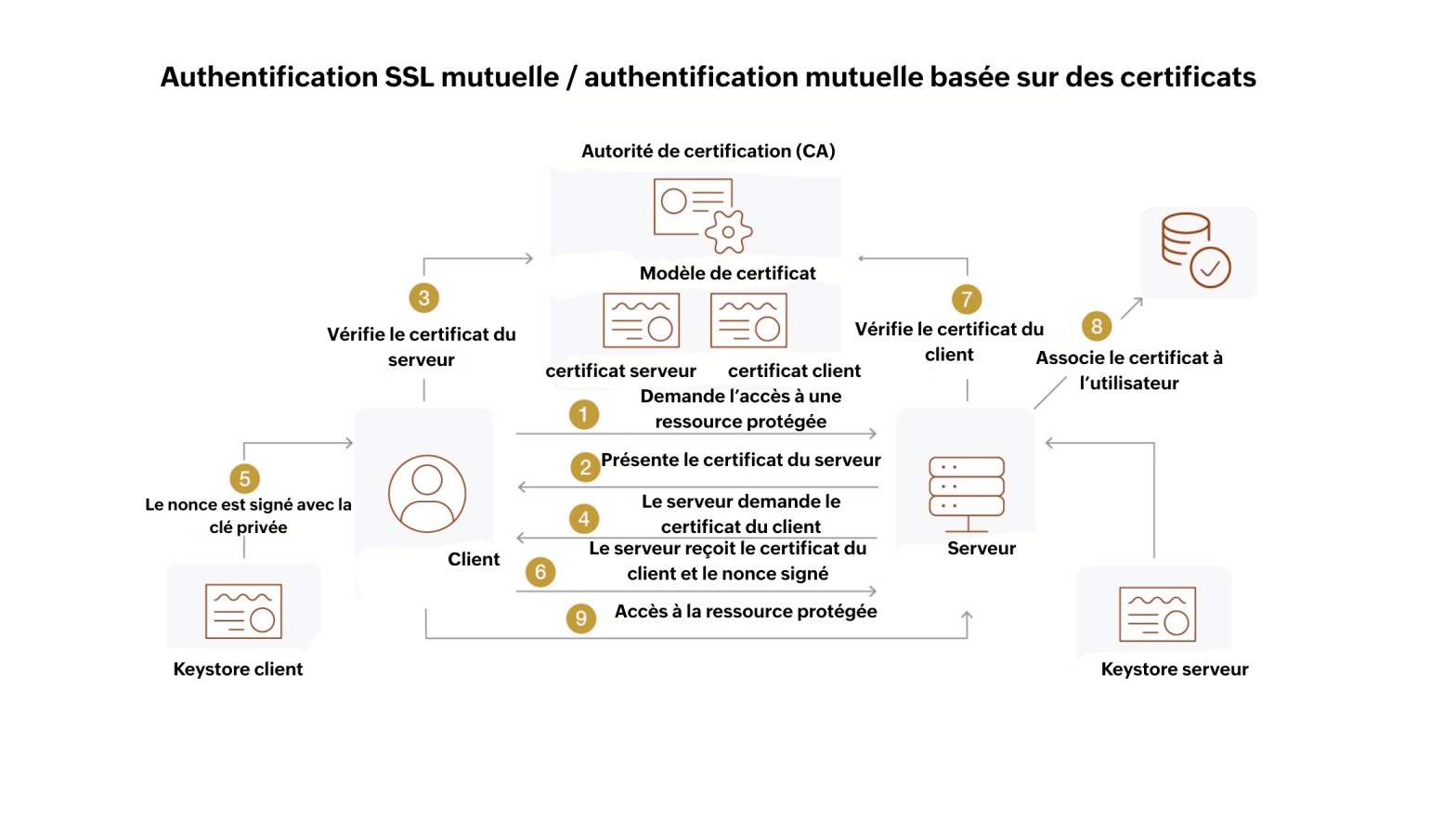

L’authentification par certificats repose sur l’utilisation de certificats numériques pour vérifier l’identité d’un utilisateur, d’un appareil ou d’un service. Ces certificats sont émis par une autorité de certification (CA) de confiance et contiennent des informations cryptographiques permettant une identification sécurisée.

Contrairement aux mots de passe, qui peuvent être facilement compromis, les certificats s’appuient sur des mécanismes de chiffrement avancés. Ils offrent ainsi une preuve d’identité beaucoup plus fiable. Ce type d’authentification est largement utilisé dans les environnements professionnels, notamment pour l’accès aux réseaux d’entreprise, aux VPN, aux applications cloud et aux infrastructures critiques.

Comment fonctionne l'authentification par certificats?

Le principe repose sur l’utilisation d’une identité numérique unique associée à un certificat. Lorsqu’un utilisateur tente d’accéder à une ressource protégée, son appareil présente ce certificat afin de prouver son identité.

Le processus peut être résumé en plusieurs étapes :

Génération du certificat : Une paire de clés cryptographiques est créée : une clé publique et une clé privée. La clé publique est intégrée dans un certificat signé par une autorité de certification.

Distribution et installation : Le certificat est installé sur l’appareil de l’utilisateur ou intégré dans une carte à puce, une clé de sécurité ou un module matériel sécurisé.

Vérification lors de la connexion : Lorsqu’un accès est demandé, le système vérifie la validité du certificat, sa signature et son appartenance à une autorité de confiance.

Établissement d’une connexion sécurisée : Si la vérification est concluante, l’accès est accordé sans qu’aucun mot de passe ne soit requis.

Ce mécanisme garantit une authentification forte, fondée sur la cryptographie, et limite fortement les risques liés au vol d’identifiants.

Avantages et inconvénients de l'authentification par certificats

Avantages

Sécurité élevée : Les certificats sont difficiles à falsifier et réduisent considérablement les risques de phishing.

Suppression des mots de passe : Limite les erreurs humaines et les mauvaises pratiques.

Automatisation possible : Gestion centralisée et renouvellement automatique des certificats.

Meilleure conformité réglementaire : Facilite le respect des normes de sécurité et de protection des données.

Inconvénients

Complexité de mise en place : Le déploiement initial peut nécessiter une infrastructure PKI et des compétences techniques spécifiques.

Gestion du cycle de vie : Les certificats doivent être surveillés, renouvelés et révoqués en cas de compromission.

Coûts initiaux : Mise en place de l’infrastructure et formation des équipes.

Malgré ces défis, les bénéfices à long terme dépassent largement les contraintes, surtout pour les organisations soucieuses de renforcer leur posture de cybersécurité.

Bénéfices de l'authentification par certificats

L’authentification par certificats offre plusieurs avantages stratégiques pour les entreprises modernes :

Sécurité renforcée : Grâce à la cryptographie asymétrique, elle élimine la majorité des attaques basées sur les mots de passe, notamment le phishing et le credential stuffing.

Expérience utilisateur améliorée : Les utilisateurs n’ont plus besoin de mémoriser des mots de passe complexes, ce qui simplifie leur quotidien et réduit les erreurs.

Réduction de la charge IT : Moins de demandes de réinitialisation de mots de passe signifie moins de tickets de support et plus de temps pour des projets stratégiques.

Adaptabilité aux environnements hybrides : Cette méthode s’intègre parfaitement aux infrastructures cloud, aux réseaux hybrides et aux environnements distants.

ManageEngine propose-t-il l'authentification par certificats ?

Oui, ManageEngine propose plusieurs solutions permettant de déployer efficacement l’authentification par certificats dans les environnements d’entreprise, aussi bien pour les utilisateurs, les appareils que les accès privilégiés.

ADSelfService Plus permet la mise en place d’une authentification forte et sans mot de passe via des certificats numériques, des cartes à puce et des mécanismes PKI, tout en assurant une intégration fluide avec Active Directory et les environnements hybrides.

Access Manager Plus renforce la sécurité des accès privilégiés grâce à une authentification basée sur les certificats, garantissant une vérification stricte de l’identité avant l’octroi des droits sensibles.

Endpoint Central utilise des certificats clients pour authentifier les postes de travail et sécuriser les communications entre les appareils et le serveur de gestion.

Mobile Device Manager Plus facilite la distribution et la gestion des certificats sur les appareils mobiles afin de sécuriser l’accès au Wi-Fi, aux VPN et aux applications professionnelles.

Enfin, Key Manager Plus et PAM360 assurent une gestion centralisée du cycle de vie des certificats SSL/TLS, permettant leur déploiement, leur renouvellement et leur surveillance afin de maintenir un haut niveau de sécurité.

Conclusion

Dans un monde où les cybermenaces évoluent constamment, adopter des mécanismes d’authentification plus sûrs est devenu indispensable. L’authentification par certificats représente une réponse efficace aux faiblesses des mots de passe traditionnels, en combinant sécurité, simplicité et performance.

Les entreprises qui investissent dès aujourd’hui dans ces technologies posent les bases d’un avenir numérique plus sûr, plus agile et mieux protégé.