CTEM : comprendre ses 5 piliers pour mieux anticiper les menaces

Jamais auparavant les entreprises n'ont autant investi dans la cybersécurité. Et pourtant, les événements indésirables se font de plus en plus fréquents. Ce n'est pas le manque d'outils qui pose problème.

La plupart des méthodes de sécurité actuelles répondent aux menaces passées plutôt qu'à celles présentes.

Le CTEM (la Gestion Continue de l'Exposition aux Menaces) change cette logique. Plutôt que de réagir après l'incident, il permet de voir en permanence ce qu'un attaquant pourrait exploiter dans votre environnement. Et d'agir avant qu'il ne le fasse.

Dans cet article, nous décryptons les 5 piliers qui structurent cette approche simplement, concrètement, sans jargon inutile.

Qu'est-ce que le CTEM ?

Le CTEM, ou la Gestion Continue de l'Exposition aux Menaces, est un cadre stratégique introduit par Gartner en 2022. Son objectif est de permettre aux organisations de maintenir une visibilité permanente sur leur exposition aux menaces, et de prioriser les actions correctives en fonction du risque réel.

Ce qui distingue le CTEM des approches traditionnelles, c'est le mot continu. Là où un audit de sécurité classique offre une photographie à un instant T, le CTEM fonctionne comme un film. Une surveillance ininterrompue qui s'adapte à chaque changement de l'environnement.

Ce n'est pas un outil. Ce n'est pas un produit. C'est une démarche structurée en 5 piliers, qui transforme la gestion des risques cyber d'une activité ponctuelle en un processus opérationnel permanent.

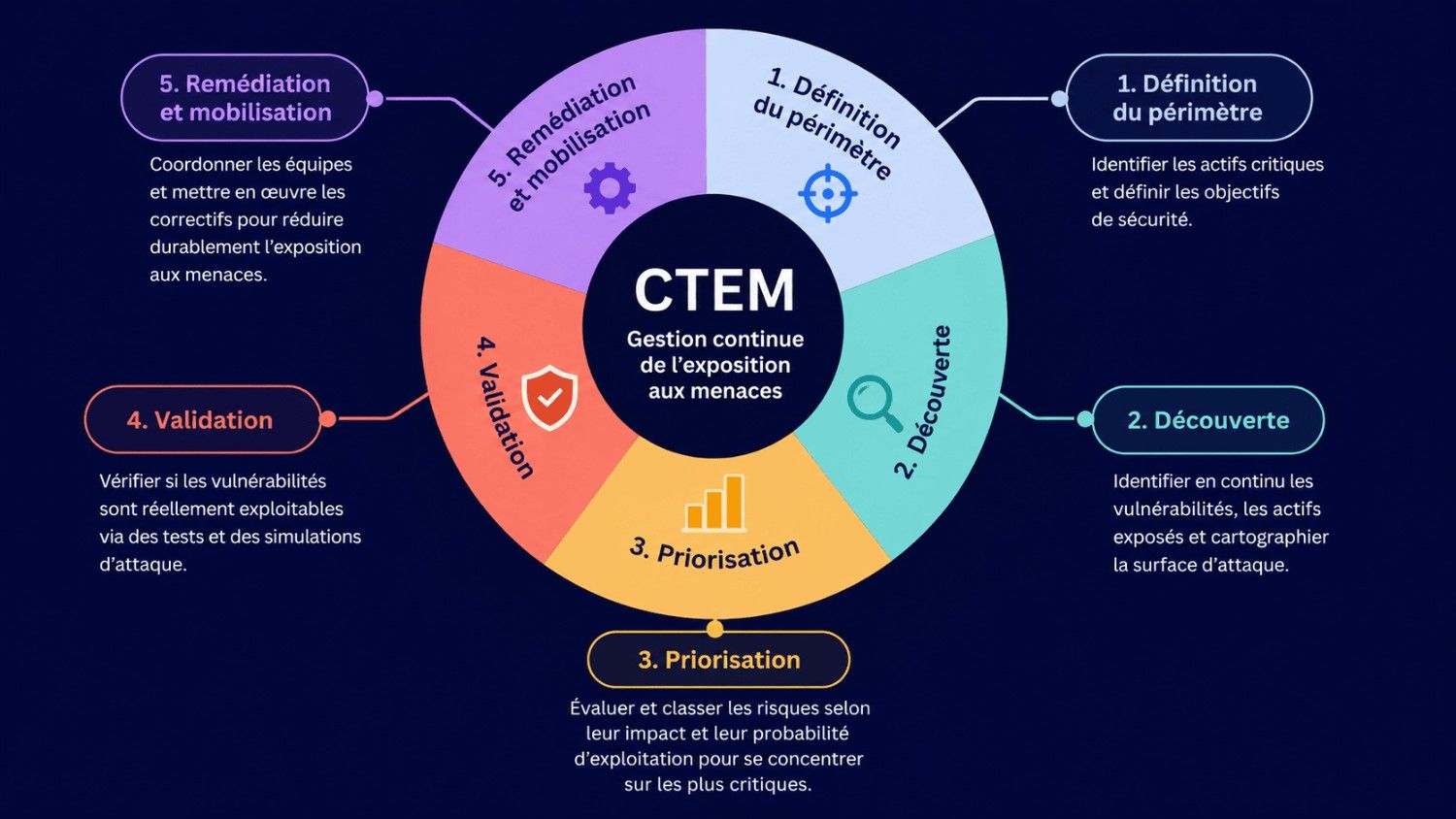

Les 5 piliers du CTEM

1. Définition du périmètre

Le premier pilier consiste à déterminer sur quels actifs, systèmes et processus concentrer les efforts de surveillance car vouloir tout couvrir avec la même intensité revient à ne rien couvrir efficacement. Ce périmètre est défini conjointement par les équipes sécurité et les responsables métier, car la criticité d'un actif ne se mesure pas uniquement en termes techniques. Il est réévalué à chaque cycle, à chaque changement significatif de l'environnement.

Le périmètre couvre typiquement :

Les applications et systèmes critiques pour la continuité opérationnelle

Les environnements cloud, APIs et services exposés sur internet

Les fournisseurs et partenaires tiers disposant d'un accès au SI

Les actifs nouvellement intégrés suite à une migration, acquisition ou lancement de service

2. Découverte

Une fois le périmètre fixé, la Découverte recense tous les actifs et toutes les expositions qu'il contient y compris ceux que l'organisation ne connaît pas encore. C'est ici que l'on dépasse l'inventaire officiel pour cartographier la surface d'attaque telle qu'un attaquant extérieur la percevrait : avec ses angles morts, ses oublis et ses configurations non maîtrisées. Cette étape doit être continue, car chaque déploiement, chaque modification d'infrastructure ou chaque nouveau service modifie l'exposition.

La Découverte couvre :

Le shadow IT, les services cloud non approuvés et les anciennes applications oubliées en production

Les APIs non documentées, les certificats expirés et les comptes dormants

Les mauvaises configurations : permissions IAM excessives, buckets de stockage ouverts, règles réseau trop permissives

Les secrets exposés dans du code source ou des dépôts publics

Les chemins d'attaque enchaînements de failles qui, combinées, permettent une compromission latérale ou une élévation de privilèges

3. Priorisation

La Découverte génère un volume important d'expositions. La Priorisation détermine lesquelles traiter en premier et c'est là que l'approche CTEM se distingue clairement des méthodes classiques. Le score CVSS seul ne suffit pas : une vulnérabilité critique sur un système isolé, sans exploit disponible, sans chemin d'accès depuis l'extérieur, est objectivement moins urgente qu'une faille de score modéré sur un portail d'authentification exposé et activement ciblé.

La priorisation repose sur plusieurs critères croisés :

L'exploitabilité réelle dans votre architecture et votre contexte spécifique

La criticité de l'actif exposé pour le business, les données et la conformité réglementaire

La présence d'un exploit actif et les signaux de la threat intelligence sectorielle

L'existence d'un chemin d'attaque direct et accessible depuis l'extérieur

L'efficacité des contrôles de sécurité compensatoires déjà en place

4. Validation

La Validation confirme, par des tests actifs, si les expositions priorisées sont effectivement exploitables dans votre environnement et si vos contrôles de sécurité actuels seraient capables de les détecter ou de les bloquer. C'est une réponse factuelle à la question que tout RSSI doit pouvoir poser : si un attaquant essayait aujourd'hui, réussirait-il ? Elle sépare ainsi le risque théorique du risque réel, et évite de mobiliser des ressources sur des expositions non exploitables dans votre contexte.

Les méthodes mobilisées :

BAS (Breach and Attack Simulation) : simulation automatisée et continue sur des vecteurs ciblés, sans impact sur la production

Pentest ciblé : test manuel focalisé sur les expositions identifiées lors de la Priorisation

Purple teaming : collaboration Red Team / Blue Team pour valider simultanément l'exploitation et la capacité de détection du SOC

Attack path analysis : modélisation des chemins d'attaque complets, du point d'entrée jusqu'aux actifs critiques

5. Remédiation et mobilisation

La remédiation et mobilisation est le pilier d'exécution. C'est ici que l'analyse se transforme en actions concrètes, coordonnées entre les équipes sécurité, infrastructure, développement et métier. Sans processus structuré à ce stade, les résultats des quatre piliers précédents restent dans des rapports non lus — et l'exposition, elle, demeure intacte.

Les actions couvertes :

Patch management : application des correctifs selon des SLAs définis par niveau de criticité

Durcissement de configuration : correction des mauvaises configurations cloud, réseau et IAM

Révision des accès : suppression des comptes dormants, enforcement du MFA, application du principe de moindre privilège

Décommissionnement : mise hors production des actifs inutiles qui élargissent inutilement la surface d'attaque

Acceptation formelle du risque : pour les expositions non remédiables immédiatement, documentation justifiée avec responsable désigné et échéance de réévaluation

À l'issue de ce pilier, le cycle repart à la Définition du périmètre avec une posture de sécurité mesurée et une surface d'attaque progressivement réduite.

Conclusion

Le CTEM ne se limite pas à une amélioration des pratiques existantes : il redéfinit la gestion des risques en continu. En structurant la sécurité autour de cinq piliers de la visibilité à l’action il permet d’anticiper les menaces plutôt que de les subir. Dans des environnements en constante évolution, cette approche devient essentielle pour réduire efficacement la surface d’attaque. Adopter le CTEM, c’est passer d’une cybersécurité réactive à une démarche proactive, alignée sur les risques réels et les enjeux métier.