Proxy inverse : pourquoi il devient indispensable en cybersécurité

Dans un contexte où les surfaces d’attaque s’élargissent (cloud, SaaS, accès distants),les entreprises doivent sécuriser l’exposition de leurs applications sans alourdir l’accès des utilisateurs.

Le serveur proxy inverse est aujourd’hui un composant essentiel des architectures sécurisées, notamment en complément des solutions IAM et IGA. Mais concrètement, qu’est-ce qu’un serveur proxy inverse ? Comment fonctionne-t-il ? Et pourquoi est-il devenu indispensable en entreprise ?

Qu’est-ce qu’un serveur proxy inverse ?

Un serveur proxy inverse (reverse proxy) est un composant réseau qui intercepte les requêtes des clients et les transmet à un ou plusieurs serveurs backend.

Contrairement à un proxy classique (orienté client), il agit côté serveur et constitue un point de contrôle centralisé.

Techniquement, il récupère les ressources depuis les serveurs applicatifs et les renvoie au client comme si elles provenaient de lui-même.

Cela permet :

de masquer l’infrastructure interne

de contrôler les flux entrants

d’appliquer des politiques de sécurité

Comment fonctionne un serveur proxy inverse ?

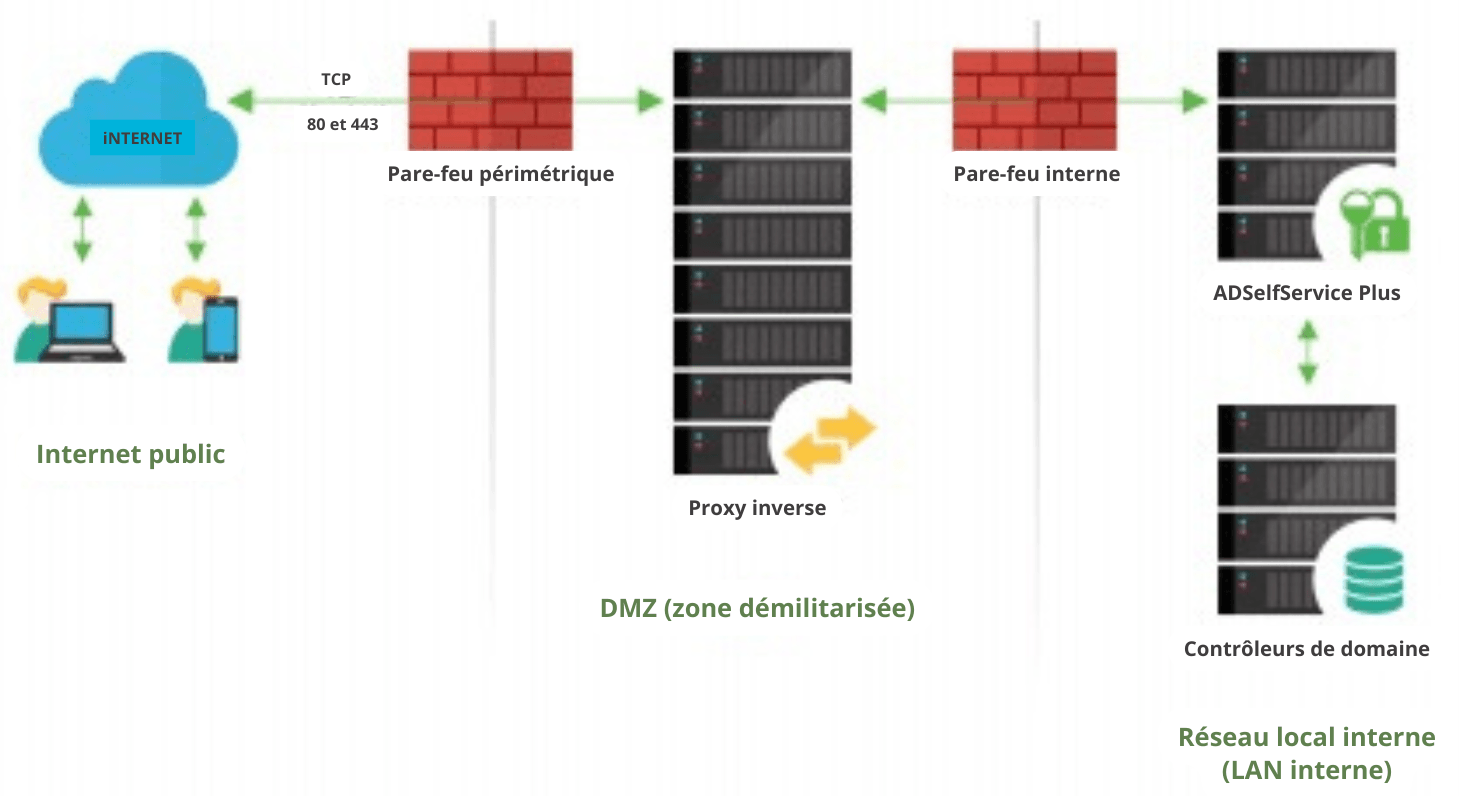

Le fonctionnement repose sur une architecture simple :

L’utilisateur envoie une requête;

Le proxy inverse la reçoit souvent dans une Zone Démilitarisée (DMZ);

Il la transmet au serveur interne;

Il renvoie la réponse au client.

Résultat : les serveurs internes restent invisibles. Le proxy devient ainsi un intermédiaire sécurisé, capable de filtrer, contrôler et rediriger les flux.

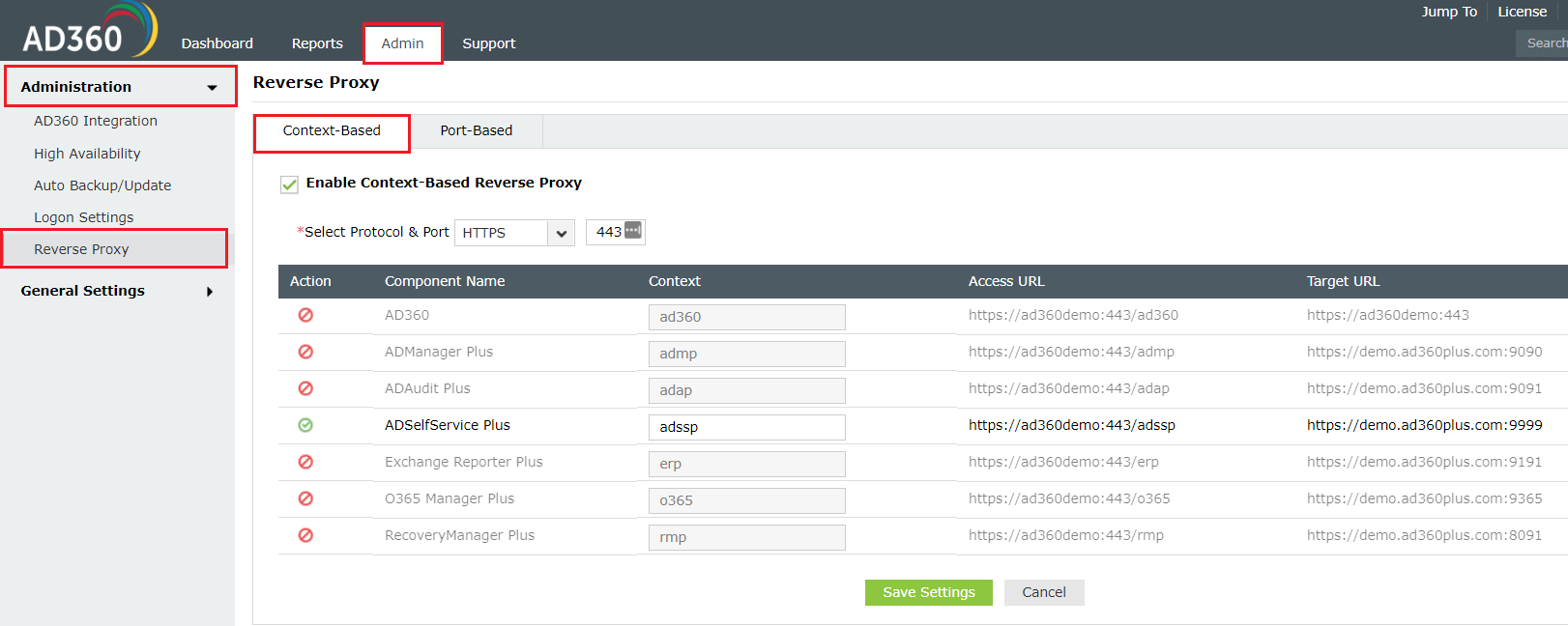

Cas concret : AD360 comme proxy inverse pour ADSelfService Plus

Dans les environnements IAM, le proxy inverse joue un rôle essentiel.

AD360, solution de gestion des identités et des accès, permet d’intégrer un proxy inverse pour sécuriser des applications comme ADSelfService Plus. En effet, l’architecture mise en place est la suivante :

AD360 (proxy inverse) → placé dans la DMZ;

ADSelfService Plus → hébergé dans le LAN.

Fonctionnement

Les utilisateurs envoient leurs requêtes à AD360;

AD360 les redirige vers ADSelfService Plus;

Les réponses passent à nouveau par AD360.

Les machines externes n’accèdent jamais directement au serveur interne.

De plus :

- Le pare-feu autorise uniquement le proxy à communiquer avec le serveur

- Les échanges sont limités aux ports nécessaires

- L’infrastructure interne est masquée

Pourquoi utiliser un serveur proxy inverse en entreprise ?

1. Sécurité renforcée

Protection des serveurs internes;

Réduction des attaques directes;

Filtrage des requêtes.

2. Centralisation des accès

Un seul point d’entrée pour plusieurs applications, simplifiant la gestion et l’expérience utilisateur.

3. Conformité et gouvernance

Le proxy facilite :

la traçabilité des accès;

les audits de sécurité;

l’intégration avec les solutions IAM/IGA.

4. Haute disponibilité et performance

Avec des options avancées (comme celles d’AD360) :

Load balancing;

Haute disponibilité;

Continuité de service.

5. Optimisation des performances

En plus de la sécurité, un proxy inverse peut intégrer des fonctionnalités avancées comme :

SSL/TLS offloading : le chiffrement/déchiffrement est délégué au proxy, allégeant la charge des serveurs backend ;

API gateway : centralisation et sécurisation des appels API, essentielle dans les architectures modernes ;

Load balancing : répartition intelligente du trafic pour garantir la disponibilité.

À noter : certaines fonctionnalités nécessitent des modules complémentaires, comme le module complémentaire Services de basculement et passerelle sécurisée (Failover & Secure Gateway Services).

Ce module est indispensable pour activer le proxy inverse avec ADSelfService Plus.

Proxy inverse et Zero Trust

Dans une approche Zero Trust, aucun accès n’est considéré comme fiable par défaut. Chaque requête doit être authentifiée, autorisée et contrôlée, quel que soit l’endroit d’où provient l’utilisateur.

Le proxy inverse joue un rôle clé dans ce modèle en servant de point de contrôle entre les utilisateurs et les applications internes. Il permet de vérifier les requêtes, d’appliquer des politiques d’accès et de masquer l’infrastructure interne.

Associé aux solutions IAM et IGA, il renforce la sécurité en garantissant que seuls les utilisateurs autorisés peuvent accéder aux ressources, tout en assurant une meilleure traçabilité et conformité des accès.

Conclusion

Le serveur proxy inverse est devenu un élément incontournable des architectures IT modernes. En masquant les serveurs internes et en centralisant les accès, il renforce considérablement la sécurité des systèmes.

Associé à des solutions comme AD360 et ADSelfService Plus, il permet de construire une infrastructure à la fois sécurisée, conforme et performante, adaptée aux enjeux actuels de cybersécurité.