Authentification par carte à puce

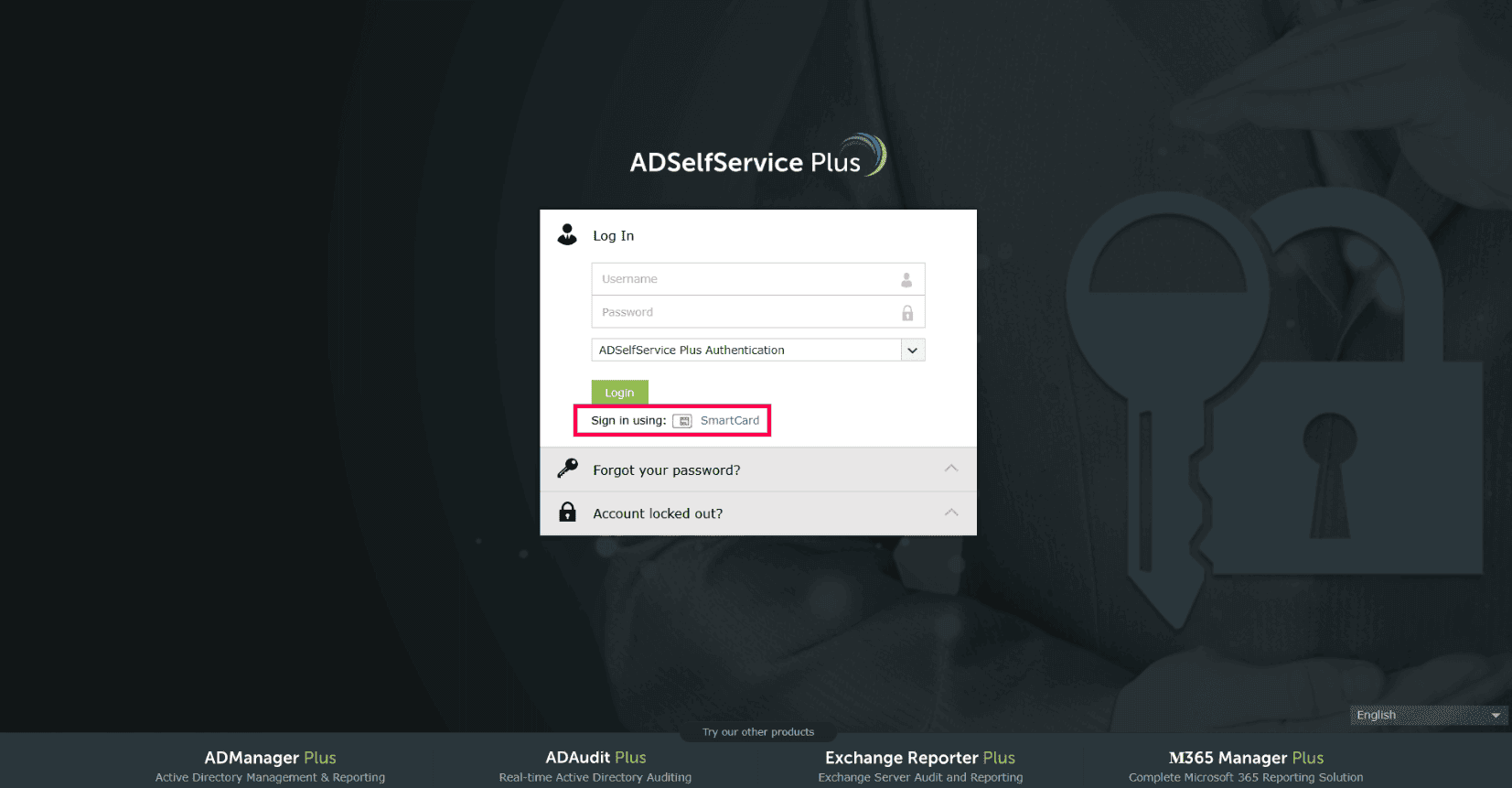

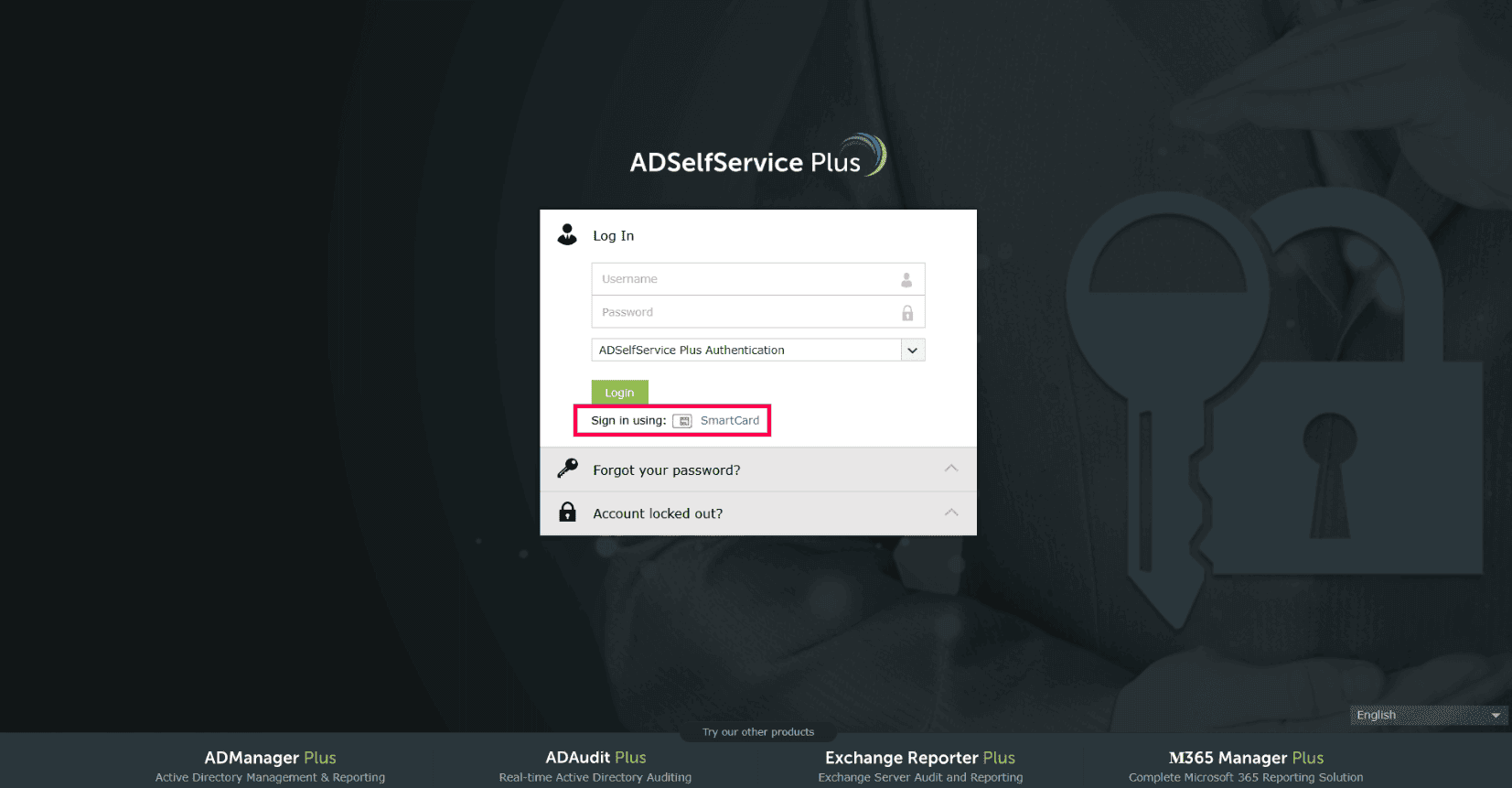

ADSelfService Plus permet aux administrateurs d'ajouter un bouton Carte à puce à l'écran de connexion, permettant aux utilisateurs d'accéder au portail en libre-service et aux applications en toute sécurité sans nom d'utilisateur ni mot de passe.

Remarque : L'authentification par carte à puce peut également être utilisée comme méthode MFA pour protéger les applications d'entreprise, les machines Windows, les actions en libre-service telles que les réinitialisations de mot de passe et les déblocages de compte, les connexions Outlook sur le web, les connexions VPN via des liens de vérification sécurisés, et les connexions à ADSelfService Plus. Pour en savoir plus sur les cartes à puce, le fonctionnement du processus d'authentification et d'autres façons de tirer parti de l'authentificateur carte à puce avec ADSelfService Plus, cliquez

ici.

Configuration de l'authentification par carte à puce pour ADSelfService Plus

Préparation de votre environnement d'authentification par carte à puce

L'inscription à l'authentification par carte à puce peut être effectuée par les utilisateurs ainsi que par l'administrateur. Les étapes générales sont les suivantes :

- Les utilisateurs doivent se voir délivrer un certificat numérique et une clé privée par l'autorité de certification (CA) de votre organisation.

Remarque : Assurez-vous que les attributs utilisateur AD pris en charge et disposant de valeurs uniques, tels que

employeeID, sAMAccountName, ou userPrincipalName, possèdent des valeurs valides qui peuvent être mappées aux attributs correspondants du certificat, comme SAN.OtherName,

SAN.RFC822Name, SAN.DirName, SAN.DNSName, SAN.URI, emailaddress,

distinguishedName, ou CommonName, dans le certificat de l'utilisateur. Les valeurs des deux attributs liés doivent être identiques pour que le mappage réussisse.

- Si vous utilisez la CA d'AD, vous pouvez vous référer au guide Microsoft

- concernant la demande et l'attribution de certificats. Si une CA externe est utilisée pour l'enregistrement des cartes à puce, les certificats doivent être importés dans AD et liés à l'attribut userCertificate

- respectif de l'utilisateur.

- À présent, le certificat et la clé privée (généralement délivrés ensemble sous forme de fichier PFX) de votre CA doivent être enregistrés dans les cartes à puce pour terminer les étapes de préparation.

- Pour les cartes à puce sur machines : Windows :

- Importez le fichier PFX directement dans le magasin personnel de l'utilisateur via l'outil Certificate Manager (certmgr.exe). macOS :

- Non applicable (seules les cartes à puce physiques sont compatibles avec macOS). Linux : À l'aide des paramètres de votre navigateur, importez le fichier PFX via l'onglet Certificate Manager , et le certificat racine CA via l'onglet

- Authorities.

Pour les cartes à puce physiques

- , veuillez vous référer à la documentation fournie par votre fournisseur de cartes à puce sur la façon d'enregistrer les certificats avec le matériel. Prérequis.

- ADSelfService Plus doit utiliser une connexion HTTPS.

En savoir

plus

- Obtenez le certificat racine CA auprès d'une CA.

- Étapes de configuration Maintenant que les certificats sont dans le magasin de certificats personnels de l'utilisateur ou sur leurs appareils physiques, et que les prérequis pour ADSelfService Plus sont remplis, configurons l'authentification sans mot de passe en utilisant des cartes à puce pour le portail ADSelfService Plus..

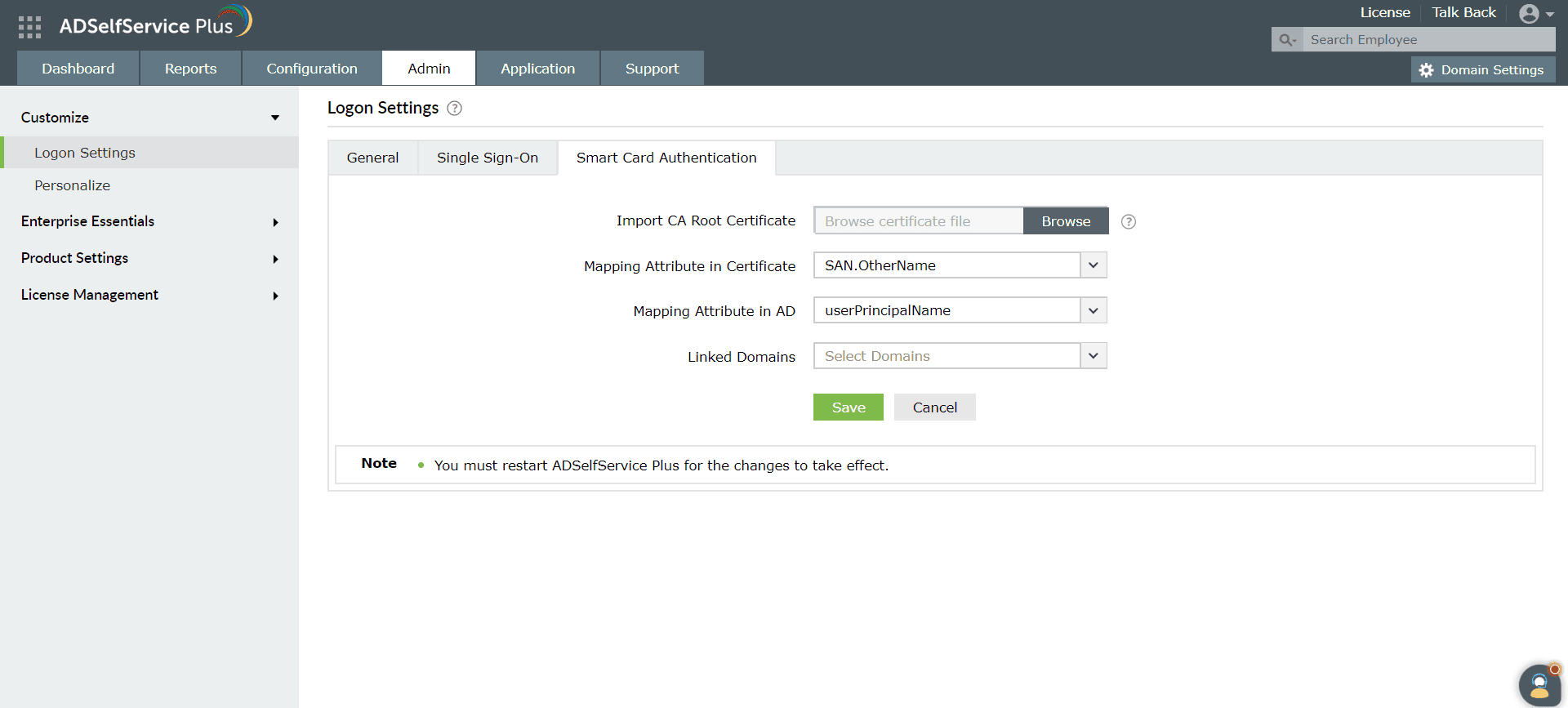

- Connectez-vous à la console web ADSelfService Plus avec des identifiants d'administrateur. Authentification par carte à puce , et le certificat racine CA via l'onglet

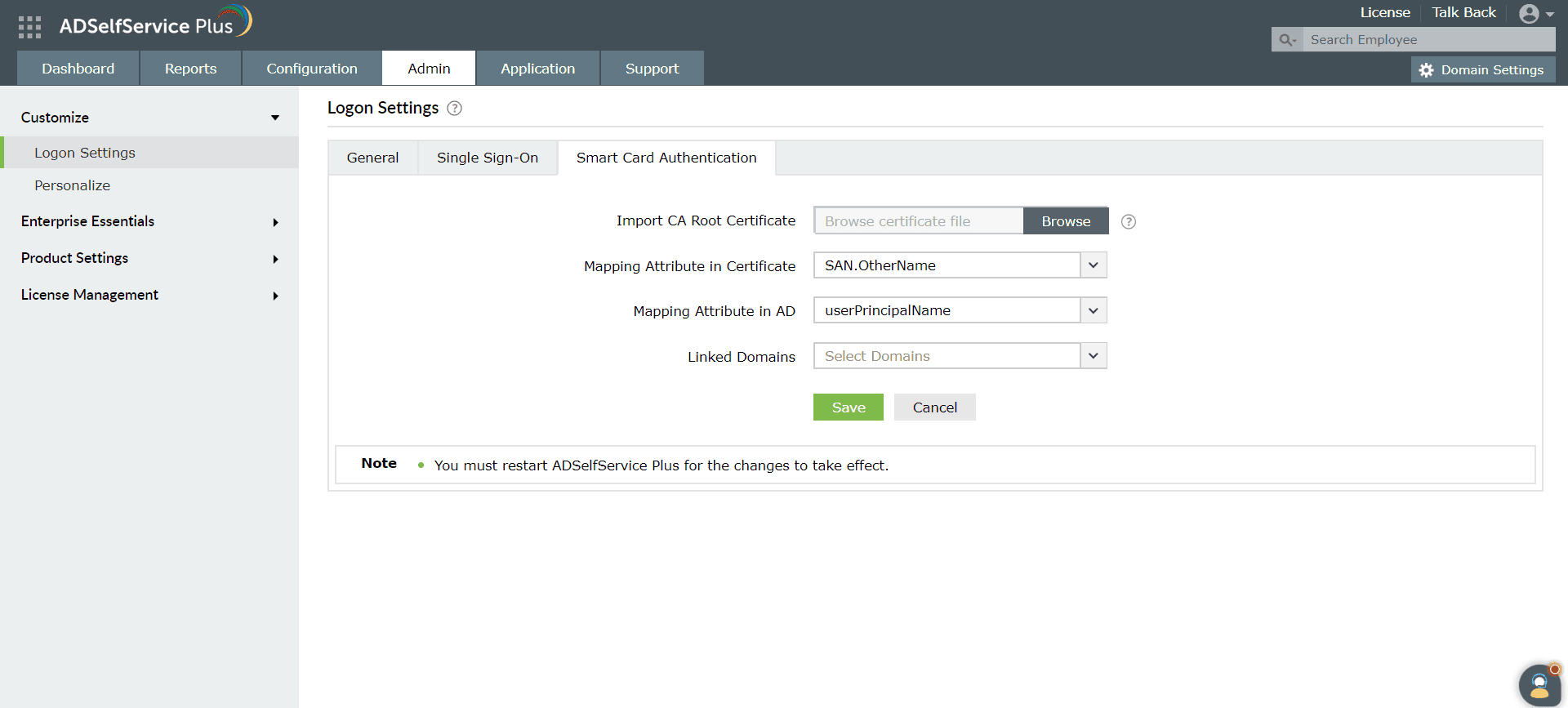

- Naviguez vers Admin > Customize > Logon Settings Cliquez sur Dans le champ Import CA Root Certification , cliquez sur Browse

- Naviguez vers pour importer le fichier de certification racine requis (certificat X.509) obtenu à l'étape deux

- des

- prérequis. Dans le champ,

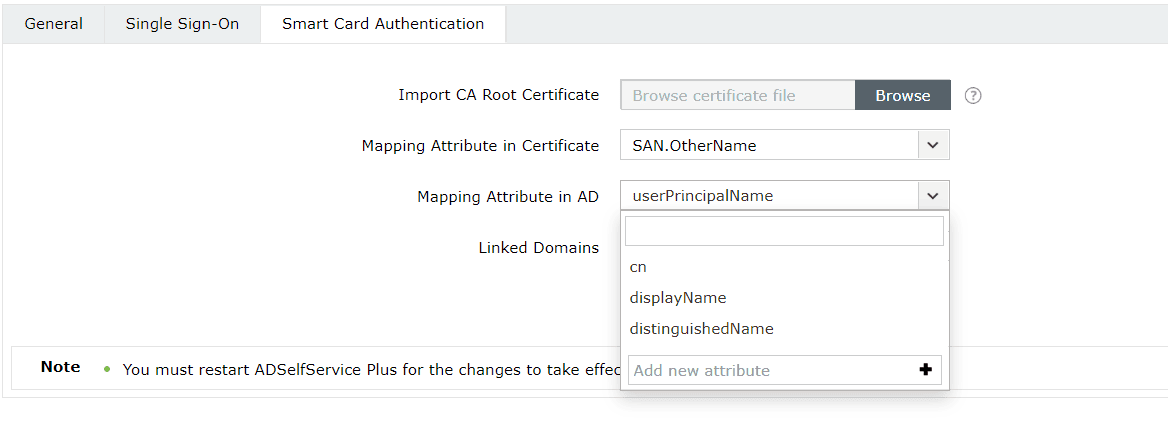

SAN.RFC822Name, SAN.DirName, SAN.DNSName, SAN.URI, Mapping Attribute in Certificate,

distinguishedName, ou CommonName, sélectionnez un attribut unique dans le certificat pour le mappage.

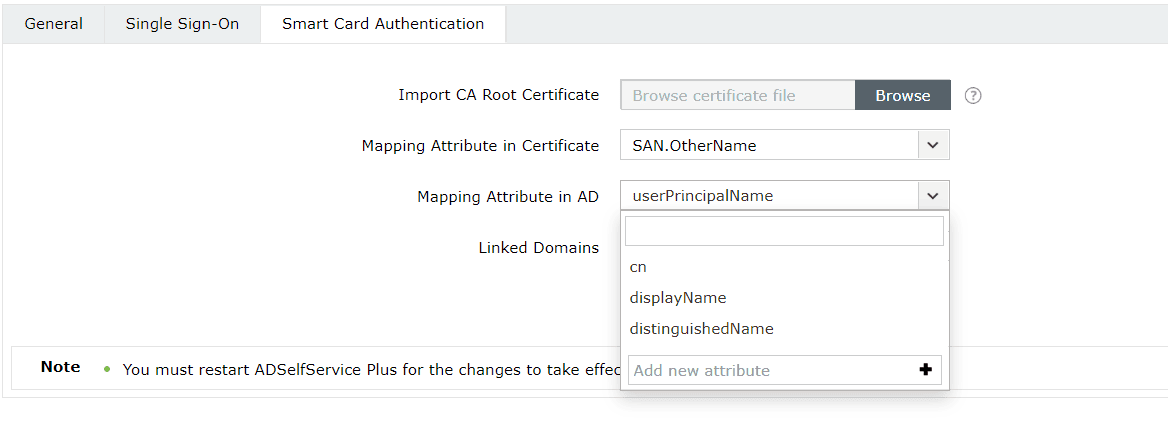

- Naviguez vers Assurez-vous qu'un attribut unique du certificat est mappé à un attribut unique dans AD. Les deux attributs doivent avoir les mêmes valeurs. ADSelfService Plus offre la possibilité de sélectionner n'importe quel attribut du certificat carte à puce qui identifie de manière unique un utilisateur. Vous pouvez choisir

- SAN.OtherName sAMAccountName).

- email

- Naviguez vers . Si d'autres attributs sont utilisés pour identifier de manière unique l'utilisateur dans votre environnement, saisissez le nom de l'attribut dans la zone de texte fournie et cliquez sur l'icône +. Dans le champ

- Mapping Attribute in AD , spécifiez l'attribut LDAP qui doit correspondre à l'attribut de certificat spécifié..

- Ici, vous devez spécifier l'attribut LDAP particulier qui identifie de manière unique l'utilisateur dans AD (par exemple,

Remarque : Pendant l'authentification, ADSelfService Plus lit la valeur correspondant à l'attribut de certificat que vous avez spécifié dans l'attribut de mappage du certificat et la compare avec l'attribut de mappage spécifié dans AD.

Dans le champ

Linked Domains

, sélectionnez les domaines pour lesquels vous souhaitez activer l'authentification par carte à puce dans la liste déroulante.

- Étapes de configuration L'authentification par carte à puce n'est pas prise en charge lorsque le Load Balancer ou le Reverse Proxy est activé pour ADSelfService Plus..

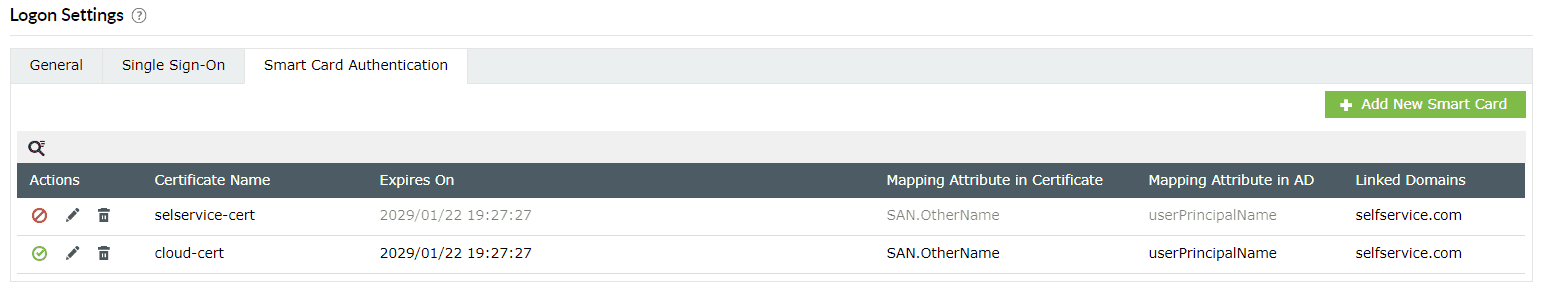

- Connectez-vous à la console web ADSelfService Plus avec des identifiants d'administrateur. Gestion des configurations d'authentification par carte à puce Après avoir ajouté une carte à puce pour l'authentification, vous pouvez effectuer l'une des opérations suivantes :

- Ajouter une nouvelle carte à puce , spécifiez l'attribut LDAP qui doit correspondre à l'attribut de certificat spécifié..

Cliquez sur

- Étapes de configuration L'authentification par carte à puce n'est pas prise en charge lorsque le Load Balancer ou le Reverse Proxy est activé pour ADSelfService Plus..

- Modifier une carte à puce configurée

Activer ou désactiver une carte à puce

Activer ou désactiver une carte à puce

- Supprimer une carte à puce configurée

- Mapping Attribute in AD , spécifiez l'attribut LDAP qui doit correspondre à l'attribut de certificat spécifié..

Admin > Customize > Logon Settings > Smart Card Authentication

- Étapes de configuration L'authentification par carte à puce n'est pas prise en charge lorsque le Load Balancer ou le Reverse Proxy est activé pour ADSelfService Plus..

- Cliquez sur le bouton

Add a New Smartcard

Add a New Smartcard en haut à droite.

en haut à droite.

Redémarrez ADSelfService Plus pour que les modifications prennent effet.

- Étapes de configuration L'authentification par carte à puce n'est pas prise en charge lorsque le Load Balancer ou le Reverse Proxy est activé pour ADSelfService Plus..

- Saisissez tous les détails requis et cliquez sur

Cliquez sur l'icône en forme de crayon (

Cliquez sur l'icône en forme de crayon (

- Mapping Attribute in AD ) correspondant à la carte à puce dont vous souhaitez modifier la configuration.

Modifiez les paramètres que vous souhaitez changer.

Oui

-

pour confirmer la suppression.

-

Merci !

Votre demande a été soumise à l'équipe de support technique ADSelfService Plus. Nos techniciens vous assisteront dans les plus brefs délais.

-

Besoin d'assistance technique ?

Entrez votre adresse email

Parler aux experts