Paramètres SSO

Si l’ Paramètres SSO option est activée, les utilisateurs peuvent se connecter automatiquement à ADSelfService Plus simplement en se connectant à leur machine Windows ou via un fournisseur d’identité tiers.

ADSelfService Plus prend en charge le single sign-on (SSO) avec deux types d’authentification :

- Authentification NTLM

- Authentification SAML

Remarque : Le SSO vers ADSelfService Plus n’est pas pris en charge pour les connexions depuis les applications mobiles ou les navigateurs mobiles.

1. Authentification NTLM

Dans ce mode d’authentification, les utilisateurs se connectent à la console web ADSelfService Plus en utilisant les identifiants avec lesquels ils se sont connectés à la machine. Pour activer l’authentification NTLM, suivez les étapes ci-dessous.

Important : L’URL d’accès d’ADSelfService Plus doit être associée aux sites intranet locaux pour une connexion automatique.

Prérequis :

- Allez dans Admin > Personnaliser > Paramètres de connexion > Single sign-On.

- Cochez la case Activer le SSO pour activer le SSO dans ADSelfService Plus.

- Déploiement Jespa

- Téléchargez le dernier fichier JAR Jespa.

- Décompressez le fichier téléchargé et copiez le fichier JAR Jespa (nom du fichier jespa-2.0.0.jar) dans le dossier

<ADSelfServicePlus_install_directory>/lib où

- Redémarrez ADSelfService Plus pour que les modifications prennent effet.

- Assurez-vous qu’un compte ordinateur a été configuré dans le portail d’administration ADSelfService Plus pour le SSO NTLM.

Remarque :

- Les clients disposant de la version 6210 ou inférieure peuvent continuer à utiliser la fonctionnalité sans avoir à effectuer le premier prérequis.

- Le package par défaut possède une limitation Jespa (tiers) qui prend en charge un nombre illimité d’utilisateurs pendant 60 jours, puis seulement 25 utilisateurs. Si vous souhaitez continuer à utiliser Jespa pour l’authentification NTLM avec un nombre illimité d’utilisateurs après 60 jours, vous devrez l’acheter auprès d’IOPLEX.

Veuillez contacter support@adselfserviceplus.com si vous avez besoin d’aide pour configurer l’authentification NTLM pour vos utilisateurs.

Étapes de configuration :

- Allez dans Admin > Personnaliser > Paramètres de connexion > Single sign-On.

- Cliquez sur la Activer le SSO case à cocher pour activer le SSO dans ADSelfService Plus.

- Sélectionnez Authentification NTLM.

- Pour utiliser le service d’authentification NTLM, un compte ordinateur non associé à un ordinateur physique dans votre réseau doit être créé dans AD avec un mot de passe spécifique respectant la politique de mots de passe dans AD. Ceci est nécessaire car seul un compte ordinateur peut valider les identifiants NTLM (nom de domaine, nom d’utilisateur et le hachage à sens unique du mot de passe obtenu lors de la connexion à la machine) d’un utilisateur.

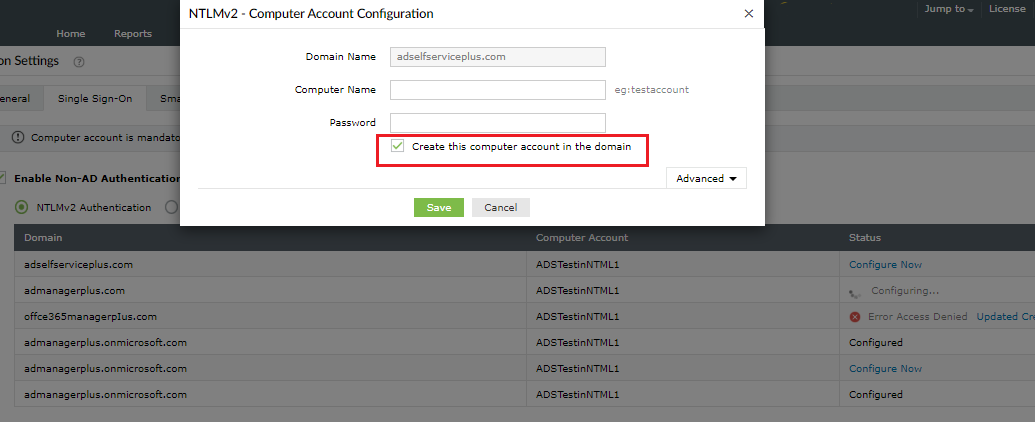

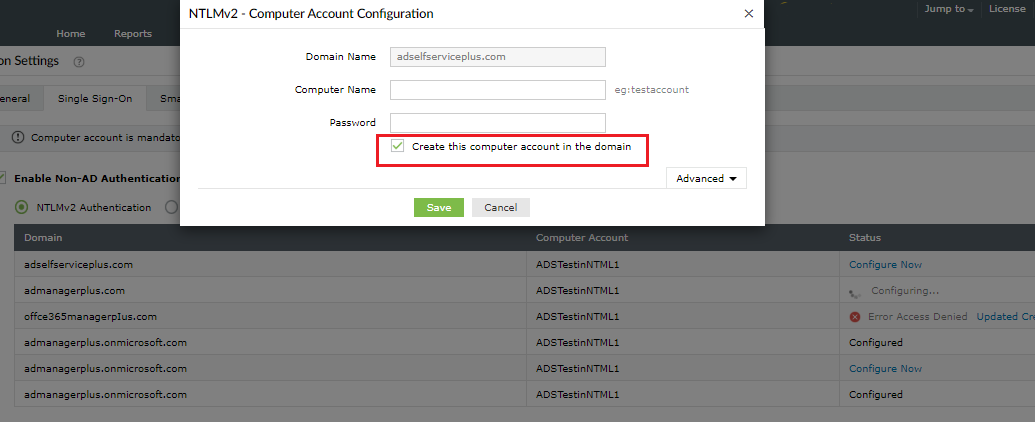

- Cliquez sur Configurer maintenant pour fournir les détails du compte ordinateur. L’authentification NTLM est basée sur le domaine, donc ce type d’authentification peut être activé pour un ensemble sélectionné de domaines de votre choix.

- Si vous avez déjà un tel compte ordinateur, saisissez le Nom de l’ordinateur et son

Mot de passe dans les champs prévus. Vous pouvez également créer un nouveau compte ordinateur en fournissant les détails requis et en cochant la case Créer ce compte ordinateur dans le . Activez ou désactivez les comptes ordinateurs en cliquant sur le bouton

activer/désactiver .

- Cliquez sur Enregistrez.

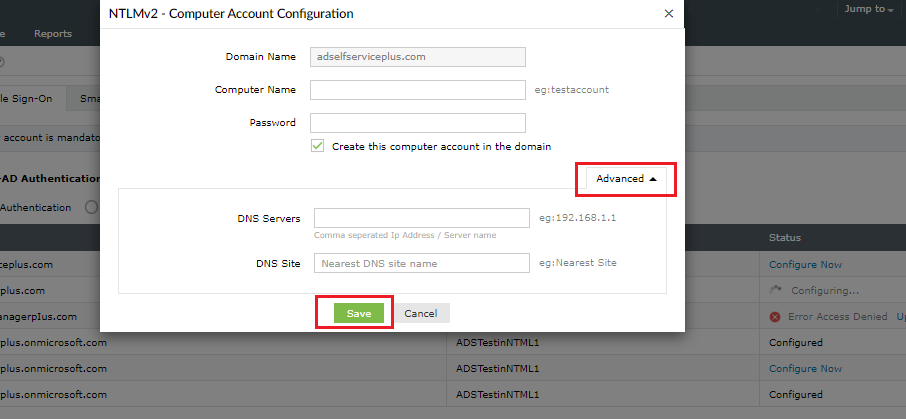

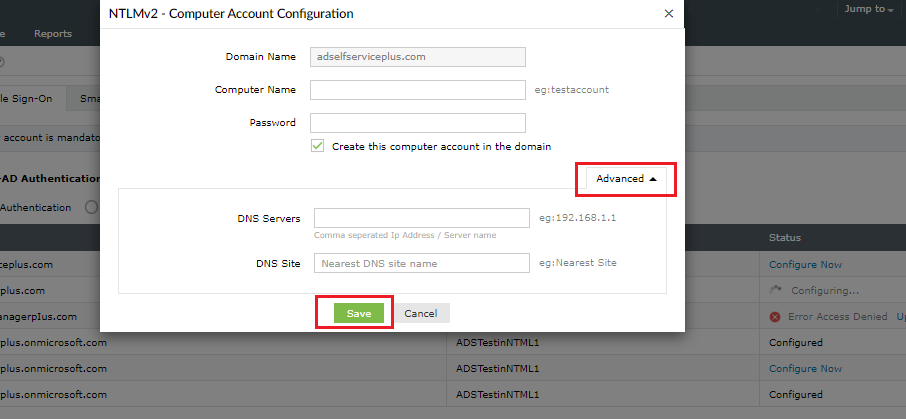

- Si vous avez installé ADSelfService Plus sur une machine qui n’appartient pas au domaine choisi, cliquez sur le bouton Avancé et spécifiez le Serveur DNS et le Site DNS du domaine.

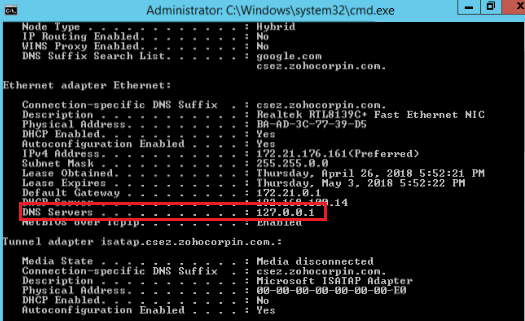

A. Trouver l’adresse IP des serveurs DNS

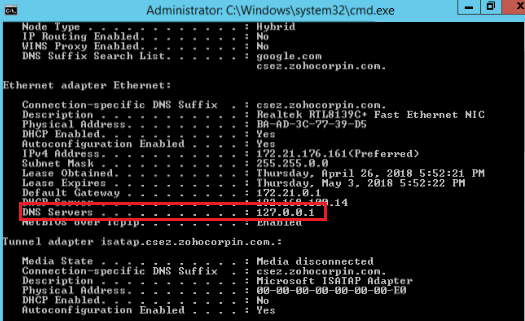

- Depuis une machine appartenant au domaine que vous avez sélectionné, ouvrez l’invite de commandes, tapez « ipconfig /all » et appuyez sur Entrée.

- Saisissez l’adresse IP affichée sous les Serveurs DNS dans le champ approprié dans

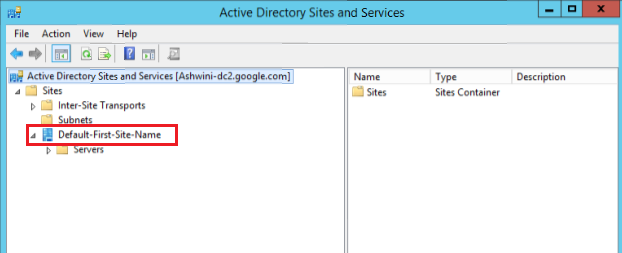

B. Trouver le site DNS

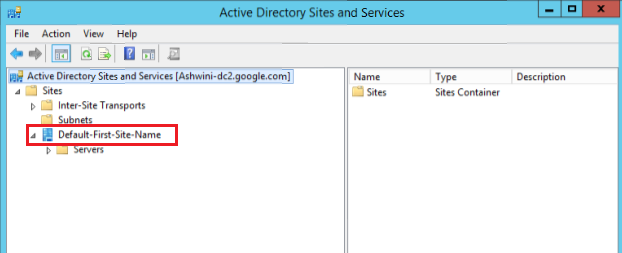

- Allez dans Sites et services Active Directory.

- Saisissez le site DNS contenant le contrôleur de domaine du domaine sélectionné dans le champ approprié d’ADSelfService Plus.

C. Ajouter des sites à la zone intranet local

Il y a deux façons d’appliquer la configuration requise :

Méthode 1 : Utilisation d’une stratégie de groupe (prise en charge sur Google Chrome et Internet Explorer)

- Créez un nouvel objet de stratégie de groupe et naviguez vers Configuration utilisateur > Modèles d’administration > Composants Windows > Internet Explorer > Panneau de contrôle Internet > Onglet Sécurité > Liste d’attribution sites-zones. Sélectionnez Activez.

- Cliquez sur Afficher pour afficher les attributions de zone. Entrez l’URL d’accès dans Nom de la valeur et reliez-la aux sites de confiance en saisissant « 1 » dans Valeur, puis cliquez sur OK.

- Allez dans Configurations utilisateur > Modèles d’administration > Tous les paramètres > Options de connexion. Sélectionnez Activez.

- Dans la liste Options de connexion , cliquez sur Connexion automatique uniquement dans la zone Intranet, puis OK.

Méthode 2 : Configuration manuelle

1. Google Chrome :

- Allez dans Paramètres > Menu déroulant avancé > Module système > Ouvrir les paramètres du proxy.

- Cliquez sur la Onglet Sécurité et sélectionnez l’ icône Intranet local. Bouton Sites, saisissez l’URL d’accès d’ADSelfService Plus dans le champ requis, puis cliquez sur Ajouter.

- Cliquez sur la 2. Internet Explorer : Outils > Options Internet > Sécurité. 3. Mozilla Firefox :

Tapez

- Allez dans « about:config »

- Cliquez sur la Onglet Sécurité et sélectionnez l’ icône Intranet local. Bouton Sites, saisissez l’URL d’accès d’ADSelfService Plus dans le champ requis, puis cliquez sur Ajouter.

- Cliquez sur la 2. Internet Explorer : Outils > Options Internet > Sécurité. 3. Mozilla Firefox :

dans la barre d’adresse et appuyez sur Entrée pour afficher la liste des préférences. Si un message d’avertissement s’affiche, cliquez sur

- J’accepte le risque pour continuer. Naviguez jusqu’à la préférencenetwork.automatic-ntlm-auth.trusted-urls

.

- Double-cliquez sur la préférence et saisissez l’URL d’accès d’ADSelfService Plus (par ex. selfservice-5994:8888). 2. Authentification SAML Dans ce mode d’authentification, les utilisateurs se connectent à la console web ADSelfService Plus en utilisant les identifiants d’un fournisseur d’identité basé sur SAML.

- Après avoir activé l’option SSO basée sur SAML, chaque fois qu’un utilisateur tente d’accéder à la console web d’ADSelfService Plus, l’IdP reçoit la demande d’authentification. L’IdP authentifie l’utilisateur et, après authentification réussie, l’utilisateur sera connecté automatiquement au portail ADSelfService Plus. Si l’utilisateur est déjà connecté au fournisseur d’identité, lorsqu’il tente d’accéder à ADSelfService Plus, l’accès lui sera accordé automatiquement.

- Cliquez sur OK.

Connectez-vous à la console web ADSelfService Plus en tant qu’administrateur. Naviguez vers

Admin > Personnaliser

Cliquez sur la

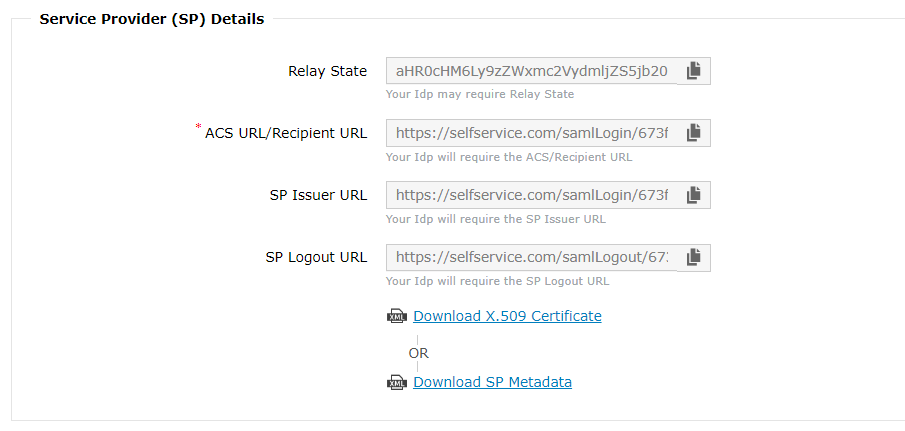

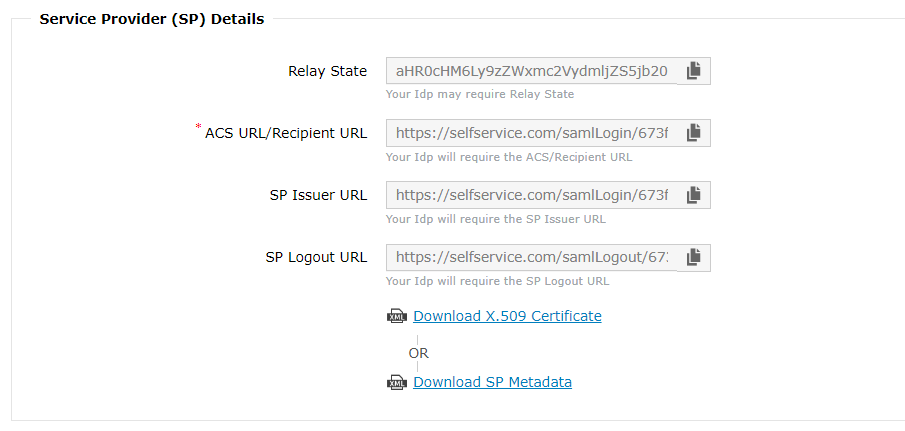

Prérequis :

- case à cocher et sur le bouton. Copiez le. Click the Activer le SSO checkbox and

the Authentification SAML button. Copy the URL ACS / URL destinataire et URL État de relais.

- Le fournisseur d'identité basé sur SAML que vous souhaitez utiliser doit avoir ADSelfService Plus comme l'une de ses Okta,

OneLogin,

AD, Line, Entra, et 1Kosmos.

-

Connectez-vous à votre fournisseur d'identité avec des identifiants administrateur, et accédez à ADSelfService Plus dans Métadonnées au format XML, URL émetteur / ID d'entité, URL de connexion IdP, URL de déconnexion IdP, et le Certificat X509. Vous aurez besoin de ces informations lors de la configuration d'ADSelfService Plus pour la connexion SSO.

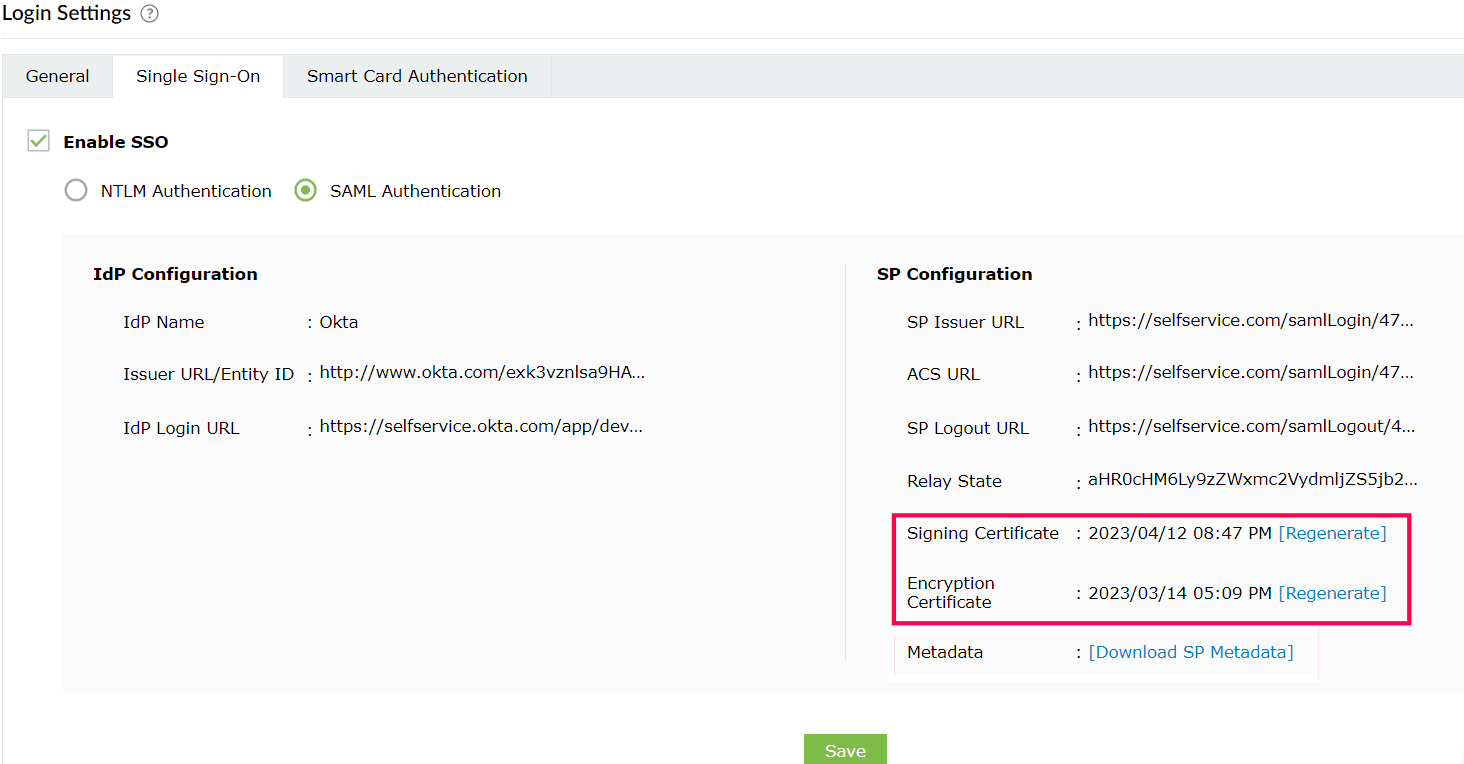

Configuration du fournisseur de service (ADSelfService Plus)

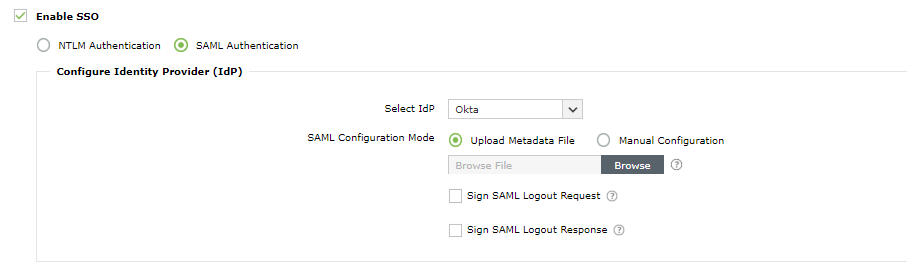

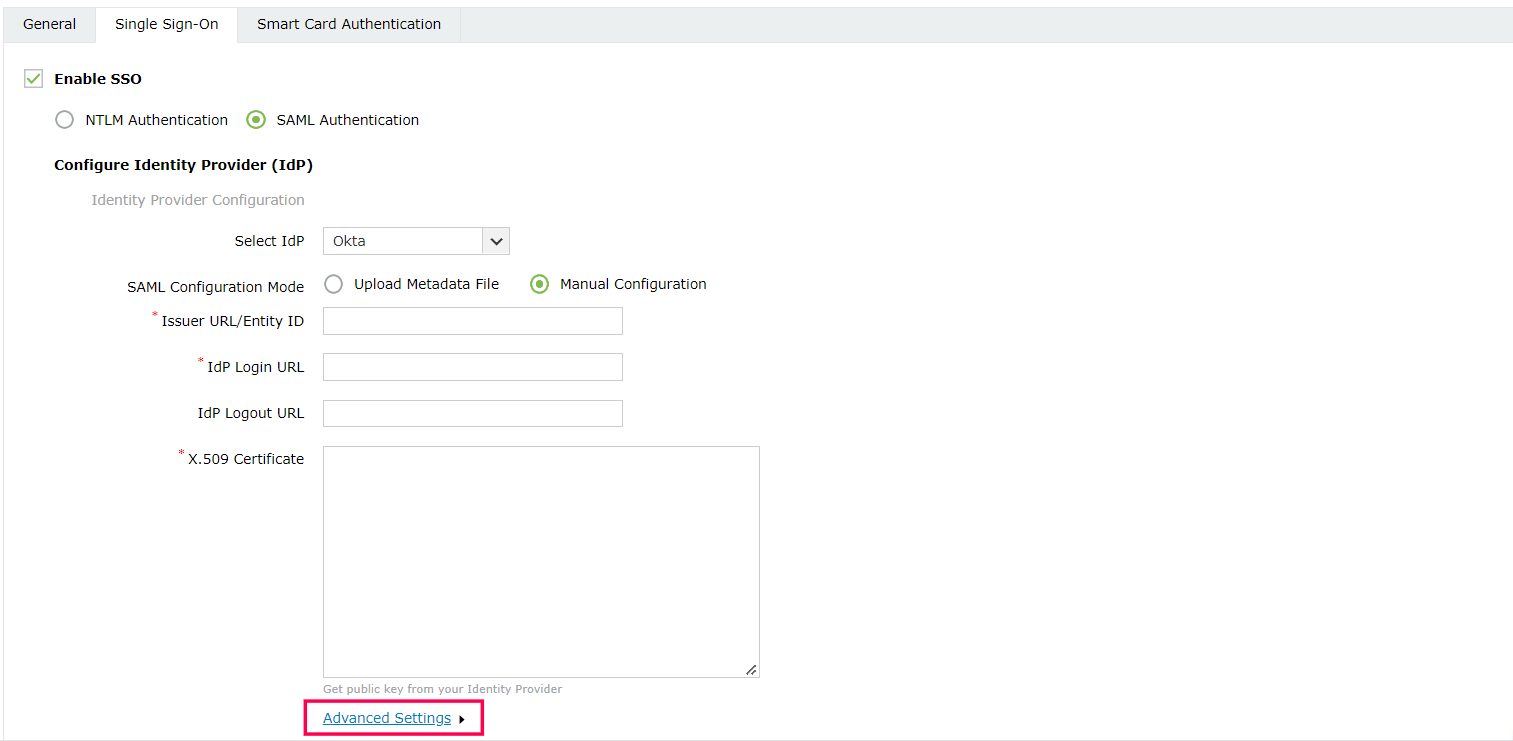

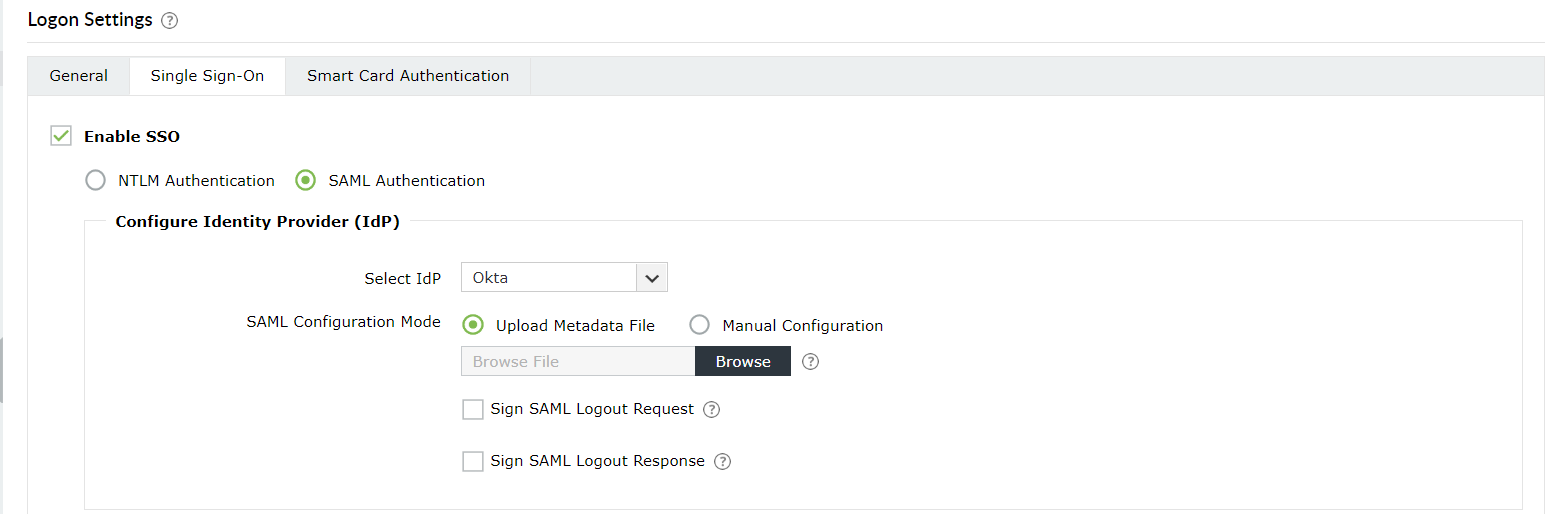

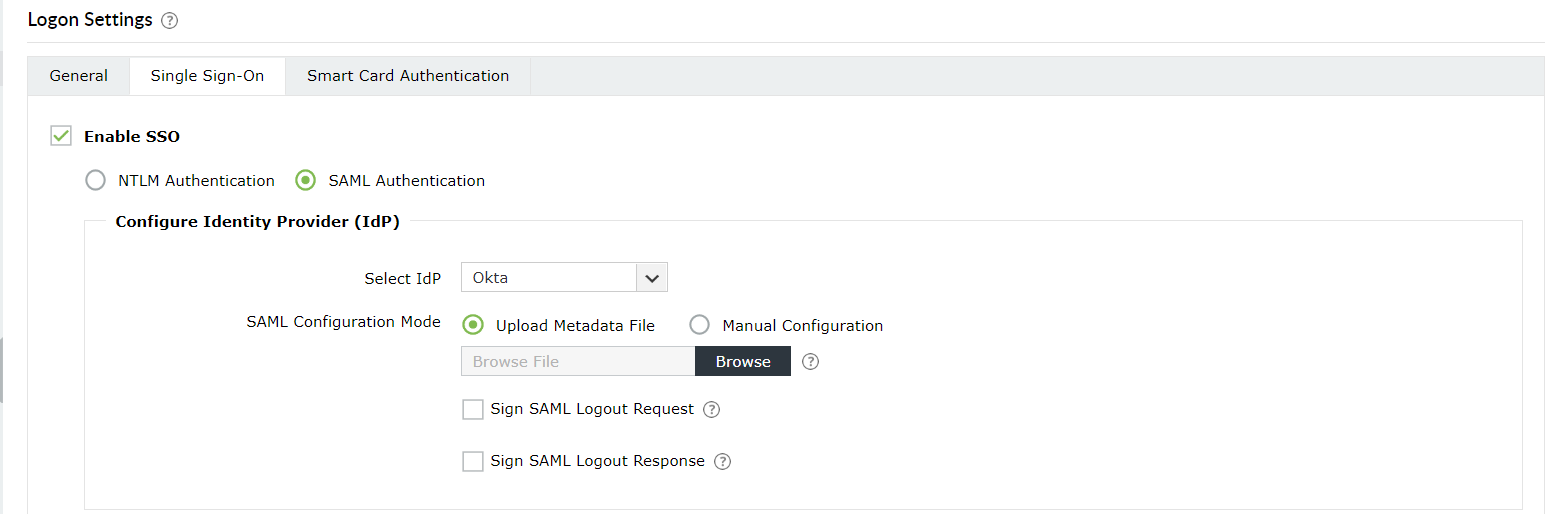

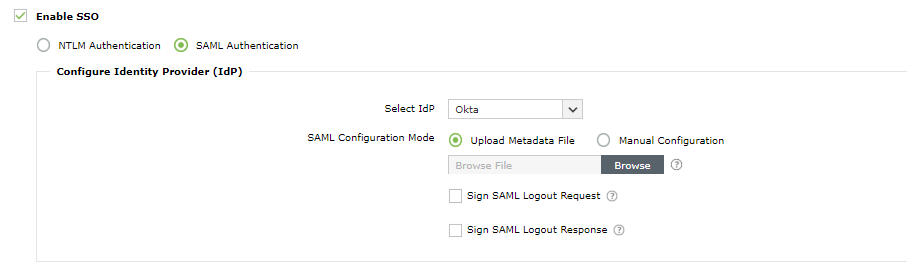

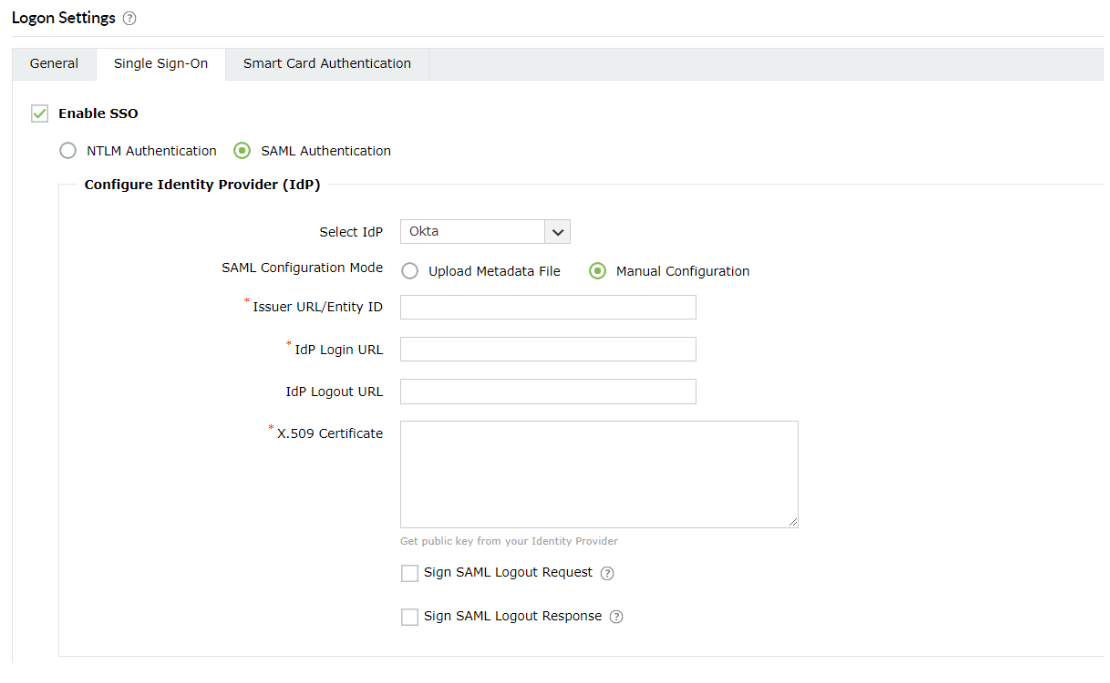

- Allez dans Admin > Personnaliser > Paramètres de connexion > Authentification unique.

- Cochez la case Activer le SSO case à cocher pour activer SSO dans ADSelfService Plus.

- Cliquez sur la Authentification SAML bouton pour activer la configuration SAML dans votre domaine.

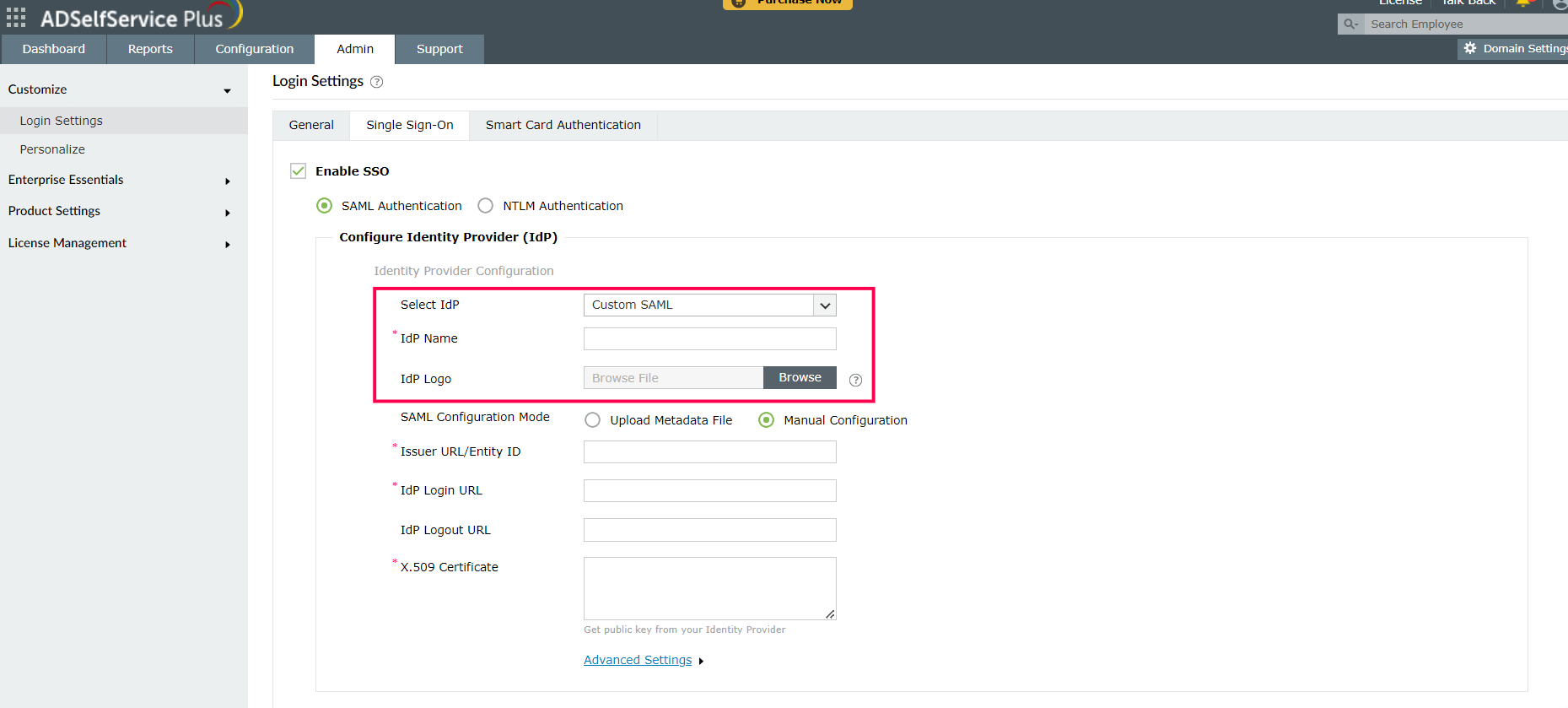

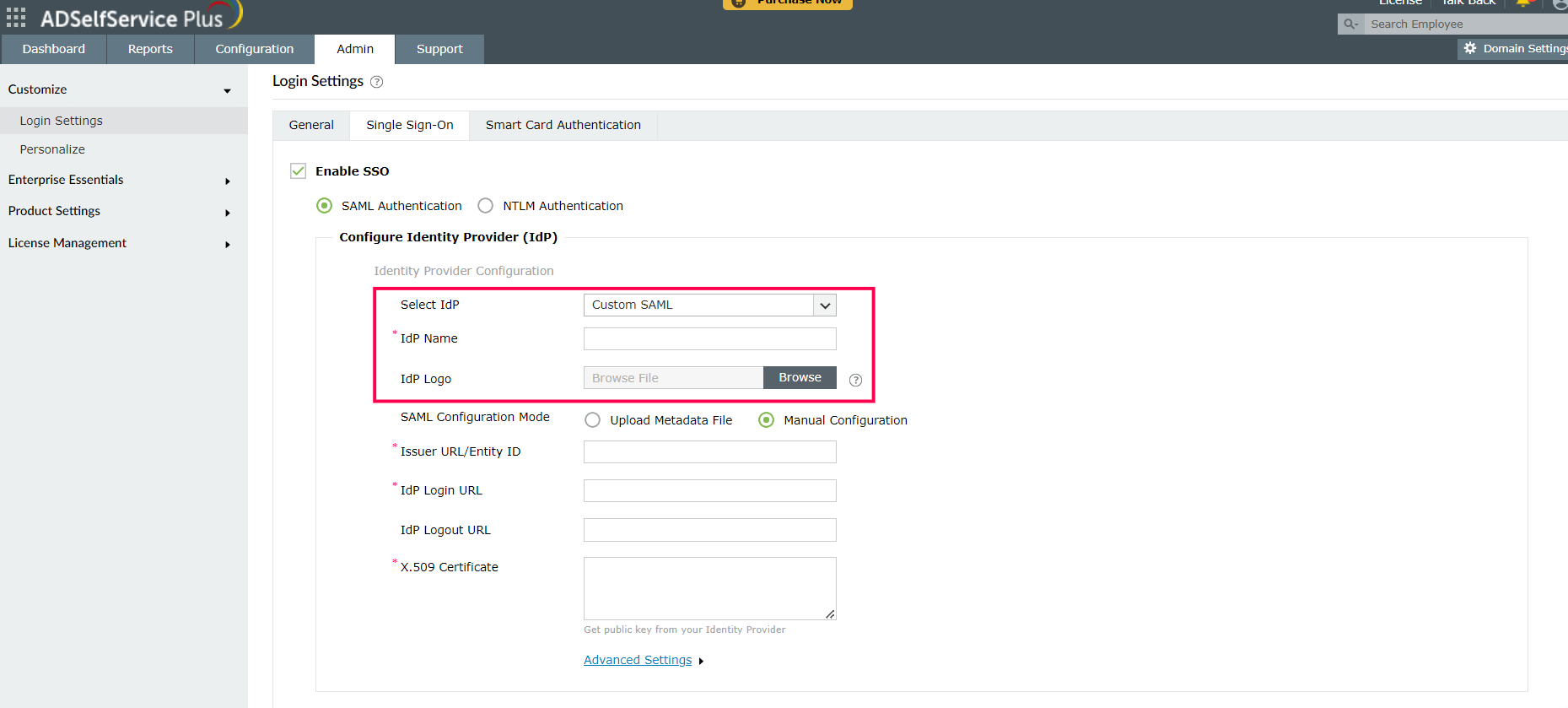

- Sélectionnez le fournisseur d'identité de votre choix dans le Sélectionner IdP menu déroulant. Si vous SAML personnalisé dans le menu déroulant, vous devez saisir le nom d'IdP et télécharger le logo IdP dans les champs respectifs.

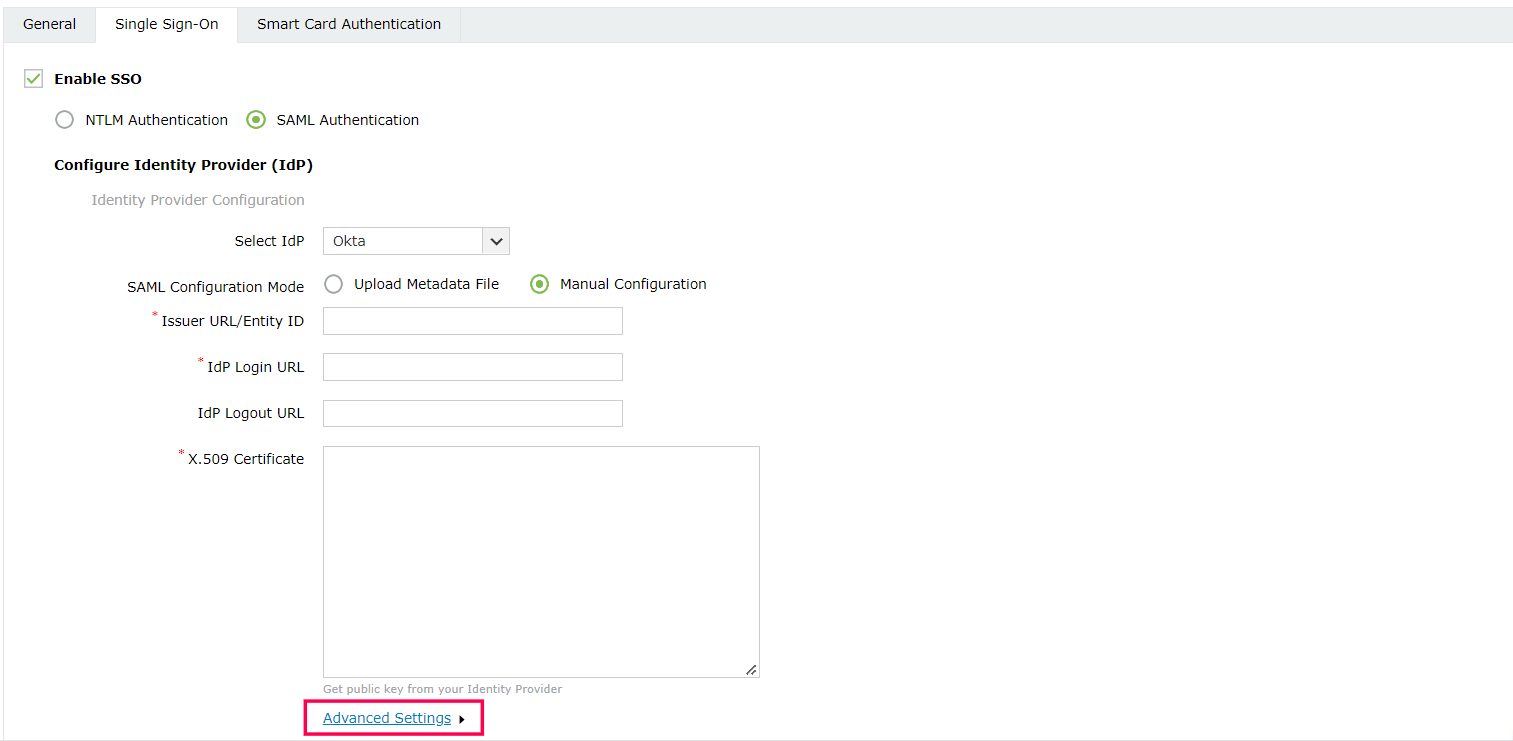

- Il existe deux modes de configuration SAML : Télécharger le fichier de métadonnées et le Configuration manuelle.

- Sélectionnez Télécharger le fichier de métadonnées si vous avez téléchargé le fichier de métadonnées IdP depuis

- Cliquez sur Parcourir pour télécharger le fichier de métadonnées IdP.

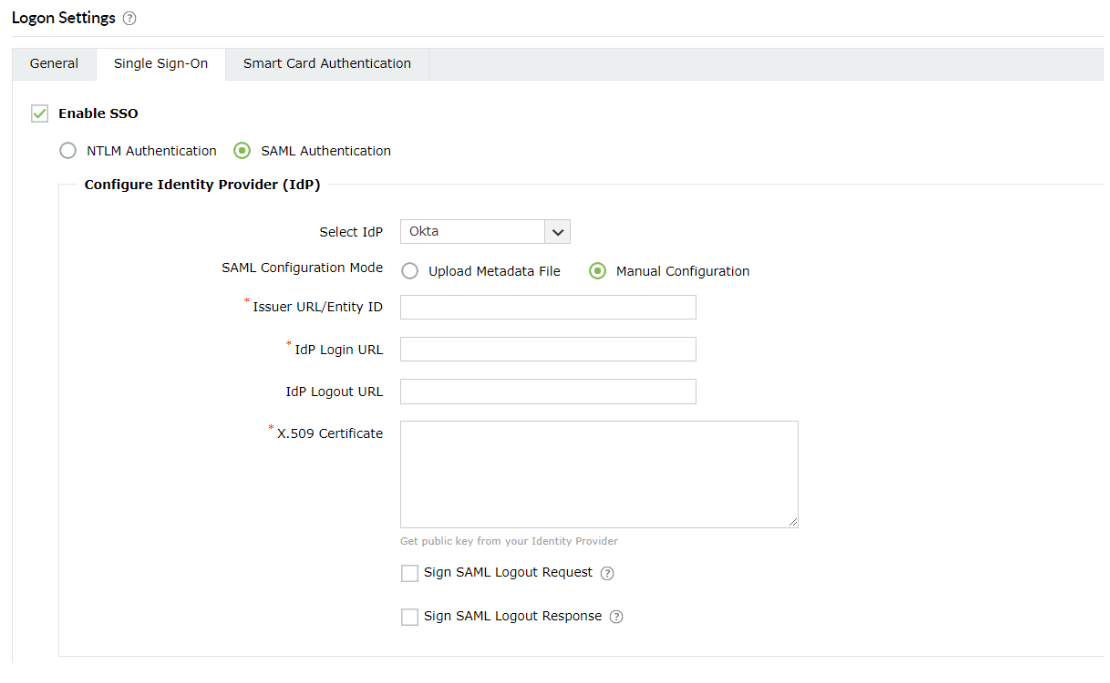

- Sélectionnez Configuration manuelle pour configurer manuellement les URLs et certificats.

- Entrez le URL émetteur / ID d'entité obtenu auprès du fournisseur d'identité dans l'étape 3 des Prérequis).

- Dans le URL de connexion IdP, entrez le URL de connexion obtenu du l'étape 3 des Prérequis).

- Dans l'espace prévu pour Certificat X.509, saisissez la clé du certificat public récupérée auprès du fournisseur d'identité (Référez-vous à l'étape 3 des

Important: Par défaut, ADSelfService Plus utilise la même configuration d'authentification SAML pour le SSO lors de la connexion et pour l'authentification multi-facteurs

- Si vous souhaitez utiliser un fournisseur SAML personnalisé, sélectionnez SAML personnalisé depuis le

Sélectionner IdP menu déroulant, et saisissez un nom dans le champ Nom de l'IdP. Vous pouvez également joindre le logo de l'IdP dans le champ dans le champ Logo IdP.

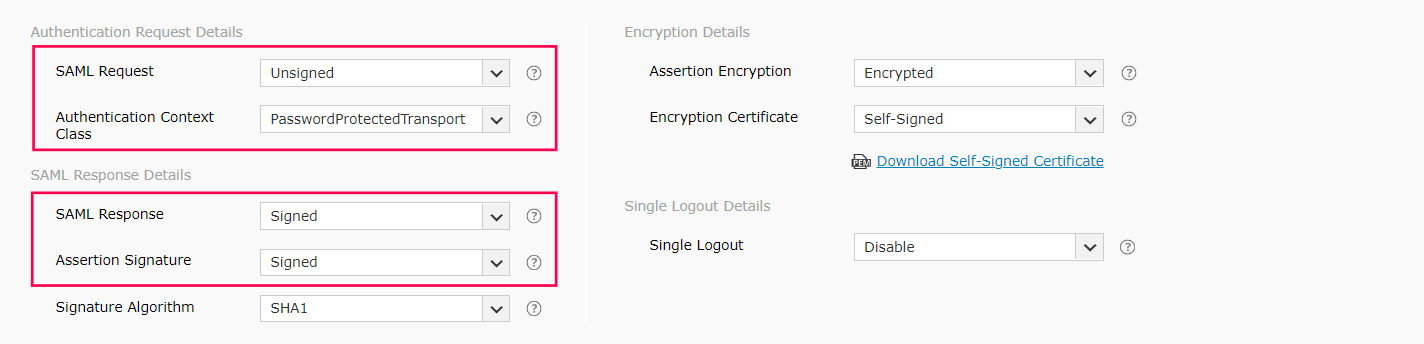

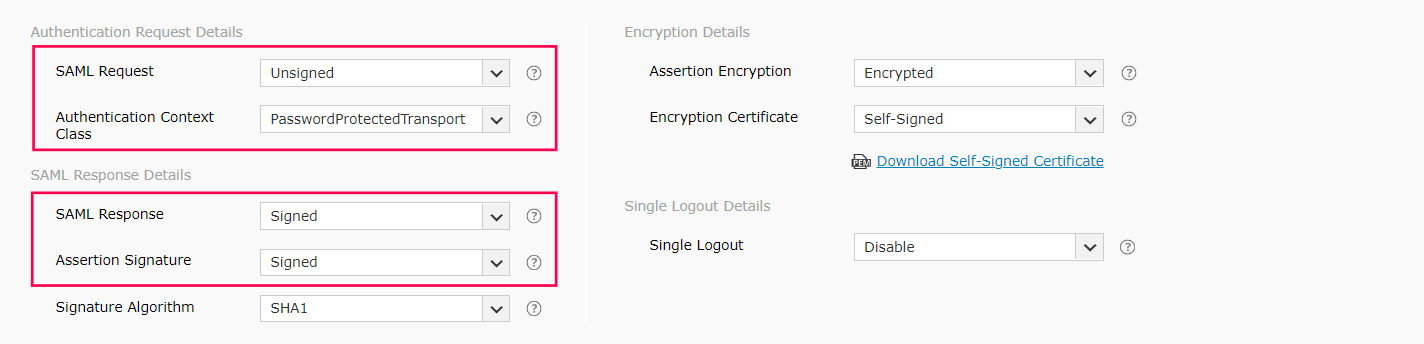

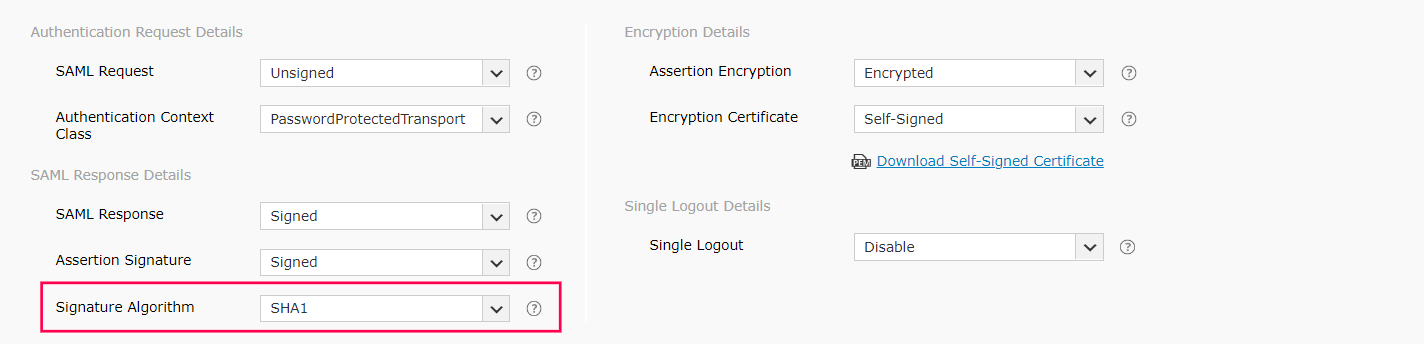

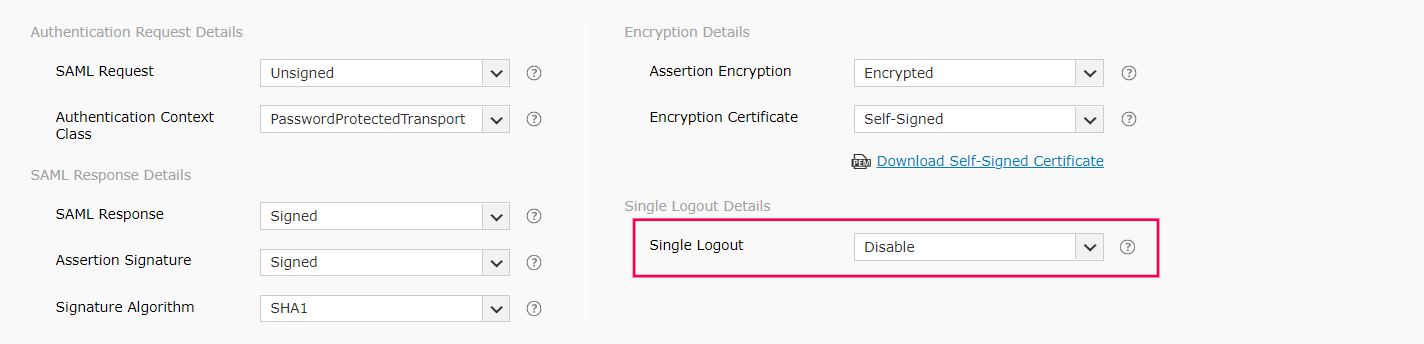

- Cliquez sur Paramètres avancés pour configurer la requête et la réponse SAML qui sont

- Sélectionnez si la Requête SAML envoyée à l'IdP sera signée ou non signée Requête SAML menu déroulant.

- Sélectionnez le Contexte d'authentification envoyé dans la requête SAML à partir du

menu déroulant du contexte d'authentification. Réponse SAML

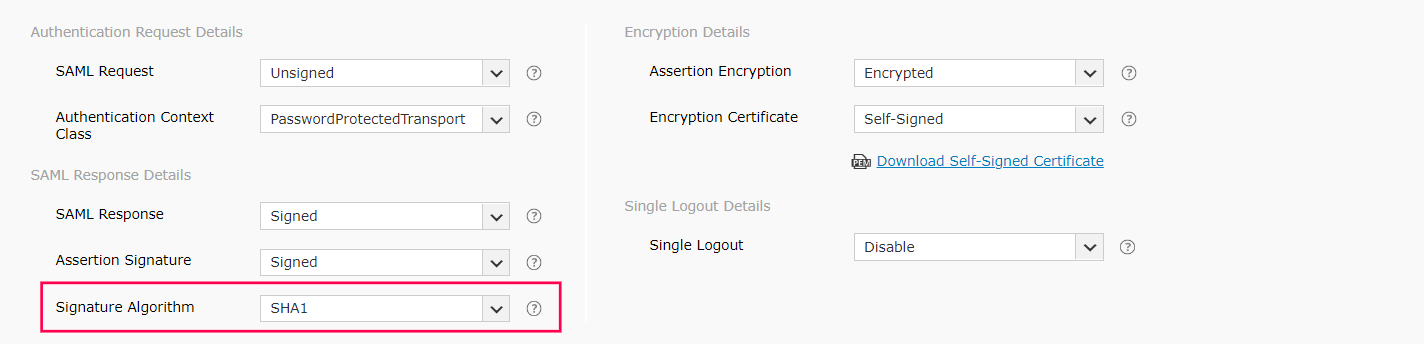

- Sélectionnez le Signature d'assertion et le depuis les Algorithme de signature

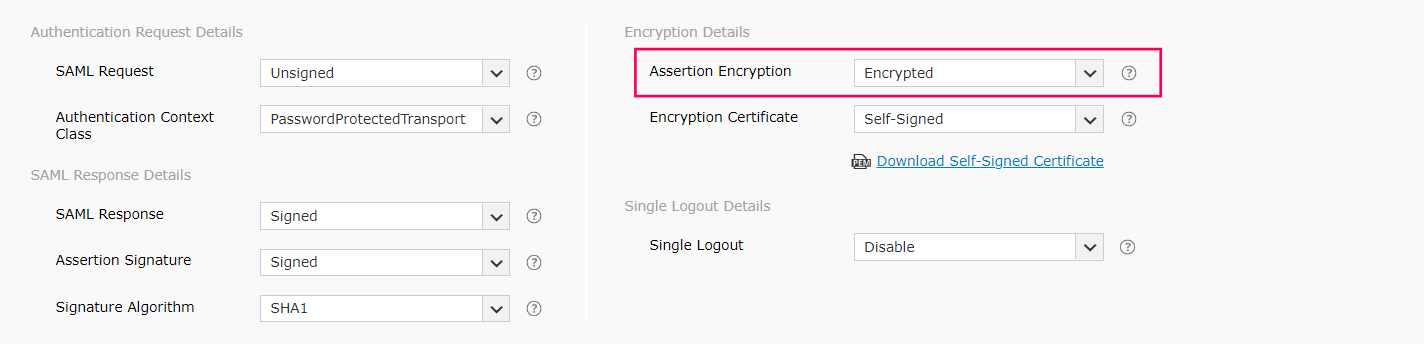

- Sélectionnez le que l'IdP utilise pour signer la réponse/assertion Chiffré que l'IdP utilise pour signer la réponse/assertion menu déroulant.

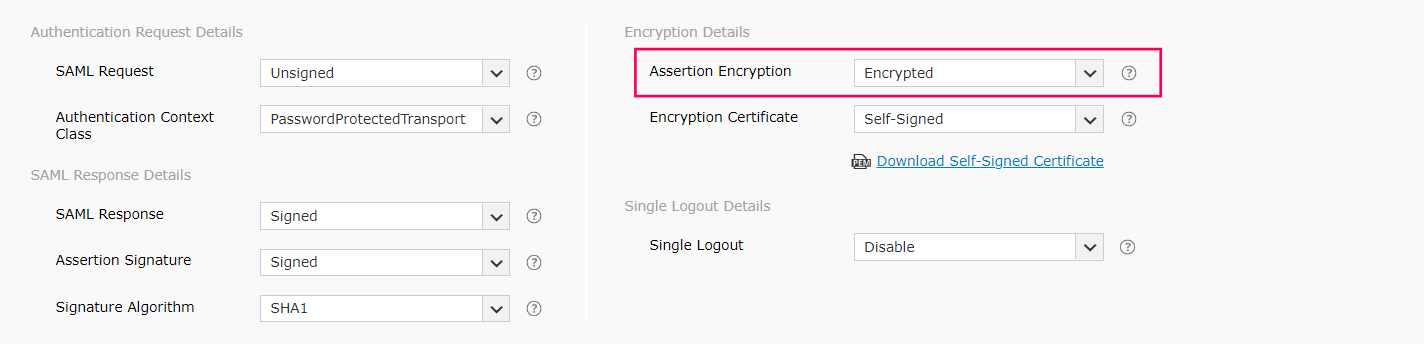

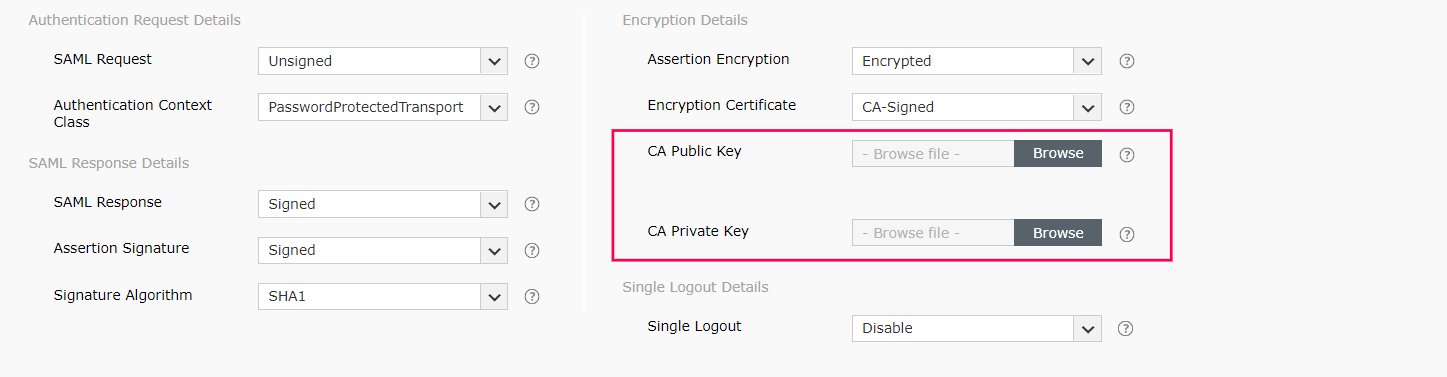

- Sélectionnez ou Non chiffré depuis le menu déroulant de chiffrement d'assertion. Note

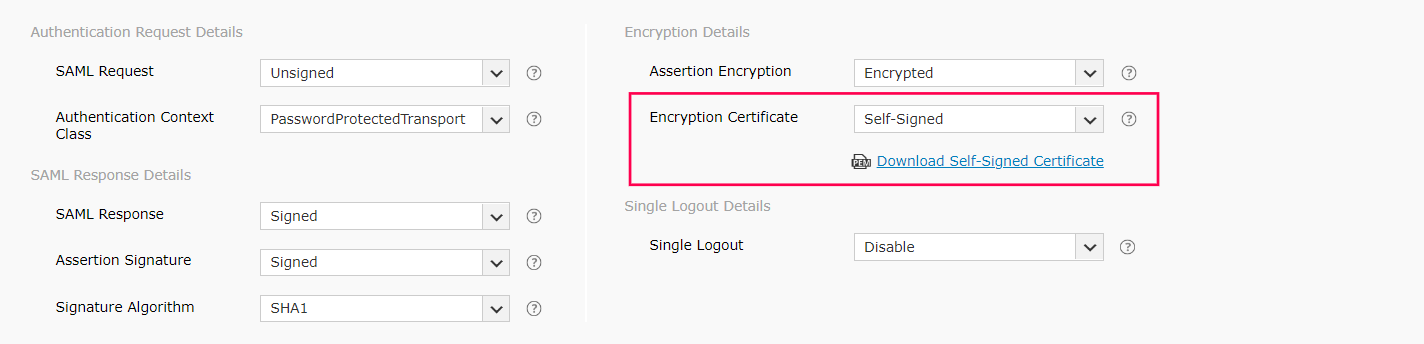

: Veuillez vérifier avec votre IdP si l'assertion chiffréeSi l'assertion SAML est chiffrée, sélectionnez soit

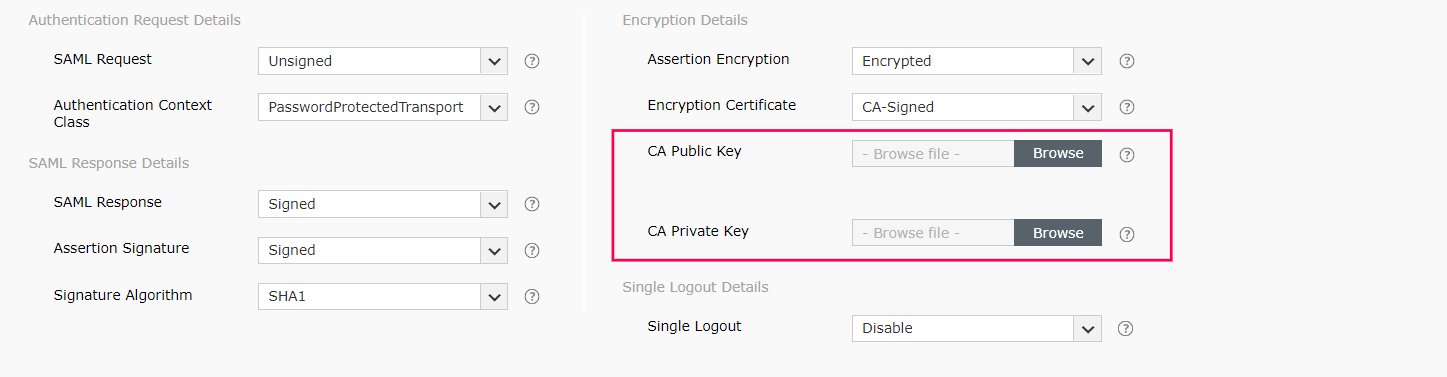

- Autosigné Certificat de chiffrement signé par une CA Non chiffré

menu déroulant depuis le Si le certificat de chiffrement est signé par une CA, téléchargez la Clé publique CA

- Clé privée CA fournie par l'autorité de certification (CA). et le

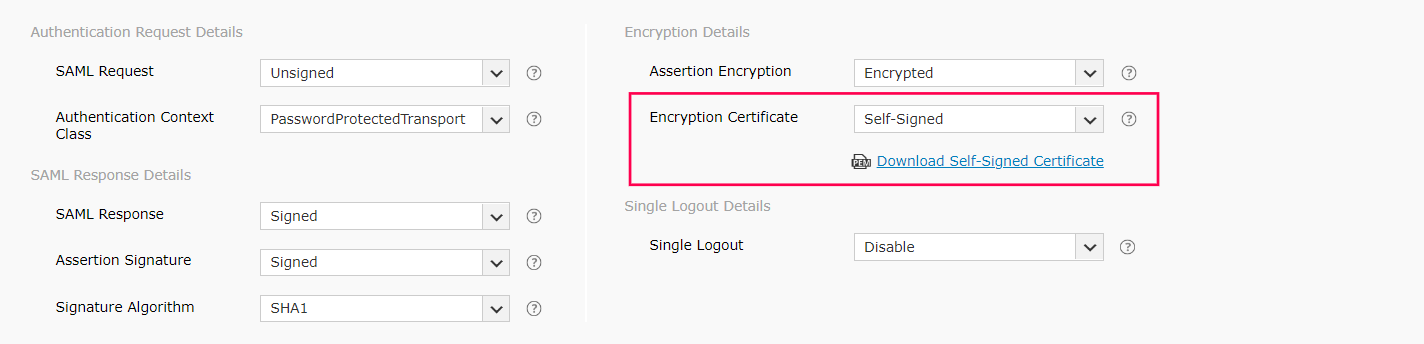

Si le certificat de chiffrement est autosigné, vous pouvez télécharger le certificat autosigné Télécharger le certificat autosigné

- . Vous en aurez besoin pour configurer l'authentification SAML dans l'IdP. Vous pouvez choisir le certificat de chiffrement que vous souhaitez utiliser selon les besoins de votre organisation. Toutefois, choisir un certificat de chiffrement signé par une CA est une pratique recommandée.Sélectionnez soit

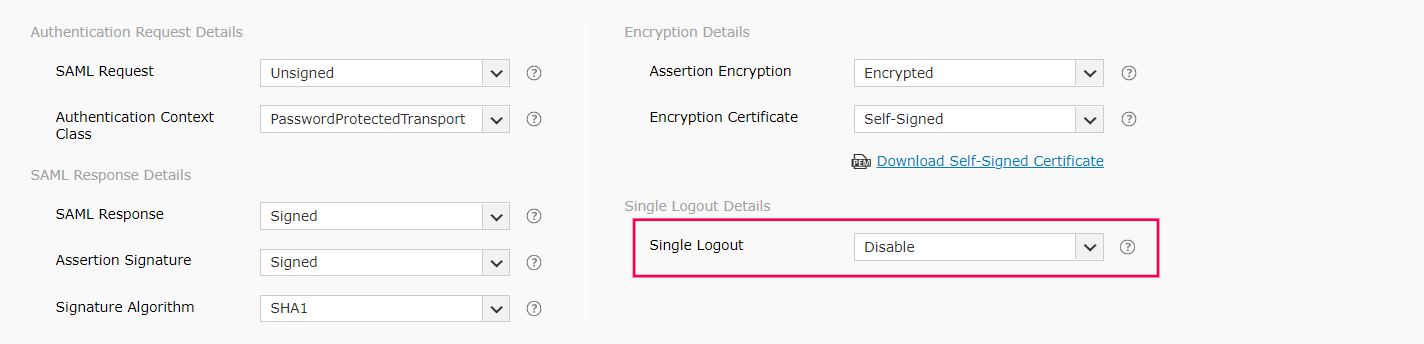

Remarque : Activer

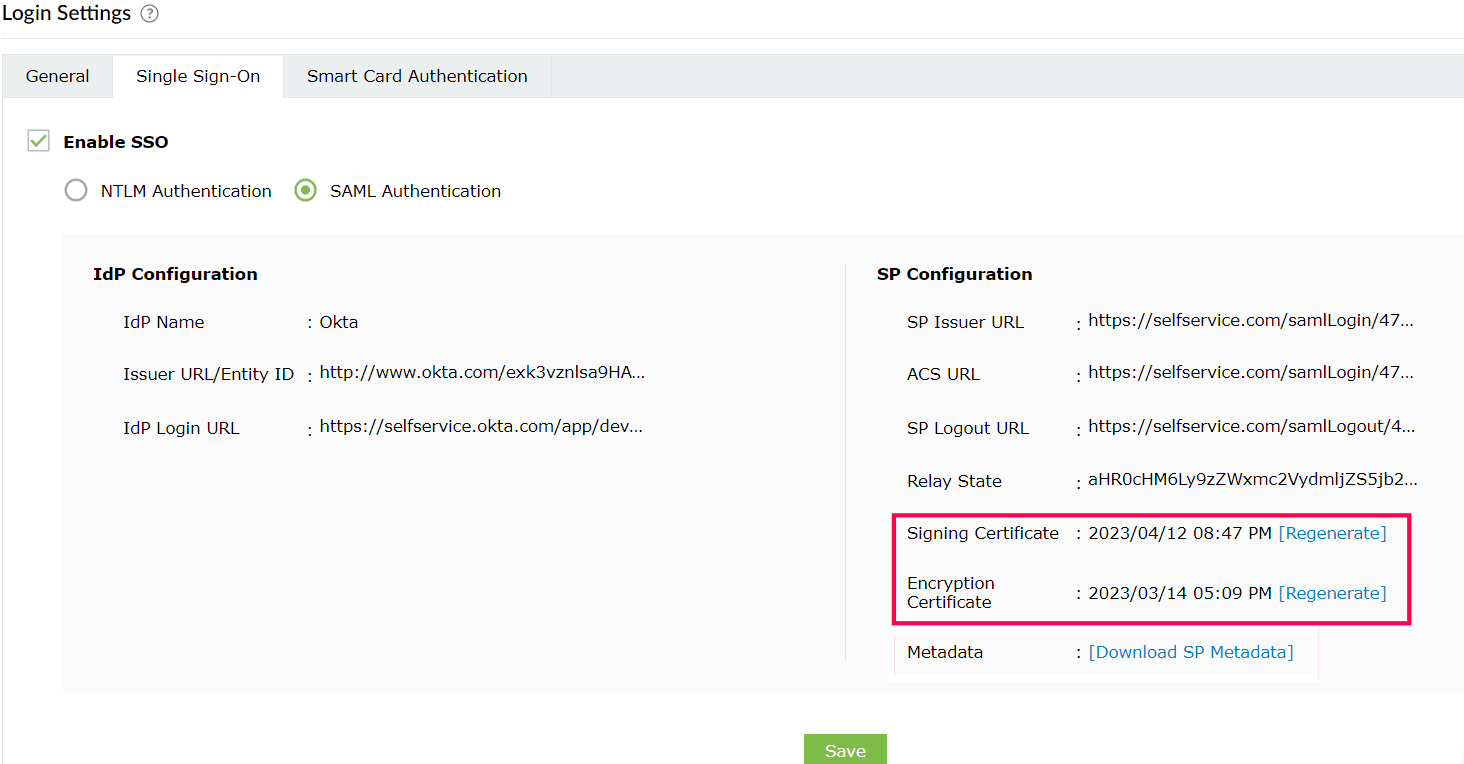

- Désactiver Déconnexion Non chiffré dans le menu déroulant. Lorsque l'option depuis le Déconnexion unique est configurée Enregistrer Un résumé des configurations de l'IdP et du fournisseur de service est affiché ci-dessous.

- Cliquez sur Pour régénérer les certificats de signature SAML et de chiffrement autosignés, cliquez sur.

- Régénérer

- correspondant aux champs respectifs

Certificat de signature. Les certificats expirent par défaut après une période d'un an. : Reportez-vous à la et le

Si le certificat de chiffrement est signé par une CA, téléchargez la liste complète

: Veuillez vérifier avec votre IdP si l'assertion chiffréedes codes d'erreur d'authentification SAML et leurs descriptions.

Merci !

Votre demande a été soumise à l'équipe de support technique d'ADSelfService Plus. Notre équipe technique vous aidera au plus tôt.

Publiez vos questions dans le forum.

-

Demander des ressources supplémentaires

Envoyez-nous vos besoins.

-

Besoin d'aide à la mise en œuvre ?

Essayez OnboardPro

-

ZOHO Corp