Azure AD MFA

Remarque : Azure AD MFA est un Authentificateur avancé disponible dans le cadre de la édition Professional d'ADSelfService Plus.

Si votre organisation utilise Microsoft Azure Active Directory (AD) et Azure AD multi-factor authentication (MFA) pour sécuriser les connexions, vous pouvez étendre l'utilisation d'Azure AD MFA en le configurant comme méthode d’authentification pour la fonctionnalité MFA d’ADSelfService Plus. Cela simplifie le processus de configuration pour les administrateurs et offre une expérience d’authentification familière aux utilisateurs finaux.

Azure AD MFA peut être utilisé pour la vérification d'identité lors de :

- Réinitialisation du mot de passe en self-service AD ou déblocage de compte.

- Connexions aux machines endpoints sous Windows, macOS et Linux, ainsi que connexions web Outlook.

- Connexions aux applications d’entreprise via single sign-on.

- Connexions au portail ADSelfService Plus.

Azure AD MFA propose les authentificateurs suivants pour sécuriser l'accès :

- Notifications push via l’application Microsoft Authenticator.

- Codes de vérification via l’application Microsoft Authenticator.

- Vérification par appel téléphonique.

- Vérification par SMS.

- Tokens matériels OATH utilisant Yubico, DeepNet Security, et d’autres.

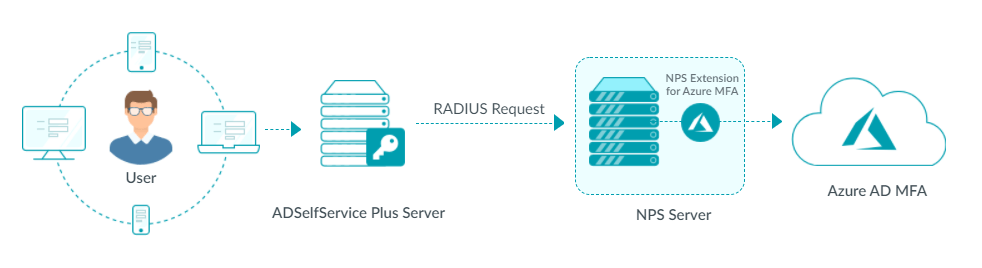

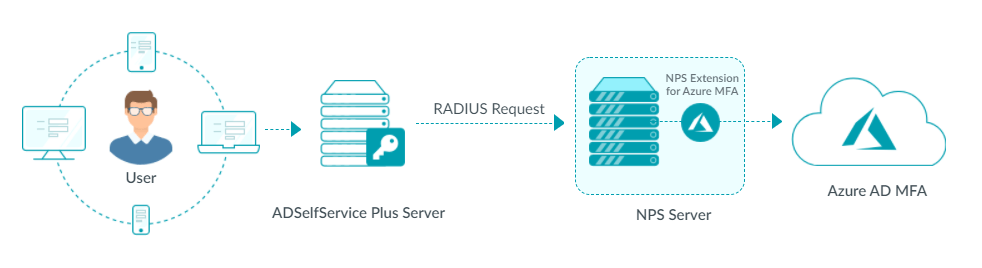

Comment fonctionne Azure AD MFA ?

- L’utilisateur tente de se connecter ou d’effectuer une réinitialisation de mot de passe/self-service ou un déblocage de compte.

- La page d’authentification multifactorielle se charge, et l’utilisateur initie Azure AD MFA.

- Le serveur ADSelfService Plus envoie une requête RADIUS au Network Policy Server (NPS).

- L’extension NPS pour Azure MFA contacte le cloud Azure et déclenche une demande MFA.

- Si les méthodes de vérification par notification push Microsoft Authenticator ou appel téléphonique sont activées pour Azure AD MFA, la demande de vérification est déclenchée directement.

- Si les méthodes de codes de vérification Microsoft Authenticator, token matériel, ou codes SMS sont activées pour Azure AD MFA, l’extension NPS renvoie un challenge RADIUS au serveur ADSelfService Plus et l'utilisateur est invité à entrer le code de vérification.

- Une fois Azure AD MFA réussi, l’extension NPS renvoie une réponse d’acceptation RADIUS au serveur ADSelfService Plus et l’accès est accordé à l’utilisateur.

Étapes de configuration d'Azure AD MFA

Avec une configuration préexistante et des informations d'enrôlement utilisateur dans Azure, vous pouvez activer Azure AD MFA comme méthode de vérification d’identité dans ADSelfService Plus en suivant les étapes suivantes :

Prérequis :

- Le serveur configuré en tant que NPS doit avoir l’extension Azure NPS installée et configurée en suivant ces étapes.

- Un client RADIUS doit être configuré dans NPS pour le serveur ADSelfService Plus.

- Dans le NPS, l’authentification primaire doit être ignorée en sélectionnant Accepter les utilisateurs sans informations d’identification valides sous Connection Request Policy > Authentication.

- Assurez-vous que la politique de connexion où l’authentification est ignorée s’applique uniquement au client RADIUS d’ADSelfService Plus afin d’éviter un accès non authentifié à d’autres clients RADIUS sur le même NPS.

- Si Azure AD MFA doit être supprimé, ne désinstallez pas l’extension Azure NPS sans avoir désactivé Azure AD MFA dans ADSelfService Plus.

- Les utilisateurs finaux doivent être enrôlés dans Azure AD MFA.

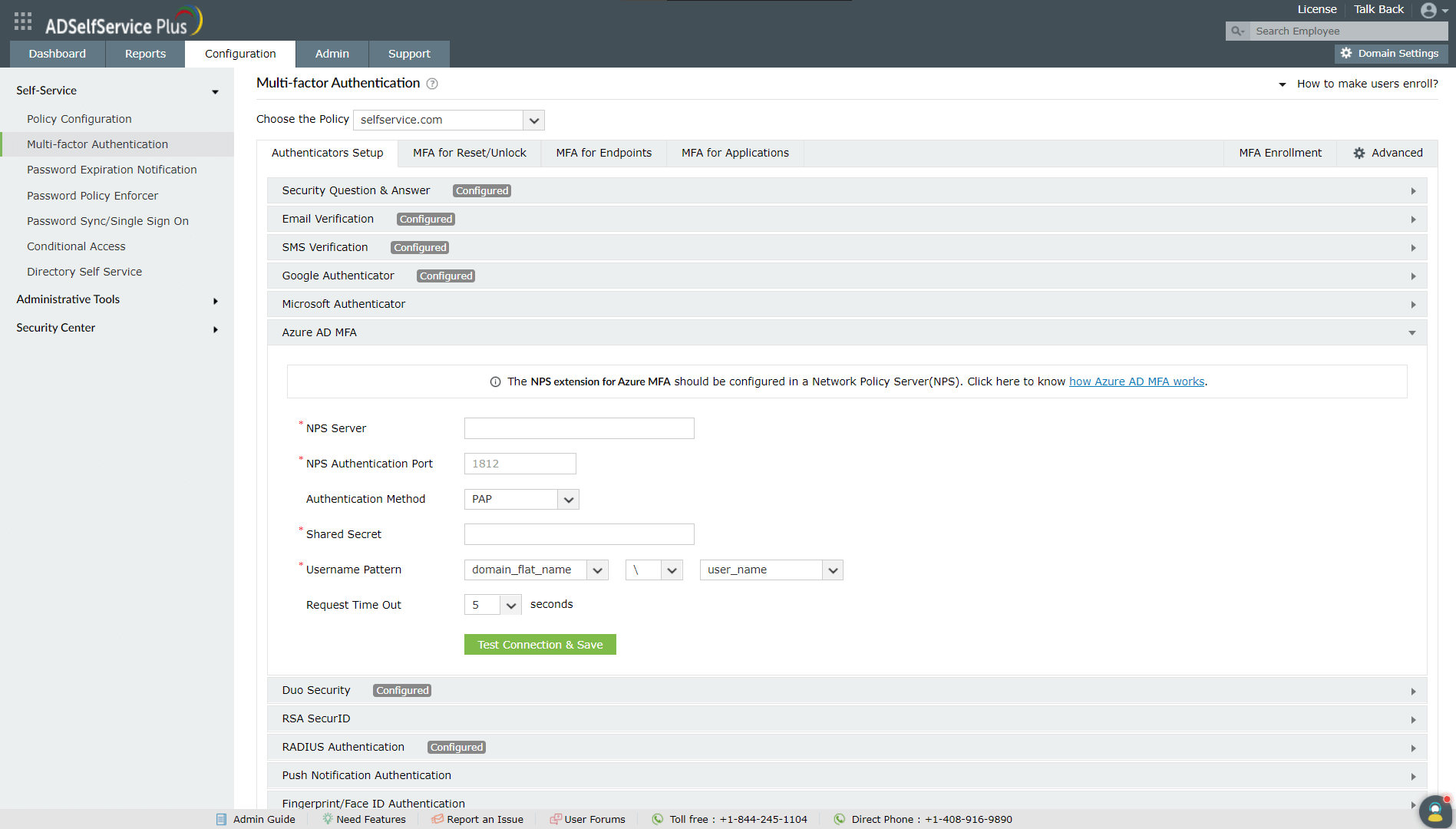

Étapes de configuration :

- Accédez à Configuration > Self-Service > Multi-factor Authentication > Authenticators Setup.

- Dans le menu déroulant Choisir la politique sélectionnez une politique.

Remarque: ADSelfService Plus vous permet de créer des politiques basées sur des unités organisationnelles (OU) et des groupes. Pour créer une politique, allez à Configuration > Self-Service > Policy Configuration > Ajouter une nouvelle politique. Cliquez Sélectionner OU/Groupes et faites votre sélection selon vos besoins. Vous devez sélectionner au moins une fonctionnalité self-service. Enfin, cliquez sur Enregistrer la politique.

- Cliquez sur Azure AD MFA.

- Saisissez les informations nécessaires dans les champs Serveur NPS, Port d’authentification NPS, Méthode d’authentification, Secret partagé (défini lors de la configuration du client RADIUS. Référez-vous au prérequis 2), Modèle de nom d’utilisateuret Paramètres de délai d’attente de la requête ).

- Pour les tokens matériels OATH, la vérification par SMS, et les codes de vérification via l’application Microsoft Authenticator, PAP doit être sélectionné comme Méthode d’authentification.

- Pour les notifications push via l’application Microsoft Authenticator et les vérifications par appel mobile, il est recommandé que le Paramètres de délai d’attente de la requête délai soit réglé à au moins 60 secondes.

- Cliquez sur Tester la connexion & Enregistrer.

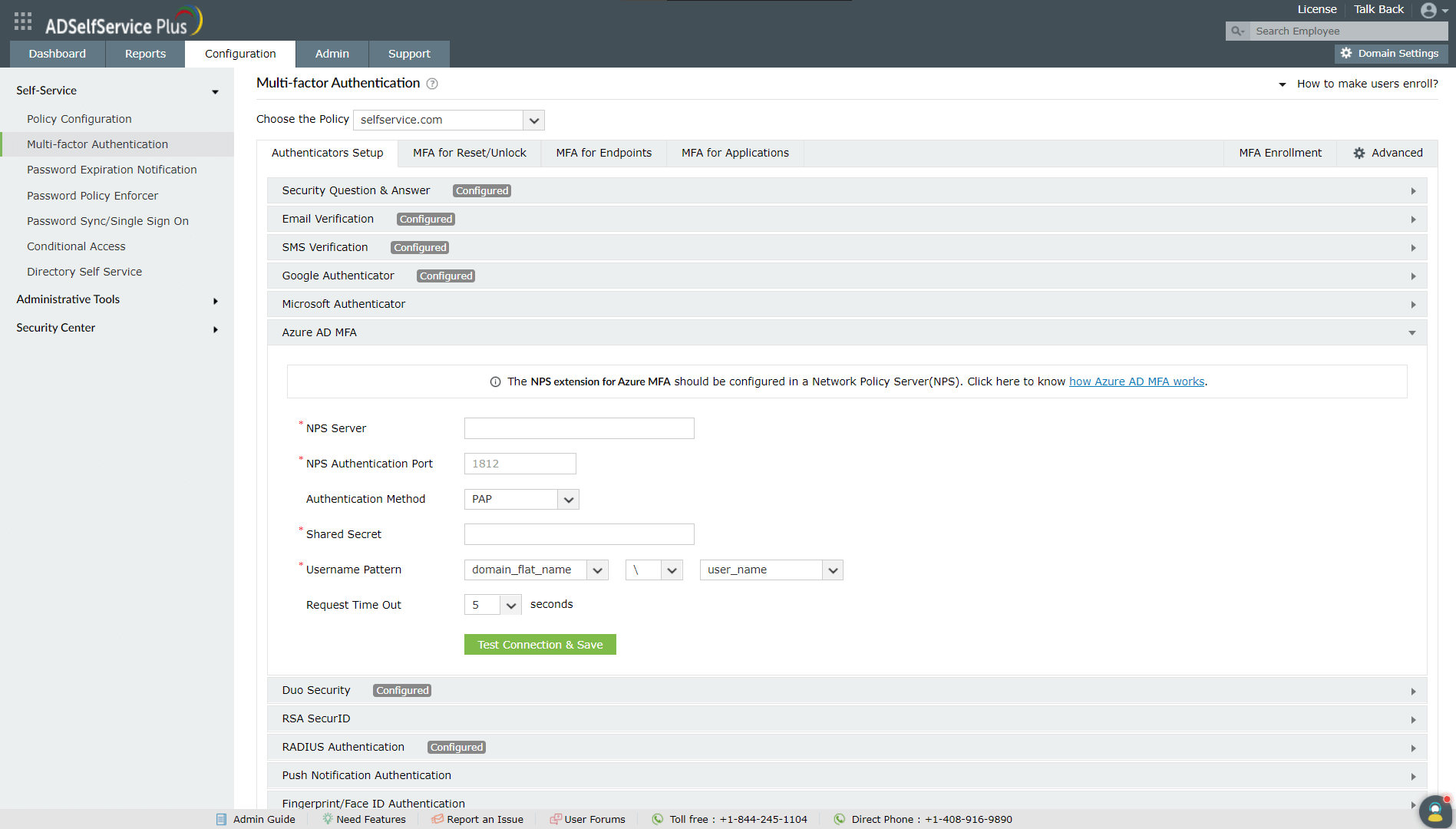

Pour modifier la configuration :

- Accédez à Configuration > Self-Service > Multi-factor Authentication > Authenticators Setup.

- Sélectionnez Azure AD MFA.

- Cliquez sur Modifier et changez les informations fournies selon les besoins.

- Si la configuration doit être supprimée, cliquez sur Supprimer la configuration.

- Cliquez sur Tester la connexion & Enregistrer.

Vous ne trouvez pas ce que vous cherchez ?

-

Visitez notre communauté

Postez vos questions dans le forum.

-

Demander des ressources supplémentaires

Envoyez-nous vos besoins.

-

Besoin d’aide pour la mise en œuvre ?

Essayez OnboardPro