Gestion intégrée des identités & des accès

Télécharger | DémoSIEM complet et UEBA

Télécharger | DémoGestion & Reporting Active Directory

Télécharger | DémoAudit Active Directory en temps réel et UBA

Télécharger | DémoAnalyse & Reporting de journaux en temps réel

Télécharger | DémoAudit & Reporting Exchange Server

Télécharger | DémoRemarque : L’authentification multi-facteurs (MFA) pour les points d’accès, VPN et SSO nécessite l’édition Professional d’ADSelfService Plus avec Endpoint MFA. Reportez-vous à la page de tarification pour plus de détails.

La MFA d’ADSelfService Plus complète l’authentification traditionnelle basée sur nom d’utilisateur et mot de passe avec une couche supplémentaire d’authentification (par exemple, biométrie, codes TOTP ou Passkeys FIDO) pour vérifier l’identité de l’utilisateur. La MFA fournit un niveau élevé d’assurance d’identité pour les demandes d’accès.

Vous pouvez activer la MFA dans ADSelfService Plus pour sécuriser l’accès via :

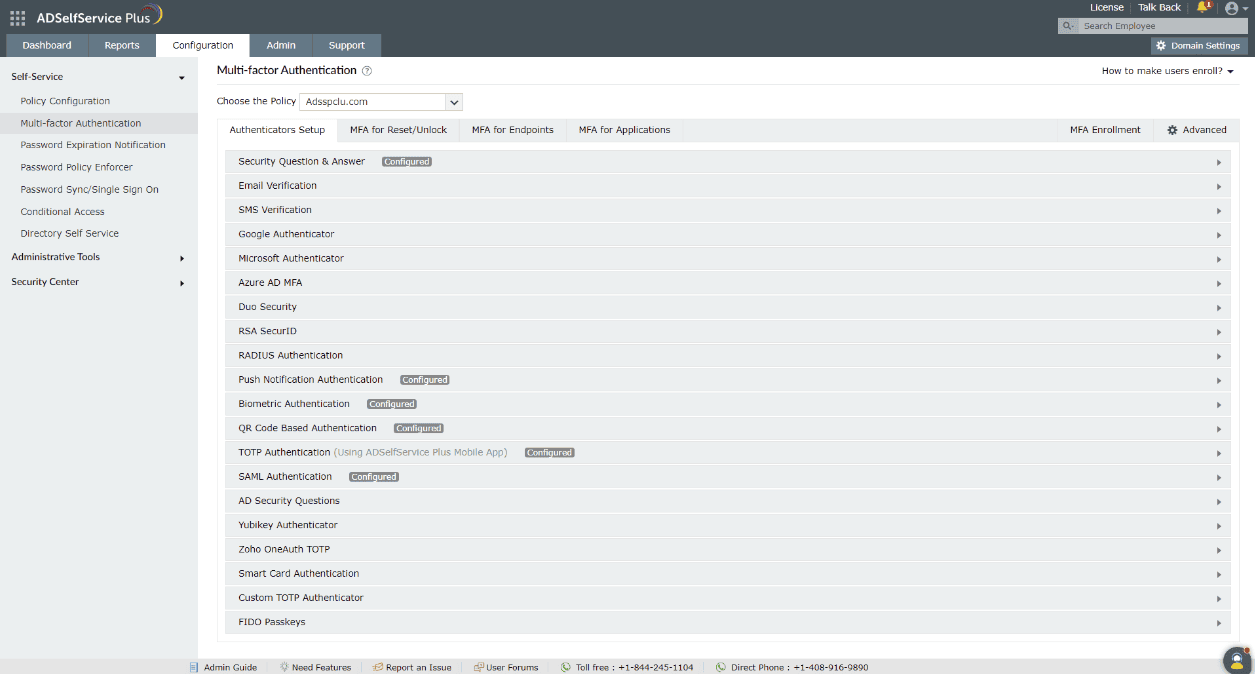

Pour activer la MFA pour ces événements, suivez ces étapes :

Veuillez consulter la page des authenticators pour la liste des méthodes d’authentification supportées et comment les configurer.

Combinée avec les Accès Conditionnels, la MFA pour Endpoints peut être activée uniquement pour les utilisateurs à haut risque, garantissant que les actions à risque élevé restent sécurisées tout en minimisant l’impact sur l’expérience utilisateur globale. Pour en savoir plus sur l’Accès Conditionnel, cliquez ici.

ADSelfService Plus vous permet de configurer la MFA pour deux ensembles d’utilisateurs :

Les utilisateurs de domaine font partie d’un domaine AD et sont généralement importés dans ADSelfService Plus via le Synchroniseur AD configuré lors de la configuration du domaine.

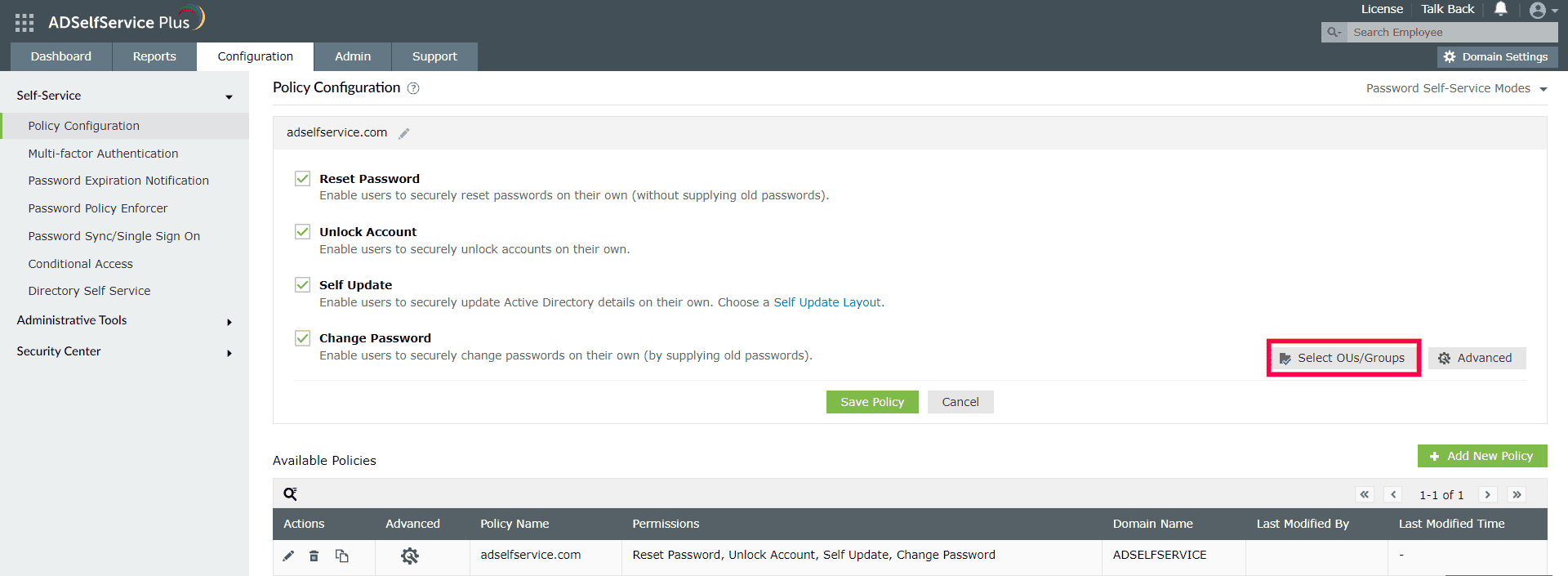

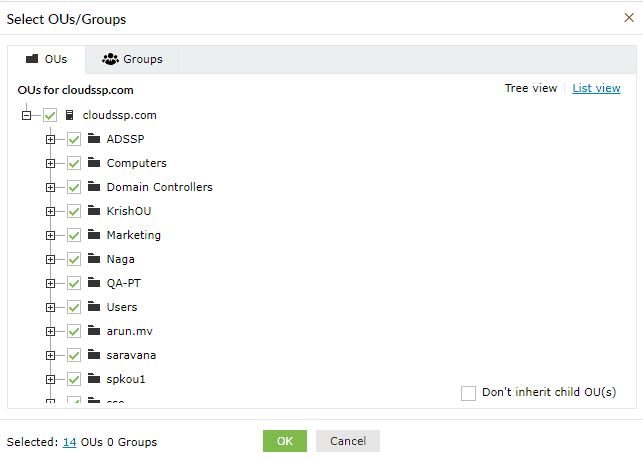

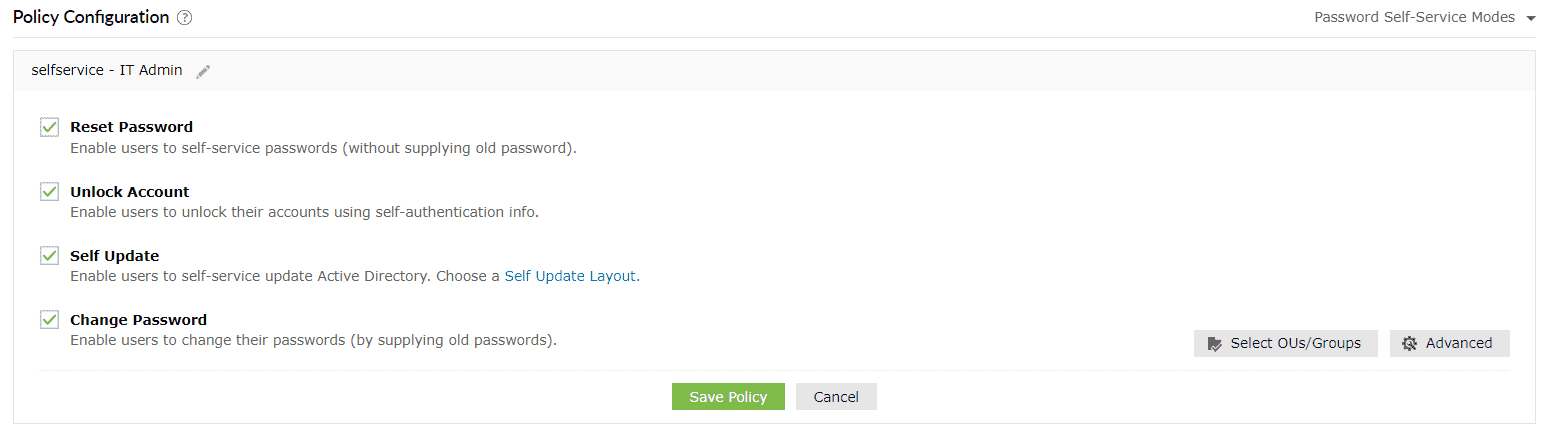

Pour configurer la MFA pour les utilisateurs de domaine, affectez-les d’abord à une politique. Vous pouvez ensuite appliquer les paramètres MFA à cette politique, et tous les utilisateurs sous cette politique auront la MFA configurée.

Les utilisateurs de domaine doivent s’inscrire eux-mêmes en fournissant les informations nécessaires selon les méthodes d’authentification activées, afin de pouvoir prouver leur identité. Par exemple, si vous avez activé l’authentification biométrique, les utilisateurs doivent scanner leur empreinte digitale ou leur visage via l’application mobile ADSelfService Plus, seulement après quoi ils pourront utiliser leur biométrie lors de la réinitialisation du mot de passe ou des connexions point d’accès.

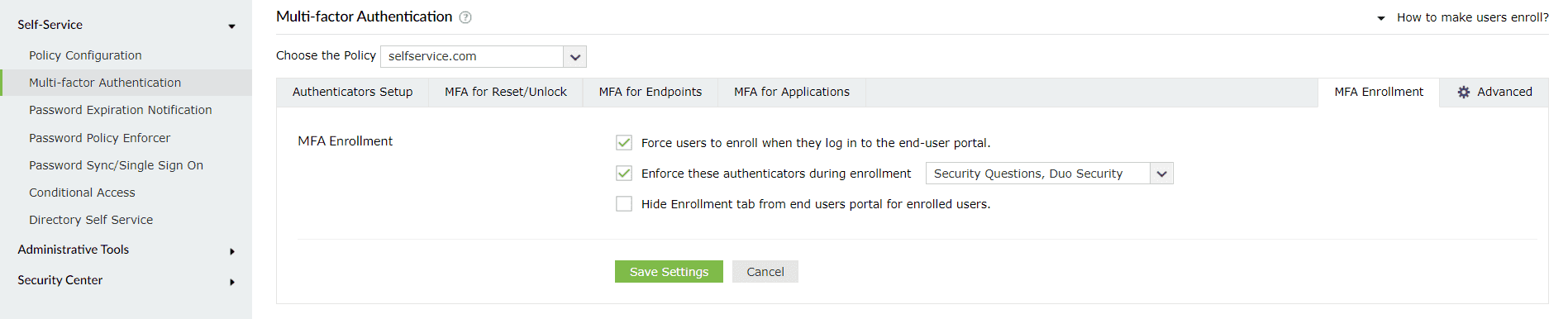

Pour forcer l’inscription à des méthodes d’authentification spécifiques :

Remarque: La MFA pour utilisateurs locaux est prise en charge uniquement sur machines Windows et nécessite l’édition Professional d’ADSelfService Plus avec Endpoint MFA.

Les utilisateurs locaux sont des comptes créés directement sur un ordinateur spécifique et n’existent que sur cette machine. Ils ne sont pas gérés via un domaine réseau et s’authentifient avec des identifiants stockés localement. Les utilisateurs locaux peuvent être présents sur des machines autonomes ou jointes à un domaine, et sont généralement utilisés pour l’accès administrateur ou la connexion à des systèmes Workgroup ou hors ligne qui ne dépendent pas d’un annuaire central comme AD. Cliquez ici pour en savoir plus.

Ce tableau fournit des informations détaillées pour chaque type de MFA, y compris les authenticators supportés ainsi que les paramètres et options disponibles pour améliorer la fonctionnalité et la sécurité du processus d’authentification.

| Type de MFA | Méthodes d’authentification supportées | Connexion sans mot de passe | Codes de récupération de secours | CAPTCHA |

|---|---|---|---|---|

| MFA pour les actions en libre-service via le portail web | Tous les authenticators supportés par ADSelfService Plus | Non applicable | Pris en charge | Pris en charge |

| Actions en libre-service depuis l’écran de connexion GUI des machines Windows, macOS, et Linux | Tous les authenticators supportés par ADSelfService Plus. L’authentification par carte à puce n’est pas supportée pour les machines macOS ou Linux | Non applicable | Pris en charge | Pris en charge |

| MFA pour les connexions utilisateurs de domaine aux machines Windows, macOS, et Linux | Tous les authenticators supportés par ADSelfService Plus. L’authentification par carte à puce n’est pas supportée pour les machines macOS ou Linux | Non supportée | Pris en charge | Pris en charge |

| MFA pour les connexions utilisateurs locaux sur machines Windows* |

|

Non supportée | Pris en charge | Pris en charge |

| MFA hors ligne pour les connexions Windows et macOS |

|

Non applicable | Non supportée | Non supportée |

| MFA pour OWA et le EAC | Tous les authenticators supportés par ADSelfService Plus | Non applicable | Pris en charge | Pris en charge |

| MFA pour VPNs basés sur RADIUS, RDP, et autres points d’accès via l’option de vérification VPN Client |

|

Non applicable | Pris en charge* (Les codes de secours ne peuvent être utilisés que pour les authenticators basés sur challenge) |

Non applicable |

| MFA pour VPNs basés sur RADIUS, RDP, et autres points d’accès via l’option Vérifier via lien sécurisé via navigateur | Tous les authenticators supportés par ADSelfService Plus | Non applicable | Pris en charge | Pris en charge |

| MFA pour les applications cloud | Tous les authenticators supportés par ADSelfService Plus | Pris en charge | Pris en charge | Pris en charge |

| MFA pour les connexions ADSelfService Plus | Tous les authenticators supportés par ADSelfService Plus | Pris en charge | Pris en charge | Pris en charge |

*Le MFA utilisateur local sécurise les connexions et l'accès aux périphériques sur les machines Windows autonomes et jointes à un domaine, mais ne peut pas être utilisé pour les actions en libre-service, les applications cloud ou d'autres points de terminaison spécifiques au domaine.

Le tableau suivant présente les capacités et les restrictions associées à chaque type de MFA pris en charge dans ADSelfService Plus. Il met en évidence la disponibilité des délais d'inactivité et des options de périphérique de confiance, et explique comment le produit gère l'accès utilisateur lorsque l'enregistrement MFA est incomplet. Utilisez ceci comme référence pour configurer les politiques MFA en fonction des exigences de sécurité et d'utilisabilité de votre organisation.

| Type de MFA | Peut-on définir une limite de temps d'inactivité ? | Le navigateur ou la machine peuvent-ils être considérés comme fiables pour ne pas exiger de MFA pendant une certaine période ? | Restreindre les connexions utilisateur et les actions en libre-service pour les utilisateurs non enregistrés : |

|---|---|---|---|

| MFA pour les actions en libre-service | Oui | Non | Refuser l'accès aux actions en libre-service lorsque les utilisateurs ne sont pas enregistrés. Les utilisateurs partiellement enregistrés peuvent être forcés de s'enregistrer pour les authenticators restants et continuer avec les actions en libre-service. |

| MFA pour les connexions utilisateurs de domaine aux machines Windows, macOS, et Linux | Oui | Oui | Refuser ou autoriser les connexions machine pour les utilisateurs non enregistrés, ou exiger l'enregistrement lors de la tentative de connexion. |

| MFA pour les connexions locales aux machines Windows* | Oui. Prend en charge uniquement les connexions Windows. | Oui. Prend en charge uniquement les connexions Windows. | Refuser ou autoriser les connexions machine pour les utilisateurs non enregistrés. |

| MFA pour Outlook on the web et EAC | Oui | Oui | L'accès à OWA et aux connexions Exchange est refusé par défaut aux utilisateurs non enregistrés. |

| MFA pour VPNs basés sur RADIUS, RDP, et autres points d’accès via l’option de vérification VPN Client | Oui* (Une limite de temps de session est définie pour obliger les utilisateurs à compléter l'authentification dans le temps imparti.) |

Non | Refuser ou autoriser les connexions pour les utilisateurs non enregistrés. |

| MFA pour VPNs basés sur RADIUS, RDP et autres points de terminaison via l'option de vérification par email Secure Link | Oui* (Une limite de temps d'inactivité est définie pour obliger les utilisateurs à compléter l'authentification dans le temps imparti, et elle ne peut pas être supérieure à la période de validité du lien sécurisé.) |

Non | Refuser ou autoriser les connexions pour les utilisateurs non enregistrés. |

| MFA pour les applications cloud | Oui | Oui | Refuser ou autoriser les connexions aux applications cloud pour les utilisateurs non enregistrés. |

| MFA pour les connexions ADSelfService Plus | Oui | Oui | Refuser ou autoriser les connexions ADSelfService Plus pour les utilisateurs non enregistrés. |

* Les utilisateurs n'ont pas besoin de s'enregistrer pour ces méthodes car ils sont automatiquement inscrits lors de leur première connexion.

+ Ces authenticators sont natifs de l'application mobile et ne peuvent pas être utilisés dans le portail navigateur mobile.

*Le MFA utilisateur local peut être configuré pour sécuriser les connexions et les connexions périphériques depuis les machines Windows autonomes (Workgroup) et jointes à un domaine. Il ne peut pas être configuré pour les actions en libre-service, les applications cloud, et autres points de terminaison pouvant être sécurisés pour les utilisateurs de domaine.

ADSelfService Plus propose 21 types d'authenticators. Parmi eux, huit authenticators de base sont disponibles avec chaque édition d'ADSelfService Plus. Les 13 autres sont des authenticators avancés, disponibles uniquement avec l'édition Professional d'ADSelfService Plus.

Ce tableau fournit des informations détaillées sur les authenticators de base et avancés pris en charge pour le MFA dans l'application mobile ADSelfService Plus et le portail navigateur mobile ainsi que les dispositions pour l'enregistrement des authenticators dans les deux consoles.

Remarque: Cette information concerne uniquement les utilisateurs de domaine. Les utilisateurs locaux ne pourront pas se connecter au portail ou à l'application mobile ADSelfService Plus.

| Authenticator | Type d'authenticator | Portail navigateur mobile | Application mobile | ||||

|---|---|---|---|---|---|---|---|

| Les utilisateurs peuvent-ils s'enregistrer dans l'authenticator via le portail navigateur mobile ? | L'authenticator est-il pris en charge pour le MFA des connexions ADSelfService Plus ? | L'authenticator est-il pris en charge pour le MFA des actions en libre-service ? | Les utilisateurs peuvent-ils s'enregistrer dans l'authenticator via l'application mobile ? | L'authenticator est-il pris en charge pour le MFA des connexions à l'application mobile ADSelfService Plus ? | L'authenticator est-il pris en charge pour le MFA des actions en libre-service ? | ||

| Questions et réponses de sécurité | De base | Oui | Oui | Oui | Oui | Oui | Oui |

| Vérification par e-mail | De base | Oui | Oui | Oui | Oui | Oui | Oui |

| Vérification par SMS | De base | Oui | Oui | Oui | Oui | Oui | Oui |

| Google Authenticator | De base | Oui | Oui | Oui | Oui | Oui | Oui |

| Microsoft Authenticator | De base | Oui | Oui | Oui | Oui | Oui | Oui |

| Duo Security | Authenticator avancé | Oui | Oui | Oui | Oui | Oui | Oui |

| Authentification Radius | Authenticator avancé | Non* | Oui | Oui | Non* | Oui | Oui |

| Notification push | Authenticator avancé | Non+ | Non+ | Non+ | Oui | Non | Non |

| Authentification basée sur QR Code | Authenticator avancé | Non+ | Non+ | Non+ | Oui | Non | Non |

| Authentification biométrique | Authenticator avancé | Non+ | Non+ | Non+ | Oui | Oui | Oui |

| Authentification TOTP (utilisant l'application mobile ADSelfService Plus) | Authenticator avancé | Non+ | Non+ | Non+ | Oui | Non | Non |

| Questions de sécurité AD | De base | Non* | Oui | Oui | Non* | Oui | Oui |

| Zoho OneAuth TOTP | De base | Oui | Oui | Oui | Oui | Oui | Oui |

| Authenticator TOTP personnalisé (jeton matériel) | De base | Oui | Oui | Oui | Oui | Oui | Oui |

| Authenticator TOTP personnalisé (jeton logiciel) | Authenticator avancé | Oui | Oui | Oui | Oui | Oui | Oui |

| Authentification carte à puce | Authenticator avancé | Non* | Non | Non | Non* | Non | Non |

| Authentification SAML | Authenticator avancé | Non* | Oui | Oui | Non* | Oui | Oui |

| Authentificateur YubiKey | Authenticator avancé | Oui | Oui | Oui | Oui | Oui | Oui |

| Azure AD MFA | Authenticator avancé | Non* | Oui | Oui | Non* | Oui | Oui |

| RSA SecurID | Authenticator avancé | Non* | Oui | Oui | Non* | Oui | Oui |

| Clés FIDO | Authenticator avancé | Oui | Oui | Oui | Oui | Non | Non |

* Les utilisateurs n'ont pas besoin de s'enregistrer pour ces méthodes car ils sont automatiquement inscrits lors de leur première connexion.

+ Ces authenticators sont natifs de l'application mobile et ne peuvent pas être utilisés dans le portail navigateur mobile.

Votre demande a été envoyée à l'équipe de support technique ADSelfService Plus. Notre équipe de support technique vous assistera dans les plus brefs délais.

Copyright © 2026, ZOHO Corp. Tous droits réservés.